Die meisten Sicherheitsteams scannen Archive auf die falsche Art und Weise

Wenn man die meisten Sicherheitsteams fragt, wie sie mit eingehenden ZIP-Dateien umgehen, erhält man immer dieselbe Antwort: „Wir scannen sie.“ Damit meinen sie, dass ihre Anti-Malware- oder EDR-Lösung den Header des Archivs ausliest, den Inhalt extrahiert und nach bekannten Bedrohungen sucht. Das Problem ist, dass die meisten Scan-Engines den Angaben des Archivs über sich selbst vertrauen. Angreifer wissen schon seit Jahren, wie sie diese Annahme ausnutzen können.

Anfang 2026 veröffentlichten Forscher Einzelheiten zu einer Technik namens „Zombie ZIP“ (erfasst als CERT/CC-Hinweis VU#976247 und CVE-2026-0866) und zeigten, wie ein absichtlich fehlerhaftes ZIP-Archiv 98 % der Anti-Malware-Engines umgehen kann. Diese Umgehung erfordert weder Zero-Day-Exploits noch staatliche Tools. Es bedarf lediglich eines Hex-Editors und des Verständnisses dafür, wie nachlässig die meisten Sicherheitstools Archiv-Metadaten analysieren.

Was ist Zombie ZIP?

Zombie ZIP ist eine Umgehungstechnik, die eine strukturelle Inkonsistenz im ZIP-Archivformat ausnutzt. Anstatt auf eine Schwachstelle in einer bestimmten Anwendung oder einem bestimmten Betriebssystem zu setzen, nutzt sie die ZIP-Spezifikation selbst aus, um eine Diskrepanz zwischen der deklarierten Struktur des Archivs und seinem tatsächlichen Inhalt zu erzeugen, wodurch sie Scanner plattformübergreifend umgehen kann.

Ein Standard-ZIP-Archiv verwendet ein Header-Feld namens „Compression Method“, um anzugeben, wie die gespeicherten Daten kodiert sind. Der Wert „Method=0“ gibt an, dass die Daten unkomprimiert gespeichert sind, während „Method=8“ auf eine DEFLATE-Komprimierung hinweist. Ein Zombie-ZIP setzt dieses Feld absichtlich auf „Method=0“, obwohl die Nutzdaten weiterhin DEFLATE-komprimiertsind. Die CRC-32-Prüfsumme wird anhand der unkomprimierten Daten berechnet, nicht anhand der tatsächlich im Archiv gespeicherten komprimierten Bytes.

Das Ergebnis ist ein Archiv, dessen angegebene Struktur nicht mit seinem tatsächlichen Inhalt übereinstimmt. Den meisten Sicherheitstools fehlt ein Mechanismus, um diese Diskrepanz zu überprüfen.

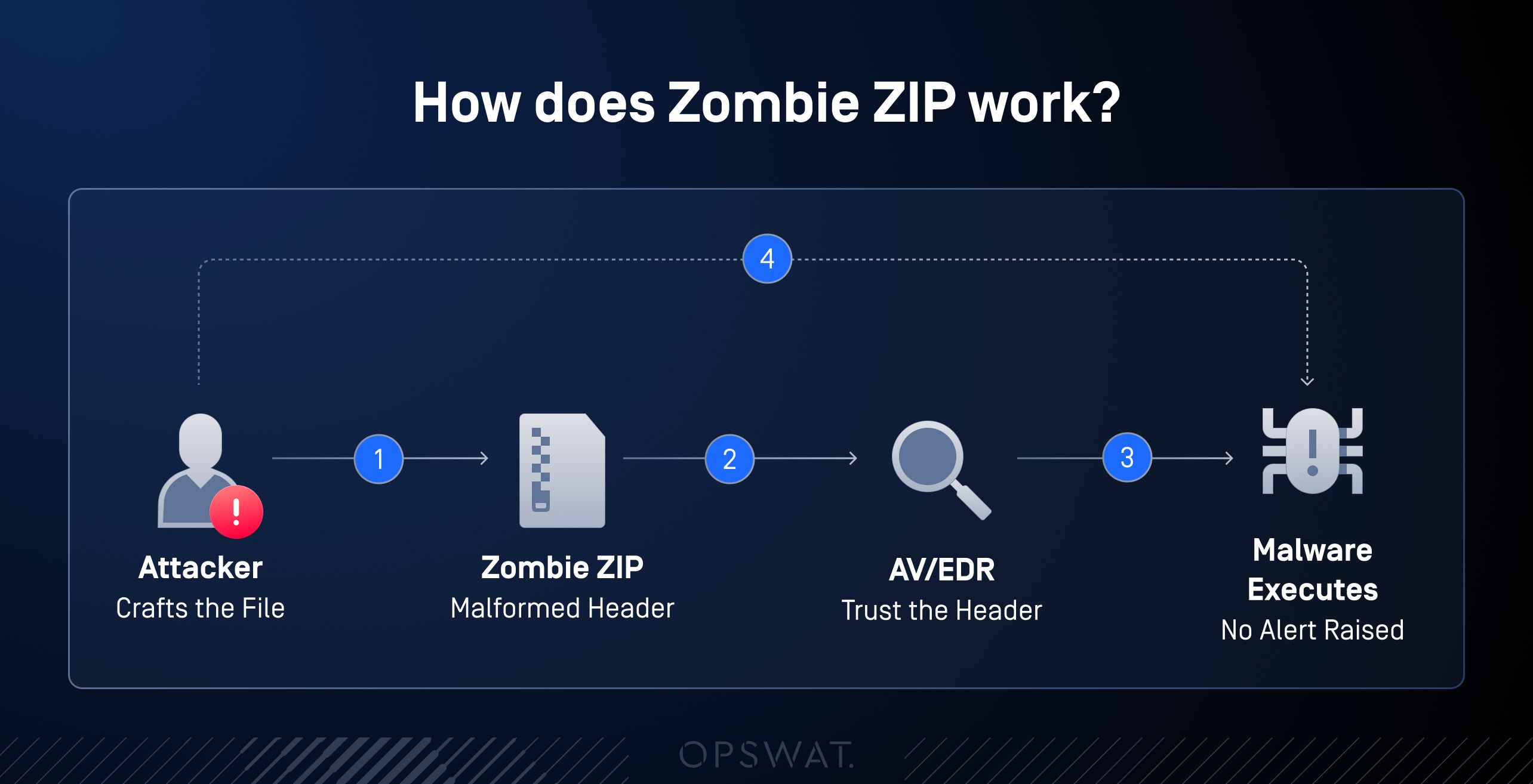

Wie Zombie ZIP die Umgehung durchführt

Wenn ein Sicherheitsscanner auf eine „Zombie-ZIP“-Datei stößt, liest er die im Header angegebene Komprimierungsmethode aus, behandelt die Nutzdaten als unkomprimierte Rohdaten und scannt diese Bytes auf bekannte Schadcode-Signaturen. Da die Nutzdaten tatsächlich mit DEFLATE komprimiert sind, liest der Scanner hochentropische komprimierte Daten aus, die mit keiner Signatur übereinstimmen. Er gibt ein „sauberes“ Ergebnis zurück und lässt die Datei passieren.

Der Loader des Angreifers auf dem Zielsystem funktioniert anders. Er ignoriert das Feld „declared method“, dekomprimiert den Datenstrom zwangsweise als DEFLATE und stellt die Nutzlast vollständig wieder her.

- Der Angreifer setzt den ZIP-Header auf „Method=0“ (STORED), während die eigentliche Nutzlast weiterhin DEFLATE-komprimiert bleibt. Auch die CRC-32-Prüfsumme wird absichtlich falsch gesetzt.

- Der AV- oder EDR-Scanner liest „Method=0“, behandelt die Nutzdaten als Rohdaten, stößt nur auf komprimiertes Rauschen, findet keine Übereinstimmungen mit Signaturen und gibt ein „sauberes“ Ergebnis zurück.

- Ein vom Angreifer kontrollierter, maßgeschneiderter Loader ignoriert die deklarierte Methode, dekomprimiert den DEFLATE-Stream zwangsweise und stellt die vollständige Nutzlast zur Ausführung wieder her.

- Die Schadsoftware – sei es Ransomware, ein RAT oder ein Credential Harvester – wird auf dem Endgerät installiert, während alle Perimeter-Scanner die Datei als unbedenklich einstufen. Es wird kein Alarm ausgelöst.

Die meisten Scan-Engines vertrauen den Metadaten von Archivdateien bedingungslos. Sie verarbeiten das, was die Datei selbst angibt, und nicht das, was sie tatsächlich enthält. Diese Annahme geht weit über ZIP hinaus und wird von Angreifern bei zahlreichen Archivformaten ausgenutzt.

Das angegebene Format stimmt nicht mit dem tatsächlichen Format überein

„Zombie ZIP“ ist ein Beispiel für eine umfassendere Angriffsklasse, die als „Format-Confusion“ bekannt ist. Angreifer gehen regelmäßig wie folgt vor:

- Ausführbare Dateien in Dateien mit harmlosen Dateiendungen umbenennen (.exe in .pdf, .js in .txt)

- Betten Sie mehrsprachige Dateien ein, die gleichzeitig in zwei verschiedenen Formaten gültig sind

- Verwenden Sie wenig verbreitete oder veraltete Archivformate (RAR4, ACE, ARJ, 7z mit nicht standardmäßigen Headern), die von vielen Scannern komplett übersprungen werden

- Verschachtelt Archive innerhalb von Archiven, um die Rekursionsgrenzen des Scanners auszureizen

- Die Metadaten werden gerade so weit verfälscht, dass das Archiv nicht mehr gescannt werden kann, was dazu führt, dass viele Tools die Datei stillschweigend durchlassen, anstatt sie zu blockieren

Jede dieser Techniken nutzt dieselbe grundlegende Schwachstelle aus: Sie stützt sich darauf, was die Datei selbst angibt, anstatt ihre tatsächliche Struktur eingehend zu überprüfen.

Was passiert, wenn es durchkommt?

CERT/CC VU#976247 bestätigt offiziell, dass die Archiv-Scan-Ebene eine strukturelle Schwachstelle aufweist, die bereits in aktuellen Ransomware- und RAT-Kampagnen ausgenutzt wird.

Eine „Zombie-ZIP“-Datei, die die Perimeter-Prüfung passiert, kann einen Ransomware-Dropper, ein Fernzugriffstool oder einen Credential Harvester auf einen Endpunkt übertragen, ohne einen Alarm auszulösen. In Branchen, in denen Dateien ständig Vertrauensgrenzen überschreiten – wie beispielsweise bei Finanzdienstleistern, die Kundendokumente bearbeiten, bei Gesundheitssystemen, die Versicherungsformulare entgegennehmen, und bei Behörden, die Angebote von Auftragnehmern bearbeiten –, besteht ein ständiges Risiko, das bei herkömmlichen Scans unsichtbar bleibt.

So erkennen und verhindern Sie „Zombie-ZIP“-Dateien

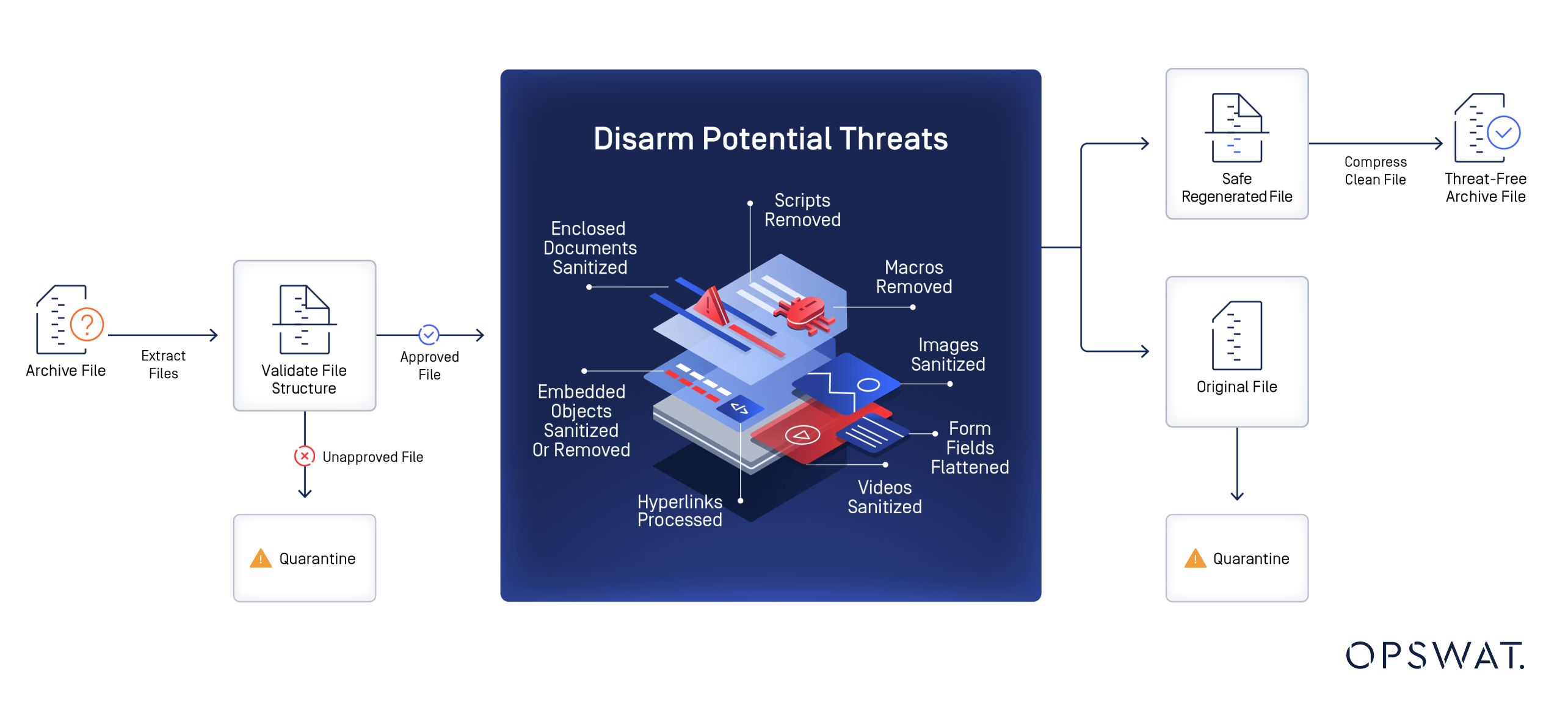

Das Erkennen eines fehlerhaften Archivs ist zwar nützlich, reicht aber allein nicht aus. Die wirksamste Maßnahme ist die Rekonstruktion des Archivs als Teil einer Bereinigungspipeline.

Anstatt das Archiv unverändert zu übernehmen, extrahiert die Plattform dessen Inhalt in eine kontrollierte Umgebung, überprüft jede extrahierte Datei und erstellt aus den verifizierten Inhalten ein neues, fehlerfreies Archiv. Die Ausgabe wird von Grund auf neu generiert und enthält korrekte, wohlgeformte Metadaten.

Dieser Ansatz verhindert den „Zombie-ZIP“-Angriffsvektor. Es gibt keinen fehlerhaften Header, der den Scanner in die Irre führen könnte, da der Header von der Sanitization-Engine erstellt wird. Ob das ursprüngliche Archiv „Method=0“ deklariert hat oder die DEFLATE-Komprimierung verwendet, ist irrelevant, da die Rekonstruktion zunächst eine erfolgreiche Extraktion erfordert. Kann die Nutzlast nicht von einem standardkonformen Dekompressor extrahiert werden, wird sie blockiert und nicht durchgelassen.

Mehrschichtige Prävention mit OPSWAT MetaDefender Core™

Um Angriffe durch „Zombie ZIP“-Dateien und Formatverwirrung abzuwehren, ist mehr als nur eine einzige Prüfmethode erforderlich. MetaDefender Core nacheinander drei TechnologienCore : Dateityperkennung, Archiv-Extraktion und Deep CDR™-Technologie. Jede dieser Technologien befasst sich mit einem anderen Aspekt der Bedrohung, und gemeinsam schließen sie die strukturellen Lücken, die bei signaturbasierten Scans bestehen bleiben.

Die Dateityperkennung ist der erste Überprüfungsschritt. Anstatt sich auf die angegebene Dateiendung oder den Header zu verlassen, wird die tatsächliche Byte-Struktur der Datei mithilfe von Magic-Byte-Analyse, formatabhängigem Parsing und einem KI-Modell analysiert, das darauf trainiert ist, gefälschte oder nicht übereinstimmende Dateitypen zu identifizieren. Bei einer „Zombie-ZIP“-Datei steht die angegebene „Method=0“ in strukturellem Widerspruch zum hochentropischen Inhalt der komprimierten Nutzlast, und diese Diskrepanz lässt sich bereits in dieser Phase erkennen.

Die Archiv-Extraktion verarbeitet den tatsächlichen Datenstrom, anstatt sich auf deklarierte Metadaten zu stützen. Entweder wird der Inhalt erfolgreich für die dateibasierte Überprüfung extrahiert, oder das Archiv wird aufgrund einer CRC-Diskrepanz als nicht extrahierbar markiert. Eine konfigurierbare Richtlinie legt fest, ob Extraktionsfehler zu einer Blockierung statt zu einem stillen Durchlauf führen.

Die Deep CDR™-Technologie bereinigt jede extrahierte Datei und erstellt das Archiv aus den geprüften Daten neu. Dabei werden potenziell schädliche aktive Inhalte wie Makros, eingebettete Skripte und Exploit-Code entfernt, während die Nutzbarkeit der Dokumente erhalten bleibt. Das ausgegebene Archiv wird vollständig von der Bereinigungs-Engine generiert, sodass keine fehlerhafte Struktur aus dem Original übernommen wird.

Wichtigste Erkenntnisse

- Überprüfen Sie den Dateityp, bevor Sie den Scan starten. „Zombie ZIP“ nutzt die Annahme aus, dass der angegebene Dateityp mit dem tatsächlichen Dateityp übereinstimmt. Die Dateityperkennung erkennt die strukturelle Diskrepanz, bevor ein Signatur-Scan durchgeführt wird.

- Entpacken Sie die Datei, bevor Sie sich entscheiden. Das Scannen eines Archivs ohne Entpacken des Inhalts bedeutet, dass der Container gescannt wird, nicht der eigentliche Inhalt. Durch das Entpacken des Archivs wird der tatsächliche Inhalt für die dateibezogene Überprüfung freigelegt.

- Nicht nur prüfen, sondern neu erstellen. Die Deep CDR™-Technologie bereinigt jede Datei und erstellt das Archiv von Grund auf neu. Die Ausgabedatei enthält keine fehlerhaften Strukturen, da keine der Metadaten des ursprünglichen Archivs übernommen werden.

- Behandeln Sie einen fehlgeschlagenen Entpackvorgang als Blockierungsbedingung. Eine „Zombie-ZIP“-Datei, die von einem standardkonformen Entpacker nicht entpackt werden kann, sollte blockiert und gekennzeichnet werden und nicht stillschweigend als beschädigte Datei weitergeleitet werden.

- Konfigurieren Sie Ihre Plattform, nicht nur Ihre Signaturen. Zombie ZIP umgeht signaturbasierte Scans von Grund auf. Die Lösung besteht in einer Workflow-Konfiguration, die an jedem Punkt, an dem Dateien in die Umgebung gelangen, das Entpacken, die Typüberprüfung und die Bereinigung erzwingt.

Zusätzliche Ressourcen

- Besuchen Sie dasOPSWAT Center

- Entdecken Sie denOPSWAT -Stack

- Ähnliche Blogbeiträge lesen: