Verhaltensorientierte

Threat Intelligence

Eine Technologieplattform, die Dateidaten und Verhaltenssignale in verwertbare Erkenntnisse umwandelt – in Cloud-, Hybrid- und isolierten Umgebungen.

- Hochpräzise IOCs

- Ähnlichkeitskorrelation

- Offline-fähig

OPSWAT genießt das Vertrauen von

50B+

Globale Bedrohungsindikatoren

Sandbox der Sandbox abgeleitet

Verhaltensbasierte IOCs

MISP & STIX-

-Exporte

Austausch von Sicherheitswarnungen und Automatisierung von

auf maschinellem Lernen basierend

Ähnlichkeitssuche

Pakete für den Offline-Ruf

SIEM- und SOAR-fähig

MITRE-zugeordneter Erkennungskontext

Ein guter Ruf allein reicht nicht aus

Unternehmen verarbeiten täglich Tausende von Dateien, E-Mails und Datenaustauschvorgängen. Ohne gründliche Überprüfung und die Durchsetzung von Richtlinien

können sensible Informationen unbemerkt durchrutschen und damit erhebliche Compliance- und Sicherheitsrisiken verursachen.

Zu viel Lärm, zu wenig Kontext

Feeds, die sich ausschließlich auf Reputationsdaten stützen, liefern reine Kennzahlen ohne Einblicke in das Verhalten, sodass Analysten gezwungen sind, manuell zwischen verschiedenen Tools hin und her zu wechseln, um das tatsächliche Risiko zu ermitteln.

Polymorphe Malware umgeht Signaturen

Neukompilierte Varianten und geringfügige Codeänderungen umgehen die Hash-basierte Erkennung, wodurch Lücken in der Transparenz über Kampagnen und Infrastruktur hinweg entstehen.

Informationssilos verlangsamen Ermittlungen

Wenn Sandbox-Ergebnisse, Reputationsdaten und Hunting-Workflows nicht miteinander verknüpft sind, dauern Untersuchungen länger und Zero-Day-Zusammenhänge bleiben unbemerkt.

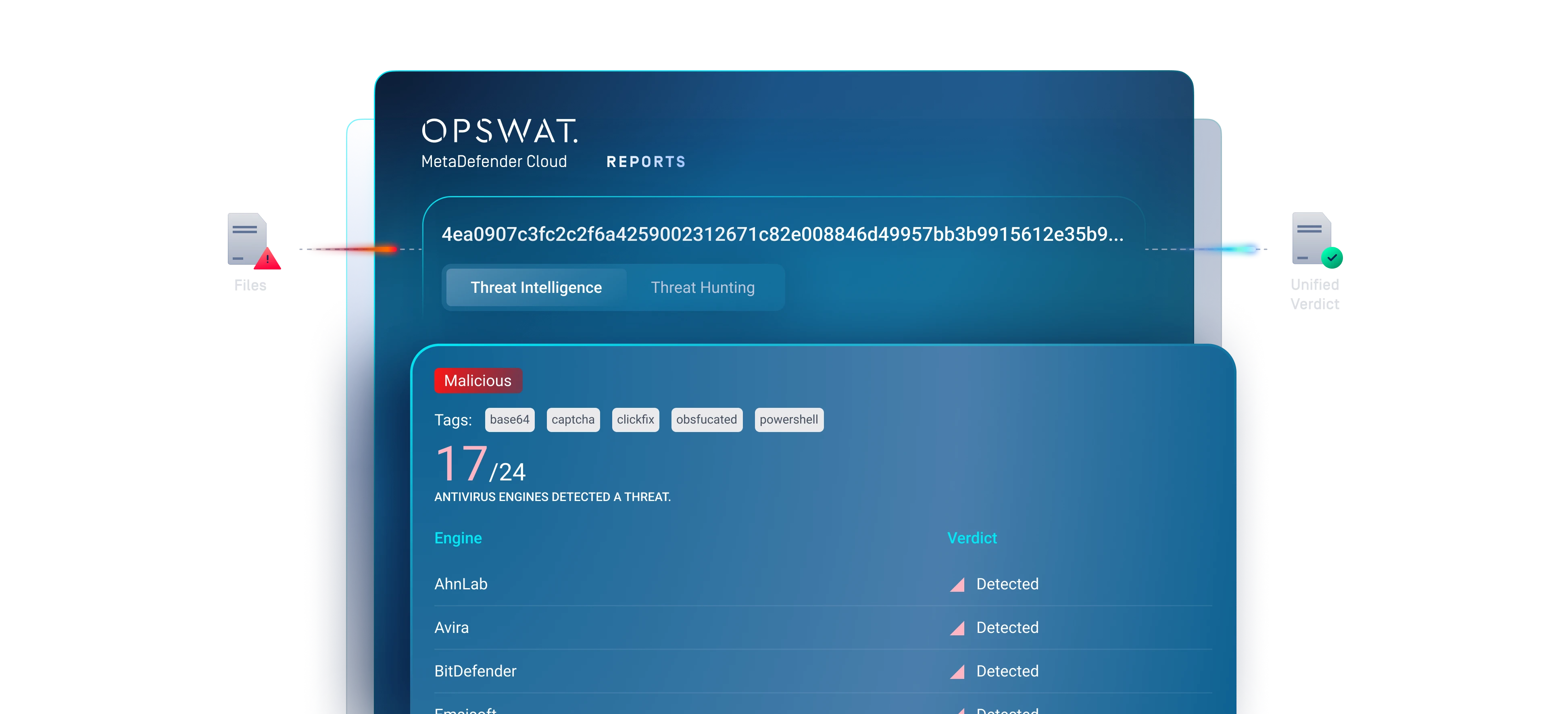

Von Kennzahlen zu Erkenntnissen

Eine einheitliche Threat-Intelligence-Engine, die globale Reputationsdaten mit verhaltens- und ähnlichkeitsbasierten Analysen verknüpft.

Intelligenz, die Zusammenhänge aufzeigt,

, die nicht nur Daten sammelt

Eine vielschichtige Informationspipeline, die darauf ausgelegt ist, Zusammenhänge zwischen Indikatoren, Verhaltensweisen und der Infrastruktur von Angreifern aufzudecken.

Intelligenz, die über Kennzahlen hinausgeht

Kombinieren Sie globale Reputation, verhaltensbasierte IOCs und Ähnlichkeitssuche, um unbekannte Bedrohungen aufzudecken, den Zeitaufwand für die Untersuchung zu reduzieren und die Erkennungsgenauigkeit zu verbessern.

-Informationen Sandbox

Erweitert Reputationsprüfungen um Verhaltens-IOCs, die aus dynamischen Analysen gewonnen werden, und erhöht so die Erkennungsgenauigkeit im Vergleich zu Plattformen, die ausschließlich auf Reputationsdaten basieren.

Variantenerkennung

en in großem Maßstab

Die Ähnlichkeitssuche erkennt modifizierte und polymorphe Malware und verringert so Sicherheitslücken, wenn Angreifer Hash-Werte oder ihre Infrastruktur wechseln.

-Anreicherung für die Automatisierung

Strukturierte Exporte über REST-APIs, MISP, STIX und JSON ermöglichen eine schnelle SIEM- und SOAR-Integration bei minimalem technischem Aufwand.

Sehen Sie, wie die Verknüpfung von Erkenntnissen in der Praxis funktioniert

Erfahren Sie, wie Verhaltens-IOCs, Reputationsbewertungen und Ähnlichkeitssuchen verborgene Zusammenhänge zwischen Kampagnen aufdecken.

Verhaltensbasierte Informationen vs. reine Reputationsdaten

Herkömmliche Plattformen für Bedrohungsinformationen stützen sich in erster Linie auf bekannte Hash-Werte, IP-Adressen und Domains. Diese Indikatoren sind zwar nützlich, lassen sich von Angreifern jedoch leicht variieren.

Diese Intelligence-Engine setzt Verhaltensmerkmale wie Ausführungsablauf, Persistenzmethoden, Konfigurationsmuster und die Wiederverwendung von Infrastruktur in Beziehung zueinander. Durch diesen Ansatz wird die Erkennung weiter oben im operativen Stack des Angreifers angesiedelt, wodurch Umgehungsversuche aufwändiger und besser sichtbar werden.

Das Ergebnis ist eine Analyse, die Zusammenhänge zwischen verschiedenen Kampagnen aufdeckt, anstatt nur einzelne Elemente zu betrachten.

Setzen Sie intelligente Lösungen dort ein, wo Ihre Sicherheitsmaßnahmen greifen

Nutzen Sie Cloud-APIs, Hybrid-Enrichment oder Offline-Intelligence-Pakete, um Bedrohungskontext für SIEM-, SOAR- und Hunting-Workflows bereitzustellen.

Hybridbereitstellung

Cloud mit lokaler Analyse. Unterstützt SOC- und TIP-Workflows in Unternehmen.

Unterstützung für Air-Gapped-Systeme

Pakete zur Offline-Reputationsüberwachung. Kontinuität der Informationsbeschaffung für regulierte Umgebungen.

Cloud Intelligenz

API in Echtzeit. Ständig aktualisierte globale Datensätze.

Vertrauen bei führenden globalen Unternehmen

Über 2.000 Unternehmen weltweit OPSWAT auf OPSWAT um ihre kritischen Daten, Ressourcen und Netzwerke vor Bedrohungen durch Geräte und Dateien zu schützen

.

Ressourcen

MetaDefender Threat Intelligence

SANS-Umfrage zu Erkennung und Reaktion