Proactive DLP™

Erkennen, redigieren und anonymisieren Sie sensible Daten in über 125 Dateiformaten und unterstützen Sie so die Einhaltung von Vorschriften und die Durchsetzung von Richtlinien zum Umgang mit Daten.

- Schutz sensibler Daten

- Verletzung und Insider-Bedrohungsprävention

- Unterstützung bei der Einhaltung gesetzlicher Vorschriften

OPSWAT genießt das Vertrauen von

Über 125 Dateiformate werden unterstützt

KI-gesteuert

Erkennung von nicht jugendfreien und unangemessenen Inhalten

HIPAA-konform

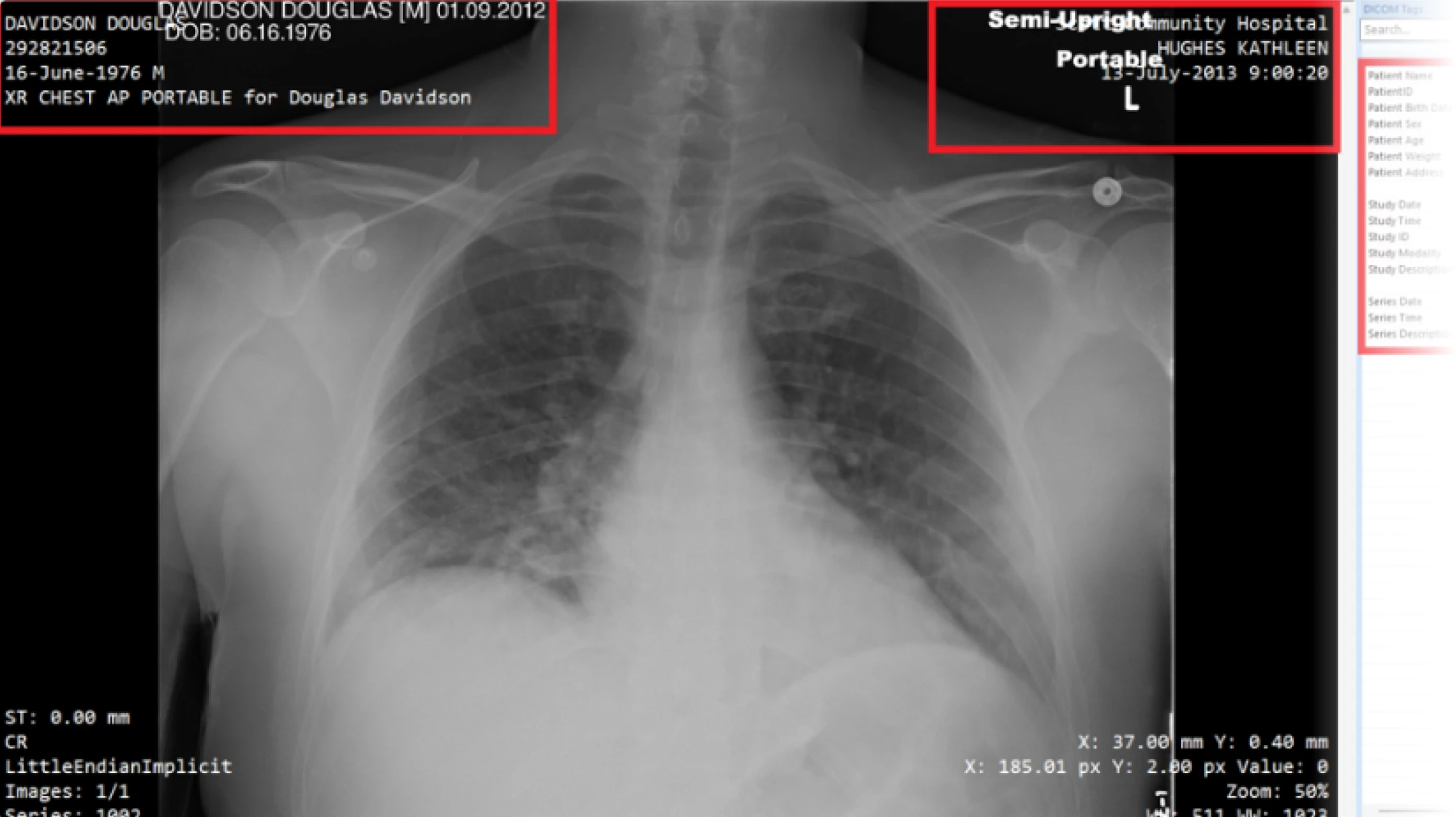

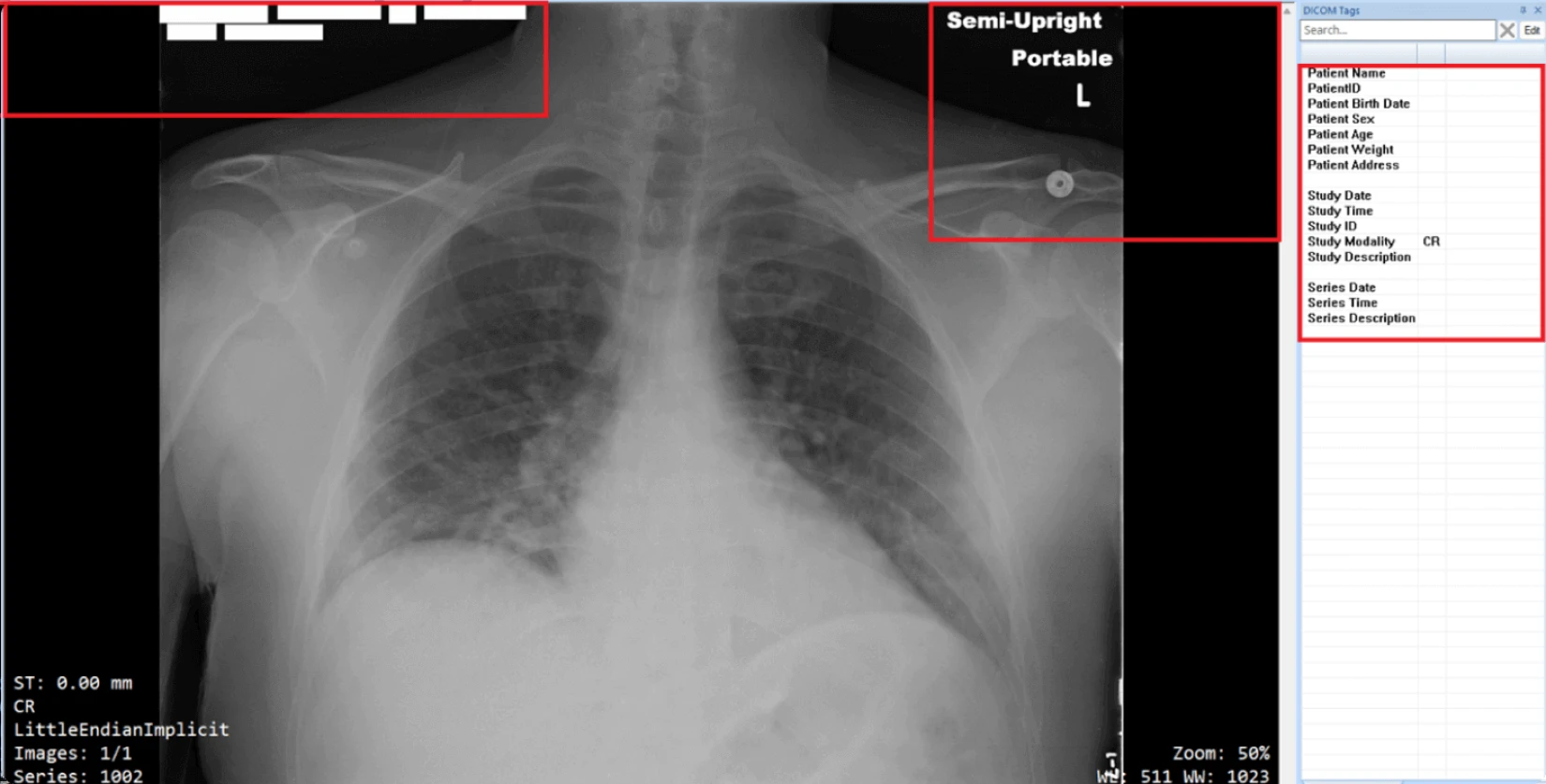

DICOM-Anonymisierung

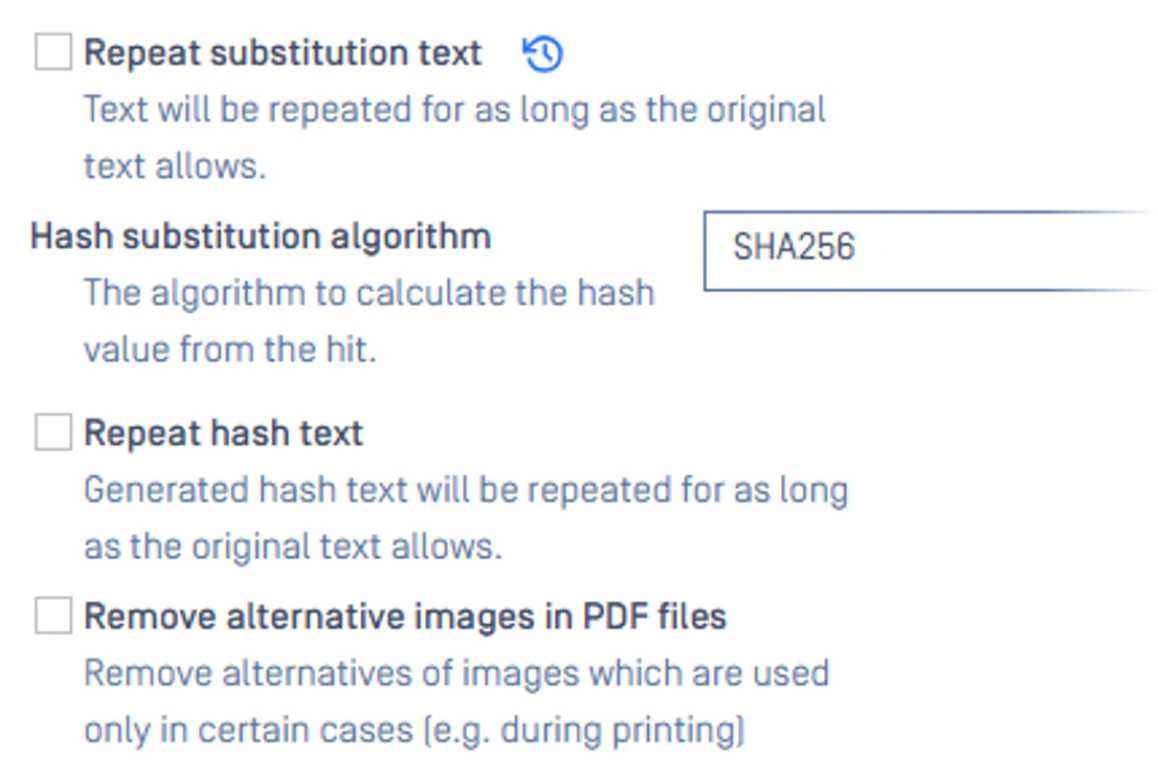

Einweg-Hash

für die Anonymisierung sensibler Daten

Erkennung strukturierter und unstrukturierter Daten

Entfernen von Metadaten

Versteckte Daten. Unsichtbare Risiken.

Unternehmen verarbeiten täglich Tausende von Dateien, E-Mails und Datenaustauschen. Ohne gründliche Überprüfung und Durchsetzung von Richtlinien können sensible Informationen unbemerkt durchschlüpfen und ernsthafte Compliance- und Sicherheitsrisiken verursachen.

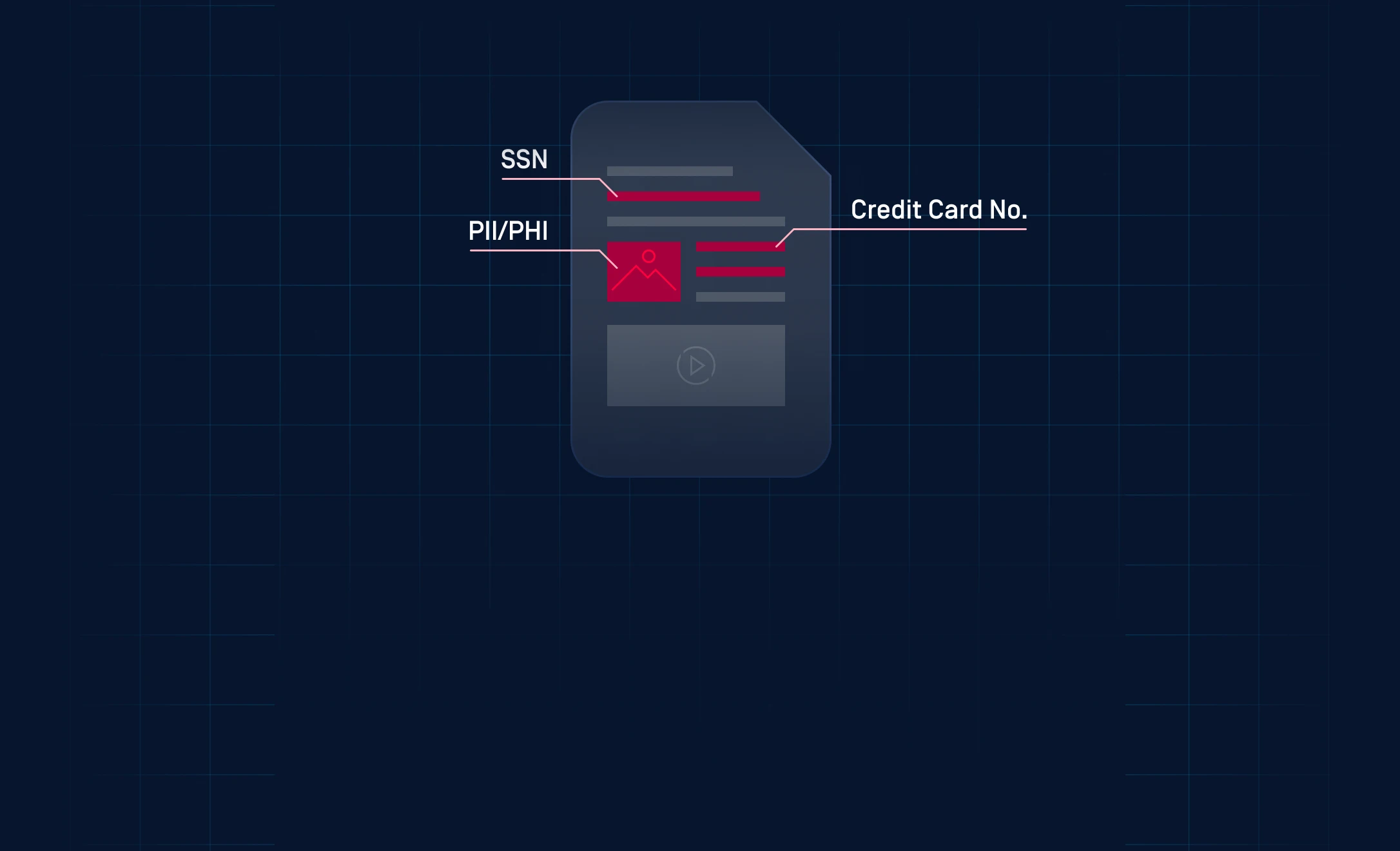

Versteckte sensible Daten in komplexen Dateien

Sensible oder regulierte Informationen befinden sich häufig in Dokumenten, Bildern oder Archiven, die ungeprüft durch Netzwerke übertragen werden. Herkömmliche Scanner könnten diese eingebetteten Risiken übersehen, was zu einer unbeabsichtigten Offenlegung führen kann.

Mangelnde politische Kontrolle

Manuelle oder uneinheitliche Richtlinien zur Datenverarbeitung erschweren die Durchsetzung von Unternehmens- und Regulierungsrichtlinien. Unternehmen riskieren die Nichteinhaltung von Rahmenwerken wie DSGVO, HIPAA oder PCI DSS, wodurch sensible Informationen offengelegt werden.

Insider-Bedrohungen

Die meisten Datenlecks entstehen durch versehentliches Weitergeben, falsch konfigurierten Zugriff oder andere Insider-Bedrohungen, einschließlich vorsätzlicher Datenmissbrauch. Ohne automatisierte Erkennung und Anonymisierung können Mitarbeiter unabhängig von ihrer Absicht vertrauliche Informationen preisgeben.

Schutz sensibler Daten

Proactive DLP , redigiert und anonymisiert sensible Daten durch gründliche Überprüfung und automatisierte Durchsetzung von Richtlinien und unterstützt so die Compliance und Kontrolle bei jedem Datenaustausch.

Wie es funktioniert

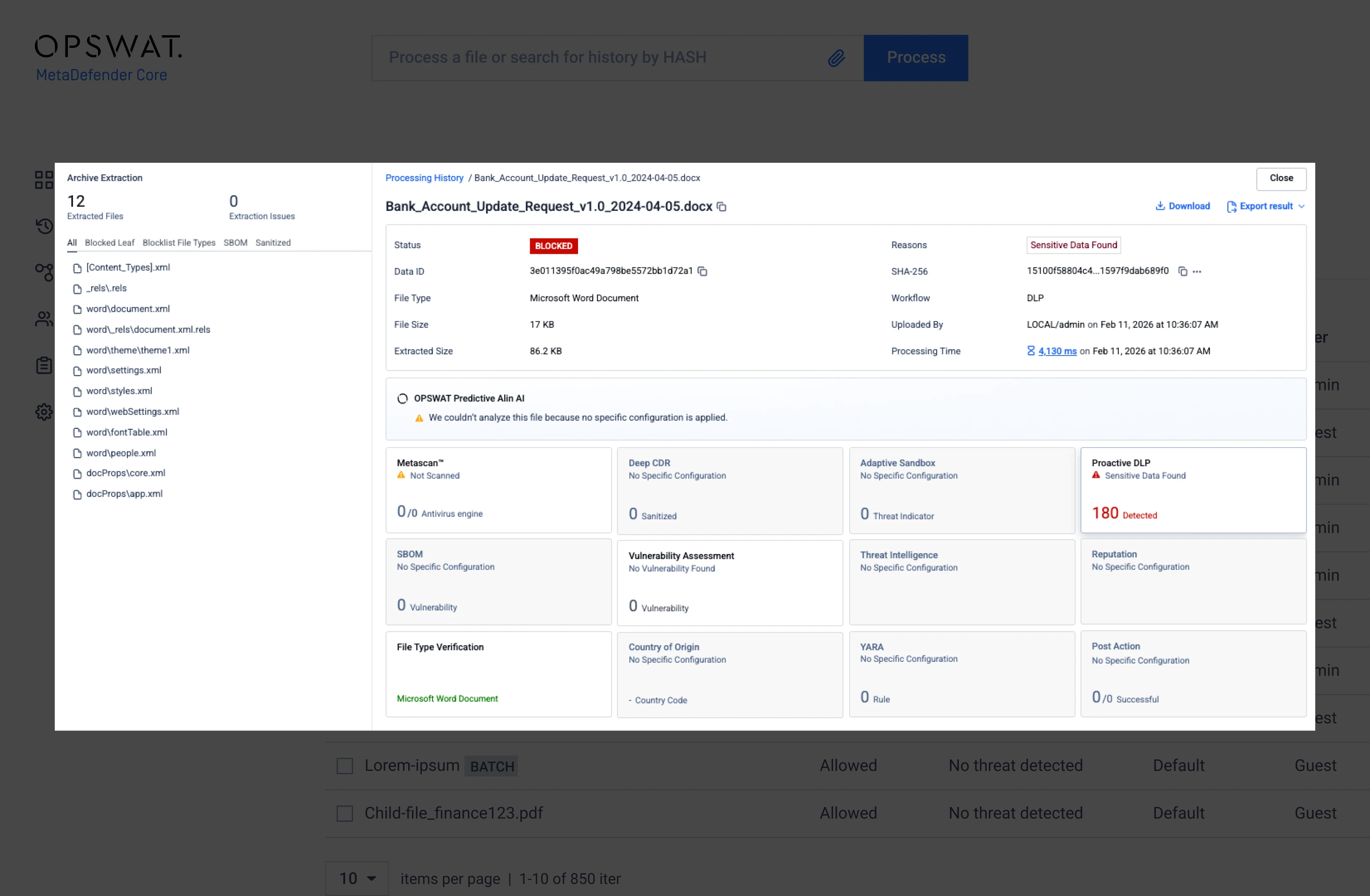

Proactive DLP Ihre Dateien, erkennt, klassifiziert und schützt sensible Daten, bevor diese Ihr Unternehmen verlassen oder externe Benutzer erreichen.

Blockieren. Schwärzen. Anonymisieren.

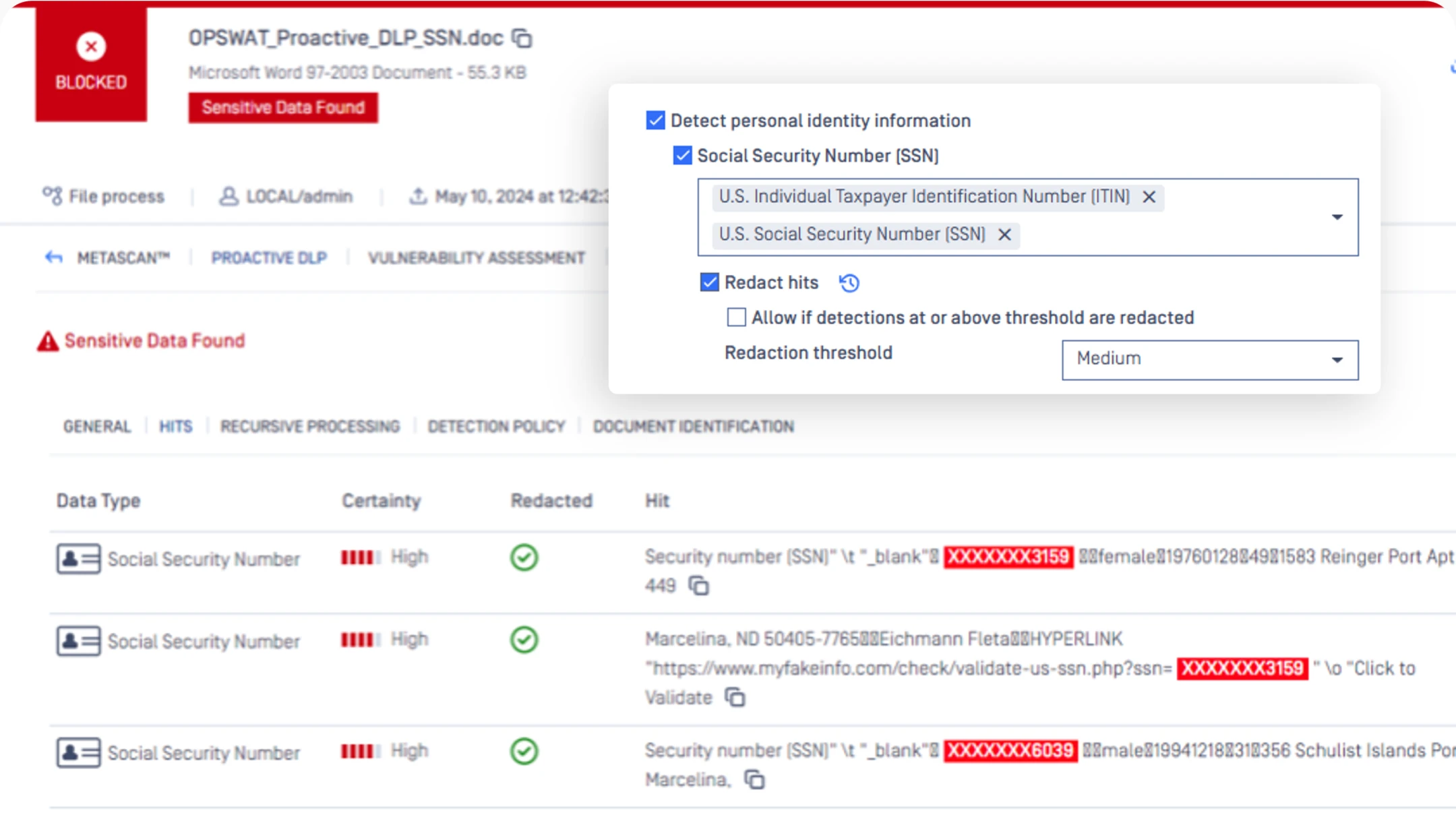

KI-gestützte Erkennung sensibler Daten

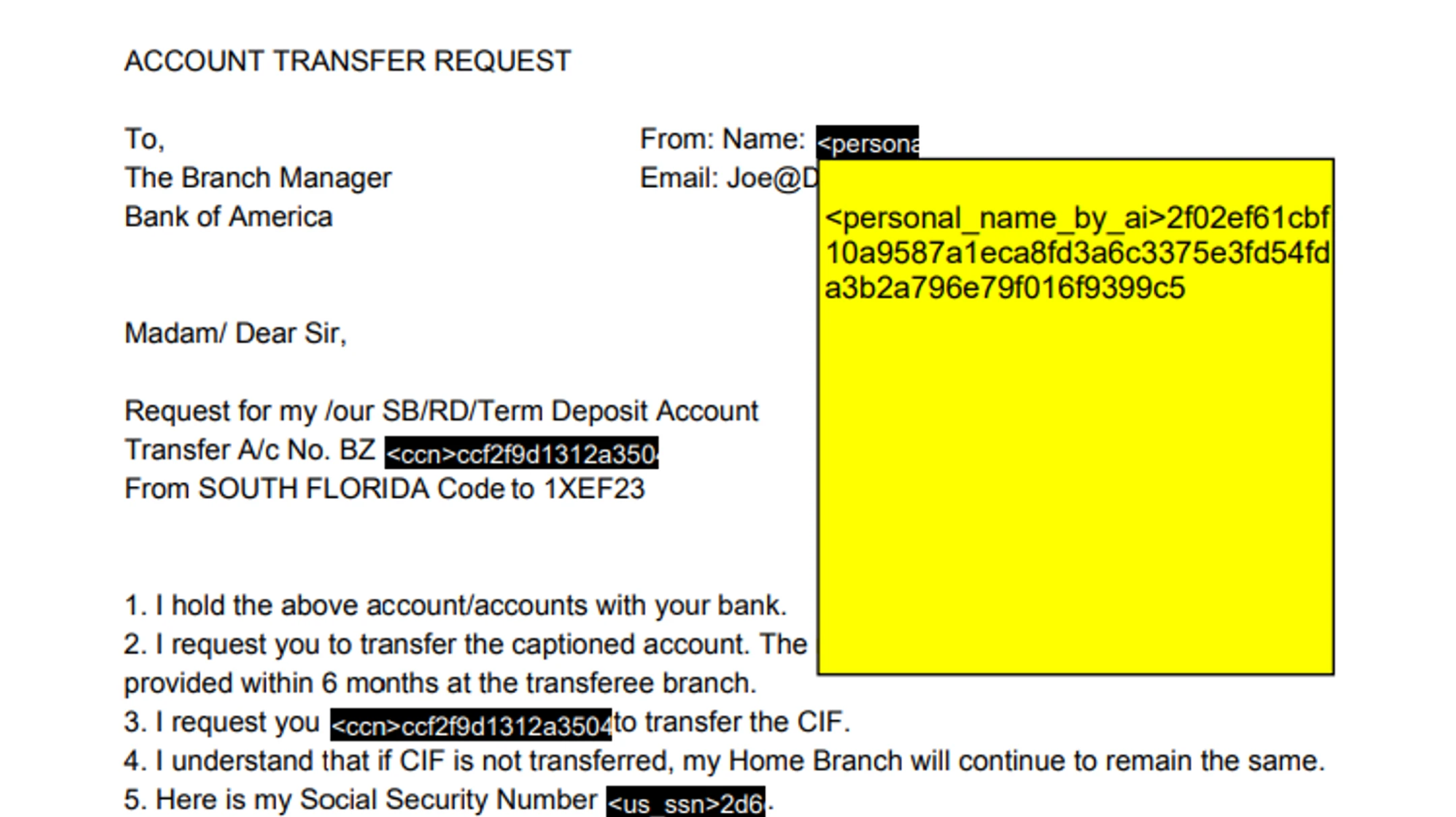

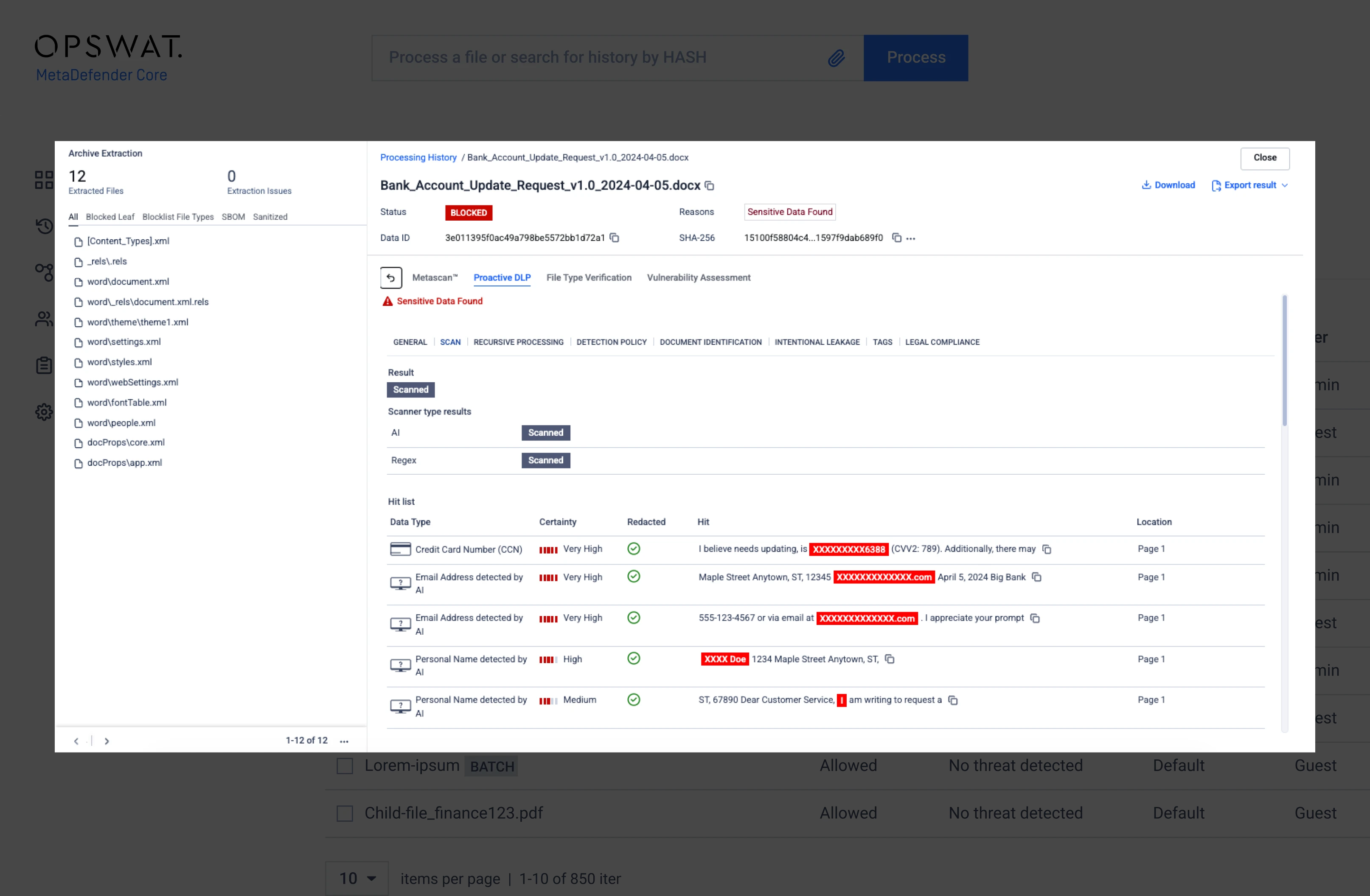

Verwendung von OCR und NER zur Identifizierung von PII, PHI, Anmeldedaten, Finanzdaten, Geheimnissen und unangemessenen Inhalten in über 125 Dateitypen, darunter Text, Bilder und eingebettete Dokumente, mit hoher Erkennungsgenauigkeit.

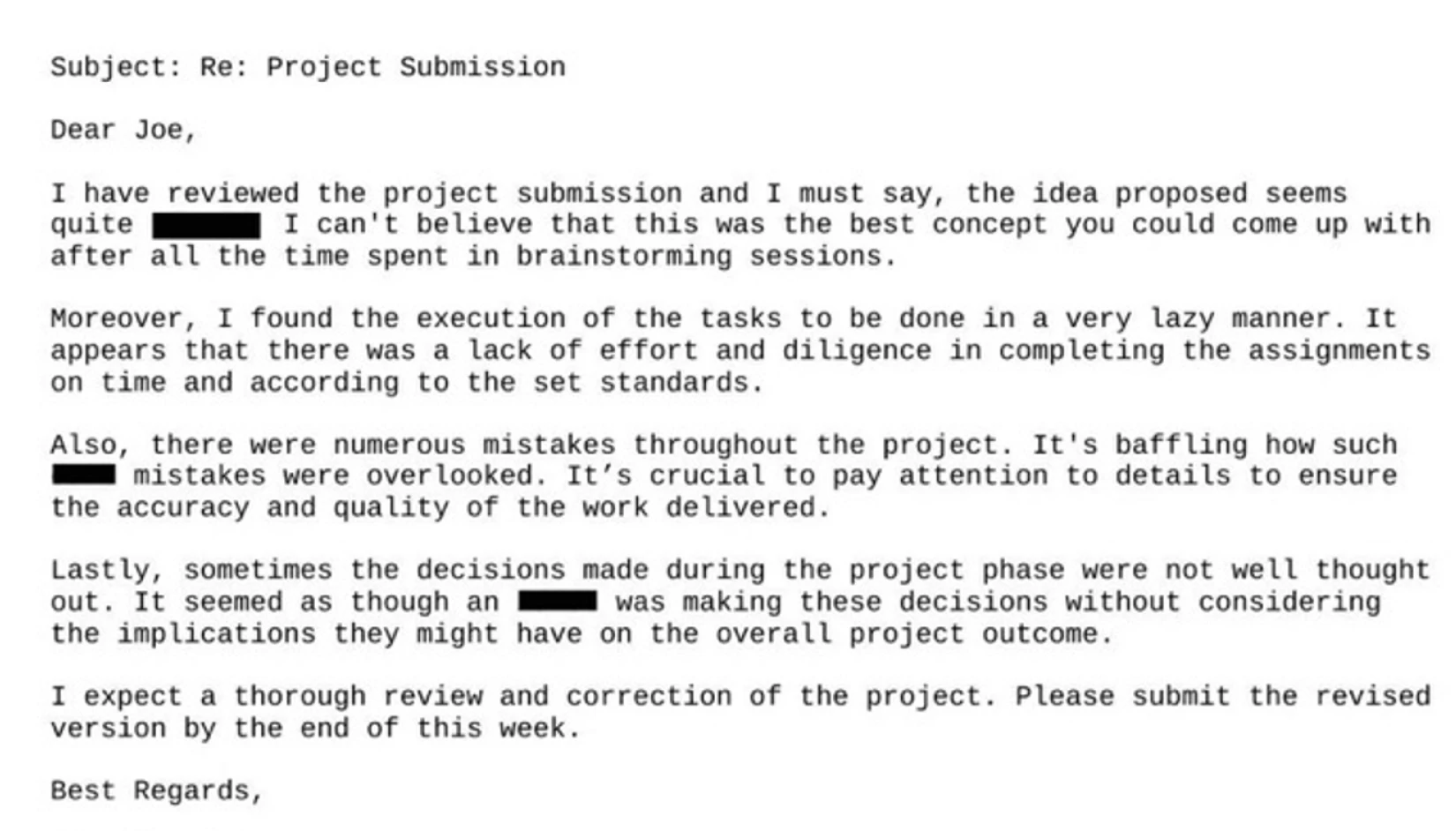

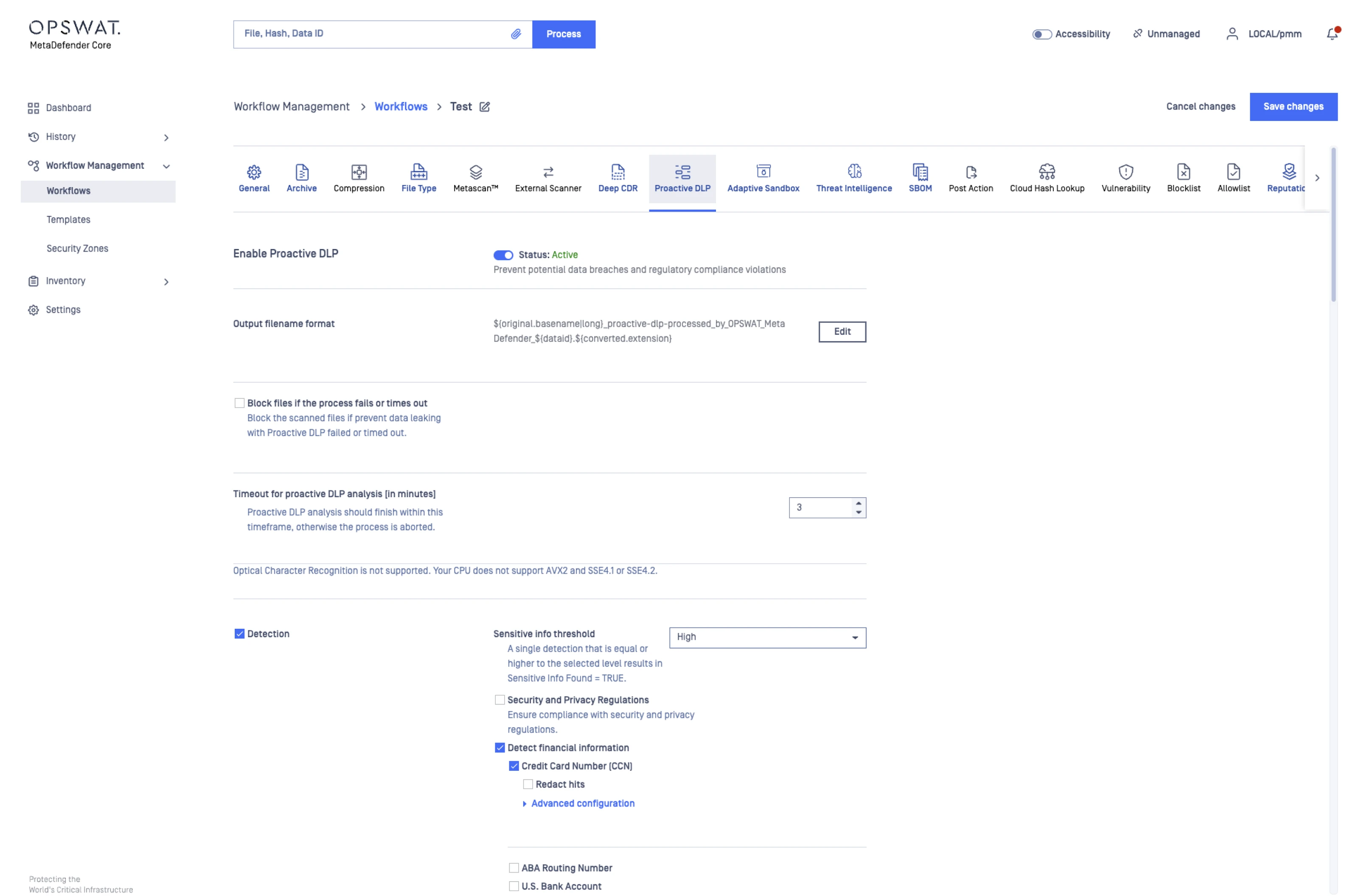

Durchsetzung von Richtlinien auf Basis von Inhalten

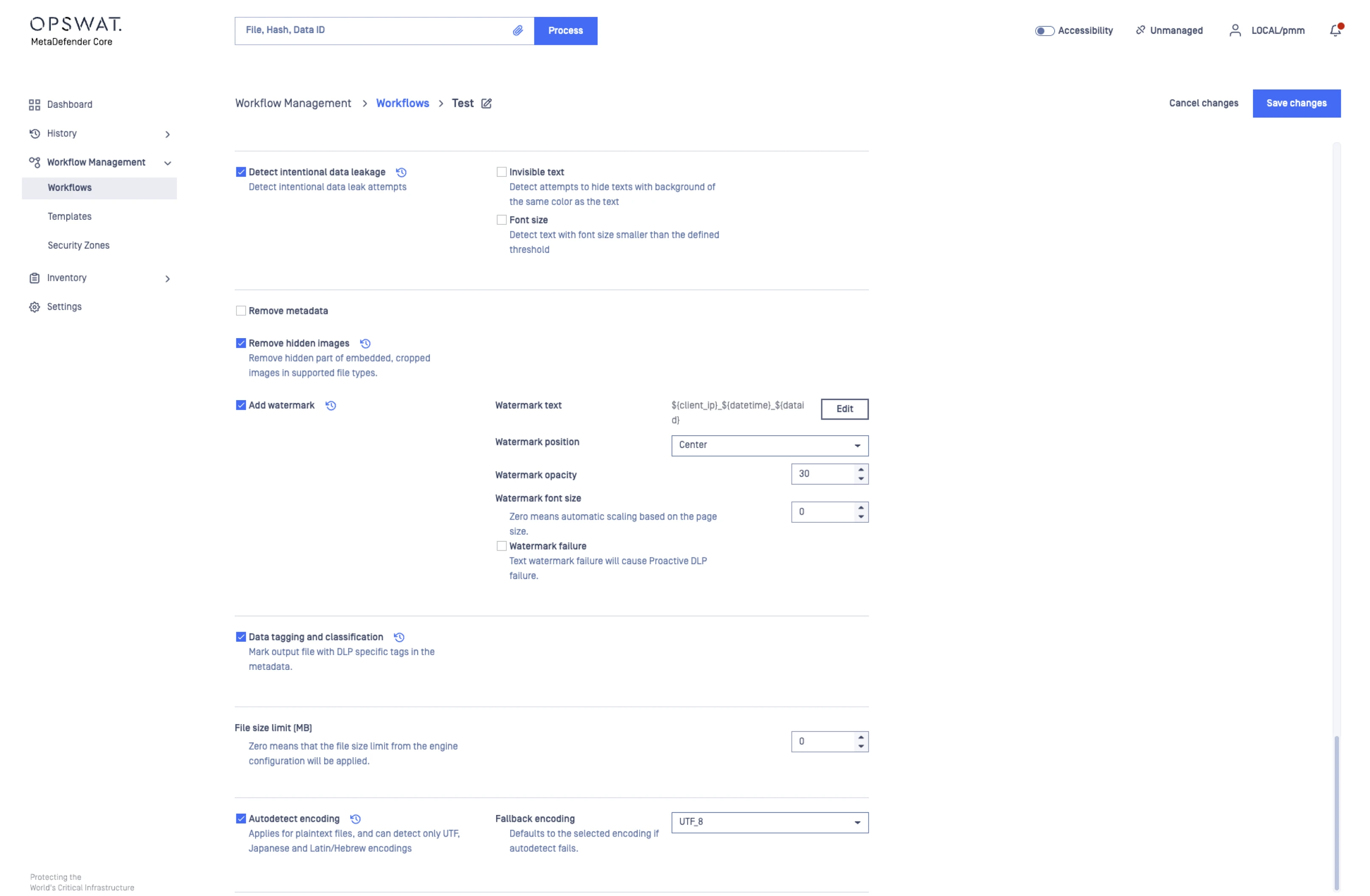

Setzt automatisch inhaltsbasierte Richtlinien durch, indem Dateien je nach Sensibilität blockiert oder zugelassen werden, und wendet Redaktion, Ersetzung, Metadatenentfernung, Tagging oder Wasserzeichen an, um eine sichere und konforme Datenfreigabe zu unterstützen.

Anpassung an regulatorische Vorschriften

Erkennt und blockiert regulierte Datentypen, darunter personenbezogene Daten, Gesundheitsdaten und Finanzinformationen, mit anpassbaren Richtlinien, die Unternehmen dabei helfen, die Anforderungen von PCI-DSS, HIPAA und DSGVO zu erfüllen.

Integration mit dem mehrschichtigen Sicherheitsökosystem „

“

Arbeitet mit OPSWAT wie Metascan™ Multiscanning, Deep CDR™ Technology und Adaptive Sandbox zusammen,Sandbox einen umfassenden, tiefgreifenden Schutz vor Datenverletzungen und fortgeschrittenen Cyber-Bedrohungen zu bieten.

Sehen Sie, wie Proactive DLP Ihre Daten Proactive DLP

Erfahren Sie, wie Proactive DLP Ihren Dateiaustausch Proactive DLP , Risiken erkennt und Datenverluste verhindert, bevor sie auftreten.

Ermöglicht KI-gestützten Datenschutz, um sensible Daten in verschiedenen Dateitypen zu erkennen und zu schützen.

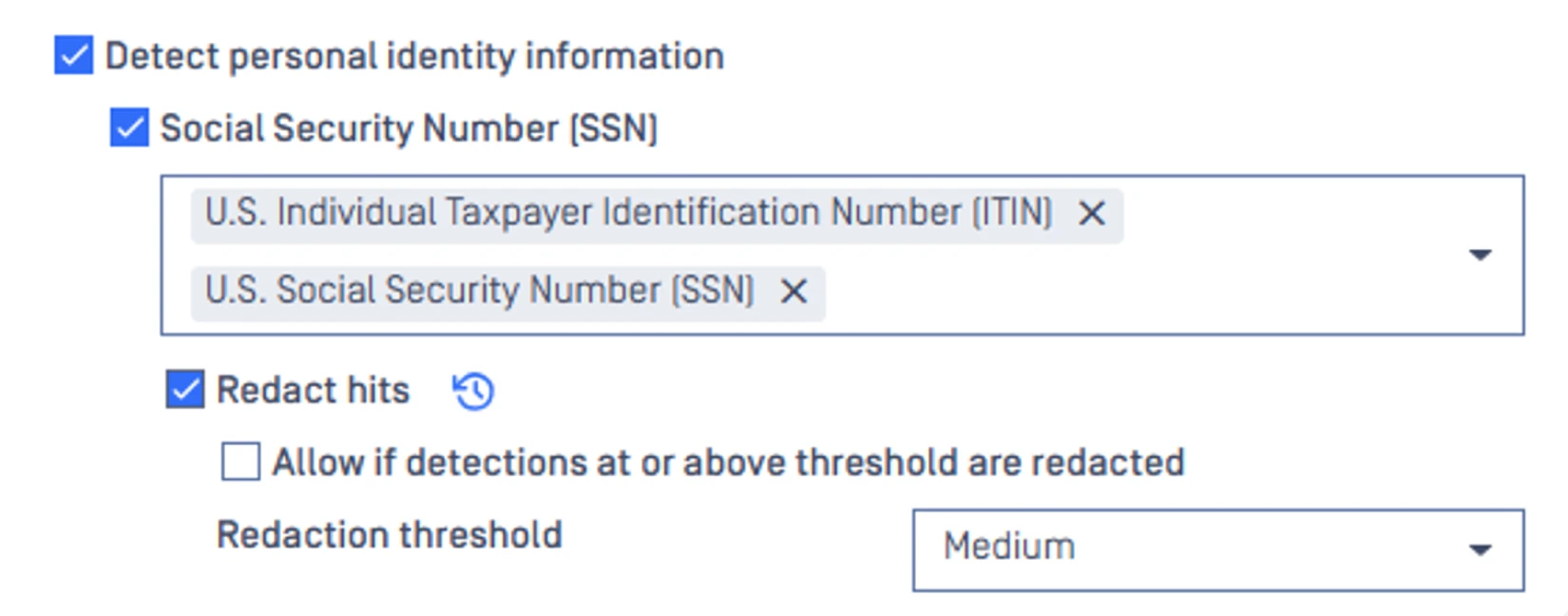

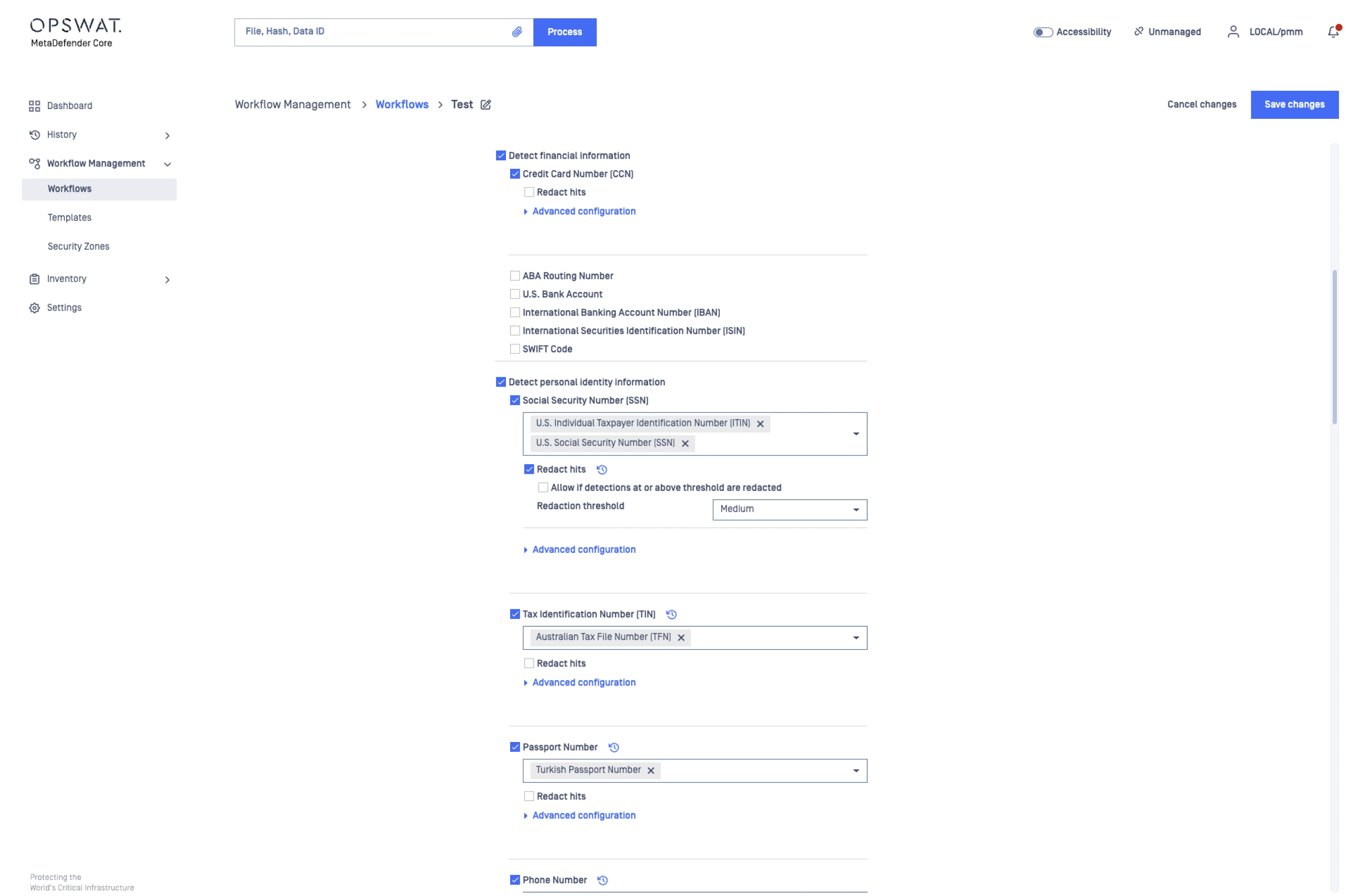

Redigieren Sie ganz einfach sensible Daten wie Finanzinformationen, persönliche Identitätsdaten, Netzwerk- und Geräteinformationen, Geheimnisse, reguläre Ausdrücke und Metadaten.

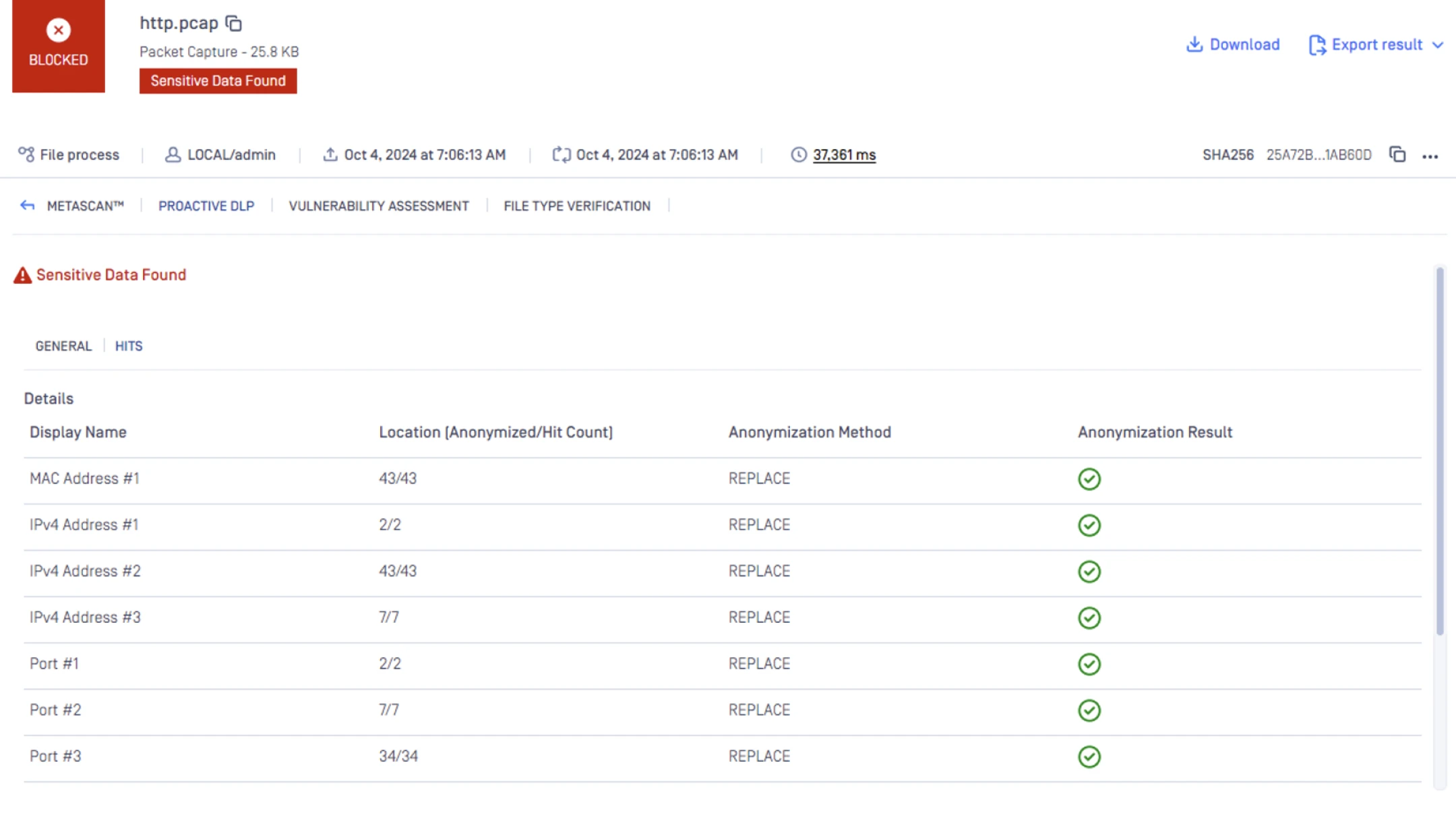

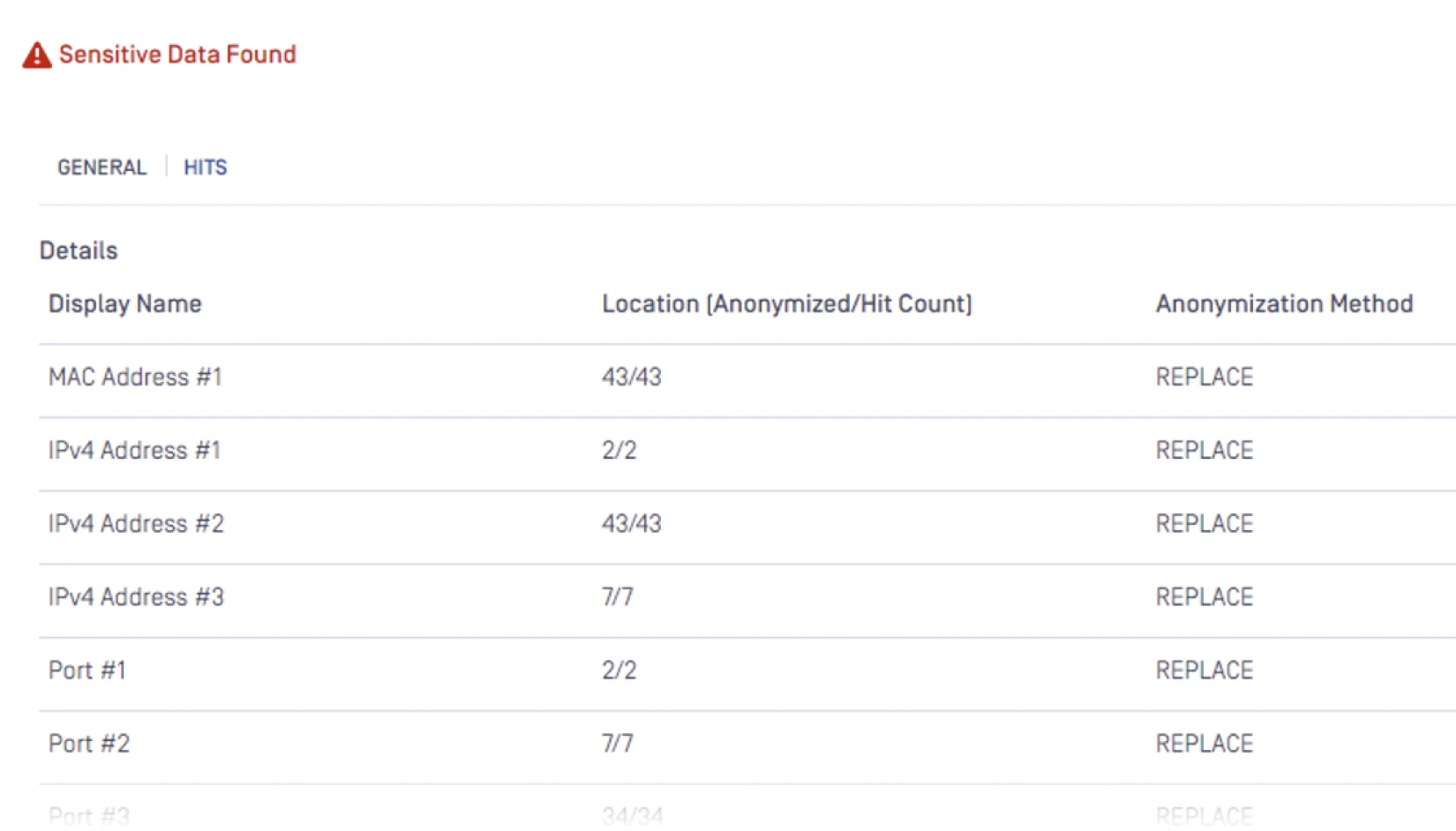

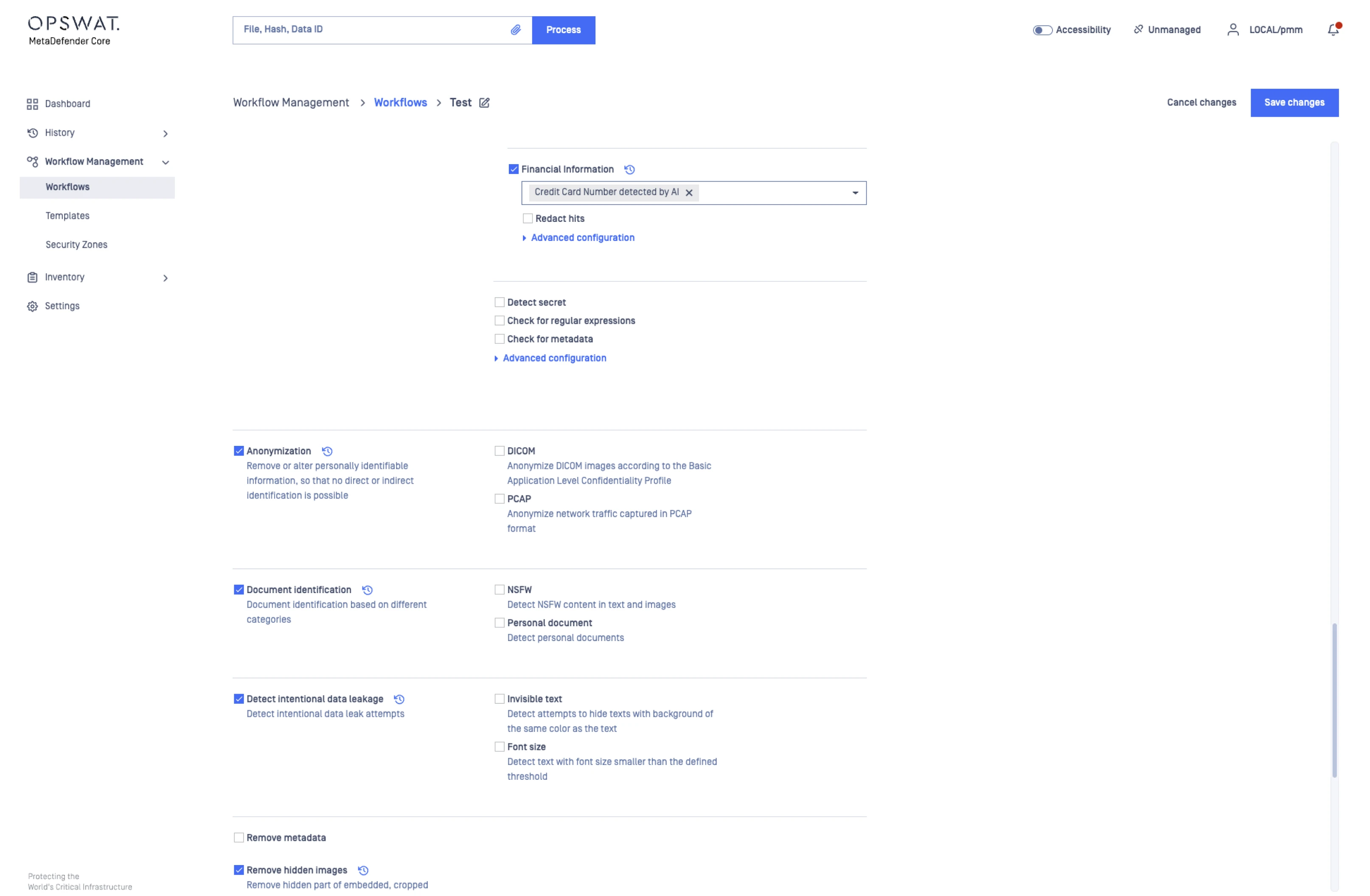

Unterstützung der Anonymisierung verschiedener Dateitypen wie DICOM- und PCAP-Dateien, um absichtliche oder versehentliche Datenlecks zu verhindern.

Wendet Tagging und Klassifizierung auf Ausgabedateien an, entfernt eingebettete oder zugeschnittene Bilder und erkennt automatisch verschiedene Kodierungen.

Identifiziert und kategorisiert sensible Daten automatisch und weist ihnen eindeutige Bewertungen wie „Infiziert“ oder „Verdächtig“ zu, um eine schnellere Reaktion zu ermöglichen.

Liefert KI-gestützte Scan-Ergebnisse, die vordefinierte sensible Datentypen bewerten und Sicherheitsstufen zuweisen, um besonders kritische Informationen zu identifizieren.

Umfassender Schutz-

für alle Arten sensibler Daten

Proactive DLP , klassifiziert, redigiert und anonymisiert sensible Informationen in strukturierten und unstrukturierten Inhalten, verhindert Datenlecks und unterstützt die Einhaltung von Vorschriften in großem Maßstab.

PI (persönliche Informationen)

Zu den personenbezogenen Daten gehören Namen, Adressen, Kontaktdaten und andere Identifikatoren, die häufig in alltäglichen Geschäftsabläufen ausgetauscht werden. Da diese Daten oft über verschiedene Dokumente und Kommunikationsmittel verstreut sind, kommt es häufig zu unbeabsichtigten Offenlegungen. Proactive DLP Dateien in Echtzeit, um personenbezogene Daten zu kennzeichnen, und wenden Redaktionen oder Anonymisierungen an, um sicherzustellen, dass nicht regulierte, aber sensible personenbezogene Daten weder intern noch extern weitergegeben werden können.

PII (Persönlich identifizierbare Informationen)

Zu den personenbezogenen Daten zählen Sozialversicherungsnummern, Pass- und Führerscheindaten, Geburtsdaten und andere identitätsspezifische Daten, die Angreifer für Betrug oder Identitätsdiebstahl missbrauchen können. Aufgrund ihrer hohen Sensibilität sind sie ein bevorzugtes Ziel bei Datenschutzverletzungen. Proactive DLP Muster personenbezogener Daten in über 125 Dateitypen, schwärzen oder maskieren die Informationen und setzen Richtlinien durch, die Mitarbeiter daran hindern, regulierte Daten weiterzugeben, und unterstützen damit GDPR, NIST, PCI-DSS und andere Compliance-Rahmenwerke.

PHI (Geschützte Gesundheitsinformationen)

PHI umfasst Krankenakten, Laborberichte, Versicherungsdaten, DICOM-Dateien und alle gesundheitsbezogenen Identifikatoren, die unter HIPAA geregelt sind. Da PHI für Identitätsbetrug und Betrug bei der Abrechnung von medizinischen Leistungen sehr wertvoll ist, kann eine Offenlegung zu schweren finanziellen und rechtlichen Strafen führen. Proactive DLP PHI in Texten und Bildern, anonymisiert sensible Felder und stellt sicher, dass Gesundheitsorganisationen eine HIPAA-konforme Datenverarbeitung in internen Systemen und beim externen Datenaustausch gewährleisten.

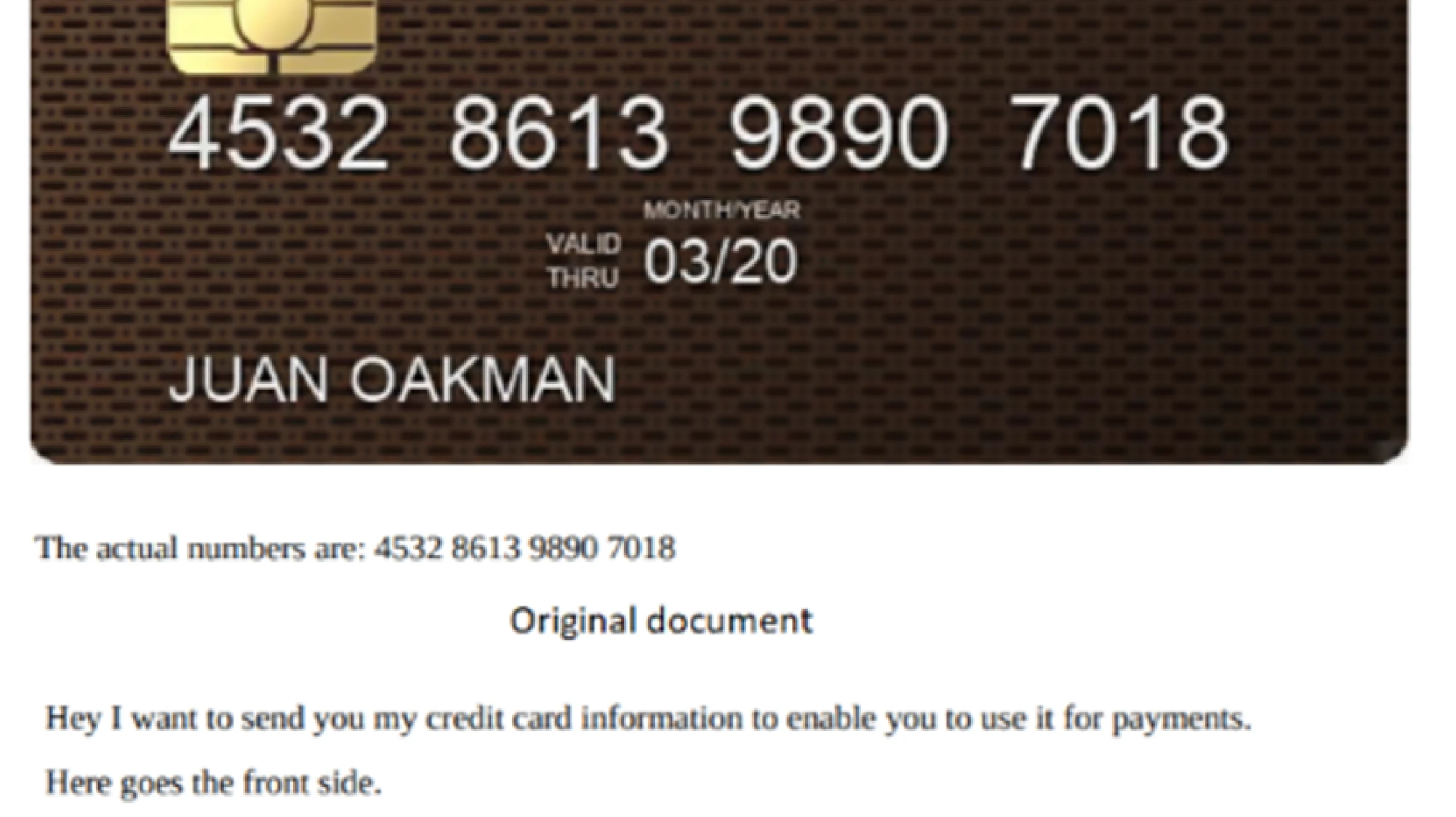

Finanzdaten

Zu den Finanzdaten gehören Kreditkartennummern, Bankkontodaten, Transaktionsaufzeichnungen, Gehaltsabrechnungen und Steuerunterlagen. Diese Vermögenswerte sind häufig Ziel von Betrug, Missbrauch durch Insider und Ausbeutung. Proactive DLP Dokumente, Tabellen, PDFs und Bilder mithilfe von muster- und KI-basierter Erkennung nach Finanzmarkern. Es kann sensible Werte schwärzen, PCI-konforme Richtlinien durchsetzen und unbefugte Weitergabe blockieren, wodurch Unternehmen vor finanziellen Verlusten und Compliance-Risiken geschützt werden.

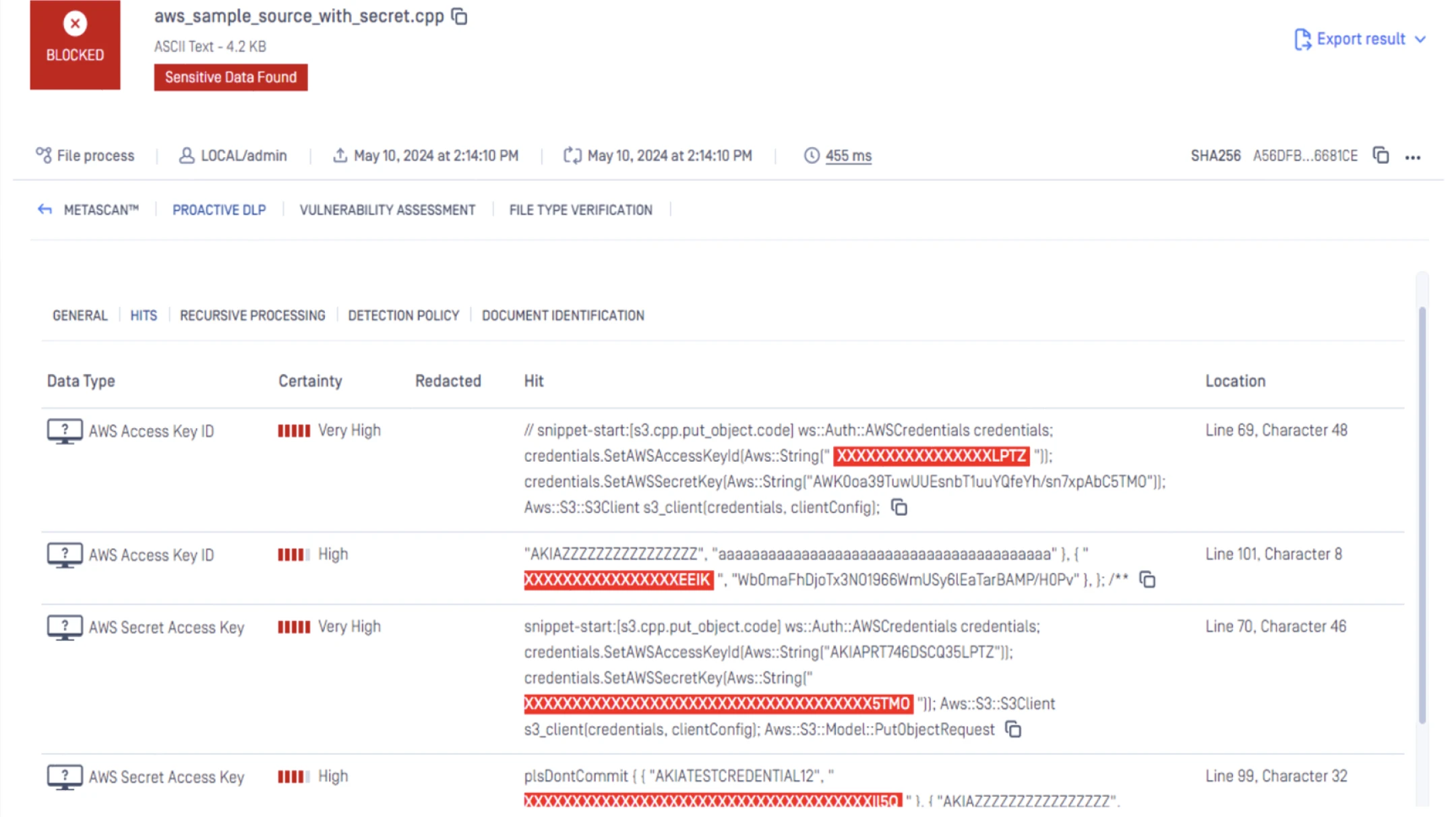

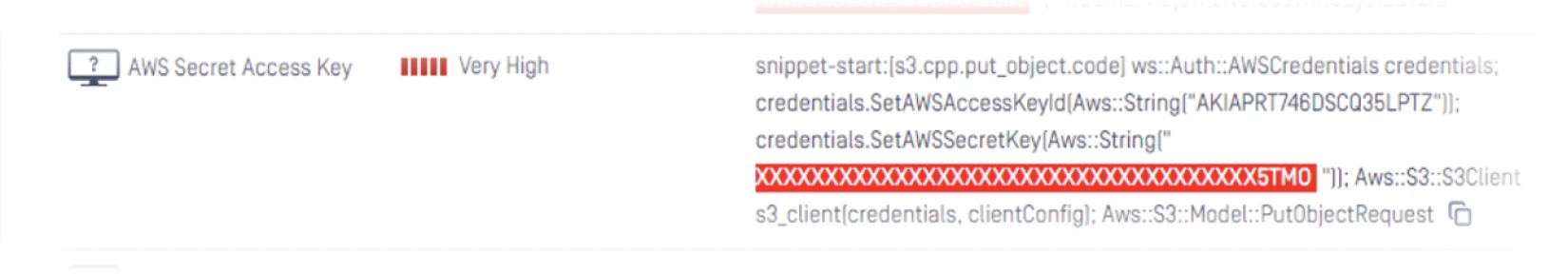

Geheimnisse (Anmeldedaten und Schlüssel)

Zu den Geheimnissen gehören API , Passwörter, Authentifizierungstoken, private Schlüssel und Konfigurationszeichenfolgen, die häufig in Code-Dateien, Dokumenten und E-Mails eingebettet sind. Wenn diese Daten offengelegt werden, können Angreifer direkten Zugriff auf das System erhalten. Proactive DLP Geheimnisse mithilfe fortschrittlicher Mustererkennung und maschinellem Lernen und redigiert oder blockiert automatisch Dateien, die offengelegte Anmeldedaten enthalten. So werden unbefugter Zugriff, Privilegieneskalation und Kompromittierung der Lieferkette verhindert.

- MetaDefender Plattform

- MetaDefender Plattform

- MetaDefender Plattform

- MetaDefender Plattform

- MetaDefender Plattform

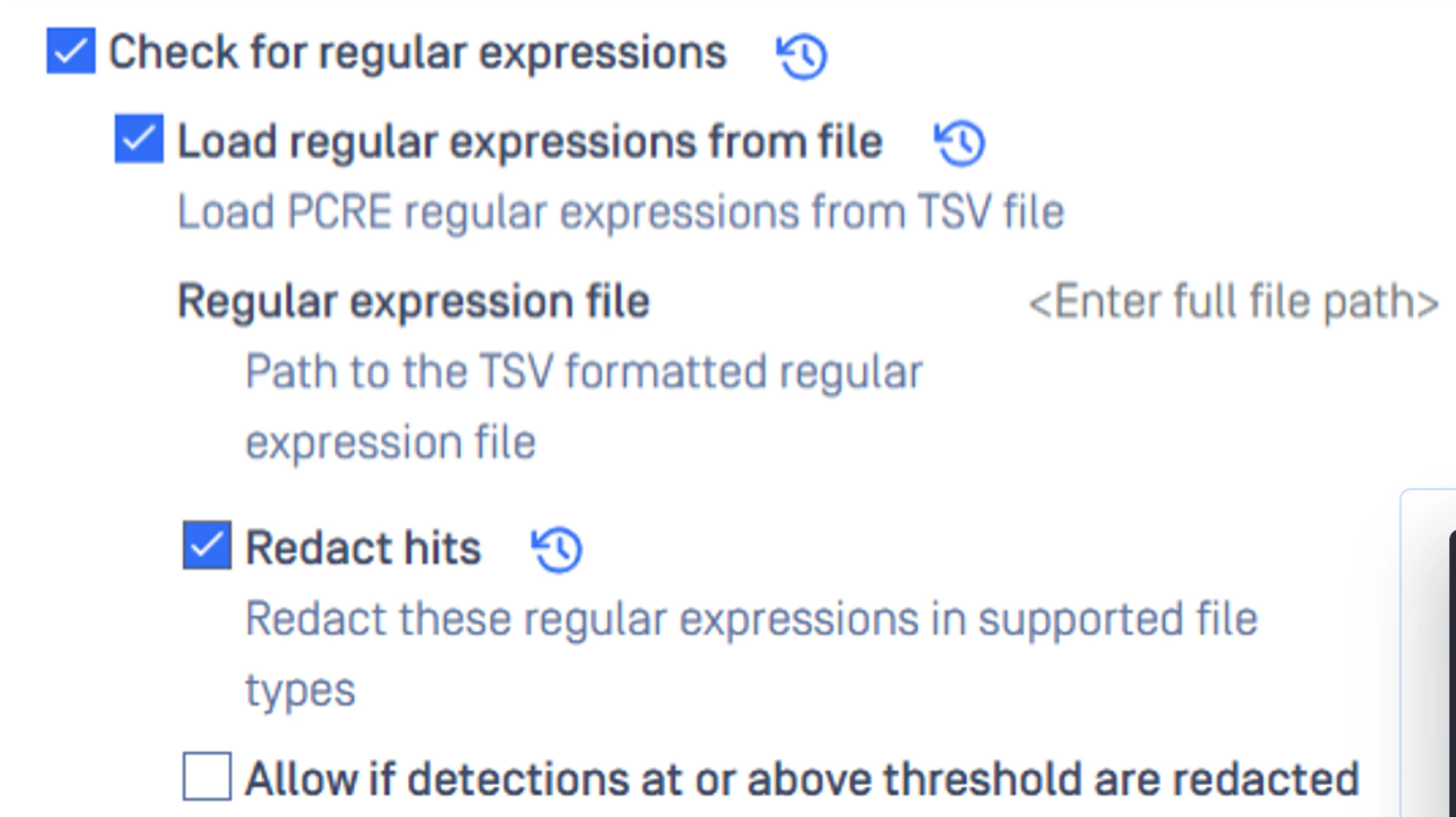

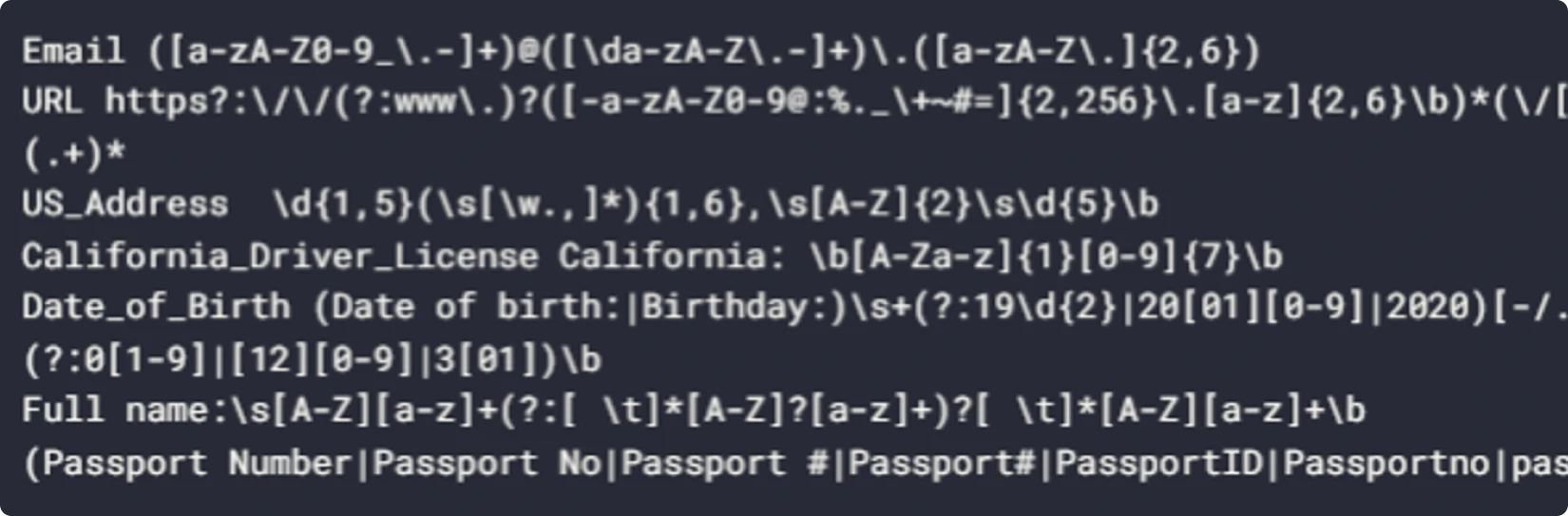

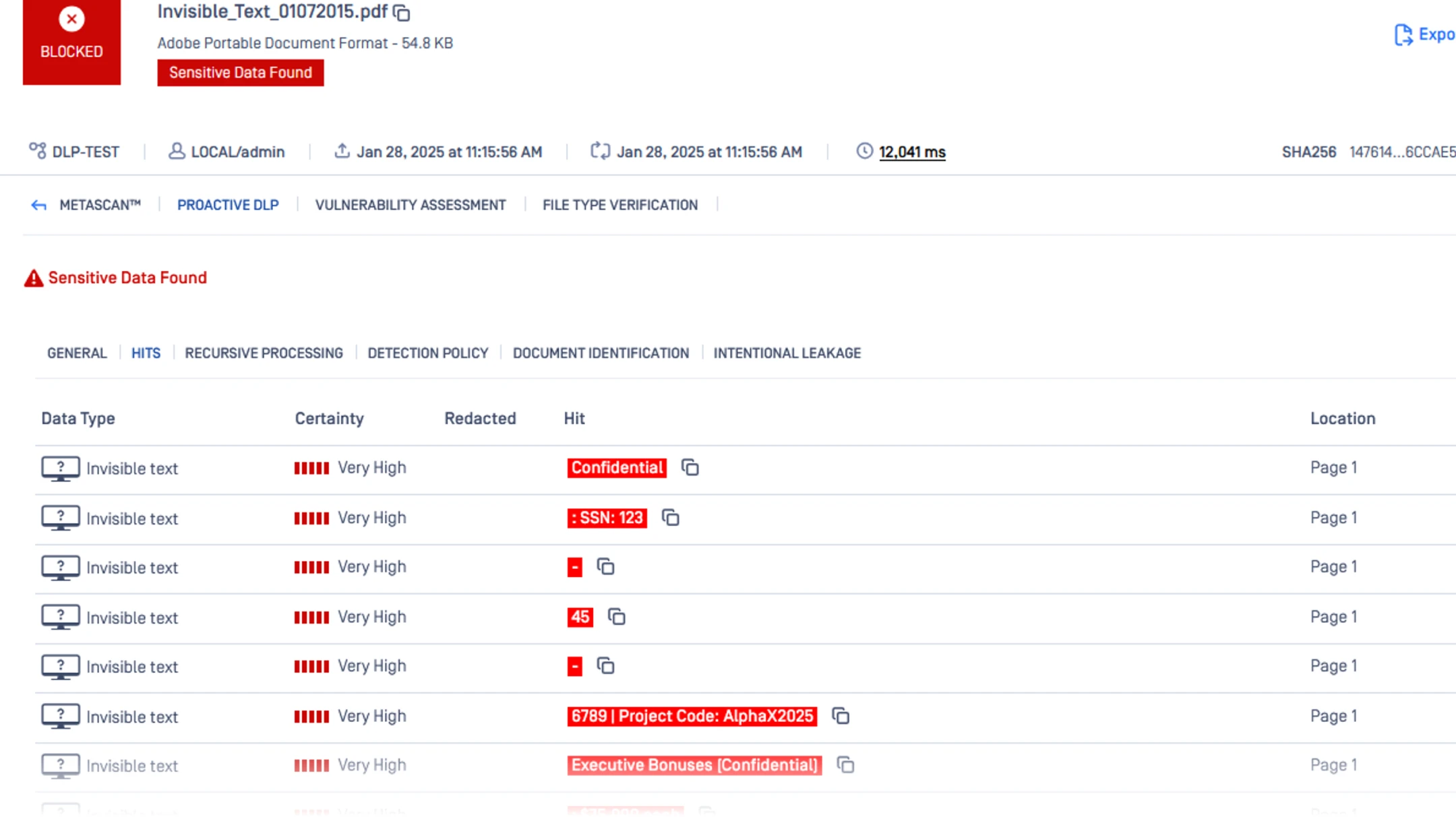

RegEx-basierte Musterabgleiche

Die RegEx-basierte Erkennung deckt alle benutzerdefinierten sensiblen Muster ab, wie z. B. Kunden-IDs, interne Projektcodes, Vertragsnummern, proprietäre Identifikatoren oder branchenspezifische Formate. Diese Werte werden oft unbeabsichtigt durch gemeinsam genutzte Dokumente oder Berichte offengelegt. Proactive DLP detaillierte Musterregeln und wendet je nach Unternehmensrichtlinien Schwärzungen oder Sperrungen an. Diese Flexibilität ermöglicht es Unternehmen, einzigartige Geschäftsdaten zu schützen, die von herkömmlichen DLP-Lösungen oft übersehen werden.

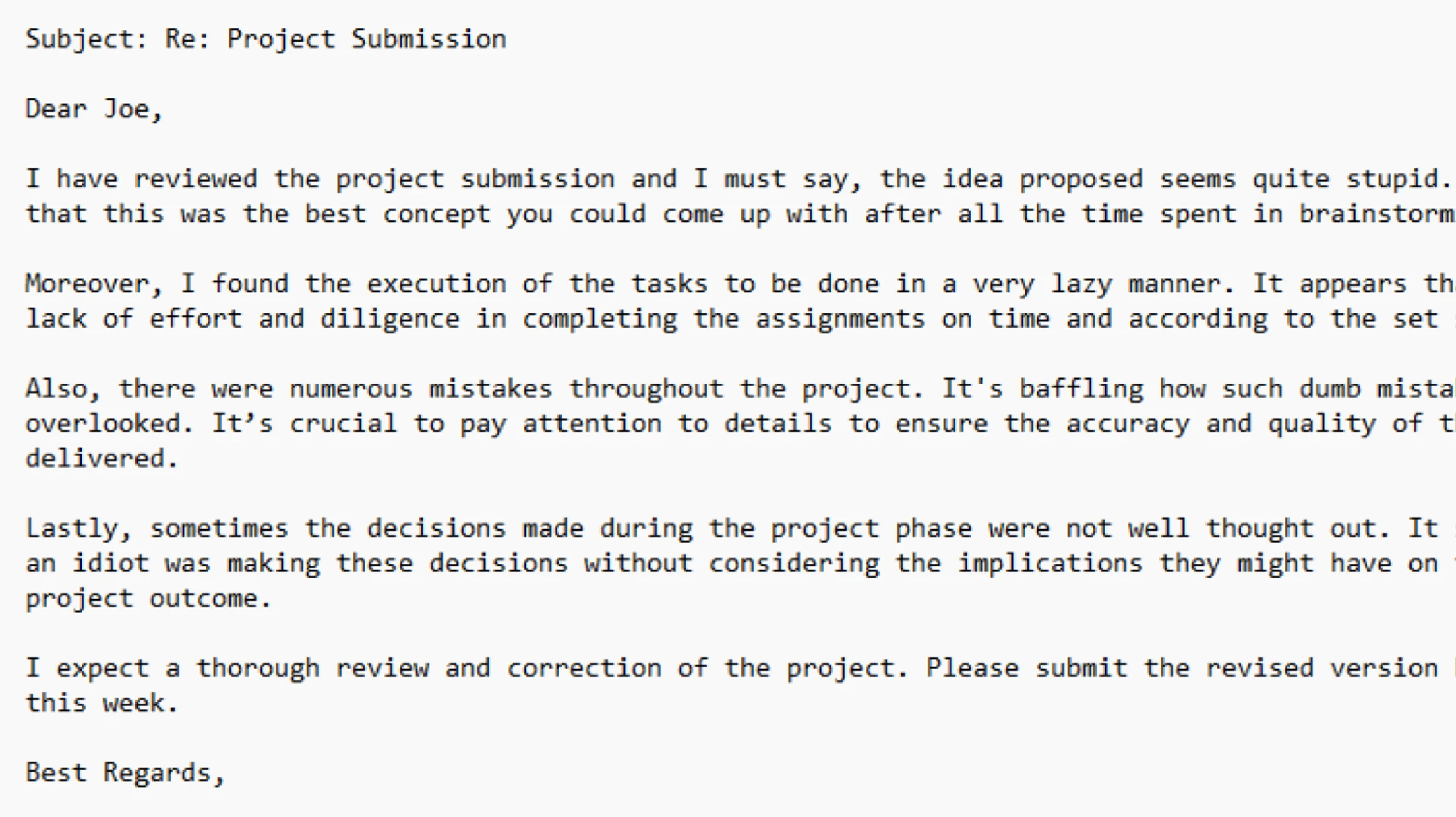

Nicht jugendfreie Inhalte und Bilder

NSFW-Inhalte umfassen unangemessene, anstößige, sexuelle oder schädliche Bilder und Texte, die zu einem feindseligen Arbeitsumfeld oder zu rechtlichen Haftungsansprüchen führen können. Solche Inhalte können absichtlich, versehentlich oder in von Benutzern hochgeladenen Dateien eingebettet erscheinen. Proactive DLP KI-basierte Bild- und Sprachmodelle, um NSFW-Inhalte in Fotos, Screenshots, Dokumenten und Archiven zu erkennen und Materialien zu kennzeichnen oder zu blockieren, um die Einhaltung von Vorschriften, Unternehmensstandards und professioneller Integrität zu gewährleisten.

Netzwerk- und Geräteinformationen

Netzwerk- und Geräteidentifikatoren (wie IP-Adressen, MAC-Adressen, Hostnamen, Systemprotokolle und PCAP-Erfassungen) können Infrastrukturlayouts oder interne Konfigurationen offenlegen. Die Offenlegung dieser Details ermöglicht Aufklärungs- und gezielte Angriffe. Proactive DLP Netzwerk-Metadaten und Geräteinformationen in strukturierten Protokollen und komplexen Dateitypen, einschließlich PCAP- und CSV-Dateien, und redigiert oder anonymisiert dann sensible Werte, um ein externes Durchsickern von betrieblichen Erkenntnissen zu verhindern.

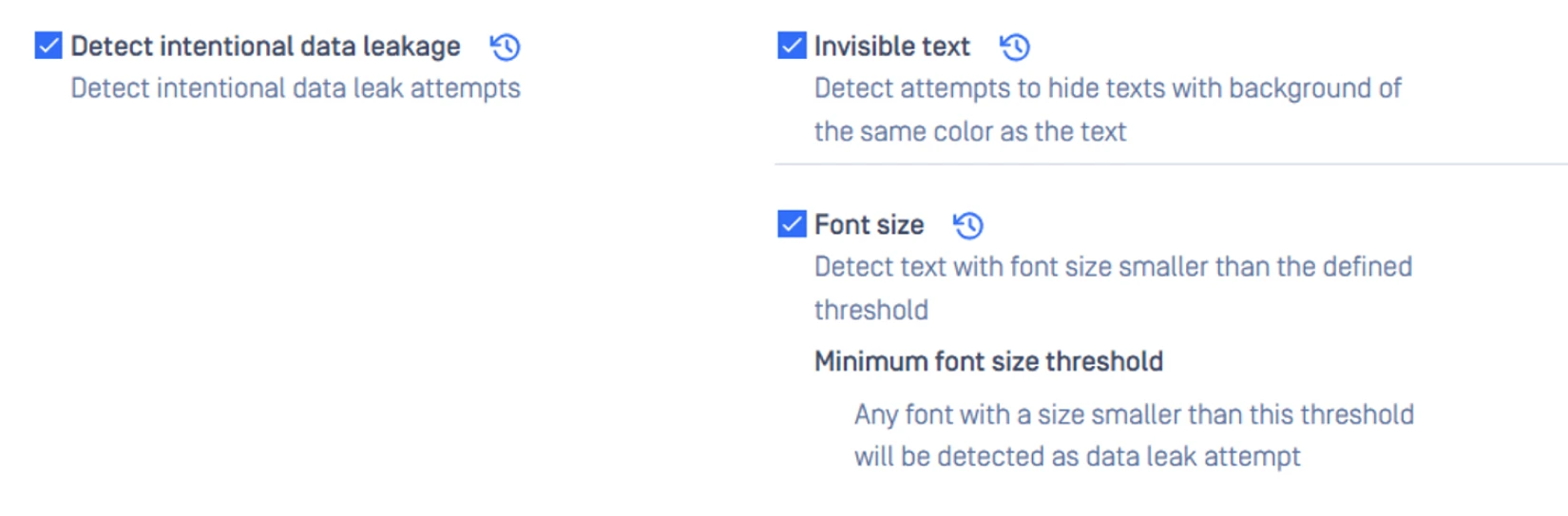

Indikatoren für absichtliche Datenlecks

Absichtliche Datenlecks können die bewusste Weitergabe vertraulicher Dateien, Exfiltrationsversuche unter Verwendung getarnter Inhalte oder die Manipulation von Dokumenten zur Umgehung von Sicherheitskontrollen umfassen. Diese risikoreichen Szenarien können schwerwiegende Schäden verursachen, wenn sie nicht abgefangen werden. Proactive DLP Verhalten, Dateiinhalte und Richtlinienverstöße, um verdächtige Muster zu identifizieren, automatisierte Schwärzungen oder Sperrungen durchzusetzen und böswillige oder gegen Richtlinien verstoßende Dateiübertragungen zu stoppen, bevor Daten das Unternehmen verlassen.

- MetaDefender Plattform

- MetaDefender Plattform

- MetaDefender Plattform

- MetaDefender Plattform

Überall einsatzfähig, überall integrierbar

Vor-Ort

Behalten Sie die vollständige Kontrolle über Richtlinien, Engines und Leistung in Ihrer eigenen Umgebung.

Air-Gapped

DLP-Richtlinien sicher in vollständig isolierten Umgebungen ohne externe Netzwerkexposition durchsetzen.

Cloud

Bieten Sie skalierbaren Schutz mit kontinuierlicher Verfügbarkeit und minimalem Betriebsaufwand.