Adaptive Sandbox

Adaptive Sandbox is OPSWAT’s evasive malware analysis technology that uses emulation-based dynamic analysis to inspect advanced threats across cloud, on-prem, and air-gapped environments. It combines adaptive emulation with static and behavioral analysis to extract actionable IOCs and support SOC, threat intelligence, and hunting workflows at scale.

- Widerstandsfähigkeit gegen Umgehungsversuche

- Großvolumige Analyse

- Handlungsfähige IOCs

OPSWAT genießt das Vertrauen von

Befehls-

-Emulationsengine

Umgeht Techniken zur Umgehung von Anti-VM-Maßnahmen

25k+

Server

120+

Unterstützte Dateiformate

~10 Sekunden

Schnellanalyse

900+

Verhaltensindikatoren

MISP-, STIX- und JSON-Exporte

Bereitstellungen Cloud, vor Ort und in isolierten Umgebungen

Moderne Malware wurde entwickelt, um der Erkennung zu entgehen

Herkömmliche VM-Sandboxen haben Probleme mit der Leistung, der Skalierbarkeit und fortschrittlichen Techniken zur Umgehung von Analysen.

Ausweichende Malware verschleiert ihr Verhalten

Fortgeschrittene Bedrohungen erkennen virtuelle Maschinen, verzögern die Ausführung, überprüfen den Standort oder werden nur unter bestimmten Bedingungen ausgelöst, sodass herkömmliche Sandboxen das tatsächliche Laufzeitverhalten nicht erkennen können.

Sandboxing verlangsamt den Dateifluss

VM-basierte Detonationsfarmen verursachen Engpässe und zwingen Unternehmen dazu, sich zwischen einer gründlichen Überprüfung und der Betriebsgeschwindigkeit am Perimeter oder in den SOC-Pipelines zu entscheiden.

Warnmeldungen lassen an Tiefe mangeln

Statische Überprüfungen und Reputationsprüfungen beschränken sich auf Hash-Werte und Domains und liefern kaum Informationen über die Absichten der Angreifer, die verwendeten Tools oder Zusammenhänge zwischen den Kampagnen.

Adaptive , die

, zwingt Malware dazu, sich zu offenbaren

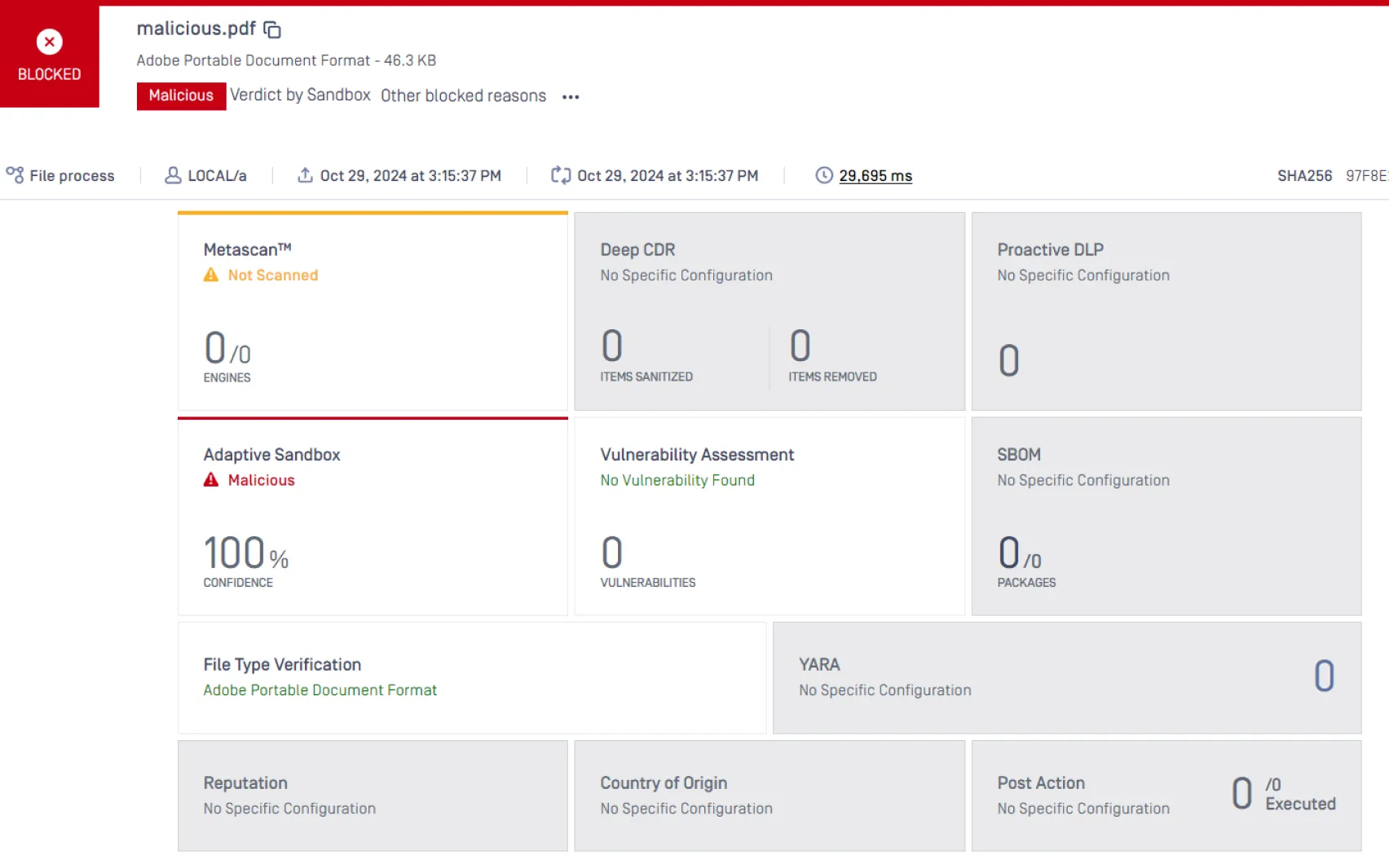

Eine dynamische Analyse auf Befehlsebene, die skalierbar ist, ohne dabei an Transparenz, Geschwindigkeit oder Flexibilität bei der Bereitstellung einzubüßen.

Von der Einreichung der Unterlagen bis zum Urteil über das Verhalten

Eine mehrstufige Pipeline für statische und dynamische Analysen, die darauf ausgelegt ist, Tarntechniken und mehrstufige Angriffe aufzudecken.

Wesentliche Merkmale

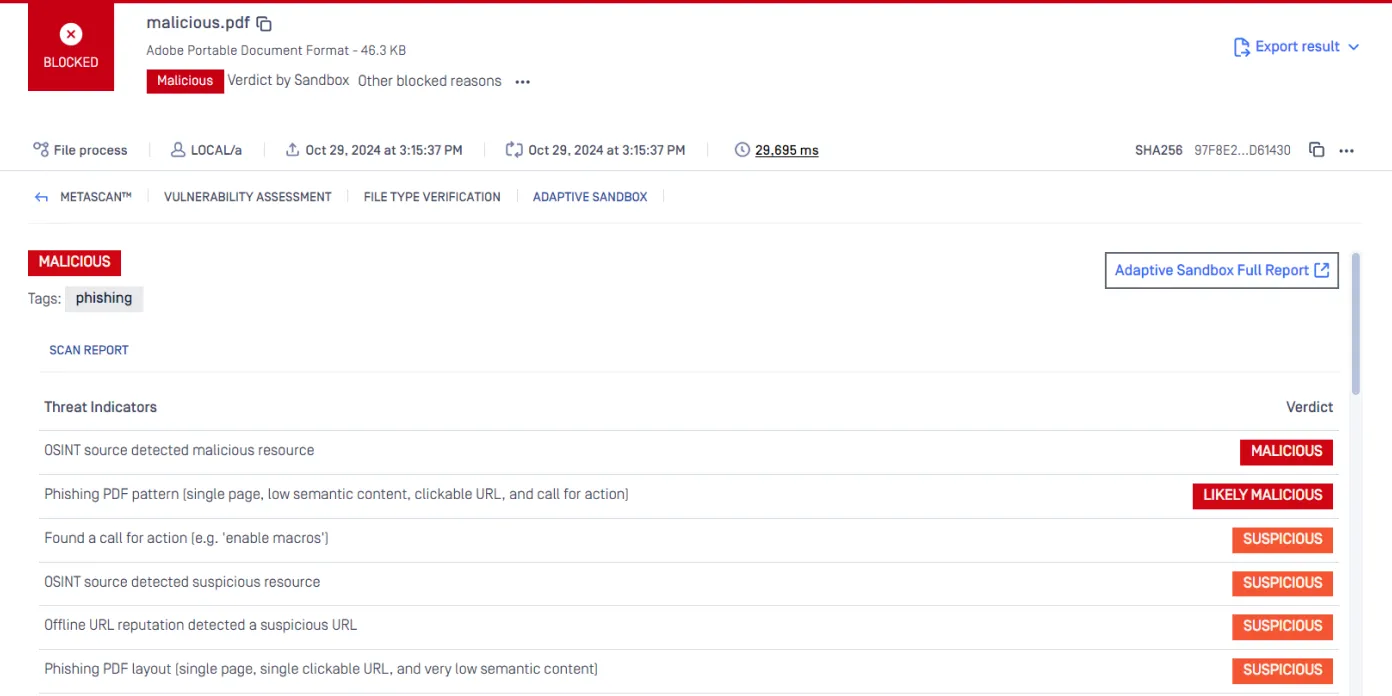

Ausweichsichere Architektur

Die Emulation auf Befehlsebene verringert die Anfälligkeit gegenüber VM-Fingerprinting-Techniken wie langen Ruhephasen, Geofencing-Prüfungen, Sandbox-Erkennung und verzögerter Ausführung von Payloads.

Hoher Durchsatz

Verarbeitet bis zu 25.000+ Analysen pro Tag und Server mithilfe einer dynamischen Schnellprüfung und unterstützt damit Umgebungen im Unternehmensmaßstab ohne Leistungsengpässe.

Flexibles Bereitstellungsmodell

Bereitstellung in cloud-nativen, lokalen, hybriden oder vollständig isolierten Umgebungen unter Einhaltung gesetzlicher Vorschriften und strenger betrieblicher Sicherheitsauflagen.

Adaptive Abdeckung Adaptive

Adaptive Sandbox entwickelt, um modernen Umgehungstaktiken entgegenzuwirken, darunter:

- Geofencing und Standortüberprüfung

- Lange Wartezeiten und verzögerte Ausführungsschleifen

- Verschleierte VBA- und beschädigte OOXML-Daten

- Komprimierte oder aufgeblähte ausführbare Dateien

- Shellcode und rein speicherbasierte Payloads

- Mehrstufige Lade- und Entladevorrichtungen

Durch die Manipulation des Ausführungsablaufs auf Befehlsebene macht die Engine Verhaltensweisen sichtbar, die in VM-basierten Umgebungen möglicherweise nie zum Tragen kommen.

Überall einsatzfähig, überall integrierbar

Skalierbare, umfassende Dateisicherheitslösung, die sich nahtlos integrieren lässt und Ihren Dateien folgt, wo immer sie hingehen.

Ressourcen

MetaDefender Aether

2025 OPSWAT Bericht über die Bedrohungslandschaft