Verhindern. Erkennen. Neutralisieren.

Vollständiger Dateischutz in der Cloud.

Stoppen Sie bekannte, unbekannte und KI-generierte Bedrohungen, die Geschäftsprozesse stören

über Cloud-native und hybride Umgebungen in Millisekunden.

- Umfassende Dateisicherheit

- Nahtlose Cloud

- Vereinfachte Automatisierung der Compliance

OPSWAT genießt das Vertrauen von

Womit wir es zu tun haben

Uploads von Dateien mit Waffengewalt

Bedrohungsakteure können Datei-Uploads nutzen, um Ransomware, Viren und andere Malware in Systeme einzuschleusen. Unternehmen müssen alle Dateien - auch solche, die von vertrauenswürdigen Quellen stammen - auf bösartige Inhalte überprüfen. Es wird empfohlen, Multiscanning , da mehrere Engines die Erkennungsrate erhöhen.

Komplexe Compliance-Gesetze

Unternehmen müssen gesetzliche Vorgaben (wie SOC 2, GDPR, ISO 27001, HIPAA, PCI, FISMA, FINRA) einhalten oder mit schwerwiegenden finanziellen und rechtlichen Konsequenzen rechnen. Aus diesem Grund müssen Unternehmen Partner auswählen, die sie bei der Einhaltung von Vorschriften unterstützen.

Zero-Day-Angriffe

Die auf Erkennung basierende Cybersicherheit kann bekannte Bedrohungen identifizieren, ist aber gegen Zero-Day-Angriffe unwirksam. Diese Angriffe nutzen bisher unbekannte Schwachstellen aus und können von herkömmlichen Antivirenprogrammen nicht erkannt werden, da es keine Signaturen für die neuen Schwachstellen gibt. Um Zero-Days abzuschwächen, müssen Unternehmen über die Erkennung hinausgehen und Dateien vollständig von verdächtigen Inhalten befreien.

Ungesicherte Datei-Downloads

Dateien müssen an jedem Punkt des Downloads analysiert werden, unabhängig davon, wo oder wie sie heruntergeladen werden oder ob die Quelle bekannt oder unbekannt ist. Das Gleichgewicht zwischen Sicherheit und dem Zugang der Mitarbeiter zu den Ressourcen bleibt ein wichtiges Thema.

Anfälligkeit für verteilte Arbeit

In Unternehmen arbeiten die Mitarbeiter an verschiedenen Standorten, in unterschiedlichen Zeitzonen und auf nicht verwalteten Geräten. Dies erschwert die Überwachung und Kontrolle dateibasierter Bedrohungen und stellt sicher, dass Dateien nur in den gewünschten Regionen verarbeitet werden.

Ein einheitlicher Ansatz für die Sicherheit von Unternehmensdateien

MetaDefender Cloud bietet umfassenden Dateischutz für Cloud-native, SaaS- und hybride Infrastrukturen.

Es stoppt bekannte, unbekannte und KI-generierte Bedrohungen und hilft Unternehmen, die Compliance zu vereinfachen und die Geschäftskontinuität aufrechtzuerhalten.

Vollständige Dateisicherheit über

alle Cloud hinweg

Datei Uploads

Datei-Downloads

Secure Sie Unternehmensbrowser vor Bedrohungen, die von unbekannten Websites heruntergeladen werden.

Gemeinsame Nutzung von Dateien und Zusammenarbeit

Schützen Sie die Sicherheit und Vertraulichkeit Ihrer gemeinsam genutzten Daten und halten Sie die Datenschutzgesetze ein, ohne Kompromisse bei Geschwindigkeit oder Leistung einzugehen.

Dateiablage

Schützen Sie Ihr Unternehmen vor Datenschutzverletzungen, vermeiden Sie Ausfallzeiten und sorgen Sie für die Einhaltung von Datenschutzgesetzen.

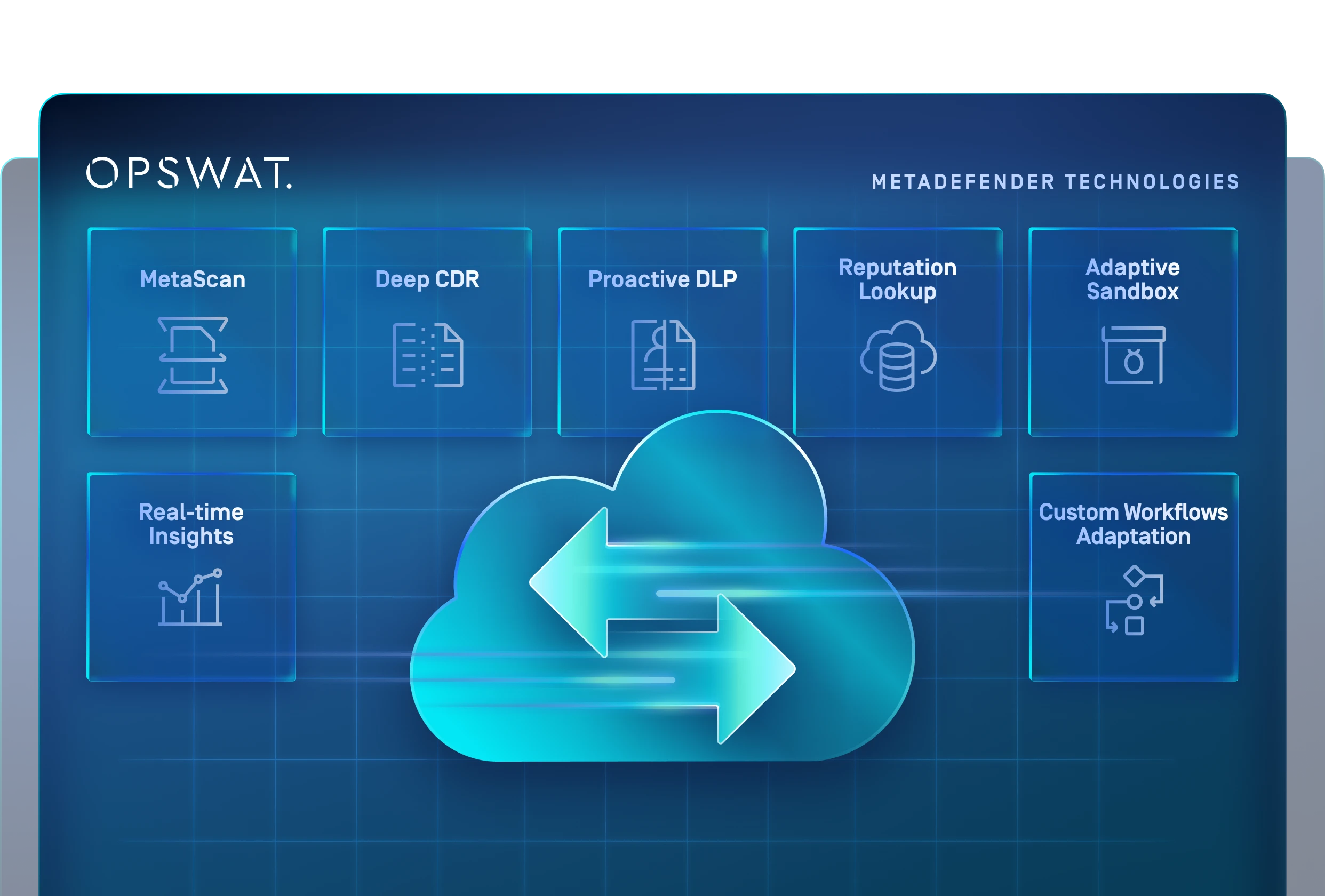

Mehrschichtige Verteidigung unterstützt

von MetaDefender Cloud

Nahtlose Integrationen zur Sicherung von Dateien während des gesamten Arbeitsablaufs, vom Hochladen bis zum Herunterladen, der gemeinsamen Nutzung, der Zusammenarbeit und der Speicherung.

100%iger Schutz

Deep CDR™-Technologietest

Arbeitet dort, wo Sie arbeiten

20+ Motoren

Plug and Play

Einhaltung globaler Standards

Vertrauen bei führenden Banken und Versicherungsgesellschaften weltweit

#Marktführer Nr. 1

Vollständiger Dateischutz mit

Marktführenden Technologien

Bedrohungen stoppen, die andere übersehen

- Unterstützt über 200 Dateiformate

- Rekursiv verschachtelte Archive auf mehreren Ebenen bereinigen

- Sichere und brauchbare Dateien neu generieren

Mehrere AV-Engines sind besser als einer

- Erkennen Sie nahezu 100 % der Malware

- Scannen Sie gleichzeitig mit 20+ führenden AV-Engines

Erkennen Sie ausweichende Malware mit fortschrittlichem, emulationsbasiertem Sandboxing

- Analysieren Sie Dateien in hoher Geschwindigkeit

- Sandbox-Engine zum Schutz vor Umgehung extrahiert IOCs

- Identifizierung von Zero-Day-Bedrohungen

- Ermöglichen Sie eine tiefgehende Malware-Klassifizierung über API oder lokale Integration

Verhindern Sie den Verlust sensibler Daten

- Nutzung KI-gestützter Modelle zum Auffinden und Einordnen von unstrukturiertem Text in vordefinierte Kategorien

- Schleifen Sie identifizierte sensible Daten wie personenbezogene Daten (PII), Gesundheitsdaten (PHI) und PCI-Daten in über 125 Dateiformaten automatisch unkenntlich

- Unterstützung für die optische Zeichenerkennung (OCR) in Bildern

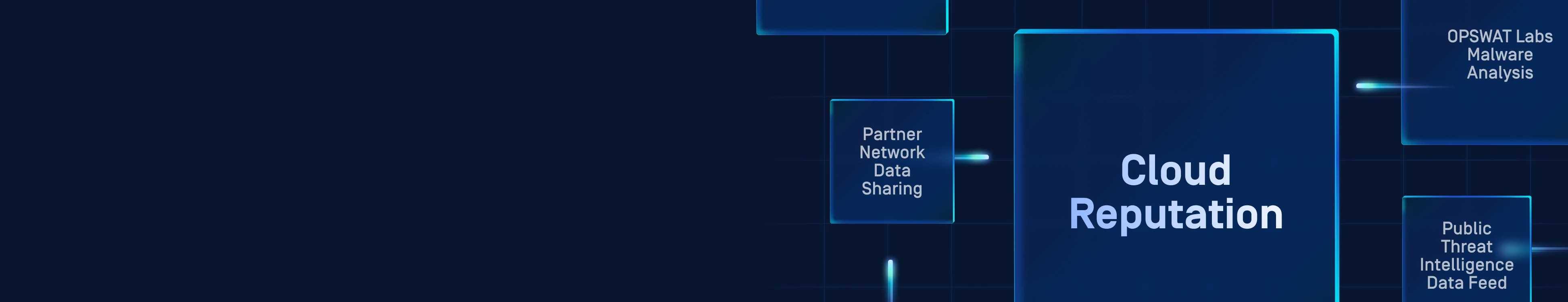

Reputation Lookup

- Überprüfen Sie IP-Adressen, Domänen, Datei-Hashes und URLs auf bösartiges Verhalten mithilfe mehrerer IP- und URL-Reputationsquellen.

- Identifizierung von Bedrohungen wie Botnets, die durch herkömmliche Scans nicht entdeckt werden können

Erkennung von Zero-Day-Angriffen

Erkennen von Zero-Day-Angriffen mit der Adaptive Sandbox

Einblicke in Echtzeit

Echtzeit-Scanberichte und Einblicke in die Nutzung

Anpassung der benutzerdefinierten Workflows

Benutzerdefinierte Workflows, die sich an spezifische Benutzeranforderungen anpassen

3 einfache Schritte zum Secure Ihres Unternehmens vor Datei-basierte Malware

Weltweites Vertrauen bei marktführenden Bank- und Versicherungsunternehmen

Eine einzige Plattform schützt

Ihren gesamten Cloud

Nahtlose Integrationen zur Sicherung von Dateien während des gesamten Arbeitsablaufs, vom Hochladen bis zum Herunterladen, der gemeinsamen Nutzung, der Zusammenarbeit und der Speicherung.

Unterstützung bei der Einhaltung der gesetzlichen Anforderungen

MetaDefender Cloud Globale Infrastruktur

Wir schätzen die Erfahrung und die Privatsphäre unserer Nutzer. Unser Service wird von Servern an den folgenden Standorten bereitgestellt

- Nord-Amerika Standort: Vereinigte Staaten, Westküste

- Kanada Standort: Montreal

- Europa Mitte Standort: Deutschland

- Indien Standort: Mumbai

- Singapur Standort: Singapur

- Japan Standort: Tokio

- Australien Standort: Sydney

Gebaut zum Schutz der kritischen Infrastruktur der Welt

OPSWAT Alin AI

Erkennen und verhindern Sie böswilliges Verhalten noch vor der Ausführung mit der statischen KI-Engine der nächsten Generation OPSWAT– optimiert für Genauigkeit und nahtlose Integration in die MetaDefender .