Wenn Cybersicherheit unsere Lebensweise schützt

Millionen von Menschen sind auf lebenswichtige Ressourcen wie Wasser, Strom oder Erdgas angewiesen, um ein normales Alltagsleben führen zu können. Das Ausmaß, in dem diese Ressourcen genutzt werden, zeigt nur, wie fragil und anfällig die Systeme tatsächlich sind.

Die Energie- und Versorgungswirtschaft spielt in einer modernen Gesellschaft eine entscheidende Rolle. Gleichzeitig ist die Branche in hohem Maße technologieabhängig und wird stark reguliert.

Die Vernetzung ihrer Systeme macht sie anfällig für Cyber-Bedrohungen.

Ein erfolgreicher Cyberangriff auf ein Unternehmen dieser Branche hätte nicht nur finanzielle Verluste für das Unternehmen oder eine Verletzung des Datenschutzes zur Folge, sondern könnte weitreichende Folgen haben.

Dies zeigte sich 2021 bei dem Angriff auf die Colonial Pipeline. Der von der Hackergruppe DarkSide durchgeführte Angriff zwang die Organisation, Tausende von Kilometern ihrer Pipeline stillzulegen, was zu Treibstoffengpässen führte.

Die unmittelbaren Folgen für die Bürger waren sichtbar: Panikkäufe, ein sprunghafter Anstieg der Kraftstoffpreise, Störungen des Flugverkehrs. Der Hack wurde schließlich als Bedrohung der nationalen Sicherheit eingestuft.

Ein erfolgreicher Angriff in der Energie- und Versorgungswirtschaft wird letztlich die Menschen, die auf diese Dienste angewiesen sind, in die Schusslinie bringen.

Unser Kunde, der im Energie- und Versorgungssektor des Nahen Ostens tätig ist, hat verstanden, was auf dem Spiel steht, und ist die Herausforderungen im Bereich der Cybersicherheit mit großer Sorgfalt und Bedacht angegangen.

Umgang mit einer fragmentierten Sicherheitslandschaft und Inkompatibilitätsproblemen

Unser Kunde verwaltete mehrere Cloud-Umgebungen mit jeweils eigenen Sicherheitsrichtlinien und benötigte daher eine Lösung, die dies ermöglicht:

Scannen Sie Datei-Uploads sowohl von externen Ressourcen als auch von internen Repositories, um das Eindringen von Malware in das Netzwerk zu verhindern.

Gleichzeitige Anpassung an verschiedene Richtlinien, damit das Unternehmen in unterschiedlichen Umgebungen konform bleibt.

Um die Sache noch komplizierter zu machen, stützte sich ihre ursprüngliche Lösung ausschließlich auf ICAPbasierte, erwies sich als inkompatibel mit den vorhandenen Palo Alto-Firewalls, so dass die erhoffte nahtlose Integration nicht zustande kam.

Erfüllung der Anforderungen an Kraft und Flexibilität

Die Lösungen der OPSWATwaren maßgeschneidert, spezifisch und stark auf die sehr spezifischen Bedürfnisse des Kunden ausgerichtet.

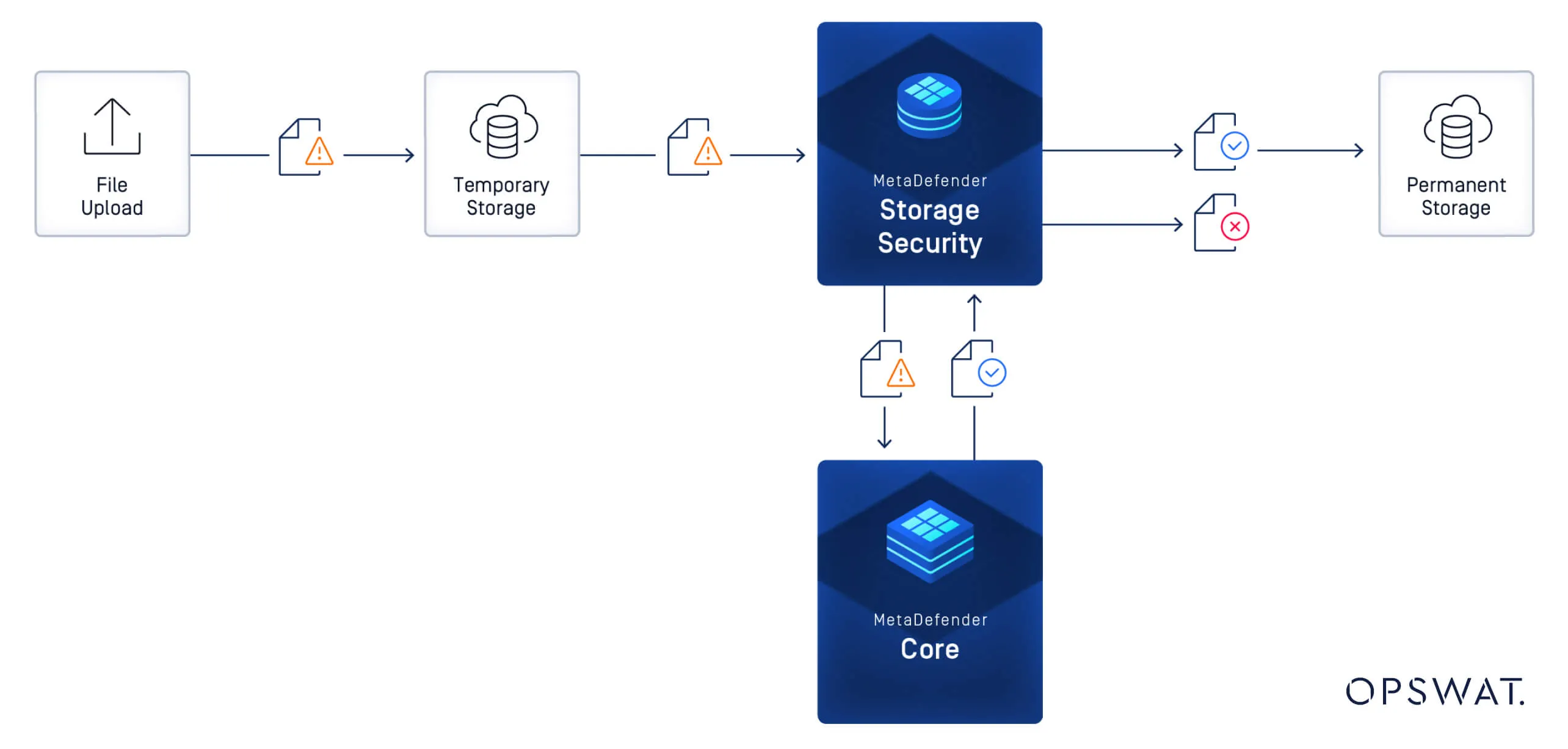

Um die Einschränkungen des Echtzeit-Upload-Scans in allen Umgebungen zu überwinden, haben wir eine Post-Upload-Scan-Strategie eingeführt.

Der erste Schritt ist die Speicherung der Dateien im temporären Speicher.

Nächste, MetaDefender Storage Security die Scan-Prozesse mit MetaDefender Core ein.

Erst nach Abschluss des Scanvorgangs werden die Dateien in den permanenten Speicher verschoben.

Dieser Ansatz gewährleistete nicht nur die Integrität des Scanvorgangs, sondern sorgte auch für einen reibungslosen Upload-Prozess.

Wir haben die ICAP durch die strategische Implementierung von ICAP Geräten in kompatiblen Umgebungen gelöst.

Für Umgebungen mit Palo Alto Firewalls haben wir den Speicher-Workflow angepasst, um sicheres Scannen von Dateien zu gewährleisten, ohne auf eine direkte ICAP mit den Firewalls angewiesen zu sein.

Umwandlung einer komplexen Sicherheitsherausforderung in eine rationalisierte und effektive Lösung

Mit den Lösungen von OPSWATmusste der Kunde keine Kompromisse eingehen oder zwischen Agilität und Sicherheit wählen.

Nachdem wir die besonderen Anforderungen des Kunden verstanden hatten, lieferte OPSWAT eine Lösung, die sich an die Umgebung des Kunden anpasste und ein umfassendes Scannen von Dateien in seiner vielfältigen Cloud-Infrastruktur ermöglichte:

Durch das Scannen nach dem Hochladen wurde sichergestellt, dass alle Dateien unabhängig von ihrer Quelle oder ihrem Ziel gründlich auf dateibasierte Bedrohungen gescannt wurden.

Die Integration mit den Palo Alto-Firewalls hat die Flexibilität und das Engagement von OPSWATfür den Kundenerfolg unter Beweis gestellt.

Durch das sichere Scannen von Dateien in den verschiedenen Cloud-Umgebungen des Kunden wurden dessen Sicherheitsanforderungen erfüllt und die Kundenzufriedenheit sichergestellt.

Um zu erfahren, wie OPSWAT Ihre kritischen Abläufe sichern kann, kontaktieren Sie noch heute einen OPSWAT .