ICAP (The Internet Content Adaptation Protocol) ist ein spezielles Protokoll, das eine effiziente Kommunikation für die Ausführung von HTTP/HTTPS-Nachrichten zwischen Clients und externen Servern ermöglichen soll. Es spielt eine entscheidende Rolle bei der Überprüfung, Anpassung und Änderung von Inhalten. Im Kontext der Cybersicherheit kann ICAP für Sicherheitsscans und die Durchsetzung von Richtlinien eingesetzt werden, indem ressourcenintensive Aufgaben auf andere spezialisierte Server verlagert werden. Durch den Einsatz von ICAP können Unternehmen ihre Sicherheitslage verbessern, die Bereitstellung von Inhalten optimieren und die Einhaltung von Sicherheitsrichtlinien gewährleisten, ohne die Netzwerkleistung wesentlich zu beeinträchtigen.

Technischer Kontext

ICAP(Internet Content Adaptation Protocol) ist ein leichtgewichtiges, spezialisiertes Protokoll, das HTTP ähnelt und es Netzwerk-Edge-Geräten ermöglicht, eingehende Inhalte für eine spezielle Analyse auszulagern. Diese Umwandlung von Inhalten kann auf Edge-Servern erfolgen.

Im Kern handelt es sich bei ICAP um eine Kommunikationsmethode, die es einem ICAP ermöglicht, die Änderung, Überprüfung oder Analyse von Inhalten auf einen separaten ICAP zu verlagern, der als Inline-Inhaltsfilter fungiert, als ob die Verarbeitung lokal erfolgen würde. Der ICAP muss sich nicht um die zugrundeliegenden Details kümmern, sondern nur um das Anfrage- und Antwortformat. Diese Funktion funktioniert ähnlich wie ein Remote Procedure Call (RPC). Dies verbessert die Effizienz, Skalierbarkeit und Ressourcenverwaltung in Netzwerkumgebungen.

Der Hauptzweck von ICAP ist die Inhaltsanpassung, d. h. die Modifizierung, Analyse oder Überprüfung des HTTP-Verkehrs, bevor dieser sein Ziel erreicht. Ursprünglich wurde das ICAP entwickelt, um den wachsenden Bedarf an skalierbarer, verteilter Inhaltsfilterung und Sicherheitsverarbeitung bei der Verwaltung des Webverkehrs zu decken. Im Laufe der Zeit hat es sich zu einer grundlegenden Komponente in modernen Cybersicherheitsstrategien entwickelt und erweitert die Funktionen für verschiedene Sicherheitsanwendungen wie Malware-Scans, Data Loss Prevention und die Durchsetzung von Richtlinien.

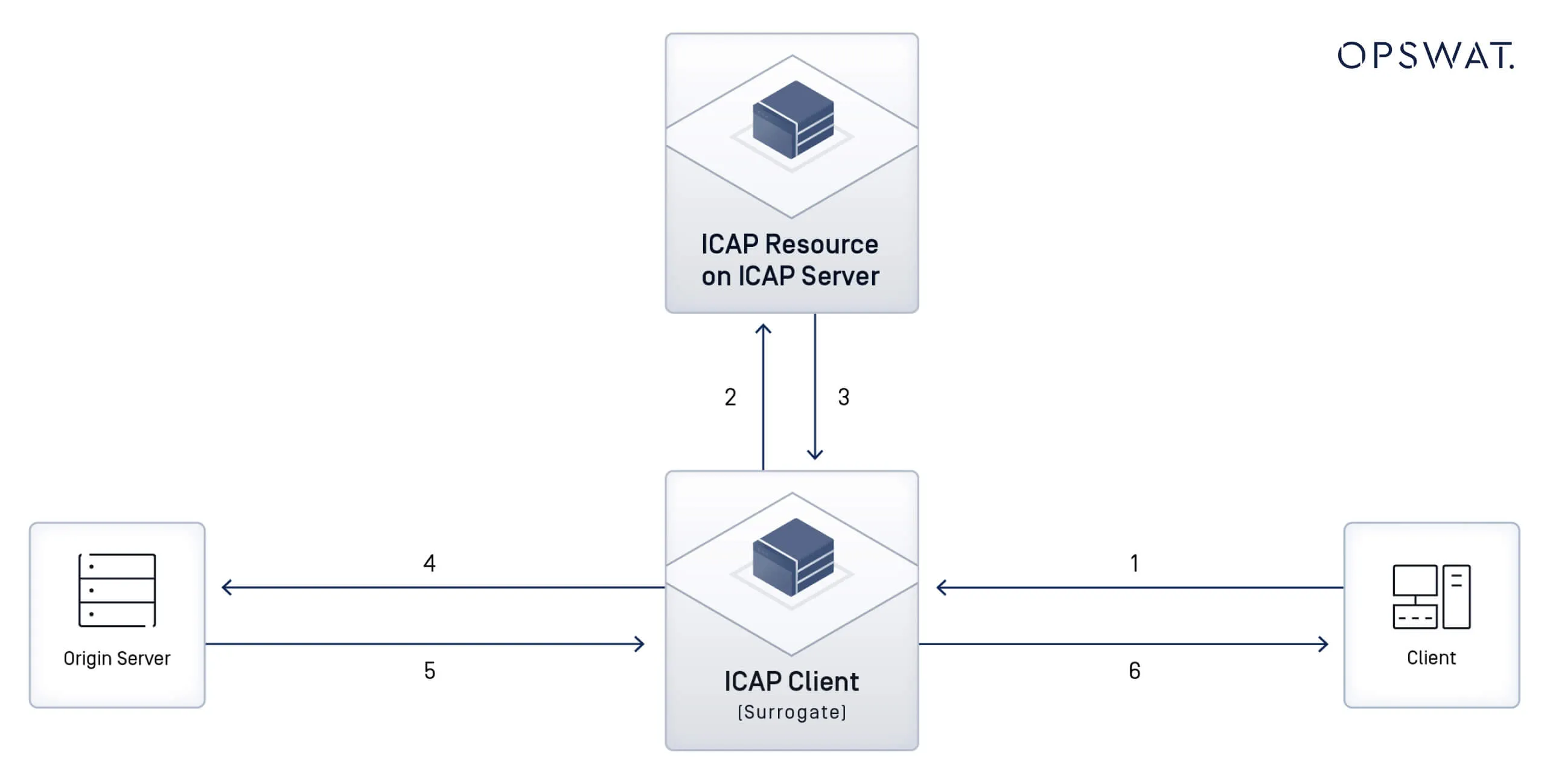

Um die grundlegende Architektur von ICAP zu verstehen, muss man die beiden Hauptkomponenten kennen: den ICAP (in der Regel ein Proxy oder eine Firewall, kann aber auch ein beliebiges Netzwerkgerät sein) und den ICAP (zuständig für die Verarbeitung der Inhalte). Diese Komponenten arbeiten zusammen, um eine effiziente und sichere Datenverarbeitung über Netzinfrastrukturen hinweg zu gewährleisten.

Wie ICAP funktioniert

ICAP funktioniert ähnlich wie HTTP und nutzt Anfrage- und Antwortnachrichten, um die Anpassung von Inhalten zu erleichtern. Diese Architektur verteilt die Verarbeitungslast auf mehrere Server und entfernt sich damit von einem zentralisierten, monolithischen Ansatz. Durch die Verlagerung von Aufgaben auf ICAP können Unternehmen teure Operationen vermeiden und gleichzeitig Dienste wie Virenscanning, Kindersicherung und Inhaltskontrolle ermöglichen.

Im Kontext der Cybersicherheit lässt sich ICAP in verschiedene Netzwerksicherheitsgeräte integrieren, darunter Proxy-Server, Load Balancer, Ingress-Controller, WAFs (Web Application Firewalls) und MFT (Managed File Transfer). Diese Appliances nutzen ICAP für die dynamische Sicherheitsverarbeitung, um die Einhaltung von Unternehmensrichtlinien und die Abwehr von Bedrohungen zu gewährleisten.

ICAP undServer

Ein ICAP ist ein Programm, das eine Verbindung mit einem ICAP herstellt, um Anfragen zur Anpassung von Inhalten zu senden. In der Regel handelt es sich bei dem ICAP um einen Proxy oder ein Gateway, der den HTTP/HTTPS-Verkehr im Namen der Benutzer verarbeitet.

Der ICAP , der einem HTTP-Server ähnelt, bearbeitet ICAP , indem er vordefinierte Aufgaben zur Anpassung von Inhalten durchführt. Dazu kann das Scannen nach Malware, die Durchsetzung von Richtlinien zur Vermeidung von Datenverlust oder die Änderung von Inhalten auf der Grundlage von Sicherheitsregeln gehören.

ICAP Anfrage/Antwort-Zyklus

- Initiieren einer ICAP : Der ICAP (z. B. ein Proxy-Server oder eine Firewall) sendet eine HTTP/HTTPS-Anfrage zur Verarbeitung.

- Verarbeiten Sie die Anfrage auf dem ICAP : Der ICAP scannt, analysiert oder modifiziert den Inhalt auf der Grundlage von Sicherheitsrichtlinien.

- Rückgabe der angepassten Inhalte: Der ICAP sendet die verarbeiteten Daten mit den erforderlichen Änderungen oder Anweisungen an den ICAP zurück.

Dieser Zyklus ermöglicht eine dynamische, skalierbare Anpassung der Inhalte und gewährleistet eine effiziente Verarbeitung ohne Überlastung der Kernnetzinfrastruktur.

Hauptmerkmale von ICAP

- Inhaltsvorschau: Ermöglicht die teilweise Verarbeitung von Inhalten vor der vollständigen Anpassung.

- Pipelining: Unterstützt mehrere Anfragen in einer einzigen Verbindung und reduziert so den Overhead.

- Unterstützung der Inhaltskodierung: Sorgt für Flexibilität bei der Anpassung verschiedener Datenformate.

Diese Funktionen verbessern die Effizienz und ermöglichen eine nahtlose Integration in moderne Netzwerksicherheits-Frameworks.

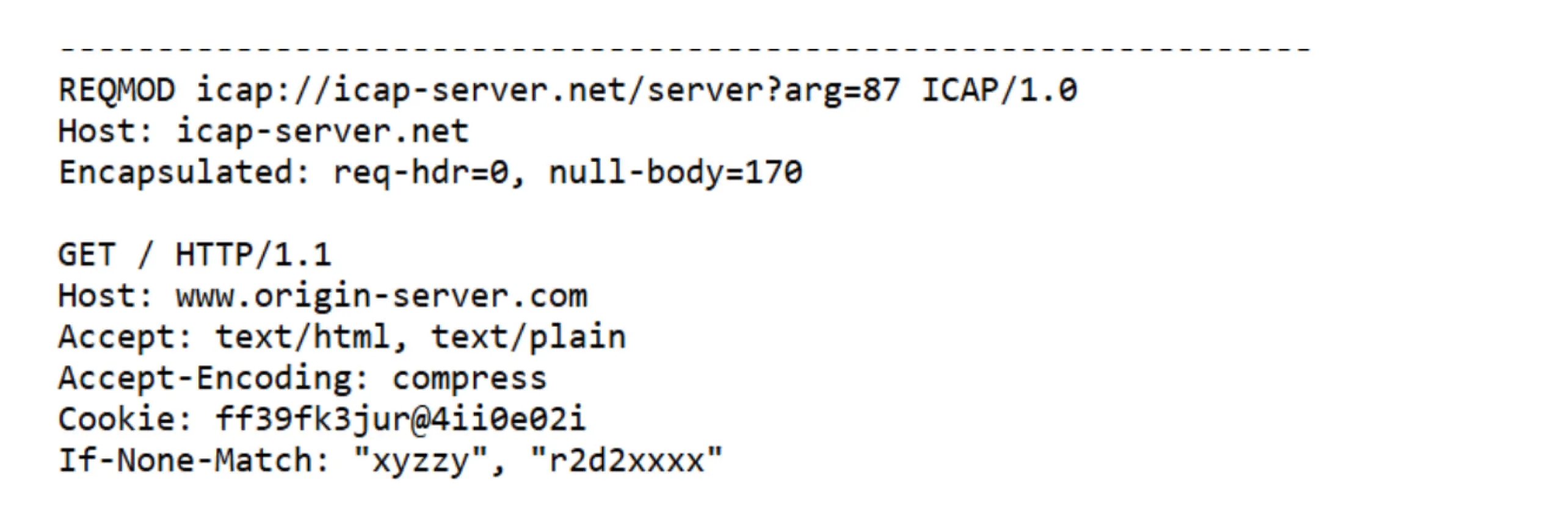

ICAP

Im REQMOD-Modus sendet ein ICAP einen HTTP-Request an einen ICAP , der ihn vor der Weiterleitung bearbeitet. Der ICAP kann:

- Ändern Sie den Antrag und geben Sie ihn zur Weiterleitung zurück.

- Blockieren Sie die Anfrage, indem Sie eine HTTP-Antwort zurückgeben (z. B. "Zugriff verweigert").

REQMOD wird üblicherweise für URL-Filterung, Data Loss Prevention (DLP) und die Durchsetzung von Richtlinien verwendet.

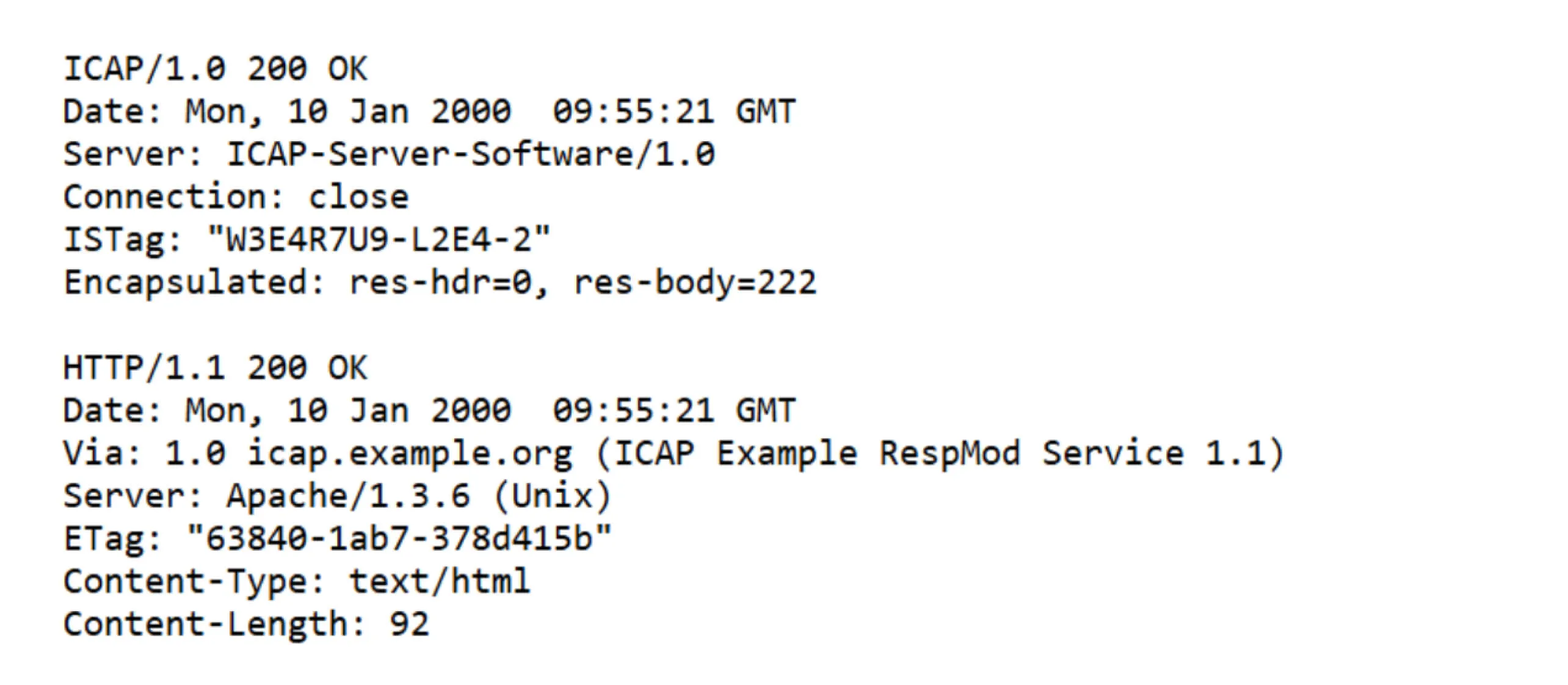

Antwort Modifikation (RESPMOD)

Im RESPMOD-Modus sendet ein ICAP eine HTTP-Antwort an einen ICAP , bevor er sie dem Benutzer zustellt. Der ICAP kann:

- Ändern Sie die Antwort, bevor sie den Kunden erreicht.

- Blockieren Sie die Antwort, indem Sie eine Fehlermeldung zurückgeben.

RESPMOD wird für Malware-Scans, Inhaltsfilterung und die Durchsetzung von Richtlinien verwendet.

Vorteile und Anwendungsfälle

ICAP verbessert die Netzwerksicherheit, indem es eine ausgelagerte Verarbeitung für kritische Sicherheitsfunktionen ermöglicht. Die Vorteile umfassen:

- Anpassung und Änderung von Inhalten am Rande des Netzservers, anstatt eine Objektkopie vom Ursprungsserver zu erstellen.

- Verbesserte Ressourcenverwaltung durch dedizierte ICAP .

- Erweiterte Inhaltsfilterung für Compliance und Sicherheit.

- Nahtloses Offloading der Sicherheit ohne Änderung der bestehenden Infrastruktur.

ICAP Antivirus

Anstatt Antiviren-Engines von Grund auf zu implementieren, können Unternehmen das Virenscanning auf eine ICAP AV-Lösung verlagern. Dies reduziert die betriebliche Belastung und sorgt gleichzeitig für eine zuverlässige Erkennung von Bedrohungen.

ICAP DLP

ICAP DLP-Engines analysieren den ein- und ausgehenden Datenverkehr auf sensible Daten und verhindern so die unbefugte Preisgabe von persönlichen Informationen, Finanzdaten oder geistigem Eigentum.

ICAP

Unternehmen können ICAP mit Malware-Analyse- und Sandboxing-Lösungen integrieren, um neue Bedrohungen effizient zu erkennen und darauf zu reagieren. Dieser Ansatz kombiniert AV-Scans mit Verhaltensanalysen und verbessert so die Erkennungsgeschwindigkeit und -genauigkeit.

Gemeinsame Herausforderungen und Lösungen

DieICAP kann verschiedene Herausforderungen mit sich bringen, z. B. Leistungsengpässe, Probleme mit der Netzwerkkonnektivität, Konfigurationsfehler, Kompatibilitätsprobleme und Schwierigkeiten bei der Fehlerbehebung. Das Verständnis dieser Herausforderungen und die Implementierung proaktiver Lösungen können eine reibungslose und effiziente ICAP gewährleisten.

Probleme mit der Netzwerkkonnektivität

- Paketverlust: Übertragungsfehler zwischen dem Proxy und dem ICAP können zu erneuten Übertragungen und Verzögerungen führen.

- Firewall : Falsche Firewall-Regeln können den notwendigen ICAP blockieren.

- Falsch konfigurierte Netzwerkeinstellungen: Falsche IP-Adressen oder Ports können dazu führen, dass die ICAP fehlschlägt.

Lösung: Überprüfen Sie die Netzwerkpfade, passen Sie die Firewall-Regeln an und stellen Sie sicher, dass die IP-Adressen und Port-Konfigurationen korrekt sind.

Engpässe bei der Leistung

- Überlastung desICAP : Ein hohes Verkehrsaufkommen kann den ICAP überfordern, was zu einer langsamen Leistung führt.

- Langsame Scan-Engines: Manche Antiviren- oder Inhaltsfilter-Engines brauchen zu lange, um Daten zu verarbeiten.

- Große Dateigrößen: Die Verarbeitung großer Dateien kann die Bereitstellung von Inhalten erheblich verzögern.

Lösung: Optimieren Sie die Platzierung des ICAP , aktualisieren Sie die Hardware und nehmen Sie eine Feinabstimmung der Scan-Engine-Konfigurationen vor, um ein Gleichgewicht zwischen Leistung und Sicherheit herzustellen.

Fehler in der Konfiguration

- Falsche ICAP : Falsch konfigurierte ICAP können zu einer fehlerhaften Verarbeitung führen.

- Nicht übereinstimmende Versionen: Unterschiedliche ICAP zwischen Clients und Servern können zu Kompatibilitätsproblemen führen.

- Unsachgemäße ICAP : Falsch konfigurierte ICAP können zu Fehlern bei der Anpassung von Inhalten führen.

Lösung: Überprüfen Sie regelmäßig die ICAP , sorgen Sie für eine korrekte Versionierung auf allen Geräten und testen Sie die Konfigurationen vor der Bereitstellung.

Probleme mit der Kompatibilität

- Anwendungsspezifische Einschränkungen: Einige Anwendungen oder Sicherheitsgeräte unterstützen ICAP möglicherweise nicht vollständig.

- Funktionseinschränkungen: Bestimmte ICAP , wie z. B. die Inhaltsvorschau, funktionieren möglicherweise nicht in allen Umgebungen wie erwartet.

Lösung: Validieren Sie die Kompatibilität von ICAP mit Sicherheitsanwendungen und -applikationen vor der vollständigen Implementierung.

Fehlercodes und Logging-Probleme

- Schwierigkeiten bei der Fehlersuche: Die ICAP können schwer zu interpretieren sein.

- Unzureichende Protokollierung: Fehlende oder unvollständige Protokolle können die Problemdiagnose erschweren.

Lösung: Aktivieren Sie die detaillierte Protokollierung auf ICAP , überprüfen Sie Fehlercodes und verwenden Sie Netzwerküberwachungs-Tools, um Leistungsprobleme zu diagnostizieren.

Mögliche Auswirkungen der ICAP

- Langsame Ladezeiten der Website aufgrund einer verzögerten Überprüfung der Inhalte.

- Unvollständige Sicherheitsprüfungen, wenn der ICAP den Inhalt nicht ordnungsgemäß überprüft.

- Fehlfunktionen von Anwendungen, die durch ICAP verursacht werden und die Funktionalität beeinträchtigen.

- Frustration der Nutzer durch Verzögerungen oder Fehler beim Zugriff auf Online-Inhalte.

Die proaktive Überwachung von ICAP , die Optimierung von Konfigurationen und die Sicherstellung der Kompatibilität können diese häufigen Probleme abmildern und die Gesamteffizienz des Netzwerks verbessern.

Schlussfolgerung

ICAP spielt in modernen Netzwerkumgebungen eine wichtige Rolle, da es die Sicherheit und Effizienz erhöht, indem es Aufgaben zur Anpassung von Inhalten auslagert. Angesichts der sich ständig weiterentwickelnden Bedrohungen für die Cybersicherheit bietet ICAP eine skalierbare Lösung, die die Einhaltung von Vorschriften, die Eindämmung von Bedrohungen und einen optimierten Netzwerkbetrieb gewährleistet.

Sind Sie daran interessiert, ICAP in Ihre bestehende Infrastruktur zu integrieren? Erfahren Sie mehr über MetaDefender ICAP Server oder sprechen Sie noch heute mit einem unserer Experten.

FAQs

Was ist ICAP (Internet Content Adaptation Protocol)?

ICAP (Internet Content Adaptation Protocol) ist ein leichtgewichtiges Protokoll, das es Netzwerkgeräten wie Proxys oder Firewalls ermöglicht, HTTP/HTTPS-Inhalte zum Scannen, Anpassen oder Ändern auf einen separaten ICAP zu verlagern. Im Bereich der Cybersicherheit wird ICAP zur Eindämmung von Bedrohungen, zur Durchsetzung von Richtlinien und zur Einhaltung von Vorschriften eingesetzt, ohne die Netzwerkleistung wesentlich zu beeinträchtigen.

Wie funktioniert die ICAP ?

ICAP funktioniert, indem ein ICAP , in der Regel ein Proxy oder Gateway, HTTP/HTTPS-Anfragen oder -Antworten an einen ICAP sendet. Der Server analysiert oder modifiziert den Inhalt und sendet ihn an den Client zurück. Dieser ausgelagerte Zyklus ermöglicht eine Echtzeitprüfung auf Malware, DLP oder die Durchsetzung von Richtlinien am Netzwerkrand.

Was ist die Aufgabe eines ICAP ?

Ein ICAP verarbeitet Inhaltsanpassungsanfragen von ICAP . Er führt Aufgaben wie Malware-Scans, Inhaltsänderungen oder die Durchsetzung von Datensicherheitsrichtlinien durch und sendet dann die angepassten Inhalte zur Zustellung an den Client zurück.

Was bedeutet REQMOD gegenüber RESPMOD in ICAP?

REQMOD (Request Modification) wird verwendet, wenn der ICAP HTTP-Anfragen zur Anpassung an den Server sendet, in der Regel zur URL-Filterung oder zur Durchsetzung von Richtlinien. RESPMOD (Response Modification) beinhaltet das Senden von HTTP-Antworten zum Scannen oder Filtern von Inhalten, bevor sie an den Benutzer weitergeleitet werden. Beide gehören zu den Kernverarbeitungsmethoden von ICAP.

Was sind die Vorteile der ICAP?

ICAP verbessert die Netzwerkeffizienz und -sicherheit, indem es Edge-Geräten erlaubt, ressourcenintensive Aufgaben wie Malware-Scans und DLP auszulagern. Es ermöglicht die Anpassung von Inhalten ohne Kopieren von Ursprungsservern, unterstützt erweiterte Filterung und lässt sich mit Tools wie MFT, Proxies und WAFs integrieren.

Was sind häufige ICAP ?

Zu den Herausforderungen gehören Probleme mit der Netzwerkkonnektivität, Überlastung des ICAP , falsch konfigurierte Befehle, Kompatibilitätseinschränkungen und Fehlerbehebung aufgrund unzureichender Protokollierung. Zu den Lösungen gehören die Überprüfung von Firewall-Regeln, die Optimierung der Serverplatzierung, die Validierung von Konfigurationen und die Aktivierung detaillierter Protokolle.

Welche Geräte oder Tools lassen sich mit ICAP integrieren?

ICAP lässt sich mit Sicherheitsgeräten wie Proxy-Servern, Load Balancern, Ingress Controllern, Web Application Firewalls (WAFs) und Managed File TransferMFT)-Lösungen integrieren. Diese Tools nutzen ICAP für die Inline-Überprüfung von Inhalten und die Durchsetzung von Richtlinien.