Die Zero-Day-Realität

Zero-Day-Bedrohungen sind längst keine Ausnahmefälle mehr. Sie sind mittlerweile die bevorzugte Waffe moderner Angreifer.

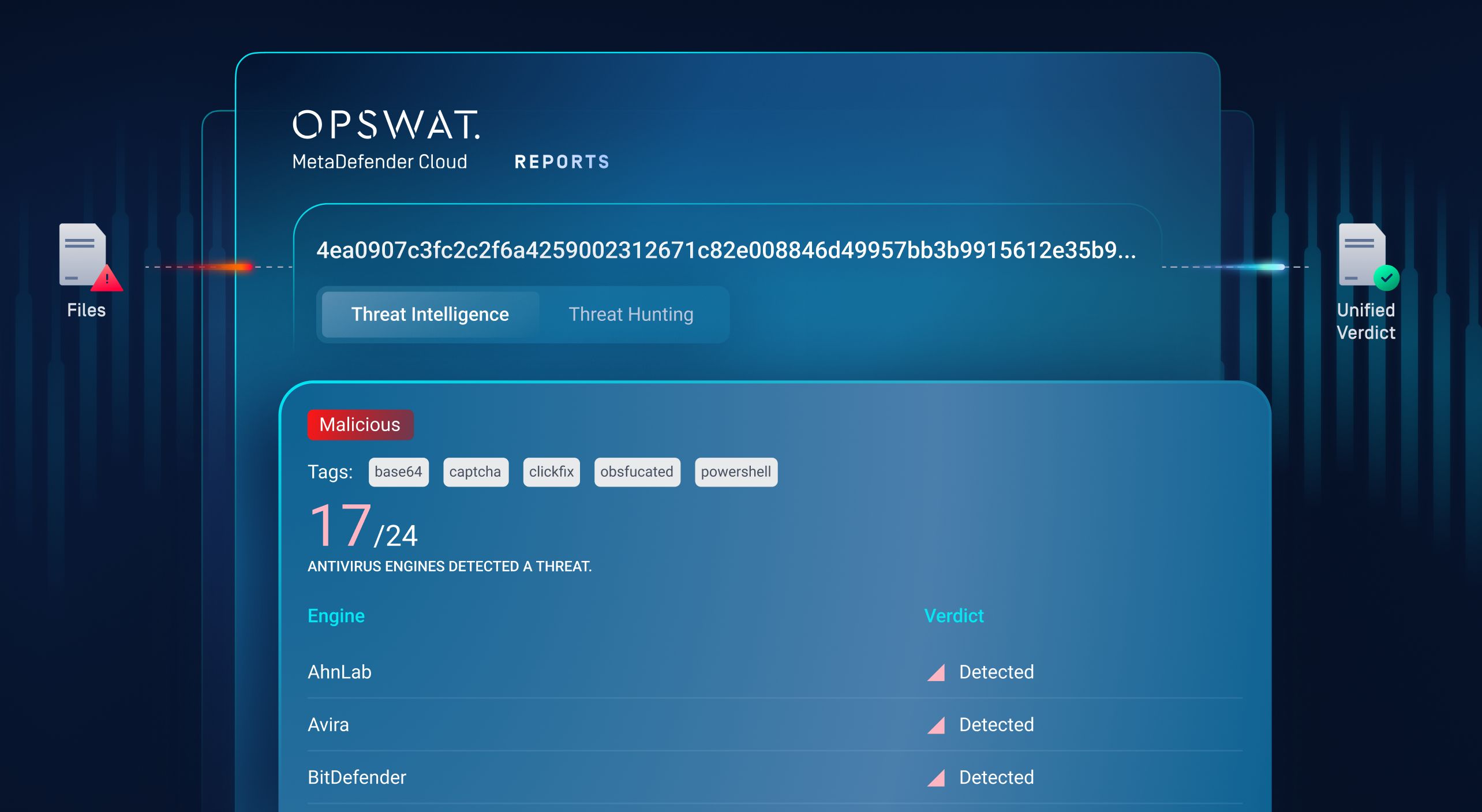

Laut OPSWAT stieg die Komplexität von Malware im vergangenen Jahr um 127 Prozent, und jede vierzehnte Datei, die ursprünglich von Reputationsquellen als sicher eingestuft wurde, erwies sich später als schädlich. Diese Bedrohungen sind darauf ausgelegt, statische Scans zu umgehen, ihre Ausführung zu verzögern, Sandboxen zu täuschen und sich in legitime Arbeitsabläufe einzufügen.

Gleichzeitig stehen Unternehmen vor einem unmöglichen Dilemma:

- Langsamer Aktenfluss für eine gründlichere Prüfung

- Oder die Geschwindigkeit beibehalten und tote Winkel in Kauf nehmen

Ausführbare Dateien, Patch-Dateien, Skripte, Archive und regulierte Dokumente lassen sich oft nicht bereinigen oder ändern. Dadurch entsteht eine wachsende Sicherheitslücke, an der herkömmliche Tools scheitern.

MetaDefender wurde entwickelt, um diese Lücke zu schließen.

Dieser Blogbeitrag ist eine ausführliche Vertiefung derAnkündigung zur MarkteinführungMetaDefender . Er erläutert, warum eine einheitliche Zero-Day-Erkennung am Perimeter von entscheidender Bedeutung ist, wieMetaDefender die gesamte „Pyramid of Pain“ abdeckt und wie OPSWAT diese Funktionalität durch vier eng integrierte Produkte OPSWAT , die jeweils auf eine bestimmte operative Realität zugeschnitten sind, jedoch alle auf derselben vierstufigen Erkennungs-Pipeline basieren.

Sehen Sie sich das folgende Video zur Übersicht überMetaDefender an, um sich schnell einen besseren Überblick zu verschaffen:

Dieses kurze Video stellt die zentralen Herausforderungen vor, die MetaDefender bewältigt, und zeigt, wie es Zero-Day-Angriffe und schwer zu erkennende Bedrohungen abwehrt, bevor sie in die Umgebung gelangen – ohne den Dateifluss zu verlangsamen oder die SOC-Teams zu überlasten.

Warum die Zero-Day-Erkennung an den Perimeter verlagert werden muss

Der Perimeter ist der einzige Ort, den jede Datei durchläuft.

E-Mail-Anhänge, Software-Updates, Komponenten der Lieferkette, Wechseldatenträger, Dateiübertragungen, Cloud-Uploads und domänenübergreifender Datenaustausch laufen alle zusammen, bevor Dateien die Benutzer oder Systeme erreichen. Sobald eine schädliche Datei intern ausgeführt wird, steigen die Kosten für die Reaktion exponentiell an.

Herkömmliche Abwehrmaßnahmen wurden jedoch entwickelt, um bereits bekannte Bedrohungen zu erkennen. Zero-Day-Angriffe nutzen per Definition genau das aus, was die Verteidiger noch nicht erkennen – neue Malware-Familien, modifizierte Loader, „Living-off-the-Land“-Techniken und eine Infrastruktur, die sich schneller verändert, als Reputations-Feeds aktualisiert werden können.

Gleichzeitig stellen Unternehmen fest:

- Explosiver Anstieg bei dateibasierten Angriffsvektoren (Dokumente, Installationsprogramme, Skripte, Archive)

- Regulatorischer Druck, der eine dynamische Malware-Analyse erforderlich macht

- SOC-Erschöpfung aufgrund einer zu großen Anzahl von Tools und uneinheitlicher Bewertungen

- Cloud, Hybrid- und Air-Gapped-Umgebungen, die sich nicht auf ein einziges Bereitstellungsmodell verlassen können

Dies ist die Grundlage der Zero-Day-Erkennungslösung OPSWAT.

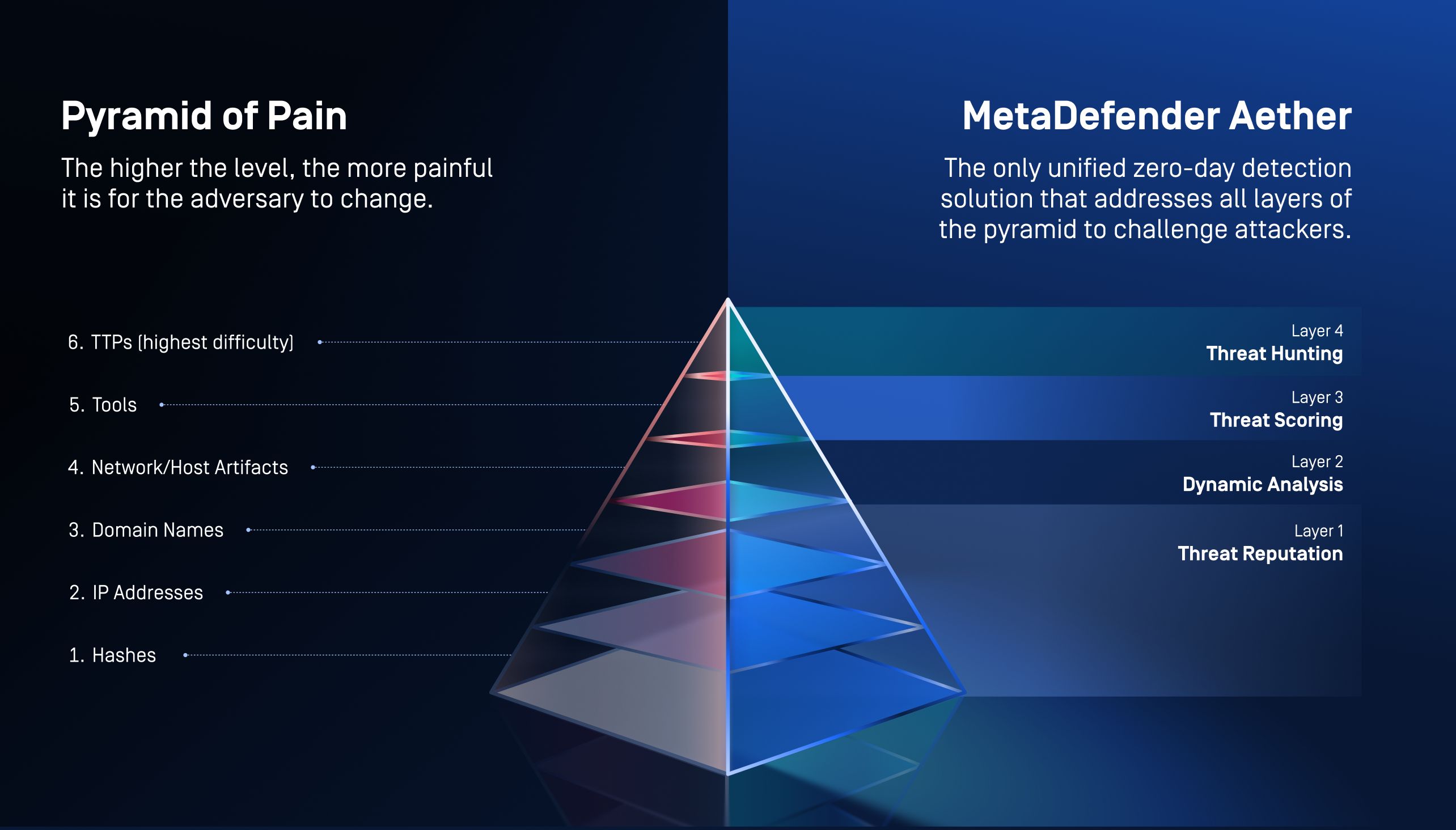

Die einzige Lösung, um die gesamte Schmerzpyramide anzugehen

Die meisten Sicherheitstools arbeiten am unteren Ende der „Pyramid of Pain“ – Hash-Werte, IP-Adressen und Domains. Diese lassen sich von Angreifern leicht ändern und kostengünstig ersetzen.

MetaDefender ist anders. Es wurde entwickelt, um auf jeder Ebene der Pyramide schrittweise Druck auszuüben und Angreifer dazu zu zwingen, ihre Vorgehensweisen ständig anzupassen.

Zuordnung vonMetaDefender zur „Pyramid of Pain“

| Ziele | Ergebnis | |

|---|---|---|

Schicht 1 Bedrohungsreputation | Hashes, IP-Adressen, Domains MetaDefender beginnt mit Reputationsprüfungen von Bedrohungen in Echtzeit und im Offline-Modus. Diese Ebene blockiert bekannte Malware, Phishing-Infrastrukturen und wiederverwendete Indikatoren sofort. |

|

Schicht 2 Dynamische Analyse [Emulation] | Artefakte und Tools Unbekannte und verdächtige Dateien werden in einer emulationsbasierten Umgebung ausgeführt, die Anti-VM- und Timing-Evasion-Mechanismen umgeht. Dadurch werden Loader-Ketten, rein speicherbasierte Payloads, abgelegte Dateien, Änderungen an der Registrierungsdatenbank und Netzwerk-Callbacks aufgedeckt. |

|

Schicht 3 Bewertung der Bedrohung | Tools und Techniken Verhaltensindikatoren werden anhand von Hunderten von Schadensignalen, die auf das MITRE ATT&CK-Modell abgestimmt sind, miteinander in Beziehung gesetzt und bewertet. Dadurch werden echte Risiken priorisiert und die Arbeitsbelastung der Analysten verringert. |

|

Schicht 4 Threat Hunting [Ähnlichkeitssuche] | TTPs Die auf maschinellem Lernen basierende Ähnlichkeitssuche stellt Zusammenhänge zwischen Varianten, Familien und Infrastruktur über verschiedene Proben hinweg her. Selbst wenn sich Artefakte ändern, werden Kampagnen aufgedeckt. |

|

Zusammen machen diese Ebenen MetaDefender zur einzigen einheitlichen Lösung zur Erkennung von Zero-Day-Angriffen, die darauf ausgelegt ist, die gesamte „Pyramid of Pain“ abzudecken.

Das Ergebnis: Aether maximiert die Kosten für Angreifer, indem es die gesamte „Pyramid of Pain“ ins Visier nimmt.

WasMetaDefender so besonders macht

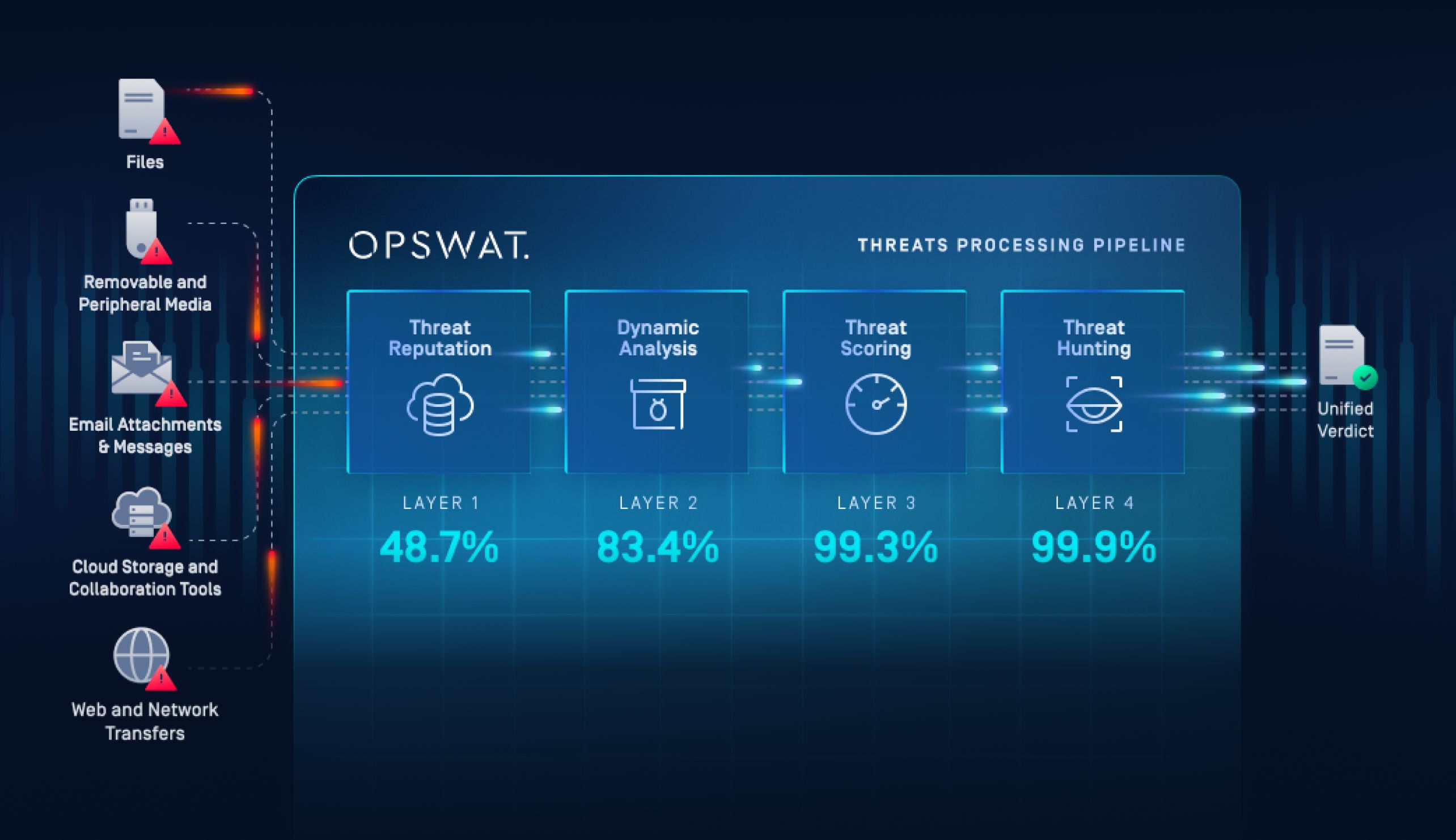

MetaDefender ist die einheitliche Zero-Day-Erkennungslösung OPSWAT, die vier Erkennungsschichten in einer einzigen, selbstlernenden Pipeline vereint:

Bedrohungsreputation der ersten Ebene

Beantwortete Frage:Ist bekannt, dass die Datei schädlich ist?

Die Bedrohungsreputation gleicht Dateien, URLs, IP-Adressen und Domains mit ständig aktualisierten globalen Informationen ab, um bekannte Bedrohungen sofort zu erkennen. Diese Schutzebene stoppt gängige Malware und Phishing-Angriffe frühzeitig und zwingt Angreifer dazu, ihre Infrastruktur ständig zu wechseln und Indikatoren weniger effektiv wiederzuverwenden.

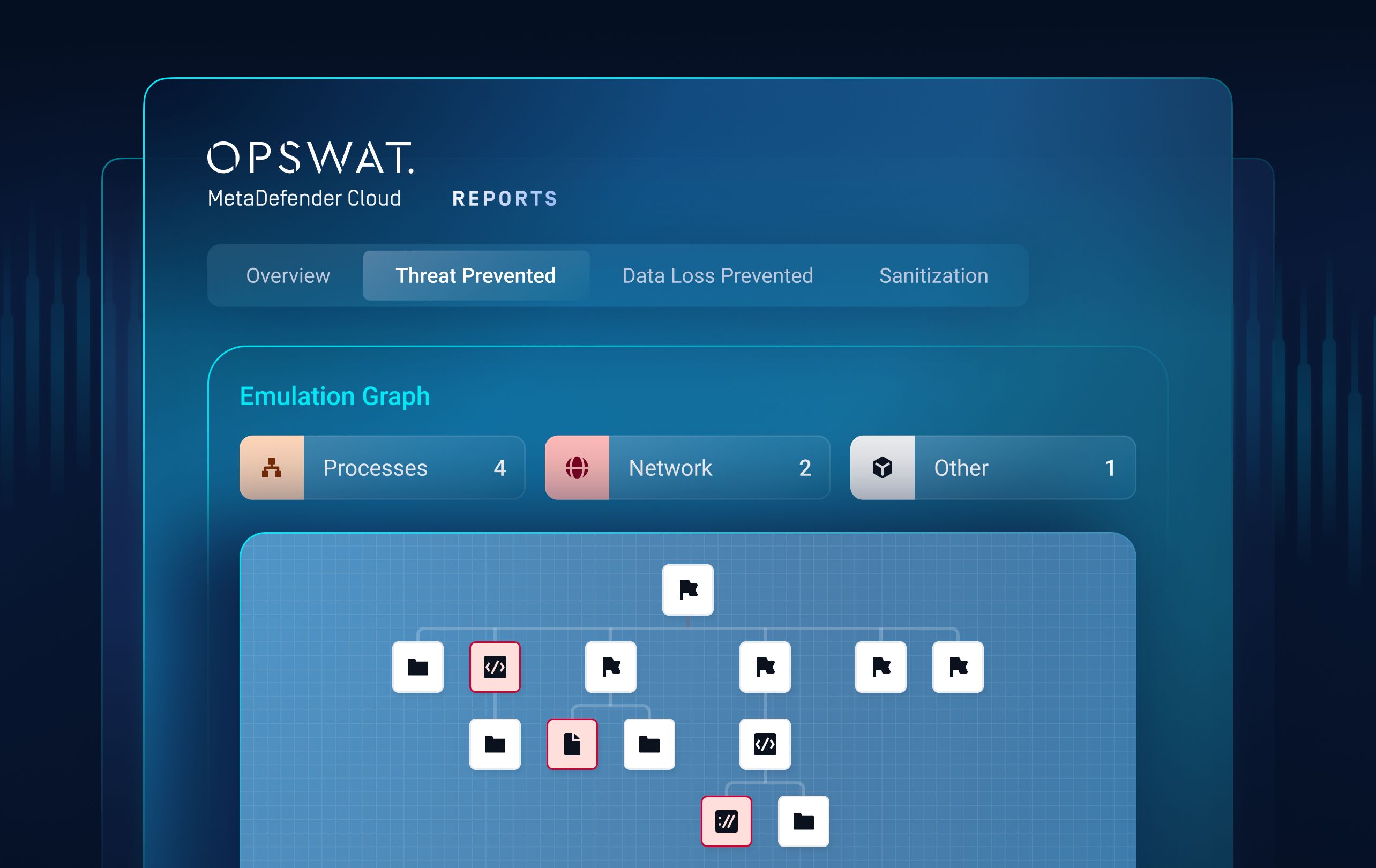

Dynamische Analyse der Schicht 2 mittels Emulation

Beantwortete Frage:Zeigt die Datei ein unbekanntes oder unvorhersehbares Verhalten?

Die dynamische Analyse führt verdächtige Dateien in einer emulationsbasierten Umgebung aus, die Sandbox-Umgehungsmechanismen und zeitliche Tricks umgeht. Sie deckt versteckte Verhaltensweisen wie Loader-Ketten, rein speicherbasierte Payloads und mehrstufige Ausführung auf, die bei der statischen Analyse und in VM-basierten Sandboxes oft übersehen werden.

Bedrohungsbewertung auf Layer 3

Beantwortete Frage:Wie hoch ist das tatsächliche Risiko der Zero-Day-Bedrohung?

Die Bedrohungsbewertung verknüpft Verhaltensindikatoren, Reputationsdaten und Erkennungssignale, um eine auf der Zuverlässigkeit basierende Risikobewertung zu ermitteln. Dadurch werden echte Bedrohungen priorisiert, die Alarmflut verringert und SOC-Teams in die Lage versetzt, sich auf das zu konzentrieren, was sofortiges Handeln erfordert.

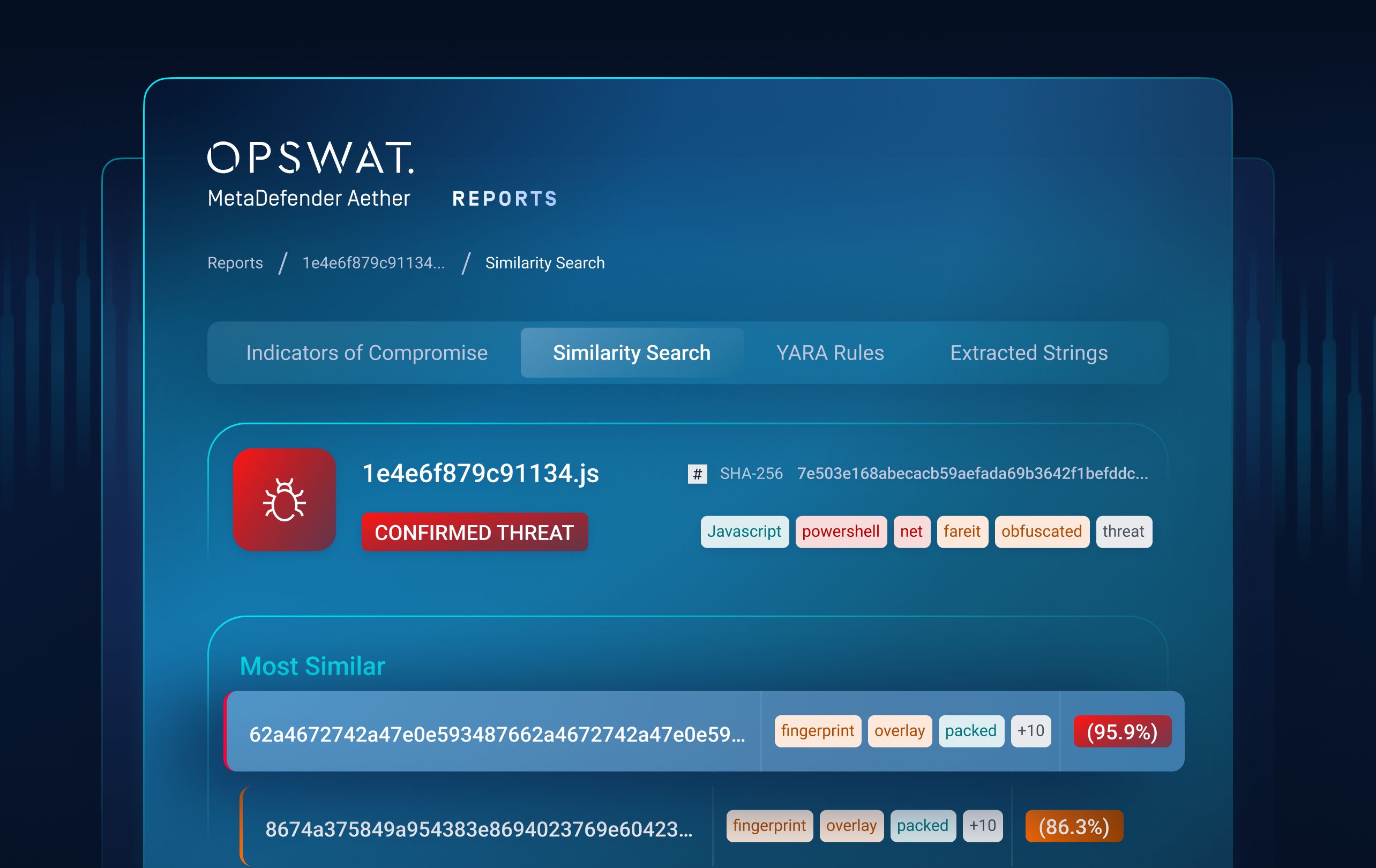

Bedrohungssuche auf Layer 4 mithilfe einer ML-basierten Ähnlichkeitssuche

Beantwortete Frage: Stehtdie Zero-Day-Bedrohung im Zusammenhang mit umfassenderen Malware-Kampagnen?

Bei der Threat Hunting-Methode werden mithilfe einer auf maschinellem Lernen basierenden Ähnlichkeitssuche unbekannte Proben mit bekannten Malware-Familien, Varianten und Infrastrukturen abgeglichen. Dies ermöglicht einen Überblick auf Kampagnenebene und erkennt Bedrohungen auch dann, wenn Angreifer ihre Payloads, Tools oder Indikatoren ändern.

Anstelle zahlreicher Tools und widersprüchlicher Ergebnisse liefertMetaDefender ein einziges verlässliches Ergebnis – in großem Maßstab und am Netzwerkperimeter.

Die vier Produkte, die die einheitliche Zero-Day-Erkennung ermöglichen

MetaDefender umfasst vier eng aufeinander abgestimmte Lösungen. Jede davon löst eine spezifische operative Herausforderung und speist gleichzeitig Informationen zurück in dieselbe Erkennungs-Pipeline.

MetaDefender (Standalone)

Für SOCs und Threat Hunter, die umfassende Transparenz und Kontrolle benötigen

Die Herausforderung

Sicherheitsteams verlassen sich häufig auf isolierte Sandboxen, die langsam sind, von virtuellen Maschinen erkannt werden können und keinen Zugang zu Bedrohungsinformationen haben. Bei der Untersuchung von Vorfällen ist ein manueller Wechsel zwischen den verschiedenen Tools erforderlich.

Was Aether bietet

- Emulationsbasierte dynamische Analyse, die Anti-Sandbox-Umgehungsmechanismen umgeht

- Bedrohungsbewertung und Ähnlichkeitssuche sind direkt in das Urteil integriert

- Umfassende Verhaltensberichte und IOC-Extraktion

Die Verwandlung

Unternehmen profitieren vonerstklassigen Dateibewertungen, einer schnelleren Triage und Einblicken auf Kampagnenebene – ohne dabei Abstriche beim Durchsatz zu machen.

Wer profitiert davon?

SOC-Analysten, Malware-Analysten, Threat Hunter und DFIR-Teams.

MetaDefender für Cloud

Für Cloud-native, DevSecOps- und Umgebungen mit hohem Datenaufkommen

- Erfahren Siehier mehr überMetaDefender for Cloud .

- Laden Sie die Lösungsübersicht hier herunter.

Die Herausforderung

Herkömmliche Sandboxen lassen sich nicht an Cloud-Workflows anpassen und verursachen zusätzlichen Betriebsaufwand.

Was es löst

- SaaS-basierte, emulationsgesteuerte Detonation im Cloud-Maßstab

- API Integration mit CI/CD-, Speicher- und SaaS-Pipelines

- Es muss keinerlei Infrastruktur bereitgestellt oder gewartet werden

Die Verwandlung

Unternehmen gewährleisten die Durchsatzgeschwindigkeit und das Datenvolumen bei der Dateiübertragung und sorgen gleichzeitig überall dort, wo Dateien bewegt werden, für eine Zero-Day-Erkennung.

Wer profitiert davon?

Cloud , DevSecOps-Teams, MSSPs, verteilte SOCs.

MetaDefender für Core

Für lokale, regulierte und luftisolierte Umgebungen

- Erfahren Siehier mehr überMetaDefender for Core .

- Laden Sie die Lösungsübersicht hier herunter.

Die Herausforderung

In kritischen Infrastrukturen und behördlichen Umgebungen ist es nicht möglich, Dateien in die Cloud zu übertragen – dennoch ist eine dynamische Analyse erforderlich.

Was es löst

- Integrierte, auf Emulation basierende Sandboxing-Funktion inMetaDefender Core

- Vollständiger Offline-Betrieb mit richtliniengesteuerten Arbeitsabläufen

- Es ist keine neue Infrastruktur erforderlich

Die Verwandlung

Die Erkennung von Zero-Day-Angriffen wird konform, überprüfbar und einfach in der Anwendung – selbst in Netzwerken mit physischer Isolierung.

Wer profitiert davon?

Sicherheitsarchitekten, OT-/ICS-Betreiber, Behörden und Verteidigungsteams.

MetaDefender Threat Intelligence

Für Korrelation, Enrichment und proaktive Verteidigung

Die Herausforderung

Bedrohungsinformationen, die sich ausschließlich auf Reputationsdaten stützen, hinken modernen, sich rasch entwickelnden Angriffen hinterher.

Was es löst

- Verhaltensbasierte IOCs aus Sandbox-Telemetriedaten

- ML-gestützte Ähnlichkeitssuche zur Erkennung von Varianten und Clustern

- Nahtlose Integration von SIEM, SOAR, MISP und STIX

Die Verwandlung

Jede unbekannte Bedrohung wird zu verwertbaren Erkenntnissen, was die Erkennung in Zukunft verbessert und die Verweildauer verkürzt.

Wer profitiert davon?

Teams für Bedrohungsinformationen, SOCs, CISOs, Plattformingenieure.

Ein neuer Maßstab für die Abwehr von Zero-Day-Angriffen

MetaDefender steht für einen Wandel von der reaktiven Erkennung hin zu proaktiver Widerstandsfähigkeit.

Unternehmen, die Aether einsetzen, profitieren von:

- Branchenführende Ergebnisse bei der Dateianalyse (bis zu 99,9 % Erkennungsrate bei Zero-Day-Angriffen)

- Hohe Dateiverarbeitungsgeschwindigkeit(bis zu 20-mal schneller als herkömmliche Sandboxen)

- Unterstützung für große Dateimengen amNetzwerkrand

- Geringere SOC-Belastungdurch eine einzige verlässliche Entscheidung

- Nachweisbare Compliance-Bereitschaftfür moderne Vorschriften

Vor allem aber verändert MetaDefender die Wirtschaftlichkeit von Angriffen, indem es Angreifer dazu zwingt, ihre Vorgehensweisen ständig neu zu überdenken.

Zero-Day-Bedrohungen nehmen nicht ab. Ihre Abwehrmaßnahmen sollten das auch nicht.