Allein im Januar 2025 wurden dem NIST 4.085 Schwachstellen gemeldet, was einen außergewöhnlich risikoreichen Jahresbeginn bedeutet, da die Zahl der aktiv ausgenutzten Bedrohungen zunimmt. Darunter befindet sich auch CVE-2025-21298, eine Zero-Click-RCE-Schwachstelle (Remote Code Execution) in Microsoft Windows OLE mit einem CVSS-Wert von 9,8. Diese Sicherheitslücke ermöglicht es Angreifern, Systeme zu kompromittieren, indem sie Benutzer dazu verleiten, eine Vorschau einer bösartigen RTF-E-Mail in Outlook anzuzeigen - ohne dass ein Klick erforderlich ist.

In diesem Blog gehen wir auf die technischen Feinheiten dieser Sicherheitslücke ein und untersuchen, wie OPSWAT MetaDefender Core solche Zero-Day-Bedrohungen entschärft, und geben umsetzbare Empfehlungen für Unternehmen.

Verstehen der Schwachstelle

Ausnutzung einer Null-Klick-Angriffstechnik

Bei einem Zero-Click-Angriff werden Software-Schwachstellen ausgenutzt, um einen Angriff ohne jegliche Benutzerinteraktion zu starten. Das bedeutet, dass Malware installiert oder andere böswillige Aktionen auf dem Gerät eines Benutzers ausgeführt werden können, ohne dass die Zielperson jemals auf einen Link klickt, eine Datei öffnet oder irgendeine Aktion durchführt - was besonders gefährlich und schwer zu erkennen ist.

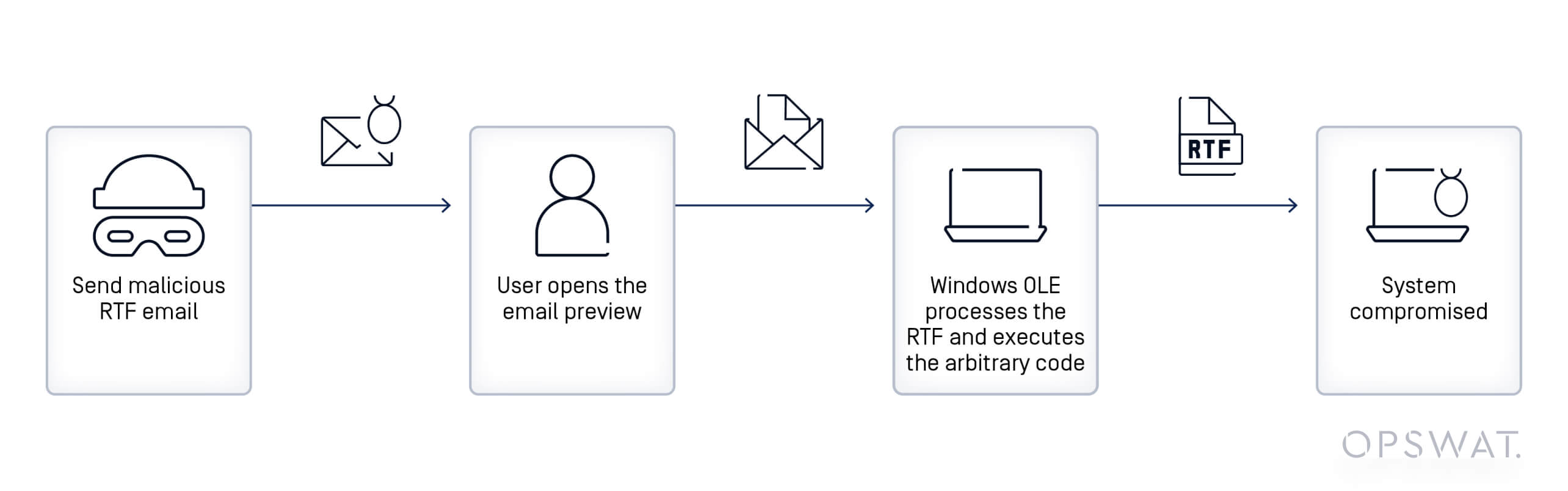

CVE-2025-21298 Angriffsablauf

Die Schwachstelle besteht im Windows OLE-System, insbesondere in der ole32.dll der Bibliothek UtOlePresStmToContentsStm Funktion. Diese Funktion behandelt die Konvertierung von Daten innerhalb von OLE-Speicherstrukturen, enthält aber ein Speicherbeschädigungsproblem, das Angreifer zur Ausführung von beliebigem Code ausnutzen können.

Der Angreifer sendet ein speziell präpariertes RTF-Dokument mit bösartigen OLE-Objekten per E-Mail. Sobald das System des Opfers erreicht ist, verarbeitet der E-Mail-Client den Anhang, wenn der Empfänger die Nachricht in Microsoft Outlook öffnet oder eine Vorschau anzeigt. Das Windows OLE-System greift auf eingebettete Objekte zu und nutzt dabei die anfällige UtOlePresStmToContentsStm Funktion für die OLE-Verarbeitung.

Während dieser Phase versucht die Funktion, Daten innerhalb von OLE-Speicherstrukturen zu konvertieren, was zu einer Speicherbeschädigung führt. Diese Speicherbeschädigung ermöglicht RCE und gibt Angreifern die Möglichkeit, beliebige Befehle auf dem angegriffenen System mit denselben Rechten wie der aktuelle Benutzer auszuführen.

Ein Proof-of-Concept-Exploit für CVE-2025-21298 wurde bereits auf GitHub veröffentlicht, um diesen Angriff zu reproduzieren.

Verhinderung von Zero-Day-Schwachstellen mit OPSWAT MetaDefender Core

Zero-Day-Schwachstellen stellen die größte Bedrohung für die moderne Cybersicherheit dar, da sie unerwartet auftauchen und ausgenutzt werden können, bevor die Hersteller Zeit haben, Patches zu veröffentlichen. Diese kritischen Schwachstellen ermöglichen oft eine sofortige Systemkompromittierung, so dass den Verteidigern nur wenig Zeit zum Reagieren bleibt. CVE-2025-21298 ist eine besonders gefährliche Zero-Day-Schwachstelle.

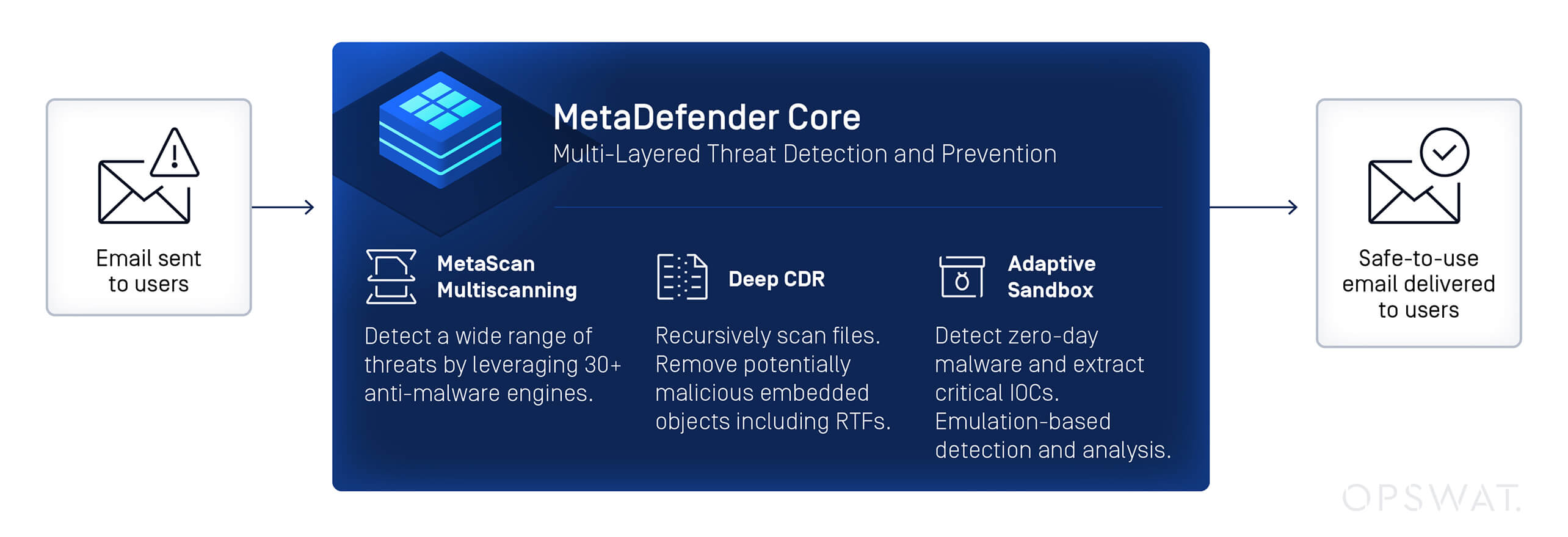

OPSWAT MetaDefender Core führend im Bereich der Erkennung und Abwehr komplexer Bedrohungen und bietet einen mehrschichtigen Sicherheitsansatz, der sich besonders gegen Zero-Day-Angriffe wie CVE-2025-21298 bewährt. Die Lösung nutzt Metascan™ Multiscanning, Deep CDR™-Technologie und Adaptive Sandbox , um Bedrohungen zu erkennen und zu neutralisieren, bevor sie kritische Systeme erreichen können.

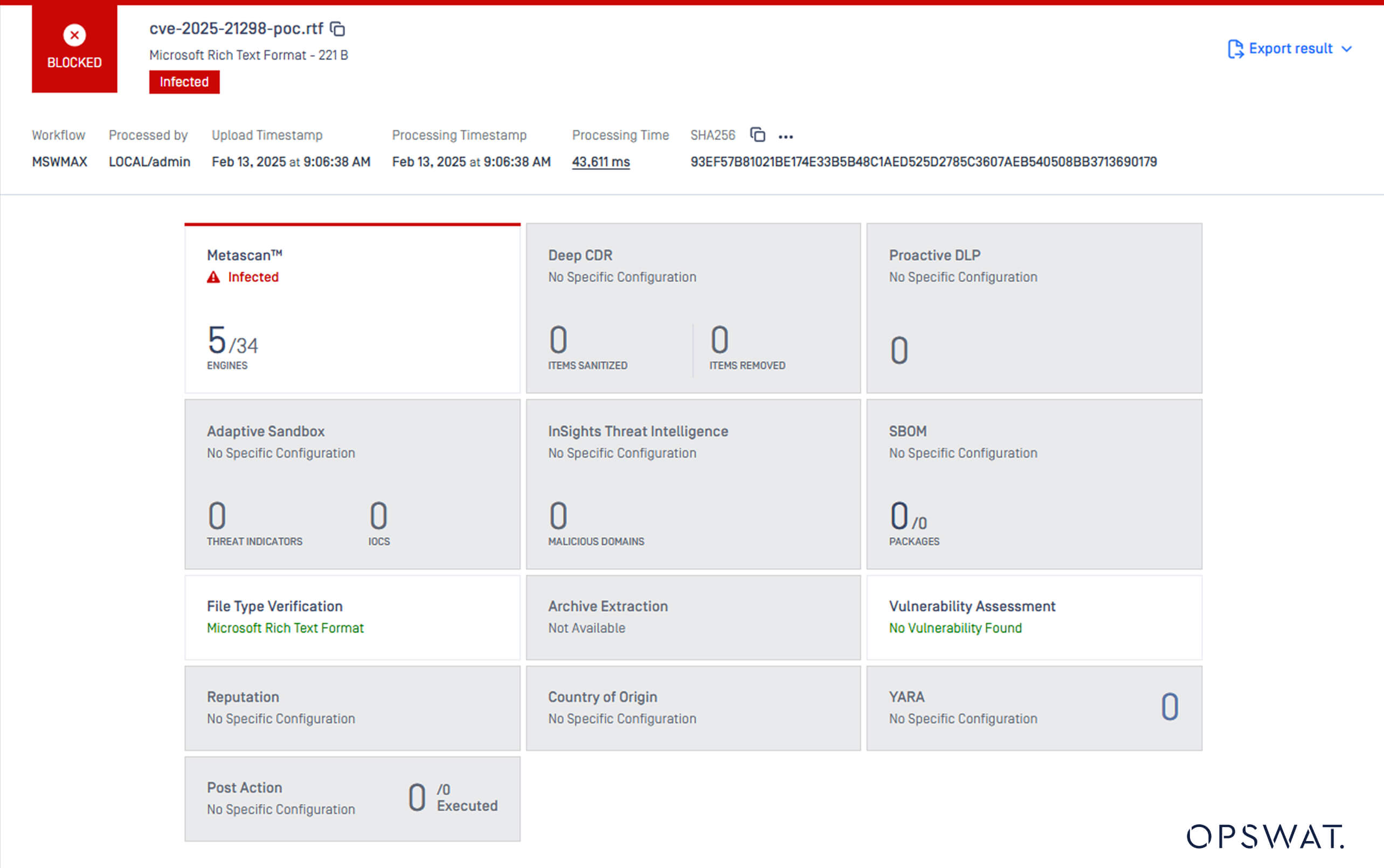

Als erste Verteidigungslinie scannt Metascan Multiscanning den E-Mail-Anhang, der die bösartige RTF-Datei enthält. Fünf von 34 Engines können CVE-2025-21298 erkennen.

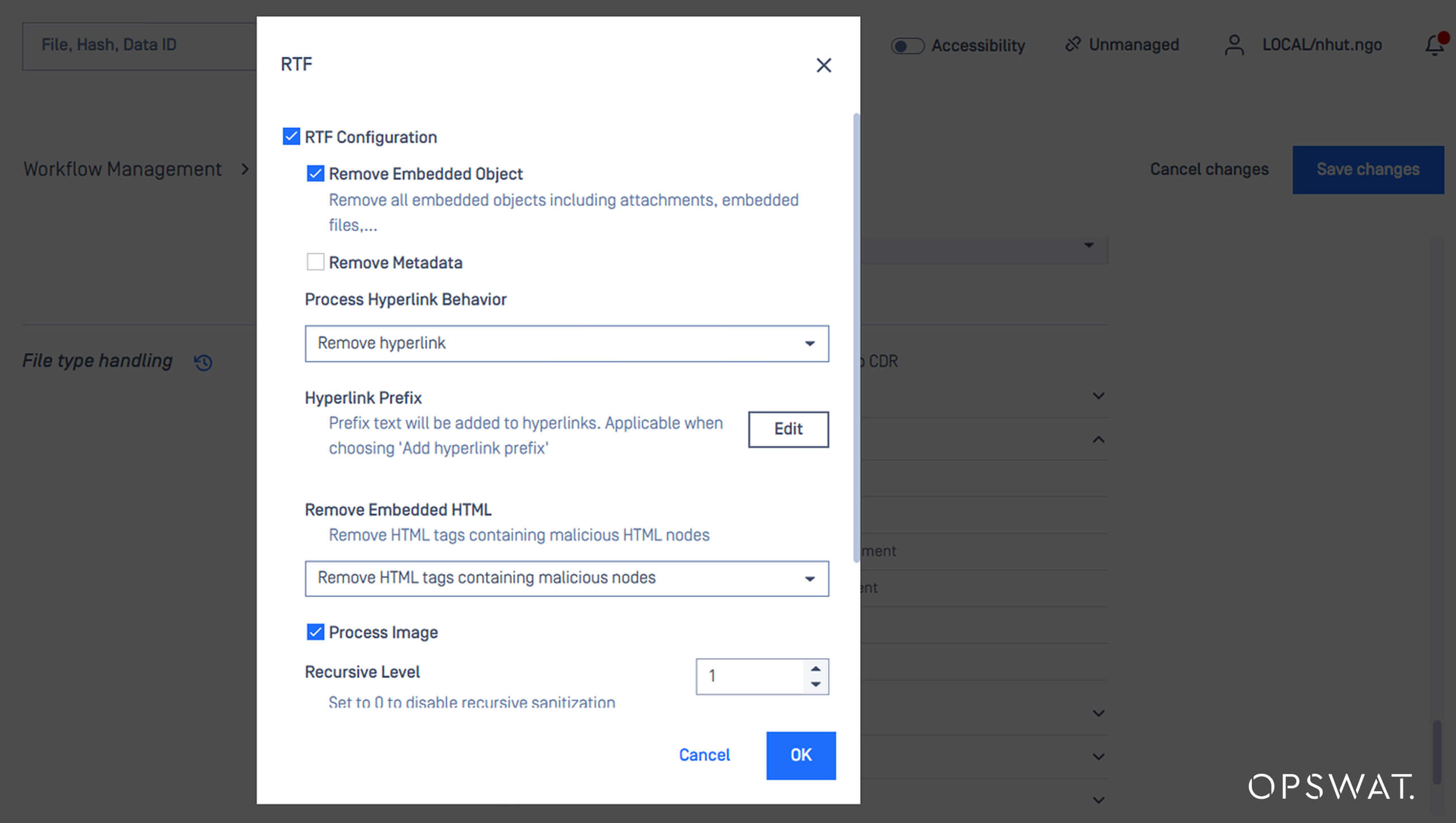

Anschließend bereinigt die Deep CDR™-Technologie Dateien proaktiv, indem sie potenziell schädliche Elemente entfernt, ohne dabei die Nutzbarkeit der Datei zu beeinträchtigen. Um die mit CVE-2025-21298 verbundenen Risiken zu mindern, aktivieren wir zunächst im Konfigurationsbereich der Deep CDR™-Technologie die Option „Eingebettete Objekte entfernen“ für RTF-Dateien.

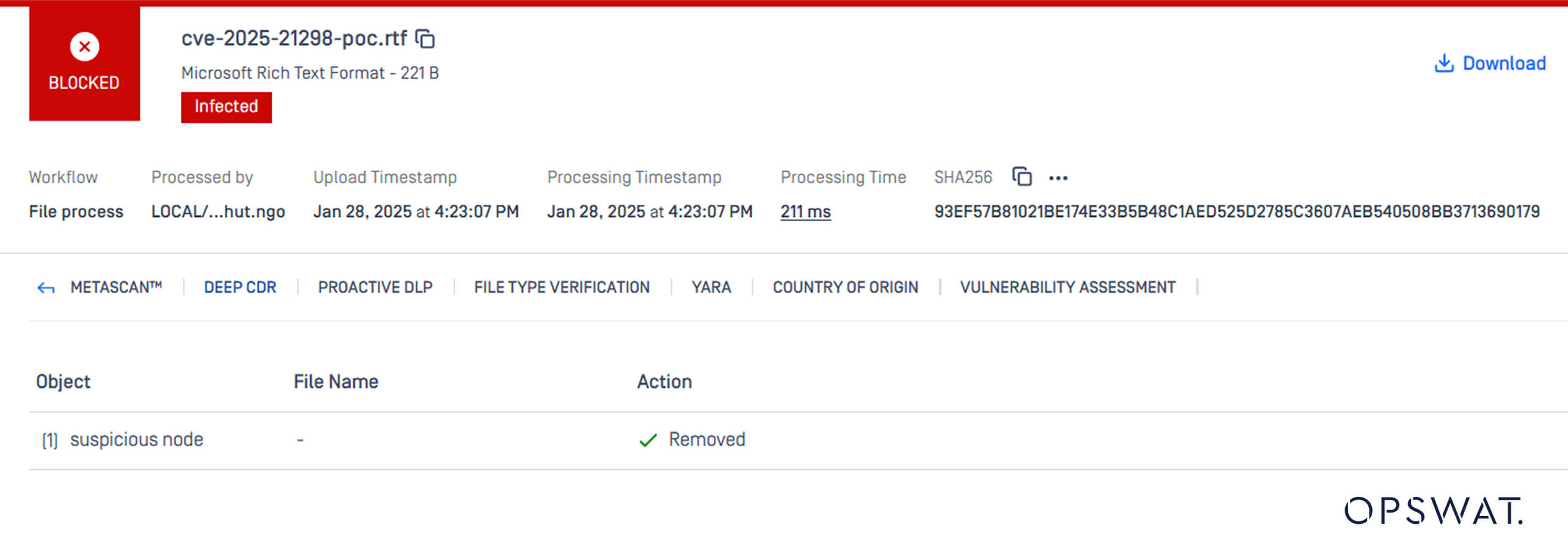

Sobald die Deep CDR™-Technologie aktiviert ist, identifiziert sie dieses eingebettete Objekt als verdächtigen Knoten und entfernt die RTF-Datei.

Während sich die Deep CDR™-Technologie auf die Entfernung schädlicher Objekte und die Bereinigung von Dateien konzentriert,Sandbox Adaptive Sandbox eine zusätzliche Schutzebene, indem sie mithilfe einer emulationsbasierten Detonation schädliches Verhalten und IOCs (Indikatoren für Kompromittierung) analysiert.

Empfehlungen für die Umsetzung

- Setzen Sie die Deep CDR™-Technologie an E-Mail-Gateways ein, um alle eingehenden Dateien mit eingebetteten RTF-Dateien zu bereinigen.

- Konfigurieren Sie Adaptive Sandbox , um verdächtige Dateien vor der Auslieferung sicher zu entschärfen.

- Umfassende Überwachung auf mögliche Ausbeutungsversuche.

Warum Unternehmen OPSWAT für Advanced Threat Detection und Prevention vertrauen

Organisationen in verschiedenen Branchen, einschließlich Finanzwesen, Gesundheitswesen und kritische Infrastrukturen, verlassen sich auf OPSWAT MetaDefender Core :

- Branchenführender Zero-Day-Schutz: Fortschrittliche Sicherheitsmaßnahmen wie die Deep CDR™-Technologie undSandbox Adaptive Sandbox einen beispiellosen Schutz vor neuen Bedrohungen.

- Unterstützung der Einhaltung gesetzlicher Vorschriften: OPSWAT unterstützen die Einhaltung von Sicherheitsstandards wie GDPR, HIPAA und NIST, indem sie strenge Richtlinien zur Dateisanierung sicherstellen.

- Nahtlose Integration in die bestehende Sicherheitsinfrastruktur: MetaDefender Core lässt sich für eine umfassende Erkennung und Abwehr von Bedrohungen in SIEMs, Firewalls und Endpoint Protection-Plattformen integrieren.

- Skalierbarkeit für Unternehmensumgebungen: Entwickelt, um große Datenmengen zu verarbeiten und dabei die Sicherheit ohne Leistungseinbußen zu gewährleisten.

Abschließende Überlegungen

CVE-2025-21298 stellt eine ernsthafte Bedrohung für Unternehmen dar, doch mit proaktiven Sicherheitsmaßnahmen können Unternehmen katastrophale Sicherheitsverletzungen verhindern. OPSWAT MetaDefender Core bietet mit seiner Deep CDR™-Technologie, Metascan Multiscanning und Adaptive Sandbox modernsten Schutz vor Zero-Day-Exploits. Durch die Implementierung mehrschichtiger Sicherheitsstrategien und den Einsatz der fortschrittlichen Technologien zur Bedrohungsprävention OPSWATkönnen Unternehmen aufkommende Cyberbedrohungen wirksam neutralisieren und ihre kritischen Ressourcen schützen.