Die steigende Nachfrage nach Secure Zugang

Die zunehmende Verbreitung von Bring Your Own Device (BYOD)-Richtlinien und Cloud-Anwendungen sowie der wachsende Bedarf an Fernzugriff auf Unternehmensdaten haben zu einem sprunghaften Anstieg der Nachfrage nach sicherem Zugriff geführt. Dazu gehören auch die Überwachung und Einhaltung von Vorschriften für nicht verwaltete Geräte.

Es ist von entscheidender Bedeutung, dass die Sicherheitsmaßnahmen über die grundlegenden Kontrollen wie Betriebssystemebene und Virenschutz hinausgehen. Es ist wichtig, Schutzmaßnahmen gegen Wechseldatenträger, unerwünschte Anwendungen, Keylogger und Bedrohungen durch Bildschirmaufnahmen einzubeziehen.

Es stellen sich folgende Fragen: Wie kann ein Unternehmen sicherstellen, dass jedes Gerät den Sicherheitsrichtlinien entspricht, bevor es auf Anwendungen oder das Netzwerk zugreift, unabhängig vom Standort des Benutzers oder der Daten? Und welche Maßnahmen sollten ergriffen werden, um den Zugriff auf das Netzwerk, die Daten und die Anwendungen vor Manipulationen zu schützen, sobald die Konformität eines Geräts bestätigt ist?

Eine Plattform für alle Endgeräte

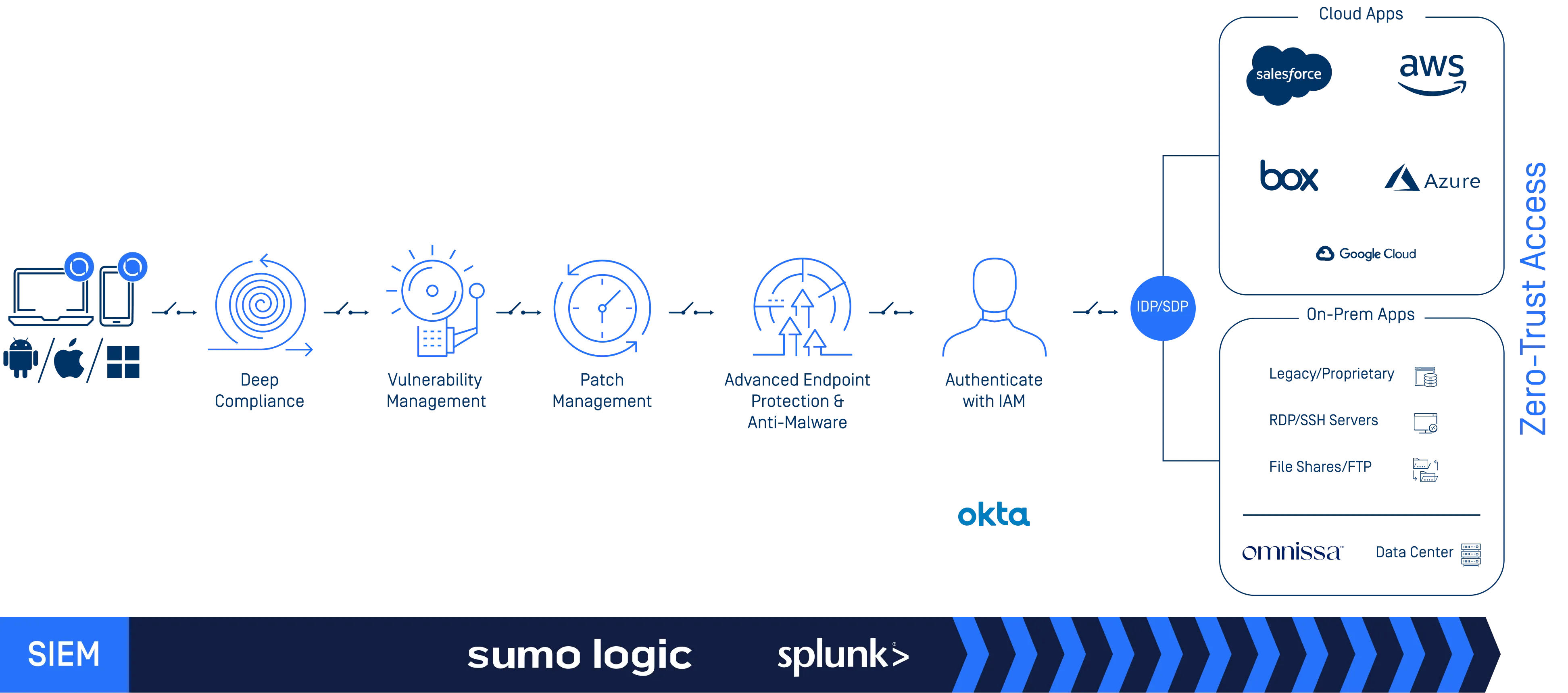

Um diese Herausforderungen zu meistern, bietet OPSWAT eine umfassende Plattform zur Verwaltung der Endpunktsicherheit, die auf einer Zero-Trust-Access-Philosophie basiert. Diese Plattform ist einzigartig positioniert, um sowohl den Zugang als auch die Endgeräte zu sichern, unabhängig vom Benutzer oder vom Standort der Daten und in Übereinstimmung mit Ihren Sicherheitsrichtlinien.

Die Implementierung eines sicheren Zugriffs für Remote- und On-Premises-Benutzer und die Gewährleistung der Endpunkt-Compliance für verwaltete BYOD- und IoT-Geräte kann komplex und zeitaufwendig sein. Die Arbeit von leitenden Netzwerkingenieuren, Administratoren und externen Beratern kann sich über Monate bis zu einem Jahr hinziehen. Die integrierte Plattform von OPSWATrationalisiert diesen Prozess jedoch und reduziert den Zeit- und Ressourcenaufwand.

Warum wir Zero-Trust Endpoint Management einsetzen

Cyberkriminelle finden ständig neue Wege, um sich Zugang zu Ihren Daten zu verschaffen. Während die Branche IT ihr Arsenal an threat intelligence ständig ausbaut, können neue Techniken unter dem Radar verschwinden und Unternehmen in Gefahr bringen. Anstatt nur nach bekannten Bedrohungen zu suchen, betrachtet unser Zero-Trust-Ansatz alle Unternehmen als nicht vertrauenswürdig, bis das Gegenteil bewiesen ist.

Die Vorteile unserer Endpoint Management-Lösungen

OPSWATDie Zero-Trust-Endpoint-Management-Lösung von Microsoft bietet umfangreiche Vorteile:

Vereinfachte Aufsichtspflicht

Da immer mehr Mitarbeiter an verschiedenen Standorten tätig sind, ist ein Überblick der Schlüssel zum Schutz der Endgeräte in Ihrem Unternehmen. Eine einzige Ansicht mit allen Geräten und ihren Zugriffsmethoden hält IT Teams auf dem Laufenden, auch wenn das Team wächst. Mit nur wenigen Klicks können Sie Regeln für ein Gerät zulassen, sperren oder durchsetzen und so sicherstellen, dass alle Geräte sichtbar und geregelt sind.

Ununterbrochene Produktivität

Funktionen zur Selbstkorrektur bieten klare Maßnahmen für Benutzer, um die Nichteinhaltung von Vorschriften auf ihren Geräten zu beheben. Mit diesen unkomplizierten Lösungen können Endbenutzer ihre Produktivität aufrechterhalten und den Komfort eines Single Sign-On (SSO) Logins genießen, egal ob vor Ort oder aus der Ferne.

Konfigurierbarkeit

Legen Sie persönliche Schwellenwerte für den Zugriff fest und bestimmen Sie, wann Probleme eine Benachrichtigung oder Sperrung erfordern. Erfüllen Sie die Richtlinien Ihres Unternehmens mit dem Compliance-Modul.

Ease

Unsere Endpunktverwaltungssoftware bietet eine einfache Registrierung und kann innerhalb weniger Stunden oder Tage implementiert werden, ob vor Ort oder als Cloud-Service.

Implementierung von Zero-Trust Access Everywhere

Mit diesem Ansatz einer einzigen Plattform wird die laufende Implementierung und Verwaltung für das IT-Personal einfacher, da keine Dienste von Dritten erforderlich sind. Gleichzeitig erhalten die Benutzer je nach Bedarf Zugang und können bei Problemen selbst für Abhilfe sorgen, um die Compliance wiederherzustellen. Für gängige Anwendungen wie Omnissa und Salesforce ist eine noch stärkere Integration möglich, um die Produktivität zu maximieren.

Secure Vor-Ort-Zugang

Für eine lokale Umgebung bietet OPSWAT eine detaillierte Identifizierung und Sicherheitskonformität, um sicherzustellen, dass Sie genau wissen, was sich in Ihrem Netzwerk befindet, alle nicht autorisierten Versuche blockieren können und eine Segmentierung ermöglichen, die IoT-Geräte in die richtige Gruppe einordnet.

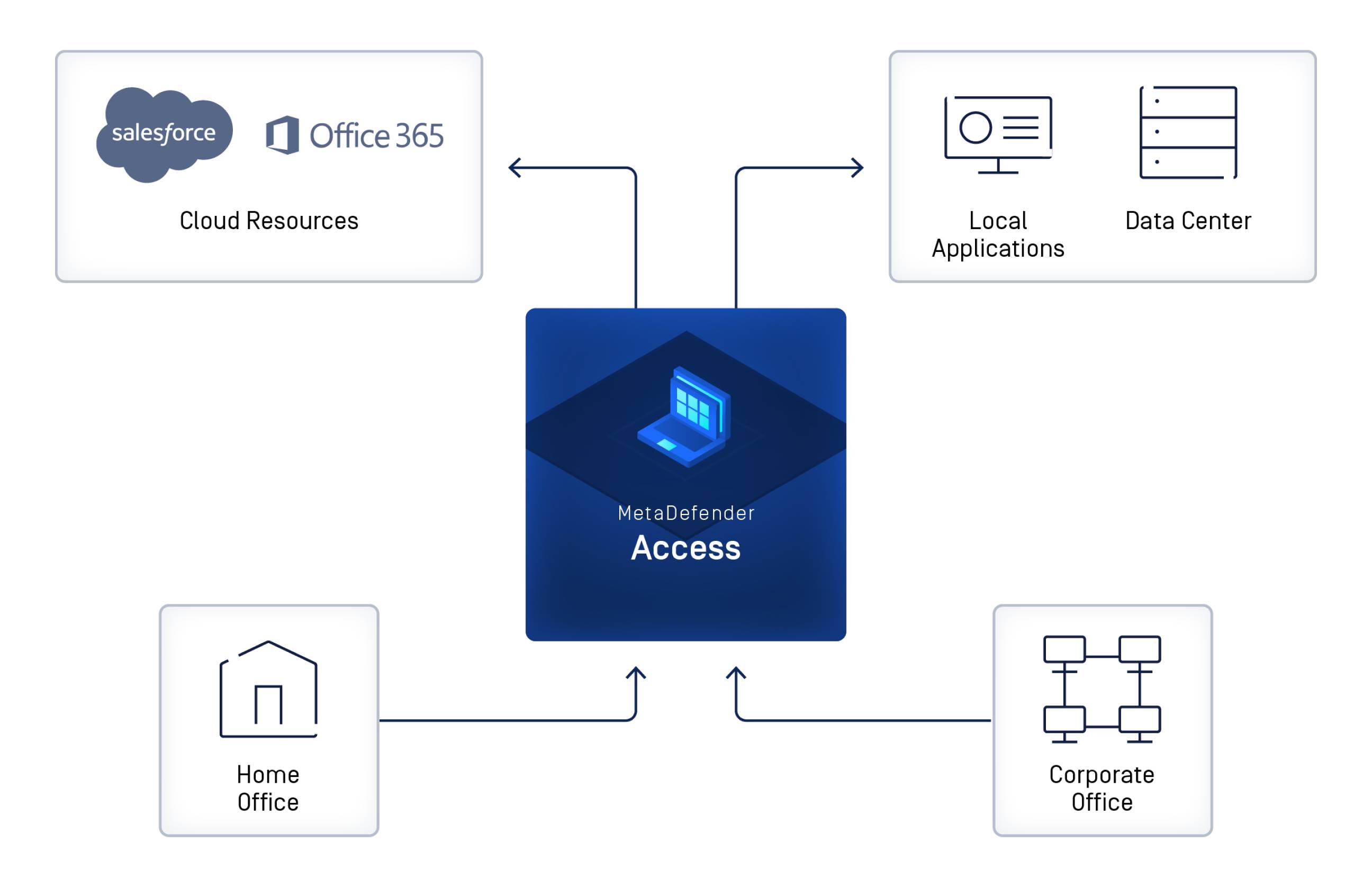

Secure Cloud, Remote- und On-Premise-Zugang

OPSWAT ermöglicht die Cloud-Integration über Security Assertion Markup Language (SAML), einen offenen Standard, der es Identitätsanbietern (IdP) ermöglicht, Autorisierungsdaten an Serviceanbieter (SP) weiterzugeben. OPSWAT Die Zero-Trust-Plattform für die Endpunktverwaltung ersetzt VPNs durch bessere Sicherheit, einfachere Verwaltung und eine positivere Benutzererfahrung.

Sofortige Sichtbarkeit

OPSWAT bietet einen umfassenden Überblick über den Zustand der Endgeräte in der gesamten Umgebung. Sie bietet die Kontrolle über jedes Gerät, das auf Ihr Netzwerk und Ihre Cloud-Anwendungen zugreift, auf einer einzigen Oberfläche. Administratoren können eine detaillierte Sicherheitsüberprüfung jedes Geräts durchführen und bestimmte Geräte überwachen, die auf Anwendungen zugreifen und zu welchem Zeitpunkt. Ein ganzheitliches Dashboard veranschaulicht Risiken, Geräteaktivitäten und aktuelle Schwachstellen im gesamten Unternehmen.

Eingehende Einhaltung und Kontrolle

OPSWAT geht über die standardmäßigen Sicherheitsprüfungen wie Betriebssystem und Virenschutz hinaus und bietet eine eingehende Untersuchung der Geräte. Dazu gehört eine Risiko- und Schwachstellenbewertung mit der Möglichkeit, über 5.000 Anwendungen von Drittanbietern zu erkennen und mit Fingerabdrücken zu versehen. Weitere Prüfungen umfassen Verschlüsselung, Wechselmedien, Anti-Keylogger, Schutz vor Bildschirmaufnahmen, unerwünschte Anwendungen und Multiscanning , um aktive und passive Malware zu erkennen.

Aktuellste Schwachstellen und Patch Management

OPSWAT erkennt alle bekannten Bedrohungen in der CVE-Bibliothek (Common Vulnerability and Exposures). In Kombination mit dem MetaDefender® IT-OT Access' proprietären Scoring-System, das aus dem Schutz von über 100 Millionen Endpunkten entwickelt wurde, optimiert OPSWAT die Priorisierung und das Patch-Management.

Automatisch & Selbstheilung

OPSWAT bietet sofort einsetzbare Optionen zur Selbstreparatur, wodurch kostspielige Helpdesk-Anrufe minimiert werden. Um die Produktivität zu maximieren, können einige Abhilfemaßnahmen einfach automatisiert werden. Dazu gehören die Aktualisierung der Virendefinitionen der lokalen Anti-Malware-Software, die Aktivierung der Firewall-Software und die Entfernung unerwünschter Anwendungen.

Hohe BYOD-Adoption

BYOD-Benutzer meiden oft Zugangssicherheitssoftware, da diese traditionell schwerfällig ist und die Produktivität verlangsamt. OPSWAT bietet eine leichtgewichtige und einfach zu deinstallierende Anwendung, die eine schnelle und dennoch umfassende Bewertung durchführt.

Spezialisierte Lösungen

OPSWAT bietet integrierte Lösungen für bestimmte Umgebungen, wie z. B. Virtual Desktop Infrastructure (VDI) und Salesforce, um es sowohl den Mitarbeitern von IT als auch den Endbenutzern noch einfacher zu machen, sichere Geräte und einen sicheren Zugang für diese Situationen zu erhalten.

Wer profitiert von Zero-Trust Access?

Zero-Trust-Endpunktmanagement unterstützt die kritischen Infrastrukturen der Welt durch Branchen wie

Nahtloser Secure Zugang für alle

Die mit der Zero-Trust-Philosophie als Kernstück entwickelte MetaDefender Access Solution von OPSWATbietet sowohl sicheren Zugang als auch Geräte-Compliance in einer einzigen umfassenden Plattform. Wie in der Abbildung unten dargestellt, führt MetaDefender Access sieben gründliche Sicherheitsprüfungen für verschiedene Geräte durch, darunter die von Mitarbeitern, BYOD, Gästen und IoT. Sobald die Konformität des Geräts bestätigt ist, können Sie einen sicheren Fern- oder Vor-Ort-Zugriff auf nur autorisierte Netzwerksegmente und Anwendungen gewährleisten. Diese Plattform sorgt nicht nur für die Einhaltung von Sicherheitsvorschriften, sondern reduziert auch den für die Implementierung und Wartung erforderlichen Ressourcenaufwand. Darüber hinaus bietet sie Ihren Benutzern eine positive und nahtlose Erfahrung beim Zugriff auf Unternehmensanwendungen und -daten.

MetaDefender Access Plattform

Vor-Ort-Zugang

Network Access Control NAC) ermöglicht es Ihnen, das gleiche Maß an Transparenz, Sicherheit und Kontrolle über alle Geräte in Ihrem Netzwerk zu erhalten, einschließlich der Geräte der Benutzer im Büro. NAC wendet Authentifizierung, Autorisierung und Abrechnung (AAA) auf Ihr Netzwerk an, um sicherzustellen, dass nur autorisierte Benutzer und Geräte eine Verbindung herstellen können. NAC ermöglicht nicht nur Authentifizierungsprüfungen vor dem Verbindungsaufbau über 802.1x, sondern sammelt auch Informationen über Geräte, nachdem diese eine Verbindung hergestellt haben. Auf diese Weise können sie klassifiziert und überwacht werden und dynamisch dem richtigen Netzwerksegment zugewiesen werden, abhängig von Attributen wie dem Gerätetyp mit Fingerabdruck, dem angemeldeten Benutzer und der Frage, ob die Geräteüberprüfung den Sicherheitsrichtlinien Ihres Unternehmens entspricht.

Fernzugriff

Für Unternehmen ist es an der Zeit, die Art und Weise, wie Benutzer auf wertvolle Anwendungen und Daten zugreifen, zu überdenken. OPSWAT ersetzt Ihre herkömmlichen VPNs durch eine Lösung, die Sicherheit und Compliance-Prüfung priorisiert, bevor Verbindungen zu Anwendungen und Datenressourcen gewährt werden. Diese Zero-Trust-Access-Lösung verschlüsselt die Kommunikation zwischen Benutzergeräten und Anwendungen. Sie lässt sich in Ihre vorhandene Identitätszugriffsverwaltungslösung integrieren, vereinfacht die Verwaltung und ermöglicht eine nahtlose Multi-Faktor-Authentifizierung.

Cloud

OPSWAT lässt sich mit SAML, einem Protokoll für den Cloud-Zugriff, integrieren und bietet so eine umfassende Kontrolle über Geräte, die auf die Cloud zugreifen. Mit dieser Funktion wird sichergestellt, dass jeder Benutzer einer Authentifizierungs- und Konformitätsprüfung unterzogen wird. Wird festgestellt, dass ein Benutzer nicht konform ist, wird der Zugriff auf die Cloud-Anwendung verweigert. Stattdessen wird der Benutzer auf eine Seite zur Selbstkorrektur weitergeleitet, auf der er alle Probleme beheben kann. Sobald die Probleme behoben sind, wird dem Benutzer der Zugang wieder gewährt.

Secure Virtueller Desktop-Zugang

Die Sicherung des Zugriffs auf Anwendungen von Geräten über die Virtual Desktop Infrastructure (VDI) ist von entscheidender Bedeutung, insbesondere bei BYODs. Moderne VDI-Clients erlauben viele Interaktionen mit dem zugrundeliegenden Endpunkt, so dass es wichtig ist, Aktionen wie Screen-Captures oder Key-Logging zu verhindern. Um sicherzustellen, dass der Endpunkt sicher und konform ist, bevor ein VDI-Client verwendet wird, integriert sich OPSWAT mit VDI-Lösungen von Anbietern wie Omnissa.

OPSWAT Cloud Security for Salesforce

In Anbetracht der großen Abhängigkeit vieler Unternehmen von Salesforce, in dem wertvolle Daten zu verschiedenen Geschäftsaspekten gespeichert sind, ist es von entscheidender Bedeutung, den Zugriff zu sichern und die Einhaltung von Vorschriften zu gewährleisten, bevor die Benutzer eine Verbindung herstellen. OPSWAT bietet eine Integration mit Salesforce, um sicherzustellen, dass allen Geräten, die ein Risiko darstellen, der Zugriff verweigert wird, bis sie sich einer Selbstkorrektur unterziehen.

Schutz vor gefährdeten Geräten

Jedes zusätzliche Gerät, das mit Ihrem Netzwerk oder Ihren Cloud-Anwendungen verbunden ist, birgt potenzielle Schwachstellen. Risiken können durch gestohlene Geräte, fehlenden Passwortschutz, veraltete Sicherheitssoftware, Missbrauch der Verschlüsselung sowie durch Keylogger oder Bildschirmaufnahmen entstehen. OPSWAT bietet eine umfassende Geräteprüfung, sodass Sie sicher sein können, dass nur vertrauenswürdige Geräte auf Ihre Umgebung zugreifen können.

Erfüllung von Compliance-Anforderungen

Die Einhaltung gesetzlicher Vorschriften wird durchgesetzt, um das Risiko von Sicherheitsverletzungen und Verstößen gegen den Datenschutz zu minimieren. Die Einhaltung von Vorschriften kann zeitaufwändig und kostspielig sein, wenn die Anforderungen nicht erfüllt werden. Die Technologien von OPSWAT bieten umfassende Transparenz und detaillierte Berichtsfunktionen und helfen dabei, die Anforderungen von Standards wie PCI DSS, HIPPA, FINRA, HITECH, NIST, ISO, FTC, COBIT, Sarbanes-Oxley, CIS und SANS zu erfüllen.

MetaDefender Access ermöglicht Compliance und Secure Access

Es ist wichtig, robuste Sicherheitsmaßnahmen für Benutzer zu implementieren, die von zu Hause oder vom Büro aus auf Ihr Netzwerk, Ihre Daten und Anwendungen zugreifen. MetaDefender Access ist eine Plattform, die genau das bietet. Sie bietet branchenführende Compliance-, Sicherheits- und Schwachstellenprüfungen, eine Zero-Trust-VPN-Alternative und eine Netzwerkzugangskontrolle vor Ort. Dies gewährleistet einen sicheren Zugang, unabhängig davon, ob Sie sich zu Hause, im Büro oder an anderen Standorten befinden und ob Ihre Daten und Anwendungen vor Ort oder in der Cloud gehostet werden.