Einführung

Dieser Blogbeitrag enthält eine technische Analyse der Sicherheitslücken CVE-2025-59718 und CVE-2025-59719, zwei kritischen Schwachstellen zur Umgehung der Authentifizierung, die mehrere Fortinet-Produkte betreffen, wenn FortiCloud Single Sign-On (SSO) aktiviert ist.

Beide Schwachstellen sind auf eine unsachgemäße Überprüfung kryptografischer Signaturen (CWE-347) während der Verarbeitung von SAML-Antworten zurückzuführen. Unter bestimmten Bedingungen kann eine manipulierte SAML-Antwort als gültig akzeptiert werden, wodurch ein nicht authentifizierter Angreifer die FortiCloud-SSO-Authentifizierung umgehen kann.

Zum Zeitpunkt der Durchführung dieser Untersuchung waren die öffentlich zugänglichen technischen Informationen begrenzt, und es lagen keine unabhängig überprüfbaren Proof-of-Concept-Nachweise für eine tatsächliche Ausnutzung vor. OPSWAT 515 führte eine eingehende Analyse durch, um festzustellen, ob diese Schwachstellen in der Praxis ausgenutzt werden können, und um ihre Auswirkungen in der Praxis zu bewerten.

Umfang der Sicherheitslücke und technische Auswirkungen

CVE-2025-59718 und CVE-2025-59719 betreffen mehrere Fortinet-Produkte, darunter FortiOS, FortiWeb, FortiProxy und FortiSwitchManager, wenn FortiCloud Single Sign-On (SSO) für die administrative Authentifizierung verwendet wird.

Die Ursache für beide Schwachstellen ist eine fehlerhafte Überprüfung kryptografischer Signaturen (CWE-347) während der Verarbeitung von SAML-Antworten. Infolgedessen können unter bestimmten Bedingungen fehlerhafte oder manipulierte SAML-Antworten als legitime Authentifizierungsdaten verarbeitet werden.

Wenn FortiCloud SSO aktiviert ist, kann diese Schwachstelle zu einer vollständigen Umgehung der Authentifizierung führen. Ein erfolgreicher Exploit ermöglicht es einem nicht authentifizierten Angreifer, ohne gültige Anmeldedaten Zugriff auf geschützte Verwaltungsschnittstellen zu erhalten. Je nach Bereitstellungskonfiguration und Zugriffsexposition kann dies letztendlich zu einer vollständigen Kompromittierung des betroffenen Geräts führen.

Laut der von FortiGuard Labs veröffentlichten Empfehlung wurden diese Schwachstellen intern identifiziert. Die detaillierten Mechanismen der Ausnutzung und die praktischen Angriffsabläufe wurden zum Zeitpunkt der Veröffentlichung nicht öffentlich bekannt gegeben.

Bewertung öffentlicher Verwertungsansprüche

Nach der Offenlegung behaupteten mehrere öffentliche Repositorys und technische Blogbeiträge, Proof-of-Concept-Exploits für CVE-2025-59718 und CVE-2025-59719 bereitzustellen. Um die tatsächliche Ausnutzbarkeit dieser Schwachstellen genau zu bewerten, führte Unit 515 eine systematische Überprüfung und praktische Validierung der öffentlich zugänglichen Materialien in einer kontrollierten Umgebung durch.

Die untersuchten Materialien umfassten mehrere GitHub-Repositorys, die angeblich die Umgehung der Authentifizierung durch manipulierte SAML-Antworten auf Fortinet-Geräten demonstrieren sollten. Bei der technischen Überprüfung stellte Unit 515 jedoch fest, dass diese Implementierungen nicht funktionsfähig waren .

Insbesondere hat unsere Analyse gezeigt, dass die veröffentlichten PoCs:

- Die FortiCloud-SSO-Authentifizierung nicht erfolgreich umgehen

- Verlassen Sie sich auf Annahmen, die nicht das tatsächliche SAML-Verarbeitungsverhalten in den betroffenen Produkten widerspiegeln.

- Keine gültige authentifizierte Sitzung oder kein administrativer Zugriff

Infolgedessen war keiner der öffentlich verfügbaren PoCs in der Lage, CVE-2025-59718 oder CVE-2025-59719 in der Praxis auszunutzen.

Unabhängige technische Validierung durch Unit 515

Angesichts der kritischen Schwere, die CVE-2025-59718 und CVE-2025-59719 zugewiesen wurde, und des Fehlens einer bestätigten öffentlichen Ausnutzung führte OPSWAT 515 eine unabhängige technische Untersuchung durch, um festzustellen, ob diese Schwachstellen unter realen Bedingungen praktisch ausnutzbar sind.

Die Tests wurden in einer kontrollierten Laborumgebung mit betroffenen Fortinet-Geräten durchgeführt, die für die administrative Authentifizierung mit FortiCloud SSO konfiguriert waren. Die Untersuchung konzentrierte sich auf die Analyse der SAML-Antwortverarbeitungslogik, des Verhaltens bei der Signaturüberprüfung und der Vertrauensannahmen, die während des Authentifizierungsablaufs getroffen wurden.

Durch diese Untersuchung konnte Unit 515 das anfällige Verhalten zuverlässig reproduzieren und bestätigen, dass eine unzureichende kryptografische Überprüfung während der SAML-Verarbeitung unter bestimmten Bedingungen dazu genutzt werden kann, Authentifizierungskontrollen zu umgehen. Das daraus resultierende Verhalten zeigt, dass die Schwachstellen nicht nur theoretischer Natur sind, sondern unter bestimmten Voraussetzungen wiederholt ausgenutzt werden können.

Diese Validierung bestätigt, dass CVE-2025-59718 und CVE-2025-59719 echte Schwachstellen zur Umgehung der Authentifizierung mit erheblichen Auswirkungen auf die Sicherheit darstellen und keine Implementierungsfehler in Randfällen sind.

Erklärung zur verantwortungsvollen Forschung

Alle Tests wurden ausschließlich in unseren isolierten, nicht produktiven Umgebungen zu defensiven Forschungszwecken durchgeführt. Es waren weder Kundensysteme noch externe Umgebungen betroffen.

Empfehlung

Fortinet-Abwehrmaßnahmen

Im Dezember 2025 veröffentlichte Fortinet die FortiGuard-Sicherheitsempfehlung FG-IR-25-647, in der zwei Sicherheitslücken in der FortiCloud Single Sign-On (SSO)-Authentifizierung behandelt wurden: CVE-2025-59718 und CVE-2025-59719. Als Teil der ersten Reaktion stellte Fortinet aktualisierte Firmware-Versionen für alle betroffenen Produktfamilien bereit und empfahl Kunden, die betroffenen Geräte zu aktualisieren und die Konfigurationen für den administrativen Zugriff auf FortiCloud SSO zu überprüfen.

Ende Januar 2026 erhielt Fortinet Berichte von einer begrenzten Anzahl von Kunden, die unerwartete administrative Anmeldeaktivitäten beschrieben, die dem zuvor behandelten Problem sehr ähnlich waren. Wichtig ist, dass auf mehreren betroffenen Systemen zu diesem Zeitpunkt bereits die neueste verfügbare Firmware lief, was darauf hindeutet, dass das beobachtete Verhalten durch einen eindeutigen Angriffspfad verursacht wurde und nicht durch einen unvollständigen Patch der ursprünglichen Schwachstellen.

Nach weiteren Untersuchungen stellte Fortinet eine Umgehung der Authentifizierung über einen alternativen Pfad oder Kanal (CWE-288) fest, die mehrere Produkte betraf, wenn die FortiCloud-SSO-Authentifizierung aktiviert war. Dieses Problem wurde mit CVE-2026-24858 gekennzeichnet und unter FortiGuard Advisory FG-IR-26-060 dokumentiert.

Um dieses neu identifizierte Risiko zu mindern, hat Fortinet zusätzliche Firmware-Updates veröffentlicht und strengere Durchsetzungsmaßnahmen auf FortiCloud-Serviceebene implementiert. Ab dem 27. Januar 2026 ist die FortiCloud-SSO-Authentifizierung nur noch für Geräte zulässig, auf denen unterstützte, aktuelle Firmware-Versionen ausgeführt werden und die über ein aktives FortiCloud-Abonnement verfügen. Geräte, die diese Anforderungen nicht erfüllen, können sich nicht über FortiCloud SSO authentifizieren, wodurch die Ausnutzung der betroffenen Authentifizierungspfade effektiv verhindert wird.

Diese kombinierten Maßnahmen beheben sowohl die ursprünglich bekannt gewordenen Umgehungsmöglichkeiten für FortiCloud SSO als auch den später identifizierten alternativen Authentifizierungspfad und reduzieren so das Risiko eines unbefugten Administratorzugriffs über FortiCloud SSO erheblich.

Firewall und OPSWAT -Diode-Lösung

Diese Art von Angriff verdeutlicht ein kritisches architektonisches Risiko: Wenn eine Firewall kompromittiert oder unterlaufen wird, kann sie nicht mehr als Sicherheitsgrenze dienen. In diesem Fall können Angreifer dauerhaften Zugriff auf vertrauenswürdige Netzwerksegmente erlangen, und jedes System, das ausschließlich durch die Firewall geschützt ist, ist gefährdet.

Firewalls sind nach wie vor ein wesentlicher Bestandteil der Netzwerksicherheit, aber es handelt sich dabei um softwaregesteuerte Kontrollen, die auf Vertrauensannahmen basieren. Wenn diese Annahmen nicht mehr zutreffen – sei es durch Missbrauch der Authentifizierung, logische Fehler oder kompromittierte Verwaltungskanäle –, kann die Firewall unbeabsichtigt die Bewegungen des Angreifers erleichtern, anstatt sie zu verhindern. In diesem Stadium bieten herkömmliche Maßnahmen zur Absicherung und Anpassung von Richtlinien nur einen begrenzten Nutzen, da die Perimeter selbst bereits durchbrochen wurde.

Die Bedeutung einer mehrschichtigen Verteidigung über die Firewall hinaus

Resiliente Sicherheitsarchitekturen basieren auf der Annahme, dass es zu Sicherheitsverletzungen kommen kann. Firewalls, Identitätsdienste und andere softwarebasierte Kontrollen sind alle anfällig für Schwachstellen und Vertrauensverluste. Sobald eine Firewall kompromittiert ist, ist jedes System, das sich ausschließlich auf sie als Durchsetzungspunkt verlässt, unabhängig von internen Sicherheitsmaßnahmen kritisch gefährdet.

Um dieses Risiko zu mindern, müssen Unternehmen eine mehrschichtige Verteidigungsstrategie verfolgen, die mindestens eine Kontrollmaßnahme umfasst, mit der eine Sicherheitsverletzung auch nach dem Zusammenbruch der Firewall-Vertrauensgrenze eingedämmt werden kann. Dazu ist es erforderlich, über die richtlinienbasierte Durchsetzung hinauszugehen und eine physische Isolierung zu erreichen.

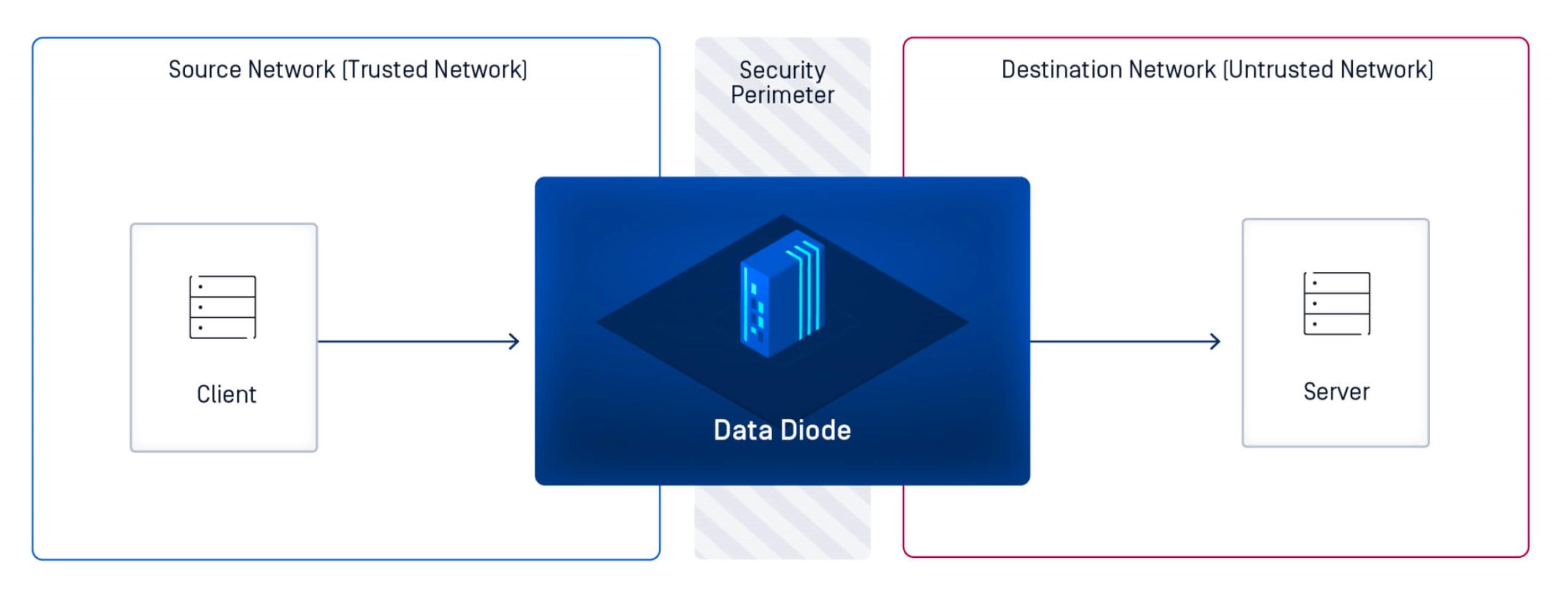

Datendioden als deterministische Sicherheitskontrolle

Eine Datendioode erzwingt einen physisch unidirektionalen Datenfluss und stellt sicher, dass Informationen nur in eine Richtung übertragen werden können, ohne dass ein Rückverkehr möglich ist. Im Gegensatz zu Firewalls, die auf Software-Richtlinien, Sitzungsabwicklung und Vertrauensannahmen basieren, erzwingt eine Datendioode die Isolierung auf Hardware-Ebene. Der eingehende Pfad existiert nicht, wodurch Fernzugriff, Befehlsinjektion und umgekehrte Kommunikation strukturell unmöglich sind.

Dieser Ansatz verändert das Sicherheitsmodell grundlegend. Anstatt zu versuchen, böswillige Aktivitäten zu erkennen oder zu blockieren, entfernt die Datendioode den Angriffspfad vollständig. Selbst wenn vorgelagerte Kontrollen kompromittiert werden, gibt es für einen Angreifer keine Möglichkeit, mit geschützten Systemen zu interagieren.

MetaDefender Optical Diode: Eine umfassende Lösung für Datendioden

Wenn Firewall-Schutzmaßnahmen nicht mehr ausreichen, um die Segmentierung zu gewährleisten, benötigen Unternehmen eine Kontrollfunktion, die Sicherheitsgrenzen unabhängig von der Durchsetzung von Richtlinien oder bidirektionalem Vertrauen aufrechterhalten kann. Die OPSWAT MetaDefender Optical Diode wurde entwickelt, um diesen Anforderungen gerecht zu werden. Er bietet höchste Standards in Bezug auf Netzwerkisolierung, Datenintegrität und Einhaltung gesetzlicher Vorschriften für Umgebungen, in denen Ausfälle keine Option sind.

MetaDefender Optical Diode wurde entwickelt, um moderne Cyber-Bedrohungen abzuwehren, die auf kritische Infrastrukturen und operative Technologieumgebungen (OT) abzielen.Optical Diode einen zuverlässigen Mechanismus zur Aufrechterhaltung einer sicheren Kommunikation, ohne geschützte Netzwerke zu gefährden. Anstatt Firewalls zu ersetzen, ergänzt es diese durch die Durchsetzung eines physischen unidirektionalen Datenflusses und stellt so sicher, dass kritische Systeme auch dann isoliert bleiben, wenn herkömmliche Perimeterkontrollen kompromittiert werden.

Mit der kürzlichen Übernahme von FEND OPSWATunterstützt das MetaDefender Optical Diode nun alle Einsatzbereiche und Anwendungsfälle – von kompakten Lösungen für Remote- oder Edge-Einrichtungen bis hin zu Plattformen mit hoher Kapazität für große industrielle Umgebungen. Ob zur Sicherung einer Raffinerie, eines Kraftwerks, eines Verkehrsknotenpunkts, einer Produktionsstätte oder eines Verteidigungssystems – Unternehmen können eine MetaDefender Optical Diode einsetzen,Optical Diode auf ihre betrieblichen AnforderungenOptical Diode .

Durch die Kombination von physischer unidirektionaler Isolierung mit fortschrittlicher BedrohungspräventionOptical Diode MetaDefender Optical Diode die sichere Kommunikation kritischer Netzwerke – ohne jemals einem eingehenden Risiko ausgesetzt zu sein. Es gibt Unternehmen die Gewissheit, dass selbst in Umgebungen mit hohem Risiko der Austausch wichtiger Daten ohne Beeinträchtigung der Sicherheit erfolgen kann.

MetaDefender Optical Diode mehr als nur ein Cybersicherheitsgerät – es sorgt für Sicherheit in Umgebungen, in denen Vertrauensgrenzen eingehalten werden müssen, selbst wenn andere Kontrollen versagen.