MetaDefender plattform

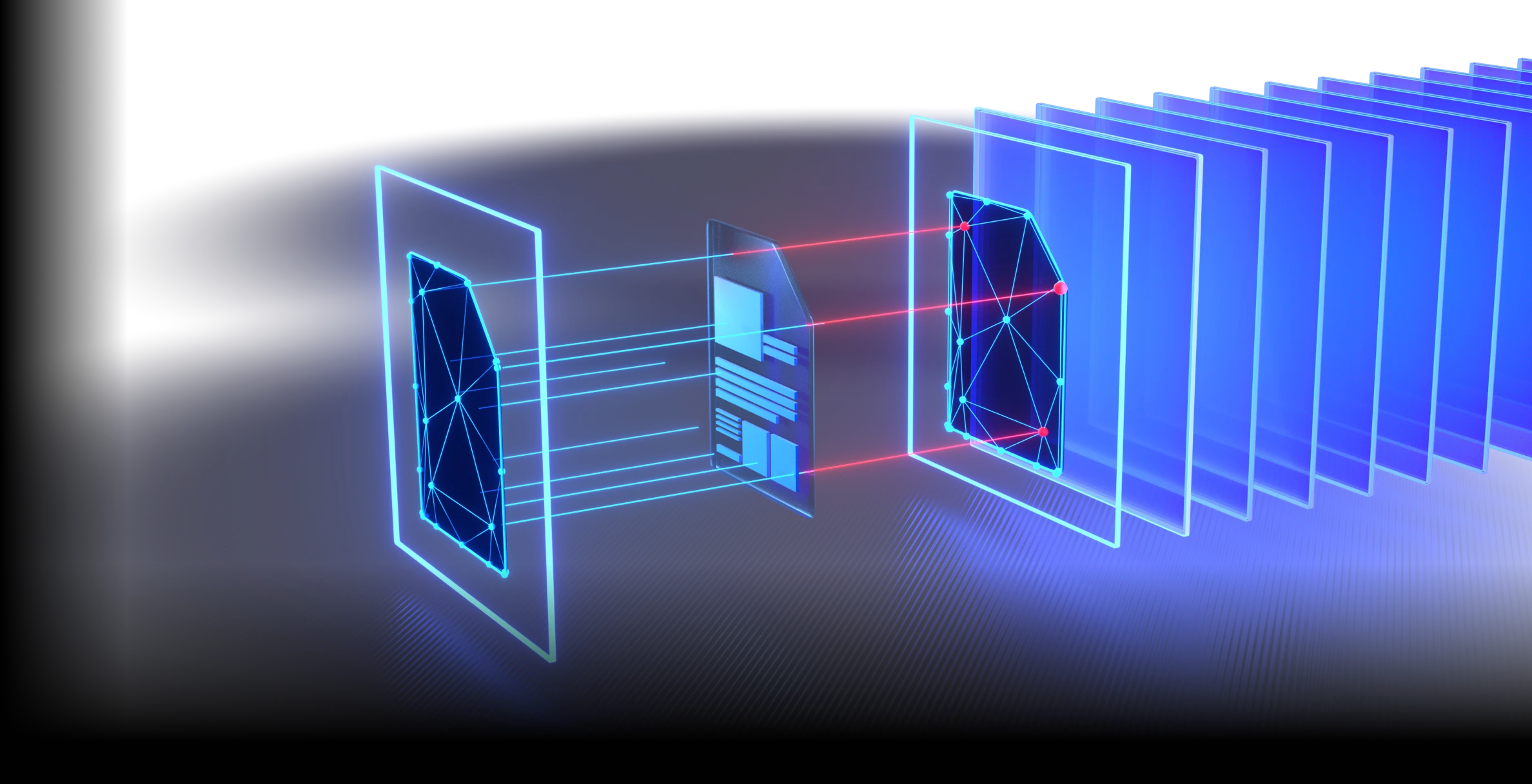

Der MetaDefender Stack bildet die Grundlage für MetaDefender gesamte MetaDefender und umfasst KI-gestützte Technologien, die darauf ausgelegt sind, im

en Zusammenspiel zu funktionieren. Ob beim Schutz von E-Mails, Cloud-Diensten, Speichersystemen, externen Speichermedien, Managed File Transfer oder beliebigen anderen Datenkanälen – diese Technologien mit dem „

“-Ansatz schaffen mehrere Verteidigungsebenen, die sich in Echtzeit an neue Bedrohungen anpassen und alle Ihre Anwendungsfälle abdecken.

- Universal Platform Foundation

- Kanaluübergreifender Schutz

- Kontinuierliche Threat Intelligence

Die erste KI-basierte Prognose-Engine OPSWAT

für die Erkennung von Zero-Day-Angriffen ohne Ausführung

100%iger Schutz

Verifiziert durch SE Labs Deep CDR™-Technologietest

Alles in einem

Technologie-Stack mit KI-gestützten Funktionen

>99.2%

Malware-Erkennung

#Marktführer Nr. 1

Multiscanning Deep CDR™-Technologie

20-mal schneller

KI-gestützte Zero-Day-Erkennung

Technologie-Entdecker

Nach Leistungsmerkmalen, Technologie und Funktionen filtern.

Umfassende Bedrohungsprävention, Erkennung von „

“ und Einhaltung von Vorschriften

OOPSWAT die Deep CDR™-Technologie, Metascan™ Multiscanning, KI-gestützte Bedrohungsprognosen und Adaptive Sandbox Bedrohungen zu verhindern, zu erkennen, zu analysieren und zu neutralisieren, bevor sie ausgeführt werden.

Entwickelt für Vorhersagen – „

“ – auf Geschwindigkeit ausgelegt

- Eingehende Analyse der Dateistruktur

- ML-Modell, das auf Zero-Day-Bedrohungen trainiert wurde

Mehrere AV-Engines sind besser als einer

- Erkennen Sie nahezu 100 % der Malware

- Scannen Sie gleichzeitig mit 30+ führenden AV-Engines

Bedrohungen stoppen, die andere übersehen

- Unterstützt über 200 Dateiformate

- Rekursiv verschachtelte Archive auf mehreren Ebenen bereinigen

- Sichere und brauchbare Dateien neu generieren

Echte Dateityp-Erkennung für sicherheitskritische Workflows

- KI-erweitert

- Erkennt gefälschte Dateitypen innerhalb von Millisekunden

- Inline-Durchsetzung ohne Leistungseinbußen

Verhindern Sie den Verlust sensibler Daten

- Nutzung KI-gestützter Modelle zum Auffinden und Einordnen von unstrukturiertem Text in vordefinierte Kategorien

- Schleifen Sie identifizierte sensible Daten wie personenbezogene Daten (PII), Gesundheitsdaten (PHI) und PCI-Daten in über 125 Dateiformaten automatisch unkenntlich

- Unterstützung für die optische Zeichenerkennung (OCR) in Bildern

Erkennen Sie ausweichende Malware mit fortschrittlichem, emulationsbasiertem Sandboxing

- Analysieren Sie Dateien in hoher Geschwindigkeit

- Sandbox-Engine zum Schutz vor Umgehung extrahiert IOCs

- Identifizierung von Zero-Day-Bedrohungen

- Ermöglichen Sie eine tiefgehende Malware-Klassifizierung über API oder lokale Integration

Verbessern Sie die Erkennung mit Threat Intelligence

- Korrelieren Sie globale IOCs, IPs, URLs und Dateireputation über 50 B+ Artefakte hinweg

- Neue Bedrohungen schneller stoppen

- Anreicherung der nachgelagerten Analyse

Secure Sie IhreSupply Chain

- Management von Risiken im Zusammenhang mit Open-Source-Software (OSS), Komponenten von Drittanbietern und Abhängigkeiten

- Gewährleistung von Transparenz, Sicherheit und Konformität der Codebase

Schwachstellen in Anwendungen erkennen, bevor sie installiert werden

- Prüfen Sie Software vor der Installation auf bekannte Schwachstellen

- Scannen von Systemen auf bekannte Schwachstellen, wenn die Geräte im Ruhezustand sind

- Schnelle Untersuchung laufender Anwendungen und ihrer Bibliotheken auf Schwachstellen

Sofortige Erkennung der geografischen Quelle einer Datei aktivieren

- Erkennen der geografischen Quelle der hochgeladenen Dateien, einschließlich PE, MSI und SFX (selbstextrahierende Archive)

- Automatische Analyse digitaler Fingerabdrücke und Metadaten zur Identifizierung von gesperrten Standorten und Anbietern

Tief verschachtelte Archivdateien rekursiv extrahieren und analysieren

- Rekursive Extraktion bis zu einer konfigurierbaren Tiefe

- Extraktion in einem Durchgang über alle Motoren hinweg

- Erkennung und Eindämmung von Archivbomben

- Unterstützung für verschlüsselte und passwortgeschützte Archive

Forschungszentrum

Entdecken Sie detaillierte Analysen und Einblicke, darunter unsere Live-Ansicht zur Zero-Day-Erkennung, um die Wirksamkeit verschiedener Cybersicherheitsstrategien besser zu verstehen.