- Verständnis der Risiken bei der Dateiübertragung, die speziell im Gesundheitswesen und im Zusammenhang mit der HIPAA-Konformität auftreten

- Wichtige Funktionen, die jede Managed File Transfer für die HIPAA-Konformität benötigt

- Wie Managed File Transfer effiziente HIPAA-Audits und Compliance-Berichte ermöglichen

- Bewährte Verfahren für Secure Dateiübertragung in Organisationen des Gesundheitswesens

- Vergleich von Managed File Transfer : Plattformspezifische vs. generische Plattformen

- Implementierungsschritte für die Bereitstellung Managed File Transfer HIPAA-konformen Managed File Transfer Gesundheitswesen

- Messung des Werts von Managed File Transfer die Einhaltung von Vorschriften im Gesundheitswesen und den Schutz von Patientendaten

- FAQs

Verständnis der Risiken bei der Dateiübertragung, die speziell im Gesundheitswesen und im Zusammenhang mit der HIPAA-Konformität auftreten

Die Übertragung von Gesundheitsdaten setzt geschützte Gesundheitsdaten (PHI) dem Risiko von Datenverstößen, behördlichen Strafen und Betriebsstörungen aus, da Dateien ständig zwischen Abteilungen, Ärzten, Partnern und Systemen hin- und hergeschickt werden.

Der HIPAA (Health Insurance Portability and Accountability Act) erhöht die Anforderungen, indem er einen konsistenten Schutz, Überprüfbarkeit und Kontrolle für jede Dateiübertragung vorschreibt. Generische Tools zur Dateifreigabe erfüllen diese Erwartungen selten, da ihnen die für den Umgang mit PHI erforderlichen Kontrollmechanismen (durchgesetzte Verschlüsselungsrichtlinien), Validierungsfunktionen (automatisierte Zugriffsüberprüfung) und Transparenz (umfassende Prüfpfade) fehlen.

Die HIPAA schreibt bestimmte Anforderungen vor, darunter dokumentierte Prüfpfade (Überprüfbarkeit), Verschlüsselungsstandards (Schutz) und Zugriffsbeschränkungen (Kontrolle) für jede Dateiübertragung, die PHI enthält.

Welche Sicherheitsbedrohungen treten bei der Übertragung von Dateien im Gesundheitswesen am häufigsten auf?

Die Übertragung von Gesundheitsdaten (der elektronische Austausch von PHI zwischen Systemen, Abteilungen und externen Partnern) ist am häufigsten Ziel von Ransomware, Datendiebstahl und Kontoübergriffen, bei denen Angreifer PHI während der Übertragung abfangen oder schwache Zugriffskontrollen missbrauchen.Laut Healthcare IT News bestätigte derRansomware-Angriff auf Change Healthcareim Jahr 2024 die Offenlegung von Daten von etwa 192,7 Millionen Personen und zeigte damit, wie eine einzige kompromittierte Clearingstelle zum größten Datenleck im Gesundheitswesen in der Geschichte der USA werden kann.

Zu den häufigsten Sicherheitsbedrohungen bei der Übertragung von Dateien im Gesundheitswesen gehören:

Datenabfang: Unverschlüsselte oder schwach geschützte Dateiübertragungen per E-Mail oder über veraltete Protokolle bleiben weiterhin Hauptangriffsziele.

Unbefugter Zugriff: Gemeinsame Konten, weitreichende Berechtigungen oder ungesicherte Partnerverbindungen setzen PHI intern und extern Risiken aus.

Missbrauch durch Insider: Versehentliches Versenden an falsche Empfänger, Verwendung privater Geräte oder vorsätzliche Exfiltration sind häufig die Ursache für meldepflichtige Verstöße.

Gefährdung durch Dritte: PHI wird häufig an Labore, Abrechnungsunternehmen und Spezialanbieter weitergegeben, die möglicherweise keine angemessenen Kontrollen durchführen.

Betriebsstörungen: Ausfälle in Ad-hoc-Übertragungsworkflows führen zu verlorenen Dateien, Verzögerungen oder fehlenden Dokumenten.

Wie beeinflussen die HIPAA-Vorschriften die Anforderungen an die elektronische Dateiübertragung?

Die Datenschutzbestimmungen der HIPAA verlangen, dass alle intern oder extern weitergegebenen PHI nur an autorisierte Parteien mit einem legitimen Zweck weitergegeben werden dürfen, während die Sicherheitsbestimmungen administrative, physische und technische Sicherheitsvorkehrungen vorschreiben, die elektronische PHI während der Übertragung schützen.

Gemeinsam verlangen sie von betroffenen Unternehmen und Geschäftspartnern, dass bei jeder Dateiübertragung die Vertraulichkeit (durch Verschlüsselung) gewahrt bleibt, die Benutzerberechtigung (durch Multi-Faktor-Authentifizierung) überprüft wird und die Integrität (durch Prüfsummen oder digitale Signaturen) während des gesamten Austauschs gewährleistet ist.

HIPAA verpflichtet betroffene Einrichtungen, PHI-Daten während der Übertragung durch folgende Maßnahmen zu schützen:

- Vertraulichkeitskontrollen, die Daten vor dem Abfangen schützen

- Zugriffsüberprüfung, die sicherstellt, dass nur autorisierte Benutzer und Systeme PHI austauschen

- Integritätsschutz, der bestätigt, dass Dateien während der Übertragung nicht verändert werden

- Vollständige Überprüfbarkeit, die dokumentiert, wer was wann an wen gesendet hat

- Konsistente Richtlinien und Risikomanagementfür alle Dateiübertragungs-Workflows

Warum sind herkömmliche Methoden der Dateifreigabe für die HIPAA-Konformität ungeeignet?

Ältere oder handelsübliche Tools sind unzureichend, da ihnen durchsetzbare Kontrollen, Überwachungsfunktionen und Prüfpfade fehlen. Diese Methoden basieren eher auf dem Verhalten der Benutzer als auf durchgesetzten Sicherheitsvorkehrungen, was zu vorhersehbaren Compliance-Verstößen führt und das Risiko von Sicherheitsverletzungen erhöht.

Veraltete Methoden der Dateifreigabe und Compliance-Anforderungen

| Methode | Core | HIPAA-Lücke |

|---|---|---|

| Fehlerhafte Übertragung, inkonsistente Verschlüsselung | Keine zuverlässige Zugriffskontrolle oder End-to-End-Schutz | |

| FTP/SFTP | Statische Anmeldedaten, eingeschränkte Sichtbarkeit | Unzureichende Prüfung und rollenbasierte Kontrolle |

| Cloud-Tools für Verbraucher | Öffentliche Links, vom Benutzer verwaltete Berechtigungen | Keine Unternehmensführung für PHI |

| Manuelle/Ad-hoc-Methoden | USB , nicht genehmigte Apps | Keine Sichtbarkeit oder Durchsetzung von Richtlinien |

Basierend auf den Anforderungen der HIPAA-Sicherheitsvorschrift § 164.312(e) zur Übertragungssicherheit und den HHS-Richtlinien zum Schutz elektronischer PHI.

Wichtige Funktionen, die jede Managed File Transfer für die HIPAA-Konformität benötigt

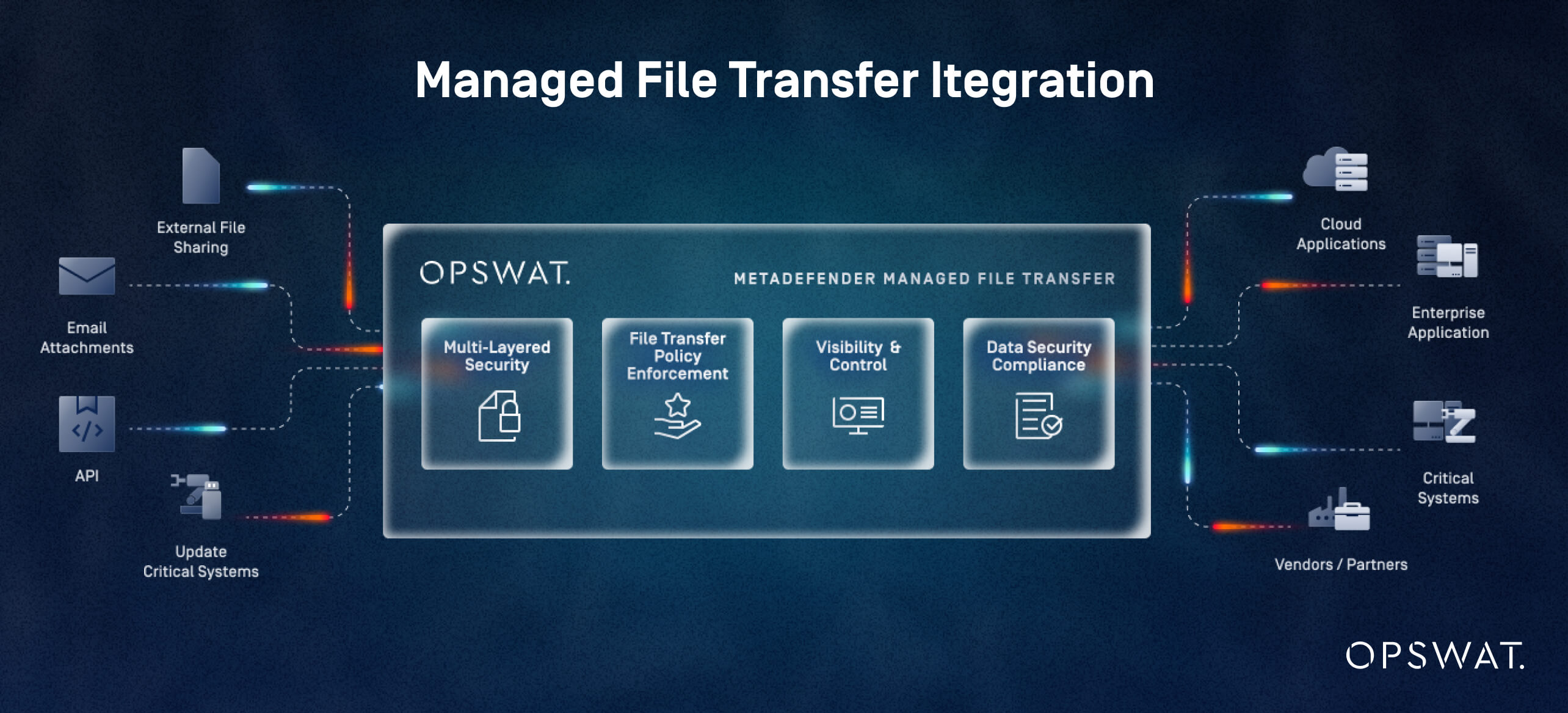

MFT HIPAA-konforme MFT Managed File Transfer) muss bei jeder Übertragung von PHI einen einheitlichen Schutz (Verschlüsselung), eine einheitliche Überprüfung (Zugriffsauthentifizierung) und eine einheitliche Transparenz (Audit-Protokollierung) gewährleisten. Die Kernfunktionen entsprechen direkt den erforderlichen Sicherheitsvorkehrungen: Verschlüsselung, Zugriffskontrolle, Integritätsprüfung, Audit-Protokollierung, Durchsetzung von Richtlinien und Governance durch Dritte.

Spezifische MFT für MFT verstärken diese Kontrollen mit Funktionen, die auf den Austausch großer Mengen personenbezogener Gesundheitsdaten, klinische Arbeitsabläufe und komplexe Lieferanten-Ökosysteme zugeschnitten sind und über das hinausgehen, was generische Systeme zuverlässig leisten können.

Welche Verschlüsselungsstandards sind für HIPAA-konforme Dateiübertragungen erforderlich?

HIPAA erwartet, dass PHI während der Übertragung mit einer starken, dem Industriestandard entsprechenden Verschlüsselung geschützt wird. In der Praxis bedeutet dies:

- AES-256 für die Verschlüsselung auf Dateiebene und im Ruhezustand

- TLS 1.2 oder höher für den Schutzvon Daten während der Übertragung

- Kryptografische Module, die mit den vom NIST (National Institute of Standards and Technology) empfohlenen Algorithmen übereinstimmen

- Konsequente Durchsetzung bei allen internen, externen, automatisierten und Ad-hoc-Übertragungen

Gemäß den HHS HIPAA-Sicherheitsrichtlinien zur Übertragungssicherheit (§ 164.312(e)) gilt die Verschlüsselung als primäre Sicherheitsmaßnahme zum Schutz vor unbefugtem Zugriff während der Übertragung. Eine MFT sollte gewährleisten, dass Verschlüsselungsanforderungen in Richtlinienkontrollen und rollenbasierten Konfigurationen integriert sind, um zu verhindern, dass Benutzer PHI über ungeschützte Kanäle versenden.

Wie verhindern Zugriffskontrollen und Benutzerauthentifizierung den unbefugten Zugriff auf PHI?

Der Zugriff auf PHI muss auf Personen und Systeme beschränkt sein, die einen dokumentierten, berufsbezogenen Bedarf haben (das Prinzip des minimalen Bedarfs gemäß HIPAA Privacy Rule § 164.502(b)). Eine MFT sollte dies durch folgende Maßnahmen durchsetzen:

- Granulare RBAC (rollenbasierte Zugriffskontrolle), die Sichtbarkeit und Übertragungsrechte einschränkt

- MFA (Multi-Faktor-Authentifizierung)für interne Benutzer und externe Partner

- Starke System-zu-System-Authentifizierung, bei der statische Anmeldedaten durch Zertifikate oder Tokens ersetzt werden

- Richtlinienbasierte Einschränkungen, die regeln, wer Dateien mit geschützten Gesundheitsdaten senden, empfangen, genehmigen oder abrufen darf

Diese Maßnahmen spiegeln die grundlegenden Sicherheitsvorschriften der HIPAA wider: Identitätsprüfung, angemessene Autorisierung und Verhinderung unbefugter Offenlegung.

Welche Prüfpfade und Berichtsfunktionen sind für HIPAA-Audits unerlässlich?

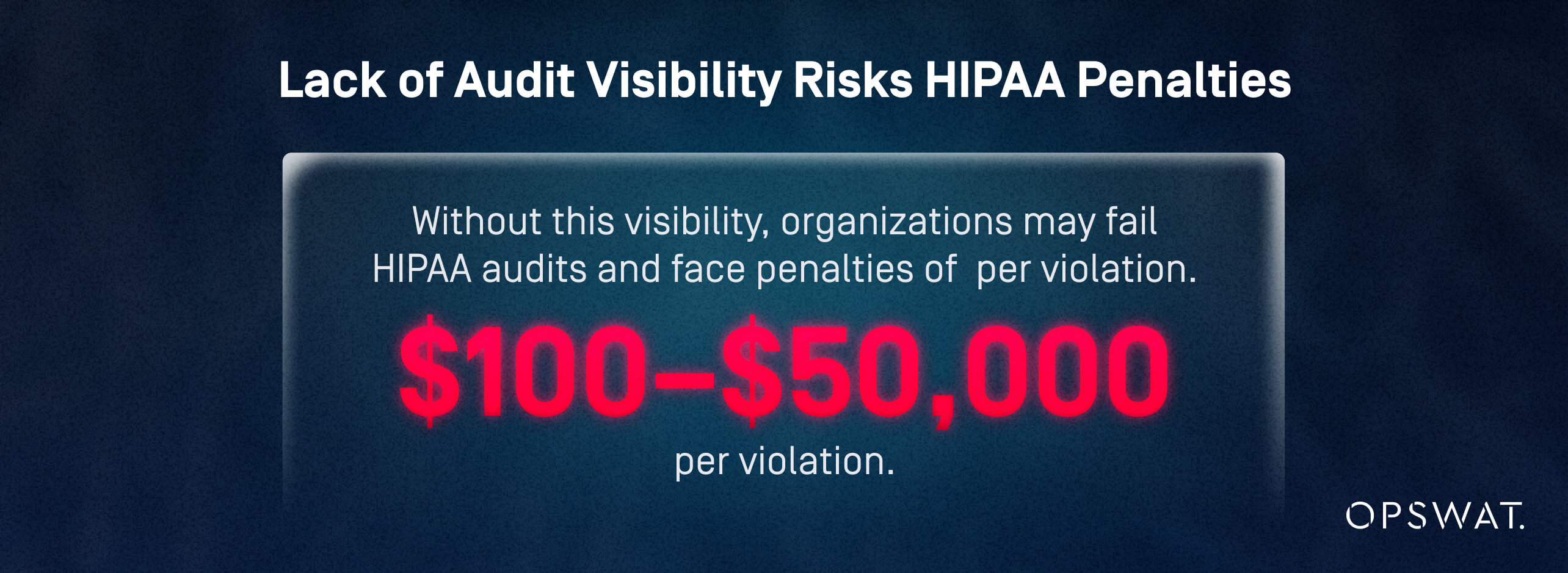

Die Prüfer erwarten eine lückenlose Rückverfolgbarkeit für jede Übertragung von PHI. Ohne diese Transparenz können Unternehmen bei Audits keine HIPAA-Konformität nachweisen und müssen mit Durchsetzungsmaßnahmen rechnen, darunter zivilrechtliche Geldstrafen in Höhe von 100 bis 50.000 US-Dollar pro Verstoß.

Eine MFT muss Folgendes erfassen:

- Wer hat auf PHI zugegriffen oder diese übertragen?

- Welche Datei wurde verschoben, an wen und über welchen Workflow?

- Mit Zeitstempel versehene Ereignisse, die Sende-, Empfangs-, Fehler- und Löschvorgänge anzeigen

- Integritätsprüfungen, die bestätigen, dass Dateien während der Übertragung nicht verändert wurden

- Protokolle zu administrativen Aktivitätenfür Änderungen an Einstellungen, Richtlinien und Berechtigungen

Darüber hinaus profitieren Gesundheitsprogramme von folgenden Vorteilen:

- Echtzeitüberwachung und Warnmeldungenbei ungewöhnlichen Transfers oder Verstößen gegen Richtlinien

- Aufbewahrungsrichtlinien, die sicherstellen, dass Protokolle für Untersuchungen oder Audits verfügbar bleiben

- Exportierbare, auditfähige Berichte, die auf HIPAA-Anfragen zugeschnitten sind

Wie unterstützen MFT Secure mit Drittanbietern?

MFT unterstützen die sichere Zusammenarbeit mit Dritten, indem sie für jede Anbieteranbindung kontrolliertes Onboarding, isolierte Übertragungskanäle und richtliniengesteuerte Governance durchsetzen. Das Gesundheitswesen stützt sich auf ein umfangreiches Netzwerk aus Labors, Abrechnungsunternehmen, Bildgebungszentren und Spezialanbietern. Eine konforme MFT muss den externen Datenaustausch sowohl sicher als auch geregelt gestalten.

Wichtige Funktionen von MFT

- Kontrollierte Onboarding-Prozesse für externe Benutzermit vordefinierten Rollen, Genehmigungen und Ablaufdaten

- Isolierte, durch Richtlinien erzwungene Übertragungskanäle für jeden Partner

- Secure , die E-Mail-Anhänge und nicht verwaltete Links überflüssig machen

- Automatisierte Durchsetzung von Verschlüsselung und Zugriffskontrollenunabhängig von der Technologie des Partners

- Zentrale Übersicht über alle Übertragungen durch Dritte, einschließlich Fehlern oder nicht genehmigten Arbeitsabläufen

HIPAA schreibt außerdem vor, dass alle Anbieter, die mit PHI umgehen, im Rahmen eines BAA (Business Associate Agreement) arbeiten müssen. Eine MFT sollte die Einbindung von Partnern durch die Abstimmung und Dokumentation von BAA optimieren, um sicherzustellen, dass die vertraglichen Verpflichtungen mit den technischen Sicherheitsvorkehrungen übereinstimmen.

Wie Managed File Transfer effiziente HIPAA-Audits und Compliance-Berichte ermöglichen

Eine gut konzipierte MFT zentralisiert Nachweise, setzt Richtlinien durch und bietet kontinuierliche Transparenz hinsichtlich der Bewegung von PHI. Diese Funktionen können HIPAA-Audits erheblich vereinfachen. Anstatt Protokolle, Screenshots oder Zugriffsdatensätze aus unterschiedlichen Systemen manuell zu sammeln, konsolidiert eine MFT alle Dateiübertragungsaktivitäten in einer einzigen, durchsuchbaren Quelle. Dies reduziert die Vorbereitungszeit für Audits, verbessert die Genauigkeit der Dokumentation und unterstützt höhere Audit-Erfolgsquoten.

MFT für das Gesundheitswesen entsprechen auch den HIPAA-Anforderungen hinsichtlich Übertragungssicherheit, Zugriffskontrolle und Überprüfbarkeit, wie sie in derHIPAA-Sicherheitsvorschrift dargelegt sind. Ihre integrierten Kontrollen entsprechen den Anforderungen der Prüfer: konsistente Sicherheitsvorkehrungen, vollständige Aufzeichnungen und Nachweise dafür, dass die Übertragung von PHI-Daten geregelt ist.

Welche Unterlagen und Nachweise verlangen Wirtschaftsprüfer von MFT ?

HIPAA-Prüfer verlangen in der Regel Nachweise, die Folgendes belegen:

- Wer hat auf PHI zugegriffen oder diese übertragen?

- Welche Dateien wurden verschoben, an wen und gemäß welcher Richtlinie?

- Bei jeder Übertragung, einschließlich Erfolg, Fehlschlag und Wiederholungsversuchen

- Wie Integrität und Verschlüsselung durchgesetzt wurden

- Administrative Änderungen, wie z. B. Aktualisierungen von Berechtigungen oder Änderungen am Workflow

MFT automatisieren die Erfassung und Speicherung dieser Informationen. Beispielsweise erfassen die detaillierten Audit-Protokolle und Berichtsfunktionen von OPSWATMetaDefender File Transfer™ Benutzeraktivitäten, Datei-Lebenszyklen, Systemereignisse und die Ausführung von Aufträgen aus einer zentralen Ansicht. Dies entspricht direkt den Erwartungen der HIPAA, dass betroffene Unternehmen vollständige Prüfpfade für alle Systeme führen, die mit PHI zu tun haben.

Wie können MFT den Zeit- und Kostenaufwand für die Vorbereitung auf HIPAA-Audits reduzieren?

MFT reduzieren den Zeit- und Kostenaufwand für die Auditvorbereitung, indem sie Nachweise zentralisieren, Compliance-Workflows automatisieren und vorgefertigte Berichte bereitstellen. Die manuelle Auditvorbereitung erfordert oft Tage oder Wochen, um Transferhistorien zu rekonstruieren, Verschlüsselungseinstellungen zu validieren und fehlende Nachweise in isolierten Systemen aufzuspüren.

MFT reduzieren diesen Aufwand durch:

- Vorkonfigurierte Compliance -Berichte, die Zugriff, Übertragungen, Fehler und die Durchsetzung von Richtlinien zusammenfassen

- Zentrale Dashboards, die die PHI-Übertragungsaktivitäten auf einen Blick darstellen

- Workflow-Automatisierung, die sicherstellt, dass erforderliche Sicherheitsvorkehrungen (Verschlüsselung, Authentifizierung, Genehmigungen) konsistent angewendet und dokumentiert werden.

- Durchsuchbare Protokolle, die das manuelle Abrufen von Daten über mehrere Tools hinweg überflüssig machen

MetaDefender Managed File Transfer richtlinienbasierte Automatisierung, Genehmigungsabläufe durch Vorgesetzte und visuelle Orchestrierung, sodass Teams die Übertragung von PHI-Daten und die Aufzeichnung der Compliance standardisieren können. Diese Effizienzsteigerungen führen zu einer messbaren Verkürzung der Vorbereitungszeit für Audits und zu weniger Korrekturmaßnahmen.

Welche Funktionen unterstützen die kontinuierliche Überwachung der Compliance und die Risikominderung?

MFT unterstützen die kontinuierliche Einhaltung der HIPAA-Vorschriften, indem sie die Dateiaktivitäten kontinuierlich überwachen, Anomalien erkennen und Richtlinienkontrollen bei allen Übertragungen durchsetzen. Die Einhaltung der HIPAA-Vorschriften wird nicht nur bei Audits bewertet, sondern muss kontinuierlich aufrechterhalten werden.

MFT stärken die kontinuierliche Compliance mit:

Echtzeit-Warnmeldungen: Markieren Sie ungewöhnliche Übertragungen, unbefugte Zugriffsversuche oder Abweichungen von genehmigten Arbeitsabläufen.

Anomalieerkennung und Integritätsprüfungen: Identifizieren Sie verdächtiges Dateiverhalten oder unerwartete Änderungen, die auf Missbrauch oder Kompromittierung hindeuten könnten.

Durchsetzung von Richtlinien bei jeder Übertragung: Stellen Sie sicher, dass Verschlüsselungs-, Authentifizierungs- und Genehmigungsanforderungen konsistent angewendet werden, um manuelle Fehler und Ad-hoc-Workarounds zu vermeiden.

Zentrale Transparenz: Überwachen Sie Dateibewegungen über interne Systeme und externe Partner hinweg.MetaDefender Managed File Transfer vollständige Transparenz über Übertragungen, Zugriffe und Systemereignisse.

Erweiterte Bedrohungsabwehr: Prüfer im Gesundheitswesen untersuchen zunehmend, ob PHI vor Malware oder Manipulation geschützt ist. MFT OPSWAT, wie Multiscanning, Content Disarm and Reconstruction und Schwachstellenanalyse, reduzieren das Risiko von durch Dateien übertragenen Bedrohungen erheblich.

Zusammen unterstützen diese Funktionen eine proaktive Compliance: Probleme werden erkannt, bevor sie zu meldepflichtigen Ereignissen werden, die Wahrscheinlichkeit einer Offenlegung von PHI wird verringert und Auditoren erhalten verbindliche Nachweise für eine kontinuierliche Überwachung.

Bewährte Verfahren für Secure Dateiübertragung in Organisationen des Gesundheitswesens

Für Compliance- und Risikobeauftragte erfordert die Sicherung von PHI-Übertragungen mehr als nur eine leistungsstarke MFT . Es sind disziplinierte Prozesse, klare Richtlinien und ein einheitliches Benutzerverhalten erforderlich. Die Sicherheitsvorkehrungen der HIPAA legen ebenso viel Wert auf administrative wie auf technische Kontrollen, was bedeutet, dass Unternehmen Technologie mit Governance, Schulungen und Überwachung kombinieren müssen. Das Ziel besteht darin, sicherzustellen, dass jede PHI-Übertragung einem vorhersehbaren, durchsetzbaren und überprüfbaren Weg folgt.

Was sind die Schritte zur Entwicklung einer HIPAA-konformen Richtlinie für die Dateiübertragung?

Eine Richtlinie zur Dateiübertragung sollte festlegen, wie PHI übertragen wird, wer zur Übertragung berechtigt ist und welche Kontrollen bei jedem Schritt anzuwenden sind. Eine klare, durchgesetzte Richtlinie verringert das Risiko einer Offenlegung von PHI und richtet das Verhalten der Mitarbeiter an den administrativen Sicherheitsanforderungen der HIPAA aus.

Eine starke Politik sollte:

- Definieren Sie die zulässige Nutzung: Legen Sie fest, wann PHI übertragen werden darf, welche Methoden zugelassen sind und welche Systeme (einschließlich MFT) verwendet werden müssen.

- Benutzer- und Systemberechtigungsregeln festlegen: Detaillierterollenbasierte Zugriffsrechte, erforderliche Authentifizierungsmechanismen und Genehmigungsworkflows für Dateiübertragungen.

- Verschlüsselung und Integritätsschutz vorschreiben:Die Verwendung zugelassener Verschlüsselungsstandards und Verifizierungsschritte vorschreiben, die mit den HIPAA-Übertragungssicherheitsmaßnahmen übereinstimmen.

- Anforderungen an die Aufbewahrung und Entsorgung von Dokumenten: Legen SieAufbewahrungsfristen für Protokolle, Beweismittel und übertragene Dateien fest, die den Erwartungen der Organisation und der HIPAA entsprechen.

- Beschreiben Sie Eskalations- und Vorfallverfahren: Definieren SieMeldeschritte für fehlgeschlagene Übertragungen, vermutete Verstöße, Richtlinienverstöße und Partnerprobleme.

- Integration von Governance durch Dritte:Geschäftsvereinbarungen mit Geschäftspartnern verlangenund Onboarding-/Offboarding-Schritte für externe Partner definieren.

- Regelmäßige Überprüfung und Aktualisierung: Richtliniensollten mindestens einmal jährlich überprüft werden, bei Änderungen an Arbeitsabläufen, Systemen oder Vorschriften sogar noch häufiger.

Wie sollte das Gesundheitspersonal in Bezug auf Secure geschult werden?

Schulungen stellen sicher, dass technische Sicherheitsvorkehrungen korrekt und konsequent angewendet werden.

Wirksame Programme umfassen:

Core

- Zugelassene Tools und Workflows für die Dateiübertragung

- So überprüfen Sie die Identität und Berechtigung des Empfängers

- Vermeidung nicht genehmigter Methoden (E-Mail-Anhänge, persönliche Cloud-Tools, USB )

- Erkennen und Melden fehlgeschlagener oder verdächtiger Überweisungen

- PHI und die Grundsätze der minimalen Notwendigkeit verstehen

Häufigkeit

- Anfängliche Einarbeitung

- Jährliche Auffrischungskurse

- Just-in-Time-Schulungen bei Änderungen an Systemen, Arbeitsabläufen oder Richtlinien

Bewertungsmethoden

- Kurze Quizfragen oder szenariobasierte Übungen

- Simulierte Fehler (z. B. fehlgeleitete Überweisungen) zur Verstärkung der Erwartungen

- Gezielte Nachverfolgung für Benutzer mit wiederholten Fehlern

Häufige Benutzerfehler, die behoben werden müssen

- An den falschen Empfänger senden

- Verwendung unverschlüsselter oder nicht genehmigter Kanäle

- Falsche Datei hochladen

- Unsachgemäßer Umgang mit Dateien auf persönlichen oder gemeinsam genutzten Geräten

Die Schulung sollte den Schwerpunkt auf Genauigkeit, Überprüfung und die konsequente Nutzung der MFT legen, damit die Mitarbeiter Praktiken vermeiden, die die erforderlichen Kontrollen umgehen.

Was sind die wichtigsten Kennzahlen, die für die Sicherheit der laufenden Dateiübertragung zu verfolgen sind?

Gesundheitsorganisationen sollten bestimmte Kennzahlen verfolgen, um die Leistung der sicheren Dateiübertragung zu überwachen. Eine kontinuierliche Überwachung unterstützt die proaktive Einhaltung der HIPAA-Vorschriften und die operative Stabilität. Zu den wichtigsten KPIs gehören:

Fehlgeschlagene oder unvollständige Übertragungsraten: Hohe Ausfallraten können auf Systemprobleme, Prozesslücken oder Probleme mit Partnern hinweisen.

Zugriffsanomalien: Unerwartete Benutzer, Aktivitäten außerhalb der Geschäftszeiten oder wiederholte fehlgeschlagene Authentifizierungen können auf unbefugte Zugriffsversuche hindeuten.

Verstöße gegen Richtlinien: Transfers, die erforderliche Verschlüsselungen, Genehmigungen oder Workflows umgehen, sollten nachverfolgt und untersucht werden.

Leistung von Drittanbietern: Überwachen Sie die Erfolgsraten, Verzögerungen und Sicherheitsausnahmen Ihrer Partner, um sicherzustellen, dass vertragliche und HIPAA-Verpflichtungen eingehalten werden.

Auditergebnisse und Bearbeitungsdauer: Verfolgen Sie wiederkehrende Probleme und wie schnell diese gelöst werden, um die Compliance-Bereitschaft aufrechtzuerhalten.

Ereignisse zur Erkennung von Bedrohungen: Wenn fortschrittliche Technologien zur Abwehr von Bedrohungen (z. B. Malware-Scans, CDR, Schwachstellenbewertung) Probleme melden, können wiederkehrende Muster auf ein zugrunde liegendes Risiko hinweisen.

Diese Kennzahlen sorgen für kontinuierliche Verbesserungen: Sie identifizieren Prozessschwächen, validieren die Wirksamkeit von Richtlinien, priorisieren Schulungsbedarf und gewährleisten eine konsistente Ausrichtung auf die Erwartungen der HIPAA hinsichtlich Überwachung und Risikomanagement.

Vergleich von Managed File Transfer : Plattformspezifische vs. generische Plattformen

Compliance- und Risikobeauftragte, die MFT evaluieren, sollten zwischen Plattformen unterscheiden, die lediglich „HIPAA-fähig“ sind, und solchen, die für Workflows mit großen Mengen an PHI ausgelegt sind. HIPAA erwartet einheitliche Sicherheitsvorkehrungen für die Dateiübertragung, Zugriffskontrolle und Audits in allen Systemen, die mit PHI umgehen.

Gesundheitsorganisationen, die nach skalierbaren, zuverlässigen und branchenweit bewährten Lösungen suchen, profitieren von Plattformen, die speziell für PHI-Workflows entwickelt wurden. Spezielle MFT für das Gesundheitswesen integrieren diese Anforderungen zusammen mit fortschrittlichen Funktionen zur Bedrohungsabwehr und klinischen Integrationen standardmäßig in das Produkt.

Wie schneiden führende HIPAA-konforme MFT hinsichtlich ihrer Sicherheits- und Compliance-Funktionen im Vergleich ab?

Führende HIPAA-konforme MFT unterscheiden sich hinsichtlich Durchsetzungsstärke, Audit-Tiefe, Automatisierung und Funktionen zur Bedrohungsabwehr. Nachfolgend finden Sie einen vereinfachten Vergleich zwischen generischen „HIPAA-fähigen“ MFT und spezifischen MFT für das Gesundheitswesen wieMetaDefender Managed File Transfer, das fortschrittliche Technologien zur Bedrohungsabwehr vonMetaDefender nutzt.

Im Gegensatz zu herkömmlichen MFT , die nur den Dateiübertragungskanal sichern,Managed File Transfer MetaDefender Managed File Transfer die Datei selbst durch mehrschichtige Bedrohungsprävention, CDR, Schwachstellenanalyse und Sandbox-Analyse.

HIPAA-konforme vs. speziell für das Gesundheitswesen entwickelte MFT

| Fähigkeit | Generisches MFT „HIPAA-konform“) | MFT MFT speziell für das Gesundheitswesen (z. B. MetaDefender MFT) |

|---|---|---|

| Verschlüsselung während der Übertragung und im Ruhezustand | Standardbasierte Verschlüsselung, oft konfigurierbar | Strenge, durchgesetzte Verschlüsselungsrichtlinien für alle Arbeitsabläufe mit minimalen Wahlmöglichkeiten für den Benutzer |

| Zugangskontrolle und Genehmigungen | Grundlegende RBAC, optionale Genehmigungen | Granulare RBAC, Genehmigungsabläufe durch Vorgesetzte und richtlinienbasiertes Routing für PHI |

| Auditprotokollierung und Berichterstellung | Standard-Aktivitätsprotokolle | Detaillierte Prüfpfade für Benutzer, Dateien, Aufträge und Systemereignisse sowie exportierbare Berichte zur Einhaltung von Vorschriften |

| Bedrohungsprävention | Antivirus oder keine | Mehrschichtige Dateisicherheit: Mehrfach-Scannen, Bereinigung von Inhalten und Schwachstellenanalyse |

| Integration und Automatisierung | Anschlüsse für gängige IT-Tools | Richtliniengesteuerte Workflows, visuelle Orchestrierung und Integrationen |

| Bereitstellungsoptionen | Oft Cloud-First | Flexible lokale und hybride Bereitstellungen für regulierte und Offline-Umgebungen |

Was sind die Vor- und Nachteile von SFTP, MFT und Cloud Dateifreigabe für das Gesundheitswesen?

SFTP, Cloud-Tools für die Dateifreigabe und MFT bieten jeweils unterschiedliche Vorteile und Einschränkungen im Zusammenhang mit der HIPAA-Konformität. Für die meisten Krankenhäuser und Gesundheitssysteme sollte eine sicherheitsorientierte MFT der Standard für die Übertragung von PHI-Daten sein, während SFTP- und Cloud-Tools auf eng begrenzte Anwendungsfälle mit geringem Risiko beschränkt sind.

Vor- und Nachteile von SFTP, Cloud-Tools und MFT

| Näherung | Profis | Nachteile im Gesundheitswesen / HIPAA-Kontext | Beste Passform |

|---|---|---|---|

| SFTP | Weit verbreitet; besser als FTP; kann Daten während der Übertragung verschlüsseln | Eingeschränkte Sichtbarkeit und Berichterstattung; statische Anmeldedaten; manuelle Arbeitsabläufe; schwache Governance für PHI | Punkt-zu-Punkt-Systemintegrationen, bei denen das Volumen gering ist und die Governance an anderer Stelle erfolgt |

| Generische Cloud-Dateifreigabe | Einfach zu bedienen; schnelle Zusammenarbeit; mobile | Benutzerverwaltete Berechtigungen, öffentliche Links, unklare Datenresidenz, eingeschränkte PHI-Governance | Nicht-PHI-Zusammenarbeit; nicht als primärer Mechanismus für die Übertragung von PHI empfohlen |

| MFT verwalteter Dateiübertragungsdienst] | Zentrale Steuerung, richtlinienbasierte Automatisierung, integrierte Verschlüsselung, Überwachung und Zugriffskontrolle | Erfordert Implementierungsaufwand und Prozessanpassung | Primäres Mittel für PHI-Übertragungen, insbesondere wenn HIPAA-Audit-Bereitschaft und Workflows mit mehreren Parteien Priorität haben |

Welche Managed File Transfer bieten den besten Support für Compliance-Audits im Gesundheitswesen?

Anbieter, die den Gesundheitssektor gut bedienen, bieten in der Regel Folgendes an:

- Gesundheitsbewusste Supportmodelle: Support rund um die Uhr, auf den klinischen Betrieb abgestimmte SLAs und Mitarbeiter, die mit den HIPAA-Anforderungen vertraut sind

- BAA-fähige Vertragsgestaltung: Standard-BAAs, klare Abgrenzung der Verantwortlichkeiten und Dokumentation, die Produktkontrollen den HIPAA-Sicherheitsvorkehrungen zuordnet

- Audit-Readiness-Services: Vorgefertigte Vorlagen für Compliance-Berichte, Anleitung zur Konfiguration von Richtlinien und Unterstützung bei der Erstellung von Nachweisen während Audits

- Sicherheitsorientierte Roadmap: Kontinuierliche Investitionen in fortschrittliche Bedrohungsprävention, vulnerability detection und Integration in SIEM- und SOC-Workflows

OPSWAT sich durch ein MFT OPSWAT , bei dem Sicherheit an erster Stelle steht und das folgende Eigenschaften vereint:

- Mehrschichtige Sicherheit durch fortschrittliche Technologien zur Abwehr von Bedrohungen wie Multiscanning, Content Sanitization, Schwachstellenanalyse und Sandboxing

- Richtlinienbasierte Automatisierung der Dateiübertragung, Genehmigungen durch Vorgesetzte sowie zentralisierte Transparenz und Kontrolle,speziell auf regulierte Umgebungen zugeschnitten

- Compliance-orientierte Protokollierung und Berichterstellung, die HIPAA-Audits vereinfachen, indem sie eine lückenlose Rückverfolgbarkeit von Dateibewegungen und -zugriffen ermöglichen.

Für Compliance- und Risikobeauftragte sind Anbieter mit dieser Kombination aus umfassender Sicherheit, auditfähigen Nachweisen und gesundheitsbewusstem Support am besten positioniert, um Audit-Reibungsverluste zu reduzieren und die HIPAA-Compliance langfristig zu stärken.

Implementierungsschritte für die Bereitstellung Managed File Transfer HIPAA-konformen Managed File Transfer Gesundheitswesen

Die Bereitstellung einer sicherheitsorientierten MFT im Gesundheitswesen erfordert eine strukturierte Planung, die Einhaltung der HIPAA-Sicherheitsvorschriften und die Koordination zwischen den Teams aus den Bereichen Klinik, IT, Compliance und Lieferanten. Das Ziel besteht darin, uneinheitliche, risikoreiche Dateiübertragungsverfahren durch standardisierte, überprüfbare Workflows zu ersetzen, die sich nahtlos in bestehende Systeme integrieren lassen und gleichzeitig Betriebsunterbrechungen minimieren.

Was sind die wichtigsten Schritte zur Implementierung einer Managed File Transfer in einem Krankenhaus?

Im Rahmen der frühen Planung sollten Teams eine formelle Risikobewertung durchführen, um aktuelle Schwachstellen zu ermitteln und sicherzustellen, dass das MFT den administrativen und technischen Sicherheitsanforderungen der HIPAA entspricht.

Eine praktische, wiederholbare Implementierungssequenz umfasst:

- Anforderungen und Risiken bewerten: PHI-Workflows, regulatorische Anforderungen, Integrationspunkte und Erfolgskennzahlen identifizieren

- Entwerfen Sie die Lösungsarchitektur und stimmen Sie die Beteiligten ab: Wählen Sie ein Bereitstellungsmodell, definieren Sie Governance-Rollen und koordinieren Sie Compliance-, IT-, Sicherheits- und klinische Teams.

- Konfigurieren Sie Sicherheitsrichtlinien und Integrationen: Legen Sie Routing, Genehmigungen, Zugriffskontrollen und Aufbewahrungsregeln fest und integrieren Sie MFT wie Metascan™Multiscanning Deep CDR™.

- Test-Workflows und Schulung der Benutzer: Validieren Sie Übertragungen, Protokolle, Warnmeldungen und die Audit-Bereitschaft; schulen Sie Administratoren und Endbenutzer in den genehmigten Workflows.

- Starten, überwachen und optimieren: In Phasen bereitstellen, wichtige Leistungskennzahlen verfolgen und Überprüfungen nach der Implementierung durchführen.

Wie können Gesundheitsorganisationen MFT bestehende EHR- und Anbietersysteme integrieren?

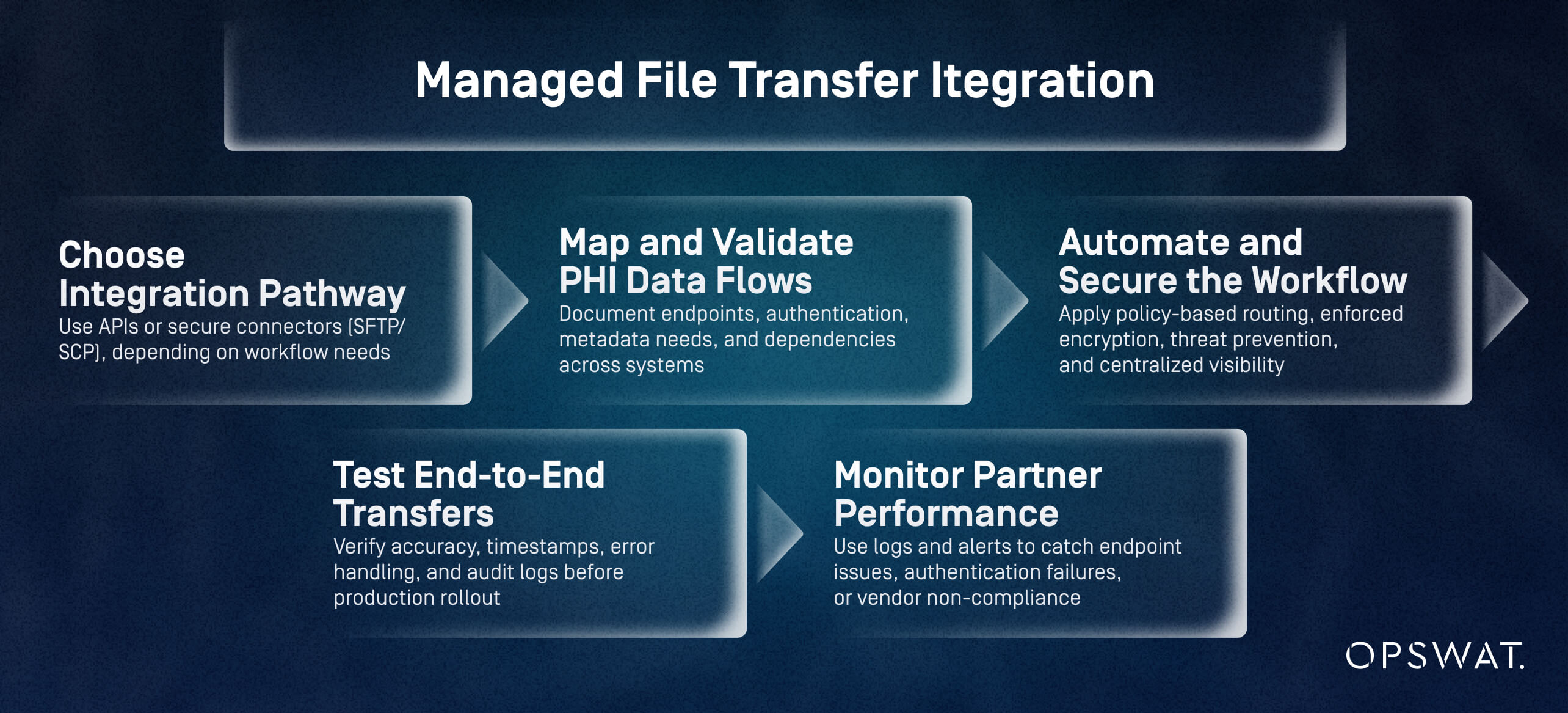

Gesundheitsorganisationen integrieren MFT EHR- und Anbietersysteme, indem sie sichere Verbindungsmethoden auswählen, PHI-Abläufe abbilden und Richtlinien für die Dateiübertragung automatisieren. EHRs und angrenzende Anbietersysteme tauschen große Mengen an PHI aus, wodurch die Integration zu einem entscheidenden Erfolgsfaktor wird.

EffektiveMFT in 5 Schritten:

- Integrationspfad auswählen: Verwenden Sie APIs oder sichere Konnektoren (SFTP/SCP), je nach den Anforderungen Ihres Workflows.

- PHI-Datenflüsse kartieren und validieren: Endpunkte, Authentifizierung, Metadatenanforderungen und Abhängigkeiten zwischen Systemen dokumentieren

- Automatisieren und sichern Sie den Workflow: Wenden Sie richtlinienbasiertes Routing, erzwungene Verschlüsselung, Bedrohungsprävention und zentralisierte Transparenz an.

- End-to-End-Übertragungen testen: Überprüfen Sie vor der Produktionsbereitstellung die Genauigkeit, Zeitstempel, Fehlerbehandlung und Prüfprotokolle.

- Überwachen Sie die Leistung Ihrer Partner: Nutzen Sie Protokolle und Warnmeldungen, um Probleme mit Endgeräten, Authentifizierungsfehler oder die Nichteinhaltung von Vorschriften durch Anbieter zu erkennen.

Was sind die besten Vorgehensweisen für die Migration von älteren Dateiübertragungsmethoden zu MFT?

MFT den Best Practices für die Migration zu MFT die Bewertung von Übertragungsrisiken, die Abbildung von Workflows, die Validierung von Parallelabläufen und die Verfeinerung der Governance während der Prozessumstellung. Die meisten Organisationen im Gesundheitswesen migrieren von einer Mischung aus E-Mail, SFTP, manuellen Uploads und freigegebenen Ordnern.

Eine strukturierte Migration

- Risiken analysieren und Arbeitsabläufe priorisieren: Identifizieren Sie Übertragungswege mit hohem PHI-Aufkommen oder hohem Risiko (E-Mail, manuelle Uploads, freigegebene Ordner) und migrieren Sie diese zuerst.

- Kartendaten und Vorbereitung der neuen Arbeitsabläufe: Festlegen von Routing, Namenskonventionen, Aufbewahrungsregeln und Systemabhängigkeiten

- Migrieren Sie in Phasen mit paralleler Validierung: Führen Sie Legacy- und MFT gleichzeitig aus und validieren Sie dabei Integrität, Weiterleitung und Audit-Protokolle.

- Optimierung und Aktualisierung der Governance: Anwendung von Maßnahmen zur Bedrohungsprävention, Verfeinerung von Arbeitsabläufen, Aktualisierung von Richtlinien und Schulung der Benutzer auf der Grundlage gewonnener Erkenntnisse

Messung des Werts von Managed File Transfer die Einhaltung von Vorschriften im Gesundheitswesen und den Schutz von Patientendaten

Eine für das Gesundheitswesen geeignete MFT verbessert die HIPAA-Konformität, verringert das Risiko von Datenschutzverletzungen und optimiert PHI-Workflows. Durch die Durchsetzung von Verschlüsselung, Zugriffskontrolle, Bedrohungsprävention und vollständigen Prüfpfaden erzielen Unternehmen sowohl regulatorische als auch operative Renditen.

Wie MFT das Risiko von Datenverstößen und Strafen wegen Nichteinhaltung von Vorschriften?

MFT mindert MFT die Hauptursachen für die Gefährdung von PHI: unverschlüsselte Übertragungen, unbefugter Zugriff, Benutzerfehler und unzureichende Protokollierung. Spezielle Plattformen für das Gesundheitswesen reduzieren das Risiko durch den Einsatz fortschrittlicher Technologien zur Bedrohungsabwehr zusätzlich.

Wichtigste Ergebnisse zur Risikominderung:

- Erzwungene Verschlüsselung und Zugriffskontrolle

- Schutz vor Malware und Zero-Day-Bedrohungen

- Vollständige Prüfpfade zur Unterstützung von HIPAA-Untersuchungen

- Geringere Wahrscheinlichkeit von behördlichen Strafen und Sanierungskosten

Was sind die messbaren Ergebnisse optimierter Dateiübertragungsprozesse?

Unternehmen, die von E-Mail, SFTP und manuellen Workflows auf MFT umsteigen, profitieren MFT von folgenden Vorteilen:

Compliance-Bereitschaft

- Schnellere Beweisbeschaffung

- Umfassende, exportierbare Protokolle

Betriebliche Effizienz

- Reduzierte fehlgeschlagene Übertragungen

- Weniger manuelle Eingriffe durch richtlinienbasierte Automatisierung

Reduzierung von Fehlern und Zwischenfällen

- Weniger falsch versendete Dateien

- Früherkennung abnormaler Aktivitäten durch Echtzeit-Warnmeldungen

Bedrohungsprävention

- Deutlicher Rückgang schädlicher Dateien, die klinische Systeme erreichen

Wie können Compliance-Beauftragte den Stakeholdern den Wert von MFT verdeutlichen?

Die Beteiligten reagieren auf Risiken, Kosten und betriebliche Auswirkungen. Compliance-Verantwortliche können den Wert durch folgende Maßnahmen verdeutlichen:

Kernbotschaften

- Reduziertes regulatorisches Risiko durch durchgesetzte Schutzmaßnahmen

- Geringere Wahrscheinlichkeit von Verstößen und geringere Kosten für die Reaktion darauf

- Weniger Prüfungsfeststellungen und schnellere Prüfungszyklen

- Verbesserte Betriebssicherheit und Zusammenarbeit mit Lieferanten

Link zu den Prioritäten der Organisation

- Patientensicherheit: Zuverlässiger Transport von PHI-Daten reduziert Verzögerungen bei der Versorgung

- Finanzielle Stabilität: Vermeidung von Strafen und Ausfallzeiten schützt Margen

- Vertrauen in die Organisation: Ein verstärkter Schutz personenbezogener Gesundheitsdaten stärkt den Ruf und das Vertrauen der Partner.

- Digitale Transformation: MFT eine sichere Grundlage für die Modernisierung

MetaDefender Managed File Transferist die Managed File Transfer (MFT)-Lösung OPSWAT, die durch Verschlüsselung, Zugriffskontrolle und detaillierte Prüfprotokolle die Einhaltung gesetzlicher Vorschriften unterstützt.

Um zu erfahren, wie dieses Produkt und seine fortschrittlichen Technologien zur Abwehr von Bedrohungen die HIPAA-Konformität stärken, das Risiko einer Offenlegung von PHI verringern und die sichere Zusammenarbeit in Ihrem gesamten Gesundheitswesen optimieren können, wenden Sie sich noch heute an einen OPSWAT oder fordern Sie eine Demo an.

FAQs

Was sind die besten Managed-File-Transfer-Lösungen, die vollständig HIPAA-konform für Organisationen im Gesundheitswesen sind?

Lösungen, die Verschlüsselung, Zugriffskontrollen, Automatisierung von Richtlinien und vollständige Prüfpfade durchsetzen, erfüllen die HIPAA-Anforderungen. Auf das Gesundheitswesen ausgerichtete Plattformen wie MetaDefender Managed File Transfer bieten zusätzliche Funktionen zur Bedrohungsprävention und Compliance-Berichterstattung, die generischen Tools oft fehlen.

Auf welche Funktionen sollte ich bei einer MFT achten, um die HIPAA-Konformität im Gesundheitswesen sicherzustellen?

Erzwungene Verschlüsselung, granulare RBAC, MFA, detaillierte Audit-Protokollierung, richtlinienbasierte Automatisierung, sichere Zusammenarbeit mit Dritten und erweiterte Bedrohungsprävention (z. B. Multiscanning, CDR, Schwachstellenbewertung).

Wie schneiden verschiedene Anbieter von Managed File Transfer hinsichtlich HIPAA-Konformität und Sicherheitsfunktionen im Vergleich ab?

Viele Anbieter decken Verschlüsselung und grundlegende Protokollierung ab, aber auf das Gesundheitswesen ausgerichtete Plattformen bieten zusätzlich behördliche Genehmigungen, erweiterte Bedrohungserkennung, detaillierte Berichterstellung und flexible Bereitstellungsmodelle, die für Umgebungen mit vielen geschützten Gesundheitsdaten erforderlich sind.

Welche Dokumentation oder Prüfpfade stellen MFT bereit, um die HIPAA-Konformität während eines Audits nachzuweisen?

Audit-Protokolle, die Benutzeraktivitäten, Dateibewegungen, Systemereignisse, Genehmigungen, Verschlüsselungsstatus und Übertragungsergebnisse anzeigen. MetaDefender Managed File Transfer zentralisierte, exportierbare Berichte für Compliance-Prüfungen.

Wie implementiere ich rollenbasierte Zugriffskontrollen und Verschlüsselung in einem verwalteten Dateiübertragungssystem, um die HIPAA-Konformität zu gewährleisten?

Konfigurieren Sie RBAC, um den Zugriff auf PHI nach Rollen zu beschränken, MFA zu verlangen und eine erzwungene Verschlüsselung (z. B. AES-256, TLS 1.2+) für alle Workflows anzuwenden. Die HIPAA-Übertragungsschutzmaßnahmen erwarten diese Schutzmaßnahmen standardmäßig.

Bieten Anbieter von Managed File Transfer Business Associate Agreements (BAAs) an und was sollte darin enthalten sein?

Ja. BAAs sollten die Verantwortlichkeiten für den Schutz von PHI, die Anforderungen für die Benachrichtigung bei Verstößen, die zulässigen Verwendungszwecke und die Sicherheitserwartungen in Übereinstimmung mit den HIPAA-Sicherheitsvorkehrungen für die Übertragung und Zugriffskontrolle festlegen.

Was sind die typischen Kosten und Lizenzmodelle für HIPAA-konforme MFT im Gesundheitswesen?

Die Preise variieren je nach Bereitstellungsart (Cloud, lokal, hybrid), Volumen und Zusatztechnologien. Die meisten Anbieter bieten Abonnements oder unbefristete Lizenzen an; die Gesamtkosten umfassen Compliance-Berichterstattung, Workflow-Automatisierung und integrierte Bedrohungsabwehr.

Was sind bewährte Verfahren für die Migration von älteren Dateiübertragungsmethoden zu einer MFT , die die HIPAA-Anforderungen erfüllt?

Bewerten Sie aktuelle Risiken, bilden Sie PHI-Workflows ab, migrieren Sie in Phasen, führen Sie parallele Validierungen durch und integrieren Sie vom ersten Tag an fortschrittliche Bedrohungsprävention. Aktualisieren Sie Richtlinien und Schulungen im Zuge der Umstellung der Workflows.