OPSWAT verbessert kontinuierlich die Funktionen und Richtlinienkonfigurationen von Proactive DLP (Data Loss Prevention), um die vielfältigen Anforderungen unserer Kunden an den Datenschutz zu erfüllen.

Wir freuen uns, Ihnen mitteilen zu können, dass wir eine leistungsstarke neue Funktion implementiert haben, die Unternehmen automatisch vor undichten Stellen schützt.

Eine eingebaute Funktion zur Erkennung von Geheimnissen wurde der Proactive DLP Engine (Version 2.13.0) in MetaDefender Core hinzugefügt. Sie warnt Sie, wenn ein Geheimnis in Ihrem Quellcode gefunden wird, egal ob es sich um API oder Passwörter handelt, die versehentlich im Quellcode hinterlassen wurden. Die integrierte Erkennung von Geheimnissen identifiziert Geheimnisse von Amazon Web Services, Microsoft Azure und Google Cloud Platform.

Diese Funktion ergänzt die kürzlich angekündigte Advanced Detection Policy, die es Kunden ermöglicht, komplexe Regeln zu schreiben, die verhindern, dass Dateien, die Geheimnisse wie AWS Key ID oder Microsoft Azure Access Key enthalten, für Angreifer sichtbar sind.

Im Folgenden zeigen wir Ihnen, wie Sie das Entweichen von Geheimnissen in Ihrem Quellcode verhindern können, indem Sie die neue, in Proactive DLP integrierte Engine zur Erkennung von Geheimnissen mit dem Jenkins-Plugin MetaDefender verwenden.

Die Aufdeckung von Geheimnissen erfolgt mit zwei Methoden.

1. Konfigurieren Sie MetaDefender Core , um Geheimnisse mit Hilfe von DLP zu erkennen

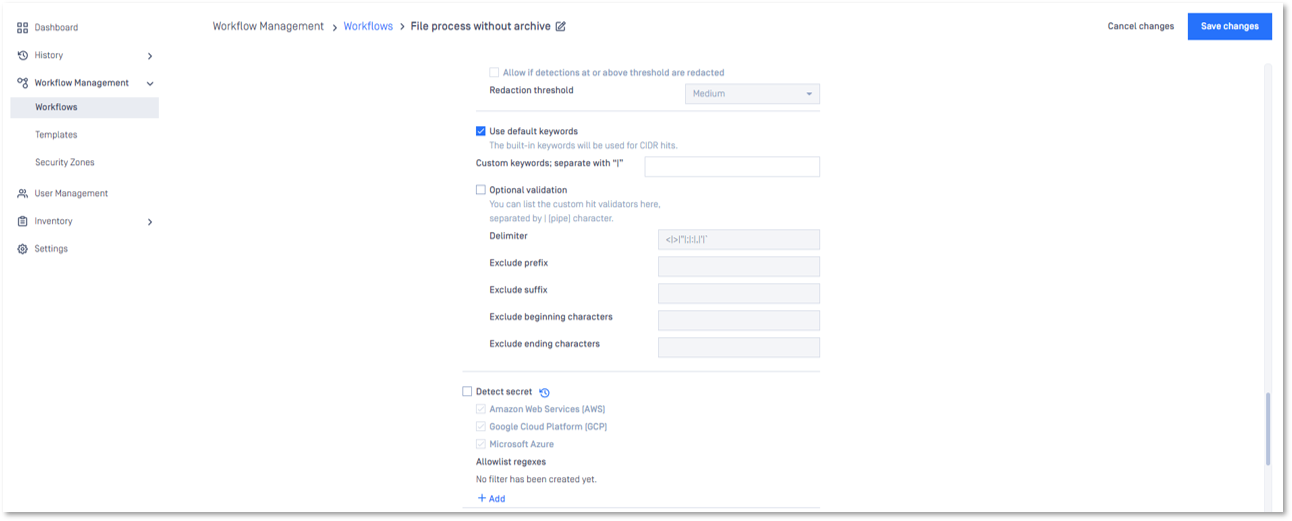

In der Benutzeroberfläche MetaDefender Core können Sie die Funktion zur Erkennung von Geheimnissen aktivieren, indem Sie zu Workflow Management -> Workflows -> "Name des Workflows" -> Proactive DLP -> Detect Secret gehen.

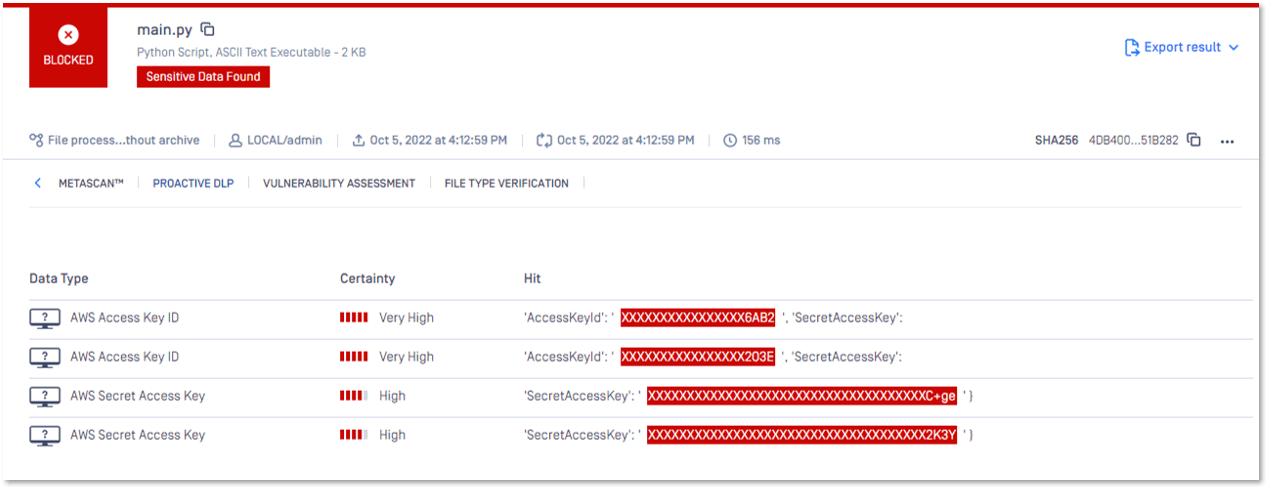

Hier ein Szenario mit vier fest kodierten Geheimnissen in der Demodatei. Wir haben die Benutzeroberfläche MetaDefender Core verwendet, um die Demodatei hochzuladen und zu scannen.

Proactive DLP hat die Geheimnisse im Quellcode erfolgreich identifiziert und die Datei gesperrt, um das Durchsickern der Geheimnisse zu verhindern.

2. Verwenden Sie das TeamCity- oder Jenkins-Plugin zum Scannen eines Repositorys

MetaDefender Plugins für TeamCity und Jenkins sichern Ihre CI/CD-Pipeline und schützen Ihren Quellcode und Ihre Artefakte vor verschiedenen Arten von Bedrohungen, einschließlich der Preisgabe von Geheimnissen. Sie werden bei potenziellen Problemen über integrierte, automatisierte Fail-Safes benachrichtigt, die das Durchsickern sensibler Informationen verhindern.

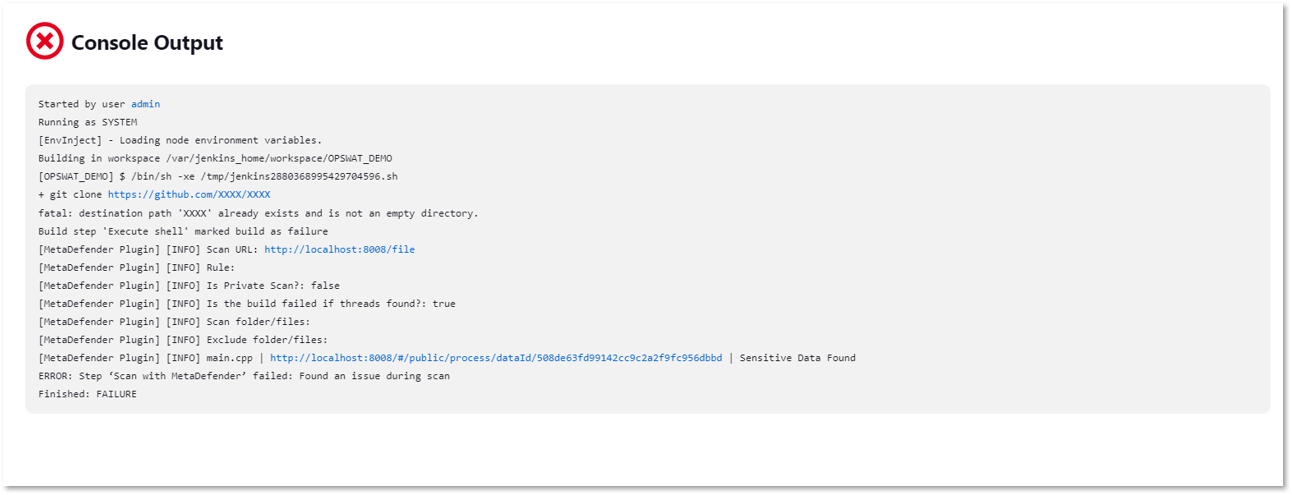

Wir sehen uns an, wie das MetaDefender Jenkins-Plugin die Engine zur Erkennung von Geheimnissen verwendet, um einen Build auf eventuell vorhandene Geheimnisse zu überprüfen.

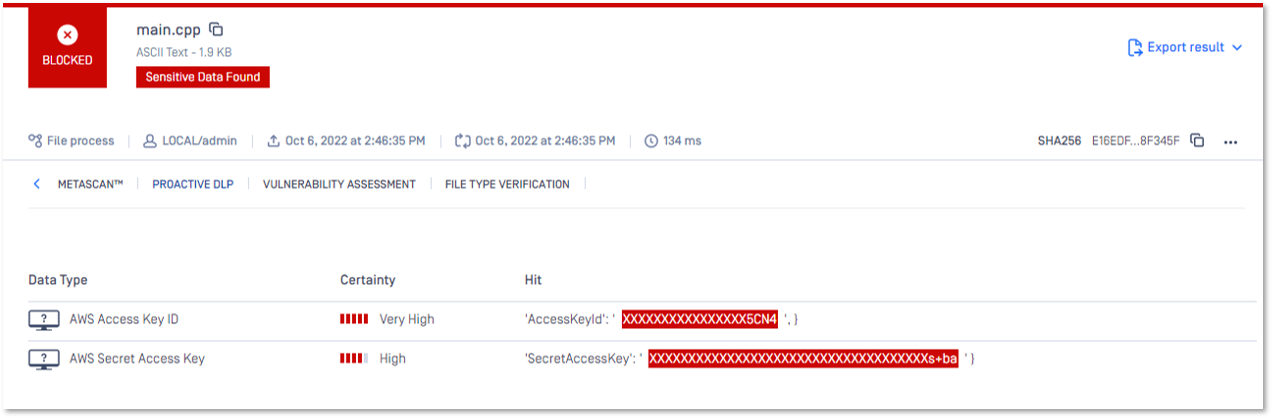

Um die Wirksamkeit unserer Geheimniserkennung zu demonstrieren, haben unsere Entwickler ein Geheimnis in einer Testdatei hinterlassen. Der Build-Prozess mit Jenkins schlug fehl, als er ein Geheimnis in der Beispieldatei entdeckte. In der Fehlermeldung hieß es "Sensible Daten gefunden".

Proactive DLP war in der Lage, die im Quellcode enthaltenen Geheimnisse zu identifizieren und sicherzustellen, dass das Durchsickern dieser Geheimnisse verhindert wurde, indem der Entwickler benachrichtigt wurde, bevor das Leck auftrat.

Erfahren Sie mehr darüber, wie OPSWAT Proactive DLP verhindert, dass sensible und regulierte Daten die Systeme Ihres Unternehmens verlassen oder in diese gelangen.

Wenden Sie sich an einen unserer Experten für Cybersicherheit kritischer Infrastrukturen, um weitere Informationen und Unterstützung zu erhalten.