In einem aktuellen Fall soll ein ehemaliger Intel-Ingenieur 18.000 vertrauliche Dateien heruntergeladen haben und anschließend verschwunden sein. Dieser Vorfall verdeutlicht die wachsende Herausforderung für jedes Unternehmen, zu verhindern, dass sensible Daten unbemerkt aus sicheren Umgebungen gelangen, insbesondere über Wechseldatenträger.

Diese Art von Insider-Bedrohung bleibt oft unentdeckt, da herkömmliche Tools wie Firewalls oder Endpoint-Erkennungssysteme darauf ausgelegt sind, Angriffe von außen abzuwehren. MetaDefender Endpoint hilft Unternehmen und Organisationen mit kritischer Infrastruktur, diese Lücke zu schließen, indem es Kontrolle und Transparenz über Datenübertragungen auf Wechselmedien bietet.

Erkennen Sie sensible Informationen, bevor sie das Netzwerk verlassen

MetaDefender Endpoint scannt und überprüftEndpoint Dateiinhalte, bevor sie auf Wechselmedien wie USB , externe Festplatten oder SD-Karten kopiert werden. Mithilfe der Proactive DLP™-TechnologieOPSWAT kann es Dateien identifizieren, die Folgendes enthalten:

- Vertrauliche Informationen, wie Verträge und Geheimhaltungsvereinbarungen

- Regulierte Informationen wie Sozialversicherungsnummern, personenbezogene Daten (PII), geschützte Gesundheitsdaten (PHI) und Finanzdaten

- Benutzerdefinierte reguläre Ausdrücke

- Leicht zu erratende Passwörter, generische API und Datenbank-Anmeldedaten

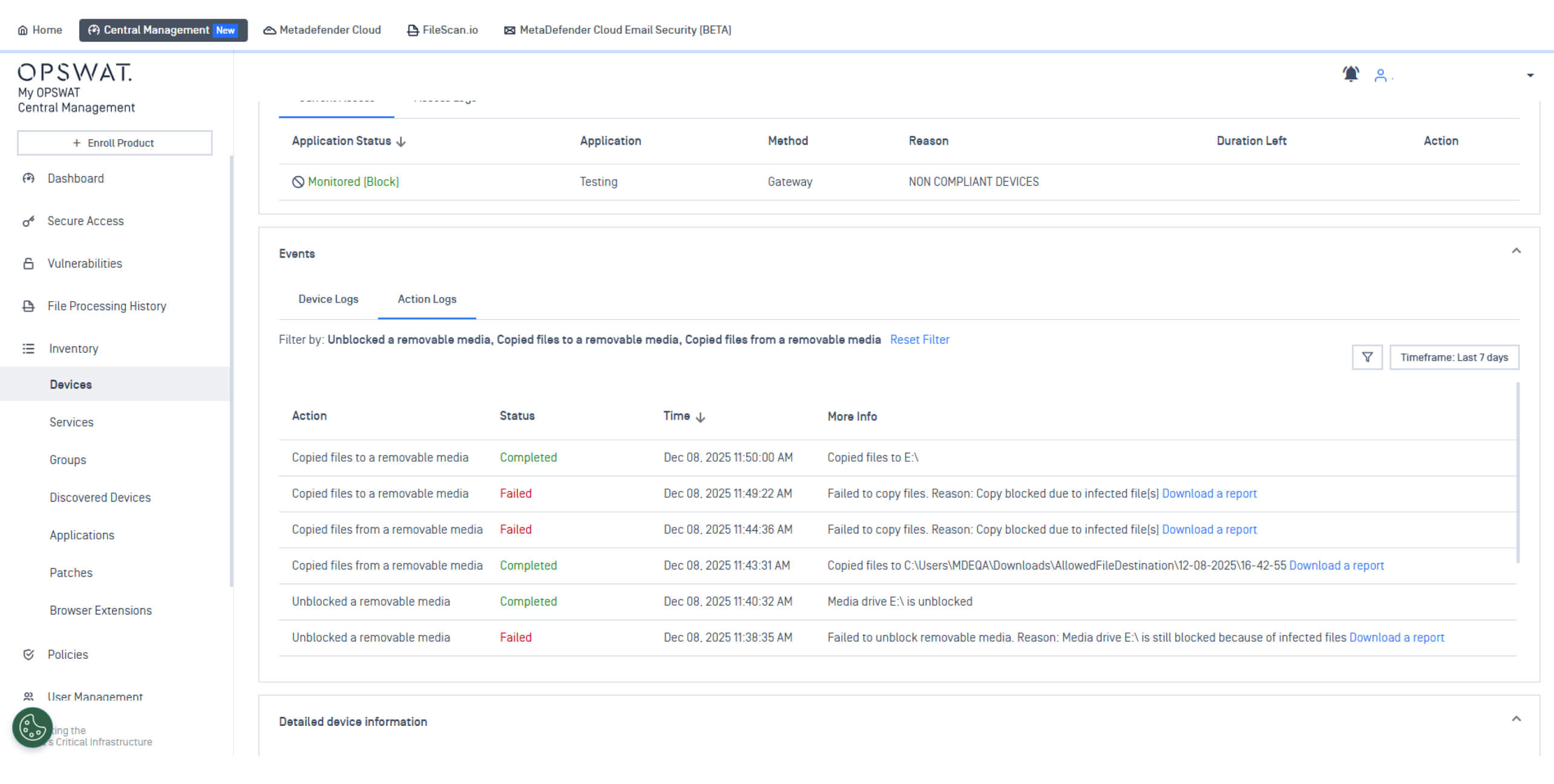

Wenn eine Datei erkannt wird, die gegen die Richtlinien des Unternehmens verstößt,Endpoint MetaDefender Endpoint die Übertragung und isoliert sie, bevor sie das Unternehmensnetzwerk verlässt und auf einen Wechseldatenträger gelangt. So wird sichergestellt, dass selbst wenn ein Insider versucht, große Mengen sensibler Daten zu kopieren, das System eine Echtzeitprüfung und -kontrolle durchführt und verhindert, dass sensible Daten exportiert werden.

Prüfpfad für Media

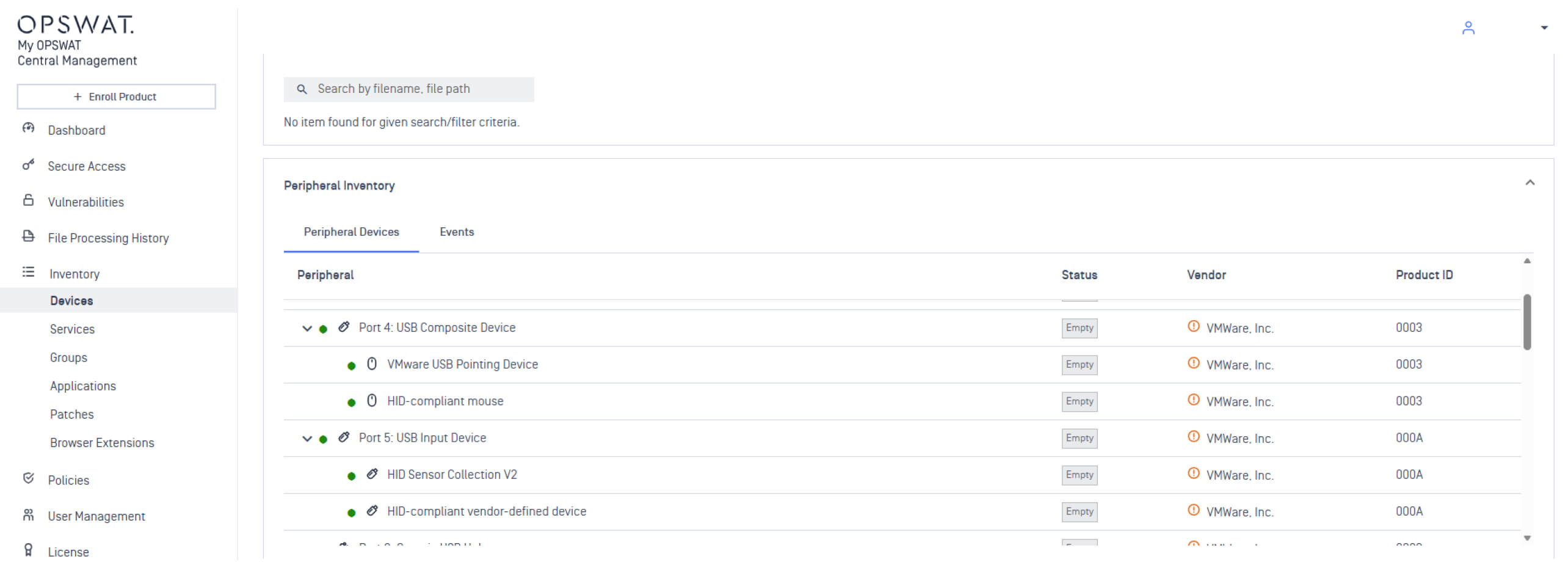

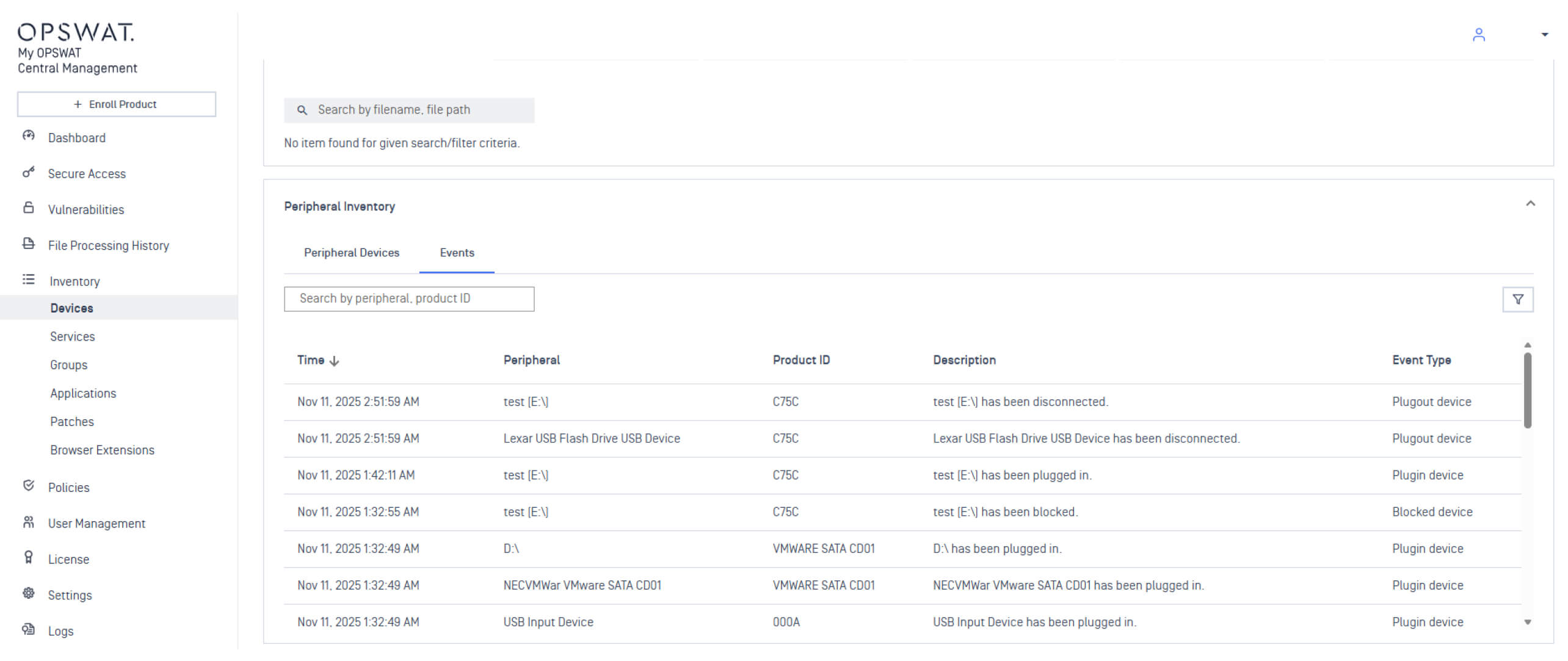

Mit MetaDefender Endpoint haben Administratoren vollständige Transparenz durch zentralisierte Überwachung und Prüfpfade für alle Datenübertragungen, die über Wechselmedien durchgeführt werden. Durch die zentralisierte Verwaltung von My OPSWAT Central Management können Administratoren Folgendes anzeigen:

- Welches Gerät ist zu welchem Zeitpunkt an welchen Port angeschlossen?

- Wer überträgt Daten an welche Standorte oder Geräte?

- Wenn die Transfers stattfinden

- Ob Dateien die Konformitätsprüfungen bestehen oder durch Richtlinien blockiert werden

Diese erhöhte Transparenz ermöglicht es Sicherheitsteams, Anomalien frühzeitig zu erkennen, wie beispielsweise wiederholte Versuche, Dateien auf Wechselmedien zu kopieren oder nicht autorisierte USB zu verwenden. In Situationen mit hohem Risiko können Administratoren sofort den Zugriff widerrufen oder Geräte deaktivieren, um Sicherheit und Compliance zu gewährleisten.

Zugriffskontrolle mit detaillierten Richtlinien

MetaDefender Endpoint die richtlinienbasierte Durchsetzung von Einschränkungen für Dateiübertragungen basierend auf Benutzerrollen, Geräten und Dateisensibilität über die Verwaltungskonsole My OPSWAT Central Management. Beispielsweise kann Ingenieuren gestattet werden, Projektdokumentationen auf zugelassene Geräte zu übertragen, jedoch nicht auf persönliche USB .

Über My OPSWAT Central Management können Administratoren die unkontrollierte Übertragung von Daten verhindern, indem sie Einstellungen konfigurieren, die es Endbenutzern nur erlauben, von vom Administrator genehmigten Pfaden auf Wechselmedien zu kopieren. Eine solche Kombination aus Gerätesteuerung und automatisierter Durchsetzung von Compliance-Vorschriften hilft Unternehmen dabei, sensible Daten unter Verschluss zu halten, selbst wenn Insider legitimen Zugriff auf Systeme haben.

Mehrschichtige Verteidigung gegen Insider-Risiken

Zwar kann kein System Insider-Bedrohungen vollständig ausschließen, doch MetaDefender Endpoint einen mehrschichtigen Schutz, um unkontrollierte Datenbewegungen auf peripheren Medien zu verhindern, sodass Administratoren diese in Echtzeit überwachen, kontrollieren und darauf reagieren können.

MetaDefender Endpoint ist ein leichtgewichtiges Tool, das auf Endgeräten installiert wird und einen zusätzlichen Schutz für Wechseldatenträger an kritischen Endpunkten bietet. Es funktioniert sowohl in Air-Gapped- als auch in vernetzten Umgebungen und überprüft, ob Dateien von Wechseldatenträgern zuvor von MetaDefender Kiosk gescannt wurden, sodass nur validierte Dateien vom Endgerät geöffnet, kopiert, ausgewählt und aufgerufen werden können.

Durch die Kombination von MetaDefender mit MetaDefender Endpoint können Unternehmen ähnliche Richtlinien für Daten, die über Wechseldatenträger in Air-Gapped-Netzwerke gelangen oder diese verlassen, durchsetzen und so einen durchgängigen Schutz für kritische Umgebungen schaffen.

Vorfälle wie der jüngste Datendiebstahl durch Insider unterstreichen, warum Zero Trust für Geräte und ein starker Schutz vor Datenverlust nicht optional, sondern unverzichtbar sind. MetaDefender Endpoint UnternehmenEndpoint , dieses Prinzip durchzusetzen, indem es jede Übertragung über Wechselmedien überprüft, kontrolliert und sichert, bevor Daten den Endpunkt verlassen. Damit erhalten Unternehmen die Kontrolle und Transparenz, die sie benötigen, um Verstöße zu verhindern und sensible Informationen zu schützen.

Abschließende Überlegungen

Daten müssen keine Grenzen oder Netzwerke überschreiten, um Schaden anzurichten. Manchmal geschieht dies innerhalb des Unternehmens und wird mithilfe eines USB durchgeführt. Mit MetaDefender Endpoint OPSWAT Unternehmen, Datenübertragungen über Wechselmedien zu erkennen, zu kontrollieren und zu verfolgen, bevor sie zu einer Sicherheitsverletzung führen.

Wenn Sie mehr darüber erfahren möchten, wie OPSWAT sensible Daten auf Endgeräten, Medien und Netzwerken OPSWAT , kontaktieren Sie uns noch heute.