Um eine sichere, schnelle und effiziente Malware-Analyse zu ermöglichen, freuen wir uns, die Einführung von MetaDefender bekannt zu geben – einer Sandbox der nächsten Generation, die auf adaptiver Bedrohungsanalyse basiert – in MetaDefender Core. Dieses Update erweitert den ohnehin schon leistungsstarken Funktionsumfang der MetaDefender , zu dem unter anderem Content Disarm and Reconstruction (Deep CDR™-Technologie), Multiscanning, File-Based Vulnerability Assessment, Data Loss Prevention und Threat Intelligence gehören.

MetaDefender erweitert MetaDefender um eine einzigartige Technologie zur dynamischen Analyse. Es erkennt schädliche Dateien und extrahiert blitzschnell „Indicators of Compromise“ (IOCs) mithilfe fortschrittlicher, adaptiver Funktionen wie dynamischer Analyse, statischer Dateianalyse, Reputationsdiensten und YARA-Signaturabgleich.

MetaDefender MetaDefender in zwei verschiedenen Versionen MetaDefender : als voll ausgestattete Remote-Engine und als schlanke Embedded-Engine.

Vergleich zwischen MetaDefender Remote und Embedded Engine

Für das Modul MetaDefender Core Filescan sind zwei Arten von Engines verfügbar: die Embedded Engine und die Remote Engine:

- Die Embedded Engine enthält eine „Scanner“-Engine, die direkt auf dem MetaDefender Core installiert ist und Dateien lokal verarbeitet. Sie ähnelt anderenCore wie Metascan und Content Disarm and Reconstruction (Deep CDR™-Technologie).

- Die Remote-Engineerfordert eine separate Filescan -Instanz und verbindet sich mit dem Remote-Server auf der Grundlage einer konfigurierbaren URL und eines API -Schlüssels. Der Server kann sich vor Ort oder in der Cloud befinden.

Beide AV-Engines verfügen über die folgenden Merkmale:

- Statische Datei-Analyse: Dateiparser, Validierung von Dateizertifikaten

- Dynamische Analyse: Emulation von Microsoft-Dateien, PE-Entpacken, vollständige Binäranalyse und JavaScript/VBS-Emulation

- Reputation Service: Fuzzy-Hash-Suche, Google Safe Browsing

- YARA Unterschriftenabgleicher

- Gemeinschaftstrends

- Traditionelle Threat Intelligence Datenbanken

Die Remote Engine umfasst auch:

- Statische Datei-Analyse: Bildtextanalyse mit optischer Zeichenerkennung (OCR)

- Dynamische Analyse: PowerShell-Skript-Emulation, URL-Emulation und Phishing-Erkennung

- Reputationsdienste: OPSWAT reputation lookup

- Verbesserte Berichtsfunktionen

Klicken Sie hier, um die vollständige Liste der Funktionen zu sehen.

MetaDefender Engines mit MetaDefender bereitstellen

Sie können Filescan automatisch bereitstellen, wenn es auf dem Aktualisierungsserver vorhanden ist und das Internetmodul auf Aktualisierungsmodul eingestellt ist. MetaDefender Core wird die Engine automatisch herunterladen und bereitstellen. Es besteht auch die Möglichkeit der manuellen Bereitstellung.

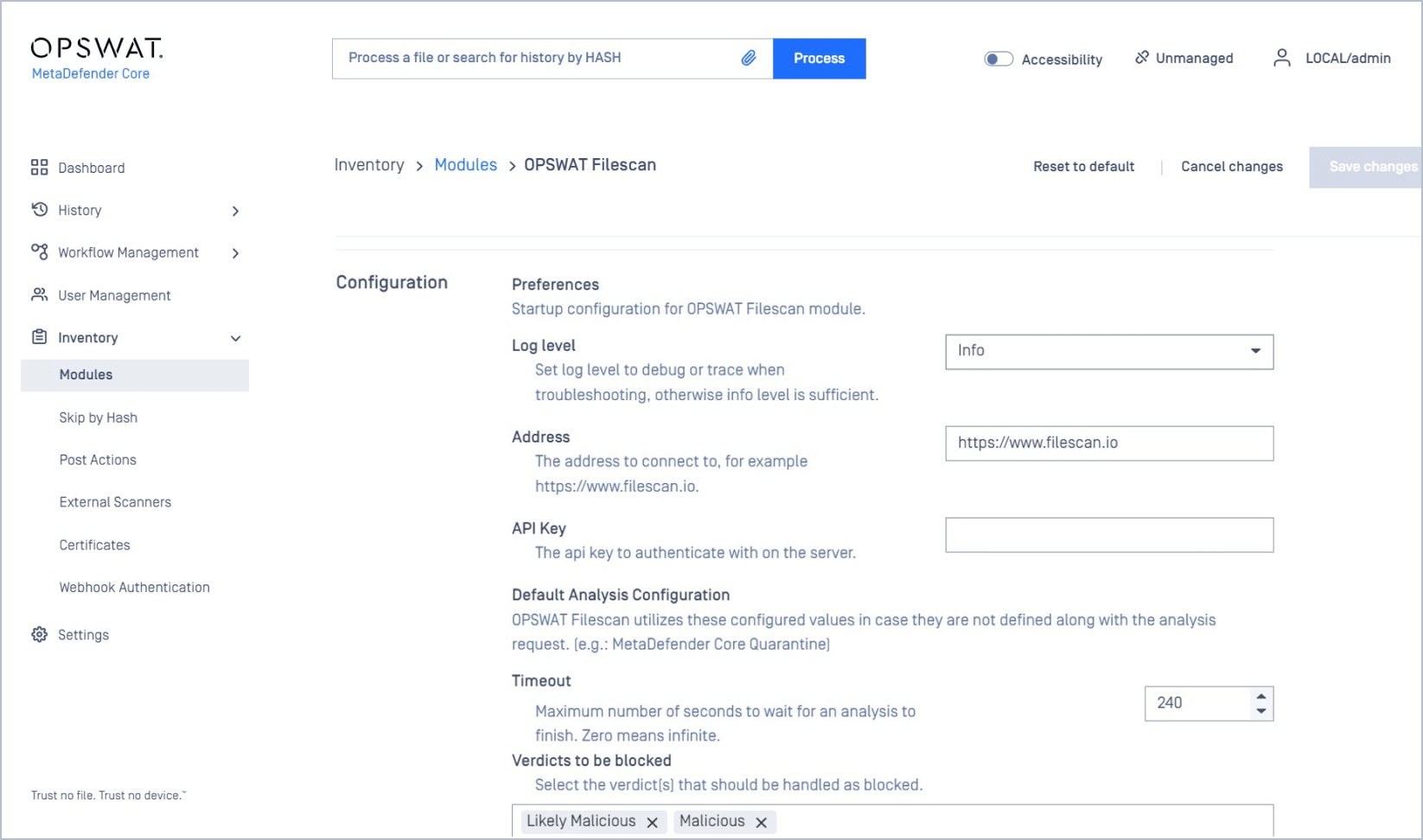

Verbindung zu Filescan Remote Engine

Wenn Sie eine Verbindung zur Remote Engine mit vollem Funktionsumfang herstellen möchten, navigieren Sie zu „Inventar“ -> „Module“ - > MetaDefender und geben Sie Ihren API sowie die Adresse ein, mit der Sie sich verbinden möchten.

Konfigurieren des MetaDefender -Moduls mit MetaDefender

Globale Konfigurationseinstellungen

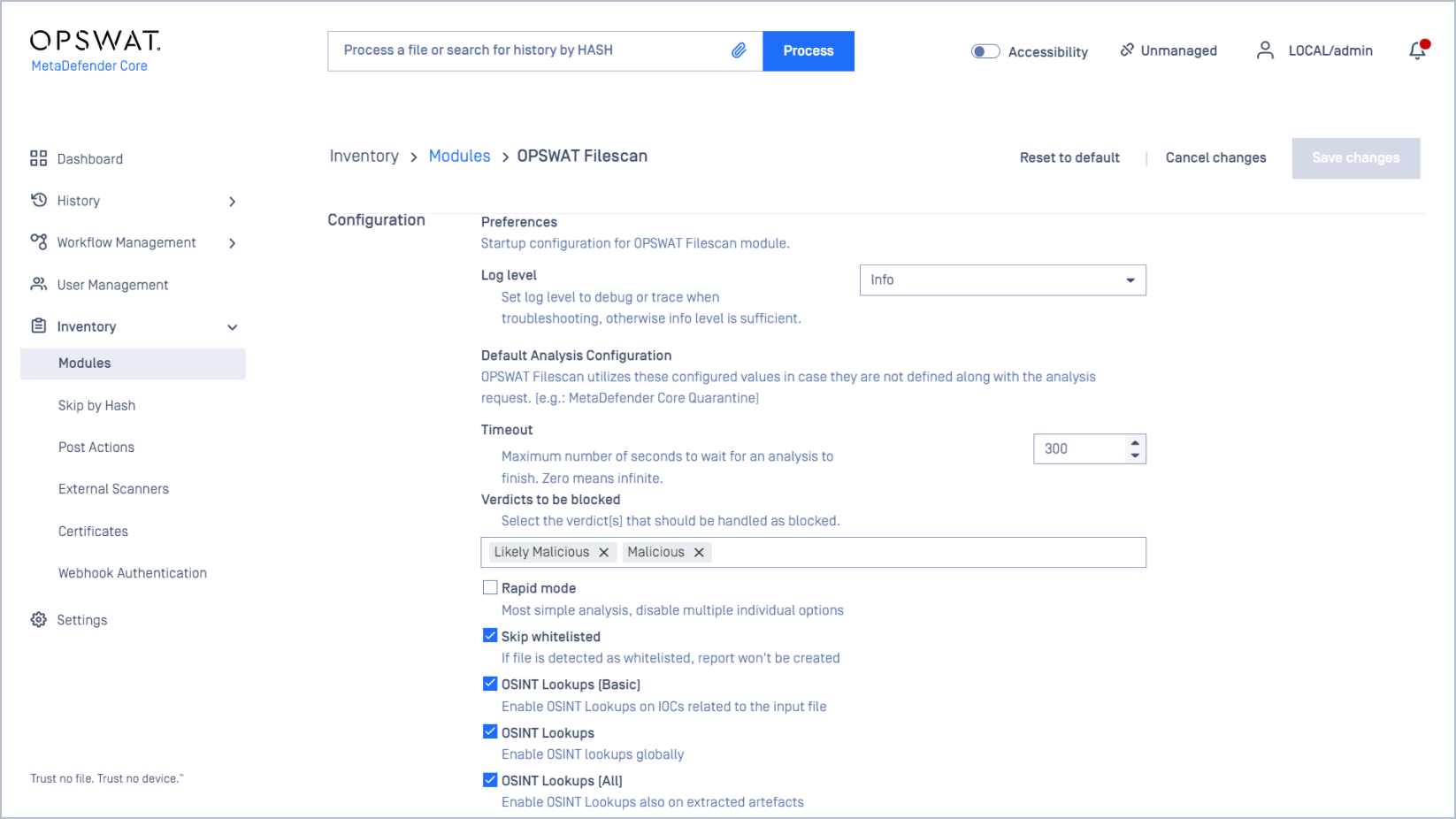

Um Filescan global zu konfigurieren, navigieren Sie zu „Inventar“ - > „Module“ - > MetaDefender “.

Globale Konfigurationseinstellungen bieten eine genaue Kontrolle über die Funktionen, die Sie für die Verarbeitung und Analyse von Dateien verwenden möchten.

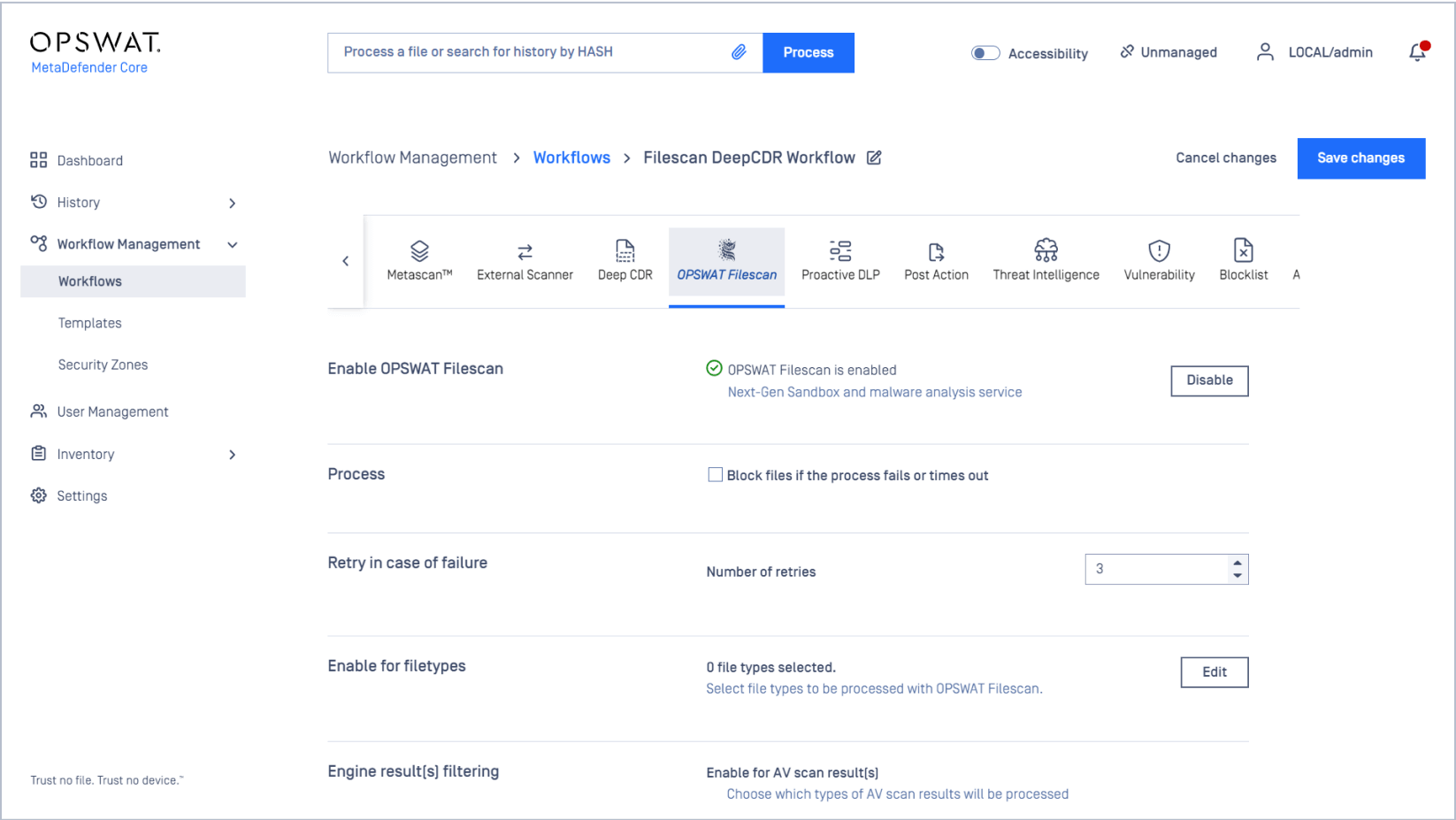

Workflow-Konfiguration

Mit unserem Workflow-Management können Sie einen von der globalen Konfiguration unabhängigen Workflow erstellen. Außerdem haben Sie die Möglichkeit, Dateien mit anderen MetaDefender zu analysieren, darunter Deep Content Disarm and Reconstruction Deep CDR™-Technologie), Proactive Data Loss Prevention (DLP), benutzerdefinierte Sperr- und Zulassungslisten und vieles mehr.

Um einen benutzerdefinierten Workflow zu erstellen, navigieren Sie zu Workflow Management -> Neuer Workflow.

Verwenden Sie die MetaDefender Engine mit MetaDefender

Quarantänemodus und Out-of-Band-Analyse

In einigen Fällen kann es sinnvoll sein, blockierte Dateien zur weiteren Analyse in die Quarantäne zu verschieben.

Wenn Metascan beispielsweise Dateien als bösartig oder verdächtig identifiziert, können Sie diese an die Analysten des Security Operations Centers (SOC) senden, um Taktiken, Techniken und Verfahren (TTPs) zu verstehen und Malware-Ausbrüche automatisch zu untersuchen.

Digital Forensics and Incident Response (DFIR)-Teams sollten die Originaldateien untersuchen und einen umfassenden Bericht von Filescan anfordern, der Indikatoren für die Gefährdung (Indicators of Compromise, IOCs), zusätzliche Dateidetails und mehr enthält.

Sie können Dateien auch mit Deep Content Disarm and Reconstruction Deep CDR™-Technologie) bereinigen und die Originaldateien Filescan gründlichen Überprüfung an Filescan weiterleiten. Unsere Out-of-Band-Analyse stellt Endnutzern sichere Dateien zur Verfügung und bietet Analysten gleichzeitig die notwendigen Werkzeuge zur Untersuchung von Malware-Ausbrüchen.

Navigieren Sie zu Workflow Management -> Workflows -> Wählen Sie Ihren Workflow -> Prozess -> Blockierte Dateien unter Quarantäne stellen

Dateien automatisch mit MetaDefender verarbeiten

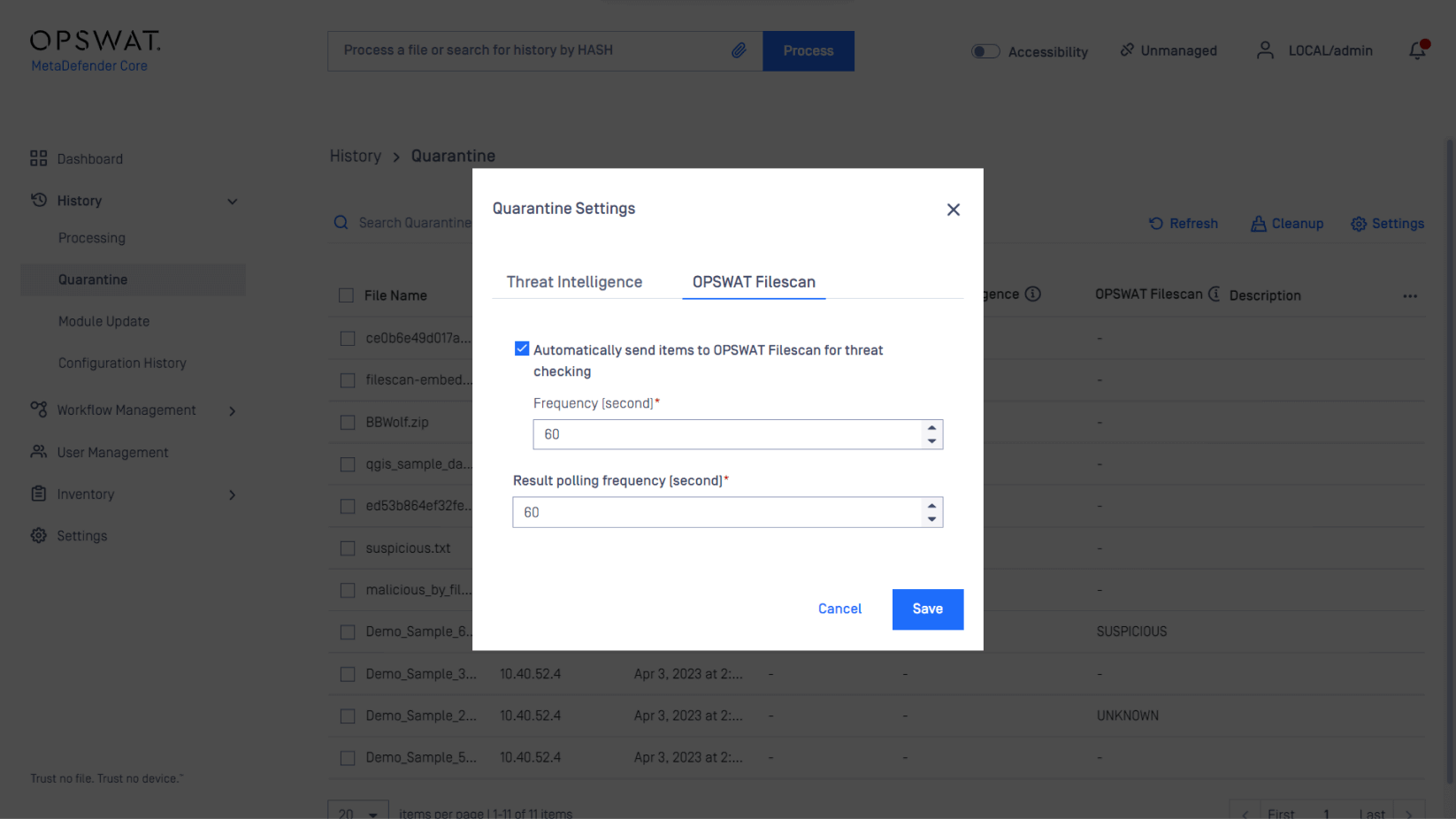

Sie können Dateien in der Quarantäne automatisch mit MetaDefender scannen und erhalten eine detaillierte Analyse jeder einzelnen Datei.

Navigieren Sie zu „Verlauf“ -> „Quarantäne“ -> „Einstellungen“ -> MetaDefender “ -> Aktivieren Sie die Option „Dateien automatisch an MetaDefender senden“.

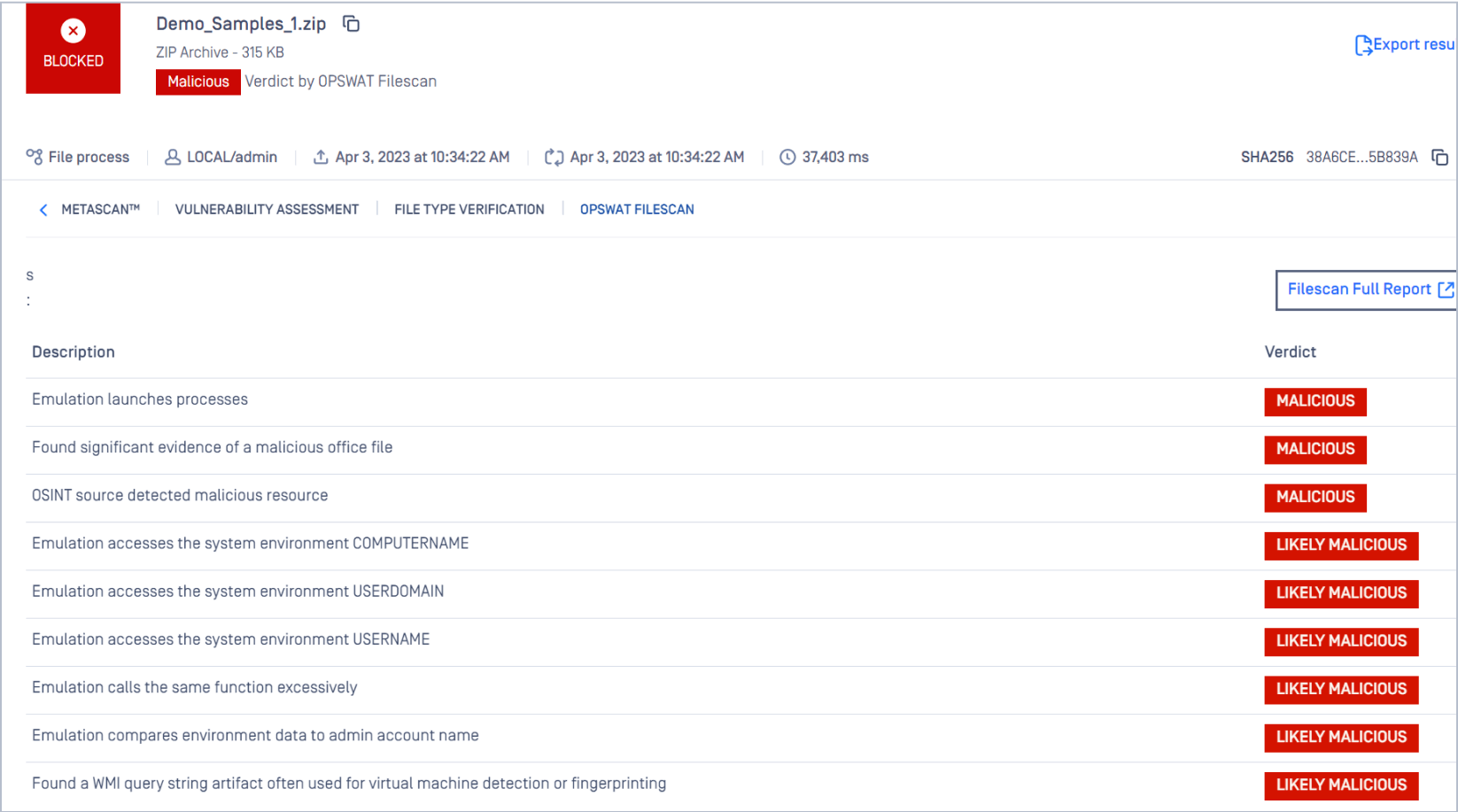

MetaDefender + Filescan Sandbox Funktionen zur Analyse und Erkennung von Malware

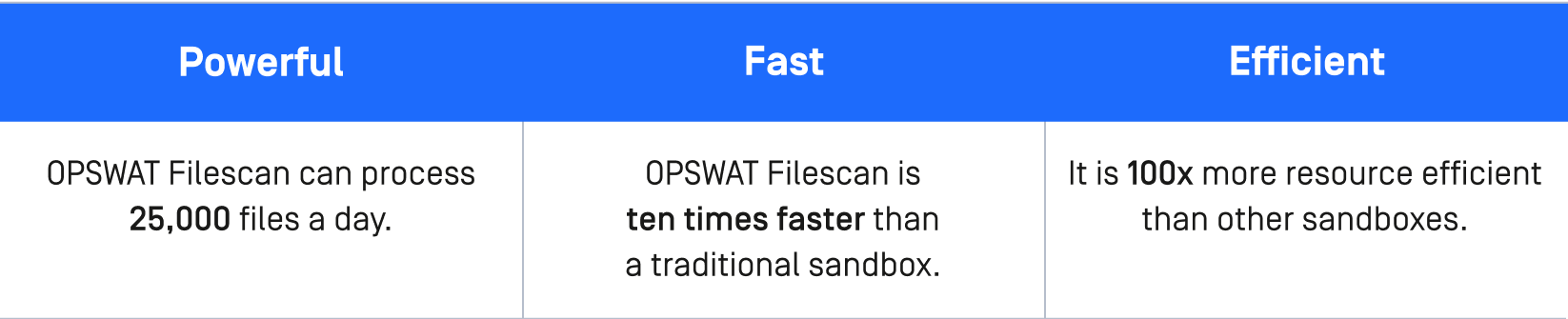

Unsere firmeneigenen Emulations-Engines ermöglichen eine dynamische Dateianalyse in großem Umfang und mit unglaublicher Geschwindigkeit, so dass Sie schädliche Dateien schneller und effizienter erkennen und sich dagegen schützen können.

Funktion zur Adaptive Bedrohungsanalyse

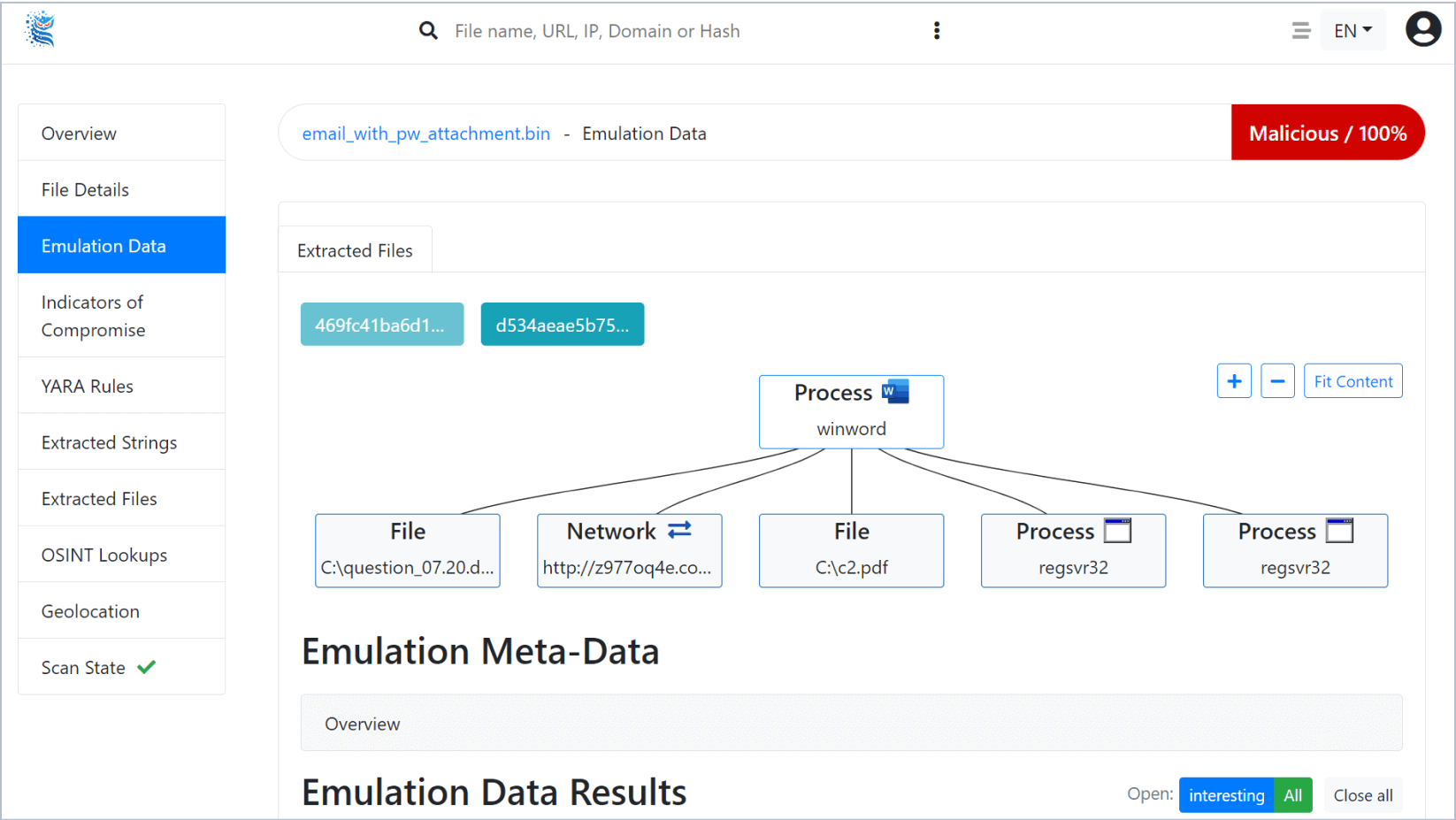

FilescanDie dynamische Malware-Analyse emuliert Microsoft Office-Dokumente, PowerShell-Skripte, URLs und vieles mehr.

Microsoft Office Datei-Emulation

Emulation von Microsoft Office-Dateien und Erkennung bösartiger Makros und anderer versteckter Bedrohungen

URL-Emulation und Phishing-Erkennung

Filescan kann Phishing-Versuche durch die Emulation von URLs in Echtzeit erkennen, so dass Sie Bedrohungen abfangen können, bevor sie Schaden anrichten können.

Merkmale der statischen Analyse

Dieses Update fügt neue Funktionen zur statischen Malware-Analyse hinzu, die einen verbesserten Schutz vor fortschrittlichen Cybersecurity-Bedrohungen bieten.

Datei-Parser

Die neuen Dateiparser liefern detaillierte Dateiinformationen und helfen dabei, potenziell schädliche Dateien schnell zu identifizieren und zu isolieren.

Validierung von Dateizertifikaten

Außerdem stellt die Dateizertifikatsvalidierung sicher, dass nur legitime und genehmigte Dateien in Ihrem Netzwerk ausgeführt werden.

Bild-Text-Analyse

Die Funktion Bildtextanalyse nutzt die OCR-Technologie (Optical Character Recognition), um Bilder zu analysieren und darin enthaltenen bösartigen Text zu erkennen. Diese Funktion hilft bei der Identifizierung textbasierter Bedrohungen, die sonst von herkömmlichen Sicherheitsmaßnahmen unbemerkt bleiben könnten.

Reputationsdienste

Die Reputation Services sind eine wichtige Komponente der neuen Sandboxing-Funktionen von OPSWAT MetaDefender und bieten fortschrittliche threat intelligence zum Schutz von Unternehmen vor Cyberangriffen.

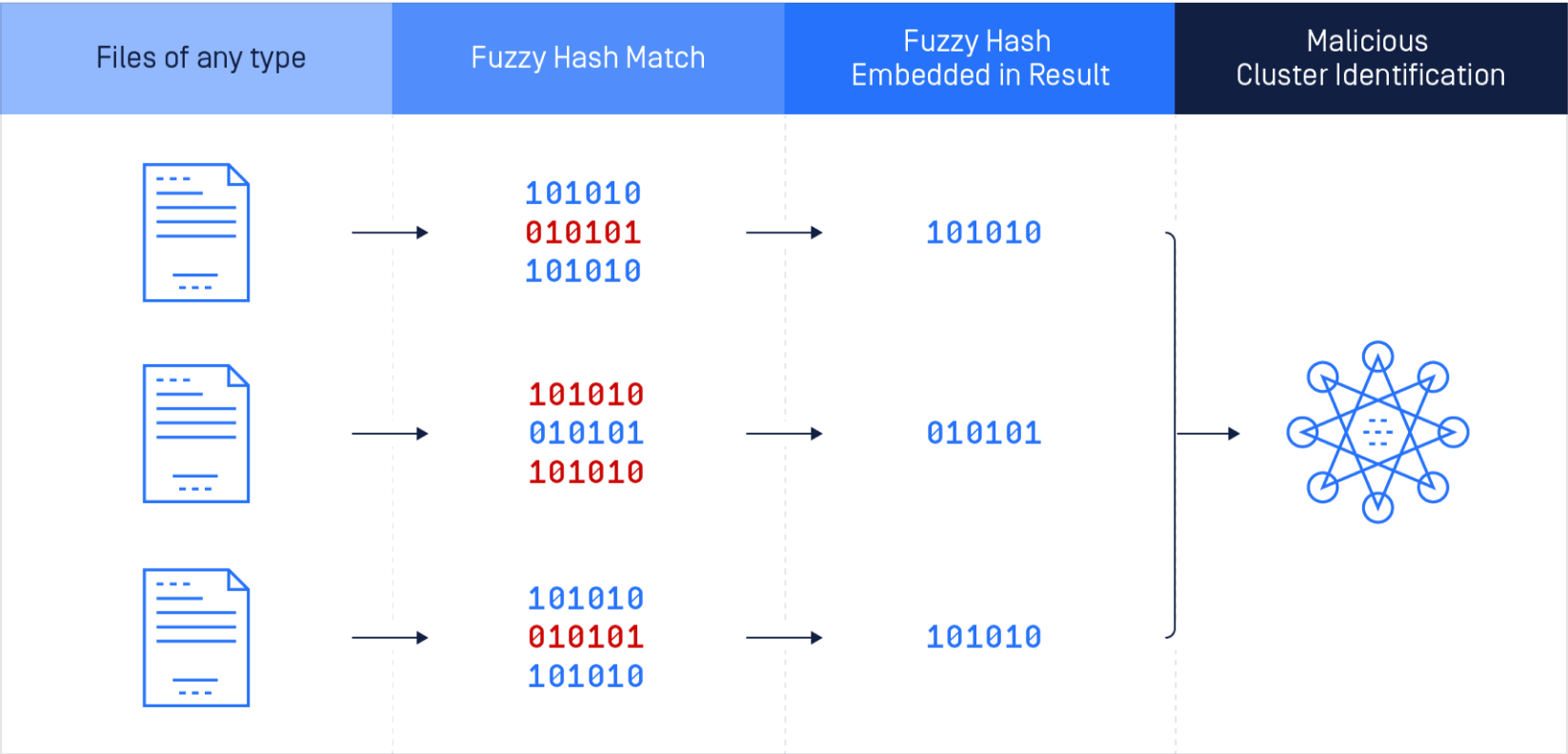

Fuzzy Hash Lookup

Eine der wichtigsten Funktionen der Reputationsdienste ist der Fuzzy-Hash-Abgleich, mit dem MetaDefender den digitalen "Fingerabdruck" von Dateien mit bekannten Malware-Hashes vergleichen kann.

Dadurch kann das System bösartige Dateien erkennen und blockieren, selbst wenn sie leicht verändert wurden, um die Erkennung durch herkömmliche signaturbasierte Antivirensoftware zu umgehen.

Mit der unscharfen Hash-Suche kann MetaDefender verdächtige Dateien schnell und präzise identifizieren und unter Quarantäne stellen, um das Netzwerk und die Daten Ihres Unternehmens vor Cyber-Bedrohungen zu schützen.

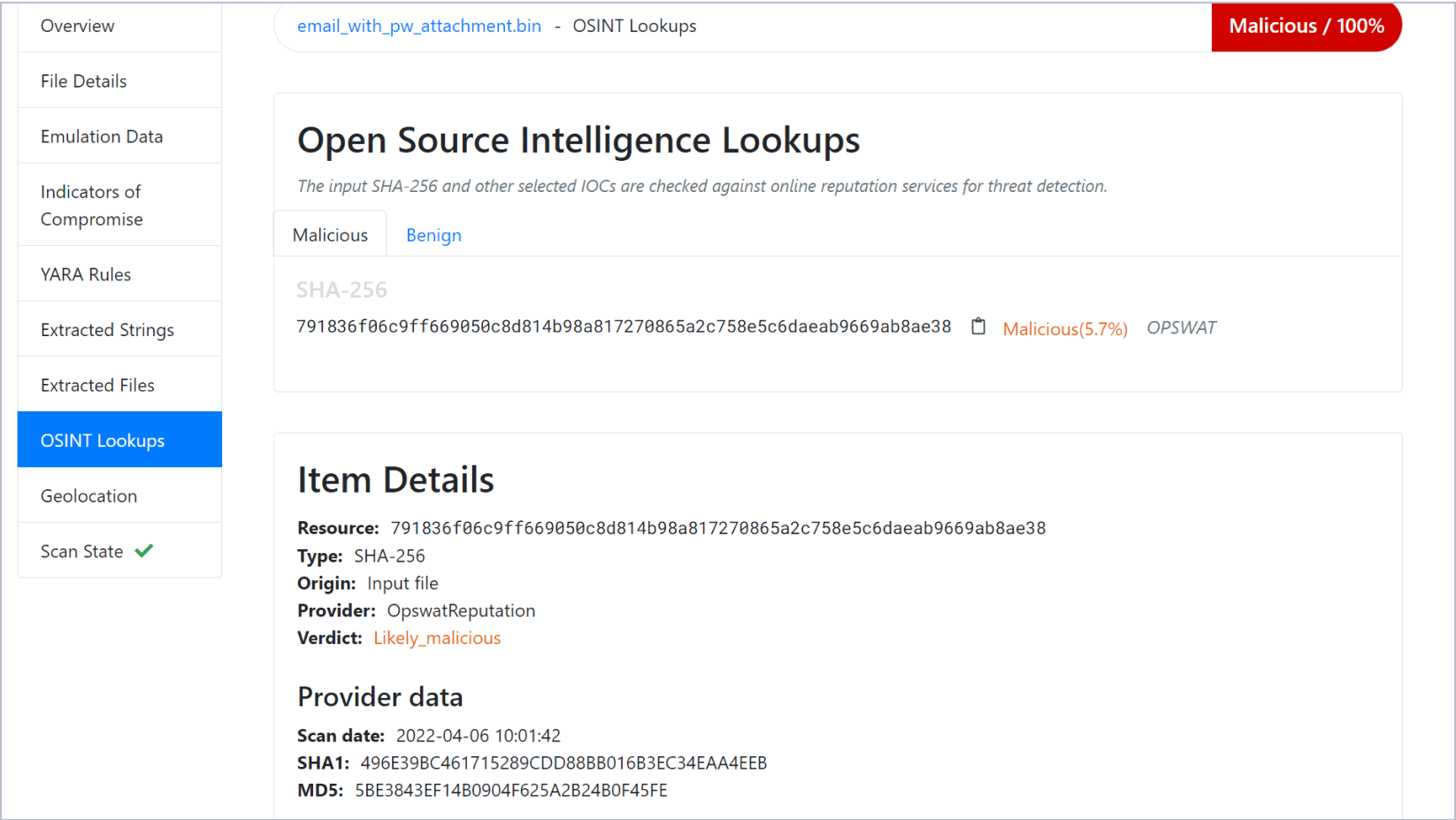

OPSWAT Reputation Lookup

OPSWAT Reputation Lookup liefert einen Score für den Ruf der Datei, der auf der Analyse unserer Dateireputationsdatenbank mit über 40 Milliarden Hashes basiert.

Diese Funktion ist in die Filescan Remote Engine integriert und steht Anwendern der Embedded Engine mit einer aktiven MetaDefender Cloud Lizenz und aktiviertem Threat Intelligence Modul zur Verfügung.

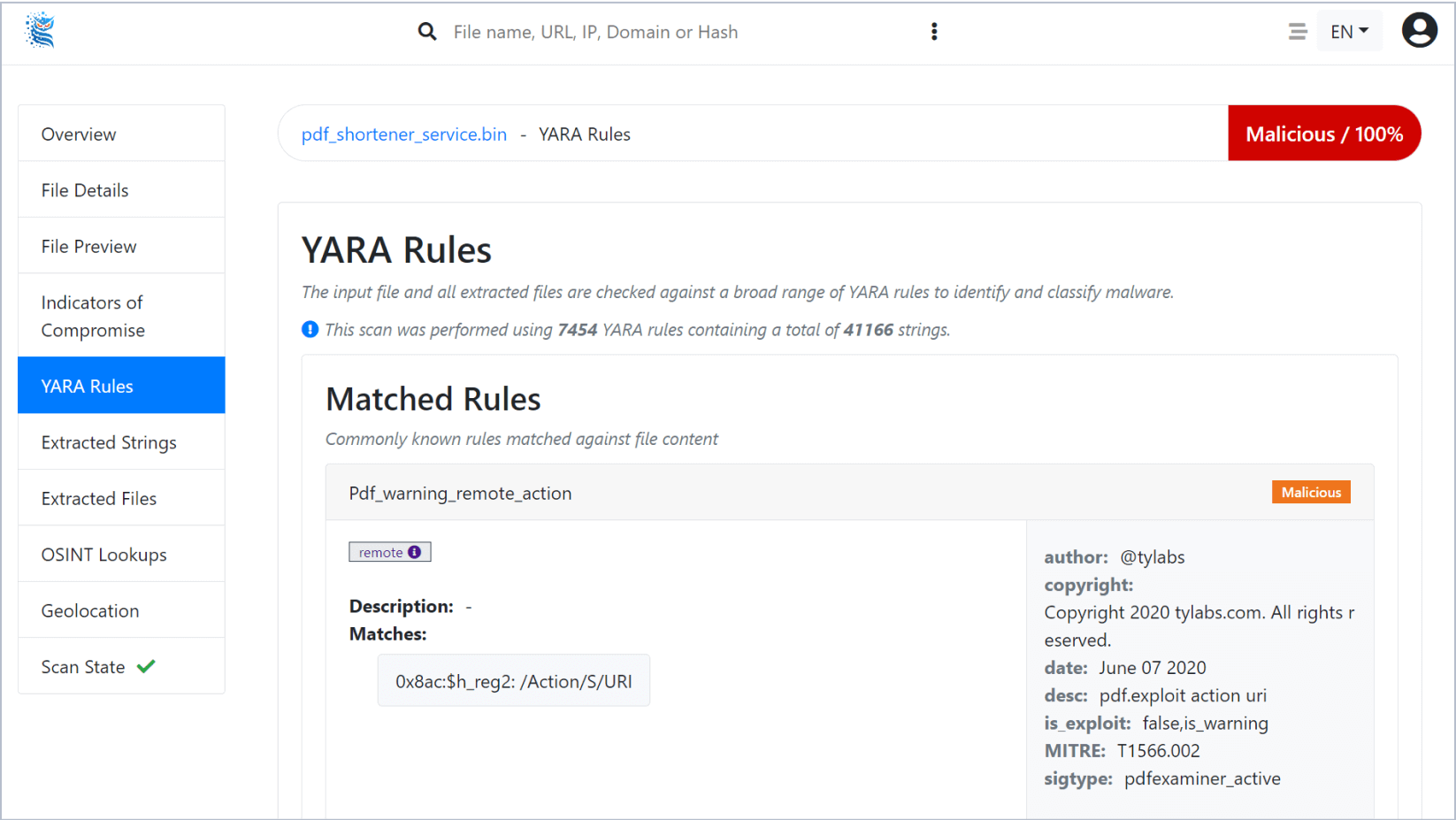

YARA Unterschriftenabgleicher

Der YARA Signature Matcher ist eine leistungsstarke Funktion von OPSWAT's MetaDefender , die benutzerdefinierte Regeln verwendet, um bösartige Dateien zu erkennen und zu identifizieren.

YARA ist ein flexibles Tool für den Musterabgleich, mit dem benutzerdefinierte Regeln zur Erkennung bestimmter Arten von Malware erstellt werden können. Mit dem YARA Signature Matcher kann MetaDefender bekannte Bedrohungen schnell und präzise erkennen und blockieren sowie neue und aufkommende Bedrohungen identifizieren.

Vorteile: Leistungsstarke, schnelle, effiziente, dynamische Analysetechnologie

MetaDefender ist sowohl einfach einzurichten als auch ressourcenschonend. In weniger als einer Stunde ist MetaDefender einsatzbereit und schützt Sie vor Malware. Erfahren Sie hier mehr über die technischen Details.

Optionen für den Einsatz

Mit MetaDefender können Sie sowohl vor Ort als auch in der Cloud auf die schnelle, dynamische Malware-Analyse Filescanzugreifen. Weitere Informationen zur Bereitstellung der Remote-Engine finden Sie im DatenblattMetaDefender .

Andere Verbesserungen und Aktualisierungen

Weitere Informationen finden Sie unteropswat. com/products/metadefender/core oderkontaktieren Sieunsere Experten für Cybersicherheit kritischer Infrastrukturen.

Versionsdetails

Produkt: MetaDefender Core

Freigabedatum: 7. April 2023

Versionshinweise: 5.5.0

Download-Link auf OPSWAT Portal:Herunterladen