Proactive DLP™ ist eine von mehreren Kerntechnologien (darunter Deep CDR™ Technology und Metascan™ Multiscannning), die die OPSWAT MetaDefender unterstützen, um zu verhindern, dass sensible und vertrauliche Informationen in Dateien aus den Systemen von Unternehmen gelangen oder in diese eindringen, indem Dateien vor ihrer Übertragung auf ihren Inhalt überprüft werden. Dies trägt zur Einhaltung gesetzlicher Vorschriften wie HIPAA, PCI-DSS und DSGVO bei. Proactive DLP nutzt Proactive DLP KI und maschinelles Lernen, um nicht jugendfreie Inhalte in Bildern und beleidigende Sprache in Texten zu erkennen.

Bessere Dokumentenidentifizierung mit verbesserter KI

Auf der Grundlage seiner bereits robusten Funktionen hat Proactive DLP seine KI-gestützte Funktion zur Dokumentenidentifizierung weiter verfeinert, die eine noch genauere und effizientere Klassifizierung von Dokumenten ermöglicht. Diese Verbesserungen ermöglichen es Unternehmen, sensible Informationen über eine größere Bandbreite von Dokumententypen hinweg besser zu erkennen und zu schützen.

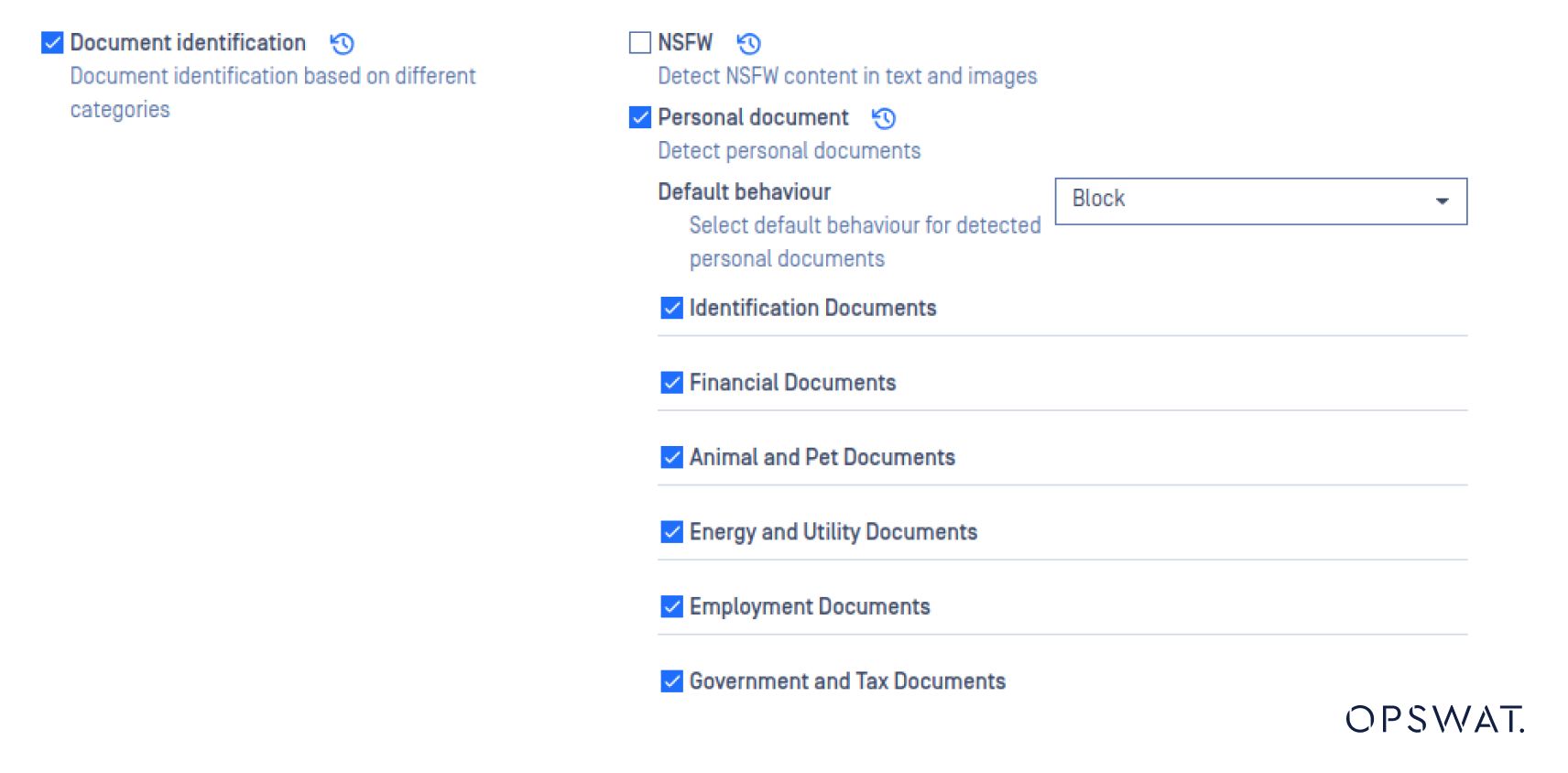

Zu den neuesten Erweiterungen der KI-gestützten Dokumentenidentifikation gehören:

Verbesserte Modelle für maschinelles Lernen

Hochentwickelte Algorithmen des maschinellen Lernens verbessern die Erkennungsgenauigkeit und ermöglichen eine präzisere Identifizierung sensibler Dokumente sowie eine geringere Anzahl von Fehlalarmen.

Erweiterte Unterstützung von Dokumenttypen

Proactive DLP unterstützt jetzt eine noch breitere Palette von Dokumenttypen, darunter:

- Finanzielle Dokumente

- OCR-verarbeitete Dokumente

- Spezialisierte Dateiformate

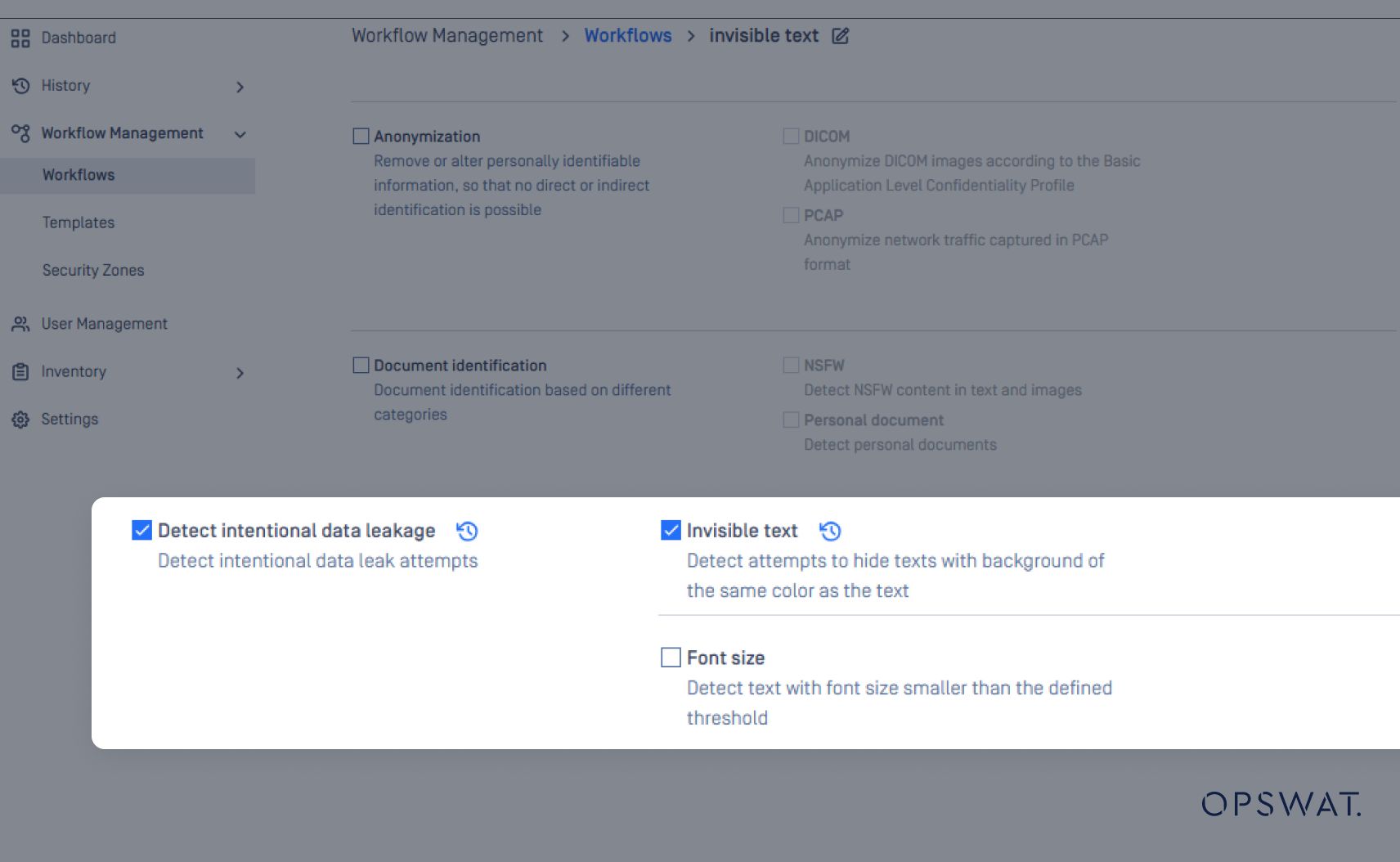

Diese Funktion kann unter MetaDefender Core aktiviert werden:

Verhindern von Datenlecks durch böswillige Insider

Wenn es um Sicherheitsbedrohungen und Betrugsrisiken geht, konzentrieren wir uns oft auf Hacker und externe Angriffe, die versuchen, in die Netzwerke von Unternehmen einzudringen, um Informationen und Daten zu stehlen. Eine weitere häufige Quelle für Datenlecks sind jedoch Bedrohungen durch Insider.

Die Bedrohungen durch Mitarbeiter und andere vertrauenswürdige Insider nehmen zu. Im Jahr 2023 stiegen die durchschnittlichen jährlichen Kosten für Sicherheitsverletzungen durch Insider auf 16,2 Millionen US-Dollar pro Unternehmen, während die durchschnittliche Zeit zur Eindämmung solcher Vorfälle auf 86 Tage anstieg. Mehr denn je ist es für Unternehmen wichtig, robuste Sicherheitsprotokolle einzuführen, um sensible Informationen und Daten zu schützen.

Insider-Bedrohungen und externe Angriffe

In den letzten fünf Jahren hat sich die Wahrnehmung der Herausforderungen bei der Erkennung und Verhinderung von Insider-Angriffen im Gegensatz zu externen Cyber-Bedrohungen deutlich verändert. Die Besorgnis über böswillige Insider hat deutlich zugenommen, von 60 % im Jahr 2019 auf 74 % im Jahr 2024. Dieser Anstieg deutet auf ein größeres Bewusstsein oder eine größere Erfahrung mit vorsätzlichen Insider-Angriffen hin.

Insider-Bedrohungen sind böswillige Handlungen, die von autorisierten Mitarbeitern innerhalb einer Organisation ausgeführt werden. Diese Bedrohungen stellen sowohl für private als auch für öffentliche Organisationen eine große Herausforderung im Bereich der Cybersicherheit dar, da Insider-Angriffe erhebliche Schäden an den Unternehmensressourcen verursachen können, die oft größer sind als bei externen Angriffen. Die meisten bestehenden Ansätze im Bereich der Erkennung von Insider-Bedrohungen konzentrieren sich auf allgemeine Angriffsszenarien. Insider-Angriffe können jedoch auf verschiedene Weise ausgeführt werden, wobei die gefährlichsten Angriffe Datenlecks sind, die von einem böswilligen Insider ausgeführt werden können, bevor er das Unternehmen verlässt. Dies unterstreicht den Bedarf an fortschrittlichen, differenzierten Methoden zur Erkennung dieser neuen Risiken.

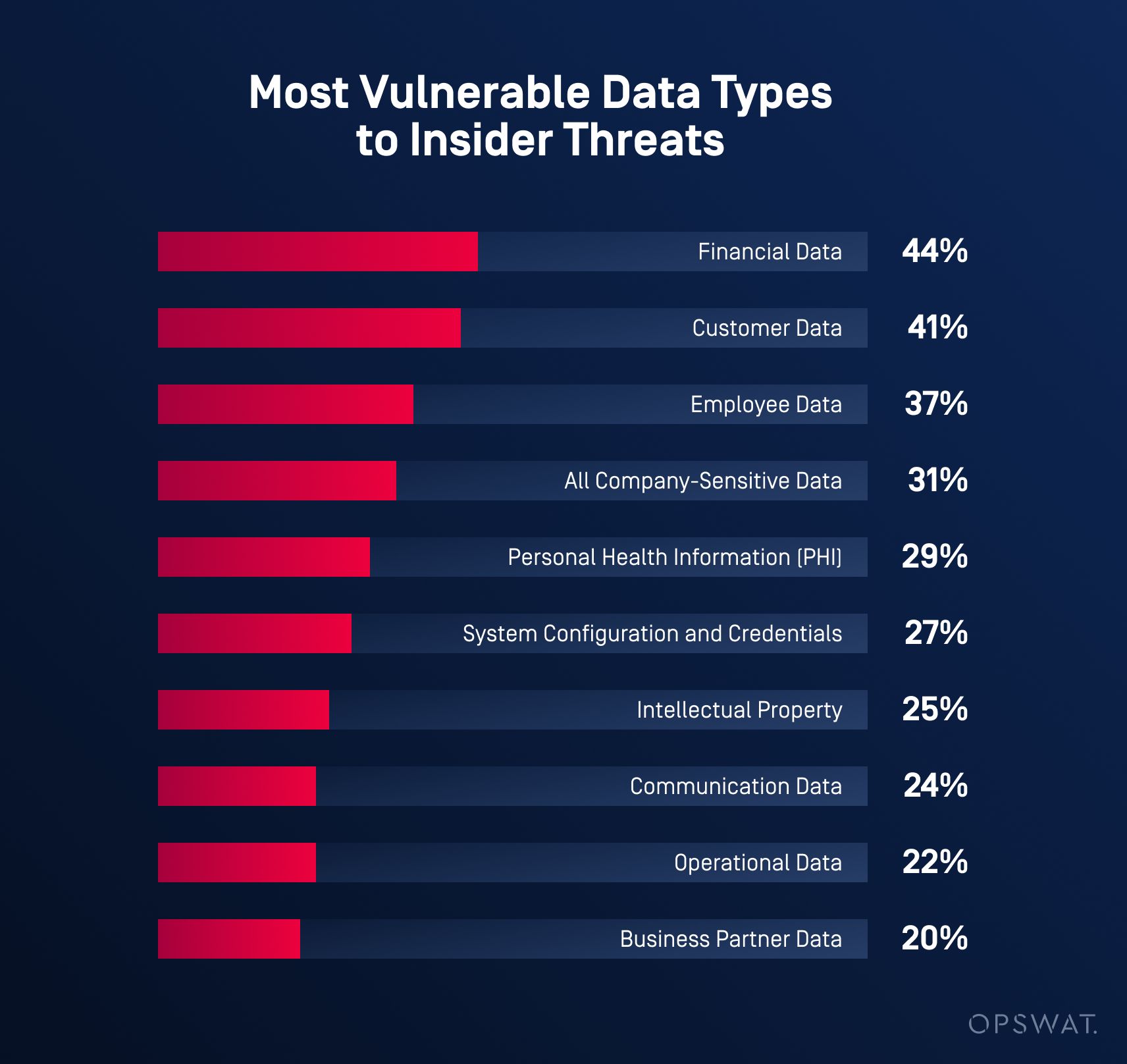

Gefährdete Arten von Daten

Laut dem Insider Threat Report 2024 sind Finanzdaten, Kundendaten und Mitarbeiterdaten besonders anfällig für böswillige Insider. Finanzdaten sind aufgrund ihres direkten Monetarisierungspotenzials besonders gefährdet. Kundendaten folgen dicht dahinter und geben Anlass zur Sorge über den Verlust von PII (personal identifiable information). Auch die Daten von Mitarbeitern sind ein wichtiges Thema, wobei die Risiken eines falschen Umgangs mit sensiblen Personaldaten hervorgehoben werden. Der Bericht hebt hervor, dass alle sensiblen Unternehmensdaten anfällig sind, was die Notwendigkeit umfassender Datensicherheitsmaßnahmen unterstreicht.

Bösartige Insider-Angriffstechniken erkennen

Böswillige Insider verwenden oft raffinierte Techniken, um Sicherheitsmaßnahmen zu umgehen.

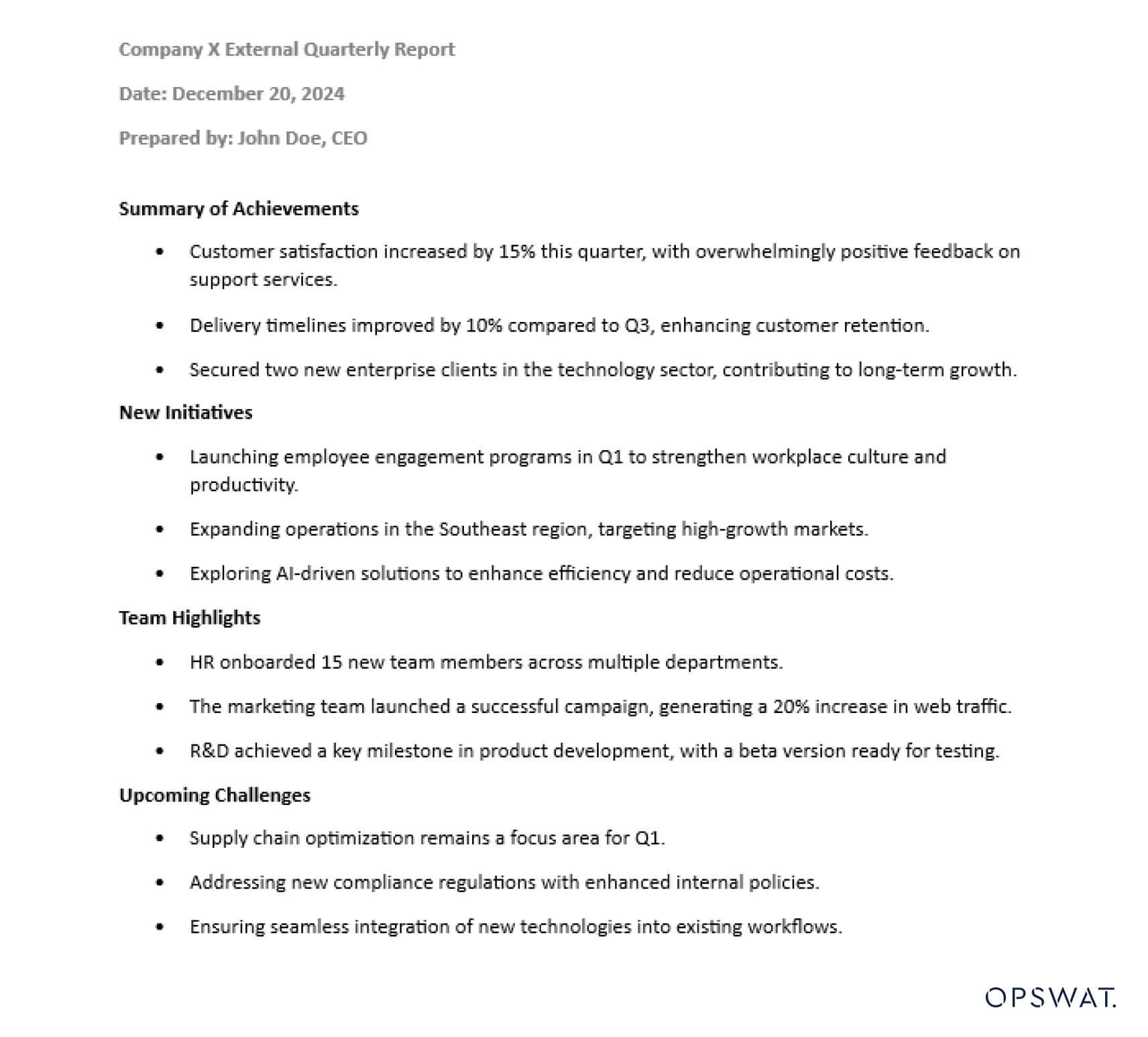

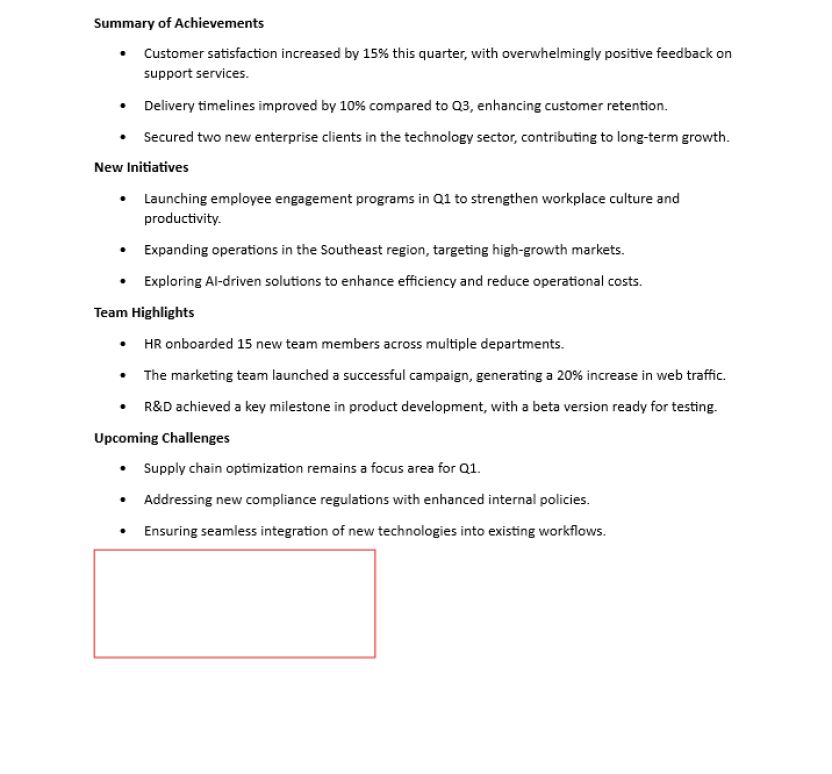

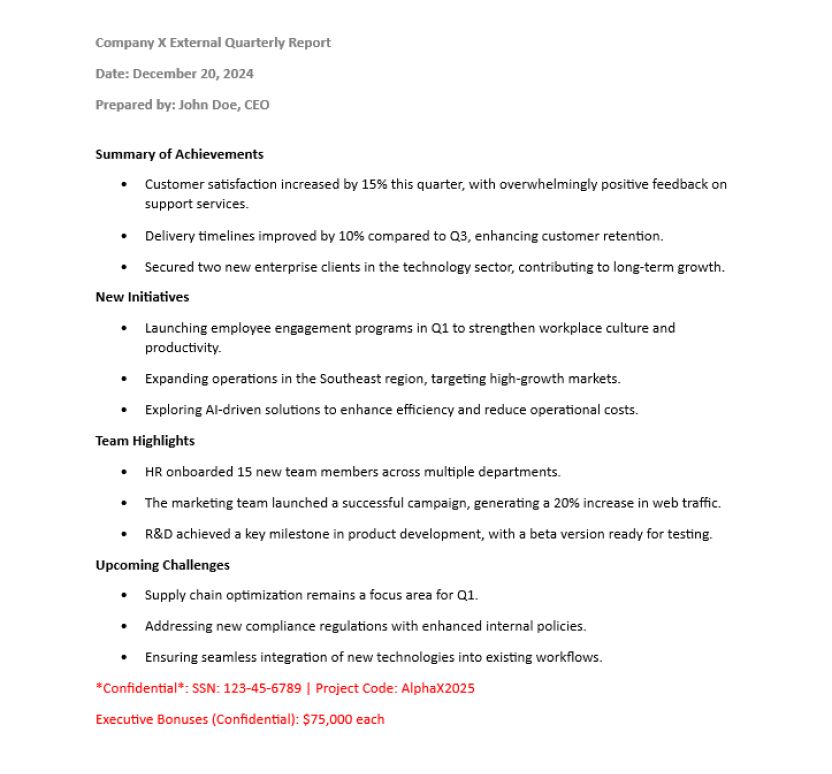

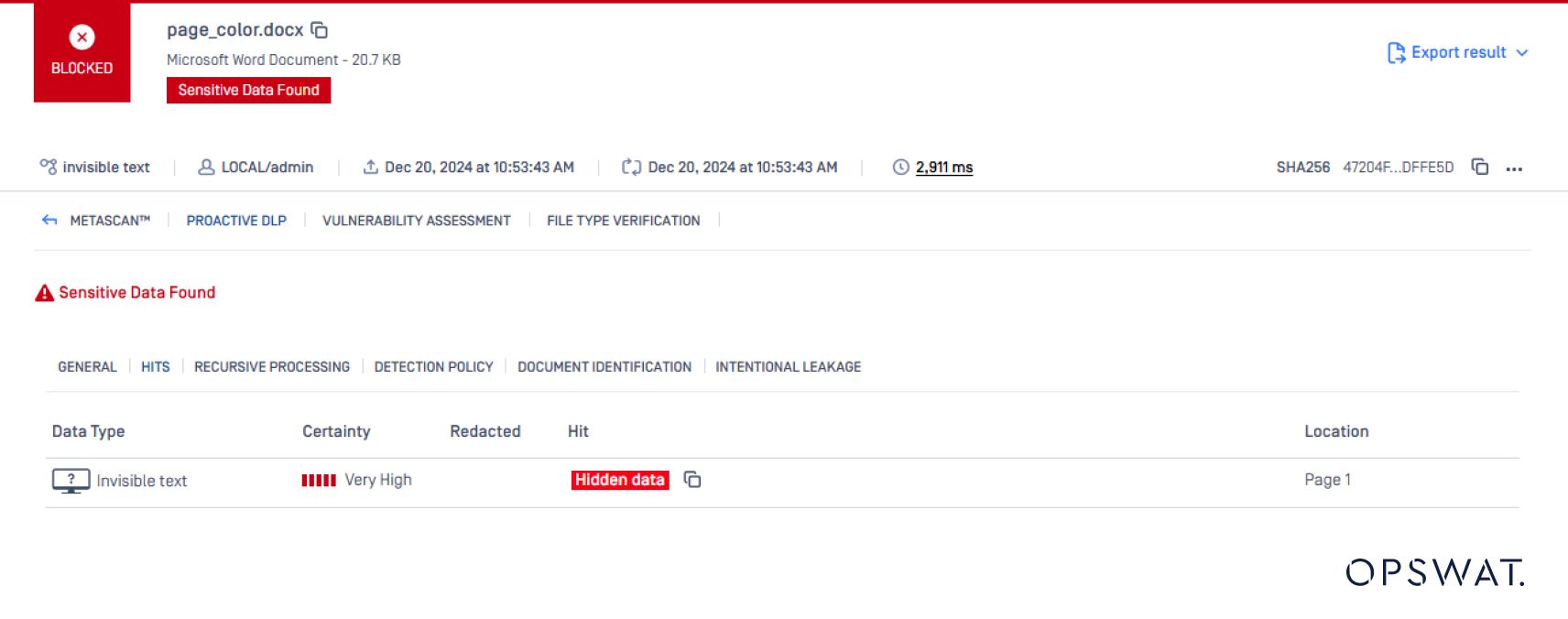

Beispiel für unsichtbare Texte innerhalb eines sensiblen Dokuments

Beispiel für tatsächlichen Text, der als unsichtbarer Text getarnt ist

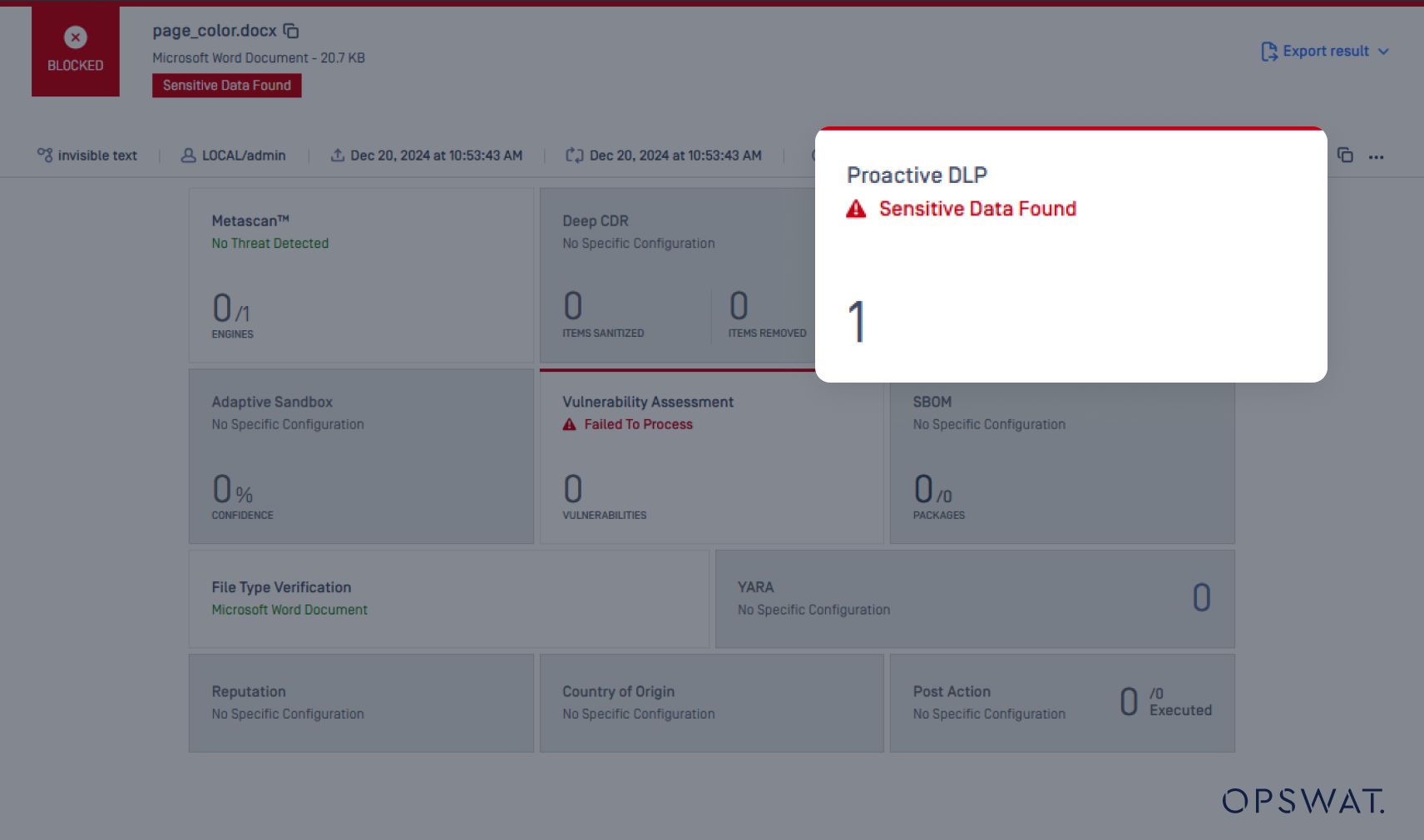

Mit Proactive DLP können Unternehmen diese Techniken proaktiv erkennen und verhindern.

Diese neue Funktion stellt sicher, dass keine böswilligen Insidertechniken einer Überprüfung entgehen, und ermöglicht es Unternehmen, eine strengere Kontrolle über sensible Daten zu behalten und Verstöße gegen gesetzliche Vorschriften zu verhindern.

Schützen Sie vertrauliche Daten mit Proactive DLP

Die Bedrohung durch böswillige Insider ist eine Realität, die kein Unternehmen ignorieren kann. Durch den Einsatz fortschrittlicher Technologien wie Proactive DLP können Unternehmen einen Wettbewerbsvorteil beim Schutz sensibler Informationen und bei der Verhinderung von Verstößen gegen Vorschriften erzielen. Da sich der Einsatz von KI-gestützter Dokumentenklassifizierung und die Erkennung bösartiger Insider-Bedrohungen ständig weiterentwickeln, ist es für Unternehmen unerlässlich, auf dem Laufenden zu bleiben und ihre Sicherheitsstrategien entsprechend anzupassen.

Zusätzliche Ressourcen

Sind Sie bereit, mit Proactive DLP v2.22.0 zu arbeiten? Sehen Sie sich diese hilfreichen Ressourcen an:

- Besuchen Sie opswat. com/technologies/proactive-data-loss-prevention

- Upgrade auf Proactive DLP™ v2.22.0

- Erfahren Sie mehr über andere erweiterte Funktionen von Proactive DLP :

Haben Sie weitere Fragen? Sie erreichen uns unter support@opswat. com.