Microsoft Office-Dokumente sind nach wie vor eines der effektivsten Werkzeuge für Cyberangriffe. Sie genießen Vertrauen, sind weit verbreitet und fest in den täglichen Arbeitsabläufen verankert. Jüngste Aktivitäten im Zusammenhang mit russischen Angreifern in Verbindung mit Schwachstellen wie CVE-2026-21509 zeigen, warum Office nach wie vor ein zuverlässiger Einstiegspunkt ist, insbesondere für hochwertige und sensible Umgebungen.

Die Schwachstelle: Ausnutzung von Vertrauen durch Design

CVE-2026-21509 ermöglichte es Angreifern, ein legitimes Office-Dokument als Waffe einzusetzen, sodass die Ausnutzung während der normalen Dateiverarbeitung erfolgte. Keine Makros. Keine Warnungen. Keine offensichtlichen Warnsignale. Das Dokument sah ganz normal aus, weil es strukturell auch ganz normal war.

Das ist das Problem. Office-Dateien sind komplexe Container. Sie unterstützen eingebettete Objekte, Verweise und dynamische Inhalte, die für die Produktivität entwickelt wurden. Diese Komplexität gibt Angreifern die Möglichkeit, Ausführungswege innerhalb der normalen Dokumentenverarbeitung zu verstecken.

Wie der Exploit funktioniert

Microsoft Office enthält einen Sicherheitsmanager, der als Gatekeeper für eingebettete Objekte fungiert. Wenn Office auf ein OLE-Objekt stößt, überprüft es eine Sperrliste (Kill Bits), um festzustellen, ob dieses Objekt gefährlich ist.

CVE-2026-21509 nutzt diesen Vertrauensmechanismus direkt aus. Angreifer betten bestimmte Eigenschaften und Flags in die XML-Struktur des Dokuments ein. Diese Flags präsentieren dem Security Manager im Wesentlichen Anmeldedaten und signalisieren: „Dieses Objekt ist vertrauenswürdig, bitte nicht überprüfen.“ Der Security Manager kommt dieser Aufforderung nach, und das bösartigeOLEObjectwird ohne Überprüfung ausgeführt.

Der Exploit erfolgt frühzeitig, während der Analyse und Darstellung. Das Dokument muss nicht bösartig aussehen. Es muss lediglich geöffnet werden.

Ein Muster, kein Ausreißer

CVE-2026-21509 folgt einem bekannten Muster.

In CVE-2024-30103 missbrauchten Angreifer die Art und Weise, wie Office Remote-Vorlagen verarbeitete, und ermöglichten so die Ausführung ohne Makros und mit minimaler Benutzerinteraktion. Zuvor wurde CVE-2023-36884 von staatlich unterstützten Gruppen aktiv ausgenutzt, indem sie manipulierte Office-Dokumente verwendeten, die während der normalen Darstellung ausgelöst wurden.

Jeder Fall unterstreicht denselben Punkt: Der Angriff erfolgt frühzeitig, während der Analyse und Darstellung. Das Dokument muss nicht bösartig aussehen. Es muss lediglich geöffnet werden.

Dieser Ansatz passt gut zur Vorgehensweise russischer Hackergruppen. Sie bevorzugen Techniken, die sich in normale Arbeitsabläufe einfügen, vermeiden auffällige Indikatoren und nutzen Vertrauen aus, anstatt sich Zugang zu verschaffen.

Die wahre Lehre aus den ersten Tagen im Amt

Die Lektion handelt nicht von einer einzelnen Schwachstelle oder einer einzelnen Kampagne. Es geht um die Angriffsfläche selbst.

Office-Dokumente werden in der Regel als Daten und nicht als ausführbare Inhalte behandelt. Moderne Exploits machen sich diese Annahme zunutze. Sicherheitsteams können sich nicht darauf verlassen, zu wissen, welche Schwachstelle gerade aktiv ist oder welcher Exploit zu einem bestimmten Zeitpunkt im Umlauf ist. Zero-Day-Exploits funktionieren gerade deshalb, weil sie zum Zeitpunkt ihrer Verwendung unbekannt sind.

Für Unternehmen, die kritische Systeme betreiben, ändert dies die Sicherheitslage. Der Fokus kann nicht darauf liegen, den Exploit nach dem Öffnen eines Dokuments zu identifizieren. Der Fokus muss darauf liegen, die Möglichkeit, dass Dokumente versteckte Logik ausführen, gänzlich zu beseitigen.

Wie OPSWAT dieser Bedrohung begegnet

OPSWAT der Zero-Day-Herausforderung für Office mit zwei sich ergänzenden Technologien: Die Deep CDR™-Technologie verhindert Ausnutzung, indem sie die Ausführungsfähigkeit entfernt, während Adaptive Sandbox durch Verhaltensanalyse die wahre Absicht bösartiger DokumenteSandbox .

Deep CDR™-Technologie: Neutralisierung von Exploits durch strukturelle Bereinigung

Die Deep CDR™-Technologiegeht das Problem an der Quelle an, indem sie einen Zero-Trust-Ansatz für die Dateistruktur verfolgt.

Anstatt zu entscheiden, ob ein Dokument bösartig ist, behandelt die Deep CDR™-Technologie komplexe Dateien standardmäßig als potenziell unsicher. Sie zerlegt das Dokument, entfernt alle aktiven und ausnutzbaren Elemente – Skripte, eingebettete Objekte, fehlerhafte Strukturen – und erstellt eine saubere Version, in der die geschäftlichen Inhalte erhalten bleiben.

Wie die Deep CDR™-Technologie CVE-2026-21509 stoppt

Die Deep CDR™-Technologie funktioniert nach einem grundlegend anderen Prinzip als der Office Security Manager. Sie bewertet nicht die Vertrauenswürdigkeit. Sie überprüft keine Blacklists und analysiert keine Flags. Sie entfernt einfach alle nicht konformen Inhalte, einschließlich OLE-Objekte.

Durch die Dekonstruktion des Dokuments und die Eliminierung aller aktiven und ausnutzbaren Elemente vor der Rekonstruktion macht die Deep CDR™-Technologie den Ausnutzungsmechanismus unwirksam. Es bleiben keine OLE-Objekte übrig, die ausgeführt werden könnten, egal ob vertrauenswürdig oder nicht. Das resultierende Dokument bewahrt den geschäftlichen Inhalt, kann jedoch keine Ausführungsfunktionen mehr ausführen.

Dieser Ansatz erfordert keine Kenntnis von CVE-2026-21509 oder einer zukünftigen Variante. Wenn der Exploit davon abhängt, dass eingebettete Objekte in der Benutzerumgebung erhalten bleiben, schlägt er aufgrund seiner Konzeption fehl.

Für CISOs bedeutet dies eine neue Sichtweise auf die Risikodiskussion. Zero-Day-Exploits für Office sind nicht mehr nur ein Problem der Informationssicherheit, sondern werden zu einer Frage der Gestaltung. Das Dokument kann zwar empfangen werden, aber es kann keine versteckte Logik ausführen.

Adaptive Sandbox: Aufdeckung böswilliger Absichten durch Verhaltensanalyse

Während die Deep CDR™-Technologie durch strukturelle Bereinigung Missbrauch verhindert, Adaptive Sandbox einen anderen Ansatz: Das Dokument wird in einer kontrollierten Umgebung ausgeführt und beobachtet, was es tatsächlich tut.

Warum Verhaltensanalyse wichtig ist

CVE-2026-21509 zeigt, warum statische Analysen ihre Grenzen haben. Die mit der Ukraine-Kampagne von APT28 in Verbindung stehenden bösartigen Dokumente erscheinen strukturell normal. Die in das XML eingebetteten Flags werden nicht als offensichtliche Malware-Signaturen registriert. Herkömmliche Erkennungsmethoden haben Schwierigkeiten, da nichts offensichtlich „falsch” ist.

Adaptive Sandbox anders. Anstatt zu versuchen, bösartige Muster in statischem Code zu identifizieren, führt es das Dokument in einer kontrollierten Umgebung aus und beobachtet dessen tatsächliches Verhalten.

Wie Adaptive Sandbox die APT28-KampagneSandbox

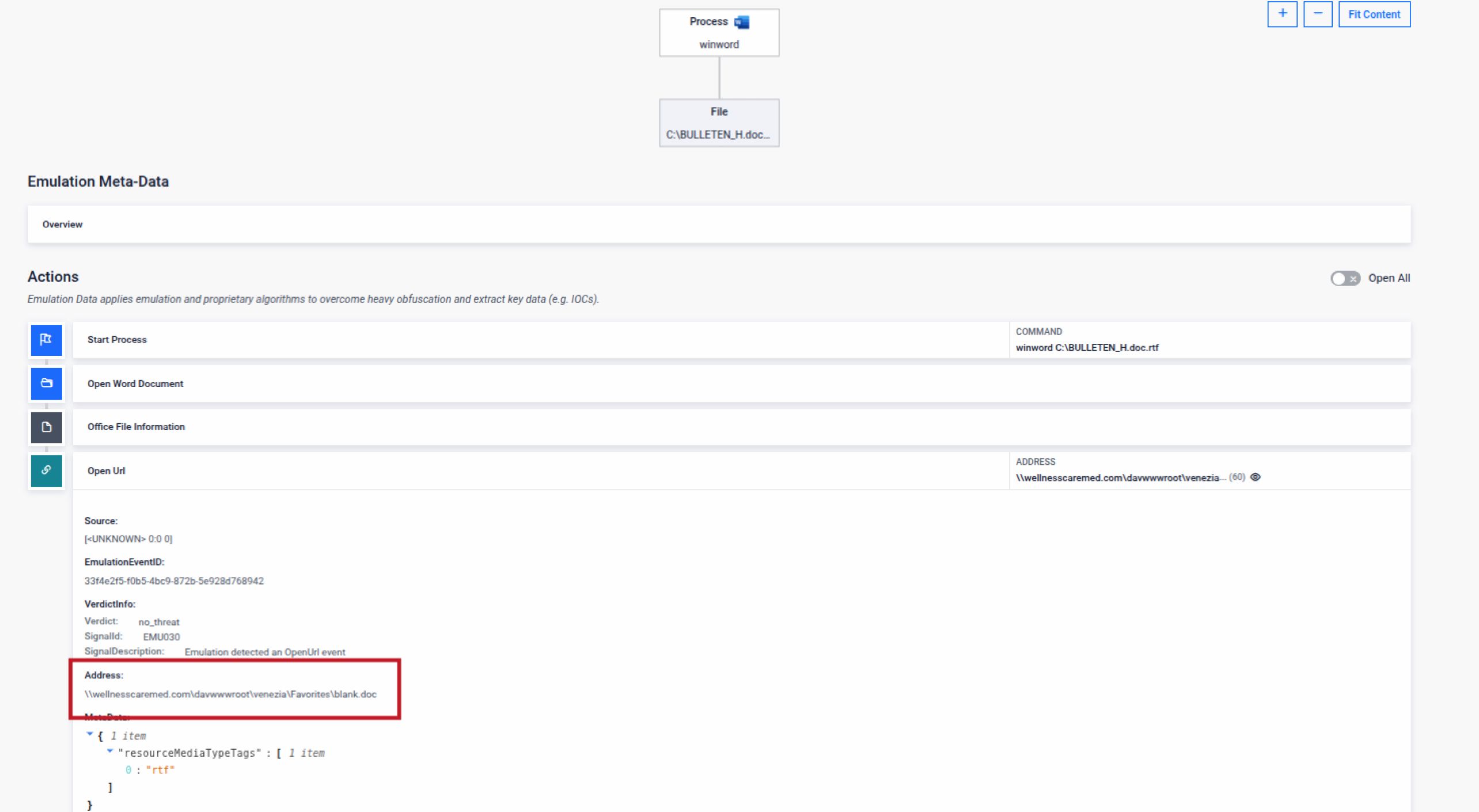

Als Adaptive Sandbox die bösartigen DokumenteSandbox , die CVE-2026-21509 ausnutzen, suchte es nicht nach bekannten Exploit-Signaturen. Es führte das Dokument aus und beobachtete, was passierte.

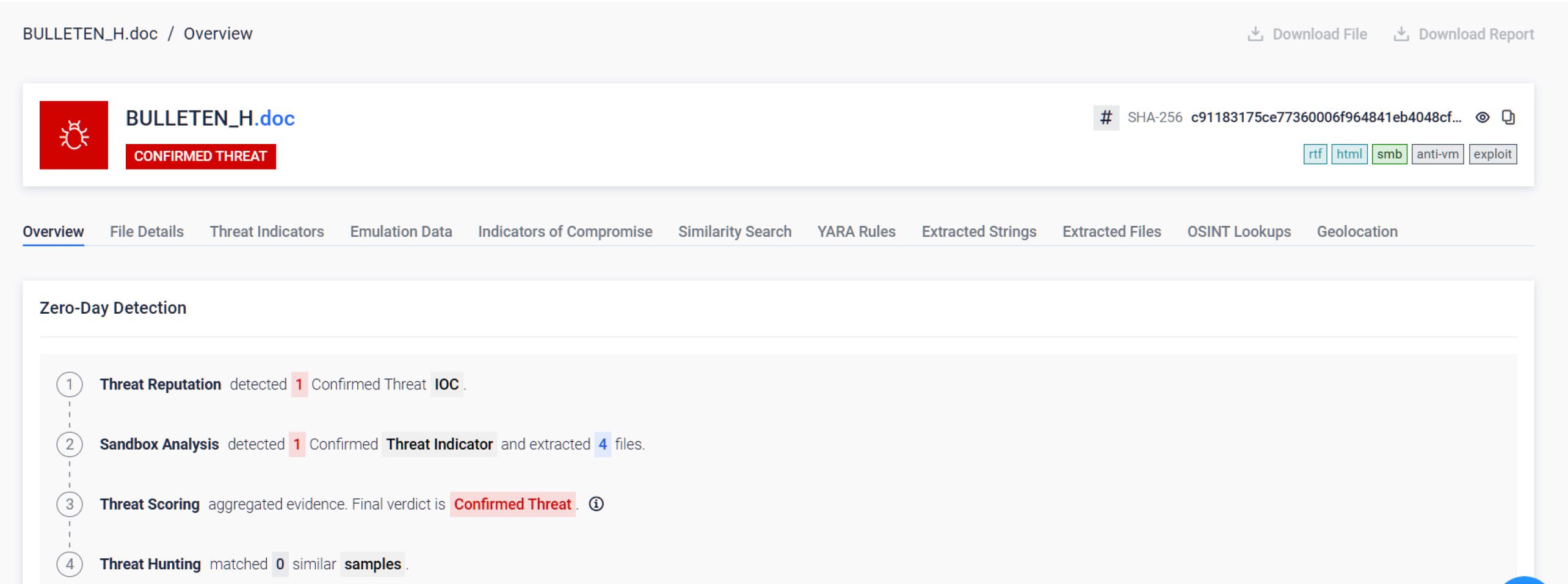

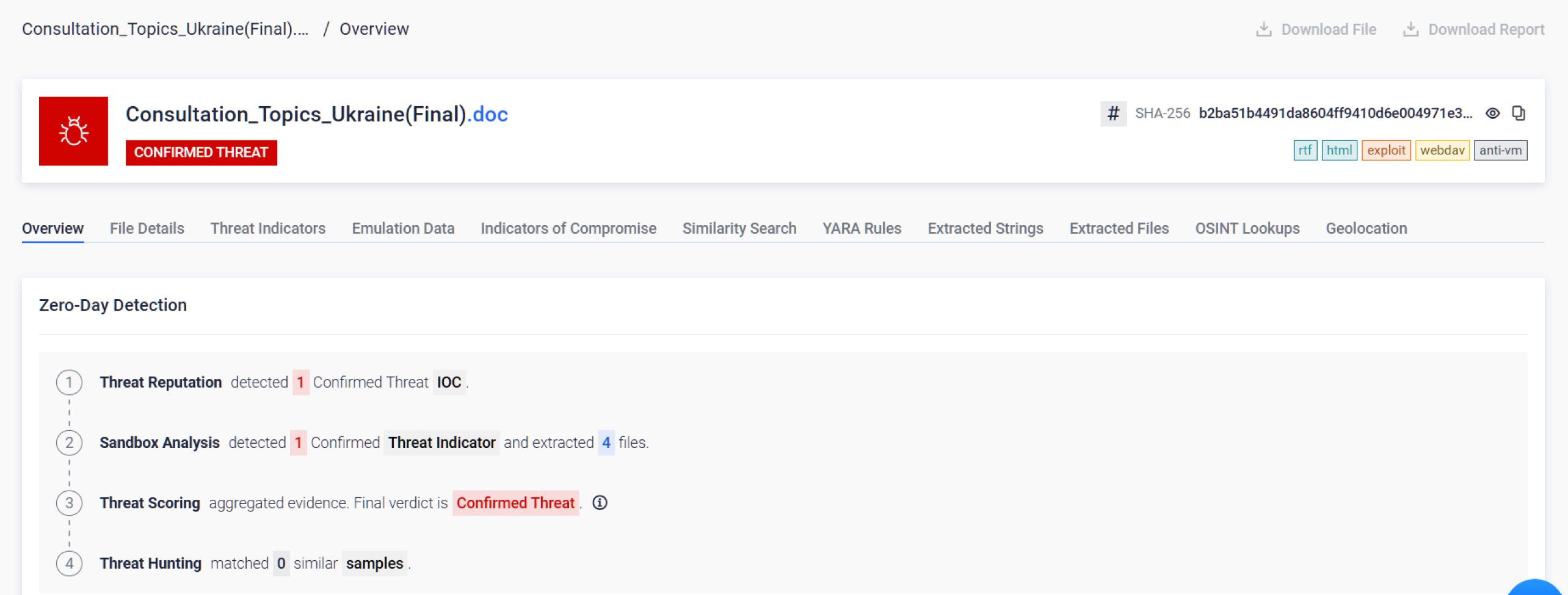

Tatsächliche bösartige Dokumente, die CVE-2026-21509 ausnutzen

Sobald die Datei geöffnet wurde, wurde das eingebettete OLE-Objekt genau wie vom Angreifer beabsichtigt ausgelöst. Anstatt jedoch das Netzwerk des Opfers zu erreichen, offenbarte es sein wahres Ziel: die Initiierung einer WebDAV-Verbindung zur Infrastruktur des externen Angreifers, um die nächste Stufe der Payload abzurufen.

Dieses Netzwerkverhalten ist entscheidend. Nicht die XML-Struktur. Nicht das Vorhandensein bestimmter Flags. Die tatsächliche Aktion, die das Dokument ausführt, wenn es die Möglichkeit zur Ausführung erhält.

Adaptive Sandbox und emuliert alle aktiven und ausnutzbaren Elemente und erstellt so ein vollständiges Verhaltensprofil. Selbst wenn ein Exploit unbekannt ist,Sandbox Adaptive Sandbox dieses VerhaltenSandbox , bevor das Dokument die Benutzer erreicht, wenn ein Dokument versucht, auf externe Server zuzugreifen, zusätzliche Payloads herunterzuladen, versteckte Befehle auszuführen oder Befehls- und Kontrollverbindungen herzustellen.

Wenn das OLE-Objekt bösartigen Code enthält,Sandbox Adaptive Sandbox diesen durch Verhaltensausführung und nicht durch Signaturabgleich.

Zwei Technologien arbeiten zusammen

Für Unternehmen, die in risikoreichen Umgebungen tätig sind,Sandbox Deep CDR™ Technology und Adaptive Sandbox unterschiedliche, sich jedoch ergänzende Funktionen:

- Deep CDR™-Technologie zur Prävention: Stellt sicher, dass Dokumente, die in die Umgebung gelangen, keine schädliche Logik ausführen können. Die Exploit-Fähigkeit wird entfernt, bevor die Datei die Benutzer erreicht. Verwenden Sie diese Funktion, wenn Dokumente für eine sichere Zustellung an Endbenutzer bereinigt werden müssen.

- Adaptive Sandbox die Erkennung: Zeigt die Verhaltensabsicht verdächtiger Dokumente durch kontrollierte Ausführung auf und unterstützt damit die Bedrohungserkennung, die Reaktion auf Vorfälle und die forensische Analyse. Verwenden Sie diese Funktion, wenn Sie genau verstehen möchten, wozu ein Dokument bestimmt ist.

CVE-2026-21509 nutzt das Vertrauen in die Dateistruktur aus. Die Deep CDR™-Technologie entfernt die ausnutzbare Struktur. Adaptive Sandbox , wozu der Exploit entwickelt wurde.

Bei keinem der beiden Ansätze müssen Sie die Schwachstelle im Voraus kennen. Beide gewährleisten, dass Ihr Unternehmen nicht abwarten muss, um herauszufinden, was passiert, wenn der nächste Office Zero Day auftritt.

Fazit: Sicherheit durch Design, nicht durch Erkennung

Office-Exploits werden auch weiterhin auftauchen. Angreifer werden die Komplexität von Dateien weiterhin ausnutzen, weil es funktioniert. Die praktische Schlussfolgerung ist einfach: In Umgebungen mit hohem Risiko sollten Office-Dokumente von Haus aus sicher sein. Nicht überwacht. Nicht „wahrscheinlich sauber“. Sicher zu öffnen.

CVE-2026-21509 wird nicht der letzte Office-Exploit sein, den russische Hacker nutzen. Der nächste könnte bereits existieren. Die einzige relevante Frage ist, ob Dokumente die Möglichkeit haben, versteckte Logik in Ihrer Umgebung auszuführen.

Erfahren Sie mehr darüber, wie Sie Deep CDR™-Technologie und Adaptive Sandbox in Ihre bestehende Sicherheitsinfrastruktur integrieren können.