We're thrilled to introduce the latest milestone in cybersecurity resilience - MetaDefender Aether v1.9.3. This release is a testament to our commitment to empowering organizations against emerging threats.

Python Entpacken & Dekompilieren: Versteckte Bedrohungen aufdecken

With the inclusion of Python Unpacking & Decompilation support for PyInstaller, Nuitka, and py2exe, MetaDefender Aether v1.9.3 sheds light on previously hidden malicious items. By dissecting and analyzing compiled Python files, organizations can uncover hidden threats and proactively defend against them.

Erweiterte Extraktion der Malware-Konfiguration zur Unterstützung der Cobalt Strike-Malware-Familie: Kampf gegen fortgeschrittene Bedrohungen

Der erweiterte Malware-Konfigurations-Extraktor unterstützt jetzt die Cobalt Strike (CS)-Malware-Familie. Geknackte Versionen von CS, die häufig von Bedrohungsakteuren eingesetzt werden, ermöglichen die Bereitstellung eines speicherinternen Agenten (bekannt als Beacon) auf dem Opfer-Host, wodurch Festplatteninteraktionen umgangen werden. CS Beacon erleichtert die Command-and-Control (C2)-Kommunikation über verschiedene Protokolle und bietet eine Fülle von Funktionen wie Privilegienerweiterung, Extraktion von Anmeldeinformationen, laterale Bewegungen und Datenexfiltration.

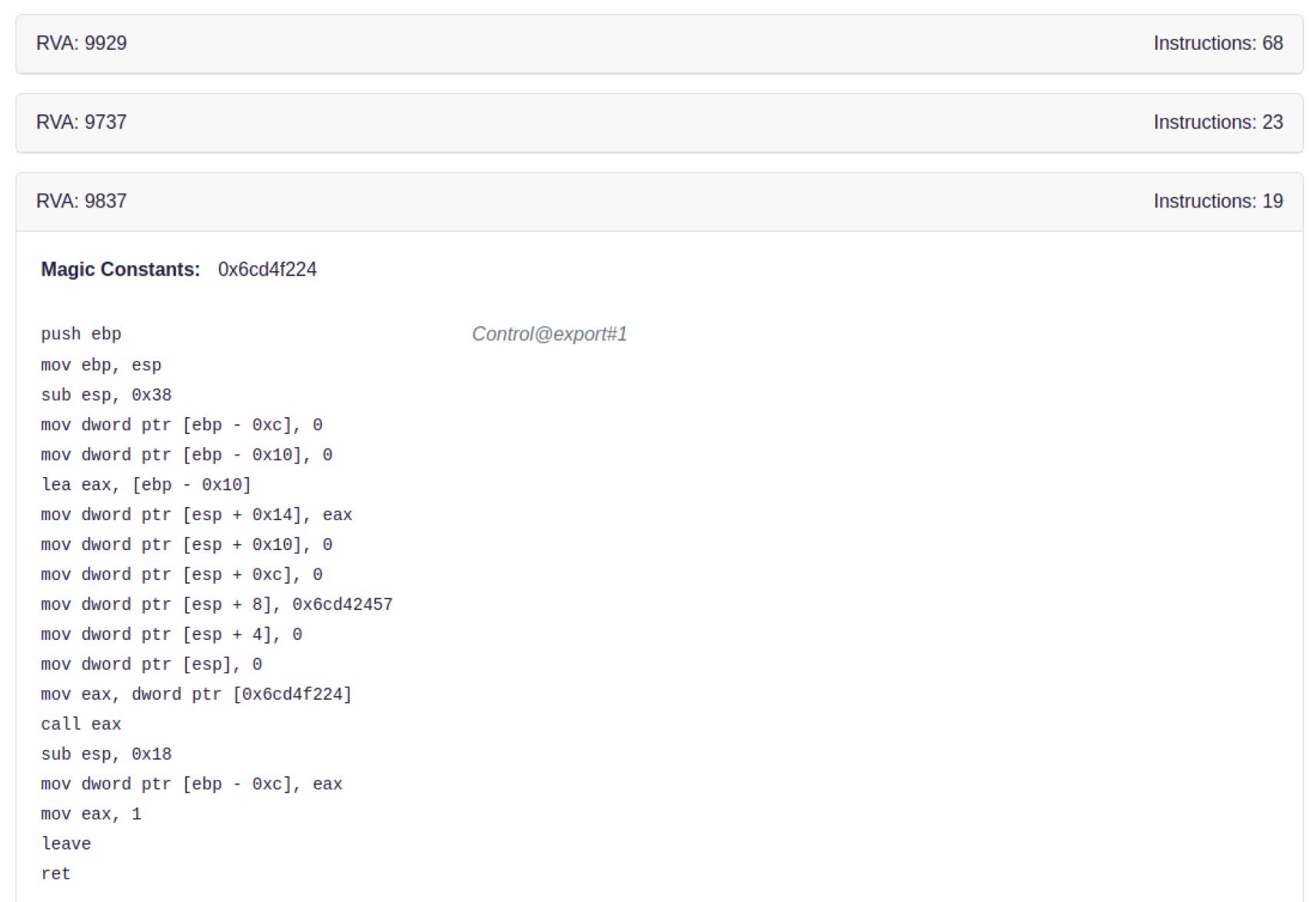

Disassemblierung von exportierten Funktionen: Verstehen von Windows-Binärdateien

MetaDefender Aether goes beyond surface-level analysis by displaying the binary functions to see how the file would behave in a Windows environment and what functions are executed. (e.g. when the exported function is trying to create a network and open a malicious URL). Now organizations can gain new insights into their behavior and potential risks, empowering them to make informed security decisions.

Verfeinerung der Bedrohungsindikatoren: Identifizierung verdächtiger Aktivitäten

Unser neuer Bedrohungsindikator markiert als Präventivmaßnahme ausführbare Dateien mit zwei verschiedenen Abschnitten, die denselben Namen tragen; diese gleichen Abschnittsnamen können AV-Engines verwirren. Diese Maßnahme hilft Unternehmen, potenzielle IOCs zu identifizieren, bevor sie eskalieren können.

Extraktion von VBA-Makro-Code: Böswillige Absichten in DWG-Dateien aufdecken

Die neue Version ermöglicht die Extraktion von VBA-Makrocode aus DWG-Dateien und bietet damit einen tieferen Einblick in potenzielle Bedrohungen, die in AutoCAD-Dokumenten verborgen sind. AutoCAD-Dateien können "Kill"-Funktionen ausführen, die auf böswillige Absichten hinweisen können. Durch die Aufdeckung von in DWG-Dateien eingebettetem bösartigem Code, der über Ransomware-Schlüsselwörter hinausgeht, können Unternehmen die mit diesen oft übersehenen Angriffsvektoren verbundenen Risiken mindern.

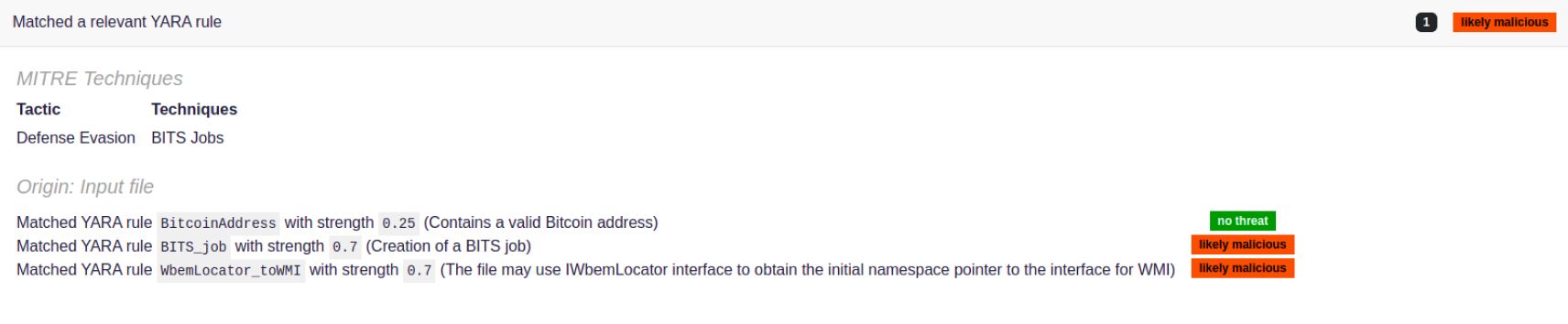

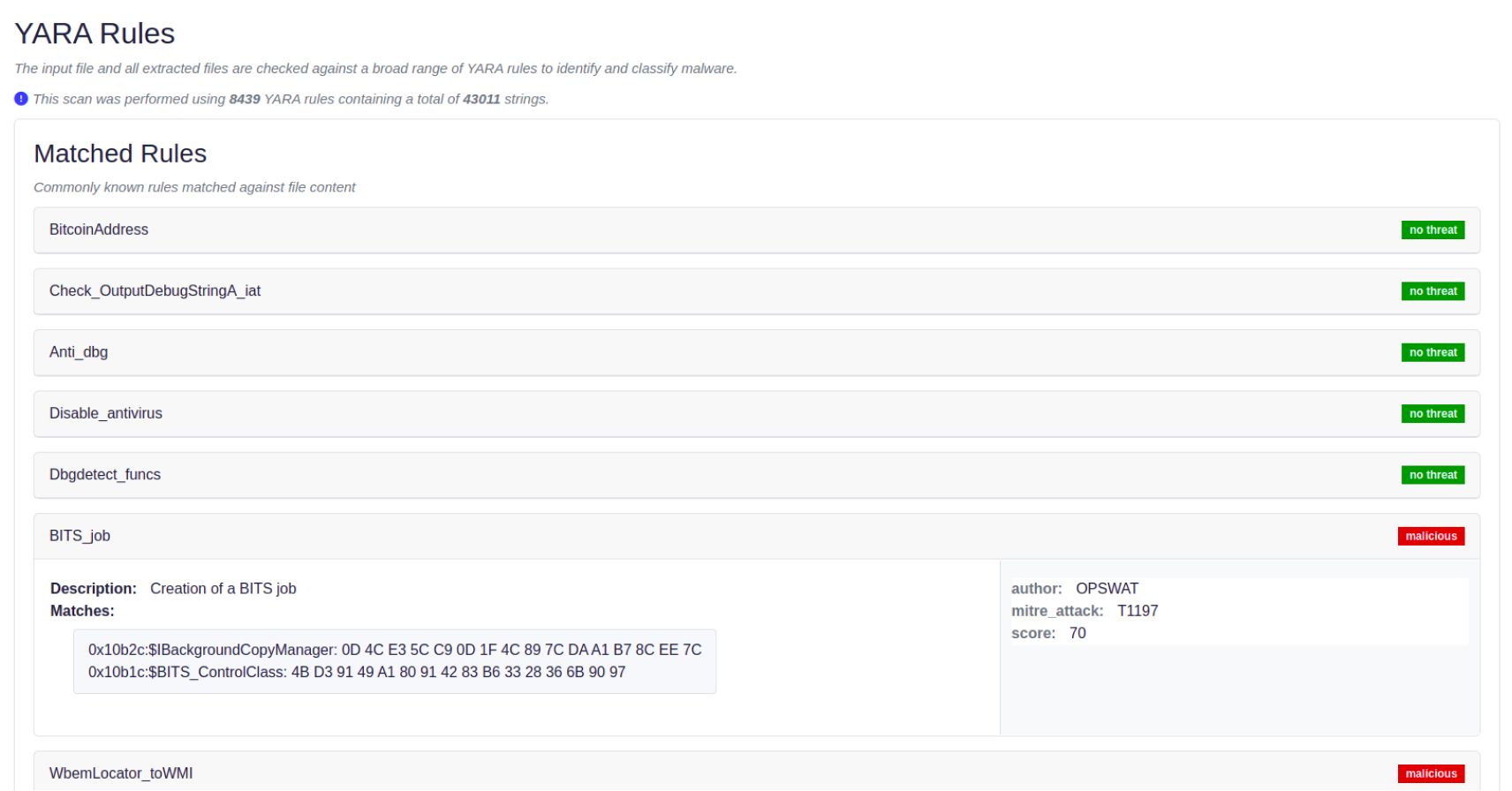

MITRE Att&ck Technique Mapping: Angleichung an Industriestandards

MetaDefender Aether now supports mapping of MITRE Att&ck techniques from YARA rule metadata. By aligning with industry standards, organizations can enhance their threat intelligence capabilities.

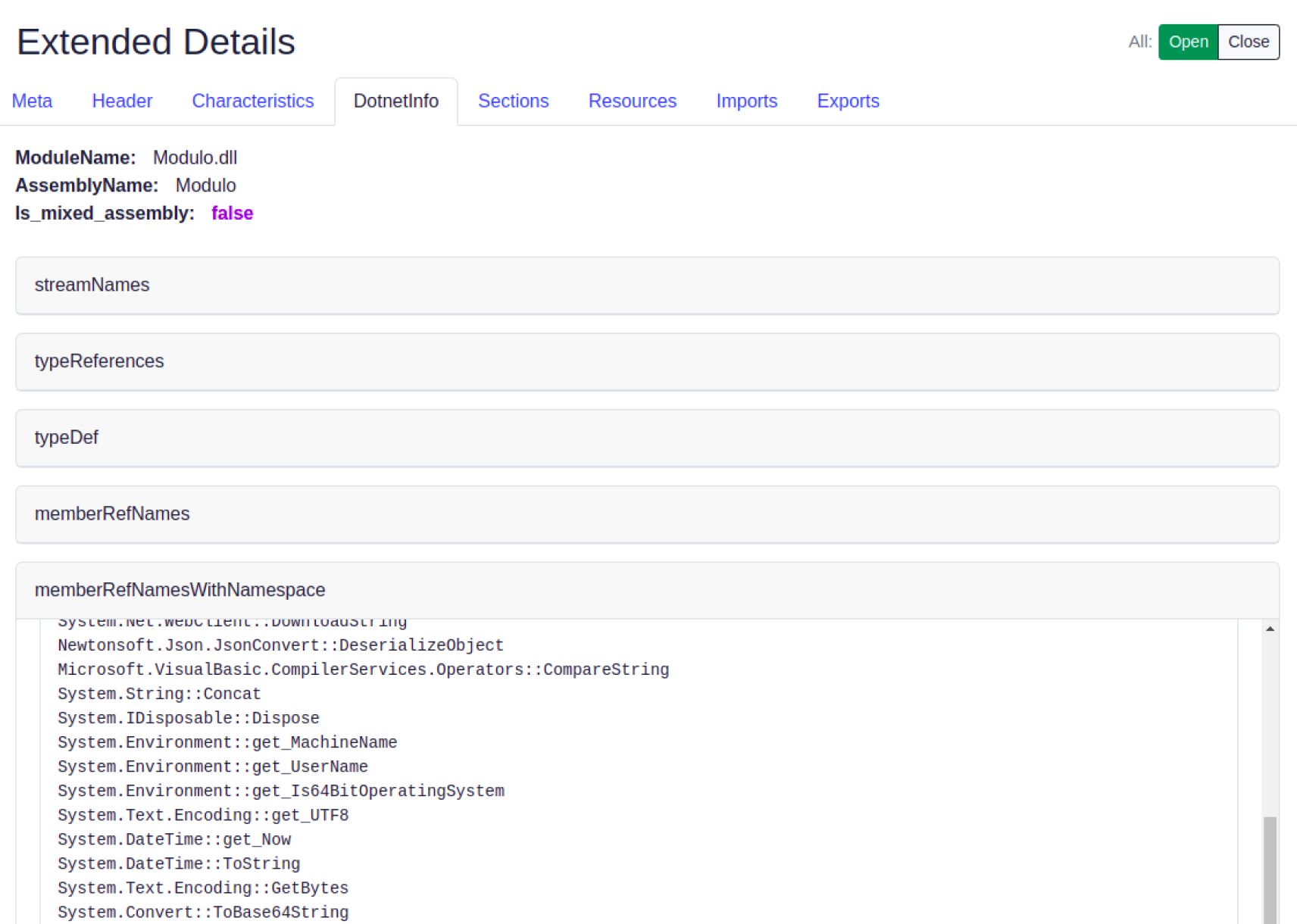

Neue Registerkarte DotnetInfo im Abschnitt Dateidetails für ausführbare .NET-Dateien

Die neue Registerkarte "DotInfo" geht direkt auf die Besonderheiten von Dotnet ein, erleichtert die Disassemblierung und bietet unschätzbare Einblicke in die Funktionen. Unser Sandbox verfügt über eine eigene Reihe von Indikatoren, von entscheidenden Aktionen wie "Killing" über subtile Manöver wie "Sleep" für Prozesse bis hin zu strategischen Ausweichmanövern wie "Load" zur Vermeidung statischer Erkennung.

Administrative Verbesserungen: Straffung der Abläufe

In addition to advanced threat detection capabilities, MetaDefender Aether v1.9.3 introduces administrative enhancements aimed at streamlining operations and improving efficiency. From improved proxy handling to enhanced queue management, these features ensure smooth and seamless operation of the sandbox environment.

MISP-Integration

Durch diese Integration wird der strukturierte Austausch von threat intelligence erheblich verbessert, so dass Unternehmen ihre Präventionsmaßnahmen proaktiv verwalten können.

Darüber hinaus haben wir als Reaktion auf die steigende Nachfrage eine neue Auditor-Rolle geschaffen, die den Bedarf an einer "Nur-Lese"-Administrationsrolle deckt und flexiblere Berechtigungen und Sichtbarkeit auf der gesamten Plattform bietet.

For more information about these changes and updates, check out the release notes for MetaDefender Aether v1.9.3.