Trotz der Fortschritte im Bereich der Cybersicherheit sind bösartige Angriffe immer noch häufiger als je zuvor. Schwachstellen wurden in den letzten Jahren als Hauptwaffe eingesetzt, und wir können feststellen, dass sie bei vielen der jüngsten Angriffe verwendet wurden, einschließlich des Angriffs auf die Microsoft-Schwachstelle Follina und des Cyberkriegs zwischen Russland und der Ukraine. Es ist daher von entscheidender Bedeutung, die Datensicherheit in einem unsicheren Zustand wirksam zu gewährleisten. Secure Access Service Edge (SASE) und Cloud Access Security Broke (CSAB) sind der Schlüssel zu diesem Problem.

Das Thema SASE wird seit Jahren kontinuierlich diskutiert. Diese Art von Netzwerkarchitektur verkörpert die Vision eines sicheren Netzwerkmodells für Unternehmen und basiert auf der Definition von Netzwerkgrenzen, wie beispielsweise Netzwerksicherheitsgateways, Cloud-Zugängen, Firewalls und Zero-Trust-Netzwerken. Anfang 2022 schlug Gartner ein neues Konzept namens Secure Edge (SSE) vor, das das ursprüngliche Cloud Security Broke (CSAB)-Konzept ersetzte, vor allem aufgrund des Ausbruchs der Pandemie, die unsere heutige Arbeitsweise verändert hat. Die bisherige Büroumgebung hat sich in eine hybride oder vollständig remote Arbeitsumgebung gewandelt. OPSWAT MetaDefender und MetaDefender Core bilden zusammen mit der proprietären Deep CDR™-Technologie die grundlegenden Bausteine solcher hybriden Büroumgebungen.

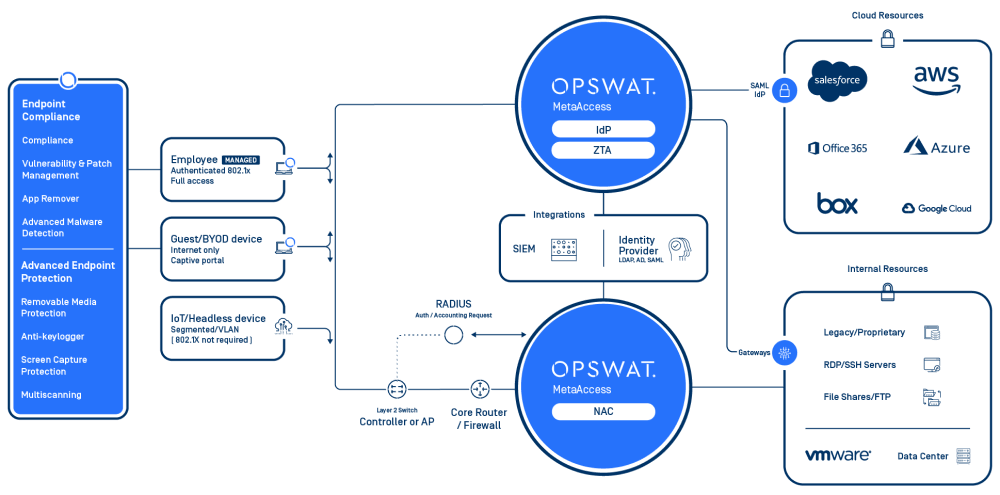

Strenge Sicherheitsgrenzen mit OPSWAT MetaDefender Zugriff

OPSWAT MetaDefender Access bietet sowohl sicheren Zugang als auch Geräte-Compliance in einer einzigen Plattform, unabhängig davon, ob sich die Endbenutzer zu Hause, im Büro oder an entfernten Standorten befinden und ob die Daten und Anwendungen vor Ort oder in der Cloud sind. Wenn Benutzer eine Verbindung zum Netzwerk herstellen, prüft MetaDefender Access die Konformität der Endpunkte und untersucht die Geräte mit Standard-Sicherheitsprüfungen, wie Betriebssystem und Virenschutz, und geht dann mit einer Risiko- und Schwachstellenbewertung und der Möglichkeit, über 5.000 Anwendungen von Drittanbietern zu erkennen und mit Fingerabdrücken zu versehen, noch viel weiter. Gleichzeitig kann die Lösung auch mit MetaDefender Core integriert werden, um eine höhere Sicherheit für Unternehmen zu gewährleisten.

Zero-Trust-Sicherheit: Wie Multiscanning die Deep CDR™-Technologie unbekannte Bedrohungen erkennen

Basierend auf dem Zero-Trust-Sicherheitsmodell, OPSWAT MetaDefender Core ist eine fortschrittliche Lösung zur Bedrohungsprävention, die Malware und Zero-Day-Angriffe erkennt, analysiert und beseitigt.Core den wichtigsten Funktionen und Vorteilen von MetaDefender Core Multiscanning sowie die Deep CDR™-Technologie (Deep Content Disarm and Reconstruction).

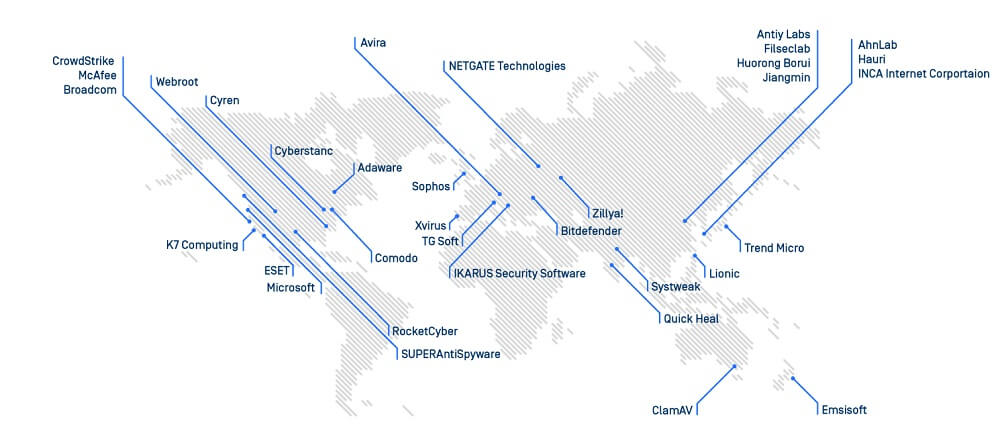

OPSWAT Multiscanning ermöglicht es Ihnen, Dateien mit über 30 Anti-Malware-Engines vor Ort und in der Cloud zu scannen, um durch die Verwendung von Signaturen, Heuristiken und maschinellem Lernen Erkennungsraten von mehr als 99 % zu erzielen. Mit Multiscanning können Sie Risiken vermeiden, die durch die potenziellen Einschränkungen eines einzelnen Anbieters verursacht werden, z. B. weil ein Anbieter in bestimmten geografischen Regionen oder bei bestimmten Behörden nicht tätig sein darf.

Die Deep CDR™-Technologie im Detail: So funktioniert sie

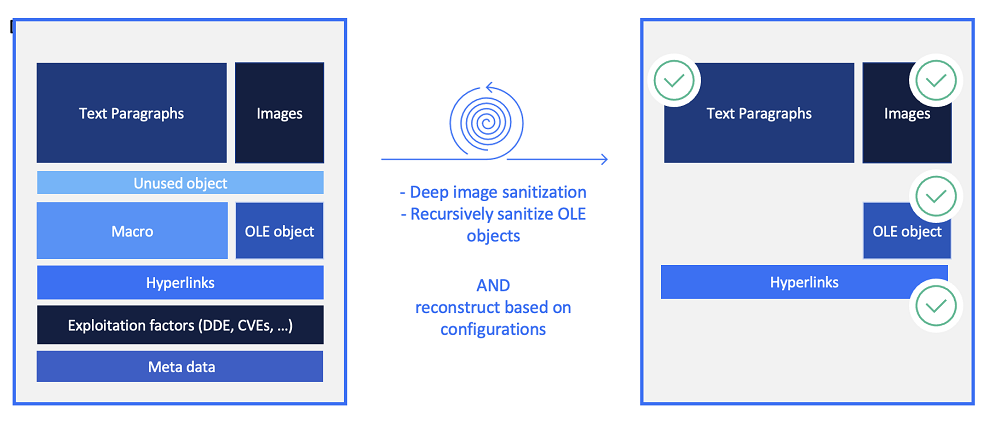

Die Deep CDR™-Technologie, auch als Dateidesinfektion bekannt, ist die treibende Kraft hinter MetaDefender Core. Genauso wie Sie sich stets die Hände desinfizieren sollten, um zu verhindern, dass Viren in Ihren Haushalt gelangen, sollten Sie auch die Dateien desinfizieren, die versuchen, in Ihr Unternehmensnetzwerk einzudringen. Wenn alle Dateien bereits vor dem Eindringen in das Unternehmensnetzwerk unschädlich gemacht würden, stellen diese Dateien keine Bedrohung mehr dar, sobald sie sich im Netzwerk befinden.

Daher die Philosophie von OPSWAT: Traue keiner Datei. Traue keinem Gerät.

"Da die Techniken zur Umgehung von Malware-Sandboxen immer besser werden, wird die Verwendung von CDR am E-Mail-Gateway als Ergänzung oder Alternative zu Sandboxing zunehmen.

Phishing-Bekämpfung: Optimieren Sie Ihre Verteidigung, Gartner.

Bekannte Schwachstellen können ausgenutzt werden, doch gibt es auch viele unbekannte Angriffsflächen. Zero-Day-Angriffe nutzen häufig den Lebenszyklus des Schwachstellenmanagements (Erkennung, Bewertung und Behebung) aus, sodass viele Sicherheitsmaßnahmen diese Angriffe nicht erkennen können. Die Deep CDR™-Technologie entschärft alle Medien, die möglicherweise verwendet werden, sodass sich die Benutzer beim Zugriff auf die Dateien in einem sicheren Zustand befinden, was einen starken Schutz an den Grenzen gewährleistet.

Ein Beispiel: Wenn sich in der Datei Objekte befinden, die in der Natur nicht existieren sollten, kann dieselbe Datei nach dem Entschärfen weiterhin normal verwendet werden, und die scharfgeschalteten Objekte werden bereinigt und entfernt.

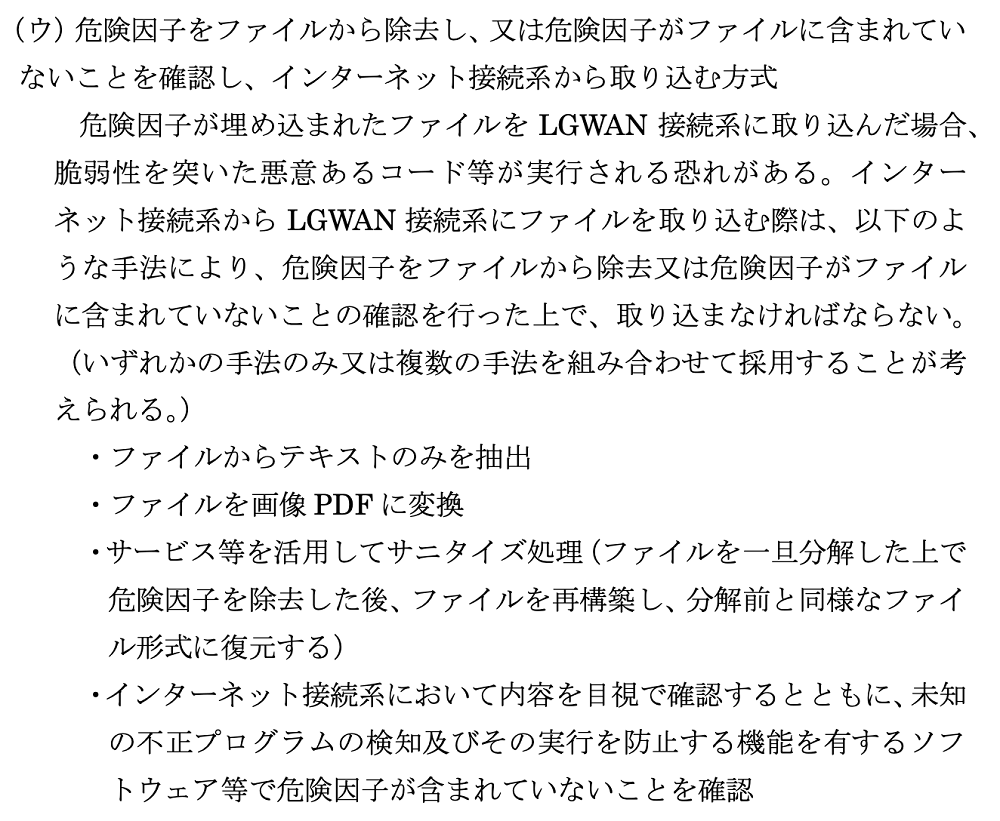

Im März 2022 veröffentlichte das japanische Ministerium für Inneres und Kommunikation Richtlinien zur Informationssicherheit in Kommunalverwaltungen. Ein zentraler Punkt dieser Richtlinien war die Berücksichtigung der lokalen Verwaltungs-Weitverkehrsnetze (LGWAN). Außerdem wurde darin die Bedeutung der Beseitigung von Risikofaktoren beim Dateiaustausch und der Stärkung der Sicherheit bei der Dateinutzung hervorgehoben, was die Notwendigkeit der Implementierung der Deep CDR™-Technologie in kritischen Netzwerken weiter untermauerte.

- ファイルからテキストのみを抽出(Extract nur Text aus Dateien)

- サービス等を活用してサニタイズ処理(ファイルを一旦分解した上で危険因子を除去した後、ファイルを再構築し、分解前と同様なファイル形式に復元する)Sanitize Dateien mit Sicherheitsdiensten. (Nach der Entschärfung der Datei und der Beseitigung von Risikofaktoren die Datei rekonstruieren und in demselben Dateiformat wie zuvor wiederherstellen)

OPSWAT die Deep CDR™-Technologie, um die Sicherheitsgrenzen des Unternehmens zu stärken. Jetzt können Sie MetaDefender Core auf Email Security, Netzwerksicherheit, Secure und Kiosk, Vault und andere Anwendungsszenarien. Darüber hinaus MetaDefender Core API erleichtern die Integration der Deep CDR™-Technologie in verschiedene Umgebungen, wie Cloud, On-Premises, geschlossene Netzwerke und Docker-Bereitstellungsarchitekturen.

Wenn Sie daran interessiert sind, ein robustes Sicherheitssystem zum Schutz kritischer Anlagen einzurichten, zögern Sie nicht, unsere Cybersecurity-Experten für weitere Informationen zu kontaktieren!