Unternehmen verlassen sich zunehmend auf die Cloud-Infrastruktur, um ihren Betrieb zu betreiben und wichtige Daten zu speichern. Doch mit den immensen Möglichkeiten, die die Cloud bietet, gehen auch große Herausforderungen einher, insbesondere bei der Sicherung digitaler Ressourcen. Die Sicherheit in der Unternehmens-Cloud hat für die Führungskräfte von IT höchste Priorität und erfordert ein tiefes Verständnis und eine strategische Umsetzung.

Wir befassen uns mit der Sicherheit von Unternehmen in der Cloud, mit Best Practices von CISA und NIST, mit der Bedeutung einer proaktiven Sicherheitshaltung und mit den unvermeidlichen Herausforderungen und Vorteilen, die die Nutzung der Cloud mit sich bringt. Mit mehr als 20 Jahren Erfahrung in der Sicherung kritischer Infrastrukturen und Cloud Computing bieten wir Ratschläge, um Ihr Unternehmen mit dem Wissen und den Tools auszustatten, die es braucht, um sicher und effizient in der Cloud zu navigieren.

Was bedeutet Sicherheit in der Unternehmens-Cloud?

Unter Cloud-Sicherheit für Unternehmen versteht man die Richtlinien, Maßnahmen, Kontrollen und Technologien, die Großunternehmen zum Schutz ihrer in der Cloud gehosteten Daten, Anwendungen und Infrastrukturen einsetzen. Da der Trend zur Verlagerung von Abläufen und sensiblen Daten in die Cloud zunimmt, ist die Bewältigung der besonderen Sicherheitsherausforderungen ein wichtiger Aspekt der Cloud-Sicherheit.

Unternehmen müssen in der Lage sein, ihre Sicherheits- und Datenschutzrichtlinien für ihre Cloud-Workloads auf der Grundlage von Geschäftsanforderungen auf konsistente, wiederholbare und automatisierte Weise zu überwachen, zu verfolgen, anzuwenden und durchzusetzen.

NIST-SONDERVERÖFFENTLICHUNG 1800-19B

Hier sind die wichtigsten Aspekte:

Verstehen der Bedrohungslandschaft

Im Mittelpunkt dieses Konzepts steht der Schutz von Cloud-Konfigurationen im Unternehmensmaßstab vor einer Vielzahl von internen und externen Bedrohungen. Sicherheitsteams müssen sich gegen unbefugten Datenzugriff und verschiedene Cyber-Bedrohungen, wie z. B. Datei-Upload-Angriffe, schützen.

Umfang und Komplexität

Im Gegensatz zu den Sicherheitsvorkehrungen in der Cloud, die auf Einzelpersonen oder kleine Unternehmen zugeschnitten sind, haben Unternehmen mit der Größe und Komplexität zu kämpfen. Große Organisationen können Container und Microservices einsetzen. Microservices verbessern zwar die Funktionalität, indem sie eine einzige Anwendung mit vielen unabhängigen Diensten unterstützen, aber sie bringen auch betriebliche Herausforderungen mit sich, wie die Kontrolle des Zugriffs für eine große Anzahl von Mitarbeitern, die Sicherung umfangreicher Datensätze und die Einhaltung verschiedener gesetzlicher Bestimmungen.

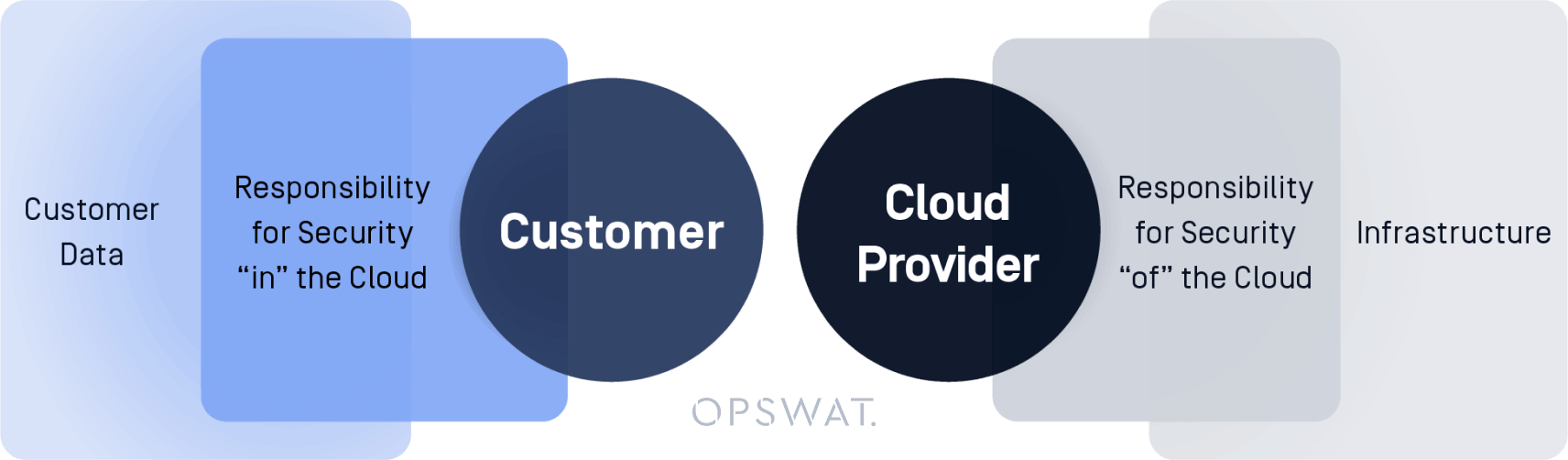

Navigieren durch das Modell der geteilten Verantwortung

Anbieter von Cloud , darunter AWS, Google Cloud und Microsoft Azure, befürwortendas Modell der geteilten Verantwortung. Während die Anbieter für die Sicherheit der Cloud-Grundlage sorgen, müssen die Kunden für die Sicherheit dessen sorgen, was sie in dieser Cloud hosten. Die Unternehmen müssen die Aufteilung dieser Verantwortlichkeiten erkennen.

Umfassender Einsatz von Cloud und Cloud

Derzeit diversifizieren viele Unternehmen ihre Cloud-Strategien und nutzen eine Kombination aus privaten, öffentlichen und hybriden Cloud-Konfigurationen. Die Herausforderung besteht nicht nur in der Sicherung der einzelnen Umgebungen, sondern auch in der Unterstützung einheitlicher Sicherheitsstandards im Unternehmen.

Engagement für kontinuierliche Überwachung und Weiterentwicklung

Die Absicherung der Cloud ist keine Aufgabe, die man einfach so erledigen kann. Angesichts der sich ständig verändernden Landschaft der Cloud-Technologien und der aufkommenden Cyber-Bedrohungen muss der Sicherheitsansatz für die Unternehmens-Cloud ständig überwacht und verfeinert werden.

Erkennen der Notwendigkeit von Compliance

Die Einhaltung strenger regulatorischer Standards wie der europäischen GDPR oder der US-amerikanischen HIPAA ist für viele Unternehmen nicht verhandelbar. Daher müssen sie ihre Cloud-Sicherheitsstrategien mit Tools und Methoden ausstatten, um eine konsequente Einhaltung zu gewährleisten.

Das Modell der geteilten Verantwortung: Sicherheit und Compliance

Sicherheit und Compliance im Cloud Computing ist eine gemeinsame Anstrengung des Cloud Service Providers (CSP) und des Kunden, um die Cloud-Umgebung zu sichern. Während der Cloud-Anbieter das Sicherheitsmanagement der Infrastruktur gewährleistet, kümmert sich der Kunde um den Schutz seiner Daten, Anwendungen und Konfigurationen innerhalb dieser Infrastruktur.

Dieses gemeinsame Modell entlastet den Kunden von seiner betrieblichen Verantwortung, da der Cloud-Anbieter alles verwaltet, vom Host-Betriebssystem über die Virtualisierungsebenen bis hin zur physischen Sicherheit der Einrichtungen.

Umgekehrt sind die Kunden für das Gastbetriebssystem, seine Updates, Sicherheits-Patches, bestimmte Anwendungssoftware und die Konfiguration der bereitgestellten Sicherheits-Firewall verantwortlich. Der Aufwand für den Kunden hängt von den gewählten Diensten, ihrer Integration in die Einrichtung von IT und den einschlägigen rechtlichen und regulatorischen Standards ab. Dieses Modell bietet Flexibilität und ermöglicht dem Benutzer die Kontrolle über die Bereitstellung.

Diese Aufteilung der Verantwortung beschreibt den Unterschied zwischen der Sicherheit "der" Cloud (Verantwortung des Anbieters) und der Sicherheit "in" der Cloud (Verantwortung des Kunden).

Welche Rolle spielen Public-Cloud-Anbieter?

Große öffentliche Cloud-Anbieter wie Amazon Web Services (AWS), Microsoft Azure und Google Cloud Platform (GCP) haben dieses Modell stark befürwortet. Hier ist eine vereinfachte Aufschlüsselung:

Die Verantwortung des Cloud : "Sicherheit in der Cloud"

- Gewährleistung der physischen Sicherheit von Rechenzentren.

- Schutz der Infrastruktur und der Cloud-Ressourcen vor Bedrohungen.

- Bereitstellung integrierter Sicherheitsfunktionen und -tools für Kunden.

Warum ist das Modell der geteilten Verantwortung so wichtig?

Das Modell der geteilten Verantwortung bietet Flexibilität und ermöglicht es Unternehmen, ihre Sicherheitsmaßnahmen auf ihre spezifischen Bedürfnisse abzustimmen, während sie gleichzeitig auf der vom Cloud-Anbieter bereitgestellten grundlegenden Sicherheit aufbauen können.

Hinzu kommt ein Element der Kosteneffizienz: Durch die Aufgabenteilung können Unternehmen ihre Sicherheitsinvestitionen optimieren und sich ausschließlich auf die Bereiche konzentrieren, die ihnen am Herzen liegen. Unternehmen erreichen eine verbesserte Sicherheitslage, wenn sie ihre abgegrenzten Zuständigkeiten erkennen und in die Lage versetzt werden, ihre Cloud-Speicherumgebungen umfassend zu sichern, von der Infrastruktur bis hin zu den Daten.

Die wichtigsten Erkenntnisse für Unternehmen

Um Ihre Cloud-Sicherheit zu verbessern, ist es wichtig, dass Sie informiert bleiben. Das bedeutet, dass Sie regelmäßig die Richtlinien Ihres CSP zur gemeinsamen Verantwortung überprüfen müssen, die oft eine detaillierte Dokumentation und bewährte Verfahren enthalten.

Darüber hinaus ist es unerlässlich, in Schulungen zu investieren, um sicherzustellen, dass Ihre IT und Ihre Sicherheitsteams mit ihren Aufgaben in Bezug auf den Schutz Ihrer Cloud-Ressourcen vertraut sind. Es ist auch von Vorteil, Cloud-native Tools zu verwenden. Die meisten Public-Cloud-Anbieter stellen native Tools zur Verfügung, die Sie bei Ihren Sicherheitsbemühungen unterstützen. Führen Sie schließlich regelmäßige Audits Ihrer Cloud-Umgebung durch, um die Einhaltung des Modells der gemeinsamen Verantwortung zu gewährleisten.

Die 5 größten Herausforderungen für die Cloud in Unternehmen

Die Sicherheit der Unternehmens-Cloud bringt verschiedene Herausforderungen mit sich. Dies sind die fünf wichtigsten:

1. Sichtbarkeit und Kontrolle

Die Umstellung auf Cloud-Dienste übersteigt oft die Kapazität herkömmlicher Überwachungsinstrumente. Shadow IT, d. h. ohne Wissen von IT genutzte Cloud-Dienste, erschweren die Sichtbarkeit. Dies kann zu nicht genehmigten Anwendungen, unkontrollierten Datenbewegungen und möglichen Verstößen gegen die Compliance führen.

2. Datensicherheit und Datenschutz

Die Speicherung sensibler Daten Cloud weckt Ängste vor Verstößen oder Aufdeckung. Die Herausforderung liegt in der Verschlüsselung von Daten während der Übertragung und im Ruhezustand über verschiedene Dienste hinweg. Die Speicherung von Daten in ausländischen Rechenzentren wirft auch Fragen des Wohnsitzes und der Souveränität auf.

3. Identitäts- und Zugangsmanagement

In der Cloud wird die Verwaltung von Benutzeridentitäten und Berechtigungen immer schwieriger. Unternehmen müssen konsistente Benutzerzugriffsrichtlinien über verschiedene Cloud-Dienste hinweg sicherstellen, Anmeldeinformationen mit Mechanismen wie MFA schützen und unbefugten Zugriff verhindern.

4. Einhaltung der Vorschriften und Governance

Die Einhaltung verschiedener Vorschriften wird kompliziert, wenn Daten auf verschiedenen Cloud-Plattformen gespeichert sind. Auch wenn die Anbieter konform sind, müssen Unternehmen sicherstellen, dass ihre Cloud-Nutzung mit Vorschriften wie GDPR oder HIPAA übereinstimmt.

5. Schutz vor und Reaktion auf Bedrohungen

Cloud sind mit einzigartigen Bedrohungen konfrontiert, z. B. mit Malware und falsch konfiguriertem Speicher. Um diese zu bekämpfen, sind spezielle Tools und Kenntnisse erforderlich, insbesondere mit dem Aufkommen von Infrastructure as Code, das anfälligkeitsfreie Infrastrukturdefinitionen erfordert.OPSWAT MetaDefender Storage Security erkennt Bedrohungen und sichert die Datenspeicherung.

Die Bewältigung dieser Herausforderungen erfordert den Einsatz geeigneter Sicherheitstools, die Überarbeitung von Sicherheitsrichtlinien, kontinuierliche Schulungen und die Förderung einer sicherheitsorientierten Unternehmenskultur.

Hauptmerkmale einer robusten Cloud für Unternehmen

Die Sicherheit in der Unternehmens-Cloud ist für einen sicheren Geschäftsbetrieb in der Cloud unerlässlich. Zu den wesentlichen Funktionen gehören:

| Identitäts- und Zugriffsmanagement (IAM) | Erlaubt nur autorisierten Zugriff auf Cloud-Ressourcen und Cloud-Assets, mit Funktionen wie Multi-Faktor-Authentifizierung und Single Sign-On. |

| Datenverschlüsselung | Sichert sensible Daten im Ruhezustand und während der Übertragung mit erweiterten Optionen wie clientseitiger Verschlüsselung und Schlüsselverwaltung. |

| Systeme zur Erkennung und Verhinderung von Eindringlingen (IDPS) | Überwachung und Blockierung von Bedrohungen in Echtzeit durch Analyse verdächtiger Datenverkehrsmuster zur Verbesserung Ihrer Sicherheit. |

| Endpoint undCloud | Schützt Geräte, die sich mit Cloud-Umgebungen verbinden, und verwendet Tools wie Firewalls und VPNs zum Schutz der Cloud-Infrastruktur. |

| Sicherheitsinformationen und Ereignisverwaltung (SIEM) | Zentralisiert potenzielle Sicherheitsbedrohungen und Warnanalysen in Echtzeit für eine bessere Verwaltung der Sicherheitslage. |

| Compliance Management | Gewährleistet die Einhaltung von Vorschriften wie GDPR und HIPAA mit Audittools. |

| Mikro-Segmentierung | Segmentiert Cloud-Netzwerke für mehr Sicherheit und verhindert weitreichende Eindringlinge. |

| Sicherung und Wiederherstellung im Katastrophenfall | Regelmäßige Datensicherungen mit schnellen Wiederherstellungsmöglichkeiten. |

| Zero-Trust-Architektur | Geht davon aus, dass kein Benutzer/Gerät von Natur aus vertrauenswürdig ist, und verlangt eine kontinuierliche Überprüfung. |

| Anwendung undContainer Sicherheit | Gewährleistet die Sicherheit von Cloud-Anwendungen und deren Container-Implementierungen. |

| Sichtbarkeit, Berichterstattung und DDoS-Schutz | Bietet einen klaren Sicherheitsüberblick, meldet potenzielle Bedrohungen und entschärft die Auswirkungen von DDoS-Angriffen. |

| Secure API Gateways und DevOps-Integration | Absicherung von APIs und Integration von Devops für kontinuierlichen Schutz. |

Die richtige Kombination dieser Funktionen hängt von den Anforderungen, der Größe und der Branche des Unternehmens ab. Ein mehrschichtiger Sicherheitsansatz bietet einen robusten Schutz gegen mehrere Bedrohungen.

Unverzichtbare Sicherheitstechnologien für Unternehmen

Das Sicherheitsmanagement für Unternehmen in der Cloud beginnt mit der Erkennung und Verhinderung von Bedrohungen, die sich zwischen Clouds und Unternehmensnetzwerken bewegen. Das Scannen von Dateien, die auf Ihren Cloud-Datenspeicher hochgeladen werden, mit mehreren Antiviren-Engines verhindert Malware und Datenverletzungen. Die Fähigkeit, Dateien zu scannen, die zwischen hybriden Cloud-Umgebungen, lokalen Datenspeichern und Cloud-Umgebungen verschoben werden, ist ebenfalls entscheidend.

Es ist auch wichtig, Lösungen zu finden, die einfach in bestehende Architekturen und komplexe Netzwerke implementiert werden können. ICAP Server sind eine Plug-and-Play-Lösung, um Ihre in der Cloud gehosteten Anwendungen und Ihr Netzwerk vor bösartigen Inhalten zu schützen. Eine ICAP -Implementierung macht es einfach, private Unternehmens-Cloud-Netzwerke mit Data Loss Prevention (DLP), Content Disarm and Reconstruction (CDR) und Antivirus-Scan-Technologien zu verbinden.

Überwachen Sie den Verschlüsselungsstatus von Endgeräten mit Cloud-Zugangskontrolltechnologien und erstellen Sie Berichte darüber. Sicherheitsteams können den Benutzerzugriff und den Anmeldeprozess mit Endpunktsicherheitsprodukten rationalisieren. Regelmäßige Überprüfungen und Berichte über das Sicherheitsprofil eines Endgeräts und die Möglichkeit für externe Anwendungen, über OAuth API, Browser-Cookies und Client-Zertifikate auf die Sicherheitsdaten zuzugreifen, gewährleisten eine gründliche Sicherheitsüberprüfung, bevor der Zugriff auf wichtige Cloud- oder lokale Netzwerkressourcen gewährt wird.

Die Sicherheitsarchitektur der Enterprise Cloud verstehen

Die Cloud-Sicherheitsarchitektur für Unternehmen konzentriert sich auf die Entwicklung sicherer Muster für Cloud-Workloads. Sie verbindet Geschäftsanforderungen mit Technologie, indem sie Kontrollen für Infrastructure-as-a-Service (IaaS), Platform-as-a-Service (PaaS) und Software(SaaS) Modelle entwickelt. Das übergreifende Ziel? Sicherheitslücken zu finden und zu entschärfen, insbesondere in miteinander verbundenen Systemen vor der Bereitstellung und während der Cloud-Verwaltung.

Im Zuge der Cloud-Migration von Unternehmen wird es immer wichtiger, die Feinheiten von Cloud-Lösungen für Unternehmen zu verstehen. Angesichts der Flut von Datenschutzverletzungen und Cloud-Sicherheitsausfällen in letzter Zeit war die Einführung einer robusten Cloud-Sicherheitsarchitektur noch nie so wichtig wie heute. Aber wie können Unternehmen sicherstellen, dass sie auf dem richtigen Weg sind?

Cloud

Bei der Cloud geht es nicht nur um die Nutzung von Cloud-Computing-Diensten. Es geht darum, Unternehmen bei der reibungslosen Umstellung, Integration, Wartung und dem Betrieb dieser Dienste zu unterstützen. Bei korrekter Ausführung wird die Cloud-Bereitstellung zur Grundlage der Datensicherheit in privaten Cloud-Umgebungen und darüber hinaus. Darüber hinaus können Unternehmen mit einer geeigneten Enterprise-Cloud-Strategie ihre Cloud-Ressourcen schützen und so sicherstellen, dass sensible Daten unversehrt bleiben.

Anpassungsfähige Lösungen

Bei Cloud geht es nicht darum, einen Einheitsansatz zu wählen. Stattdessen legen sie Wert auf eine flexible und breit anwendbare Architektur. So können Unternehmen Cloud-Funktionen identifizieren und sich für anbieterunabhängige Lösungen entscheiden, die sicherstellen, dass ihre Cloud-Technologie unabhängig von der sich verändernden Technologielandschaft relevant bleibt.

Secure Architekturen

Die Einführung einer sicheren Cloud-Sicherheitsarchitektur hilft bei der Einrichtung von Cloud-Umgebungen, die wasserdicht sind. Ein solcher robuster Rahmen unterstützt sichere Infrastrukturen, Plattformen und Dienste, die für einen reibungslosen Behördenbetrieb unerlässlich sind.

Schlussfolgerung

Die Implementierung einer Cloud-Sicherheitslösung ist für die Kontinuität, das Vertrauen und die Rentabilität eines Unternehmens unerlässlich. Da Unternehmen in der Cloud expandieren, ist der Schutz ihrer Vermögenswerte von entscheidender Bedeutung. Das Verständnis der Herausforderungen und der Einsatz der richtigen Tools und Strategien stärkt die Abwehr von Cyber-Bedrohungen. Mit einem proaktiven Sicherheitsansatz können Unternehmen die Vorteile der Cloud nutzen und gleichzeitig die Risiken reduzieren.

FAQs zur Cloud für Unternehmen

Was ist Enterprise Cloud Security?

Unter Cloud-Sicherheit für Unternehmen versteht man die Richtlinien, Maßnahmen, Kontrollen und Technologien, die Großunternehmen zum Schutz ihrer in der Cloud gehosteten Daten, Anwendungen und Infrastrukturen einsetzen.

Wie unterscheidet sich die Cloud-Sicherheit auf Unternehmensebene von der Sicherheit in der Cloud für kleine Unternehmen oder Einzelpersonen?

Was bedeutet das Modell der geteilten Verantwortung für die Cloud-Sicherheit?

Was sind Cloud Access Security Brokers?

Was sind die Unterschiede zwischen öffentlichen und privaten Clouds?

Public Cloud und Private Cloud unterscheiden sich hauptsächlich in Bezug auf Eigentum, Kosten, Sicherheit, Anpassung und Skalierbarkeit. Dienste von Drittanbietern wie AWS, GCP und Azure stellen die öffentliche Cloud bereit, die von mehreren Benutzern gemeinsam genutzt wird. Sie ist kostengünstig für unterschiedliche Arbeitslasten und bietet eine hohe Skalierbarkeit, aber nur begrenzte Anpassungsmöglichkeiten. Private Clouds sind exklusiv für eine Organisation. Sie können vor Ort oder außerhalb des Unternehmens sein. Private Clouds bieten mehr Sicherheit, mehr Anpassungsmöglichkeiten und mehr Kontrolle, können aber höhere Anschaffungskosten verursachen. Viele Unternehmen kombinieren einen hybriden Ansatz, um das Beste aus jeder Cloud-Lösung herauszuholen.