Wir werden die Arten von Bedrohungen untersuchen, die Angreifer in Medien- oder Videodateien, wie WMV-Dateien, verstecken können, um Angriffe zu starten und Malware herunterzuladen. Darüber hinaus wird untersucht, wie das Risiko dieser Angriffe mit den Technologien von OPSWAT verringert werden kann, indem dateibasierte Bedrohungen erkannt, verhindert und analysiert werden.

Das Inhaltsverzeichnis:

- Angriffstechniken für Videodateien

- Wie das Öffnen einer Videodatei den Download von Malware auslösen kann

- So entfernen Sie bösartige Objekte mit der Deep Content Disarm and Reconstruction Technologie

- Wie man mit Adaptive Bedrohungsanalyse ausweichende Malware erkennt und aufdeckt

- OPSWAT Advanced Threat Detection und Prävention

Angriffstechniken für Videodateien

Vor einigen Jahren veröffentlichten wir einen Blogbeitrag, in dem wir auf die Risiken von Videodateien hinwiesen und darauf, wie Angreifer sie zur Verbreitung von Malware nutzen. Wir erörterten zwei Taktiken: Ausnutzung von Schwachstellen und Missbrauch legitimer Funktionen.

Eine Schwachstelle ausnutzen

Bei der Dateitypüberprüfung wird der Dateityp überprüft. Wir können uns nicht auf die Kopfzeile "Content-Type" oder den Namen der Erweiterung verlassen, die den Dateityp definieren, da sie gefälscht werden können. Leider überprüfen viele Medienplayer die Struktur von Videodateien nicht genau, was zu mehreren ausnutzbaren Schwachstellen führt.

VLC Media Player 3.0.11 wies beispielsweise die Sicherheitslücke CVE-2021-25801 auf, die es Angreifern ermöglichte, über eine manipulierte AVI-Datei einen Out-of-Bounds-Read auszulösen, bei dem Daten aus einem Puffer außerhalb der vorgesehenen Grenzen gelesen werden, was zu Abstürzen, fehlerhaftem Programmverhalten oder zur Offenlegung sensibler Informationen führt. Die Sicherheitslücke CVE-2019-14553 in VideoLAN VLC Media Player 3.0.7.1 kann eine Use-after-free-Schwachstelle verursachen - eine Art von Speicherbeschädigung, bei der eine Anwendung versucht, freigegebenen Speicher zu verwenden, was zu Abstürzen, unerwarteten Ergebnissen oder der Ausführung von bösartigen Nutzdaten führt.

Missbrauch einer legitimen Funktion

Eine andere Angriffstechnik missbraucht eine legitime Media-Player-Funktion, um Malware über Videos zu verbreiten. So können Angreifer beispielsweise die Skriptbefehlsfunktion im Windows Media Player ausnutzen, indem sie Malware in einen Hyperlink im Video einbetten.

Wie das Öffnen einer Videodatei den Download von Malware auslösen kann

Die unten stehende Demo zeigt, wie ein Opfer durch das Öffnen einer Videodatei ungewollt Malware auf sein Gerät herunterladen kann.

Diese Technik zeigt, wie Angreifer eine legitime Funktion als Angriffsvektor missbrauchen. Script Command ist eine wesentliche Funktion von Windows Media Player - sie ermöglicht dem Media Player die Interaktion mit einem Browser während der Wiedergabe einer Datei zum Herunterladen von Video-Codecs oder Tracking. Trotz seines Missbrauchspotenzials ist der Skriptbefehl ein wesentliches Merkmal des Windows Media Players. Eine WMV-Videodatei basiert auf demMicrosoft Advanced Systems Format (ASF)-Containerformatund wird mit der Windows Media -Komprimierung komprimiert. ASF kann ein Script Command Object enthalten, das zum Streamen von Text und zur Bereitstellung von Befehlen verwendet wird, die Elemente innerhalb der Client-Umgebung steuern können.

ASF ermöglicht einfache Skriptbefehle wie URLANDEXIT, die bei Ausführung automatisch eine in die Videodatei eingebettete URL in einem Standardbrowser aufrufen. Bedrohungsakteure nutzen diese Funktion aus, um das Opfer zum Herunterladen einer bösartigen Datei aufzufordern, die sich als Plugin, Update oder Codec tarnt, das zur Wiedergabe der Medien erforderlich ist, und das System des Benutzers zu kompromittieren.

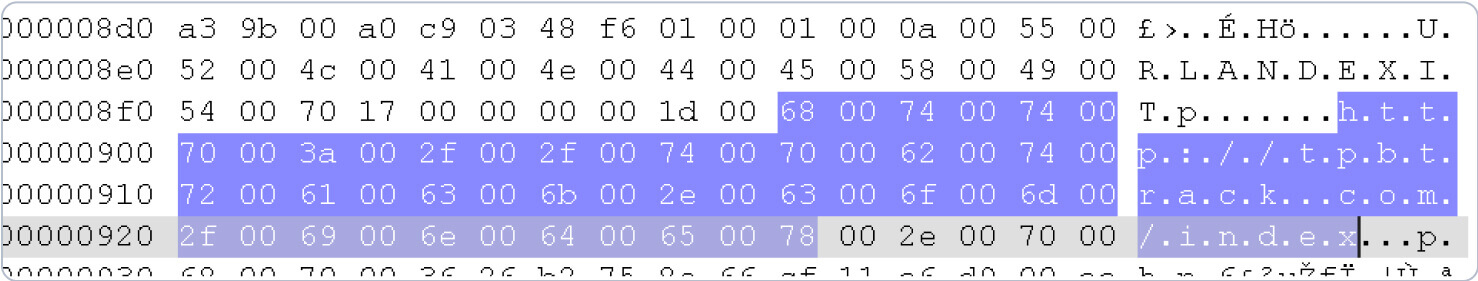

In diesem Beispiel hatte der Angreifer eine bösartige URL in eine legitime Mediendatei eingefügt.

Wir können die URL mit einer Hex-Reader-Anwendung anzeigen:

So entfernen Sie bösartige Objekte mit der Deep Content Disarm and Reconstruction Technologie

Die Deep CDR™-Technologie (Content Disarm and Reconstruction) behandelt jede Datei als potenzielle Bedrohung. Sie verarbeitet und analysiert Dateien, um nicht genehmigte Objekte zu entfernen und sicherzustellen, dass alle Dateien, die in Ihr Unternehmen gelangen, sicher verwendet werden können. Gleichzeitig rekonstruiert die Deep CDR™-Technologie den Dateiinhalt für volle Funktionalität, sodass Benutzer das Video ansehen können, ohne Malware herunterzuladen.

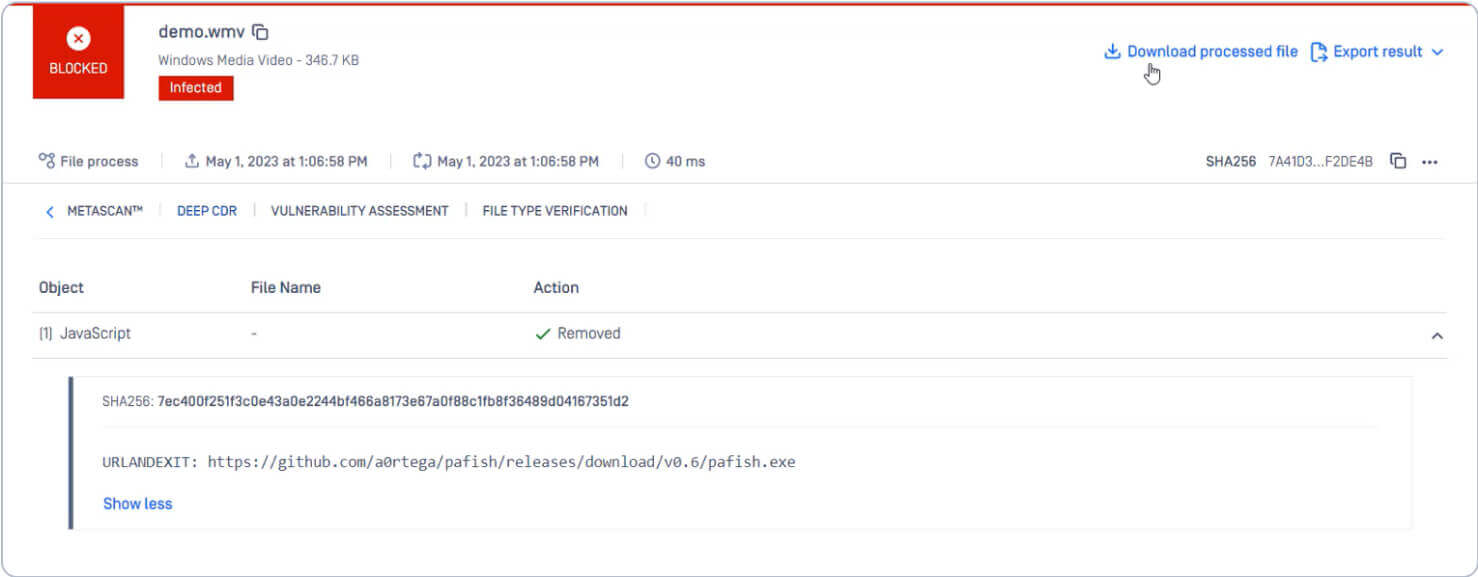

Die Verarbeitung der infizierten Datei mit MetaDefender Core wird der Befehl URLANDEXIT in der Datei entdeckt.

Die Deep CDR™-Technologie entfernt das URLANDEXIT-Objekt und das Skriptbefehlsobjekt. Die neue, rekonstruierte Datei bleibt vollständig nutzbar. Die Angreifer können keine Malware herunterladen.

Wie man mit Adaptive Bedrohungsanalyse ausweichende Malware erkennt und aufdeckt

Wir können die Datei mit der adaptiven Bedrohungsanalyse-Engine MetaDefender Sandbox scannen, um das Verhalten und die Fähigkeiten der Malware genauer zu untersuchen.

MetaDefender ist eine Sandbox der nächsten Generation, die adaptive Bedrohungsanalysen nutzt und so die Erkennung von Zero-Day-Malware, eine umfassendere Extraktion von Kompromittierungsindikatoren (IOC) und umsetzbare Bedrohungsinformationen ermöglicht.

Wir erhalten tiefere Einblicke in die Bedrohung, indem wir die WMV-Datei mit Deep CDR™ Technology und Filescan verarbeiten. Filescan die Datei von URLANDEXIT Filescan und führt eine statische Analyse durch, um weitere Details zum Verhalten, den Taktiken, Techniken und IOCs der Malware zu liefern.

OPSWAT Advanced Threat Detection und Prävention

Die OPSWAT Technologien OPSWAT schützen Anwendungen, Netzwerke und Geräte vor Zero-Day-Angriffen, schwer zu erkennender Malware und gezielten Angriffen. Neben Mediendateien scannt und bereinigt die Deep CDR™-Technologie auch rekursiv mehr als 130 Dateitypen, darunter komplexe Dateien wie verschachtelte Archive, E-Mail-Anhänge, eingebettete Dokumente und Hyperlinks. Die rekonstruierte Datei bleibt vollständig nutzbar und funktionsfähig.

Wenden Sie sich an einen unserer technischen Experten, um mehr über Deep CDR™ Technology, Filescan und andere Technologien zur Bedrohungsabwehr zu erfahren.