Im Bereich der Cybersicherheit kann selbst die kleinste Schwachstelle zu großen Sicherheitslücken führen. Unternehmen müssen schnell handeln, um mit den sich entwickelnden technologischen und gesellschaftlichen Trends Schritt zu halten, was fortschrittliche, anpassungsfähige und intelligente Lösungen erfordert.

Eine solche Lösung ist MetaDefender , das nun durch die Leistungsfähigkeit künstlicher Intelligenz (KI) ergänzt wird.

Mit seiner Fähigkeit, Cyberrisiken zu analysieren, vorherzusagen und zu mindern, leitet MetaDefender einen Paradigmenwechsel in unserem Verständnis von digitaler Sicherheit ein und schützt kritische Ressourcen auf einem bisher unerreichten Niveau.

Warum brauchen Sandbox KI?

Herkömmliches Sandboxing war für die Erkennung von Malware von entscheidender Bedeutung, reicht aber nicht mehr aus, da Angreifer ihre Techniken immer weiter verfeinern und immer gefährlicher werden.

Frühe Sandboxen stützten sich auf eine dynamische Analyse, bei der Dateien ausgeführt wurden, um ihr Verhalten zu beobachten. Im Laufe der Zeit wurde diese Methode durch ausweichende Malware überlistet. Um mithalten zu können, müssen Sandbox-Systeme weiterentwickelt werden, und KI spielt dabei eine entscheidende Rolle.

Moderne Sandboxen, die KI mit statischer und dynamischer Analyse, Emulation und Bedrohungsdaten kombinieren, können stark verschleierte Bedrohungen wie Ransomware und Zero-Day-Exploits erkennen.

KI ermöglicht eine proaktive, vorausschauende Verteidigung, die aus vergangenen Bedrohungen lernt, um neue Bedrohungen zu erkennen, bevor sie Schaden anrichten.

Wir haben uns diese Entwicklung zu eigen gemacht und kombinieren KI mit fortschrittlichen Analysetechniken, um die Genauigkeit und Effizienz zu verbessern.

Unsere Lösung geht über die dynamische Analyse hinaus und wendet KI-gesteuerte Erkenntnisse an, um komplexe Bedrohungen effektiver zu erkennen und zu entschärfen.

Lesen Sie diesen Artikel, um einen tieferen Einblick in die Entwicklung von Sandboxing zu erhalten und zu erfahren, wie KI die Bedrohungsanalyse umgestaltet.

Die Landschaft der KI-gestützten Lösungen in MetaDefender Aether™

Ähnlichkeitssuche für die Bedrohungsjagd

In dem Maße, wie Cyberkriminelle ihre Methoden verfeinern, verlieren herkömmliche, auf Signaturen basierende Systeme an Wirksamkeit - insbesondere bei neu verpackter Malware mit geringfügigen Änderungen.

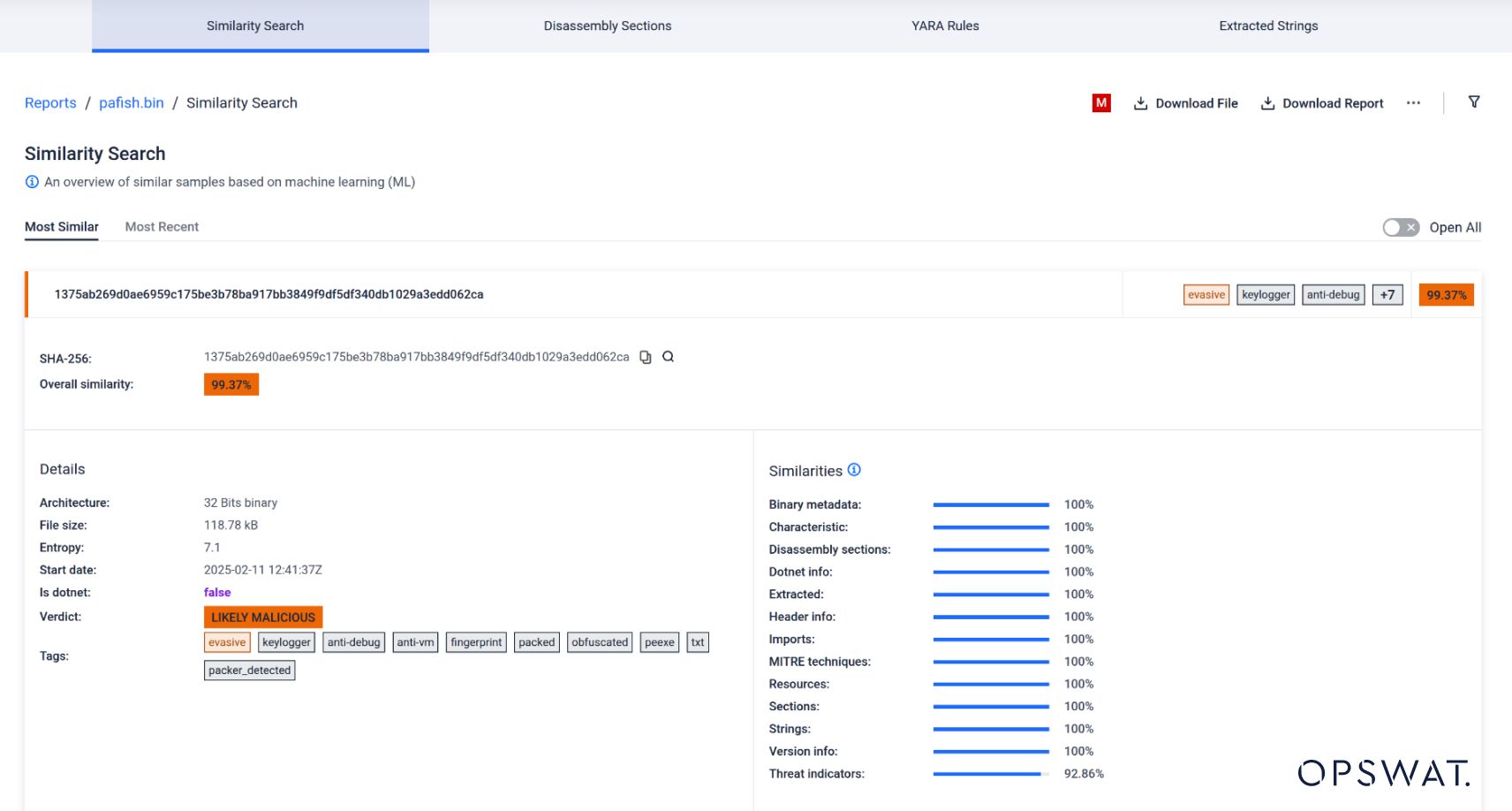

Mit der Ähnlichkeitssuche können Bedrohungsjäger aktiv nach Dateien suchen, die bekannten bösartigen Dateien ähneln.

Sicherheitsteams erhalten einen entscheidenden Vorteil bei der Identifizierung und Neutralisierung ausgeklügelter Angriffe, indem sie aktiv nach Ähnlichkeiten in bösartigen Dateien suchen und so neue Bedrohungen frühzeitig erkennen.

Das Erkennen neu erstellter oder veränderter Malware-Stämme stärkt die allgemeine Sicherheit und verkürzt die Reaktionszeiten

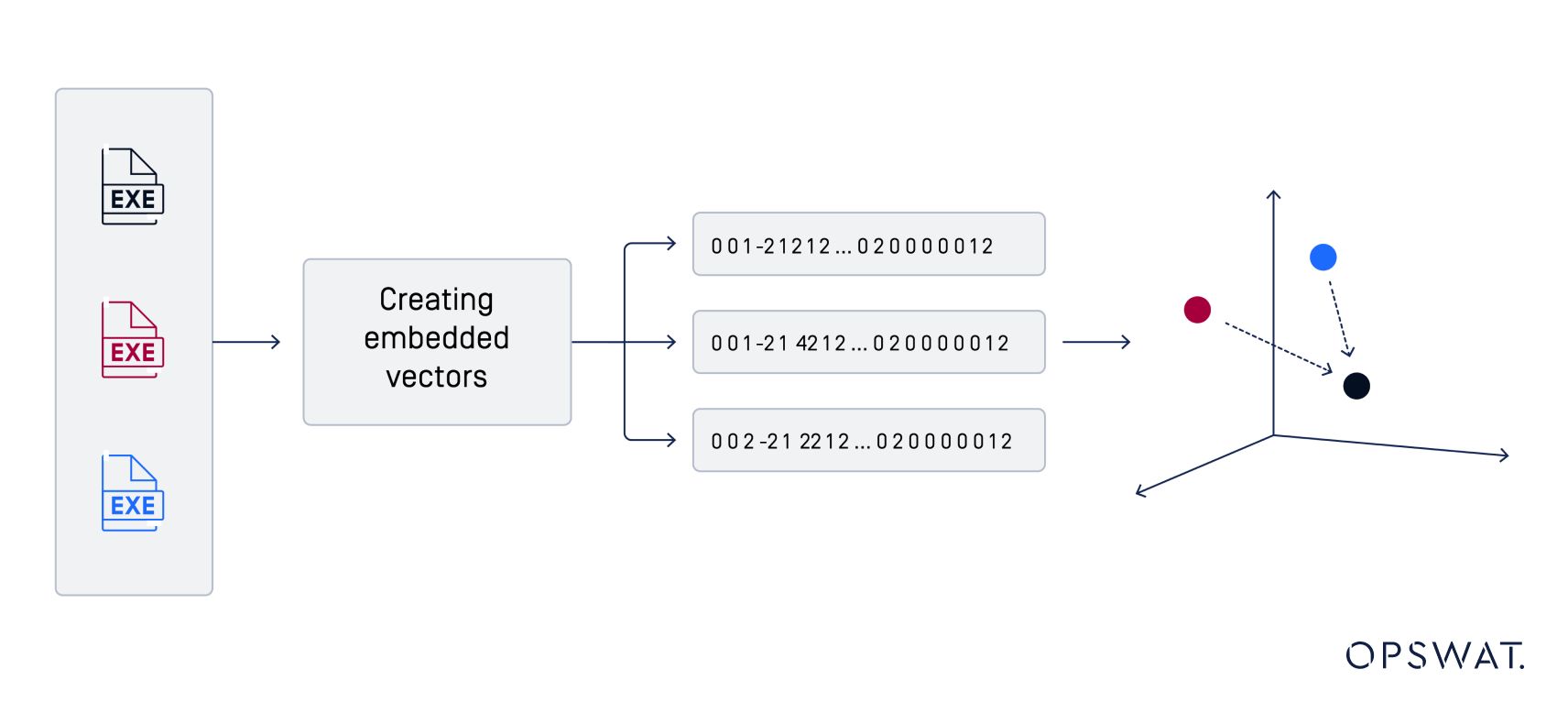

Die Sandbox extrahiert verschiedene Merkmale aus Dateien und vergleicht sie mit Hilfe fortschrittlicher Abstandsberechnungen mit einer umfangreichen Datenbank bekannter Dateien.

Selbst geringfügige Abweichungen in der Struktur oder in den Metadaten werden erkannt, wodurch potenzielle Bedrohungen aufgedeckt und den Bedrohungsjägern Werkzeuge an die Hand gegeben werden, mit denen sie sich entwickelnde Bedrohungen erkennen und ihre Fähigkeiten verbessern können.

- Erweiterte Erkennung

Im Gegensatz zu signaturbasierten Systemen, die auf exakte Übereinstimmungen angewiesen sind, kann die Ähnlichkeitssuche selbst kleine Unterschiede zwischen Dateien erkennen. - Real-World Applications

Dies ermöglicht die Identifizierung von bisher unbekannten Bedrohungen und Zero-Day-Erkennung durch Erkennung von Mustern und Anomalien, die noch nicht formell dokumentiert wurden.

Auf dem Markt fehlte ein Tool zur Suche nach Bedrohungen, das in der Lage war, ähnliche Dateien auf der Grundlage ihrer spezifischen Merkmale vorzuschlagen.

Diese Lücke in den verfügbaren Sicherheitswerkzeugen bedeutete, dass Bedrohungen mit leichten Abweichungen leicht durch die Maschen schlüpfen konnten.

Mit der Einführung der Ähnlichkeitssuche können Bedrohungsjäger nun aktiv nach potenziellen neuen Bedrohungen suchen, indem sie Dateien mit bekannten bösartigen Dateien vergleichen.

Die Fähigkeit, subtile, sich entwickelnde Bedrohungen zu erkennen, bevor sie Schaden anrichten, verbessert sowohl die Erkennungs- als auch die Reaktionszeiten. Dies macht die Ähnlichkeitssuche zu einem unverzichtbaren Werkzeug für die moderne Cybersicherheitsabwehr.

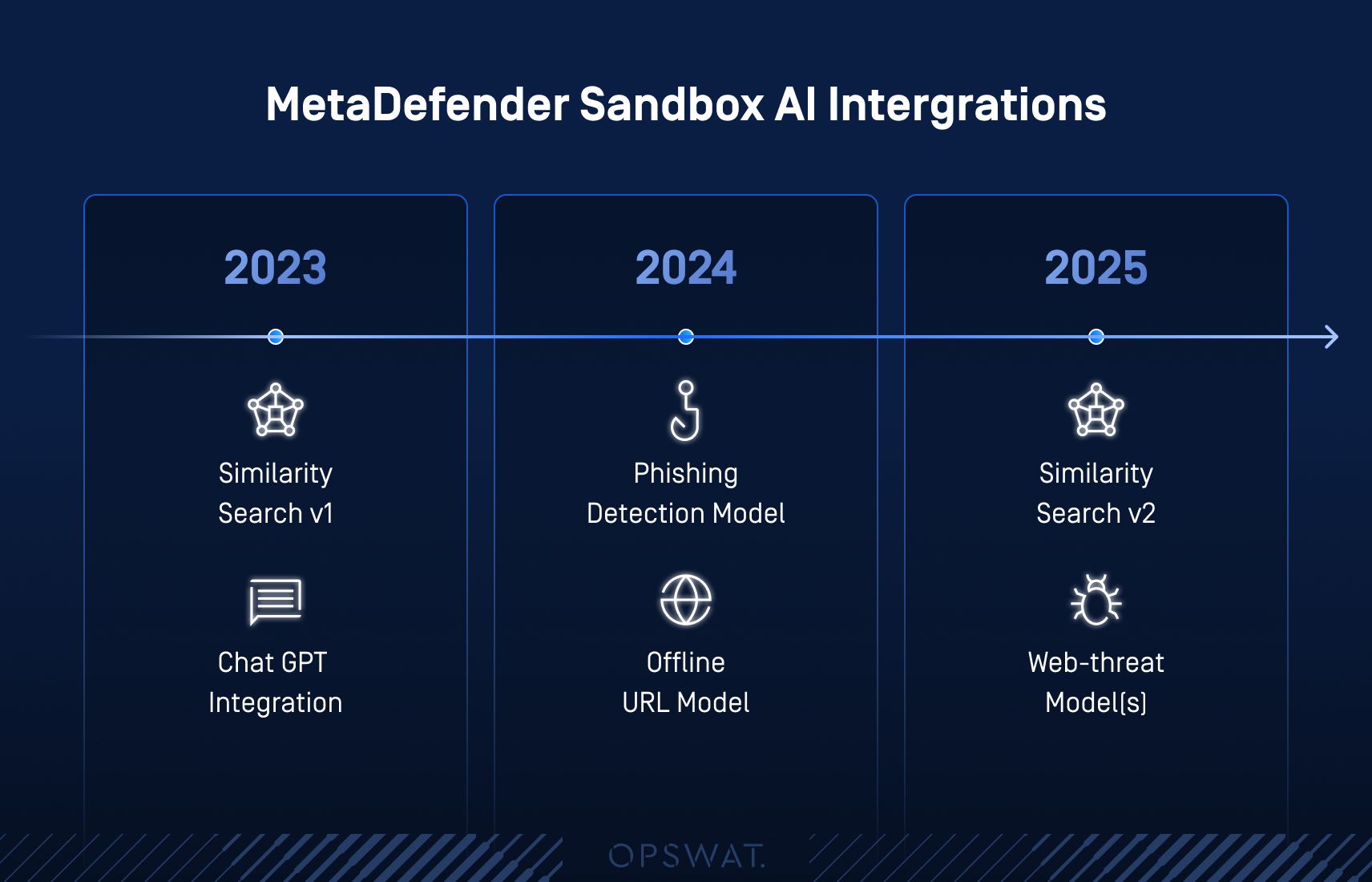

Wir haben die Ähnlichkeitssuche seit ihrer ersten Veröffentlichung mehrfach aktualisiert.

Ursprünglich unterstützten wir nur PE-Dateien mit einigen Einschränkungen.

Seitdem haben wir weitere Funktionen hinzugefügt, unterstützen bessere Vergleiche zwischen .NET-Dateien und haben unsere Logik für bessere Ergebnisse verbessert.

Im ersten Quartal 2025 werden wir nicht nur PE-Dateien, sondern alle Arten von Dateien unterstützen - weitere Informationen finden Sie hier.

- Öffnen Sie die Sandbox und scannen Sie eine Datei.

- Klicken Sie auf "Ähnlichkeitssuche", um die Registerkarte aufzurufen.

- Passen Sie Filter an, z. B. Suchschwellen und Urteile, um Ihre Suche zu verfeinern.

- Suchergebnisse anzeigen.

- Erweitern Sie die Datei-Hashes für weitere Details: Klicken Sie auf einen Hash, um detaillierte Informationen über die Ähnlichkeiten anzuzeigen.

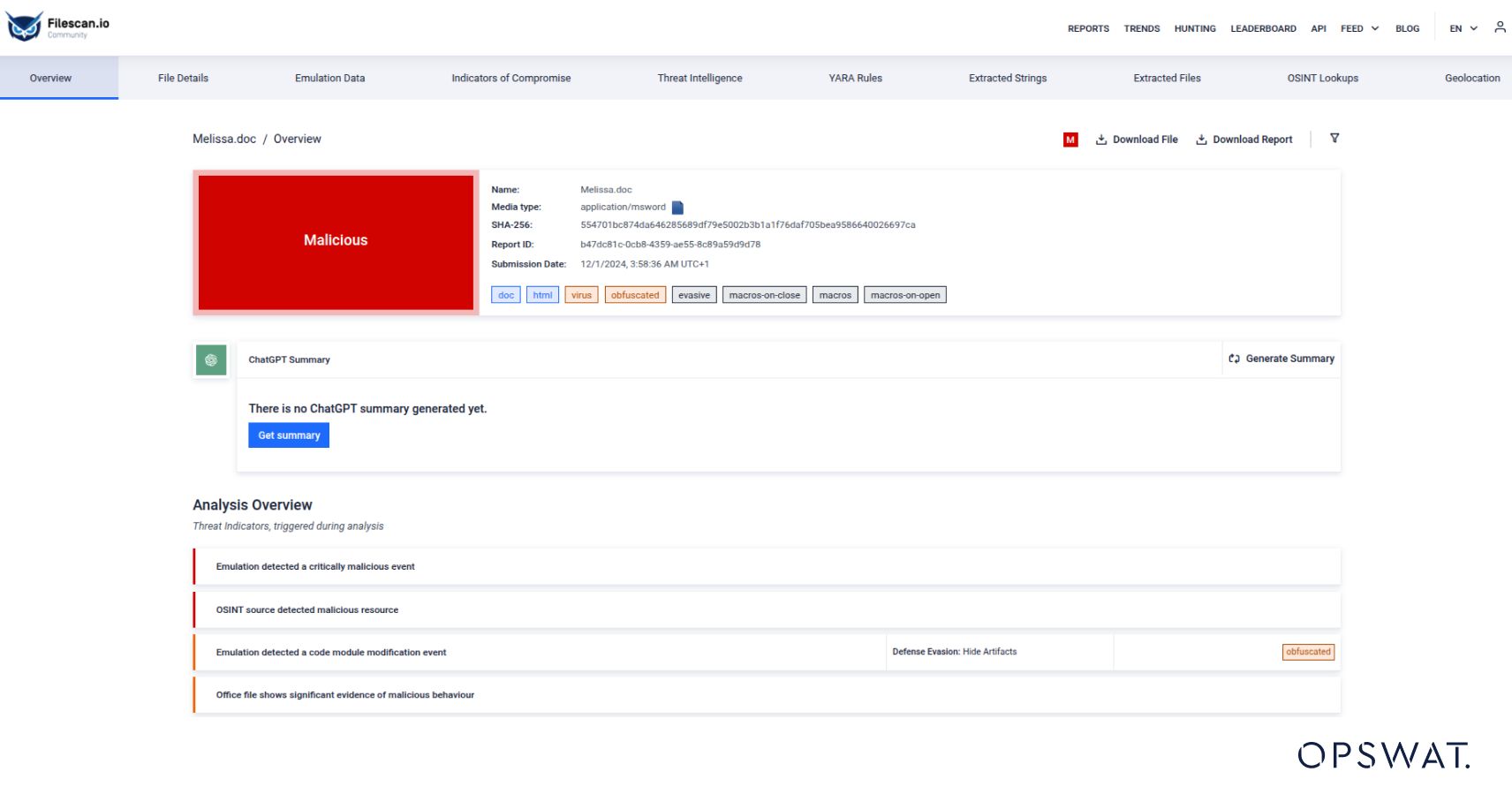

Zusammenfassungen für Führungskräfte über die ChatGPT-Integration

In einem (SOC) Security Operations Center wirken sich zwei Schlüsselkennzahlen direkt auf die Fähigkeit eines Unternehmens aus, auf Bedrohungen zu reagieren: (MTTD) Mean Time to Detect und (MTTR) Mean Time to Remediate.

Eine schnellere Erkennung und Behebung verringert den potenziellen Schaden durch Cybervorfälle und hilft bei der Vermeidung von Datenschutzverletzungen und Datenverlusten.

SOC-Teams sind jedoch häufig mit Alarmmüdigkeit und Ressourcenknappheit konfrontiert, was die Reaktionszeiten verlangsamen kann.

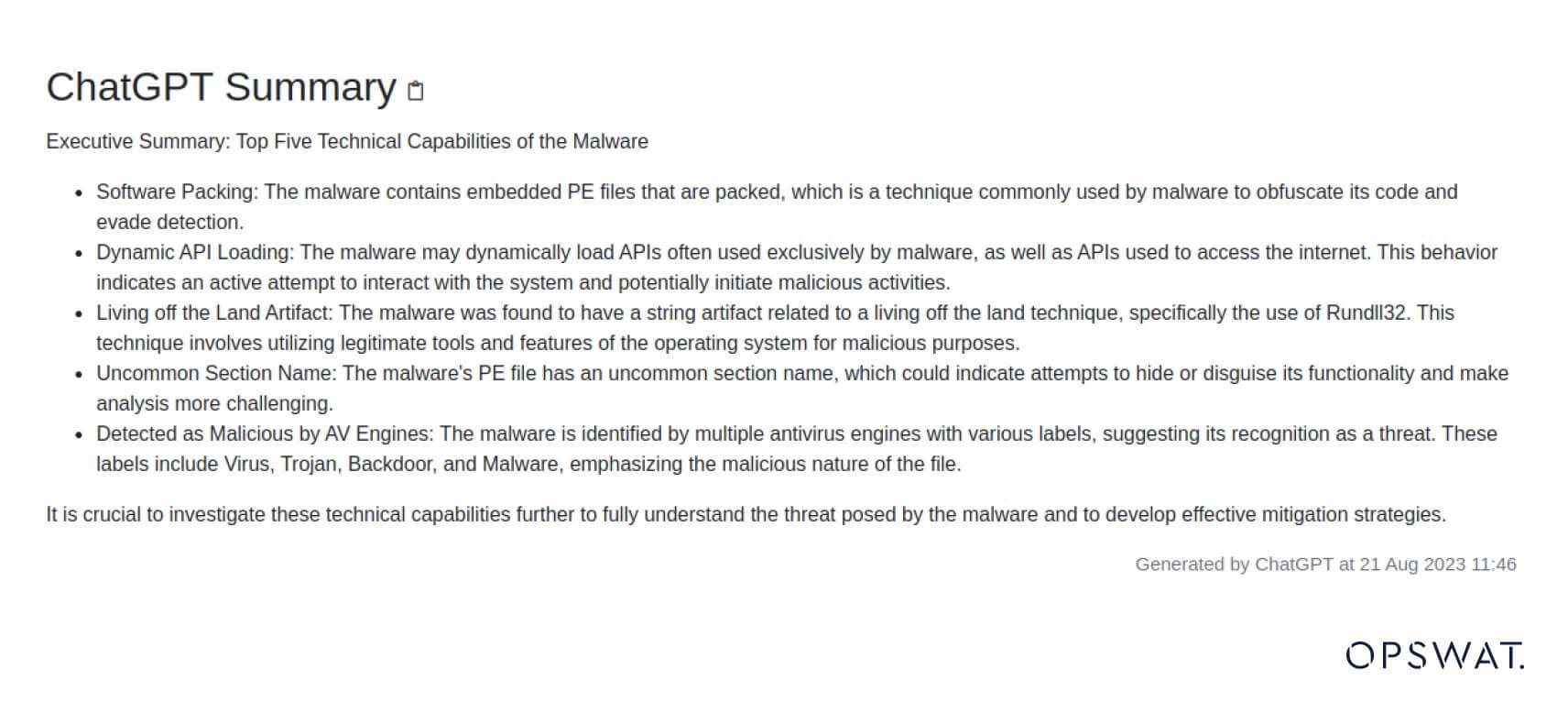

Hier macht unsere ChatGPT-Integration den Unterschied. ChatGPT verwendet (NLP) Natural Language Processing, um komplexe und technische Malware-Berichte in leicht verständliche Zusammenfassungen zu vereinfachen.

Klarere Zusammenfassungen helfen SOC-Teams, Bedrohungen effizienter zu priorisieren, Zeit zu sparen und letztendlich sowohl MTTD als auch MTTR zu verbessern.

Darüber hinaus hilft die optimierte Berichtsanalyse den Teams, schneller zu reagieren, Burnout zu reduzieren und ihre Vermögenswerte besser zu schützen.

ChatGPT war eine Innovation, die wir als Chance sahen, die Bedrohungsanalyse zu vereinfachen und die SOC-Effizienz zu verbessern, um schneller und präziser auf Cybersicherheitsvorfälle reagieren zu können.

Eine 20-seitige technische Analyse eines Ransomware-Angriffs wird in einer einzeiligen Zusammenfassung zusammengefasst, die den Angriffsvektor, die betroffenen Systeme und die empfohlenen Maßnahmen hervorhebt.

Die Entscheidungsträger können den Grad der Bedrohung besser und schneller einschätzen, ohne sich in technische Details vertiefen zu müssen. Diese Geschwindigkeit führt auch zu schnelleren und fundierteren Reaktionen.

- Öffnen Sie die Übersichtsseite

- Klicken Sie auf die Schaltfläche "Zusammenfassung abrufen", um eine ChatGPT-Zusammenfassung zu erstellen.

- ChatGPT sammelt relevante Informationen über die Datei und liefert eine Zusammenfassung ihrer potenziellen Malware-Fähigkeiten.

Detailliertere Einstellungen finden Sie in dieser Ressource.

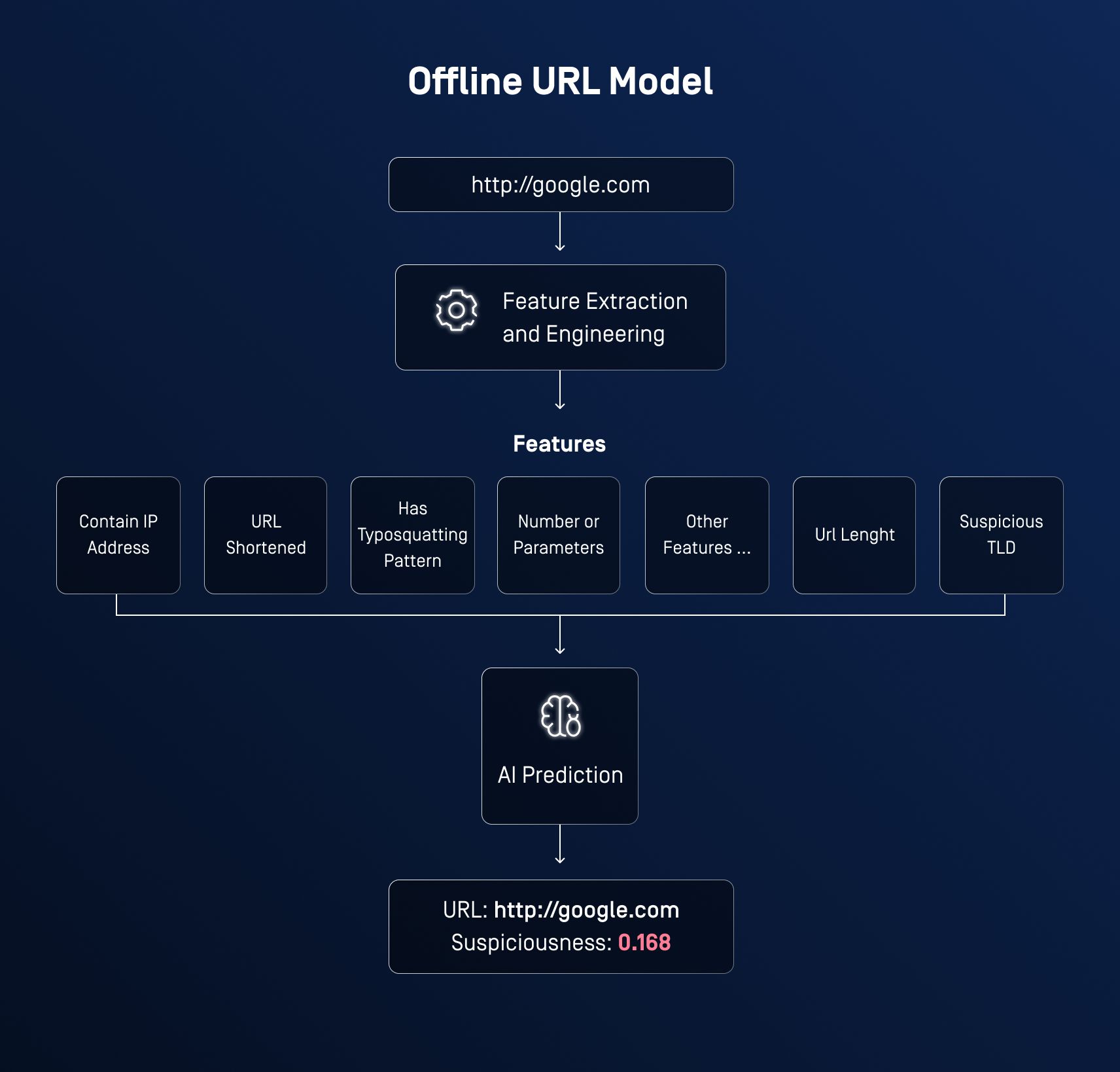

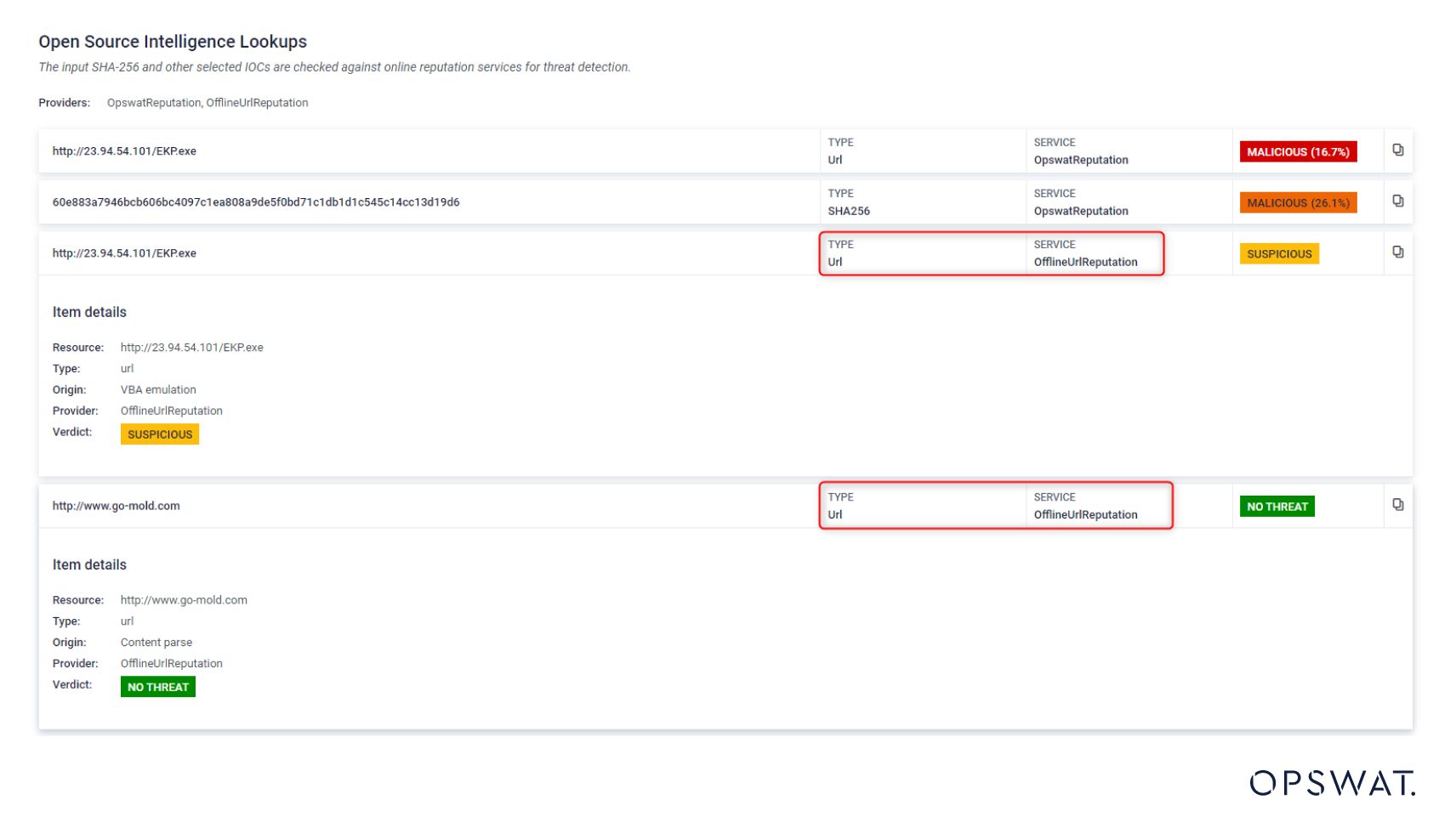

Offline-URL-Modell für die Erkennung verdächtiger URLs

Wir fragten uns: Können wir ein Offline-Modell erstellen, das eine URL analysiert und feststellt, ob sie verdächtig ist?

Unser URL-Modell wurde auf einem umfangreichen Datensatz von 1,6 Millionen URLs trainiert, wobei eine Vielzahl von Merkmalen aus URL-Strings extrahiert wurde.

Es sagt die Verdächtigkeit einer URL auf einer Skala von 0 bis 1 voraus und gibt Sicherheitsteams die Möglichkeit, von URLs ausgehende Risiken zu vermeiden, bevor sie eskalieren können.

Das Modell ist unglaublich schnell und hat eine Genauigkeit von über 93 % bei der 0,5-Schwelle erreicht.

Je nach Situation können Sie den Schwellenwert anpassen und die Erkennung wird weiter verfeinert, um falsch negative Ergebnisse zu reduzieren.

Das Modell extrahiert viele Merkmale aus der URL-Zeichenfolge und verwendet dann einen Wert zwischen 0 und 1, um die Verdächtigkeit der URL vorherzusagen.

Das Modell arbeitet mit luftgekühlten Systemen und ist unglaublich schnell.

Sie bietet eine wichtige erste Ebene zur Erkennung von Phishing oder bösartigen URLs. Weitere Informationen zu diesem Thema erhalten Sie hier.

Das Offline-URL-Modell wird standardmäßig bei jeder Übermittlung aufgerufen, um zu beurteilen, ob eine URL verdächtig ist oder nicht.

Sie finden diese Funktion unter dem Abschnitt Open Source Intelligence Lookups.

Der Dienst bietet Einblicke in die mit der URL verbundene Reputation und zeigt, auf welche Komponente der Datei sich das Urteil bezieht.

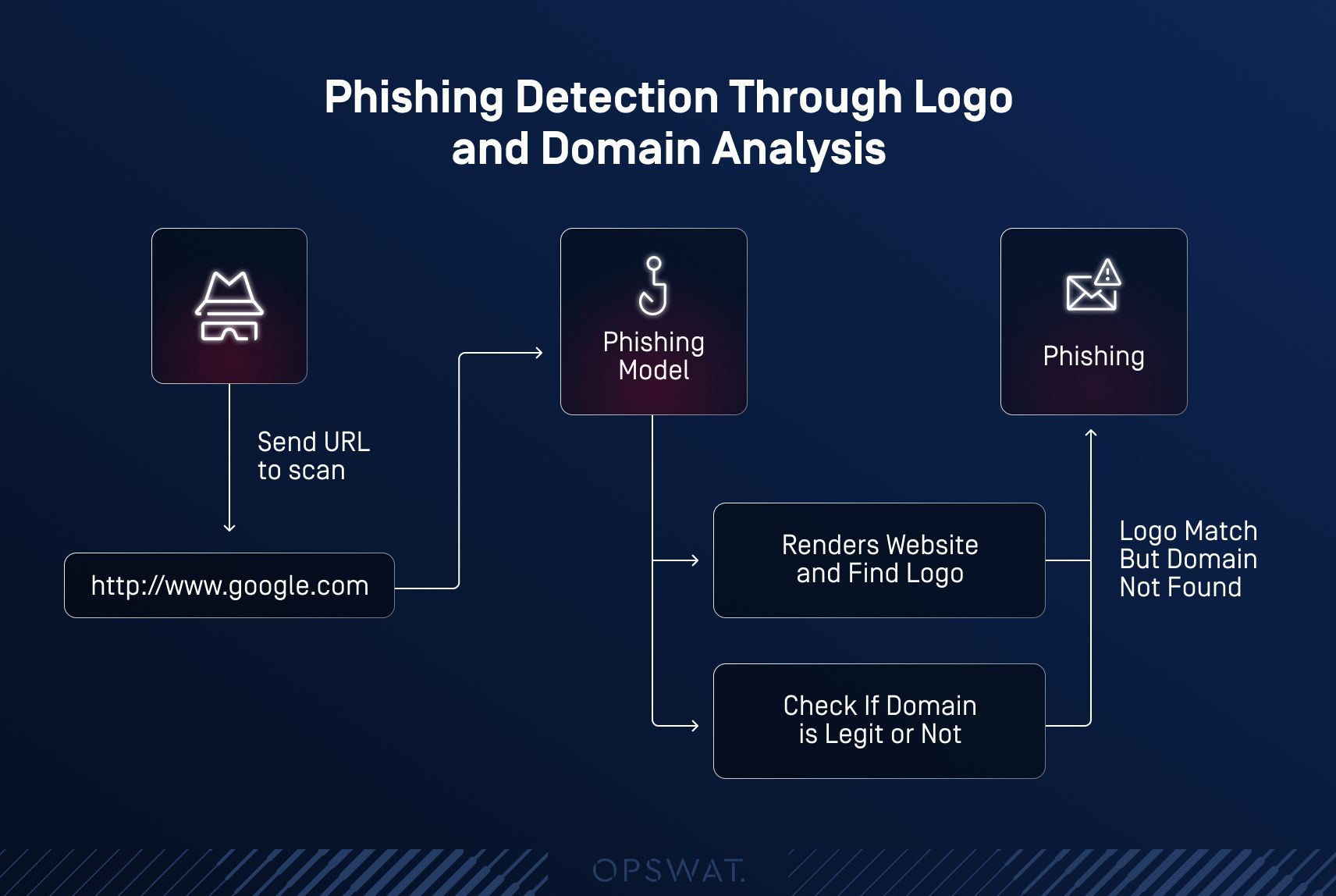

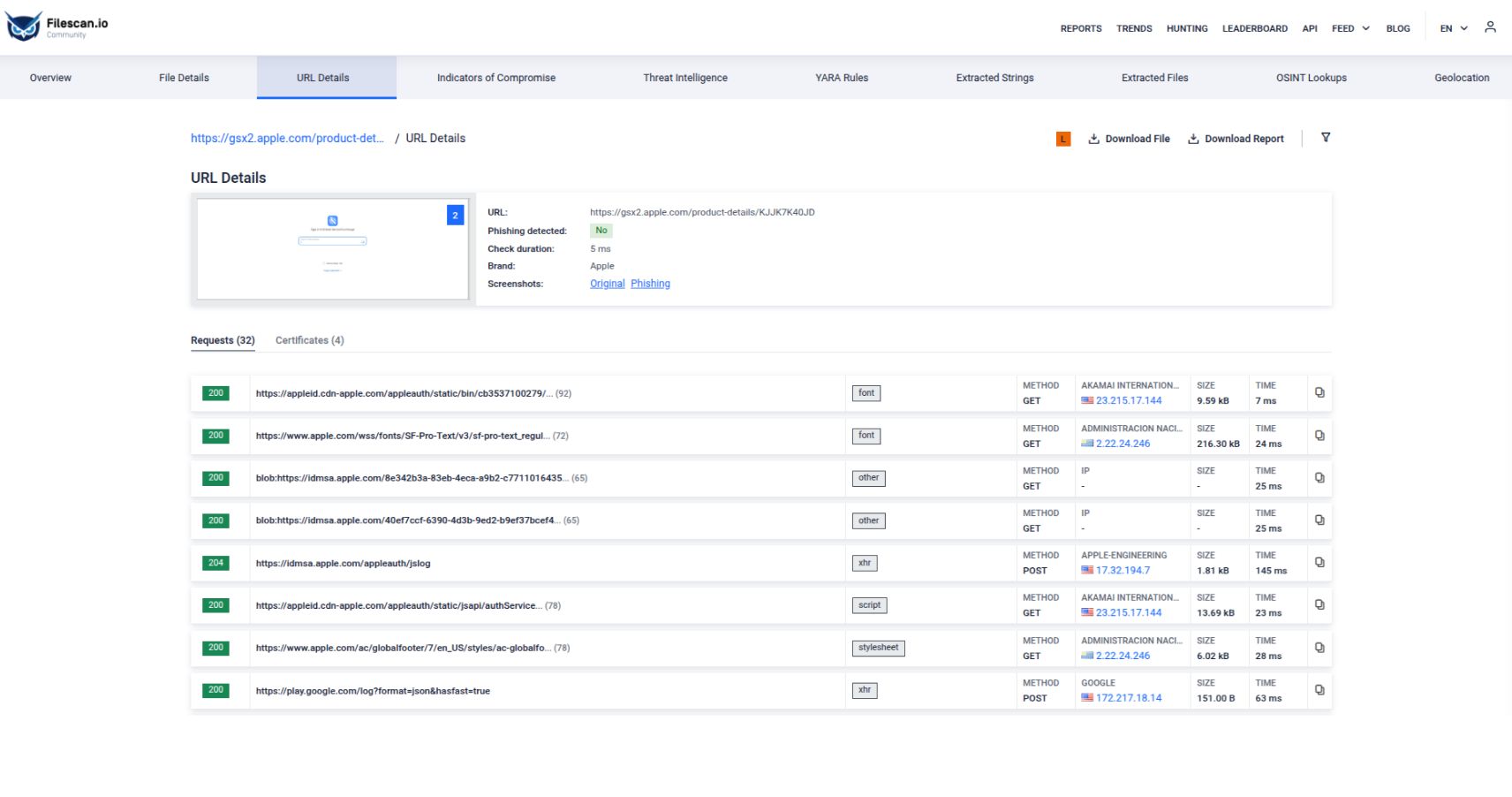

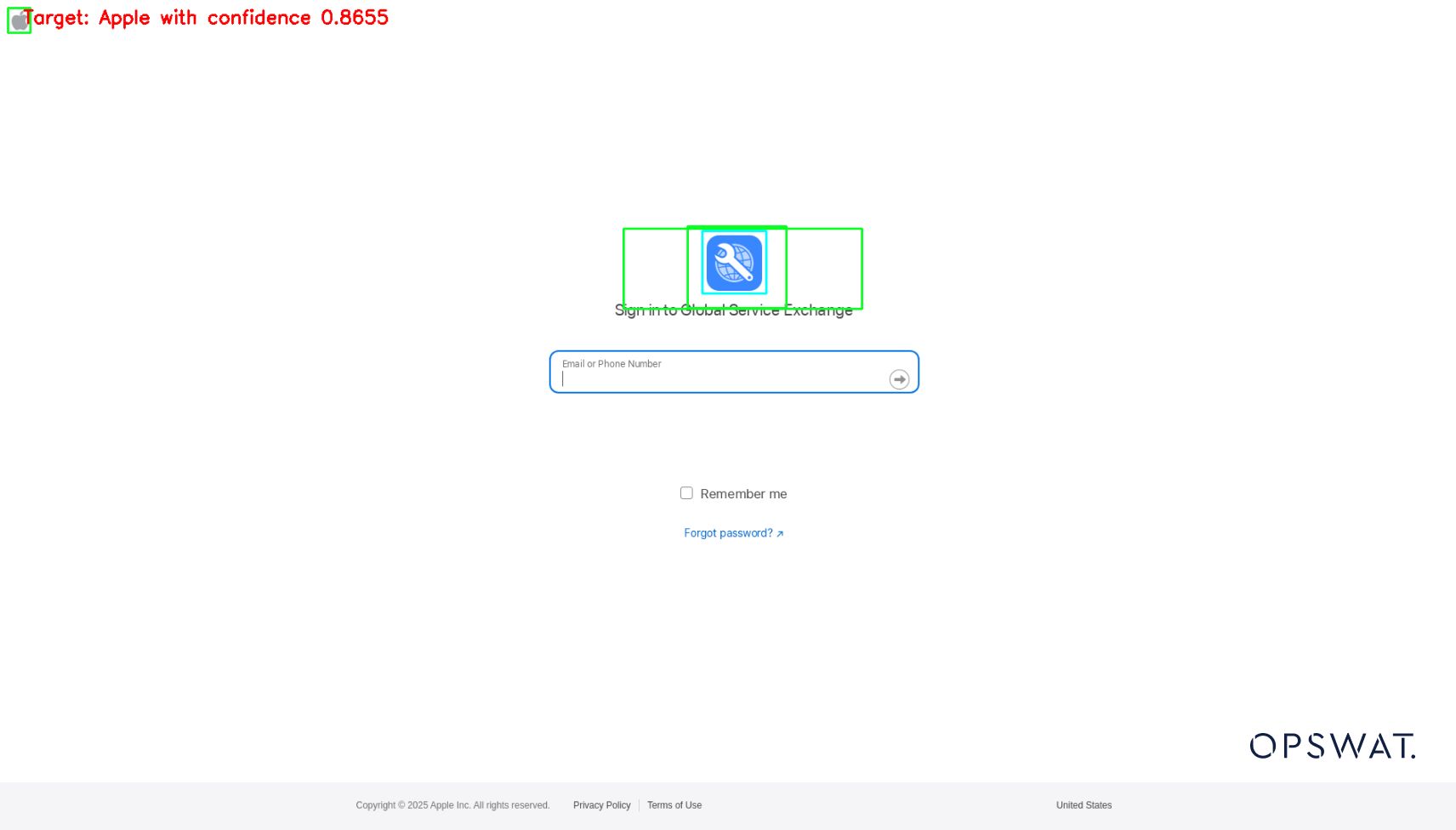

Phishing-Erkennung mithilfe von Logos und Domain-Analyse

Das URL-Modell ist ein großartiger Ansatz, aber die Analyse der URL allein reicht nicht aus, um festzustellen, ob es sich um eine Phishing-Website oder eine bösartige Website handelt.

Da Phishing nach wie vor eine der häufigsten Formen von Cyberangriffen ist, kombiniert unser Phishing-Erkennungsmodell den Logo-Vergleich mit der Domain-Validierung und schafft so ein zweigleisiges Abwehrsystem.

Mithilfe fortschrittlicher Computer-Vision-Algorithmen erkennt das Modell subtile Unterschiede zwischen echten und gefälschten Logos.

So werden beispielsweise leichte Pixelverzerrungen oder Änderungen der Proportionen, die dem Menschen entgehen könnten, als verdächtig eingestuft.

Das Modell vergleicht URLs mit einer Datenbank bekannter legitimer Domänen. Wird eine Unstimmigkeit oder Unregelmäßigkeit festgestellt, gibt das System eine Warnung aus.

Stellen Sie sich eine Phishing-E-Mail vor, die vorgibt, von einer renommierten Bank zu stammen, und die mit einem realistischen Logo versehen ist.

Der Benutzer könnte dazu verleitet werden, auf die E-Mail zu klicken und zu glauben, sie sei echt.

Unser Modell ist in der Lage, die Echtheit des Logos sofort zu überprüfen und gleichzeitig die Domäne der E-Mail zu validieren, wodurch der Angriff bereits im Keim erstickt wird.

Phishing ist die häufigste Art von Cyber-Bedrohungen, die häufig zu Datenschutzverletzungen, finanziellen Verlusten und einer ernsthaften Schädigung des Rufs eines Unternehmens führen.

Besorgniserregend ist, dass herkömmliche URL-basierte Phishing-Erkennungsmethoden oft unzureichend sind, da die Angreifer häufig legitim aussehende URLs und Logos verwenden, um die Benutzer zu täuschen.

Deshalb haben wir unser URL-Modell um einen Logo-Vergleich und eine Domain-Validierung erweitert, um Phishing-Versuche besser abfangen zu können, die herkömmliche Abwehrmechanismen normalerweise umgehen würden.

Dieses verbesserte URL-Modell führt zu einer stärkeren, mehrschichtigen Verteidigung gegen Phishing, die es den Sicherheitsteams ermöglicht, schneller und präziser zu reagieren und letztlich zu verhindern, dass Angriffe Schaden anrichten.

- Scannen Sie eine Phishing-Website.

- Öffnen Sie die Registerkarte URL-Details, um die Ergebnisse anzuzeigen.

- Auf der Registerkarte URL-Details sehen Sie die gerenderte Seite und das erkannte Logo.

- Ausführlichere Einstellungen finden Sie hier.

MetaDefender's unübertroffener Vorsprung in der Data Science-Landschaft

- Weiterentwickelt: Wir sind bösartigen Trends immer einen Schritt voraus und bieten ebenso robuste wie zuverlässige Integrationen

- Vielfältig: Um alle Probleme abzudecken, mit denen wir konfrontiert sind, sollten wir ein vielfältiges KI-Toolset für unterschiedliche Anwendungsfälle anbieten.

- Nützlich: Konzentrieren Sie sich auf das, was wirklich wichtig ist, und bauen Sie Werkzeuge, die der Markt nicht nur will, sondern wirklich braucht

- Präzise: Achten Sie auf Präzision bei der Integration, da minderwertige Tools ihren Wert untergraben

KI-gesteuerte Cybersicherheit für die kritischen Infrastrukturen der Welt

Die Integration von KI in die Cybersicherheit geht über eine Leistungssteigerung hinaus und definiert die Cybersicherheitslandschaft völlig neu.

Mit Lösungen wie MetaDefender haben wir bereits damit begonnen, die Art und Weise zu verändern, wie sich Unternehmen gegen die unaufhörlich wachsende Bedrohungslage im Cyberspace schützen.

Wir wollten nicht nur mit den Bedrohungen Schritt halten – wir wollten die Spielregeln komplett neu definieren. Durch die Integration von Technologien der nächsten Generation wie KI-gestützter Bedrohungserkennung und prädiktiver Analyse haben wir dieses Ziel mit MetaDefender erreicht.

Die Zukunft bietet unzählige Möglichkeiten, und MetaDefender steht an vorderster Front und bietet Tools wie die Ähnlichkeitssuche, durch ChatGPT unterstützte Zusammenfassungen sowie fortschrittliche Modelle zur Phishing-Erkennung, die die digitale Sicherheit neu definieren.

Unsere Mission ist einfach: Sicherheitsteams mit den modernsten Tools auszustatten, um ihre Organisationen vor immer raffinierteren Angriffen zu schützen.

Die Reise ist noch lange nicht zu Ende, und wir sind bereit, den Weg zu einer sichereren digitalen Welt zu ebnen.

Bleiben Sie dran - die Zukunft der Cybersicherheit hat gerade erst begonnen, und wir treiben sie voran.