Die Geschichte hinter der führenden Malware-Analyse-Lösung von OPSWAT

Der Bedarf an intelligenteren Sandboxen

Da Cyberbedrohungen immer ausgeklügelter werden, haben herkömmliche Sicherheitsmaßnahmen wie Antivirenlösungen zunehmend Probleme, Schritt zu halten. Malware-Autoren haben sich angepasst und verwenden fortschrittliche Verschleierungstechniken, Anti-Sandboxing-Maßnahmen und dateilose Malware-Taktiken, die darauf ausgelegt sind, sich der Erkennung zu entziehen. Frühe Malware-Analysesysteme verließen sich auf das einfache API Hooking oder die Kernel-Überwachung, um Verhaltensweisen zu erfassen, aber diese Ansätze waren oft von hochentwickelter Malware erkennbar, die so ihre wahre Natur verbergen konnte.

Angesichts der Zunahme von Ransomware, Zero-Day-Exploits und APTs (Advanced Persistent Threats) benötigen Unternehmen weitaus umfassendere Lösungen, um diese Bedrohungen zu erkennen, zu analysieren und zu entschärfen, bevor sie in ihrer Umgebung Schaden anrichten. Hier spielt Sandboxing - das Ausführen verdächtiger Dateien oder Programme in isolierten Umgebungen, um ihr Verhalten zu beobachten - eine entscheidende Rolle bei der automatisierten Malware-Analyse.

Doch mit der Entwicklung der Bedrohungen haben sich auch die Sandboxing-Technologien weiterentwickelt. Vom einfachen API Hooking über Virtualisierung und hybride Analyse bis hin zur Emulation haben sich Sandboxen zu unverzichtbaren Tools für die moderne Malware-Erkennung entwickelt. Im Folgenden werden die wichtigsten Meilensteine in der Entwicklung von Sandboxing-Technologien erläutert und erklärt, wie moderne Sandboxen den immer ausweichenderen Bedrohungen von heute begegnen.

Was ist eine Sandbox?

Eine Sandbox ist eine sichere, isolierte Umgebung, in der verdächtige Dateien durch dynamische Analyse (Beobachtung des Verhaltens von Programmen in Echtzeit, indem sie ausgeführt oder simuliert werden) getestet werden, um potenzielle Bedrohungen zu erkennen. Auf diese Weise können Sicherheitsexperten alle schädlichen Aktionen erkennen, die die Datei möglicherweise versucht, z. B. unerlaubten Datenzugriff, Ausbreitung auf andere Teile des Systems oder Ausnutzung von Sicherheitslücken.

Durch die Simulation verschiedener realer Szenarien in der Sandbox - z. B. typische Netzwerkkommunikation oder Benutzerinteraktionen - können Sicherheitsteams Erkenntnisse darüber gewinnen, wie sich Malware in einer realen Umgebung verhalten könnte. Durch diese Isolierung wird sichergestellt, dass die Software, selbst wenn sie bösartig ist, in der Sandbox-Umgebung verbleibt und das gesamte System und Netzwerk vor Infektionen geschützt wird.

Moderne Sandboxen verwenden eine Kombination aus dynamischer und statischer Analyse (Untersuchung der Codestruktur ohne Ausführung), um Malware, einschließlich neuer oder bisher unbekannter Bedrohungen, besser zu erkennen. Sie sind besonders effektiv bei der Identifizierung polymorpher Malware, die ihr Erscheinungsbild ändert, um einer Erkennung zu entgehen, oder bei Bedrohungen, die eine Taktik der verzögerten Ausführung anwenden. Sandboxes werden in der Regel in fortschrittliche Cybersicherheitslösungen wie Firewalls der nächsten Generation, sichere E-Mail-Gateways und Endpunktschutzplattformen integriert und bieten eine zusätzliche Sicherheitsebene gegen hochentwickelte Bedrohungen.

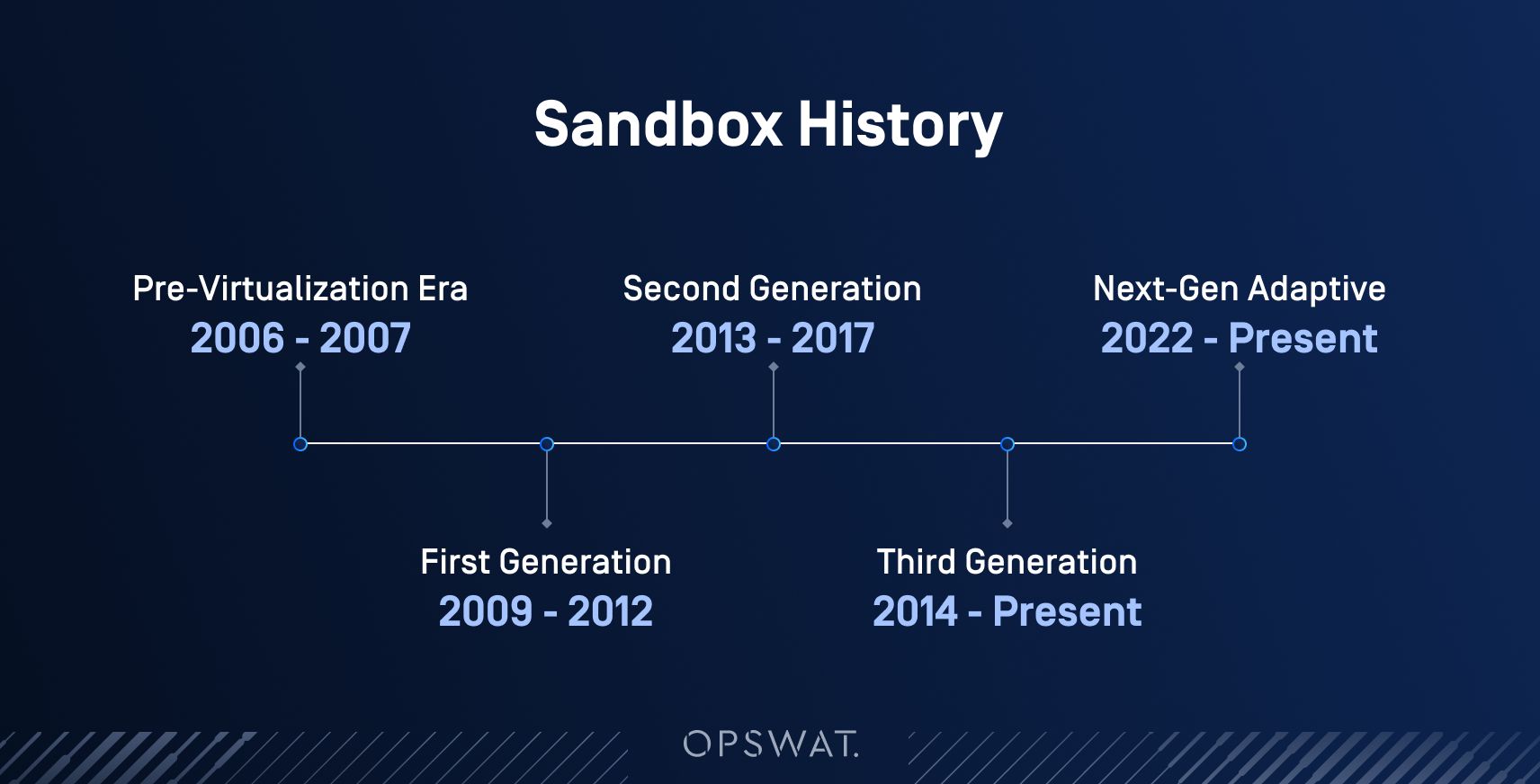

Wie sich das Sandboxing im Laufe der Zeit entwickelt hat

2006: Frühe API Hooking Sandboxes

- Technologie: Einführung von API Hooking im Benutzermodus, um das Verhalten von Malware direkt auf dem Host-System zu erfassen. Diesen Sandboxen fehlte jedoch eine angemessene Isolierung, so dass der Endpunkt anfällig war.

2007: Frühe akademische Sandbox Projekte

- Technologie: Ähnlich wie die API-hooking Sandboxes konzentrierten sich diese Projekte auf die akademische Forschung, waren aber nicht isoliert, was sie anfällig für die Umgehung durch Malware machte.

Bemerkenswerte Anbieter:

Sunbelt Software, Akademische Projekte

2009: Einführung von virtualisierungsbasierten Sandboxen

- Technologie: In dieser Zeit wurde die vollständige Systemvirtualisierung eingeführt, so dass Malware in isolierten virtuellen Maschinen ausgeführt werden konnte. Dies ermöglichte eine sicherere Analyse, da die Malware vollständig eingeschlossen war.

2010: Kommerzielle Sandboxen auf Basis von Virtualisierung

- Technologie: Einführung von mehrstufigen Ausführungsumgebungen unter Verwendung von Virtualisierung zur Erkennung von fortgeschrittenen anhaltenden Bedrohungen (APTs), die über herkömmliche Erkennungsmechanismen hinausgehen.

Bemerkenswerte Anbieter:

Cuckoo-Stiftung, FireEye

2012: Appliance-basierte Virtualisierungs-Sandboxen

- Technologie: Der Schwerpunkt liegt auf Appliance-basierten Sandboxen vor Ort für hochsichere Umgebungen, die eine vollständige Isolierung und umfangreiche Verhaltensanalysen bieten, ideal für Netzwerke mit Luftschleusen.

2013: Hybride Analyse

- Technologie: Kombination von statischer Code-Analyse und dynamischer Ausführung, einschließlich Speicherauszügen, um tiefere forensische Einblicke zu erhalten, insbesondere bei ausweichender Malware.

Bemerkenswerte Anbieter:

FireEye, Joe Security, Payload Security (später von CrowdStrike übernommen)

2014: Hypervisor-basiertes Sandboxing

- Technologie: Diese Sandboxen analysieren Malware auf Hypervisor-Ebene, vermeiden API Hooking und bieten Sichtbarkeit auf Kernel-Ebene, während sie die Tarnung gegen Anti-Sandboxing-Techniken verbessern.

2017-2022: Plattformübergreifendes und Cloud Sandboxing

- Technologie: Einführung von plattformübergreifender Unterstützung (z. B. Windows, macOS, Linux) und Cloud-nativen Bereitstellungen, Integration von API-gesteuerten Arbeitsabläufen für die Erkennung von Malware in großem Maßstab.

Bemerkenswerte Anbieter:

VMRay, Joe Security, CrowdStrike

2022: Adaptive Sandboxing der nächsten Generation

- Technologie: Aufstrebende Sandboxen entwickeln sich zu umfassenden Bedrohungserkennungsplattformen, die KI-gesteuerte Erkenntnisse, statische und dynamische Analysen sowie Reputations-Engines vereinen. Diese Plattformen verfügen über eigene Orchestrierungspipelines, die eine durchgängige Erkennung von und Reaktion auf Bedrohungen ermöglichen.

- Fähigkeiten: Sie unterstützen Multi-Cloud-Implementierungen und kombinieren einen hohen Durchsatz mit SOAR-Funktionen (Security Orchestration, Automation and Response), um den gesamten Erkennungslebenszyklus zu automatisieren.

Bemerkenswerte Anbieter:

OPSWAT

Das Aufkommen der hybriden Analyse und Emulation

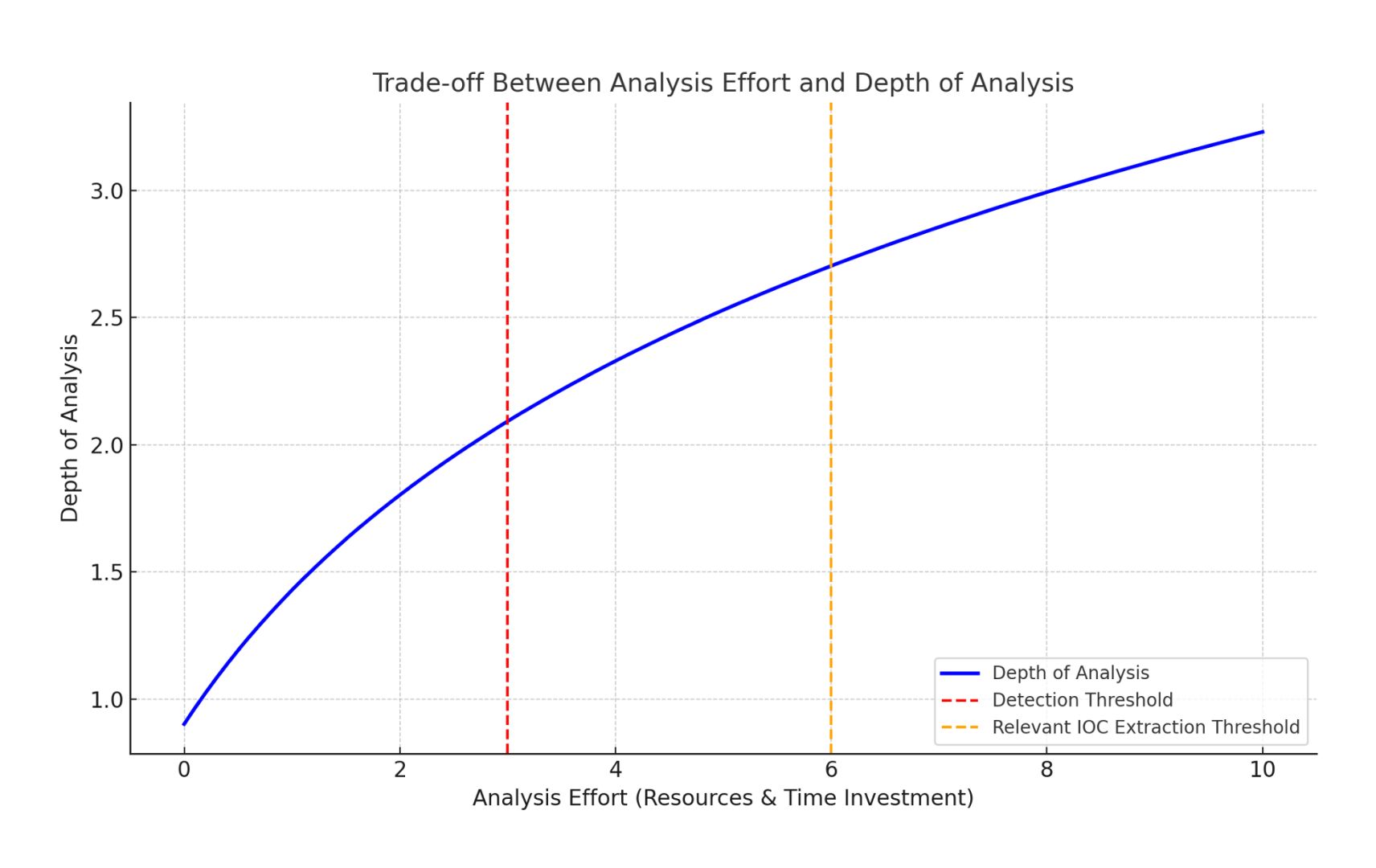

Als die Malware-Autoren ihre Techniken weiterentwickelten, wurde klar, dass die statische Analyse allein nicht ausreichte, um moderne Bedrohungen zu erkennen. Sandboxen mussten sich an diese sich entwickelnden Taktiken anpassen, und die Einführung der hybriden Analyse war ein bedeutender Schritt nach vorn.

Sowohl VxStream Sandbox als auch Joe Sandbox waren Vorreiter bei der Kombination von dynamischer Ausführung und statischer Speicheranalyse. Dieser hybride Ansatz ermöglichte eine tiefere Analyse von Malware, die versuchte, ihr wahres Verhalten mit Techniken wie Verschlüsselung oder Verschleierung zu verschleiern. Durch die Untersuchung von Speicherauszügen konnten Sicherheitsteams böswillige Absichten aufdecken, die bei normaler Ausführung nicht erkennbar wären.

Der neueste Trend beim Sandboxing ist die Einbeziehung von Emulation, bei der Malware in einer vollständig synthetischen Umgebung ausgeführt wird, die reale Systeme so genau wie möglich widerspiegelt. Die MetaDefender Adaptive Sandbox vonOPSWAT und andere fortschrittliche Plattformen nutzen Emulation zusammen mit hybrider Analyse, um dateilose Malware, speicherresidente Bedrohungen und Malware, die speziell auf die Endpunktverteidigung abzielt, zu behandeln.

Wo wir heute stehen: Ein Überblick über moderne Sandboxing-Lösungen

| Sandbox Typ | Technologie | Einsatz | Wesentliche Merkmale | Idealer Anwendungsfall |

| Cloud Plattform zur Erkennung von Bedrohungen | Hybride Analyse, KI und TI | Cloud | API-gesteuerte, hybride Analyse mit Integration in bestehende Plattformen | Endpunktschutz für Unternehmen, groß angelegte Erkennung |

| Appliance-basiert Sandbox | Mehrstufige APT-Erkennung | Vor-Ort | Vollständige Isolierung, mehrstufige Malware-Analyse | Luftgeschützte oder hochsichere Umgebungen |

| Hypervisor-basiert Sandbox | Überwachung auf Hypervisor-Ebene | Cloud | Unauffällige Überwachung, resistent gegen Sandbox-Umgehung | Ausweichende Malware-Erkennung, gezielte oder fortgeschrittene Bedrohungen |

| Emulationsbasiert Sandbox | Emulation | Cloud | Hoher Durchsatz, Offline-/Luftlücken-Unterstützung (z. B. URL-Reputation-Engine) | Erkennung von Großunternehmen, kritischen Infrastrukturen und Hochsicherheitsbereichen |

Beispiele für Anwendungsfälle

| Anwendungsfall | Beschreibung |

| Kritische Infrastrukturen / Air-Gapped | Offline-Analyse für isolierte, sichere Umgebungen in Versorgungsunternehmen, Gesundheitswesen und Verteidigung. |

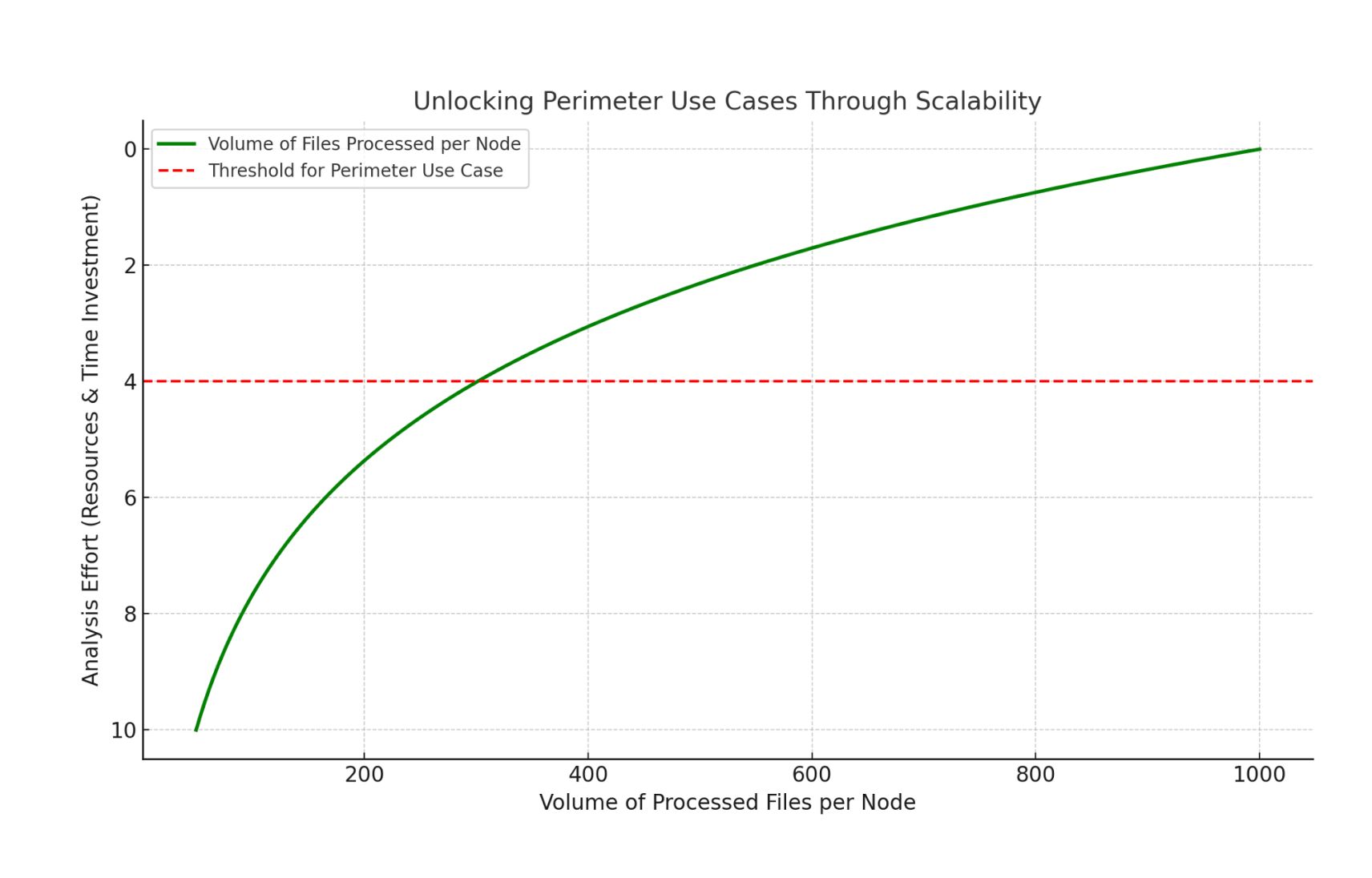

| Groß angelegte automatisierte Analyse | Hochvolumige, skalierbare Malware-Verarbeitung mit kurzen Durchlaufzeiten. |

| Advanced Threat Detection & Gezielte Angriffe | Identifizierung ausgefeilter, langfristiger Bedrohungen und maßgeschneiderter Angriffe auf hochrangige Ziele. |

| Endpoint für Unternehmen | Kontinuierliche Überwachung und Malware-Erkennung an verteilten Endpunkten. |

| Forensische Malware-Forschung | Detailliertes Reverse Engineering und eingehende Malware-Analyse für die Sicherheitsforschung. |

| Cloud Erkennung von Bedrohungen | Nahtlose Cloud-Integration für automatische, groß angelegte Bedrohungserkennung. |

Wichtigste Erkenntnisse

Für Unternehmen, die eine umfassende Malware-Analyse implementieren möchten, hängt die Wahl der Sandbox von ihren spezifischen Anforderungen ab, sei es die Skalierbarkeit von Cloud-nativen Lösungen, die Sicherheit von Appliance-basierten Tools oder die Unauffälligkeit der Hypervisor-basierten Erkennung. Unabhängig davon bleibt Sandboxing ein wichtiges Tool für die sofortige Erkennung von Malware und die tiefergehende forensische Analyse. Der Wettlauf um die Überlistung von Malware geht weiter, und Sandboxen sind dabei führend.

Sandboxing hat sich weiterentwickelt, um zunehmend ausweichende Malware zu bekämpfen

Frühe Sandboxen basierten auf dem API Hooking und der Kernel-Überwachung, die sich als unwirksam gegenüber ausgefeilter Malware erwiesen. Moderne Sandboxen nutzen hybride Analysen und Emulationen, um auch stark verschleierte Bedrohungen zu erkennen.

Adaptive und hybride Sandboxen sind für die Erkennung fortgeschrittener Bedrohungen unerlässlich

Durch die Kombination von statischer und dynamischer Analyse sowie Emulation und KI-gesteuerten Erkenntnissen können die heutigen Sandboxen komplexe Bedrohungen wie Ransomware, Zero-Day-Exploits und fortschrittliche persistente Bedrohungen effektiver analysieren.

Sandboxing-Lösungen variieren je nach Einsatzanforderungen

Von Appliance-basierten Sandboxen vor Ort für Umgebungen mit Luftüberwachung bis hin zu Cloud-nativen, API-gesteuerten Plattformen für die Erkennung von Bedrohungen im großen Maßstab sollten Unternehmen Sandboxing-Technologien wählen, die ihren spezifischen Sicherheitsanforderungen entsprechen.

Die Zukunft des Sandboxing

Moderne Sandboxing-Technologien haben sich weit über ihre anfänglichen Iterationen hinaus entwickelt und kombinieren Virtualisierung, hybride Analyse und Emulation, um immer ausgefeiltere Bedrohungen zu bewältigen. Da Malware-Autoren ihre Taktiken immer weiter verfeinern, wird der nächste Schritt in der Sandbox-Evolution wahrscheinlich noch mehr KI-gestützte Erkennungs- und adaptive Lernsysteme umfassen, um der Entwicklung immer einen Schritt voraus zu sein.

Erleben Sie diese Technologie kostenlos auf der Community-Site: www.filescan.io

Jan Miller ist ein Cybersecurity-Experte mit mehr als zehn Jahren Erfahrung in den Bereichen Malware-Analyse, Sandboxing-Technologien und Methoden zur Erkennung hybrider Bedrohungen. Er ist der Gründer von Payload Security, dem Unternehmen hinter VxStream Sandbox, das später von CrowdStrike übernommen und zu Falcon Sandbox weiterentwickelt wurde. Jans innovative Arbeit im Bereich der hybriden Analyse hat den Standard für modernes Sandboxing gesetzt, das sowohl statische als auch dynamische Ansätze zur Malware-Erkennung kombiniert.

Derzeit arbeitet er bei OPSWAT als Chief Technology Officer, wo er sich auf die Weiterentwicklung von Sandboxing-Technologien für kritische Infrastrukturen und Hochsicherheitsumgebungen konzentriert.