Produktübersicht

OPSWAT MetaDefender Coreschützt die Webanwendungen, Endpunkte und andere Datenquellen von Unternehmen vor fortschrittlichen Cybersecurity-Bedrohungen.

MetaDefender Core proprietäre Technologien –Deep Content Disarm and Reconstruction Deep CDR™-Technologie), Multiscanningund File-Based Vulnerability Assessment,Data Loss Prevention und Threat Intelligence– für umfassenden Schutz Ihrer Netzwerke und Infrastruktur vor immer raffinierterer Malware.

Höhepunkte der Veröffentlichung

Zentrale Drehscheibe Version 1.1.0

- Bei der Archivierung werden die extrahierten untergeordneten Dateien von MetaDefender Core gemeinsam genutzt, um die Produktivität zu optimieren und die Leistung zu steigern.

- MetaDefender Core Instanzen teilen sich jetzt Authentifizierungssitzungen mit Hilfe des Redis-Caching-Servers.

- MetaDefender Core Central Hub unterstützt jetzt die Stapelverarbeitung.

Erweiterungen der Docker-Containerisierung

- Unterstützt MetaDefender Core Upgrades ohne Ausfallzeiten in der Containerisierungsumgebung Kubernetes (blaue/grüne und rollierende Strategien)

- Unterstützt MetaDefender Core Upgrade mit Datenspeicherung

- Log-Rotate-Dienst in Docker-Basis-Image integriert

- Unterstützt Proxy-Konfiguration für Docker-Ausführung

- Unterstützt die neue Option zur Aktivierung von "allowCrossIPSessions" beim Start von MetaDefender Core in einer Containerumgebung

Unterstützung für Windows 11

Für Microsoft Windows-Bereitstellungen unterstützt MetaDefender Core die folgenden Betriebssysteme:

- Windows 10, 11

- Windows Server 2012, 2012 R2, 2016, 2019, 2022

Neue Konfiguration: Ablehnung von Dateiübermittlungen basierend auf der Verfügbarkeit der Engine

Erlauben Sie MetaDefender Core nur dann Dateiverarbeitungseinsendungen anzunehmen, wenn bestimmte AV-Engines verfügbar sind.

Sie finden diese Einstellung unter Workflow-Regel -> Registerkarte Allgemein.

Neue Konfiguration: Hinzufügen einer Ausnahme zur Verarbeitung nicht unterstützter Dateitypen für die Sanitisierung

Wenn "Nicht unterstützte Dateitypen blockieren" aktiviert ist, konfigurieren Sie eine Ausnahmeliste, um bestimmte nicht unterstützte Dateitypen zuzulassen. Auf diese Weise werden die in der Ausnahmeliste konfigurierten Dateitypen nicht blockiert.

To find this setting go to Workflow Rule -> Deep CDR™ Technology tab.

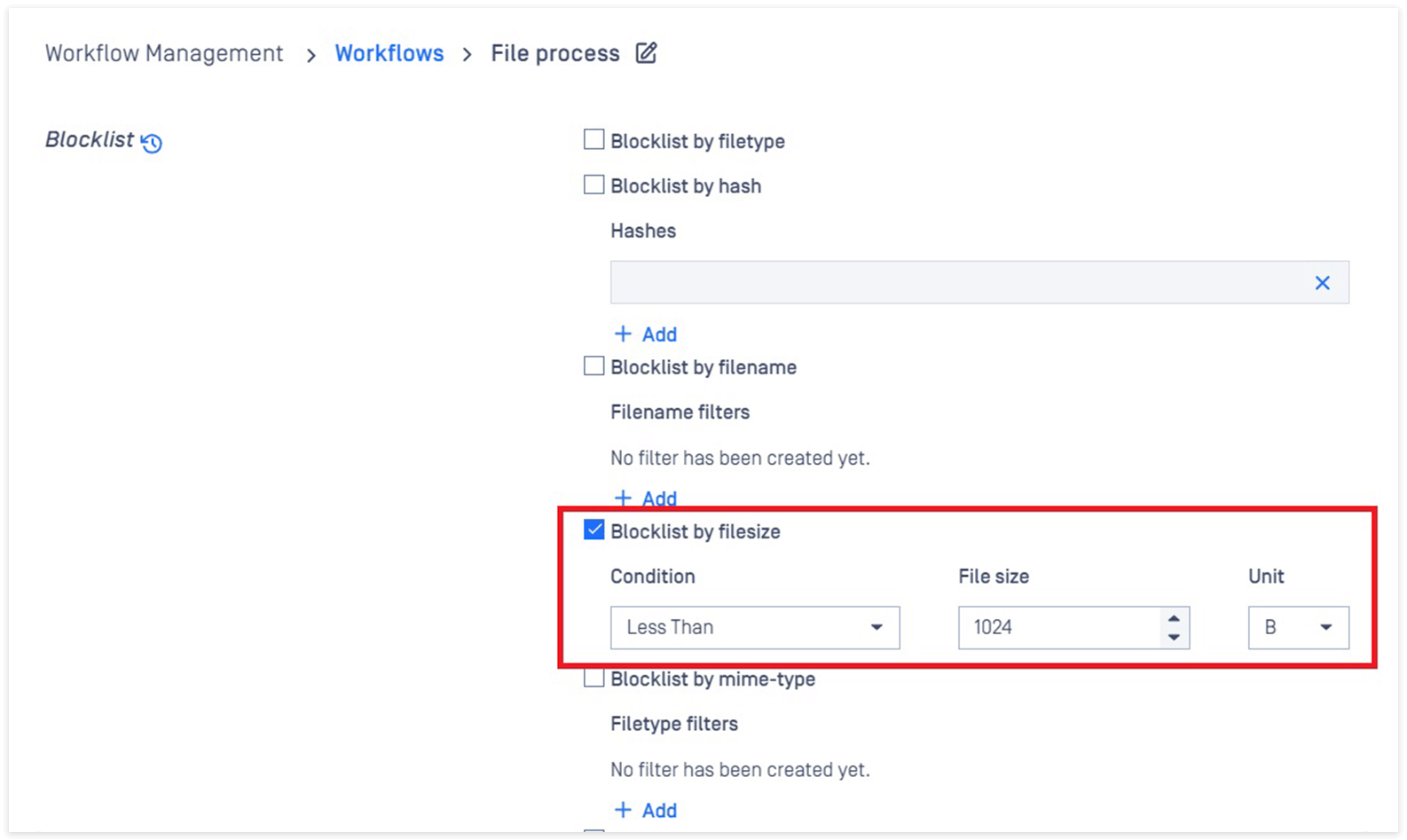

Neue Konfiguration: Festlegen von Grenzwerten für die Dateigröße bei der Verarbeitung von Blocklistendateien

Konfigurieren Sie MetaDefender Core so, dass die Dateiverarbeitung für Dateien blockiert wird, die größer oder kleiner als eine bestimmte Dateigröße sind.

Um diese Einstellung zu finden, gehen Sie zu: Workflow-Regel -> Registerkarte "Blockliste" und "Zulassen".

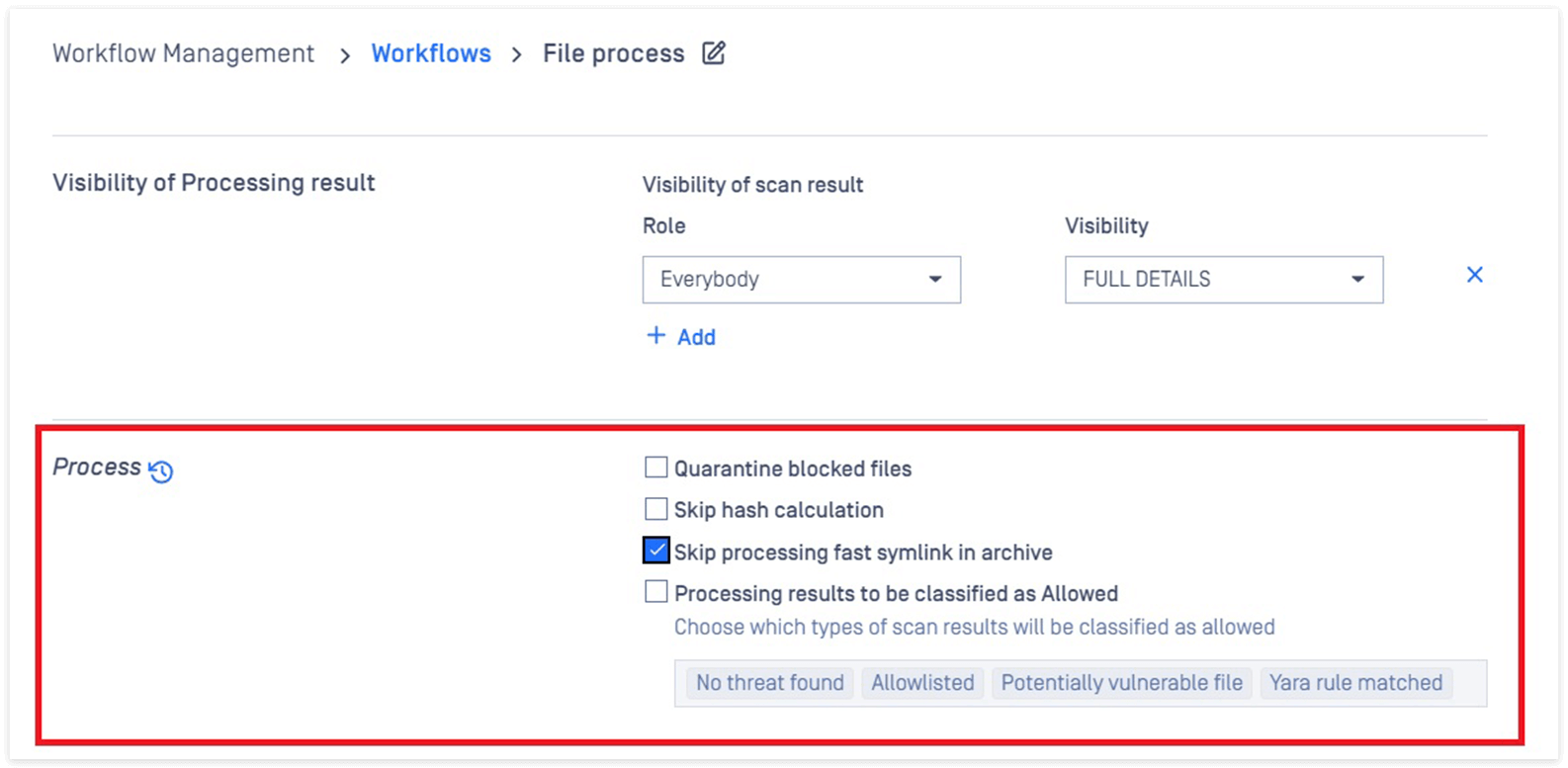

Neue Konfiguration: Verarbeitung von Fast Symlink in Archivdateien überspringen

Standardmäßig wird MetaDefender Core versuchen, alle Dateien zu verarbeiten, einschließlich schneller Symlinks in Archiven. Administratoren können nun die Verarbeitung von schnellen Symlinks überspringen, indem sie diese Option in der Workflow-Regel auswählen.

Um diese Einstellung zu finden, gehen Sie zu: Workflow-Regel -> Registerkarte Allgemein.

UI-Verbesserungen

- Unterstützung und Einhaltung der Zugänglichkeit der Benutzeroberfläche verbessern und korrigieren

- Status der Backup-Lizenz anzeigen

- Bereinigte Kennzeichnung als Indikator in der Verarbeitungshistorie hinzufügen

- Unterstützung der "Suche nach Namen" für Arbeitsabläufe

- Ergebnis für die Schwachstellenbewertung hinzufügen, wenn die Einstellung "Hash-Berechnung überspringen" aktiviert ist

- Beschreibender Tooltip für die Einstellung "Fallback-Dateityperkennung auf aktuelle Erweiterung, falls erforderlich" hinzufügen

- Ändern Sie den Namen der Einstellung "Blockliste nicht unterstützter Dateitypen" in "Nicht unterstützte Dateitypen blockieren".

Verbesserung: Vollständiges Konfigurationspaket (.zip) mit der Zünddatei importieren

Bessere Automatisierungsunterstützung durch den Import eines vollständigen Konfigurationspakets (.zip) über die Zünddatei.

Beispiel:

eula=true [config] import=settings.zip import_password=123 ....

Einzelheiten: Zündungsdatei.

Verbesserung: Mechanismus zur Wiederholung von Webhook-Rückrufen

Verbesserter Webhook-Wiederholungsmechanismus für das erneute Senden von Rückrufergebnissen im Falle einer Zeitüberschreitung oder des Ausbleibens einer Antwort des Webhook-Servers.

Definition der Timeout-Schwelle über den neuen Schlüssel transfertimeout (standardmäßig 30000 ms) mit PUT - Webhook-Set-Konfiguration

Neues CLI-Werkzeug: Bereinigung der Datenbank, die von einer nicht mehr verwendeten MetaDefender Core Instanz im Shared DB-Modus erstellt wurde

Bereinigen Sie alle Scandaten von MetaDefender Core Instanz(en), die Sie nicht mehr verwenden, anwendbar im gemeinsamen DB-Modus.

Das Werkzeug befindet sich unter:

- Windows: C:\Programmdateien\OPSWAT\MetaDefender Core \ometascan-db-cleaner.exe

- Linux: /usr/sbin/ometascan-db-cleaner

Einzelheiten: Datenbankbereinigungstool im Shared DB Modus

Neues CLI-Werkzeug: Remote PostgreSQL User Compliance prüfen

Datenbankadministratoren können schnell feststellen, ob eine entfernte PostgreSQL-Datenbank über ausreichende Benutzerrechte verfügt, wie in PostgreSQL User Privilege Requirements beschrieben, um ordnungsgemäß mit der Anwendung MetaDefender Core zu arbeiten.

Einzelheiten: Remote PostgreSQL User Privileges Checking Tool

Weitere Verbesserungen und Aktualisierungen:

Verbesserungen der Sicherheit

- Aktualisieren Sie die Bibliotheken von Drittanbietern (gperftool, libxml2), um Sicherheitsrisiken zu vermeiden.

- Hinzufügen von Unterstützung für Digest-Verifizierung in FIPS-aktivierten Umgebungen während der Installation MetaDefender Core

Erweiterungen der Protokollierung

- Verhindern von irreführenden (und unschädlichen) Fehlermeldungen in PostgreSQL-Logs

- Hinzufügen von Batch-ID- und Daten-ID-Informationen in NGINX-Zugriffsprotokollen

- Beseitigung irreführender Warnmeldungen in den Protokollen von MetaDefender Core beim Aktualisieren von AV-Engines über einen Ordner

Leistungsverbesserungen

- Verbesserung der Hash-Lookup-Leistung

Weitere Informationen finden Sie unter opswat. com/products/metadefender /core oder kontaktieren Sie unsere Experten für Cybersicherheit kritischer Infrastrukturen.

Details zur Veröffentlichung

Produkt: MetaDefender Core

Freigabedatum: 4. Januar 2022

Versionshinweise: 5.4.0

Download-Link auf OPSWAT Portal: Herunterladen