Was sind die wichtigsten Änderungen und neuen Anforderungen in CAF 4.0 für kritische Infrastrukturen?

Das CAF (Cyber Assessment Framework) ist das nationale Modell des Vereinigten Königreichs zur Bewertung, wie Organisationen, die systemrelevante Dienste erbringen, Cyberrisiken und ihre Widerstandsfähigkeit handhaben. Das im Jahr 2025 vom britischen NCSC (National Cyber Security Centre) veröffentlichte CAF 4.0 setzt neue Maßstäbe, indem es die Überprüfung anhand von Checklisten durch eine messbare, ergebnisorientierte Widerstandsfähigkeit für kritische Infrastrukturen ersetzt.

Wichtige Neuerungen

- Secure und Lebenszyklusmanagement über interne und Lieferantensysteme hinweg (A4.b)

- Risikokontrollen für KI und Automatisierung zur Verhinderung unsicherer oder unbeabsichtigter Systemaktionen

- Proaktive Bedrohungssuche als obligatorische Fähigkeit gemäß Grundsatz C2

- Sicherheit in der Lieferkette und Transparenz bei Subunternehmern

- Branchenübergreifende Lösungen für maßgeschneiderte Anwendungen in den Bereichen Energie, Gesundheit, Verkehr und digitale Infrastruktur

- Besonderer Schwerpunkt auf dem Verständnis von Bedrohungen (A2.b) und der Überprüfung der Sicherheit anhand von IGPs (Indikatoren für bewährte Verfahren)

Im Einklang mit NIS2 (der aktualisierten EU-Verordnung über Netz- und Informationssicherheit) und dem britischen Resilience Bill stärkt CAF 4.0 die Rechenschaftspflicht auf Vorstandsebene und verlangt den kontinuierlichen Nachweis von Governance und Verbesserungen im Rahmen der Ziele A bis D.

Inwiefern unterscheidet sich CAF 4.0 von früheren Versionen?

Das vom NCSC entwickelte CAF 4.0 geht über die bloße Einhaltung von Checklisten hinaus und zielt auf messbare Ergebnisse und kontinuierliche Verbesserung ab. Es führt neue Prinzipien wie „Threat Hunting“ (C2) und Secure Software (A4.b) ein, die durch branchenspezifische Erweiterungen unterstützt werden.

Wesentliche Unterschiede

- Ergebnisorientierte Nachweise ersetzen Checklisten und bieten Organisationen Flexibilität bei der Umsetzung der einzelnen Grundsätze

- IGPs dienen eher als Orientierungshilfe für das fachliche Urteil als als starre Bewertungsskala

- Neue Grundsätze für die Bedrohungssuche (C2) und die sichere Softwareentwicklung (A4.b)

- Dank der Unterstützung branchenspezifischer Überlagerungen können Regulierungsbehörden ihre Erwartungen an die jeweilige Branche anpassen

- Stärkere Fokussierung auf Governance und Qualitätssicherung, was ein Engagement auf Vorstandsebene erfordert

In der Praxis verlangt CAF 4.0 nachprüfbare Nachweise und dokumentierte Verfahren zur Bedrohungssuche. Während frühere Versionen den Schwerpunkt auf die Netzwerküberwachung legten, führt die Version 4.0 einen eigenen Grundsatz zur Bedrohungssuche ein, der proaktive Suchmaßnahmen und validierte Ergebnisse vorschreibt.

Häufige Herausforderungen bei CAF 4.0 und wie das Rahmenwerk diese löst

| Schwachstelle | Wie CAF 4.0 dieses Problem löst |

|---|---|

| Der Umgang mit komplexen, sich überschneidenden regulatorischen Anforderungen | CAF 4.0 steht im Einklang mit der NIS2-Richtlinie und dem britischen Resilience Bill und schafft ein einheitliches Modell für Governance, Sicherheitsüberprüfung und Resilienz branchenübergreifend. |

| Begrenzte Ressourcen für die kontinuierliche Erfassung von Erkenntnissen und die Überwachung von Bedrohungen | CAF 4.0 ersetzt Audits im Checklistenstil durch ergebnisorientierte Nachweise und eine kontinuierliche Bewertung, wodurch Organisationen die Einhaltung der Vorschriften effizienter nachweisen können. |

| Unsicherheit darüber, wie neue Vorgaben zu sicherer Entwicklung und KI-Risiken in die Praxis umgesetzt werden sollen | CAF 4.0 führt klare Grundsätze fürSoftware Secure Software [A4.b] und das KI-Risikomanagement ein und bietet strukturierte Leitlinien zu Lebenszykluskontrollen, Tests und Provenienz. |

| Schwierigkeiten bei der Erstellung von vorlegungsfertigen Berichten zur Compliance und Resilienz | CAF 4.0 stärkt die Rechenschaftspflicht der Führungskräfte durch messbare Ziele und IGPs (Indikatoren für bewährte Praktiken) und sorgt so für eine einheitlichere und datengestützte Berichterstattung auf Vorstandsebene. |

Risiken im Zusammenhang mit KI undSecure stehen bei CAF 4.0 im Vordergrund

CAF 4.0 trägt der Tatsache Rechnung, dass KI-gesteuerte Automatisierung und komplexe Software-Lieferketten neue Risiken mit sich bringen, die zu Störungen wesentlicher Dienste führen können, wenn Entwicklung und Verwaltung nicht sicher sind.

Anforderungen an Organisationen

- Sichere Entwicklungspraktiken wie die Nachverfolgung der Code-Herkunft, Tests und das Schwachstellenmanagement während des gesamten Software-Lebenszyklus anwenden

- Risiken durch KI-gesteuerte oder automatisierte Entscheidungssysteme, die unvorhersehbar reagieren oder von Angreifern manipuliert werden könnten, bewerten und kontrollieren

- Überprüfen Sie die Echtheit und Integrität von Software und Updates mithilfe von Lieferanten-Sicherheitsprozessen, die Standards für sichere Entwicklung durchsetzen

Diese Aktualisierungen festigen die sichere Entwicklung und das KI-Risikomanagement, um Schwachstellen vor der Bereitstellung aus kritischen Systemen fernzuhalten, und stehen im Einklang mit der NIS2-Richtlinie und dem britischen Resilience Bill.

Neue Branchenüberlagerungen und ihre Auswirkungen auf Führungskräfte im Sicherheitsbereich

CAF 4.0 führt branchenspezifische CAF-Profile – sogenannte „Overlays“ – ein, um das Rahmenwerk für Branchen, die systemrelevante Dienstleistungen erbringen, praxistauglich zu machen. Diese unter der Leitung des NCSC entwickelten Overlays stellen sicher, dass das CAF ein gemeinsames nationales Rahmenwerk bleibt, ermöglichen aber gleichzeitig eine branchenspezifische Auslegung.

Stellen Sie sich die Overlays als maßgeschneiderte Blaupausen vor, die dasselbe Rahmenwerk an die betrieblichen Gegebenheiten der einzelnen Sektoren anpassen, wobei jedes Overlay die CAF-Ergebnisse auf die spezifischen Risiken, Technologien und regulatorischen Erwartungen des jeweiligen Sektors abstimmt.

Hauptziele der sektoralen Überlagerungen

- Branchenspezifische Auslegung: Sicherstellen, dass Betreiber in den Bereichen Energie, Gesundheitswesen, Verkehr und digitale Infrastruktur die CAF-Grundsätze in ihrem jeweiligen betrieblichen Kontext anwenden können

- Angleichung der Rechtsvorschriften:Den Regulierungsbehörden die Festlegung von Resilienz-Zielen ermöglichen, die den realen Betriebsbedingungen entsprechen

- Fokus auf Führung: Unterstützung vonSicherheitsverantwortlichen dabei, sich auf die Ergebnisse zu konzentrieren, die für ihre Kernaufgaben am wichtigsten sind

- Einheitliche Messung: Unterstützungeiner einheitlichen Bewertung der Cyber-Reife in IT- und OT-Umgebungen

Für Führungsteams verdeutlichen diese Übersichten, wie „gute“ Leistungen in den einzelnen Bereichen aussehen, und machen CAF 4.0 zu einem praktischen Instrument zur Priorisierung von Risiken und Belegen – und nicht nur zu einer weiteren Checkliste.

OPSWAT vereinfachen und operationalisieren die Anpassung an CAF 4.0

OPSWAT orientieren sich an den Zielen von CAF 4.0 und setzen die Rahmenziele in messbare operative Kontrollmaßnahmen für IT- und OT-Umgebungen um.

Wichtige Bereiche der Abstimmung

- Prävention und Erkennung von Bedrohungen im Einklang mit den CAF-Zielen B (Schutz vor Cyberangriffen) und C (Erkennung von Cybersicherheitsvorfällen), unterstützt durch MetaDefender und MetaDefender für die C2-Threat-Hunting-Aktivitäten mittels maschinellem Lernen und Verhaltensanalyse

- Die ÜberprüfungSecure durch die Erstellung von SBOMs und Schwachstellenscans innerhalb von MetaDefender Core eine messbare Gewähr für die Softwareintegrität

- Automatisierte Berichte sorgen für Transparenz und Prüfungsbereitschaft

- Der sichere domänenübergreifende Dateiaustausch zwischen isolierten Netzwerken trägt zum Schutz des Datenflusses bei

Mit einem an CAF ausgerichteten Compliance-Mapping OPSWAT Ihr Sicherheitsteam dabei, über die reine Einhaltung von Checklisten hinauszugehen und eine kontinuierliche Sicherheit sowie messbare Resilienz zu erreichen. Die folgende Tabelle zeigt, wie die Technologien OPSWATmit den CAF-Zielen korrespondieren, und hilft Unternehmen dabei, eine messbare, nachweisbare Compliance zu belegen.

Wie OPSWAT Unternehmen dabei helfen, die Herausforderungen von CAF 4.0 zu meistern

| Schwachstelle | Wie OPSWAT dieses Problem OPSWAT |

|---|---|

| Der Umgang mit komplexen, sich überschneidenden regulatorischen Anforderungen | Die Compliance-Zuordnung OPSWATvereint CAF 4.0, NIS2 und den britischen Resilience Bill in einem einzigen Berichtsrahmen. Durch die automatisierte Abstimmung zwischen Zielen und Kontrollmaßnahmen wird der Bedarf an separaten Audits reduziert. |

| Begrenzte Ressourcen für die kontinuierliche Erfassung von Erkenntnissen und die Überwachung von Bedrohungen | MetaDefender Core, MetaDefender Managed File Transfer und My OPSWAT Central Management erfassen automatisch Protokolle, Prüfpfade und Daten zum Kontrollstatus. Diese Funktionen liefern kontinuierliche Nachweise, ohne dass eine manuelle Nachverfolgung erforderlich ist. |

| Unsicherheit darüber, wie sichere Entwicklung und Risikokontrollen im Bereich der künstlichen Intelligenz in die Praxis umgesetzt werden können | MetaDefender Core die Echtheit von Software, erstellt SBOMs und verwaltet Daten zur Schwachstellen , während Sandbox eine KI-gestützte Verhaltensanalyse Sandbox , um unsicheren oder manipulierten Code vor der Bereitstellung zu identifizieren. |

| Schwierigkeiten bei der Erstellung von vorlegungsfertigen Berichten zur Compliance und Resilienz | Die zentralisierten Compliance-Übersichten und Berichte OPSWATwandeln technische Erkenntnisse in für die Führungsebene aufbereitete Informationen um – Zusammenfassungen, die den CAF-Zielen A–D zugeordnet sind. Dadurch erhält die Unternehmensleitung einen klaren Überblick über den Reifegrad der Compliance- sowie die Risikosituation. |

OPSWAT eine datengestützte Compliance für CAF 4.0

Mit der automatisierten Erfassung von Nachweisen, den zentralisierten Compliance-Übersichten und der Echtzeit-Zuordnung von Datenpunkten zu CAF-Zielen OPSWAT können Sie die CAF 4.0-Berichterstattung vereinfachen. Diese CAF 4.0-Verfahren kommen bereits in OPSWAT in Umgebungen mit kritischer Infrastruktur zum Einsatz.

Wichtige OPSWAT zur Unterstützung der kontinuierlichen CAF-Sicherung

- Die Erstellung von SBOMs und vulnerability detection liefern direkte Belege für sichere Entwicklungspraktiken gemäß CAF A4.b und verknüpfen technische Nachweise mit bestimmten OPSWAT und -Ergebnissen.

- Die Auditberichte von MetaDefender Core MetaDefender File Transfer™ entsprechen den CAF-Zielen A und D und liefern den CISOs nachvollziehbare, für Aufsichtsbehörden geeignete Zusammenfassungen, die den Fortschritt bei der Compliance belegen

Kernkompetenzen der OPSWAT

Zentrale Compliance -Übersichten, die den Compliance-Status im Vergleich zu den CAF-Zielen in Echtzeit visualisieren

Automatisierte Erfassung von Protokollen, Berichten und Prüfpfaden zur Unterstützung einer kontinuierlichen Beweissicherung

Workflows zur Genehmigung durch Vorgesetzte und detaillierte Prüfprotokolle dokumentieren die Dateibewegung, die Durchsetzung von Richtlinien und die menschliche Überwachung im Einklang mit CAF-Ziel D2

Logikbasierte Filterung und regelmäßige erneute Überprüfung unterstützen die Anforderung der kontinuierlichen Überprüfung durch CAF zusätzlich, indem sie die Überprüfung der Konformität im Hinblick auf neue oder aufkommende Bedrohungen automatisieren

Integration mit Tools für sicheren Dateitransfer, Zugriffskontrolle und Bedrohungsanalyse zur Überprüfung der Datenintegrität

Was macht die domänenübergreifende Abdeckung OPSWATim BereichOT Security so einzigartig?

CAF 4.0 fordert einheitliche Sicherheitskontrollen für alle IT- und OT-Systeme, die kritische Funktionen unterstützen. Die einheitliche Plattform OPSWATschützt Datenflüsse, Geräte und Netzwerke an allen Schnittstellen. Dieser Ansatz unterstützt die sektoralen Überlagerungen des CAF für die Bereiche Energie, Verkehr und digitale Infrastruktur, in denen regulatorische Anforderungen zunehmend eine einheitliche Transparenz über IT- und OT-Systeme hinweg erfordern.

Während sich manche Anbieter ausschließlich auf die Transparenz im OT-Bereich oder auf IT-basierte Überwachung konzentrieren, schützt die CAF-konforme Plattform OPSWATbeide Bereiche im Rahmen eines einzigen Sicherheits- und Compliance-Modells.

Core

- Umfassender Schutz für IT- und OT-Systeme

Kombiniert Technologien wie MetaDefender Core, MetaDefender Managed File Transfer, MetaDefender und MetaDefender , um den Dateiaustausch und Endgeräte in vernetzten und isolierten Umgebungen zu schützen

- Secure, richtlinienbasierte Dateiübertragung

MetaDefender Managed File Transfer den Dateitransfer zwischen Netzwerken mithilfe von Workflow-Regeln, Genehmigungsverfahren und Prüfprotokollen, um die Einhaltung von Vorschriften und die Datenintegrität zu gewährleisten

- Gerätesicherheit durch Multiscanning vor dem Systemstart

MetaDefender Drive File-Based Vulnerability Assessment der Verbindung der Endgeräte mit dem Netzwerk Multiscanning auf der Hardwareebene Multiscanning File-Based Vulnerability Assessment Drive und trägt so dazu bei, die Ausbreitung von Malware zu verhindern

- Media für Wechseldatenträger

MetaDefender Kiosk Proactive DLP™ und Optionen zur sicheren Löschung, um Wechseldatenträger vor dem Zugriff auf geschützte Umgebungen zu überprüfen und zu bereinigen

- Zentrale Übersicht und Berichterstellung

MetaDefender Core, Managed File Transfer und My Central Management einheitliche Dashboards, SIEM-Integrationen und Audit-Protokolle, die die Aktivitäten von Geräten, Benutzern und Dateien in allen verwalteten Umgebungen anzeigen

Wie werden die Themen „Advanced Threat Hunting“ und „KI-gestützte Risikobewertung“ in den Produkten OPSWATbehandelt?

OPSWAT versteckte Bedrohungen und überprüft das Verhalten von KI-gesteuerter Software mithilfe von MetaDefender , MetaDefender Intelligence™ und MetaDefender Core und erfüllt damit die CAF 4.0-Ziele C2 und B4.a im Rahmen des Cyber Assessment Framework 4.0 des NCSC.

OPSWAT

- Metascan™ Multiscanning Echtzeit-Bedrohungsinformationen: Aufdeckung komplexer Bedrohungen und Zero-Day-Angriffe über Dateiaustausch und Geräte hinweg

- Sandbox : Erkennt böswilliges Verhalten auch ohne bekannte Indikatoren und korreliert die Ergebnisse mithilfe einer Zuordnung zu MITRE ATT&CK (Adversarial Tactics, Techniques, and Common Knowledge) für strukturierte Nachweise

- KI-gestützte Analyse: überprüft automatisierte Entscheidungen und weist auf Anomalien im Systemverhalten hin

- Laufende Weiterentwicklungen dieser Technologien: Anpassung an die sich wandelnden Erwartungen von CAF 4.0

Zusammen sorgen diese Funktionen für eine hohe Erkennungsgenauigkeit sowohl bei bekannten als auch bei neu auftretenden Bedrohungen und liefern gleichzeitig nachprüfbare Belege für CAF-Bewertungen.

Die folgende Tabelle fasst zusammen, inwiefern die Technologien OPSWATmit den Zielen und Grundsätzen des Cyber Assessment Framework (CAF) 4.0 im Einklang stehen, und zeigt auf, wie jedes Produkt zu einer messbaren, faktenbasierten Compliance in IT- und OT-Umgebungen beiträgt.

Zuordnung der OPSWAT zu den Zielen und Grundsätzen von CAF 4.0

| OPSWAT | Wesentliche Merkmale | CAF 4.0 – Behandelte Ziele / Grundsätze | Wie die Funktion die Einhaltung der CAF 4.0-Vorgaben unterstützt |

|---|---|---|---|

| MetaDefender Core™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender Intelligence™ |

|

|

|

| MetaDefender Managed File Transfer™ |

|

|

|

| MetaDefender Kiosk™ |

|

|

|

| MetaDefender Drive™ |

|

|

|

| MetaDefender |

|

|

|

| MetaDefender NetWall™. |

|

|

|

| My Central Management |

|

|

|

Von sicherer Entwicklung und Lieferkettensicherheit bis hin zu proaktiver Bedrohungssuche und dem Schutz von OT-Netzwerken bietet diese integrierte Übersicht sowohl Aufsichtsbehörden als auch Sicherheitsverantwortlichen nachvollziehbare, datengestützte Nachweise für die Widerstandsfähigkeit.

Durch die Vereinheitlichung der Transparenz über Ihre Dateiströme, Geräte und Netzwerke hinweg OPSWAT Ihnen OPSWAT dabei, nachzuweisen, dass Sie alle CAF-Ziele erfüllen, und gleichzeitig die betriebliche Effizienz sowie die Bereitschaft zur Abwehr sich ständig weiterentwickelnder Bedrohungen aufrechtzuerhalten. Dieser Ansatz beschleunigt nicht nur die Einhaltung der CAF 4.0-Vorgaben, sondern stärkt auch die langfristige Cyber-Resilienz in regulierten Branchen.

Wie können Sicherheitsverantwortliche die Komplexität und Unklarheiten bei der Einhaltung der CAF 4.0-Vorgaben verringern?

Möglicherweise erscheint Ihnen CAF 4.0 komplex, da es auf einer ergebnisorientierten Struktur basiert, die sich mit anderen Vorschriften wie NIS2 und dem britischen Resilience Bill überschneidet. Als Sicherheitsverantwortlicher können Sie diese Komplexität verringern, indem Sie integrierte Compliance-Tools einsetzen, die die Erfassung von Nachweisen und die Berichterstattung automatisieren. So minimieren Sie den manuellen Aufwand und stellen gleichzeitig sicher, dass Sie stets mit den sich weiterentwickelnden Vorschriften im Einklang stehen.

- Ergebnisse anhand von sektoralen Überlagerungen interpretieren, anstatt starre Kontrollen anzuwenden

- Standardisieren Sie die Beweissicherung durch automatisierte, überprüfbare Daten

- Nutzen Sie ein einheitliches Berichtswesen, um die Anforderungen von CAF, NIS2 und dem Resilience Bill zusammenzufassen

Dieser Ansatz optimiert die Einhaltung mehrerer Rahmenwerke, gewährleistet einen Echtzeit-Überblick über alle CAF-Ziele und hilft Ihnen, messbare Fortschritte bei geringerem Verwaltungsaufwand nachzuweisen.

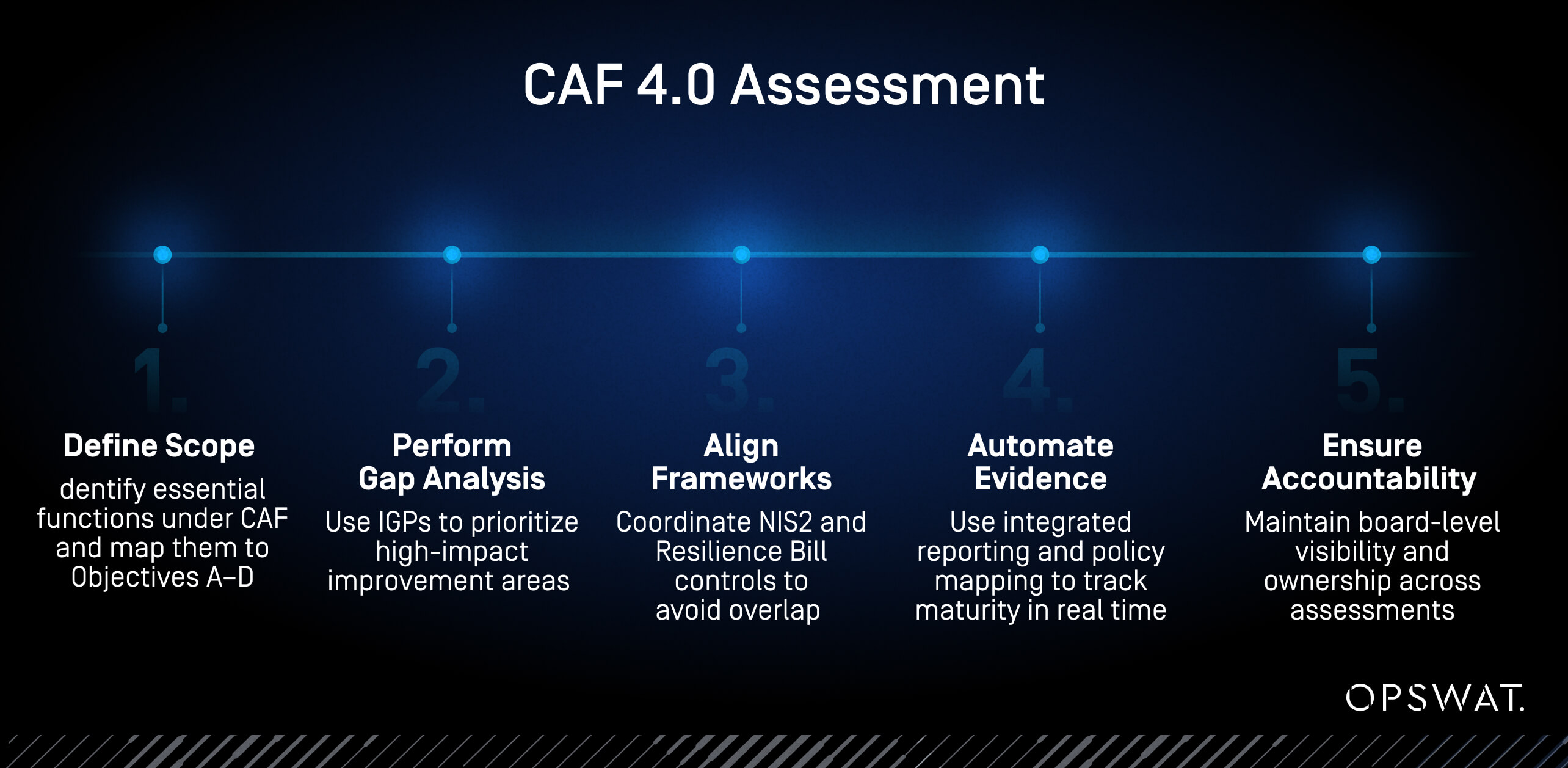

Welche Schritte sollten CISOs unternehmen, um sich auf eine CAF 4.0-Bewertung vorzubereiten?

CISOs können sich effektiv vorbereiten, indem sie sich auf die Bereitschaft, die Erfassung von Nachweisen und die bereichsübergreifende Abstimmung konzentrieren. Das Ziel besteht darin, CAF-Bewertungen durch die Festlegung des Umfangs, die Lückenanalyse und die automatisierte Erfassung von Nachweisen, die auf die Ziele A–D abgestimmt sind, vorhersehbar und nicht reaktiv zu gestalten.

- Ermitteln Sie die wesentlichen Funktionen, die in den Anwendungsbereich des CAF fallen, und ordnen Sie diese den vier Kernzielen zu

- Führen Sie anhand der aktualisierten IGPs eine Lückenanalyse durch, um Bereiche mit hohem Einfluss zu priorisieren

- Sicherheitsmaßnahmen an NIS2 und dem britischen Resilience Bill ausrichten, um überflüssige Prüfungen und sich überschneidende Verpflichtungen zu vermeiden

- Automatisieren Sie die Datenerfassung frühzeitig durch integrierte Compliance-Berichterstattung und die Abbildung von Richtlinien, um den Reifegrad der Kontrollmaßnahmen in Echtzeit zu verfolgen

- Schaffen Sie klare Verantwortlichkeiten auf Vorstandsebene, um eine durchgängige Transparenz zwischen den Bewertungen zu gewährleisten

Ergebnis: Ein Bereitschaftsmodell, das die manuelle Vorbereitung durch kontinuierliche Qualitätssicherung und evidenzbasierte Steuerung ersetzt.

3 Möglichkeiten, Beweismaterial für ein CAF-Audit effizient zu sammeln

Durch eine effiziente Erfassung von Nachweisen können Sie CAF-Audits von einmaligen Maßnahmen in eine kontinuierliche Qualitätssicherung umwandeln. Standardisierte Vorlagen und automatisierte Berichterstellung helfen Ihrem Unternehmen, Ergebnisse in Echtzeit zu verfolgen und konsistente, nachprüfbare Nachweise für die Einhaltung der Vorschriften zu führen.

- Verwenden Sie CAF-spezifische Vorlagen und automatisierte Datenerfassung, um jede Kontrollmaßnahme mit messbaren Ergebnissen zu verknüpfen

- Zentralisieren Sie Nachweise in integrierten Compliance-Übersichten, um den Fortschritt bei der Erreichung der CAF-Ziele in Echtzeit zu überwachen

- Erstellen Sie direkt aus automatisierten Berichten prägnante, prüfergerechte Zusammenfassungen, um den Zeitaufwand für die Vorbereitung zu reduzieren und Fehler zu vermeiden

OPSWAT regulatorische Unklarheiten in verschiedenen Branchen OPSWAT

Die Branchen-Overlays von CAF 4.0 ermöglichen es jeder Branche, die Ergebnisse entsprechend ihren eigenen operativen Risiken zu interpretieren; viele Unternehmen sind jedoch in mehreren Branchen tätig.OPSWAT basieren auf einer einheitlichen Berichts- und Kontrollarchitektur, die es Unternehmen ermöglicht, ähnliche Sicherheitsmaßnahmen über mehrere Umgebungen hinweg zu verfolgen. Diese Einheitlichkeit hilft branchenübergreifend tätigen Unternehmen dabei, die Einhaltung gesetzlicher Vorschriften sicherzustellen, ohne Nachweise oder Audits doppelt durchführen zu müssen.

Welche Nachweise und Unterlagen sind erforderlich, um die Einhaltung der CAF 4.0-Vorgaben nachzuweisen?

CAF 4.0 verlangt messbare, vom System generierte Nachweise, die jede Kontrollmaßnahme mit einem Ergebnis der Ziele A bis D verknüpfen. Es reicht nicht aus, lediglich nachzuweisen, dass Kontrollmaßnahmen vorhanden sind. Sie müssen über einen längeren Zeitraum hinweg effektiv und konsistent funktionieren. OPSWAT diesen Prozess durch automatisierte Datenerfassung und anpassbare Berichte, die sowohl technische Nachweise als auch Zusammenfassungen auf Führungsebene liefern.

3 Arten von Nachweisen, die den Anforderungen von CAF 4.0 entsprechen

Die drei Kategorien von CAF-Nachweisen

- Dokumente zu Richtlinien und Governance: Risikoregister, Sicherheitsrichtlinien, Pläne zur Reaktion auf Vorfälle und Unterlagen zur Lieferantenüberprüfung

- Betriebs- und technische Daten: Systemprotokolle, Konfigurationsdateien, Schwachstellenanalysen und Berichte zu Dateiscans aus Live-Umgebungen

- Ergebnisse der Qualitätssicherung: Feststellungen der internen Revision, Testergebnisse und Reifegradbewertungen in Übereinstimmung mit den „Indicators of Good Practice“ (IGPs)

In den Leitlinien des NCSC wird betont, dass die Nachweise einen kontinuierlichen Betrieb belegen müssen und nicht nur die Einhaltung der Vorschriften zu einem bestimmten Zeitpunkt. Die integrierte Protokollerfassung, die Prüfpfade und die Verifizierungsberichte OPSWATstellen sicher, dass jede CAF-Kontrolle anhand von systemgenerierten Daten und nicht anhand manueller Aufzeichnungen validiert werden kann.

Durch die Verknüpfung mit Tabellenkalkulationen lassen sich Compliance-Vorgaben konkret umsetzen

In einer Tabelle werden die einzelnen CAF-Ergebnisse mit spezifischen technischen Kontrollmaßnahmen verknüpft, wobei angegeben wird, ob die Nachweise vollständig, teilweise vorhanden oder fehlend sind. Dies ermöglicht einen sofortigen Überblick über den Reifegrad der Compliance und zeigt konkrete nächste Schritte auf.

Sie können CAF-Ergebnisse mit den integrierten Berichts-Dashboards und Auditdaten OPSWATverknüpfen, um den Status der Kontrollmaßnahmen in Echtzeit zu verfolgen. In Pilotprojekten mit Betreibern kritischer Infrastrukturen hat dieser Ansatz den manuellen Aufwand für die Berichterstellung um mehr als 50 % reduziert und gleichzeitig die Audit-Bereitschaft verbessert.

Wie sieht eine vorlagefertige Berichterstattung für CAF 4.0 aus?

Die Berichterstattung auf Vorstandsebene erfordert klare Zusammenfassungen der Risikosituation, des Reifegrades der Kontrollmaßnahmen und der Einhaltung gesetzlicher Vorschriften. Die integrierten Berichts-Dashboards OPSWATbieten übersichtliche visuelle Zusammenfassungen, die technische Kennzahlen in geschäftsrelevante Erkenntnisse umsetzen.

Branchenspezifische Leitlinien beschleunigen die Einführung von CAF 4.0

Je nach Branche sind Sie mit unterschiedlichen operativen Risiken konfrontiert. Aus diesem Grund enthält CAF 4.0 maßgeschneiderte Leitlinien, die aufzeigen, wie die Ergebnisse in Ihrem Umfeld anzuwenden sind. Diese Anpassungen helfen Unternehmen dabei, Kontrollmaßnahmen effizienter einzuführen und sie an die tatsächlichen Betriebsabläufe anzupassen. OPSWAT dies durch automatisierte Berichterstellung und modulare Produktkonfigurationen, die an unterschiedliche Betriebsumgebungen angepasst werden können.

Die wichtigsten CAF 4.0-Ziele für die CI-Sektoren

Die CAF-Prioritäten unterscheiden sich je nach Branche, doch alle verfolgen das gemeinsame Ziel, wesentliche Dienstleistungen zu sichern. Die richtige Kombination aus gezielten Leitlinien und Automatisierung beschleunigt die Einführung von CAF 4.0 und stellt gleichzeitig sicher, dass die Kontrollmaßnahmen branchenübergreifend verhältnismäßig und messbar bleiben.

Energie

Systemresilienz und die Segmentierung von OT-Netzwerken sind von entscheidender Bedeutung. Die Lösungen MetaDefender und MetaDefender Drive OPSWATDrive , Umgebungen zu isolieren und die Integrität von Endgeräten vor der Verbindung zu überprüfen.

Gesundheitswesen

Der Schutz von Patientendaten und klinischen Arbeitsabläufen hat oberste Priorität. MetaDefender Managed File Transfer MetaDefender stellen sicher, dass jede Dateiübertragung und jeder Upload überprüft, bereinigt und nachvollziehbar ist.

Transport

Verfügbarkeit und Datenintegrität sind entscheidend für die Einhaltung von Vorschriften. Die integrierten Berichtsfunktionen und die richtlinienbasierte Automatisierung der Datenübertragung OPSWATgewährleisten Transparenz und Kontrolle über verteilte Systeme hinweg.

Digitale Infrastruktur

Die Erkennung von Bedrohungen und die sichere Softwareentwicklung stehen im Mittelpunkt. MetaDefender Core Threat Intelligence eine kontinuierliche Schwachstellenanalyse und proaktive Abwehr.

Gibt es branchenspezifische Vorlagen für die CAF-Implementierung?

Unternehmen können die konfigurierbaren Dashboards und Berichtsfunktionen OPSWATnutzen, um ihre Kontrollmaßnahmen an die branchenspezifischen CAF-Ziele anzupassen. Diese Tools bieten in Echtzeit einen Überblick über den Status der Kontrollmaßnahmen in allen Umgebungen und unterstützen Teams dabei, einheitliche Standards anzuwenden und die Einarbeitung zu optimieren, während sie CAF 4.0-Verfahren einführen.

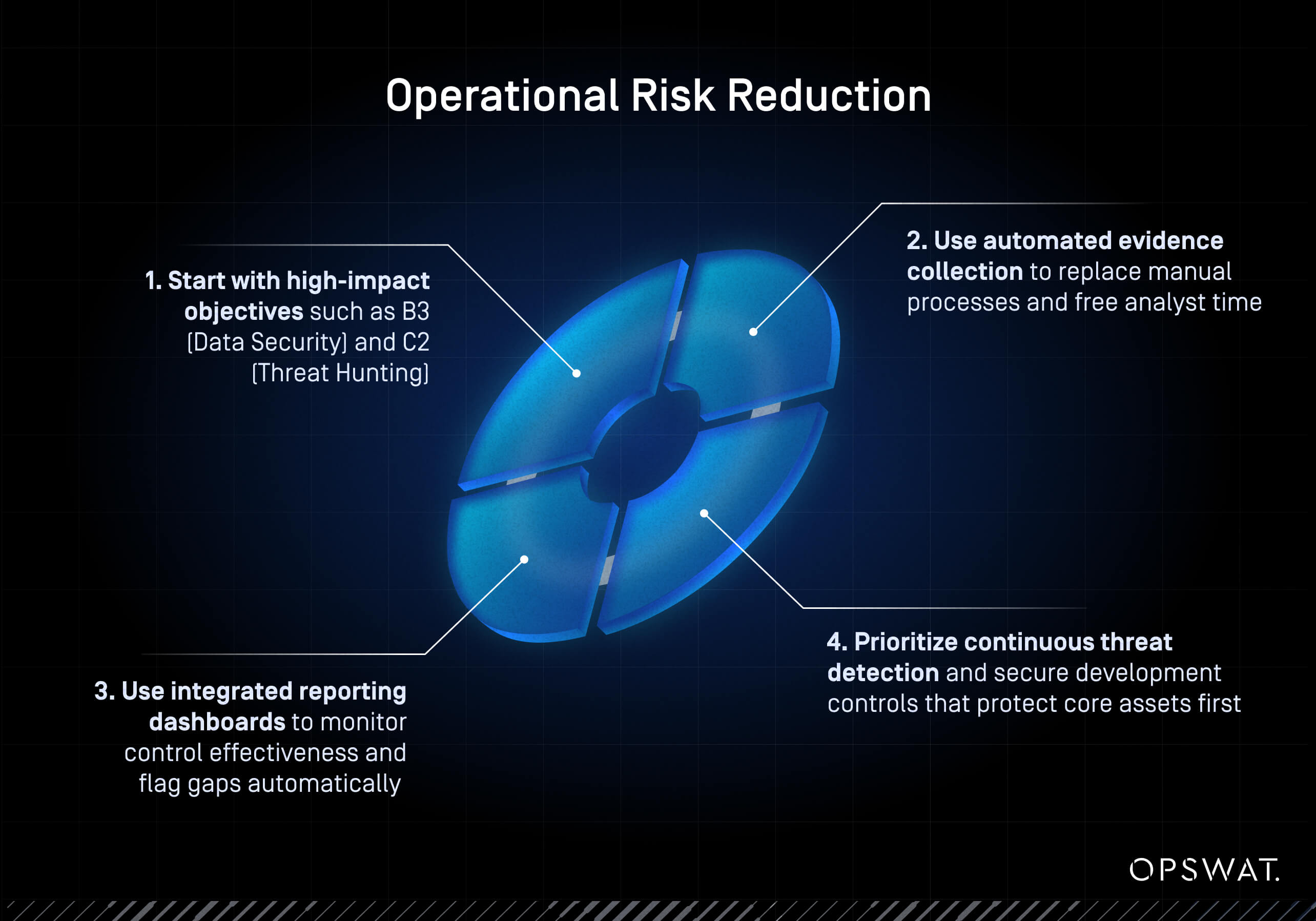

Wie ressourcenbeschränkte Organisationen Kontrollmaßnahmen priorisieren, um maximale Widerstandsfähigkeit zu erreichen

Wenn die Ressourcen begrenzt sind, sollten Sie sich auf die Kontrollmaßnahmen konzentrieren, die das Betriebsrisiko am stärksten senken. Automatisierung und kontinuierliche Analyse wirken als Kraftverstärker und ermöglichen es kleineren Teams, dasselbe Maß an CAF 4.0-Sicherheit zu erreichen wie größere Organisationen.

- Beginnen Sie mit besonders wichtigen Zielen wie B3 (Datensicherheit) und C2 (Threat Hunting)

- Ersetzen Sie manuelle Prozesse durch die automatisierte Beweissicherung, um den Analysten mehr Zeit zu verschaffen

- Priorisieren Sie die kontinuierliche Erkennung von Bedrohungen und Sicherheitsmaßnahmen in der Entwicklung, die in erster Linie die wichtigsten Ressourcen schützen

- Nutzen Sie integrierte Berichts-Dashboards, um die Wirksamkeit der Kontrollen zu überwachen und Lücken automatisch zu kennzeichnen

Was macht CAF 4.0 zu einem strategischen Vorteil?

CAF 4.0 macht Compliance zu Ihrem strategischen Wegbereiter, indem es Ihre Sicherheitsleistung mit messbaren Geschäftsergebnissen in Einklang bringt. Es ermöglicht Unternehmen, ihre Cyber-Reife zu quantifizieren, kontinuierliche Sicherheit nachzuweisen und Investitionen zu priorisieren, die die Widerstandsfähigkeit direkt stärken. Die automatisierte Datenerfassung und Berichterstellung OPSWATverknüpft Betriebsdaten mit messbaren Sicherheitsergebnissen. So erhalten Sie einen klaren Überblick darüber, wie jede einzelne Kontrollmaßnahme die Aufgabenerfüllung sicherstellt.

Kontinuierliche Informationsgewinnung kann Compliance und Verteidigung zukunftssicher machen

Echtzeit-Informationen stellen sicher, dass die CAF 4.0-Konformität mit der Bedrohungslage Schritt hält. Die Plattformen OPSWATaktualisieren Malware-Engines und Bedrohungs-Feeds automatisch – von Zero-Day-Exploits bis hin zu KI-gesteuerten Angriffen. Dieser kontinuierliche Aktualisierungszyklus gewährleistet die Genauigkeit der Bewertungen und stellt sicher, dass die für behördliche Zwecke vorgelegten Nachweise jederzeit die tatsächliche Sicherheitslage des Unternehmens widerspiegeln.

Wenn Sie sich mit den Anforderungen von CAF 4.0 und branchenspezifischen Vorschriften auseinandersetzen, OPSWAT Sie OPSWAT dabei, jede Datei, jedes Gerät und jeden Datenfluss durch bewährte Technologien zur Bedrohungsabwehr und zur Automatisierung der Compliance-Maßnahmen zu schützen.

Wenden Sie sich an einen OPSWAT , um Ihre CAF 4.0-Bereitschaft voranzutreiben.

FAQ

Was sind die wichtigsten Änderungen in CAF 4.0 im Vergleich zu früheren Versionen?

CAF 4.0 ersetzt die auf Checklisten basierende Compliance durch messbare Ergebnisse und kontinuierliche Sicherheitsüberprüfung. Es führt Anforderungen an die sichere Softwareentwicklung (A4.b), Risikokontrollen für KI und Automatisierung sowie ein formales Prinzip der Bedrohungssuche (C2) ein. Das Rahmenwerk enthält zudem branchenspezifische Ergänzungen für die Bereiche Energie, Gesundheit, Verkehr und digitale Infrastruktur und schärft die Governance-Anforderungen im Rahmen von NIS2 und dem britischen Resilience Bill.

Wie können britische CNI-Organisationen nachweisen, dass sie die Vorgaben des Cyber Assessment Framework erfüllen?

Sie müssen sicherstellen, dass die Nachweise systemgeneriert, nachvollziehbar und mit den CAF-Zielen verknüpft sind. OPSWAT dies durch automatisierte Protokollierung, integrierte Berichterstellung und richtlinienbasierte Arbeitsabläufe, die jede Kontrollmaßnahme mit messbaren Ergebnissen verknüpfen. Die kontinuierliche Überwachung ersetzt manuelle Tabellenkalkulationen und hilft Betreibern kritischer nationaler Infrastrukturen dabei, die Leistung zu überprüfen und einen überprüfbaren Nachweis der Compliance zu erbringen.

Welche Arten von Nachweisen oder Unterlagen sind erforderlich, um die Anforderungen von CAF 4.0 an die Berichterstattung an den Vorstand zu erfüllen?

Sie sollten eine Mischung aus Governance-Dokumenten (Richtlinien, Risikoregistern), Betriebsdaten (Protokolle, Schwachstellenberichte) und Prüfungsergebnissen (Audits, Testergebnisse) überprüfen. OPSWAT diese Informationen zu übersichtlichen Compliance-Zusammenfassungen OPSWAT , die technische Kennzahlen mit den CAF-Zielen verknüpfen und Führungskräften so in Echtzeit Einblicke in den Reifegrad und die Widerstandsfähigkeit des Unternehmens bieten, ohne dass eine eingehende technische Prüfung erforderlich ist.

Inwiefern steht das CAF-Rahmenwerk im Einklang mit den bevorstehenden britischen Vorschriften zu Resilienz und Sicherheit, wie NIS2 und dem Resilience Bill?

CAF 4.0 steht in engem Einklang mit NIS2 und dem britischen Resilience Bill, indem es den Schwerpunkt auf kontinuierliche Verbesserung, die Rechenschaftspflicht des Vorstands und eine faktengestützte Sicherheitsüberprüfung legt. Dank der Compliance-Zuordnung und der automatisierten Berichterstellung OPSWATkönnen Unternehmen überlappende Anforderungen über einen einzigen, ergebnisorientierten Workflow erfüllen, anstatt für jede Vorschrift separate Audits durchzuführen.

Was sind die bewährten Verfahren für die Umsetzung von Threat-Hunting- und sicheren Entwicklungsprozessen im Rahmen von CAF 4.0?

Setzen Sie auf proaktive Bedrohungssuche (C2) mithilfe von Tools, die ungewöhnliches Verhalten auch ohne bekannte Indikatoren erkennen. Integrieren Sie sichere Entwicklungspraktiken (A4.b) – wie die Erstellung von SBOMs (Software of Materials) und Schwachstellenscans – in jede Release-Phase. OPSWAT beides über MetaDefender , Core und Threat Intelligence und bietet automatisierte Erkennung, MITRE ATT&CK-Zuordnung sowie überprüfbare Code-Integrität.

Wie können öffentliche Einrichtungen mit begrenzten Ressourcen die CAF 4.0-Kontrollen priorisieren, um ihre Cyber-Resilienz zu maximieren?

Konzentrieren Sie sich zunächst auf Ziele mit hoher Wirkung (B3 Datensicherheit, C2 Bedrohungssuche), die das Betriebsrisiko am stärksten reduzieren. Automatisieren Sie die Beweissicherung und den Schutz des Dateiflusses, um den Analysten Zeit zu sparen. Dank der kontinuierlichen Informationsgewinnung und der integrierten Compliance-Berichterstattung OPSWATkönnen auch kleinere Teams mit weniger Ressourcen ein CAF-konformes Sicherheitsniveau aufrechterhalten und gleichzeitig mit den sich ständig weiterentwickelnden Bedrohungen Schritt halten.