Kritische Infrastrukturen spielen mehr denn je eine zentrale Rolle bei der Unterstützung wichtiger Dienste wie Stromerzeugung, Verkehr und Produktion. Die Konvergenz von Betriebstechnologie (OT) und Informationstechnologie (IT) und die insgesamt zunehmende Abhängigkeit von Technologie haben jedoch dazu geführt, dass diese und andere Sektoren innerhalb der kritischen Infrastrukturen beispiellosen Cyberbedrohungen ausgesetzt sind.

Die Engineering Workstations (EWS) in diesen kritischen Umgebungen, die für die Programmierung von SPS und HMIs zur Steuerung und Verwaltung kritischer Systeme unerlässlich sind, geraten immer häufiger ins Visier bösartiger Akteure. In diesem Blog erfahren Sie, wie OPSWAT zur Sicherung von EWS beiträgt und wie wichtig es ist, diese zu schützen, um den ununterbrochenen Betrieb wichtiger Systeme zu gewährleisten.

Verstehen der Schwachstellen

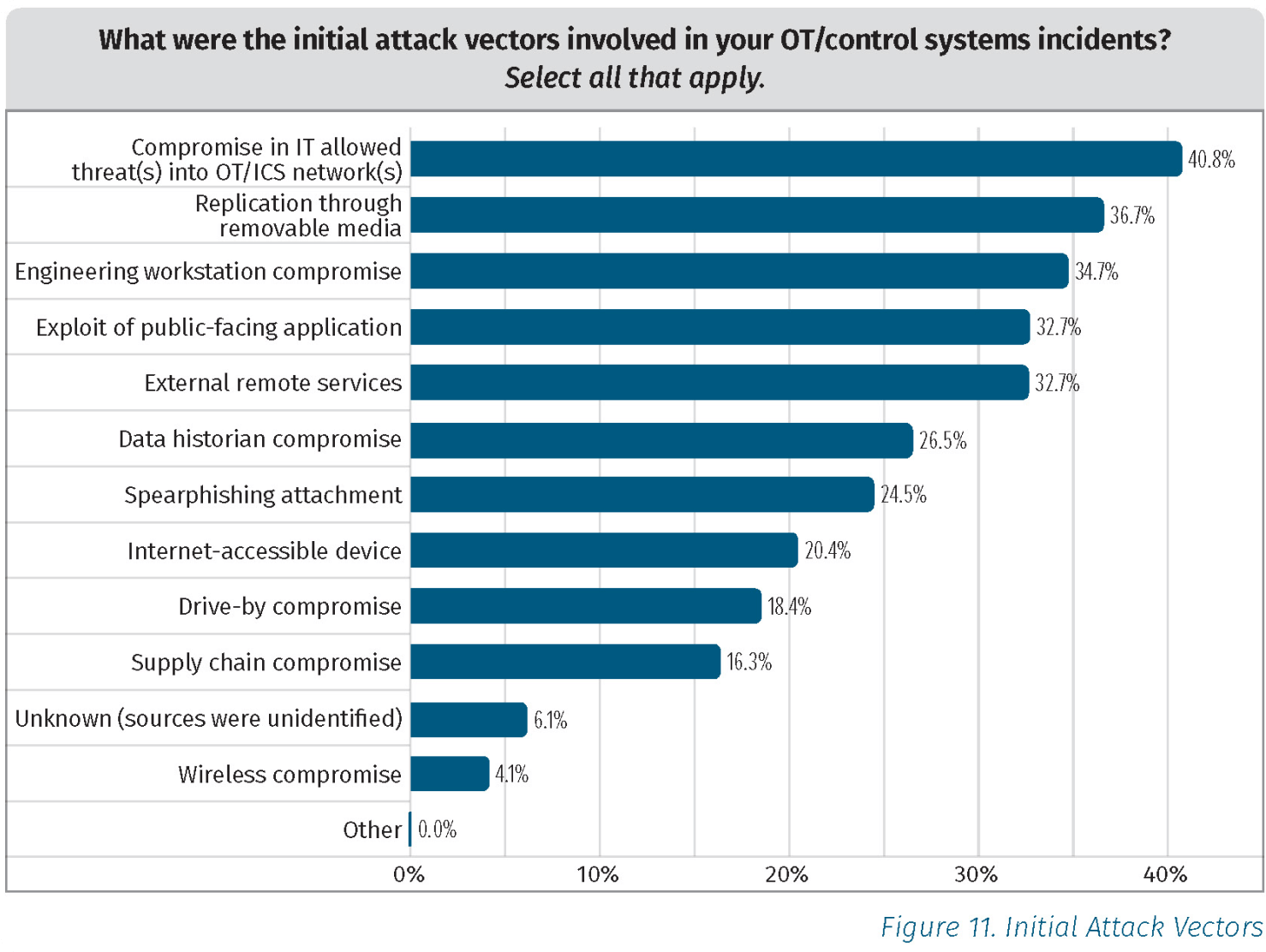

Mit der zunehmenden Digitalisierung und Vernetzung von WWS sind diese zunehmend einem breiten Spektrum von Cyberrisiken ausgesetzt. Cyberkriminelle, von Hackern bis hin zu staatlichen Akteuren, sind ständig auf der Suche nach Schwachstellen, die sie in kritischen Infrastruktursystemen ausnutzen können. Die Kompromittierung von EWS kann schwerwiegende Folgen haben, darunter die Unterbrechung von Diensten, wirtschaftliche Verluste und sogar die Gefährdung von Menschenleben. Im SANS OT/ICS-Report 2022 stuften die mehr als 300 für die Studie befragten Unternehmen EWS als den dritthäufigsten anfänglichen Cyberangriffsvektor ein - ein Anstieg um 35 % gegenüber dem Vorjahr.

Herausforderungen beim Schutz von FWS

Viele EWS sind stark angepasst und erfordern spezifische Konfigurationen, die nicht verändert werden können. Das bedeutet, dass herkömmliche Antiviren- und Endpunktschutzlösungen auf ihnen möglicherweise nicht funktionieren. Darüber hinaus arbeiten viele EWS mit alten Betriebssystemen, die nicht mehr unterstützt werden, was die Installation neuer Software oder Updates erschwert - vorausgesetzt, die Software kann überhaupt installiert werden. Dies macht EWS anfällig für Cyberbedrohungen, da sie nicht ausreichend gegen Angriffe geschützt sind.

Eine weitere Herausforderung besteht darin, dass EWS häufig mit sensiblen Netzwerken verbunden sind, was sie zu einem wertvollen Ziel für Cyberkriminelle macht. Malware-Infektionen, Datenschutzverletzungen und andere Bedrohungen der Cybersicherheit können die Integrität von EWS gefährden und kritische Infrastrukturen in Gefahr bringen.

Was steht auf dem Spiel?

EWS dienen als Nervenzentren, die den reibungslosen Betrieb wichtiger Systeme überwachen. Berücksichtigen Sie diese drei Schlüsselfaktoren, wenn Sie abwägen, wie wichtig es ist, sie im Rahmen Ihrer allgemeinen Cybersicherheitsstrategie zu schützen:

Operative Kontinuität

FWS bilden das Rückgrat kritischer Infrastruktursysteme. Ihr Schutz ist unerlässlich, um den ununterbrochenen Betrieb lebenswichtiger Dienste zu gewährleisten. Ein erfolgreicher Cyberangriff auf EWS kann schwerwiegende Störungen verursachen, die zu Stromausfällen, Verkehrsausfällen oder sogar katastrophalen Unfällen führen können.

Schutz des geistigen Eigentums

Kritische Infrastrukturen beherbergen oft unschätzbares geistiges Eigentum und Geschäftsgeheimnisse. Da EWS die Zugangspunkte zu diesen Vermögenswerten sind, müssen sie vor Cyberangriffen geschützt werden. Der unbefugte Zugriff auf geistiges Eigentum kann zu wirtschaftlichen Verlusten führen, die nationale Sicherheit gefährden und den Wettbewerbsvorteil eines Unternehmens beeinträchtigen.

Prävention physischer Schäden

Bestimmte kritische Infrastruktursysteme, wie z. B. Kraftwerke oder Produktionsanlagen, sind für die Prozesssteuerung und -überwachung auf EWS angewiesen. Durch kompromittierte EWS können diese Prozesse manipuliert werden, was zu physischen Schäden, Umweltgefahren oder sogar zur Gefährdung von Menschenleben führen kann.

Um den oben genannten Bedrohungen zu begegnen und diese Folgen wirksam zu verhindern, benötigen Unternehmen umfassende Cybersicherheitslösungen, die speziell auf die besonderen Herausforderungen von EWS zugeschnitten sind.

Wie OPSWAT hilft

OPSWAT bietet eine Reihe von Cybersicherheitsprodukten, die speziell für den Schutz von EWS in kritischen Infrastrukturen entwickelt wurden. Hier erfahren Sie, wie wir einen entscheidenden Vorteil bieten:

NetWall

Netzwerk-Isolierung

NetWall ist eine Netzwerkisolierungslösung, mit der Sie Ihr Netzwerk segmentieren und den Zugriff auf sensible Systeme wie EWS einschränken können. Dies trägt dazu bei, den unbefugten Zugriff auf Ihre Systeme zu verhindern und das Risiko von Cyberangriffen zu verringern.

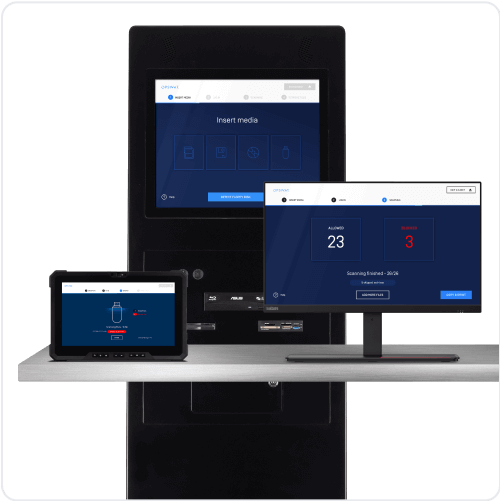

MetaDefender Kiosk

Herausnehmbar Media Sicherheit

MetaDefender Kiosk scannt, bereinigt und rekonstruiert Dateien auf mehr als 20 Arten von tragbaren und austauschbaren Medien, bevor sie mit dem EWS interagieren.

MetaDefender Drive

Ein zusätzliches Maß an Schutz

MetaDefender Drive erfordert keine Software-Installation und bootet von einem sicheren Betriebssystem, das die Festplatte der EWS einbindet und mit patentierten Anti-Malware-Multiscanning- und Schwachstellen-Technologien scannt, um die Betriebssicherheit zu gewährleisten.

MetaDefender Endpoint

Erweiterte Bedrohungsabwehr

Der MetaDefender Endpoint ist eine Endpunktschutzlösung, die eine zusätzliche Schutzebene gegen Malware, Zero-Day-Angriffe und andere Cybersicherheitsbedrohungen bietet. Sie nutzt fortschrittliche Technologien zur Bedrohungsabwehr wie Deep Content Disarm and Reconstruction Deep CDR™ Technology) zum Scannen und Bereinigen von Dateien, verwendet über 30 Anti-Malware-Engines zum Scannen nach Malware und Schwachstellen im Speicher und kann unbefugte USB verhindern.

Der Schutz von EWS ist für den kontinuierlichen Betrieb kritischer Infrastrukturen von entscheidender Bedeutung. OPSWAT bietet eine Reihe von Lösungen an, die EWS vor Malware-Infektionen, Datenverletzungen und anderen Bedrohungen der Cybersicherheit schützen. Durch die Einführung einer Defense-in-Depth-Cybersicherheitsstrategie und die Implementierung dieser Lösungen können Sie den Schutz Ihrer EWS verbessern und das Risiko von Cyberangriffen verringern.

Bringen Sie Ihre Cybersicherheitsstrategie für technische Arbeitsstationen auf die nächste Stufe