Salesforce ist vielleicht der Ort, an dem Ihre Unternehmensdaten gespeichert sind, aber es gibt keine Garantie dafür, dass Ihre Daten dort auch sicher sind.

Da Branchenriesen wie Google, Workday, Allianz Life, GAP, Chanel, Coca-Cola, IKEA und andere[1] Salesforce-bezogene Sicherheitsverletzungen im Jahr 2025 bestätigen, scheint es, dass ein Telefonanruf oder eine infizierte Datei ausreichen, um in die Umgebung der Plattform einzudringen.

In vielen der oben aufgeführten Fälle waren Datei-Uploads, eingebettete Links und OAuth-basierte Integrationen die Einstiegspunkte für die Sicherheitsverletzungen.

Salesforce-Angriffe haben sich verändert.

Anstatt sich gewaltsam Zutritt zu verschaffen, schleichen sich böswillige Akteure durch vertrauenswürdige Arbeitsabläufe.

Dies offenbart kritische Lücken hinsichtlich des Schutzes dieser Umgebungen und der Frage, wie sie in Zukunft verteidigt werden sollten.

Die Salesforce-Sicherheitskrise 2025: In Zahlen

Das Interesse der Angreifer an Salesforce wächst direkt mit dessen Verbreitung.

Laut einer Analyse der Bedrohungslage für das Jahr 2025 sind Datei-Uploads und OAuth-Missbrauch die wichtigsten Angriffsvektoren hinter größeren SaaS-Sicherheitsverletzungen und decken damit eine kritische Schwachstelle in Cloud-Sicherheitsstrategien auf.

Explosion des Angriffsvolumens

- 20-fache Steigerung der Salesforce-Bedrohungserkennungsrate im ersten Quartal 2025 im Vergleich zum vierten Quartal 2024

- Fast 1 Milliarde Datensätzebei koordinierten SaaS-Angriffen gestohlen

- Über 39 große Unternehmen wurden kompromittiert, darunter Google, Coca-Cola, Adidas, Allianz, Air France, KLM und M&S.

Das waren keine Einzelfälle.

Sie betrafen globale Marken, regulierte Branchen und Organisationen mit ausgereiften Sicherheitsprogrammen.

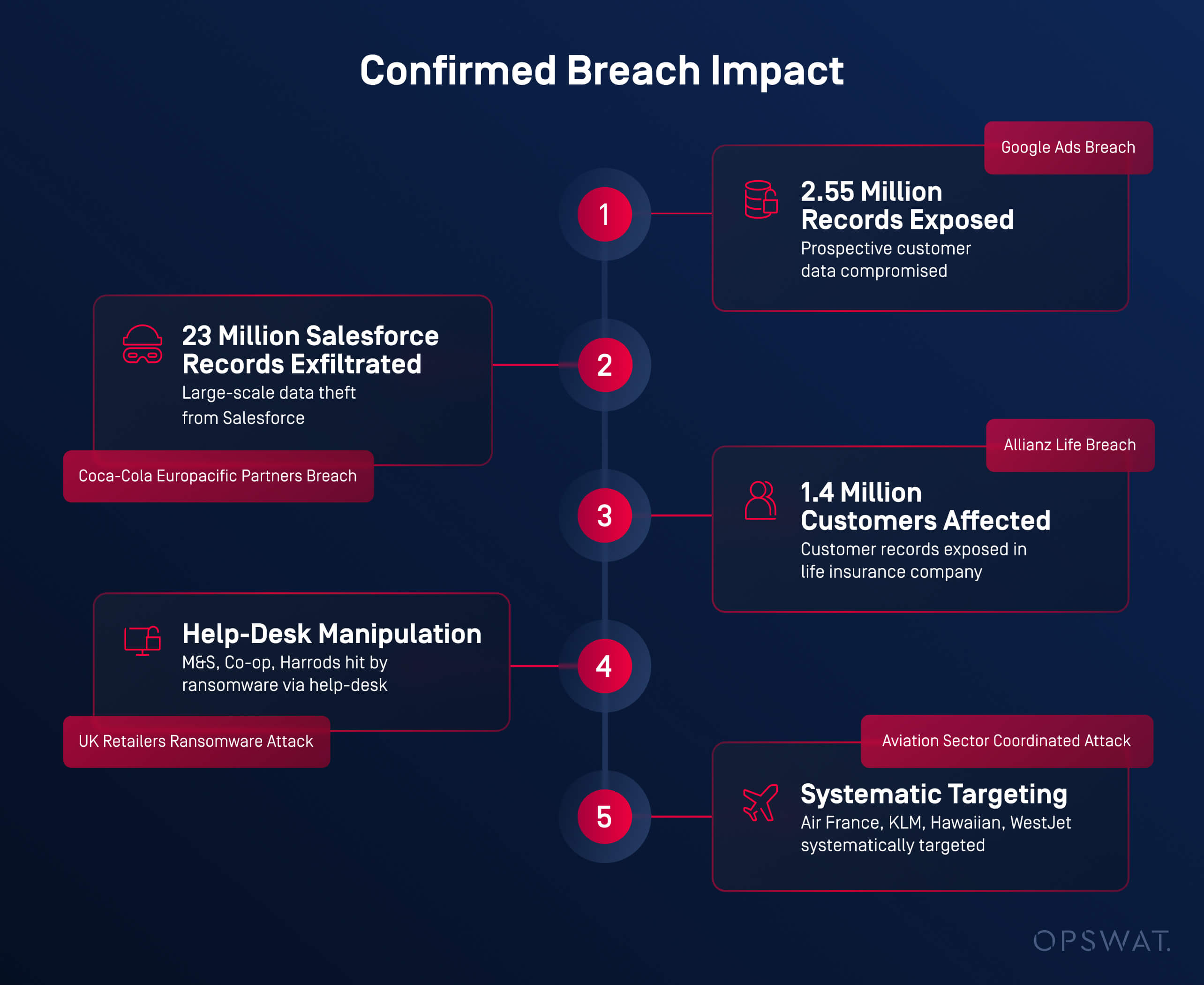

Bestätigte Auswirkungen der Sicherheitsverletzung

- Google Ads: 2 ,55 Millionen Datensätze potenzieller Kunden offengelegt

- Coca-Cola Europacific Partners: Über 23 Millionen Salesforce-Datensätze abgezogen

- Allianz Life:1,4 Millionen Kunden betroffen

- Britische Einzelhändler (M&S, Co-op, Harrods): Manipulationen durch den Helpdesk führten zum Einsatz von Ransomware

- Luftfahrtsektor (Air France, KLM, Hawaiian, WestJet): Systematische, koordinierte Zielausrichtung

Allen Vorfällen war eines gemeinsam: Bösartige Dateien und Links gelangten über vertrauenswürdige Salesforce-Workflows ins System, ohne dass sie überprüft oder kontrolliert wurden.

Dateien als Waffen: Wie alltägliche Dokumente zum Angriffsvektor wurden

Im Laufe des Jahres 2025 haben mehrere Analysten der Sicherheitsbranche ein Muster aufgedeckt.

Angreifer nutzenscheinbar legitime Dateien, umherkömmliche Abwehrmaßnahmen zu umgehen und Endnutzer innerhalb von SaaS-Plattformen wie Salesforce zu erreichen.

Das Drehbuch hat sich geändert.

Anstatt Software-Schwachstellen auszunutzen, konzentrierten sich die Angreifer aufvertrauenswürdige Dokumentformate, die über normale Geschäftsabläufe bereitgestellt wurden – Uploads, gemeinsam genutzte Datensätze und Integrationen.

Diese Methode ist effektiver, da die Sicherheitsüberprüfung bei Datei-Uploads oft minimal ist.

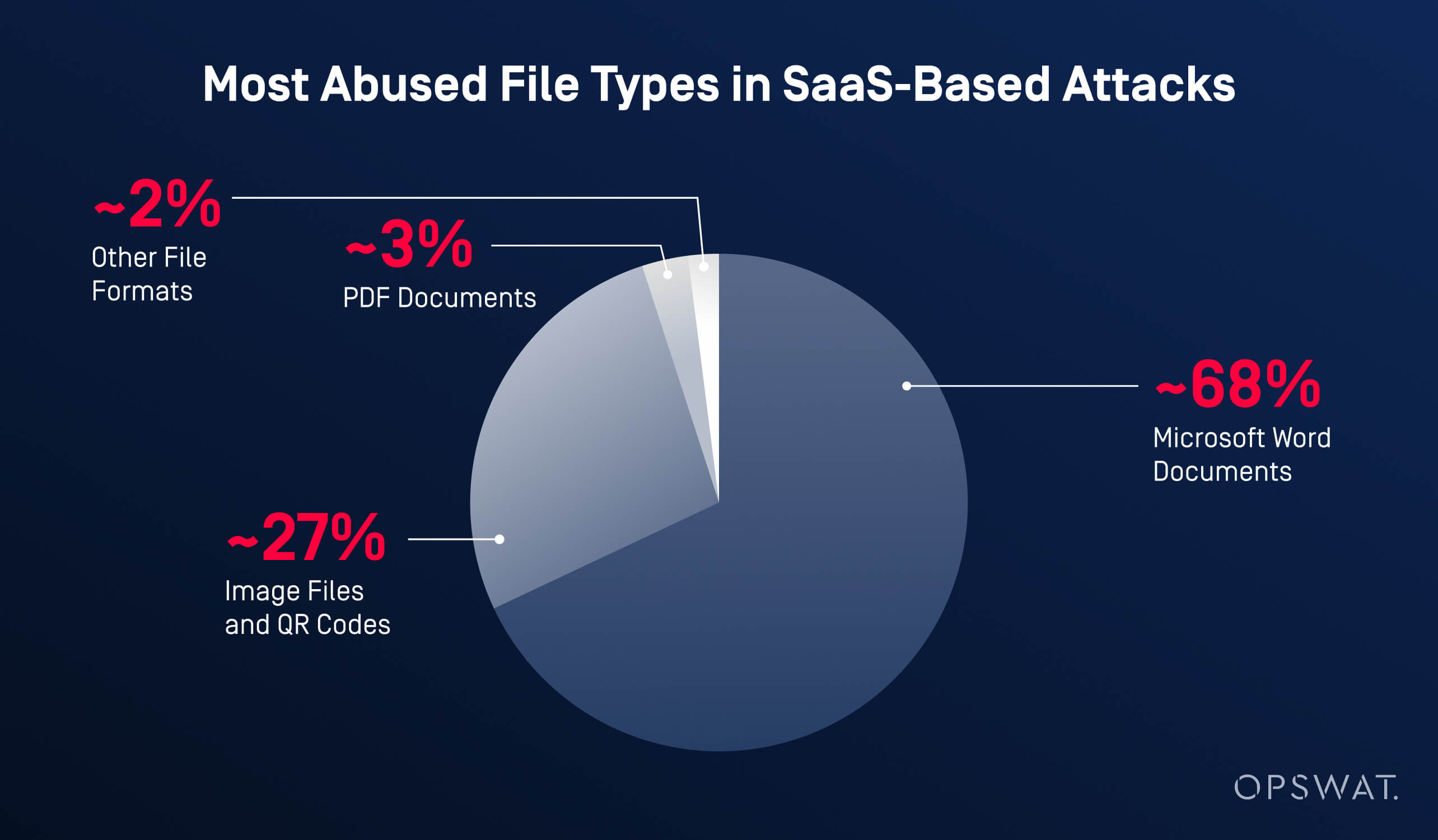

Die am häufigsten missbrauchten Dateitypen bei SaaS-basierten Angriffen

Waffenfähige Datei-Uploads missbrauchten das Vertrauen der Benutzer und versteckten schädliche Inhalte in alltäglichen Dateien.[2-5]

Microsoft Word-Dokumente (~68 %)

Word-Dateien blieben die häufigste Methode zur Verbreitung bösartiger Aktivitäten.

Angreifer betteten Phishing-Links oder externe Malware-Download-URLs ein und kombinierten diese mit überzeugenden Social-Engineering-Nachrichten wie „Bitte überprüfen Sie die Rechnung“ oder „Aktualisierter Vertrag im Anhang“.

Sobald diese Dateien direkt in Salesforce hochgeladen wurden, umgingen sie die E-Mail-Sicherheitskontrollen vollständig.

Bilddateien und QR-Codes (~27 %)

Wie in den Bedrohungsberichten von Microsoft und anderen Branchenvertretern hervorgehoben, gewann QR-basiertes Phishing („Quishing“) im Jahr 2025 an Dynamik.

Bösartige QR-Codes, die in Bilddateien eingebettet waren, leiteten Nutzer, vor allem aufmobile , auf Seiten weiter, auf denen Anmeldedaten abgefragt wurden. Dabei wurde die eingeschränkte Sichtbarkeit und Überprüfbarkeit des mobile ausgenutzt.

PDF-Dokumente (~3 %)

PDF-Dateien werden häufig als Rechnungen, Compliance-Formulare oder rechtliche Dokumente getarnt.

Einige enthielten eingebettetes JavaScript, während andere die Nutzer auf externe Phishing- oder Malware-Hosting-Seiten weiterleiteten.

Andere Dateiformate (~2 %)

Angreifer nutzten außerdem:

- HTML-Dateien für browserbasierte Phishing-Seiten

- ZIP-Archive zum Verbergen sekundärer Nutzdaten

- Excel-Dateien, die formelbasierte Techniken verwenden, um bösartige Logik auszuführen

Warum das funktioniert

Diese Dateien lösten keinen Alarm aus, da sielegitim aussahen,legitimeSalesforce-Workflows durchliefenund von den Benutzern als vertrauenswürdig eingestuft wurden.

Als Unternehmen ihre Netzwerkperimeter und E-Mail-Gateways besser absicherten, wechselten Angreifer einfach zum Weg des geringsten Widerstands: vertrauenswürdige Dateien innerhalb vertrauenswürdiger Plattformen.

Die Krise der Malware-Entwicklung

Mit der Zunahme des dateibasierten Datenaustauschs sind Malware-Programme immer raffinierter und schwerer zu erkennen geworden und umgehen häufig herkömmliche, signaturbasierte Sicherheitstools.

LautOPSWAT stieg die Komplexität von Malwareinnerhalb von sechs Monaten um127 %. Grund dafür sind polymorphe Malware, die sich bei jeder Übertragung verändert, dateilose Angriffe, die direkt im Speicher ausgeführt werden, zeitverzögerte Payloads, Techniken zur Umgehung von Sandbox-Schutzmaßnahmen und verschlüsselte schädliche Inhalte, die in legitimen Dateistrukturen versteckt sind.

Warum traditionelle Verteidigungsstrategien versagten

- Einzelne Antiviren-Engines erkennennur 50–70 % der Bedrohungen, was bedeutet, dass30–50 % regelmäßig durchschlüpfen.

Diese Erkennungslücke erklärt, warum:

- 67,72 % der bösartigen Word-Dokumente umgingen die Abwehrmaßnahmen.

- 26,78 % der QR-Code-Angriffe umgingen E-Mail- und Endpunktkontrollen.

- Salesforce wurde zu einem idealen Angriffsmechanismus, sobald Angreifer E-Mails vollständig mieden.

Die in Dateien versteckten Links: Fortgeschrittene URL-Umgehungstaktiken

Bei einigen modernen Angriffen verschiebt sich der Injektionspunkt über die Datei selbst hinaus.

In diesen Fällen verbirgt sich die eigentliche Gefahr oft inURLs, diein Dokumenten und Bildern eingebettet sind.

Sicherheitsforscher berichten immer wieder, dass Angreifer sich weniger auf die Verbreitung von Malware konzentrieren, sondern vielmehr darauf, Nutzer mithilfe von Links, die auf den ersten Blick legitim erscheinen, auf bösartige Websites umzuleiten.

Wenn ein Benutzer klickt, sind die herkömmlichen Sicherheitsprüfungen bereits umgangen worden.

Häufig vorkommende URL-basierte Angriffstechniken

Markenimitation und ähnliche Domains

Angreifer registrieren regelmäßig Domains, die vertrauenswürdigen Marken sehr ähnlich sind, indem sie Zeichen ersetzen, zusätzliche Buchstaben hinzufügen oder Subdomains missbrauchen.

Beispiele hierfür sind falsch geschriebene Versionen bekannter Dienste oder URLs, die mit vertrauenswürdigen Markennamen aufgefüllt sind, um Nutzer irrezuführen und ihnen vorzugaukeln, dass sie sicher sind.

Neu registrierte Domains (NRDs)

Ein großer Teil der Phishing-Kampagnen stützt sich auf Domains, die erst wenige Wochen oder sogar Tage vor einem Angriff erstellt wurden. Diese Domains haben noch keinen etablierten Ruf, werden nur kurz während der Kampagnen genutzt und oft schon aufgegeben, bevor sie von Blocklisten markiert werden können.

Missbrauch von URL-Kürzungsdiensten

Verkürzte Links von weit verbreiteten Diensten verschleiern das endgültige Ziel und verhindern, dass Benutzer und einfache Sicherheitstools sehen können, wohin der Link führt. Diese Technik ist nach wie vor beliebt, da sie einfache Reputations- und keywordbasierte Filter umgeht.

Missbrauch legitimer Plattformen und Weiterleitungen

Angreifer verstecken sich zunehmend hinter vertrauenswürdigen Infrastrukturen wie Suchmaschinen-Weiterleitungen, Cloud-Diensten oder Content-Delivery-Plattformen. Diese URLs wirken harmlos, bestehen die ersten Vertrauensprüfungen und leiten die Nutzer erst später auf Phishing- oder Malware-Seiten weiter.

Unbekannte oder kostengünstige Top-Level-Domains (TLDs)

Bestimmte TLDs werden aufgrund niedrigerer Registrierungskosten und weniger strenger Durchsetzung unverhältnismäßig häufig für Phishing-Kampagnen missbraucht. Zwar ist keine TLD von Natur aus bösartig, doch bevorzugen Angreifer Domains, die schnell eingerichtet und ohne Konsequenzen wieder gelöscht werden können.

Warum es immer noch funktioniert

Statische Reputationsbewertung(Überprüfung, ob eine Domain bereits bekannt ist oder auf bekannten Sperrlisten steht) ist nutzlos, wenn Angreifer Domains schnell wechseln, vertrauenswürdige Dienste missbrauchen oder böswilliges Verhalten bis nach der Zustellung hinauszögern.

Moderne URL-Bedrohungen erfordern mehr als nur oberflächliche Überprüfungen.

Eine wirksame Verteidigung hängt vonder Kontextanalyse, Verhaltenssignalen und kontinuierlichen Überwachung ab.

Eine gründliche Überprüfung ist insbesondere innerhalb vertrauenswürdiger SaaS-Plattformen erforderlich, wo Nutzer eher ohne zu zögern klicken.

Die gesamte Angriffsfläche von Salesforce verstehen

Salesforce bietet viele Möglichkeiten zum Hochladen, Teilen und Austauschen von Dateien – und Angreifer haben fast alle davon ausgenutzt.

Anstatt sich auf eine einzelne Funktion zu konzentrieren, missbrauchten sie dasgesamte Ökosystem der Datei-Erfassung und mischten bösartige Inhalte in alltägliche Geschäftsabläufe ein.

Wichtige dateibasierte Einstiegspunkte in Salesforce

Kundenorientierte Kanäle

Externe Übermittlungspfade waren häufig das Ziel von Angriffen, da sie dafür ausgelegt sind, Dateien von nicht vertrauenswürdigen Benutzern anzunehmen. Dazu gehören E-Mail-to-Case- und Web-to-Case-Formulare, Service Cloud und Uploads über Kundenportale.

Interne Tools für die Zusammenarbeit

Angreifer nutzten Kollaborationsfunktionen wie Chatter-Beiträge, freigegebene Dateien und Integrationen mit Messaging-Plattformen wie Slack und WhatsApp sowie Inhalte, die innerhalb von Cloud geteilt wurden.

APIs, Integrationen und Automatisierung

Automatisierte Datenflüsse führten zu zusätzlichen Risiken. Durch Dateiimporte über Data Loader, verbundene Anwendungen und Workflow-Automatisierungstools von Drittanbietern können bösartige Inhalte ohne direkte Benutzerinteraktion in Salesforce-Umgebungen gelangen.

Warum herkömmliche Sicherheitskontrollen für Salesforce nicht ausreichen

Trotz hoher Investitionen in Cybersicherheit sind viele Unternehmen weiterhin gefährdet.

Branchenstudien, darunter auch derVerizon DBIR, zeigen, dass fast68 % aller Sicherheitsvorfälle auf menschliches Versagen zurückzuführen sind, während die meisten älteren Sicherheitstools nie für den Schutz von SaaS-Plattformen wie Salesforce konzipiert wurden.

Das Kernproblem ist die Sichtbarkeit und das Timing.

Herkömmliche Kontrollen konzentrieren sich auf E-Mails oder Endpunkte, sodass Datei-Uploads und gespeicherte Inhalte in Salesforce weitgehend ungeprüft bleiben.

- E-Mail-Sicherheitsgateways stoppen bei der Zustellung in den Posteingang und scannen keine Dateien, die direkt in Salesforce hochgeladen werden.

- Endpoint schützt Geräte statt Cloud-Plattformen und scannt Dateien in der Regel erst nach dem Herunterladen.

- CASBs (Cloud Security Broker) bieten nur eine begrenzte Tiefenprüfung von Dateien und übersehen häufig eingebettete oder verschlüsselte Bedrohungen.

- Signaturbasierte Erkennung ist gegen Zero-Day-Angriffe und polymorphe Malware unwirksam und daher für moderne, als Waffen eingesetzte Dokumente unzuverlässig.

Da Angreifer zunehmend vertrauenswürdige SaaS-Plattformen nutzen, um Malware und bösartige Links zu verbreiten, machen diese Lücken Salesforce-Umgebungen ohne spezielle Sicherheitsvorkehrungen für Datei-Uploads anfällig.

WieMetaDefender Salesforce Datei-Uploads schützt

MetaDefender Salesforceschließt diese Sicherheitslücke, indem es Dateien und Linksin dem Moment überprüft, in demsie in Salesforce gelangen.

Mithilfe fortschrittlicher,cloud-nativer Dateisicherheitstechnologien führt es eine gründliche Überprüfung direkt am Einstiegspunkt durch, bevor Inhalte gespeichert, geteilt oder von Salesforce-Workflows verarbeitet werden.

Durch die Kombination von mehrschichtigem Malware-Scanning, Inhaltsanalyse und Link-PrüfungMetaDefender Malware, Phishing-Links und versteckte Bedrohungen frühzeitig.

Fazit: Salesforce-Sicherheit beginnt mit Dateien

Die Sicherheitsdaten aus dem Jahr 2025[6]machen eines deutlich: Dateien sind zum primären Angriffsvektor für SaaS-Plattformen wie Salesforce geworden. Angreifer nutzen zunehmend Datei-Uploads und geteilte Inhalte, um herkömmliche Abwehrmaßnahmen zu umgehen, während der Missbrauch von OAuth es ermöglicht, MFA-Kontrollen vollständig zu umgehen.

Gleichzeitig wurden nur wenige ältere Sicherheitstools entwickelt, um Salesforce-Workflows zu schützen oder Dateien beim Hochladen zu überprüfen.

Um Risiken wirksam zu reduzieren, muss Prävention erfolgen,bevor bösartige Dateien oder Links überhaupt Nutzer oder Geschäftsprozesse erreichen.

MetaDefender Salesforce ermöglicht genau das.

Die eigentliche Frage ist nicht mehr, ob Angreifer Ihre Salesforce-Umgebung ins Visier nehmen, sondern ob Sie sie stoppen können, bevor sie ihr Ziel erreichen.

FAQ: Sicherheit beim Hochladen von Dateien in Salesforce

Warum stellen Datei-Uploads in Salesforce ein Sicherheitsrisiko dar?

Angreifer nutzen zunehmend Datei-Uploads und eingebettete Links, um E-Mail- und Perimeter-Sicherheitsmaßnahmen zu umgehen. Im Jahr 2025 zeigten Sicherheitsuntersuchungen, dass vertrauenswürdige Salesforce-Workflows zu einem primären Einfallstor für Malware und Phishing geworden waren.

Kann die native Sicherheit von Salesforce bösartige Dateien stoppen?

Salesforce sichert die Plattform selbst, überprüft jedoch hochgeladene Dateien oder eingebettete URLs nicht eingehend. Ohne zusätzliche Kontrollen können Bedrohungen über Anhänge, APIs und Integrationen eindringen.

Welche Dateien werden bei Salesforce-Angriffen am häufigsten missbraucht?

Angreifer missbrauchen am häufigsten Word-Dokumente, Bilddateien mit QR-Codes und PDFs, da diese legitim erscheinen und herkömmliche Sicherheitskontrollen leicht umgehen können.

Wie schließtMetaDefender Salesforce diese Lücke?

MetaDefender Salesforce überprüft Dateien und Links in dem Moment, in dem sie in Salesforce eingehen, und blockiert Malware und Phishing, bevor Inhalte gespeichert, geteilt oder in Workflows verwendet werden.