Sicherheitsexperten schützen wertvolle digitale Ressourcen, indem sie aufkommende Bedrohungen effektiv erkennen und jagen. OPSWAT, ein führender Anbieter von fortschrittlichen Threat-Intelligence-Lösungen, hat eine innovative MetaDefender Threat Intelligence innerhalb der MetaDefender Cloud entwickelt, um versteckte bösartige Aktivitäten aufzudecken. Durch den Einsatz von maschinellem Lernen und Ähnlichkeitssuche können wir Dateien mit mehr als 300 Merkmalen analysieren und komplexe Muster in bekannten bösartigen Dateien abgleichen, um Bedrohungen zu jagen.

OPSWAT MetaDefender Threat Intelligence nutzt die Mustersuche zur Abfrage unseres riesigen Datenbestands und identifiziert Dateien anhand von Mustern und Ausdrücken. In Kombination mit unserer Ähnlichkeitssuche bietet diese leistungsstarke Technologie ein umfassendes und intuitives System, das alle Bedrohungen erkennt, analysiert und auf sie reagiert.

Access the intelligence data you need with the MetaDefender Cloud platform's fast, scalable threat intelligence and prevention. Dedicated security teams can also benefit from MetaDefender Aether's best-in-class sandboxing and detection of unknown threats.

Zwei Funktionen von Threat Intelligence Suche

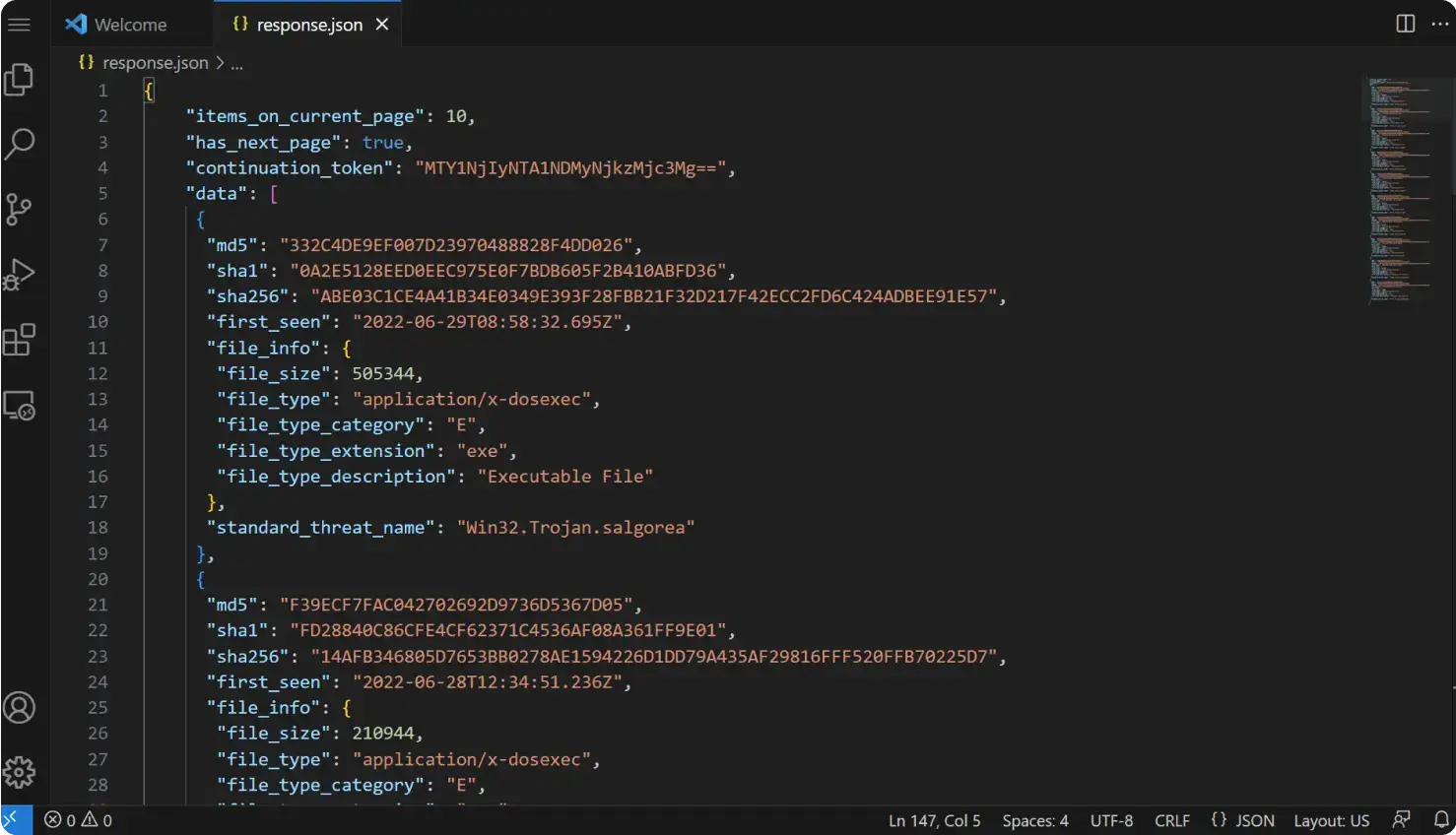

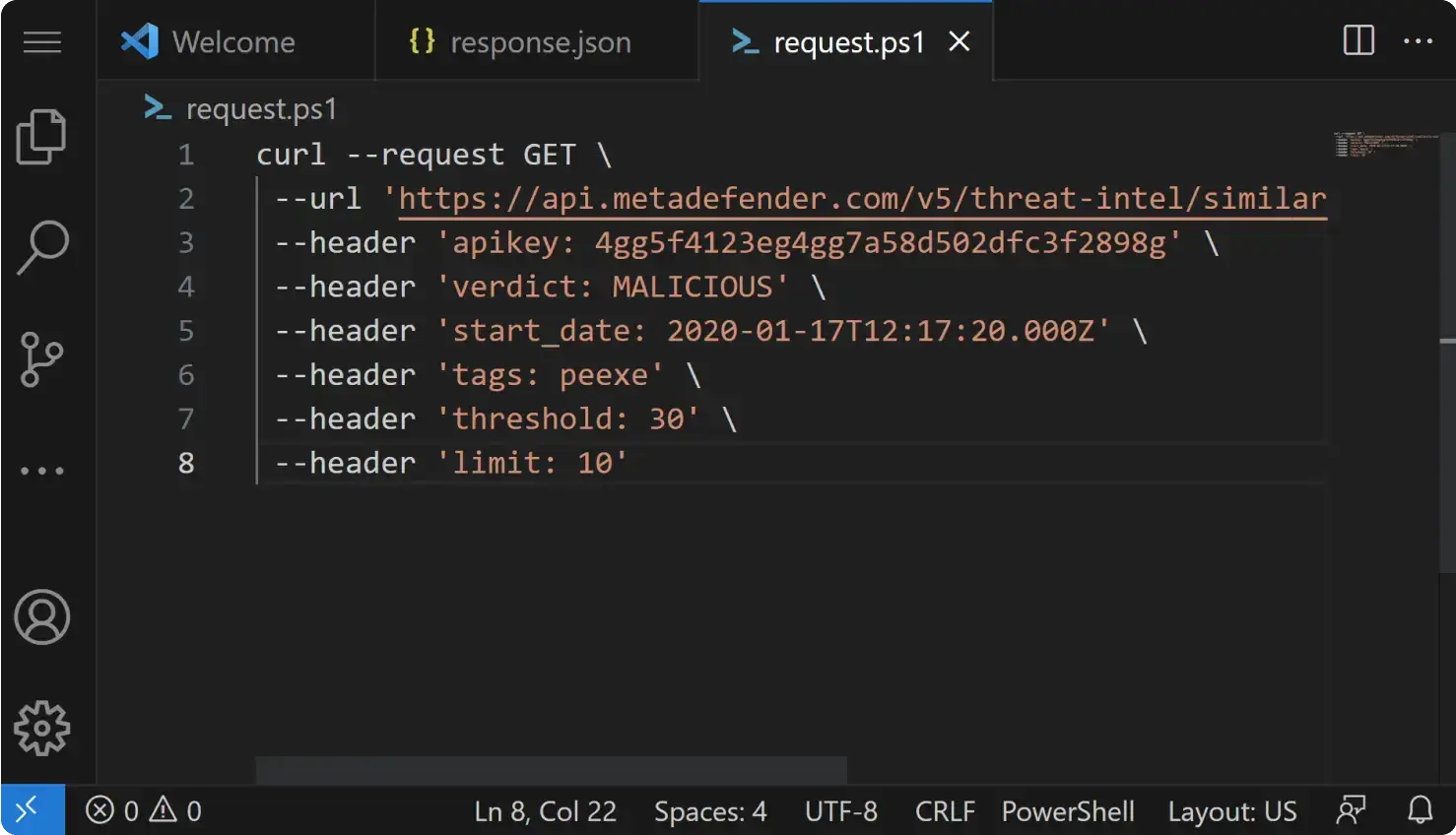

Suche nach Mustern

Durchsuchen Sie Hashes bekannter Malware, indem Sie unter anderem Malware-Familien, Namen von Malware-Bedrohungen, Erkennungsfilter von Antivirenprogrammen (AV) sowie "first and last seen" abfragen. Durch die Durchführung von Mustersuchen können Sie schnell bekannte Bedrohungen oder Kompromittierungsindikatoren (Indicators of Compromise, IOCs) identifizieren, die mit bestimmter Malware, Kampagnen oder Bedrohungsakteuren verbunden sind. Dies ist eine äußerst effektive Methode zur Erkennung bereits identifizierter Bedrohungen und bekannter Angriffsmuster.

Ähnlichkeitssuche

Scan files to identify new and unknown malware. During the similarity search, files undergo a rigorous scanning procedure using the MetaDefender Aether static and file emulation technologies. This advanced technology extracts the most relevant and useful information from a given file.

Unsere erfahrenen Malware-Analysten haben die effektivsten Merkmale für die Berechnung der Ähnlichkeiten zwischen zwei Dateien ermittelt. Diese Funktionen werden sorgfältig auf der Grundlage ihrer Fähigkeit ausgewählt, genaue und relevante Ergebnisse zu liefern. Sie werden außerdem ständig aktualisiert, um mit den neuesten Malware-Trends und -Techniken Schritt zu halten.

Für die Berechnung der Ähnlichkeitswerte verwendete Merkmale:

- Binäre Metadaten wie z. B. Dateigröße, Entropie, Architektur und Dateieigenschaften.

- Einfuhren

- Ressourcen

- Rubriken

- Bedrohungsmuster und mehr.

Hinweis: Bei der Suche nach Ähnlichkeiten zwischen Dateien ist es wichtig, die von Filescan erzeugten Signale zu verwenden und sich nicht nur auf das endgültige Urteil über eine Datei zu verlassen. Dieser Ansatz hilft, mögliche Verzerrungen zu vermeiden, die während der Ähnlichkeitssuche auftreten können. Erfahren Sie mehr über die Ähnlichkeitssuche.

Nehmen Sie Kontakt mit uns auf, um weitere Informationen zu unserer Threat Intelligence Suche anzufordern.