Emotet, Qakbot, Remote Access Trojan (RAT) - was haben sie gemeinsam? Sie wurden alle über Microsoft Office OneNote-Dateien verbreitet.

Als Microsoft im Jahr 2022 Makros standardmäßig deaktivierte, gingen Angreifer dazu über, nicht-makrobasierte Übertragungsmechanismen zu verwenden - und die unscheinbare OneNote-Datei war der perfekte Ersatz.

Sind OneNote-Dateien Secure?

OneNote ist eine beliebte Produktivitätsanwendung in der Microsoft Office-Suite, die von Millionen von Menschen weltweit genutzt wird. Aufgrund seiner Vielseitigkeit ist OneNote zu einem praktischen Tool für Notizen, Informationsmanagement und leider auch für die Verbreitung von Malware geworden.

OneNote verwendet einen proprietären Dateityp mit der Dateierweiterung .one, der es Benutzern ermöglicht, Notizen mit Rich Text, digitaler Handschrift und Objekten, einschließlich Bildern und Multimedia, zu formatieren. Obwohl OneNote-Dateien nicht bösartig sind, nutzen Hacker ihre Komplexität aus, um Malware zu verbreiten, indem sie bösartige Befehle in die Datei einbetten. Diese Befehle können Malware auf das Gerät des Benutzers herunterladen, was zu verheerenden Folgen wie Datenverlust, kompromittierten Geräten, Identitätsdiebstahl oder Finanzbetrug führen kann.

OneNote wird immer beliebter und zugänglicher, leider sind sich die Menschen der Sicherheitsrisiken nicht bewusst. Dieses mangelnde Bewusstsein macht es Angreifern leicht, bösartige Befehle in OneNote-Dateien einzubetten und die Nutzer zur Installation von Malware zu verleiten.

Angriffs-Techniken: OneNote-Malware-Verteilungskampagnen

Bedrohungsakteure nutzen verschiedene Social-Engineering-Techniken, um Malware mit OneNote-Dateien zu verbreiten. Ihre Tricks beinhalten in der Regel E-Mail-Phishing und die Tarnung einer bösartigen Nutzlast unter einer legitimen OneNote-Komponente.

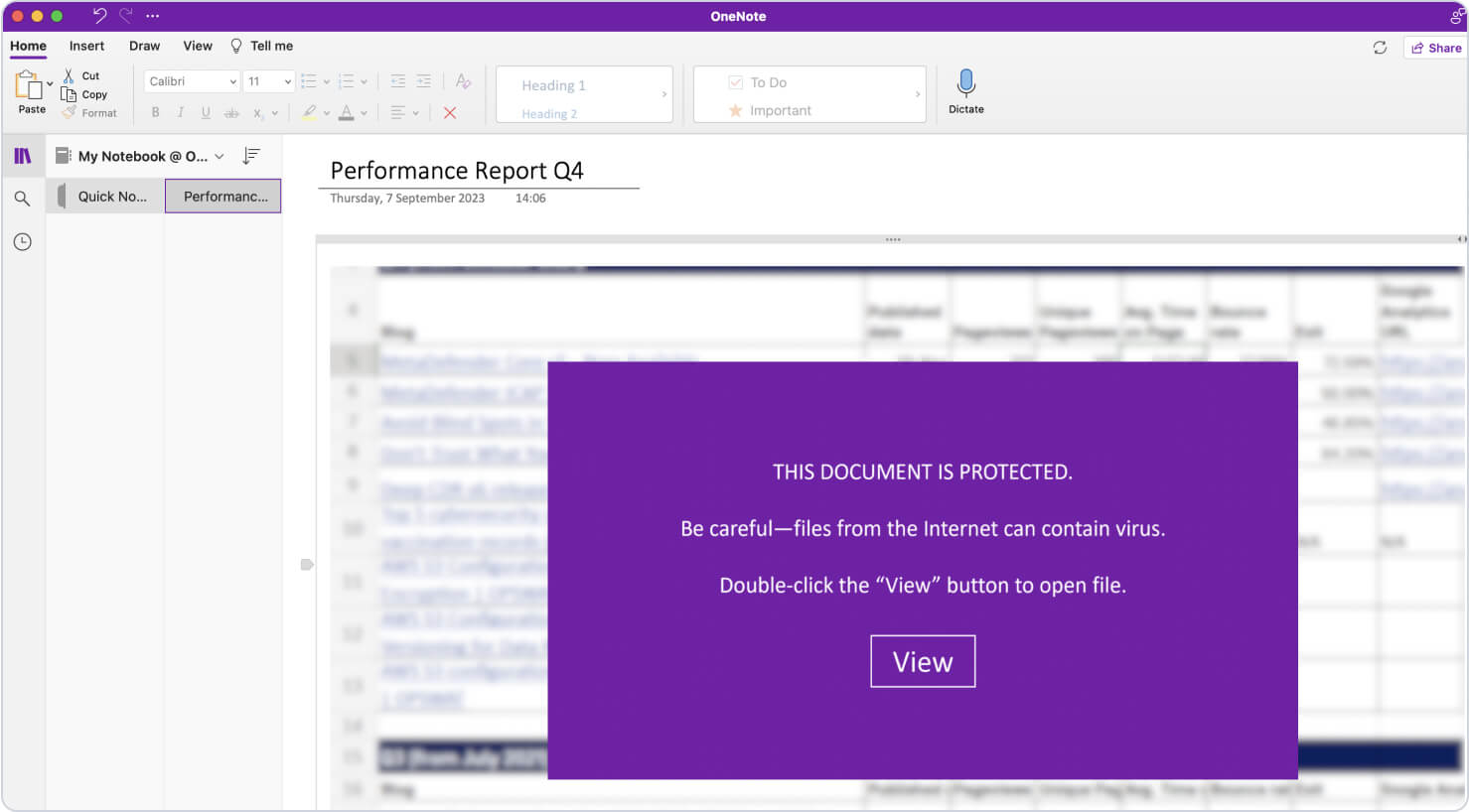

Bilder

Sicherheitsforscher entdeckten im Februar 2023 eine Kampagne, die ein bösartiges Bild verwendet, um die Malware Qakbot (auch bekannt als QBot) zu verbreiten. Die Angreifer verleiteten die Benutzer zu einem Doppelklick auf ein Designelement im OneNote-Dokument. Wenn eine Zielperson auf das Element doppelklickt, führt eine eingebettete Datei eine Reihe von Befehlen aus, die Malware auf das Zielgerät herunterladen und installieren. Diese Kampagne ist ein Beispiel dafür, wie Angreifer ahnungslose Benutzer dazu verleiten, über OneNote-Dateien Malware auf ihre Systeme herunterzuladen.

Beispielbild dafür, wie Angreifer ein bösartiges Skript unter einer Nachricht in OneNote verstecken können

Angehängte Dateien und E-Mail-Phishing-Kampagne

In einer anderen Kampagne versendeten die Angreifer Antwortketten-E-Mails mit bösartigen OneNote-Anhängen, die als legitime Dokumente getarnt waren (z. B. Anleitungen, Rechnungen und andere Dokumente). Mit einer ähnlichen Technik wie oben versteckten die Angreifer ein stark verschleiertes VBScript in diesen Anhängen, das bei Ausführung die Emotet-Malware als DLL (Dynamic-Link-Library) auf das Gerät des Opfers herunterlud und installierte. Die Emotet-Malware ist äußerst gefährlich, da sie unbemerkt auf dem kompromittierten Gerät ausgeführt wird und vertrauliche Informationen (E-Mails, Kontakte) stiehlt oder auf Befehle vom Kontrollserver wartet, z. B. das Herunterladen zusätzlicher Nutzdaten.

Als Reaktion auf OneNote-Angriffe hat Microsoft das Öffnen einer eingebetteten Datei mit einer gefährlichen Erweiterung ab Version 2304 im April 2023 gesperrt. OneNote zeigt ein Dialogfeld an, das die Möglichkeit des Benutzers einschränkt, die Datei zu öffnen, aber der Benutzer kann sie trotzdem öffnen, indem er auf "OK" klickt.

Eingebettete Hyperlinks

Angreifer können nicht nur angehängte Dateien ausnutzen, sondern auch URLs, Hyperlinks oder Bilder in OneNote-Dateien verwenden, um Malware zu verbreiten. Ihre Social-Engineering-Taktiken variieren, aber das ultimative Ziel ist es, dass das Opfer eine bösartige Nutzlast ausführt.

Verhindern Sie die Bereitstellung von OneNote-Malware mit Inhaltsentschärfung und -wiederherstellung

OPSWAT Deep Content Disarm and Reconstruction Deep CDR™ Technology) Technologie behandelt jede Datei und jede Dateikomponente als potenzielle Bedrohung. Bei komplexen Dateien wie OneNote ist es wichtig, sicherzustellen, dass keine bösartigen Komponenten übersehen werden – sei es ein hinter einem Bild verstecktes Skript, ein getarnter Hyperlink oder Malware, die in einer der Registerkarten des Notizbuchs versteckt ist. Erfahren Sie mehr über alle Dateitypen, die von der Deep CDR™ Technology unterstützt werden.

Die Deep CDR™-Technologie überprüft die OneNote-Datei sowie alle Anhänge, Bilder und sonstigen Komponenten. Anschließend werden diese rekursiv bereinigt und potenziell schädliche Inhalte entfernt. Im Rahmen desselben Scans nutzt OPSWAT mehrere Antiviren-Engines, um Malware in der Datei zu erkennen.

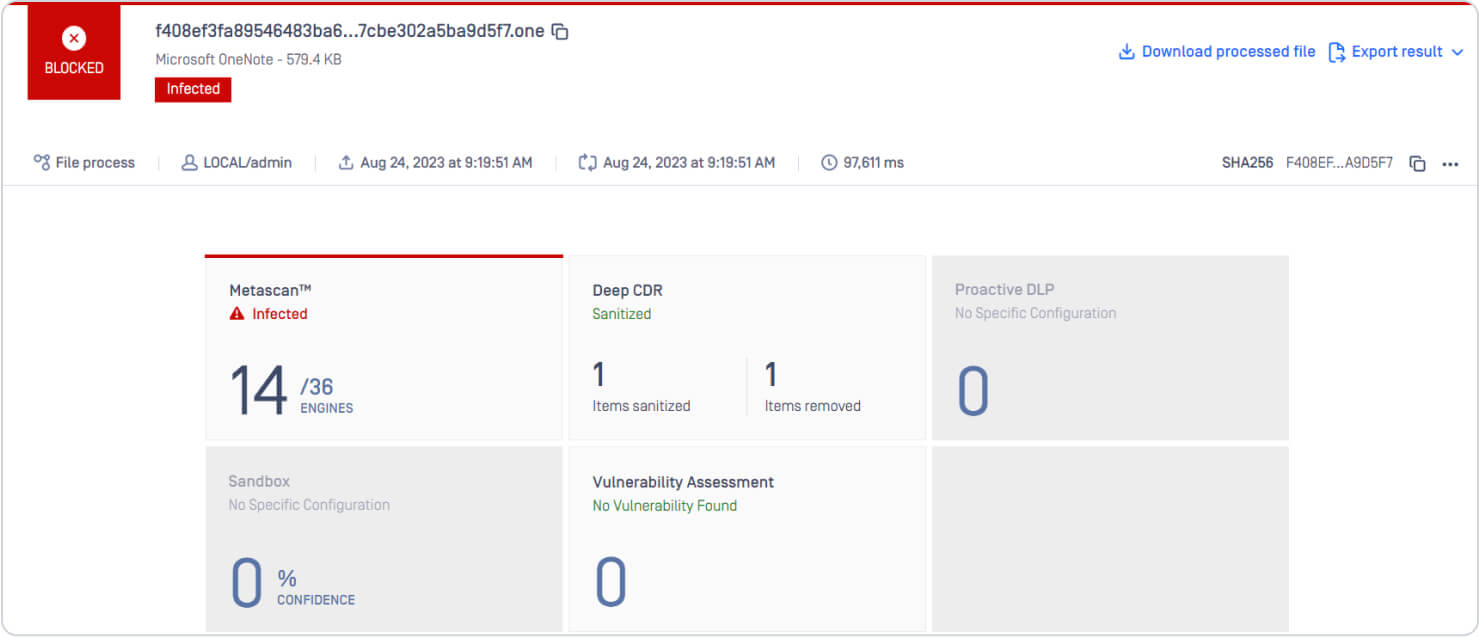

Deep CDR™-Technologie erkennt schädliche Objekte in OneNote-Dateien

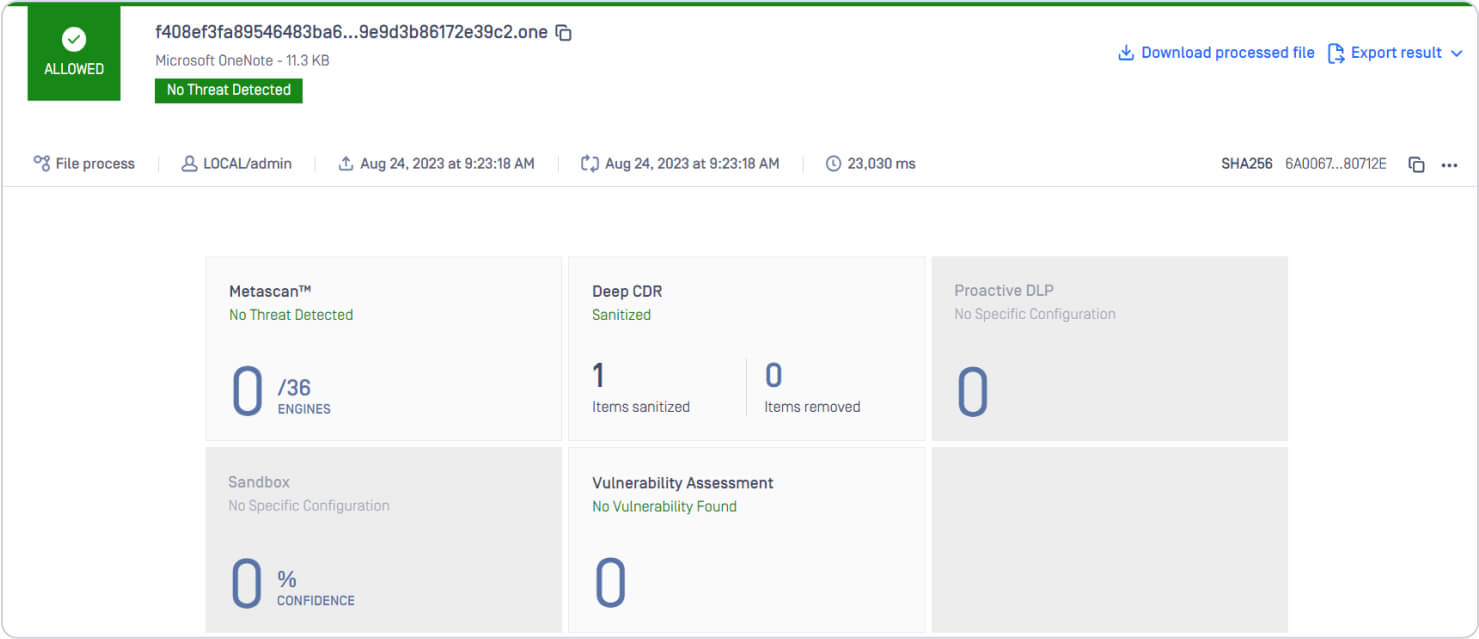

Schließlich regeneriert die Deep CDR™-Technologie eine sichere OneNote-Datei, die frei von schädlichen Objekten ist und gleichzeitig die ursprüngliche Funktionalität der Datei beibehält. Die Deep CDR™-Technologie entfernt alle bekannten und unbekannten Bedrohungen, sodass die Datei sicher verwendet werden kann.

Nachstehend finden Sie das Scan-Ergebnis MetaDefender Core :

Die mit Deep CDR™ Technology wiederhergestellte Datei ist sicher in der Verwendung.

Ein letzter Hinweis: Bewährte Praktiken zum Schutz Ihrer Dateien

Um den Missbrauch von OneNote-Dateien durch Cyberattacken zu verhindern, sollten Sie die folgenden Sicherheitsmaßnahmen ergreifen:

- Seien Sie vorsichtig mit E-Mails und Anhängen: Seien Sie vorsichtig, wenn Sie E-Mails mit OneNote-Anhängen erhalten, insbesondere von unbekannten oder verdächtigen Absendern. Wenn die Quelle nicht verifiziert ist oder verdächtig erscheint, öffnen Sie den Anhang nicht.

- Halten Sie Ihre Software auf dem neuesten Stand: Hacker nutzen häufig Schwachstellen in Softwareanwendungen aus, um Schadprogramme auf Geräten zu installieren. Obwohl Microsoft den Schutz gegen die Ausnutzung von Sicherheitslücken ständig verbessert hat, können Cyber-Angreifer immer noch Unternehmen angreifen, die ältere, nicht gepatchte Software-Versionen verwenden. Um dem entgegenzuwirken, sollten Sie Ihr Betriebssystem, Ihre Antiviren-Software und alle relevanten Anwendungen auf dem neuesten Stand halten. Durch die regelmäßige Anwendung von Software-Updates wird Ihr System vor bekannten Sicherheitslücken geschützt.

- Seien Sie vorsichtig mit Links in OneNote-Dateien: Ähnlich wie bei E-Mail-Anhängen sollten Sie beim Öffnen von Links in OneNote-Dateien vorsichtig sein. Diese Links können zu bösartigen Websites führen, die Ihr Gerät mit Malware infizieren können. Öffnen Sie nur Links aus vertrauenswürdigen Quellen und vergewissern Sie sich, dass die von Ihnen besuchte Website legitim und sicher ist.

- Antivirus-Schutz: Verwenden Sie eine seriöse Antiviren-Software, um jede eingehende Datei auf bekannte und unbekannte Malware zu überprüfen. Die Verwendung mehrerer Antivirenprogramme erhöht die Erkennungsrate von Malware im Vergleich zur Verwendung eines einzigen Programms. Informieren Sie sich über OPSWAT Multiscanning Technologie.

- Entfernen Sie alle potenziell schädlichen Objekte: Sicherheitsmaßnahmen wie die Deep CDR™-Technologie helfen Unternehmen, sich vor hochentwickelten und schwer zu erkennenden Malware-Technologien zu schützen, darunter bekannte und unbekannte Bedrohungen, Zero-Day-Bedrohungen sowie nicht erkennbare und verschleierte Malware. Indem jede Datei als potenzielle Bedrohung behandelt wird, verringert sich das Risiko, versehentlich schädlichen Code auszuführen.

Wenn Sie mehr über OPSWAT Technologienzur Erkennung und Abwehr vonBedrohungen erfahren möchten, wenden Sie sich an einen unserer technischen Experten.