Adaptive Sandbox for MetaDefender Core 2.4.0 ist ein großer Schritt nach vorne in der Bedrohungserkennung und Unternehmensintegration. Diese Version ermöglicht es Sicherheitsteams, Bedrohungen schneller und genauer zu analysieren. Erfahren Sie, was neu ist und wie Ihre Bedrohungsabwehr jetzt noch intelligenter wird.

Eingebettete Engine: Erkennung von Bedrohungen der nächsten Stufe

Was gibt's Neues?

Erweitern Sie die Erkennungsmöglichkeiten durch intelligenteres Entpacken, Entschleiern und Variantenerkennung.

- Aktualisierte YARA- und Malware-Konfigurationsextraktionslogik

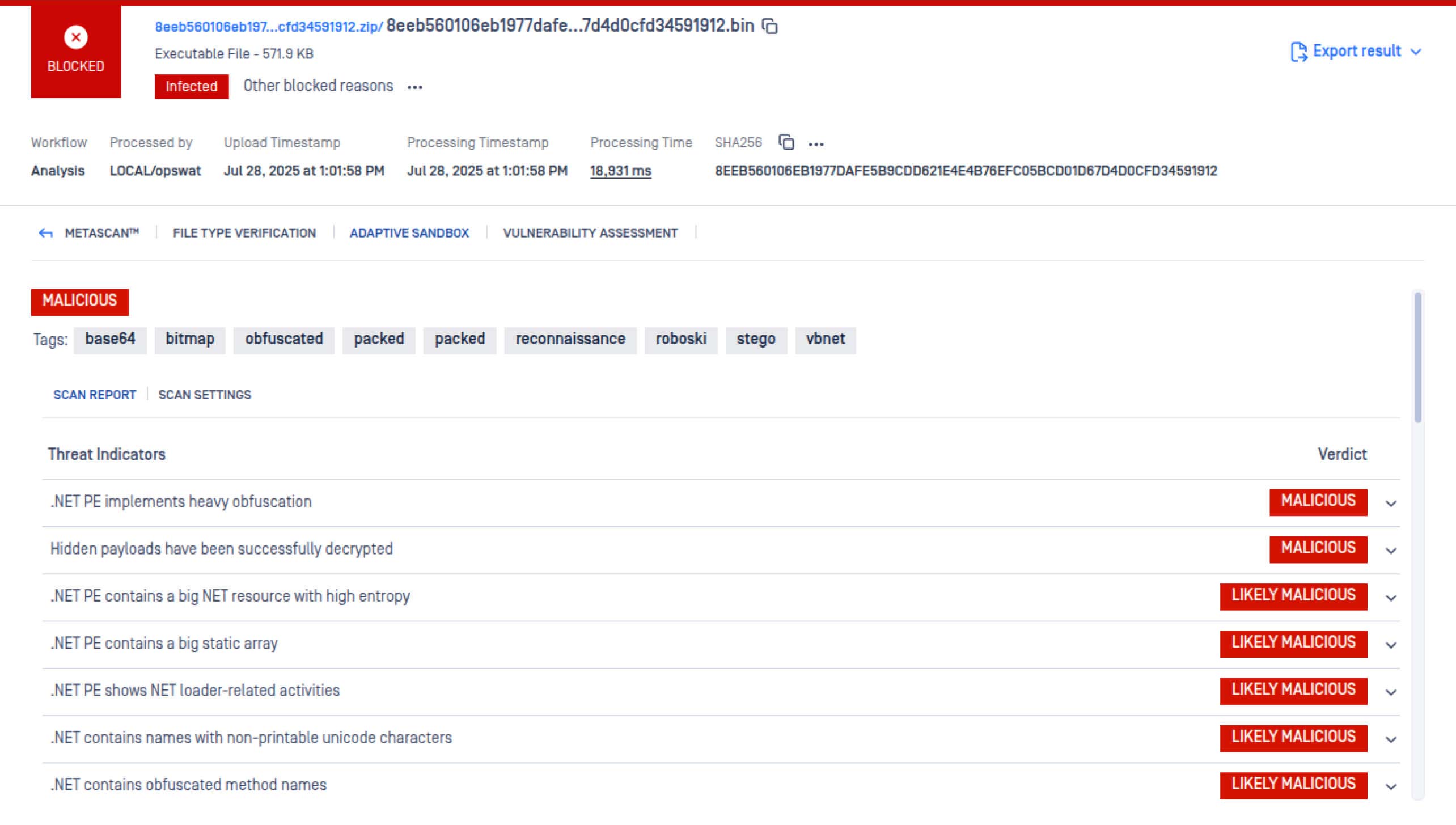

Die Erkennungsregeln und die Konfigurationsextraktionslogik wurden aktualisiert, um Lumma Stealer (ChaCha), MetaStealer und Snake Keylogger-Varianten besser zu erkennen. - Verbesserungen beim Entpacken von .NET-Ladern

Unterstützung für das Entpacken von Roboski- und ReZer0-Ladern sowie für die Entschleierung des Kontrollflusses in .NET-Dateien zur Verbesserung der Extraktion von Nutzdaten.

- Control Flow Deobfuscation in .NET-Dateien

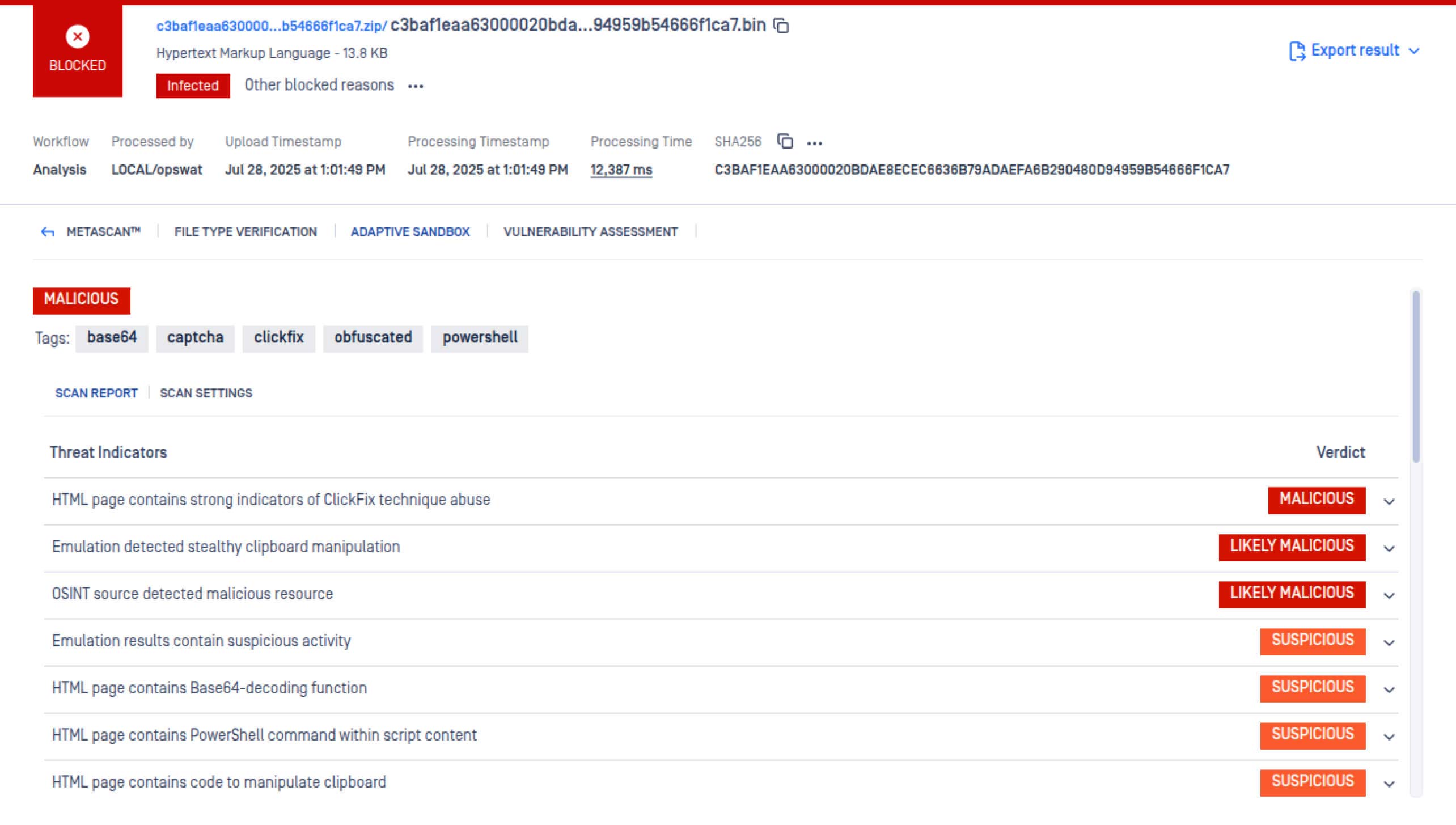

Verbessert die Entpackungseffizienz und legt versteckte Nutzdaten in obfuskierten .NET-Samples offen. - Frühzeitige Erkennung von ClickFix-Varianten

Die aktivierte frühzeitige Erkennung von ClickFix und verwandten Varianten adressiert einen zunehmenden Trend bei Social Engineering-Bedrohungen.

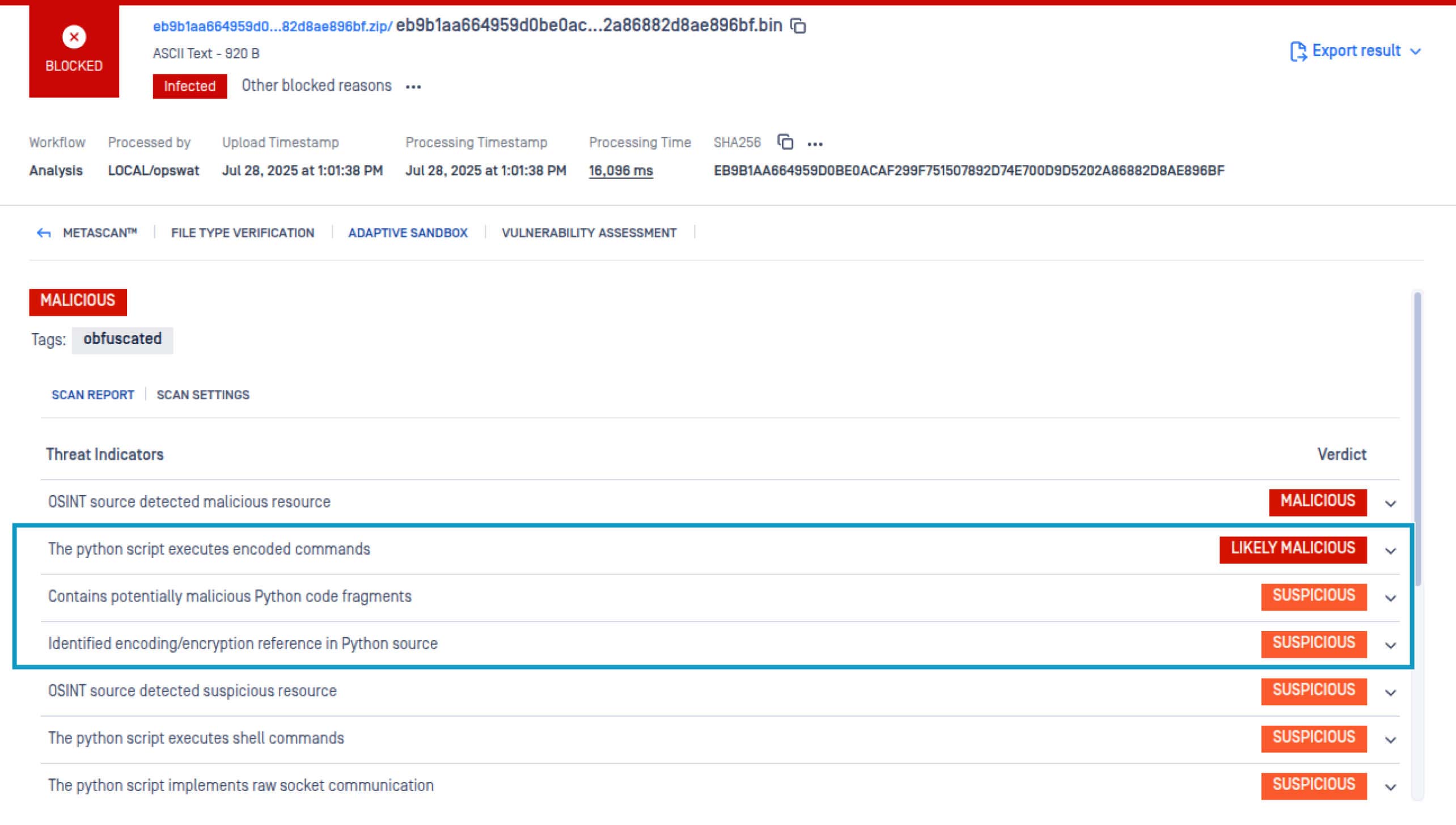

- Automatisierte Dekodierung von Base64-Befehlen

Ermöglicht die automatische Dekodierung von Base64-kodierten Befehlen in Python- und Bash-Skripten, wodurch tiefere Verschleierungsschichten aufgedeckt und die Erkennungsgenauigkeit verbessert werden.

- Unterstützung für die Analyse von ACCDE-Dateien

Unterstützung für die Analyse von ACCDE-Dateien wurde hinzugefügt, wodurch die Abdeckung auf Microsoft Access-Anwendungen ausgeweitet und der Einblick in eingebettete Bedrohungen verbessert wurde.

Diese Ergänzungen erweitern die Tiefe der Verhaltenserkenntnisse und zeigen versteckte Bedrohungen mit größerer Präzision auf.

Remote Engine: Verkehrsverteilung und hohe Verfügbarkeit

Was gibt's Neues?

- Lastausgleich / Ausfallsicherung: Implementierung von Round Robin Load Balancing und Failover, um eine gleichmäßige Verteilung des Datenverkehrs und hohe Verfügbarkeit bei Knotenausfällen zu gewährleisten.

Die separaten Versionshinweise für Ihre Remote-Engine finden Sie hier: Versionshinweise für v2.3.0 – MetaDefender

Um mehr zu erfahren, eine Demo anzufordern oder mit einem OPSWAT zu sprechen, besuchen Sie:https:metadefender

Bleiben Sie der Bedrohungskurve voraus.