MetaDefender NAC™

Secure Ihr Netzwerk mit MetaDefender NAC

Der Wert unserer Lösung MetaDefender NAC liegt einfach darin, dass wir sicherstellen, dass jede Netzwerkverbindung und jedes Endgerät in Echtzeit sichtbar ist und entsprechend zugelassen oder blockiert wird. Riskieren Sie nicht die Daten und den Ruf Ihres Unternehmens, indem Sie sie preisgeben. Sorgen Sie stattdessen dafür, dass die Sicherheit Ihres Netzwerks, die persönlichen Daten Ihrer Kunden und Ihr geistiges Eigentum unversehrt bleiben.

Womit wir es zu tun haben

Viele Unternehmen sind mit dem ständig wachsenden Ansturm unbekannter Geräte konfrontiert, die auf ihre kritische Infrastruktur zugreifen.

Mitarbeiter, Kunden, Auftragnehmer, Gäste, Lieferanten und deren Geräte sind allesamt potenzielle Bedrohungsfaktoren, die eine Herausforderung für die Umsetzung von Netzwerksicherheitsrichtlinien darstellen, ohne die Produktivität des Unternehmens zu beeinträchtigen. Hinzu kommt die schwierige Aufgabe, Informationen über Benutzer- und Gerätezugriff bzw. gesperrten Zugriff bereitzustellen, um die Einhaltung gesetzlicher Vorschriften und die Sicherheitsforensik zu gewährleisten.

Wissen, was sich in Ihrem Netzwerk befindet

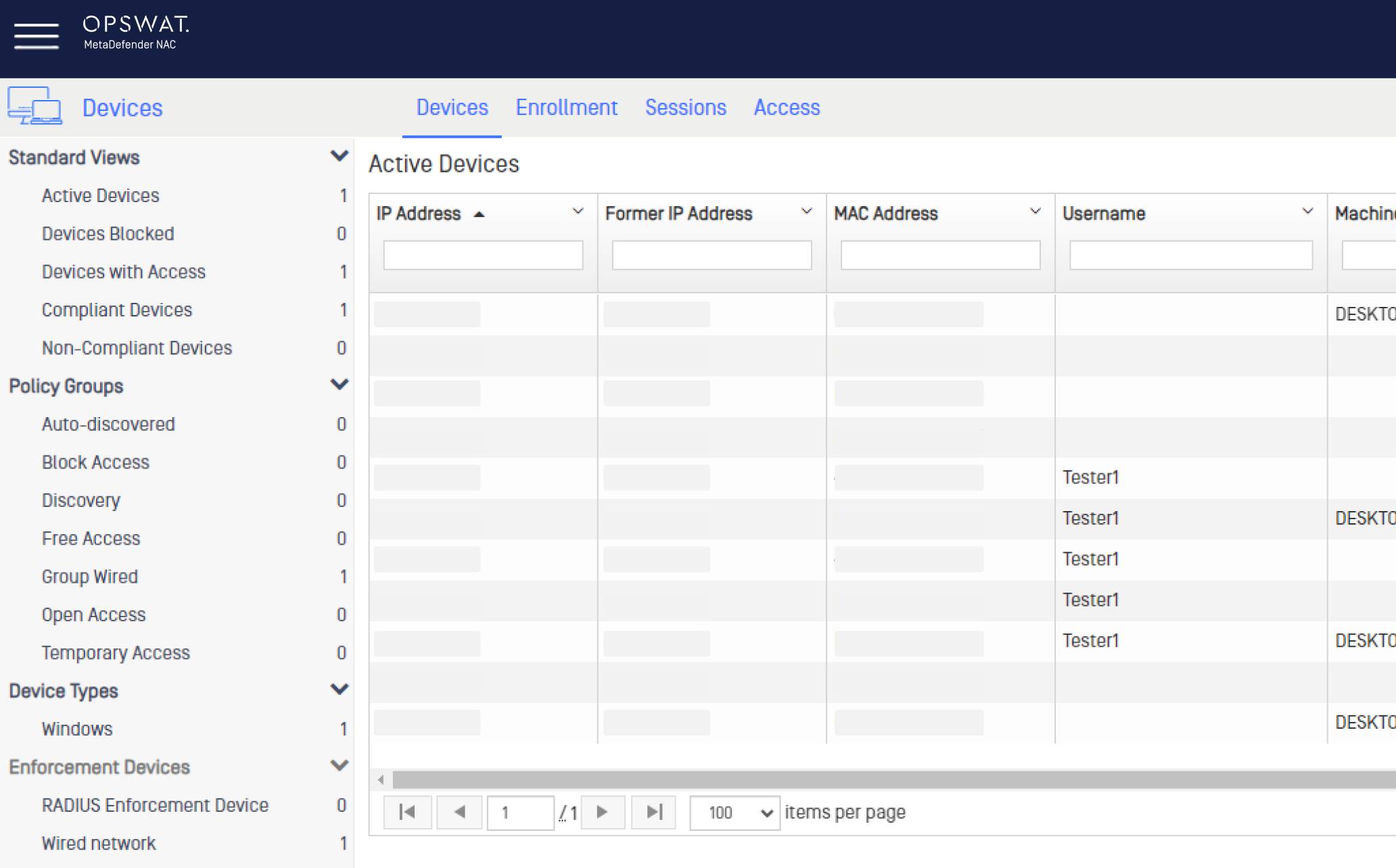

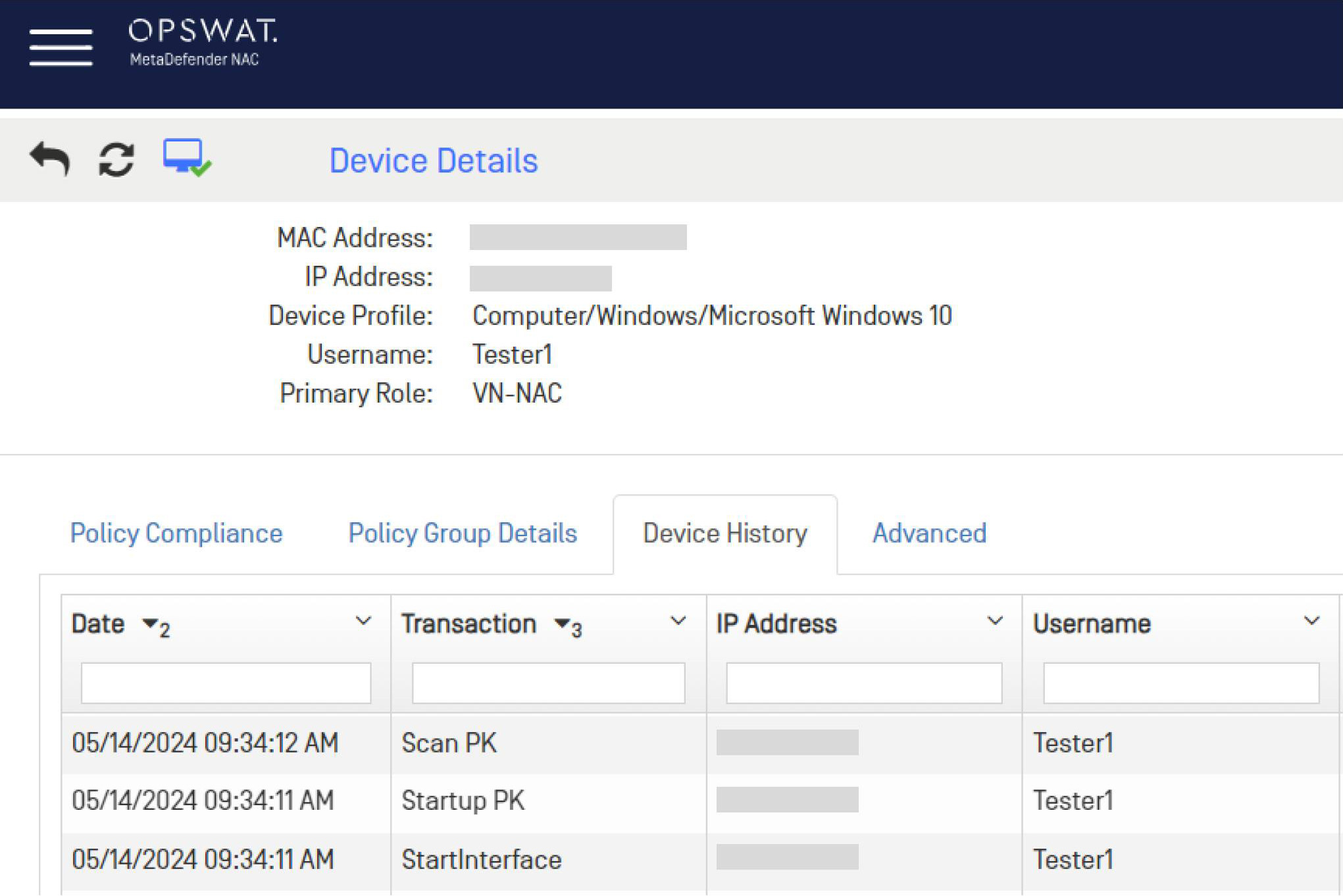

Die agentenlose Geräteidentifizierung und -profilierung bietet einen Einblick in detaillierte Informationen zu Geräten in Ihrem Netzwerk: Benutzername, IP-Adresse, MAC-Adresse, Rolle, Gerätetyp, Standort, Zeit und Eigentümerschaft. MetaDefender NAC nutzt fortschrittliche Heuristiken und umfangreiche Musteranalysen für eine aussagekräftige Geräteprofilierung.

Geräteentdeckung und Profiling

MetaDefender NAC erkennt neue IoT- und Benutzergeräte, die versuchen, auf das Netzwerk zuzugreifen. Diese Lösung kann entweder passiv ein Profil erstellen (Gerätetyp bestimmen) oder das Gerät unter Quarantäne stellen, bis der Gerätetyp explizit bekannt ist. Wir verwenden die folgenden Techniken zur Bestimmung des Gerätetyps:

Deep Device Fingerprinting

- DHCP

- Identifizierung des Webbrowser-Benutzeragenten

- URL-Fingerprinting

- MAC-Adresse OID-Fingerprinting

Input von externen Quellen wie z.B.

- In-line Netzwerkgeräte (Wireless Access Points, Firewalls)

- Datenbank-Ressourcen

Flexible Bereitstellungsoptionen

- Cloud (SaaS)

- Vor-Ort

- Hybride

Kontrolle des Zugriffs auf IoT- oder browserlose Geräte

Ganz gleich, ob es sich um Drucker und VOIP-Telefone, intelligente Geräte wie Thermostate und Leuchten oder branchenspezifische OT-Geräte handelt, die Steuerung und Überwachung dieser Geräte kann eine echte Herausforderung darstellen. Diese Geräte können einen Großteil des Risikos in Ihrer Umgebung ausmachen, und viele Unternehmen gehen dieses Problem durch Netzwerksegmentierung an. Unsere Lösung NAC bietet einen konsolidierten Überblick über herkömmliche Systeme, mobile und IoT-Geräte und jetzt auch über OT-Systeme (Operational Technology). Sie haben die Möglichkeit, IoT-Geräte entweder über ACLs oder über die Zuweisung zu einem bestimmten VLAN von einem einzigen Dashboard aus zu segmentieren.

Die Lösung NAC bietet mehrere Optionen, um Ihre unterschiedlichen Anforderungen an diese Art von Geräten zu erfüllen:

Passives Onboarding

Unter MetaDefender NAC haben Sie die Möglichkeit, bestimmte Gerätetypen zu erkennen und ihnen passiven Zugriff zu gewähren.

Bulk Upload

Sie haben die Möglichkeit, eine Gruppe von Geräten mit der MAC-Adresse in eine Liste aufzunehmen, um sicherzustellen, dass nur diese spezifischen MAC-Adressen in das Netzwerk gelangen.

Selbstregistrierung

Wenn Sie in einer Umgebung sind, in der Sie bestimmte IoT-Geräte haben, die eine Identität benötigen, können diese über das Captive-Portal selbst registriert werden.

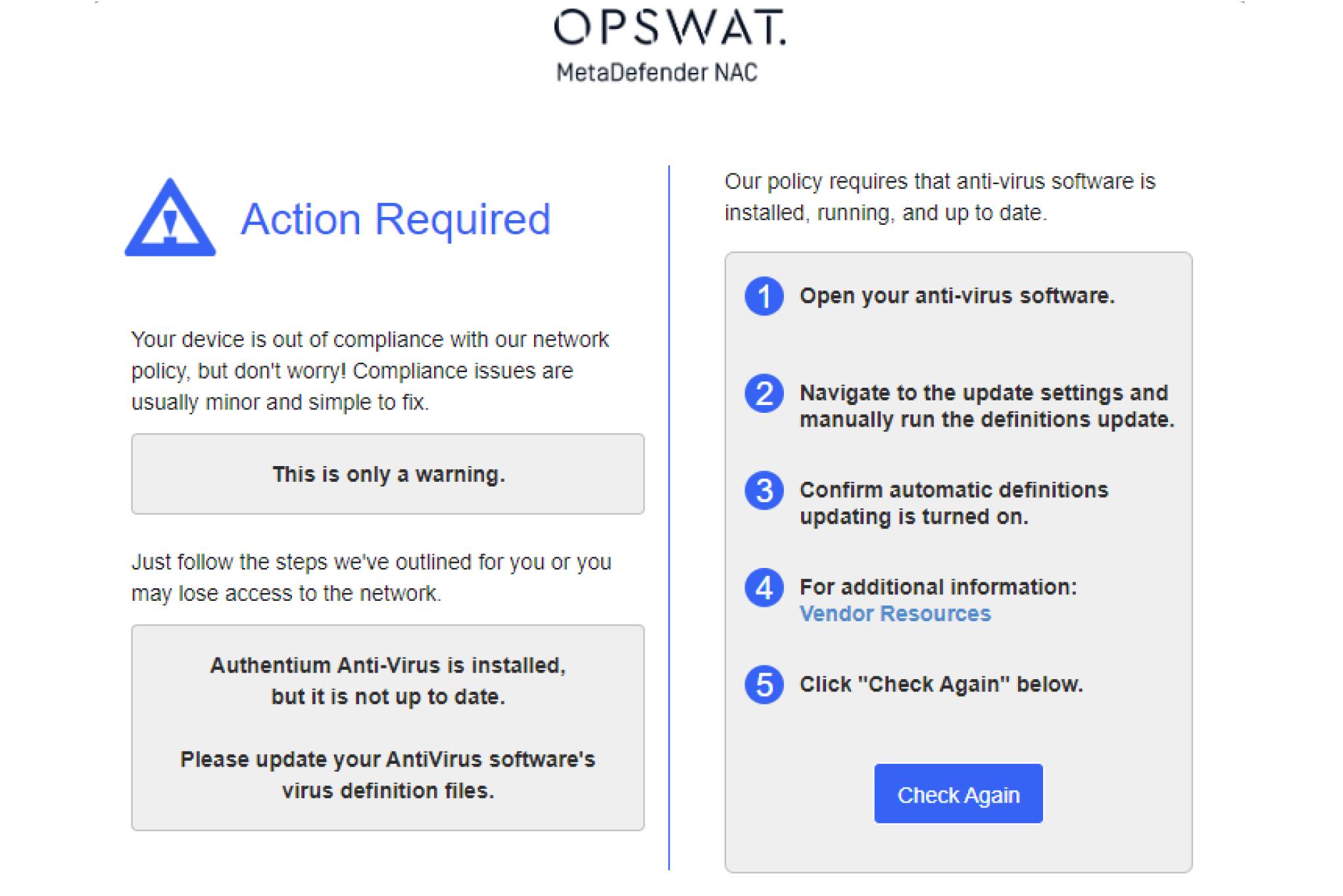

Tiefgreifende Prüfung des Geräts auf Einhaltung der Vorschriften

Ganz gleich, ob es sich um die Acceptable Use Policies (AUP) Ihres Unternehmens oder um gesetzliche Vorschriften handelt, MetaDefender NAC stellt sicher, dass die Geräte in Ihrem Netzwerk die entsprechenden Vorschriften einhalten und erfüllen.

Windows-, macOS- und mobile werden vor der Gewährung des Netzwerkzugriffs mit tiefgreifenden Endpoint Assessments überprüft, um sicherzustellen, dass das Gerät Ihre AUPs einhält, und werden außerdem in Echtzeit überprüft, während sie sich in Ihrem Netzwerk bewegen.

Bei der Einhaltung gesetzlicher Vorschriften wie GDPR, HIPAA, PCI DSS, SOX oder GLBA geht es darum, zu wissen, wer, was, wann und wo" Geräte und Benutzer in Ihrem Netzwerk sind, und den Zugriff auf die Daten zu kontrollieren, die Ihr Unternehmen schützen muss. MetaDefender NAC hilft Ihnen dabei, diese Transparenz, Sicherheit und Kontrolle zu erreichen - und automatisiert Richtlinien, die die Verantwortlichkeit validieren, Schwachstellen abschwächen und sich entwickelnde Bedrohungen blockieren und so Ihre Konformität mit wiederkehrenden Audits sicherstellen.

Authentifizieren Sie Ihre Benutzer

Abhängig von Ihrer Umgebung können Sie Ihre Benutzer mit mehreren Methoden/Protokollen authentifizieren. Die Endbenutzer-AD/LDAP/SAML-Authentifizierung verhindert, dass nicht autorisierte Benutzer auf Netzwerkressourcen zugreifen.

MetaDefender NAC unterstützt die folgenden Authentifizierungstypen: EAP-PEAP (credentialbasiert), EAP-PEAP (gerätebasiert), EAP-TLS (zertifikatsbasiert) sowie Domain und 802.1X Single Sign-On (SSO).

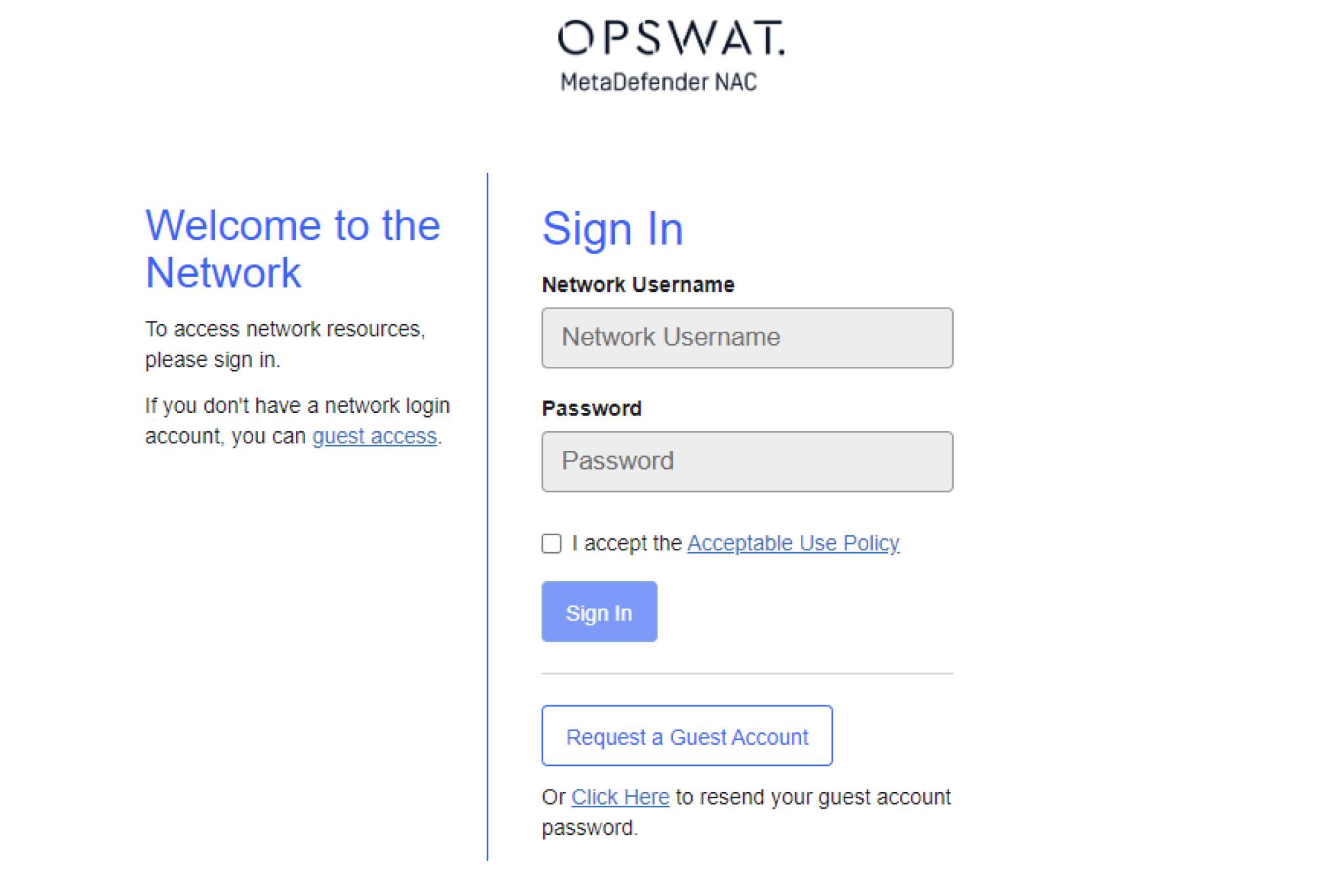

Secure Zugang für Gäste, Anbieter und Dritte

Captive Portal für Endbenutzer zur Authentifizierung von BYOD-Geräten mit umfangreichen Branding-/Anpassungsmöglichkeiten.

Die Selbstregistrierung von Gästen automatisiert den Prozess der Bereitstellung eines temporären Netzwerkzugangs für Ihre Gäste. Richten Sie verschiedene Zugriffsebenen und Genehmigungsprozesse für Gäste, Lieferanten oder andere Dritte ein, die Zugang zu Ihrem Netzwerk benötigen. MetaDefender NAC wird standardmäßig mit einem vollständig konfigurierten SMS-Gateway geliefert, das internationale SMS-Unterstützung bietet.

Device Enrollment mit Bulk Upload MAC Address Fähigkeit ermöglicht eine ordnungsgemäße Authentifizierung für browserlose Geräte wie Drucker, VOIP-Telefone, IP-Kameras oder jedes andere IOT-fähige Gerät einschließlich optionaler Netzwerkzugriffszuweisung (VLAN, ACL, Rolle, Profil, etc.).

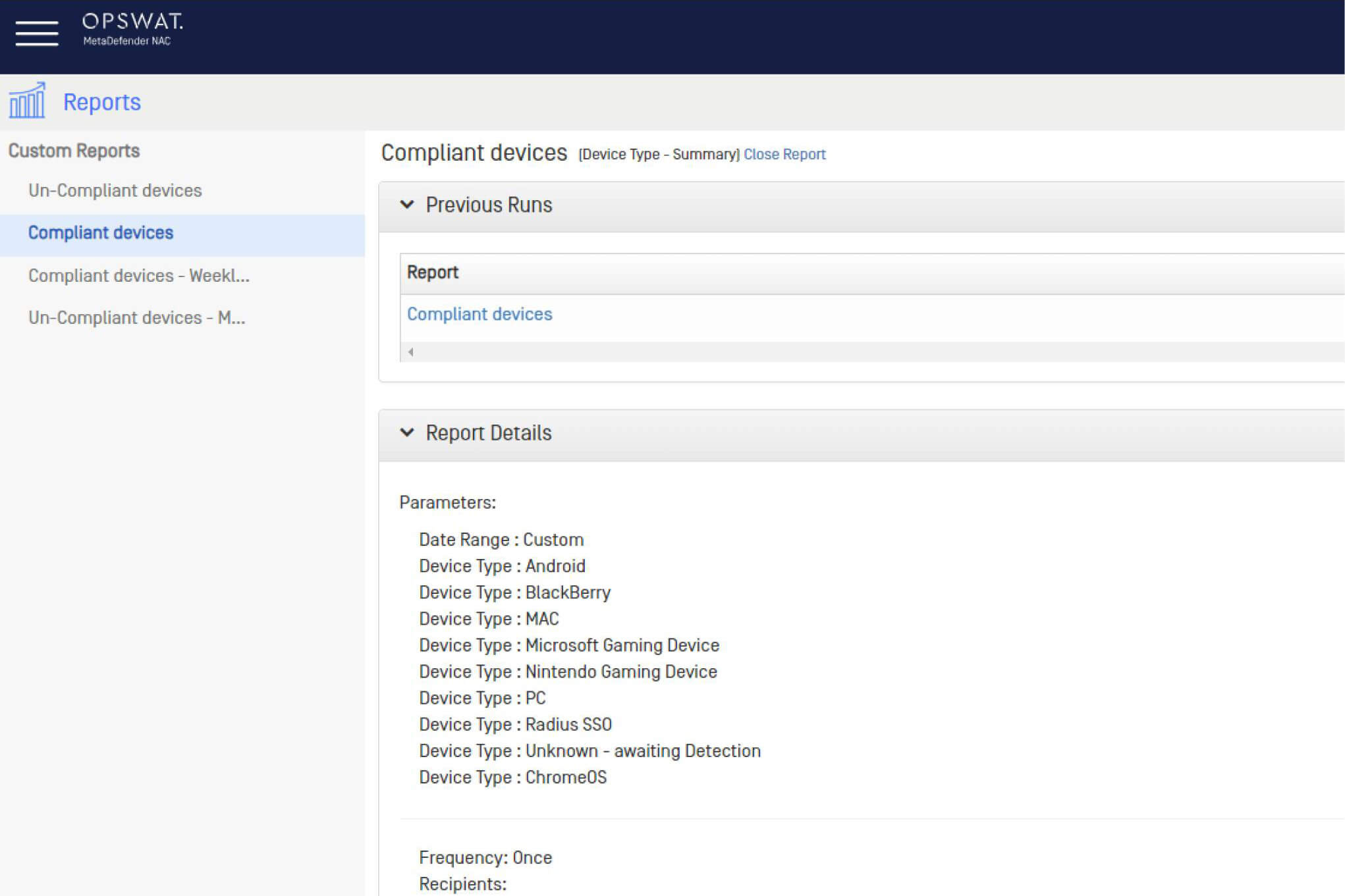

Managementberichte in Echtzeit oder in der Vergangenheit anzeigen

MetaDefender NAC sammelt eine Fülle von kontextbezogenen Geräteinformationen in Echtzeit und in der Vergangenheit, so genannte Contextual Intelligence, wie z. B. Benutzername, IP-Adresse, MAC-Adresse, Rolle, Standort, Zeit, Eigentümerschaft und sogar Compliance-Status. Diese Informationen ermöglichen zeitnahe und fundierte Sicherheitsentscheidungen.

Mit dem Echtzeit-Reporting-Dashboard können Sie sich einen Überblick darüber verschaffen, wer und was sich in Ihrem Netzwerk befindet, und eine integrierte Berichtsschnittstelle mit detaillierten Geräteinformationen für 30 Tage und historischen Informationen für 6 Monate nutzen. Diese Berichte können nach einem Zeitplan oder bei Bedarf ausgeführt oder in andere Tools exportiert werden.

Darüber hinaus bietet eine integrierte Berichtsschnittstelle 30 Tage lang detaillierte Kundeninformationen und 6 Monate lang historische Sitzungsinformationen über eine benutzerfreundliche Schnittstelle, die entweder bei Bedarf ausgeführt oder so geplant werden kann, dass täglich, wöchentlich oder monatlich Berichte per E-Mail versendet werden. Diese Daten können auch in eine externe Quelle wie ein SIEM exportiert werden, um sie über einen längeren Zeitraum aufzubewahren.

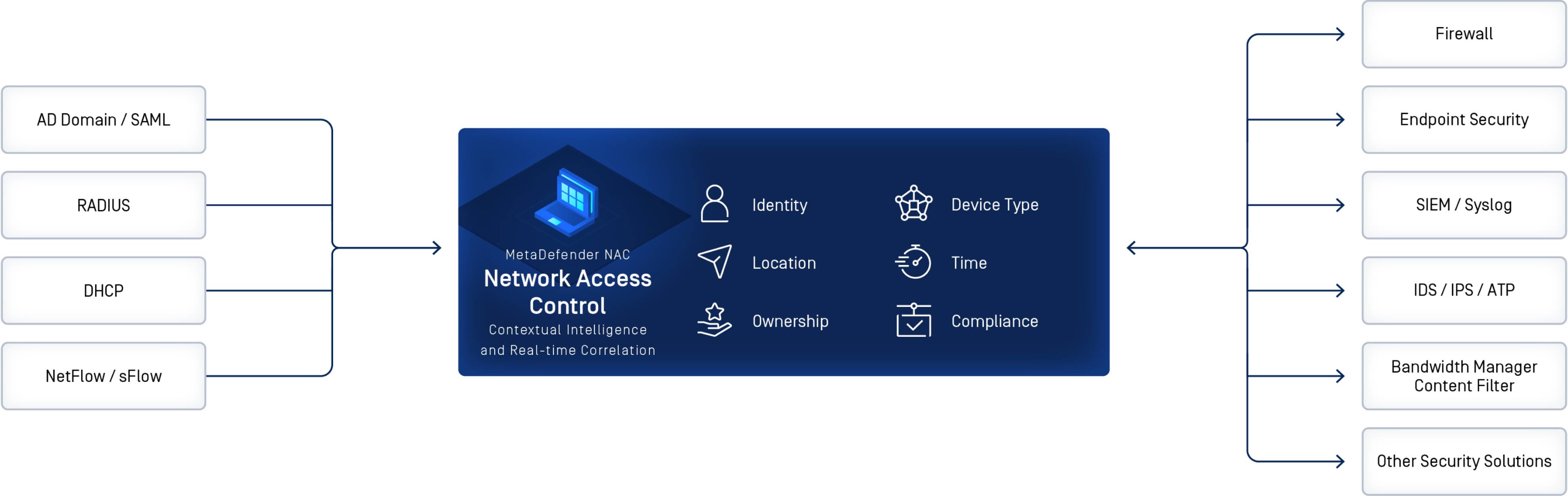

MetaDefender NAC Integration zur Verbesserung der aktuellen Sicherheitsinvestitionen

MetaDefender NAC kann die gesammelten kontextbezogenen Informationen mit anderen Sicherheitslösungen wie identitätsbasierten Firewalls, Web-Content-Filtern, SIEM- und Bandbreitenmanagement-Lösungen austauschen, um deren Fähigkeiten weit über den Rahmen herkömmlicher Domänengeräte hinaus zu erweitern.

Diese Funktion ist bidirektional und kann Warnungen von Advanced Threat Detection Systemen empfangen, um eine Echtzeit-Quarantäne für schwerwiegende Warnungen durchzusetzen. Es wird nicht vorkommen, dass ein kritischer Alarm mitten in der Nacht übersehen wird und sich in Ihrem Unternehmen verbreitet, da er sofort blockiert wird.

MetaDefender NAC Integrationspartner

Nutzen Sie Ihr bestehendes Netzwerk

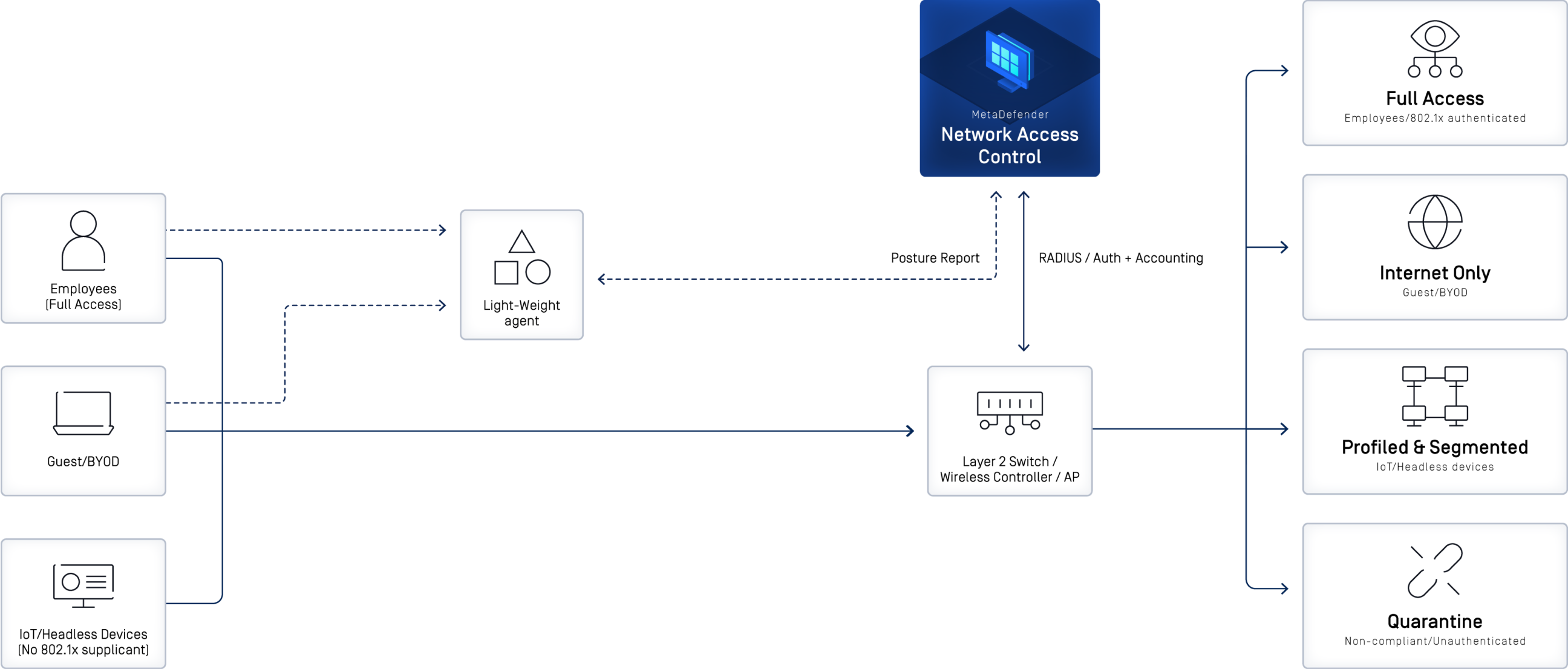

Mit MetaDefender NAC haben Sie flexible Optionen zur Netzwerkintegration, was bedeutet, dass Sie in den meisten Fällen NAC implementieren können, ohne Ihre aktuelle Netzwerkinfrastruktur zu ändern.

Enthalten ist ein RADIUS-Server mit Layer-2-Netzwerkintegration, mit dem Sie Benutzer und Geräte authentifizieren, den Netzwerkzugang mit 802.1X und/oder nach MAC-Adresse steuern und Netzwerkprivilegien für authentifizierte Benutzer und Geräte zuweisen können. Optionen für den Massenimport von NAS und NAS-CIDR-Benachrichtigungen sind ebenso verfügbar wie die Erstellung benutzerdefinierter RADIUS-Attribute. Die Network Access Control und -zuweisung ermöglicht die Kontrolle von kabelgebundenen Ports und drahtlosen SSIDs. Dies kann mit dynamischer VLAN-Zuweisung, herunterladbaren ACLs (dACL) und/oder rollenbasiertem Zugriff wie Rollen, Profilen und Filter-Id erfolgen.

Optional umgeht die Layer-3-Integration das Erfordernis von RADIUS mit Policy Based Routing. Dies kann auch zusätzlich zu den grundlegenden RADIUS-Servern und der MAC-Adressen-Zulassungsliste für die anfängliche Netzwerkzuweisung verwendet werden.

Eine hilfreiche Funktion ist, dass Kontrollen implementiert werden können, um den Zugriff auf ein bestimmtes Netzwerk-VLAN auf der Grundlage zulässiger Host-Typen und/oder MAC-Adressen einzuschränken, eine Funktion, die besonders nützlich ist, um IoT-Geräte wie Drucker, VOIP-Telefone und IP-Kameras einem segmentierten VLAN zuzuweisen.

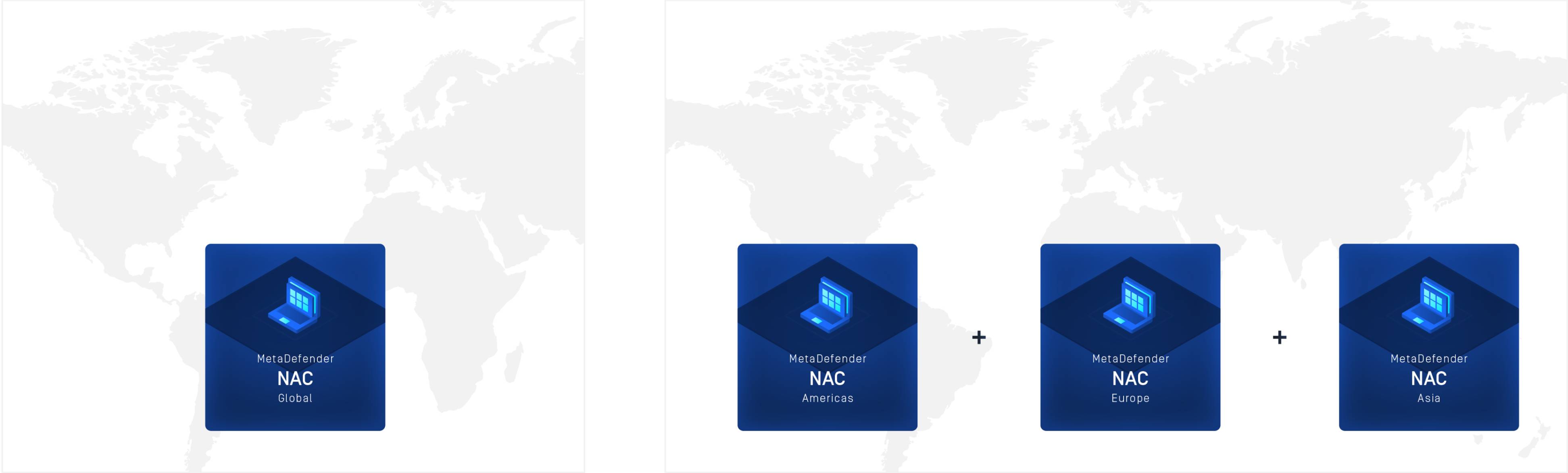

Skalierung NAC Kapazität und Verfügbarkeit bei Wachstum

Nutzen Sie die Fehlertoleranz der VM-Hardware oder erwerben Sie die Hochverfügbarkeitsoption (HA) für aktive/passive Knoten. Darüber hinaus sind Cluster mit Unterstützung für mehrere Knoten eine Option für Umgebungen mit mehr als 25.000 Geräten.

NAC Installation und Verwaltung ohne komplizierte, langwierige Beratungsdienste

Fernimplementierung mit einem bewährten 5-Schritte-Installationsprozess und Zugang zu technischem Support während des gesamten Prozesses. Nach der Implementierung umfasst der laufende Support Folgendes: Proaktive Überwachung und Support rund um die Uhr, nächtliche Konfigurationssicherungen und automatische Updates neuer Geräte-Fingerprints, Betriebssystem- und Antivirensignatur-Updates sowie geplante oder automatische Versions-Upgrades.

Entdecken Sie, was unsere geschätzten Benutzer sagen

Technische Dokumentation

Erste Schritte

Einsatz & Nutzung

Unterstützung

Erschließen Sie das volle Potenzial unserer Produkte