Die Atomindustrie ist ein kritischer Sektor, in dem ein Sicherheitsverstoß zu katastrophalen Ereignissen führen kann. Abschnitt 73.54 des NRC 10 CFR (1), des von der Nuclear Regulatory Commission aufgestellten Code of Federal Regulations, schreibt vor, dass Kernkraftwerke über Programme zur Cybersicherheit verfügen müssen. Diese Anforderung fällt unter das physische Sicherheitsprogramm von Kernkraftwerken und verlangt Maßnahmen zur Isolierung kritischer digitaler Anlagen (durch Luftschleusen oder andere Isolierungsmethoden), die Kontrolle und Sicherung der Verwendung von mobile Geräten wie Laptops und die kontinuierliche Überwachung durch aktive und passive Malware-Analyse.

Neben den regulatorischen Anforderungen der NRC besagt NEI 18-08(2], ein vom Nuclear Energy Institute entwickelter Leitfaden, dass Kernkraftwerke Schutzmaßnahmen gegen Cybersecurity-Bedrohungen ergreifen müssen, die von mobile Geräten wie Laptops von Drittanbietern und Organisationen ausgehen, die BYOD (Bring Your Own Device) einsetzen.

Angesichts des wachsenden Bedarfs an robusten Sicherheitslösungen können sich die Versorgungsketten für kritische Infrastrukturen nicht auf traditionelle Methoden wie einzelne Antiviren-Scanner verlassen.

Herausforderungen für die Sicherung der nuklearen Lieferketten

Laut einer aktuellen Analyse von POLITICO[3] verzeichnet das National Institute of Science and Technology zwischen 2022 und 2023 einen Anstieg von fast 2.000 Systemschwachstellen mit einer Zunahme von fast 60 zusätzlichen Bedrohungen pro Tag. Angesichts dieser alarmierenden Zahlen sind rigorose Cybersicherheitsmaßnahmen nicht nur für die Einhaltung gesetzlicher Vorschriften, sondern auch für die Gewährleistung eines unterbrechungsfreien Betriebs unerlässlich. Kernkraftwerke und andere Anbieter kritischer Infrastrukturen stehen jedoch bei der Umsetzung dieser Cybersicherheitsmaßnahmen vor zahlreichen Herausforderungen:

Risiken, die von Mobile Geräten ausgehen

- Einhaltung von Compliance-Anforderungen: OT-Netzwerke mit Luftabdeckung erfordern die strikte Einhaltung von Compliance-Vorschriften, wie z. B. die bereits erwähnten NRC 10 CFR- und NEI 18-08-Anforderungen. Die Sicherstellung, dass die Geräte von Drittanbietern mit den neuesten Vorschriften übereinstimmen, ist eine Herausforderung, da Geräte, die nicht den Richtlinien entsprechen, zu schweren Strafen und Netzwerkunterbrechungen führen können.

- Durchsickern sensibler Daten: Geräte von Drittanbietern, die in Sicherheitszonen eindringen, können versehentlich oder böswillig vertrauliche Daten durch luftdurchlässige Schichten übertragen.

- Komplexität der Gerätespezifikationen: Auf mobile sind häufig Anwendungen installiert, die die Möglichkeiten eines veralteten Virenschutzes übersteigen können, was die Sicherung dieser Geräte vor neuen Cyberangriffen vor neue Herausforderungen stellt.

Beschränkungen herkömmlicher Software

- Kompatibilitätsprobleme: Die Integration von OT-Geräten mit Sicherheitstools scheitert oft an Kompatibilitätsproblemen. Viele dieser Geräte arbeiten mit Altsystemen, die nicht für den Einsatz moderner Sicherheitstechnologien ausgelegt sind. Diese Inkompatibilität macht Ihre Systeme anfälliger für moderne Cybersecurity-Angriffe, da sie auf veraltete Antiviren-Software angewiesen sind.

- Begrenzte Erkennungsmöglichkeiten: Die meisten Scansysteme basieren auf einer einzigen Antiviren-Engine, die eine Signaturendatenbank verwendet, was nicht unbedingt die optimale Lösung ist, um kritische Infrastrukturen vor neu entdeckten Schwachstellen zu schützen.

- Zeiteffizienz: Ein vollständiger System-Scan mit Antiviren-Software dauert in der Regel Stunden oder sogar Tage, bis er Ergebnisse liefert.

Verbesserte Sicherheit der nuklearen Supply Chain mit MetaDefender Drive

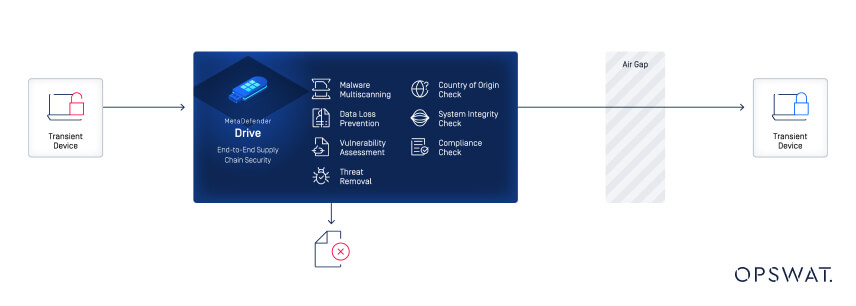

MetaDefender Drive wurde entwickelt, um Ihre Lieferkette zu schützen - vom Hersteller bis hin zu Ihrem luftdichten Bereich - um sicherzustellen, dass alle externen und internen Geräte sicher sind. Als eigenständiges physisches Gerät, das von MetaDefender mit Strom versorgt wird, bootet es, ohne dass eine Software installiert werden muss.

MetaDefender Drive gewährleistet die Sicherheit der Versorgungskette für kritische Infrastrukturen, indem es einen Bare-Metal-Multiscan vom Kernel bis zum Benutzerbereich auf Geräten von Drittanbietern durchführt. Es hat sich als Hauptlösung für die Sicherung zahlreicher kritischer Infrastruktureinrichtungen in der ganzen Welt bewährt, wie z. B. der Nuklearanlage Dounreay.

MetaDefender Drive setzt eine Zero-Trust-Richtlinie durch, um Ihre Defense-in-Depth-Strategie zu verbessern:

Kompatibilität mit OT-Firmware

MetaDefender unterstützt UEFI-, GPT- und ältere BIOS-Firmware. Vollständige Informationen zur Kompatibilität finden Sie im DatenblattMetaDefender Drive .

Nicht-invasives Scannen

MetaDefender ist nicht auf Geräteressourcen angewiesen und interagiert nicht mit dem Betriebssystem des Geräts.

Verschlüsselte Festplatten-Scans

Antivirus-Engines haben Schwierigkeiten beim Scannen, da sie sich auf das laufende Betriebssystem verlassen, um Festplattendateisysteme zu entschlüsseln.

Multiscanning

Mit der Metascan®-Technologie können Sie die Erkennungsrate mit mehreren Antiviren-Engines auf 82,9 % steigern.

Einhaltung kritischer OT-Mandate, einschließlich

- ISO/IEC 27001

- NEI 18-08

- US-Exekutivanordnung 14028

- NIST SP 800-53 und 800-82

- NIST FIPS 140-2

- CIP-003-7 und CIP-010-4

- ANSSI

Erkennung des Herkunftslandes

Bestimmt die Herkunft der Hardware, Software und Firmware.

Vermeidung von Datenverlusten

Erkennt sensible Daten mit Unterstützung für mehr als 70 Dateitypen.

File-based vulnerability assessment

30.000 zugehörige CVEs mit Schweregradinformationen und 3 Millionen Datenpunkte.

OPSWAT Lösungen

OPSWAT bietet fortschrittliche Cybersicherheitslösungen, die eine breite Palette von Anwendungsfällen abdecken, die Sicherheit von luftgestützten Netzwerken verbessern und die Einhaltung von Vorschriften gewährleisten.

MetaDefender Drive wurde entwickelt, um die Herausforderungen bei kritischen Infrastrukturen zu meistern und die Konformität aufrechtzuerhalten; seine Effektivität lässt jedoch zu wünschen übrig, wenn es um tragbare Medien geht. Um die Einhaltung der NEI 18-08-Richtlinien zu gewährleisten, können Sie auch MetaDefender Kiosk als Lösung Ihrer Wahl verwenden, um kritische Infrastrukturen vor Angriffen auf tragbare Medien zu schützen.

MetaDefender Kiosk ist für die Installation am physischen Eingangspunkt von Sicherheitseinrichtungen vorgesehen. Die Kiosk fungiert als digitaler Sicherheitswächter, der alle Medien auf Malware, Schwachstellen und sensible Daten überprüft.

Sprechen Sie noch heute mit einem unserer Experten, um zu erfahren, wie die Lösungen von OPSWAT zur Sicherung der Lieferketten für kritische Infrastrukturen beitragen können.