Cyber-Bedrohungen entwickeln sich ständig weiter und Angreifer finden immer neue Wege, um die Erkennung durch unkonventionelle Dateitypen, eingebettete bösartige Inhalte und neuartige Angriffsvektoren zu umgehen. Die neuesten Sicherheitsverbesserungen von OPSWATheben die Erkennung von Bedrohungen auf die nächste Stufe und geben Unternehmen leistungsstarke Tools an die Hand, mit denen sie Bedrohungen mit größerer Präzision analysieren, klassifizieren und neutralisieren können. Von der Erkennung benutzerdefinierter Dateitypen bis hin zur Tiefenprüfung von PCAPs (Network Packet Captures) sorgen diese Upgrades dafür, dass Sicherheitsteams neuen Risiken immer einen Schritt voraus sind.

Erkennung von Dateitypen

Benutzerdefinierte Regeln definieren

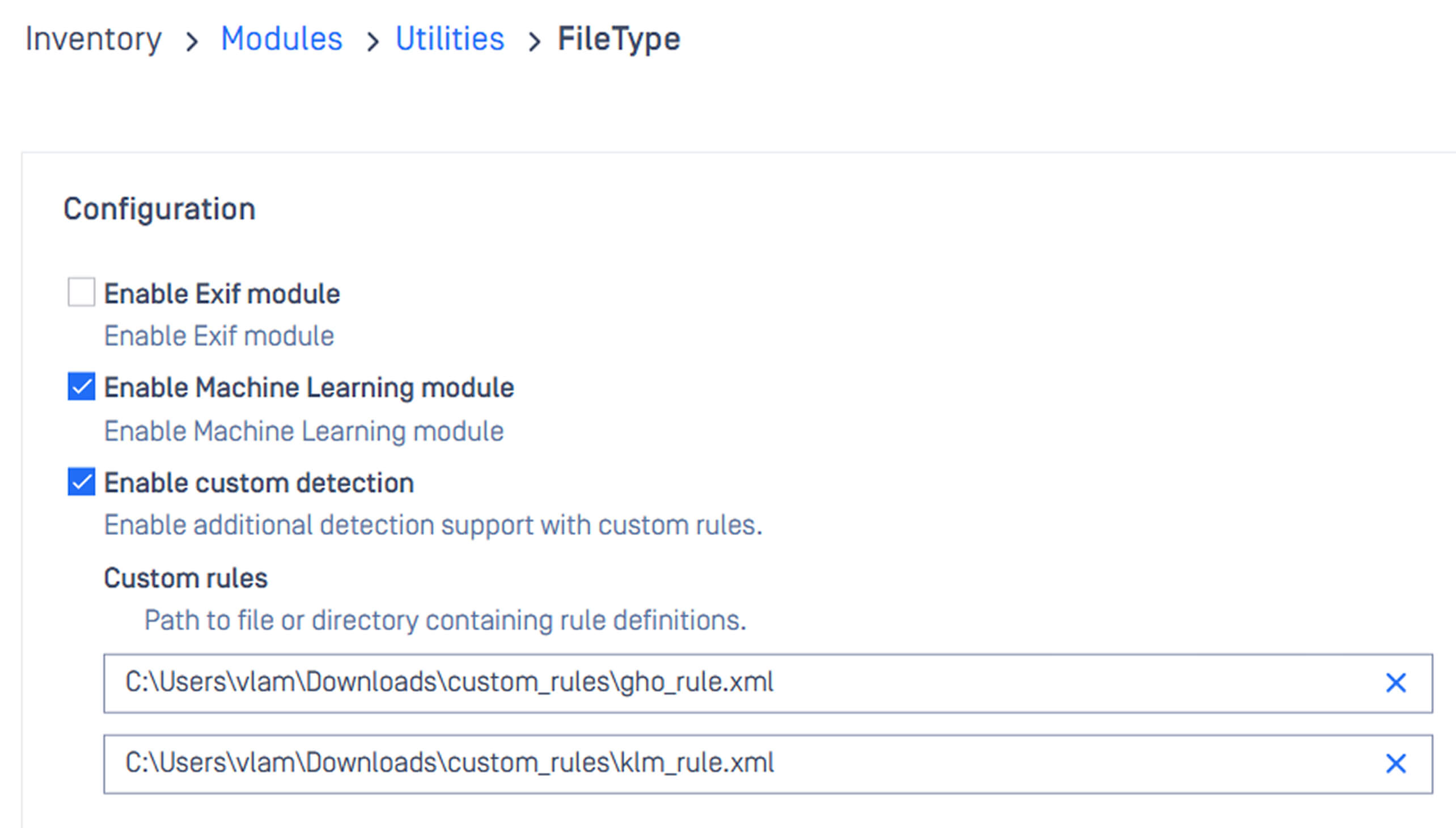

Unternehmen stoßen häufig auf Dateien in speziellen oder proprietären Formaten, die von Standardtools nicht sofort erkannt werden. Das Warten auf Korrekturen des Anbieters kann Arbeitsabläufe zum Stillstand bringen, so dass die Teams nicht wissen, ob sie diese Dateien blockieren (und damit Unterbrechungen riskieren) oder zulassen sollen (und damit ein Risiko eingehen).

Die File Type Detection Engine löst dieses Problem mit einer benutzerdefinierten, regelbasierten Dateityperkennung, die es Unternehmen ermöglicht, ihre eigene Klassifizierungslogik für nicht erkannte Dateien zu definieren.

- Definieren Sie Ihre eigenen Kriterien (z. B. Header, Erweiterungen oder Bytemuster), um nicht unterstützte Formate zu klassifizieren.

- Handeln Sie sofort - Sie müssen nicht auf Updates warten.

- Sorgen Sie für ein Gleichgewicht zwischen Sicherheit und Produktivität, indem Sie die Regeln an die spezifischen Richtlinien Ihres Unternehmens für die Dateiverarbeitung anpassen.

So haben Sie die Kontrolle wieder in der Hand und können sicherstellen, dass auch Nischen oder neue Dateitypen mit Ihren Arbeitsabläufen übereinstimmen.

Deep CDR™-Technologie

Geben Sie den "Grund für die Aktion" an

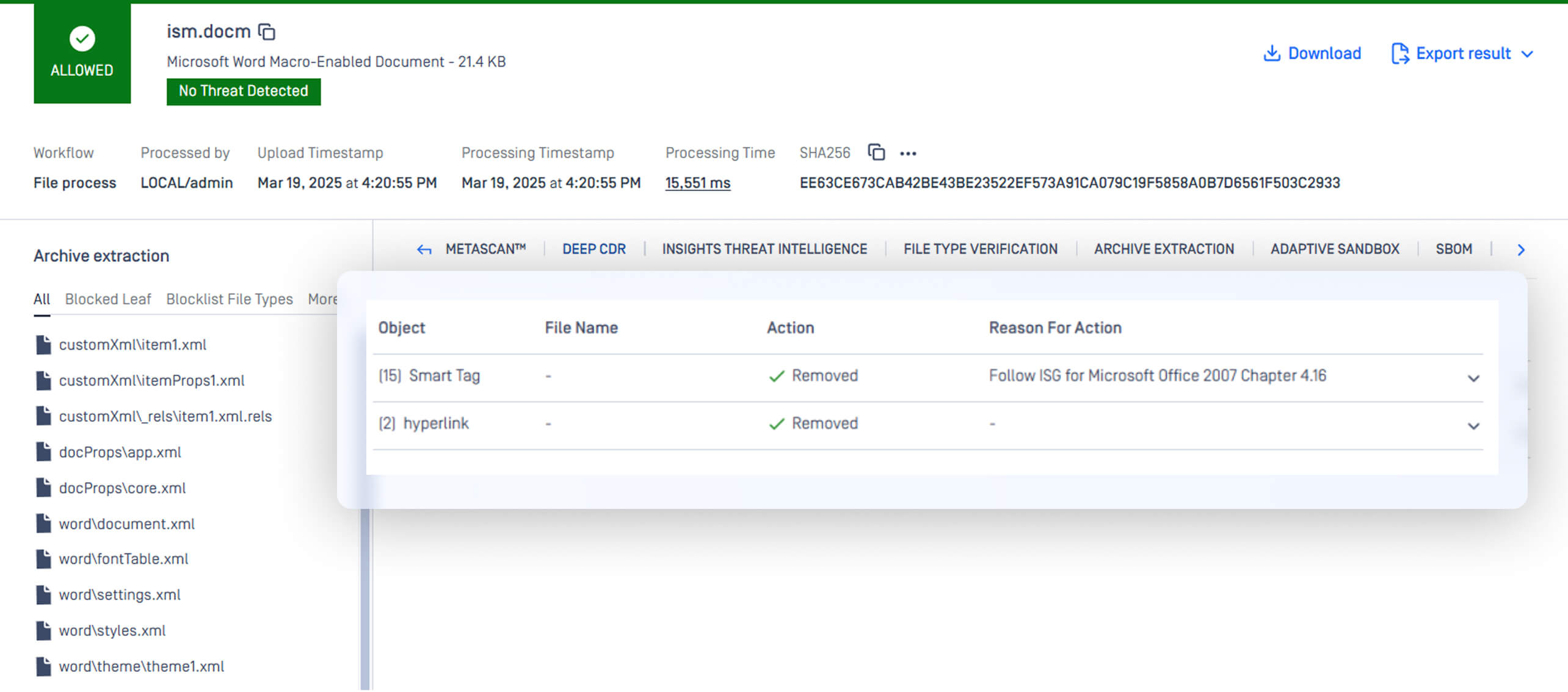

Moderne Dokumente sind mehr als nur Text und Bilder - sie enthalten Metadaten, eingebettete Objekte und sogar versteckte Skripte, die als Angriffsvektoren dienen können. Während Makros weithin als riskant gelten, entziehen sich subtilere Bedrohungen wie Dokumenteigenschaften, Vorlagenverweise oder QR-Codes, die in ältere Office-Dateien eingebettet sind, oft einer genaueren Prüfung.

Deep CDR™ Technology now provides detailed “Reason for Action” explanations, helping security teams understand why specific elements were sanitized. This transparency is crucial for compliance, forensic analysis, and user trust.

ASCII-basierte QR-Codes erkennen

Bedrohungsakteure entwickeln ständig neue Methoden, um der Entdeckung zu entgehen. Eine neue Taktik besteht darin, bösartige QR-Codes im ASCII-Format einzubetten. Diese QR-Codes können, wenn sie gescannt werden, zu Phishing-Websites oder bösartigen Downloads führen.

Deep CDR™ Technology now detects and neutralizes ASCII-encoded QR codes, mitigating this novel attack vector before it can be exploited.

Rekursive Sanitisierung von Base64-kodierten JSON-Daten

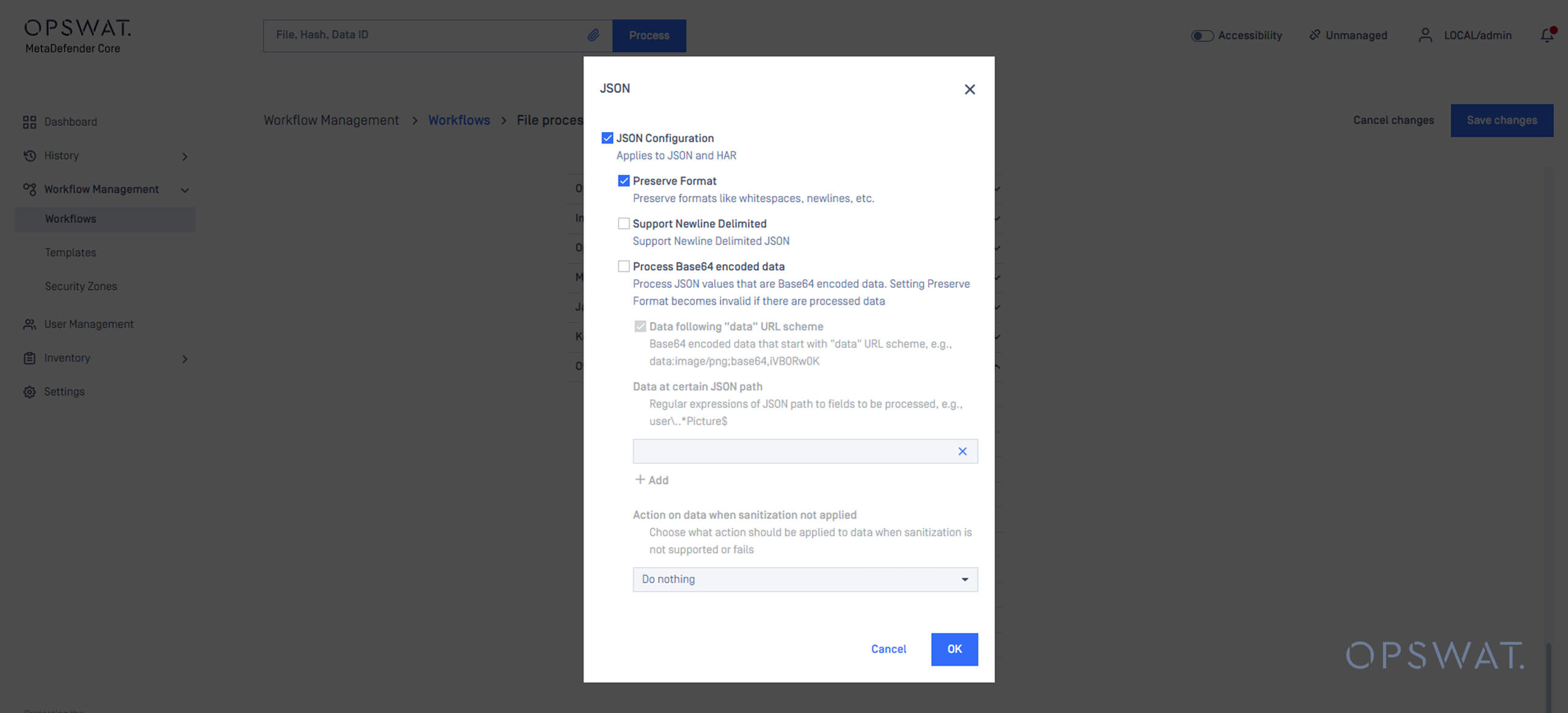

Eine weitere wichtige Verbesserung ist die Tiefenprüfung von Base64-kodierten JSON-Daten. Angreifer betten zunehmend bösartige Nutzdaten in kodierte Zeichenfolgen in API oder Konfigurationsdateien ein.

Deep CDR™ Technology now includes recursive sanitization functionality for Base64-encoded JSON content, ensuring that:

- Die Base64-kodierten Daten werden dekodiert.

- Der extrahierte Inhalt wird bereinigt.

- Die bereinigten Daten werden in Base64 neu kodiert und wieder in die JSON-Struktur eingefügt.

Dieses Verfahren stellt sicher, dass keine Bedrohungen in strukturierten Datendateien eingebettet bleiben.

Archiv-Extraktion

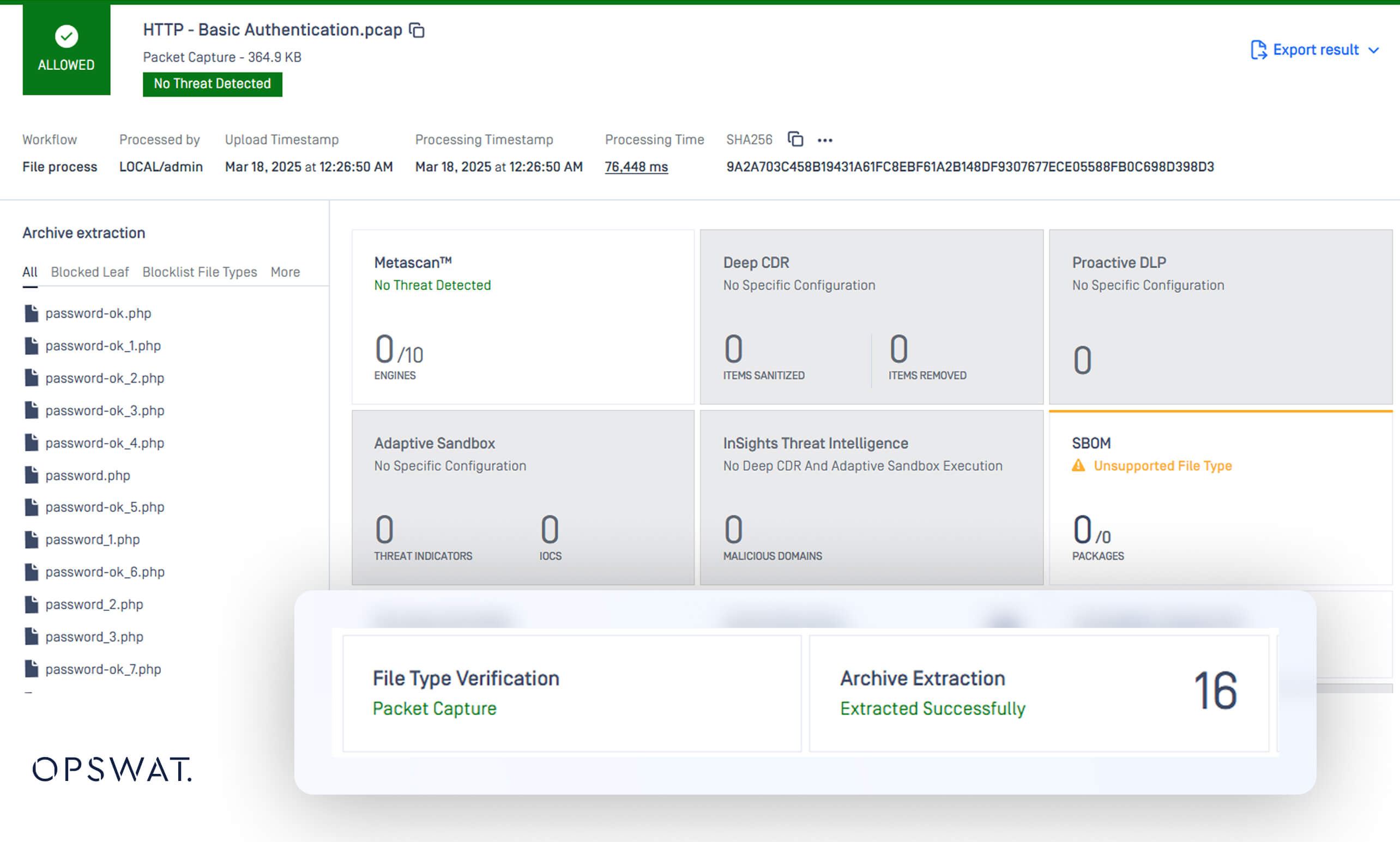

Extrahieren und Prüfen von PCAP-Dateien

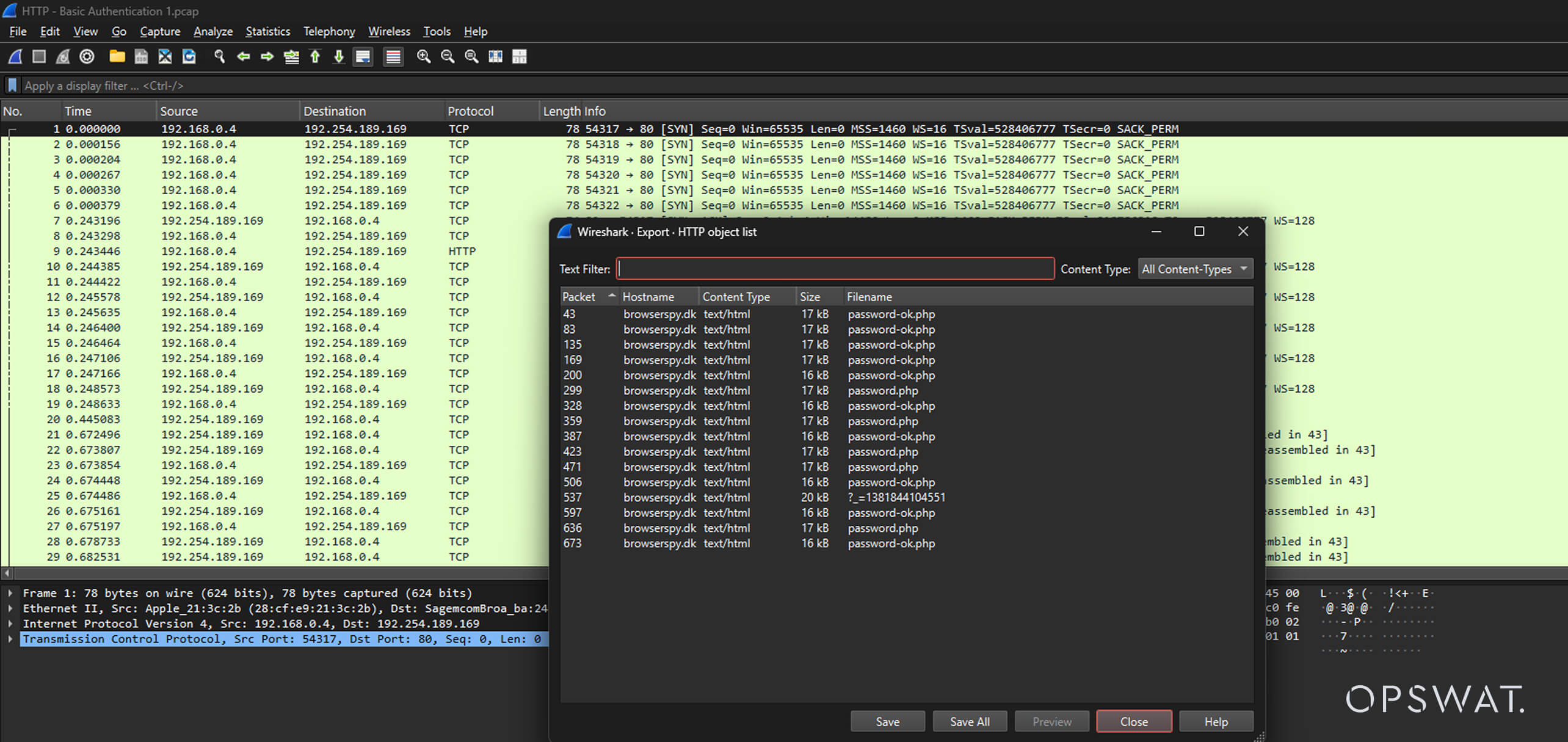

Netzwerk-Packet-Captures (PCAP-Dateien) sind eine Fundgrube für forensische Ermittler, aber sie sind auch ein blinder Fleck für viele Sicherheitslösungen. Herkömmliche Tools behandeln PCAPs oft als undurchsichtige Container und ignorieren den darin eingebetteten HTTP-, FTP- oder IMAP-Datenverkehr. Dieses Versäumnis ermöglicht es Angreifern, Daten zu exfiltrieren oder Malware über scheinbar harmlose Netzwerkprotokolle zu verbreiten.

Archive Engine extrahiert und untersucht nun alle Pakete innerhalb von PCAP-Dateien und wendet dabei die gleiche strenge Analyse an wie bei eigenständigen Dateien. Durch die Rekonstruktion von Netzwerksitzungen und die Untersuchung der extrahierten Nutzdaten können Sicherheitsteams erkennen:

- Malware-Downloads

- Versuche der Datenexfiltration

- Befehls- und Kontrollkommunikation

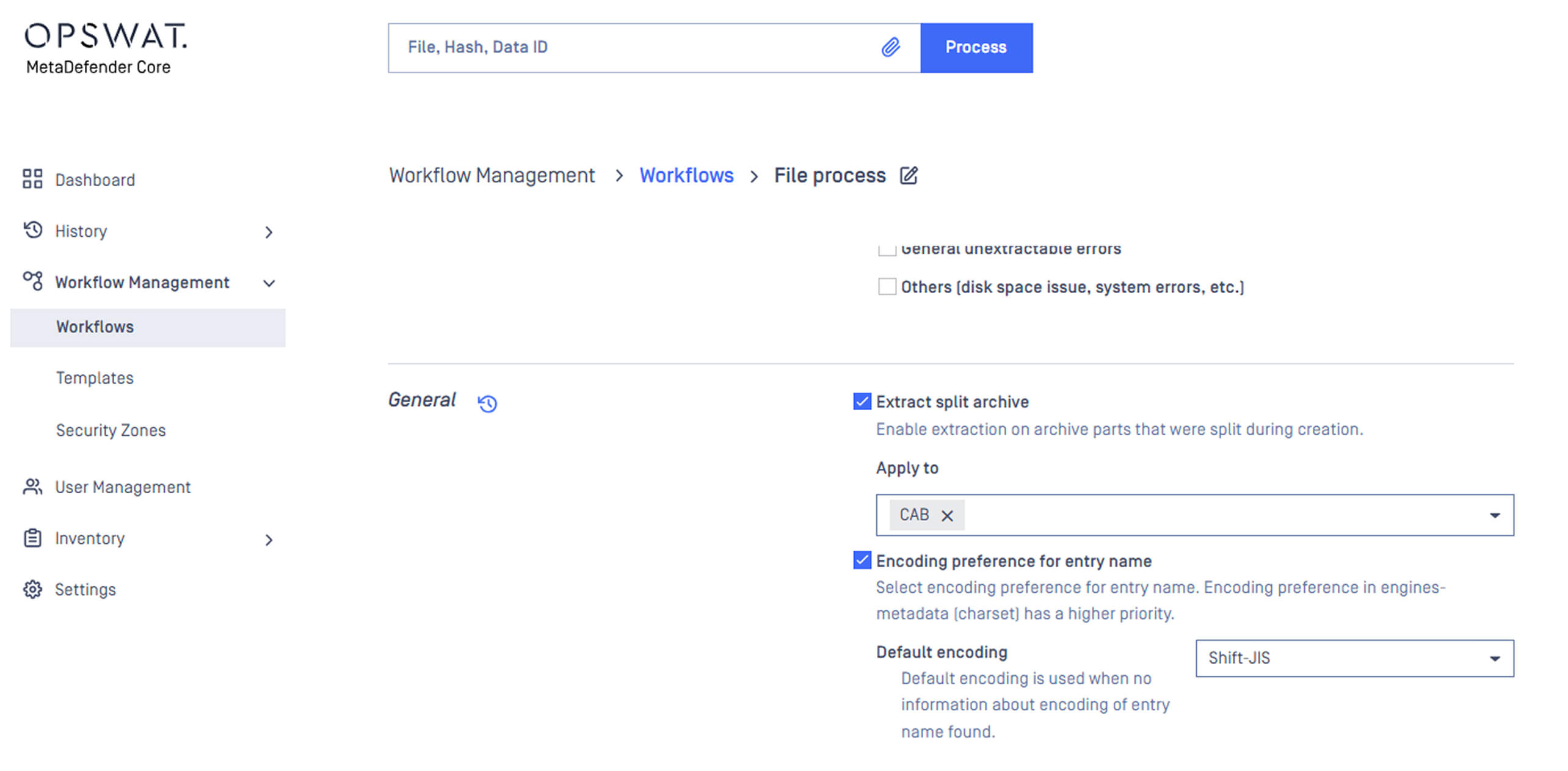

Flexible Konfiguration über Workflow-Integration ermöglichen

Zuvor waren mehrere globale Konfigurationsoptionen auf Modulebene beschränkt. Mit dieser Aktualisierung wurden wichtige Konfigurationen in die Workflows verlagert, was sie ermöglicht:

- Größere Flexibilität bei der Definition von Sicherheitsrichtlinien.

- Leichtere Anpassung an die Bedürfnisse des Unternehmens.

- Verbesserte Effizienz bei der Verwaltung umfangreicher Sicherheitsimplementierungen.

Upgrades für Ihre Bedürfnisse

The latest updates to Deep CDR™ Technology, File Type Verification, and Archive Extraction engines give security teams direct control over how files, documents, and network data are analyzed, so decisions stay rooted in context, not guesswork. To learn more or see these features in action, contact OPSWAT today.