Verständnis der Komplexität von Email Security

Die sich ständig weiterentwickelnde Landschaft der E-Mail-Sicherheit ist auf neue Herausforderungen gestoßen, die über die traditionellen Bereiche der Verschlüsselung und Spam-Filter hinausgehen. Fortgeschrittene E-Mail-Bedrohungen schaffen es immer häufiger, herkömmliche E-Mail-Sicherheitsmaßnahmen zu umgehen, einschließlich derjenigen von Microsoft 365.

Von ausgeklügelten Phishing-Taktiken bis hin zu ausweichender Malware - E-Mail-Bedrohungen tarnen sich oft als legitime Kommunikation oder verwenden fortschrittliche Techniken, um durch die Sicherheitslücken zu schlüpfen. Daher erfordert der Schutz von E-Mail-Systemen heute einen mehrschichtigen proaktiven Ansatz, der Bedrohungen bekämpft, bevor sie in ein E-Mail-System eindringen.

Sicherheit durch Anhaftung: Ein kritisches Anliegen

Bei den E-Mail-Bedrohungen stehen Anhänge ganz oben auf der Liste. Word-Dokumente, PDFs und Tabellenkalkulationen sind in unserer täglichen Kommunikation häufig als Anhänge zu finden. Aber wussten Sie, dass dies auch die häufigsten Vektoren sind, die bei Cyberangriffen verwendet werden?

Da sie in der Geschäftskommunikation allgegenwärtig sind, ist es für Unternehmen unpraktisch, wenn nicht gar unmöglich, solche Dateitypen zu blockieren. Malware-Scans und Inhaltsfilter können zwar Bedrohungen aussortieren, sind aber nicht so stark gegen Zero-Day-Angriffe - Bedrohungen, die erst kürzlich entdeckt wurden oder noch unbekannt sind.

Die robusteste Verteidigungsstrategie, die ein Unternehmen anwenden kann, ist die Annahme, dass jeder Anhang bösartig ist. Das bedeutet, sie dynamisch zu analysieren, Bedrohungen zu neutralisieren und die Dateien zu bereinigen, indem sie von potenziell bösartigen Inhalten befreit werden. Nachdem diese Schritte durchgeführt wurden, kann der harmlose Anhang den Endbenutzer erreichen.

Navigieren durch das schwierige Terrain der URL-basierten Sicherheit

Hyperlinks oder URLs in E-Mails stellen eine ähnliche Sicherheitsherausforderung dar wie Anhänge. Sie können leicht bösartige Websites verbergen, aber ein vollständiges Blockieren von URLs würde die moderne Kommunikation lahmlegen. An dieser Stelle kommen fortschrittliche E-Mail-Sicherheitslösungen ins Spiel. Diese Lösungen analysieren URLs und prüfen, ob sie zu bösartigen oder verdächtigen Websites führen.

Das maschinelle Lernen hat sich in diesem Kampf als mächtiger Verbündeter erwiesen, der dabei hilft, zu modellieren, wie "gute" URLs aussehen und Anomalien zu erkennen. Diese Technik ist nicht nur effektiv gegen Malware, sondern auch ein hervorragendes Mittel gegen Spam, da sie nur wenige Fehlalarme auslöst.

Email Security Bewährte Praktiken: Eine Technologie-Checkliste

Abwehr von Phishing-Angriffen

Eine mehrstufige Erkennung mit fortschrittlichen Heuristiken und Algorithmen für maschinelles Lernen kann eingesetzt werden, um bösartige E-Mails zu erkennen. Darüber hinaus können Bedrohungen neutralisiert werden, indem schädliche Links in E-Mails durch solche ersetzt werden, die einer Echtzeit-Reputationsprüfung unterzogen werden.

Entschärfung von Zero-Day-Angriffen

Deep Content Disarm and Reconstruction (CDR)-Technologien sind für den Schutz vor unbekannten Bedrohungen von zentraler Bedeutung. Sie bereinigen E-Mail-Anhänge, indem sie eingebettete Bedrohungen eliminieren. Die bereinigte, brauchbare Datei wird dann an den Endbenutzer übermittelt.

Multiscanning

Durch den Einsatz mehrerer Antiviren-Engines kann die Erkennungsrate von Malware von durchschnittlich 45,4 % mit einer einzigen AV-Engine auf 99,39 % deutlich verbessert werden. Dieser Multi-Engine-Ansatz, kombiniert mit Signaturen, Heuristiken und maschinellem Lernen, stellt sicher, dass Bedrohungen sofort erkannt und bekämpft werden.

Echtzeit Sandbox

Mit einer 10-mal schnelleren Leistung als eine herkömmliche Sandbox kann eine Echtzeit-Sandbox unbekannte und Zero-Day-Bedrohungen in Microsoft Office-Dokumenten, PDFs und anderen Dateitypen aufdecken, bevor der Benutzer sie anklickt.

Schutz vor Datenverlust (DLP)

Aufgrund von Vorschriften wie PCI, HIPAA und GDPR sind Unternehmen verpflichtet, Daten wie personenbezogene Daten (PII) und Gesundheitsdaten von Patienten (PHI) zu schützen. Es sollten Kontrollen vorhanden sein, um sensible Informationen in E-Mails zu schwärzen, um die Einhaltung der Vorschriften zu gewährleisten und Verstöße zu verhindern.

Wenn Sie mehr darüber erfahren möchten, wie Sie bösartige E-Mail-Angriffe verhindern können, laden Sie dieses Whitepaper herunter, das sich mit Bedrohungen beschäftigt, die herkömmliche E-Mail-Sicherheitssysteme in Frage stellen.

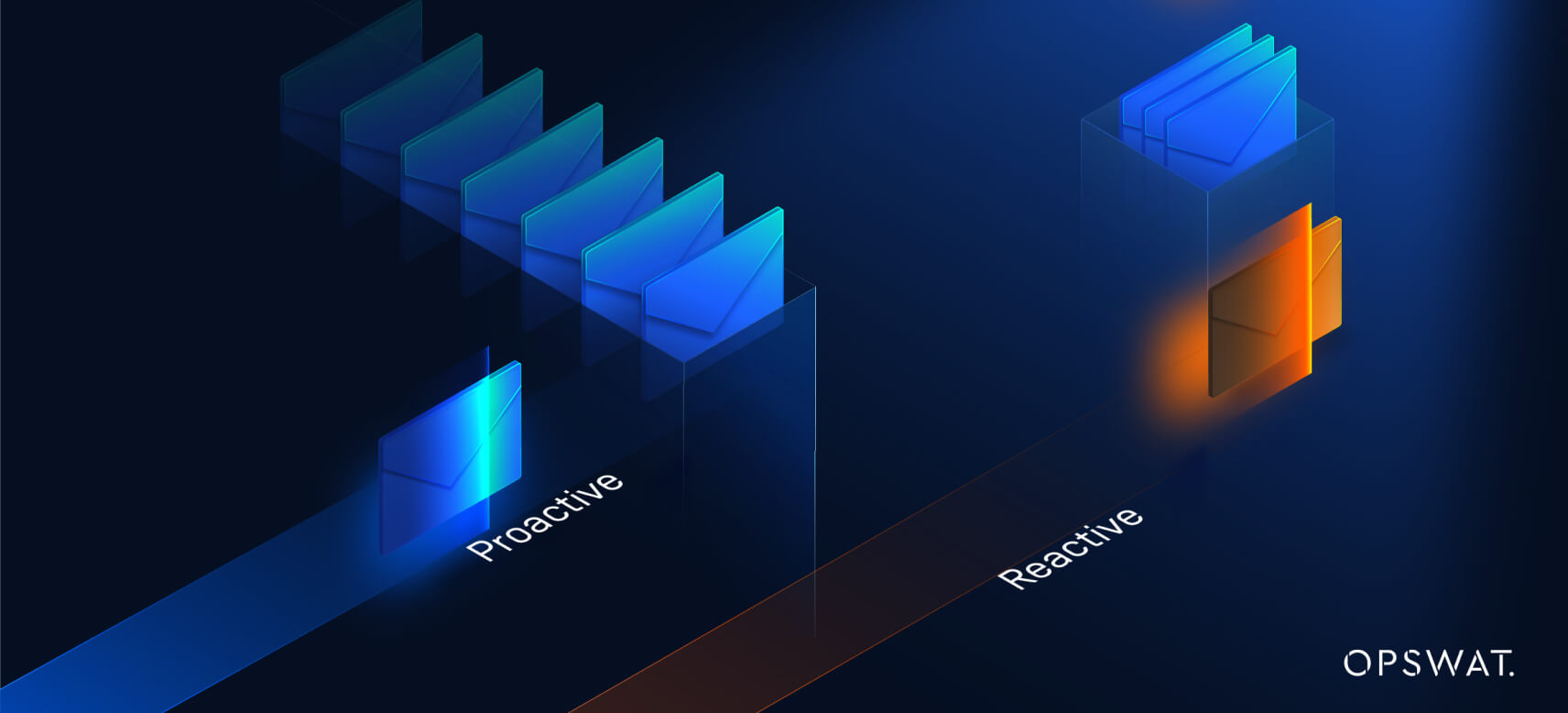

OPSWATProaktiver vs. reaktiver Ansatz Email Security

In der überfüllten Landschaft der E-Mail-Sicherheitsanbieter sticht OPSWAT mit seinem proaktiven Ansatz hervor und hebt sich damit von Mitbewerbern ab, die hauptsächlich auf Erkennungsmethoden setzen. Während sich viele Anbieter darauf konzentrieren, Bedrohungen zu identifizieren und auf sie zu reagieren, nachdem sie in ein E-Mail-System eingedrungen sind, neutralisiert OPSWAT die Bedrohungen, bevor sie eindringen und Schaden anrichten können.

Dieser Null-Vertrauens-Ansatz ist so, als würde man einen potenziellen Eindringling an den Toren aufhalten, anstatt sich mit den Folgen eines Einbruchs zu beschäftigen.

OPSWATDie vielschichtige Verteidigungsstrategie der EU

Ein weiterer entscheidender Aspekt des Ansatzes von OPSWATist seine mehrschichtige Verteidigungsstrategie. In der Erkenntnis, dass keine Einzellösung ein Allheilmittel für die vielschichtigen Herausforderungen der E-Mail-Sicherheit ist, setzt OPSWAT eine Kombination aus fortschrittlichen, marktführenden Technologien ein.

Von Deep Content Disarm and Reconstruction Deep CDR™-Technologie), die potenzielle Bedrohungen in E-Mail-Anhängen entschärft, bis hin zu Echtzeit-Überprüfungen der URL-Reputation und der Erkennung von Anomalien mittels maschinellem Lernen OPSWAT eine umfassende Lösungssuite, deren Komponenten zusammenwirken, um einen zuverlässigen E-Mail-Schutz zu gewährleisten.

Im Gegensatz zu Anbietern, die reaktiv auf Cyber-Bedrohungen reagieren, positioniert sich OPSWATmit seiner proaktiven und ganzheitlichen Methodik als führend im Bereich der E-Mail-Sicherheit und sorgt dafür, dass Unternehmen mit Vertrauen und Sicherheit kommunizieren können.