Auf Anhängen basierende Malware ist eine anhaltende Bedrohung, die einfach nicht auszusterben scheint. Anfang 2023 wurde eine neue Bedrohung aufgedeckt: eine Ransomware-Bedrohung namens MortalKombat, die sich über Phishing-E-Mails verbreitet und Opfer in den Vereinigten Staaten, dann im Vereinigten Königreich, in der Türkei und auf den Philippinen angreift. Zur gleichen Zeit tauchte eine weitere hochentwickelte, dauerhafte Bedrohung (APT) namens APT-C-61 auf, die auch als Tengyun Snake bekannt ist und in Südasien operiert, sich aber auf den Iran, die Türkei und andere Länder ausdehnt und einen ähnlichen ursprünglichen Angriffsvektor aufweist. Diese beiden aufkommenden Bedrohungen machten deutlich, dass es notwendig ist, von einem auf Erkennung basierenden Ansatz abzurücken und auf präventive Lösungen umzusteigen.

Das Töten

Die beiden Angriffe nutzen zwar einen ähnlichen Bedrohungsvektor, nämlich Phishing-E-Mails, doch ihre Kill Chains unterscheiden sich voneinander. Bei MortalKombat beginnt die Kill Chain, wenn der Bedrohungsakteur einen bösartigen ZIP-Anhang mit der bösartigen Nutzlast versendet. Sobald das Opfer den Anhang entpackt, wird der Ransomware-Loader schnell eingesetzt und der mehrstufige Angriff gestartet.

Im Gegensatz dazu folgt Tengyun Snake einer ausgefeilteren Kill Chain. Böswillige Akteure wenden zunächst Social-Engineering-Techniken an, indem sie Regierungsbehörden imitieren. Dann erhalten die ausgewählten Ziele Spear-Phishing-E-Mails, die komprimierte Pakete (wie ein DDE-Schwachstellen-Exploit) mit bösartigen PDF- oder Word-Dokumenten enthalten. Die Opfer setzen die benutzerdefinierte Malware per Mausklick ein, so dass sie unbemerkt Daten exfiltrieren kann.

Warum der auf Entdeckung basierende Ansatz nicht funktioniert hat

Obwohl beide Angriffe unterschiedliche Angriffsketten und Ziele verfolgten. (MortalKombat zielte darauf ab, finanzielle Gewinne aus den Opfern herauszuholen, während Tengyun Snake sich darauf konzentrierte, sensible Daten wie geistiges Eigentum aus einer Reihe von Branchen zu erlangen, darunter Regierungen, Militär, Energie- und Technologiesektoren und andere hochwertige Organisationen), gibt es eine Gemeinsamkeit: Erkennungsbasierte Sicherheitsmaßnahmen wären nicht in der Lage, sie zu entdecken.

Die Malware wurde über einen Anhang in Phishing-E-Mails verbreitet. Da diese Angriffsmechanismen den Angreifern die Möglichkeit geben, auf einfache Weise neue Varianten zu erstellen, gäbe es keine Signaturmuster für sie. Daher wären Antivirenprogramme nicht in der Lage gewesen, sie zu erkennen. Auch das Blockieren von E-Mail-Adressen, die mit Phishing-E-Mails in Verbindung stehen, ist keine ideale Lösung, da Spoofing-Techniken es böswilligen Akteuren ermöglichen, die Erkennungsmechanismen gänzlich zu umgehen.

Die Lösung: Ein präventionsbasierter Ansatz zur Email Security

Die Verhinderung von E-Mail-Bedrohungen erfordert mehr als nur eine erkennungsbasierte Lösung. Fortgeschrittenen Malware-Bedrohungen kann mit einer präventiven Lösung begegnet werden. Durch die proaktive Entschärfung aller aktiven Inhalte können Unternehmen sicherstellen, dass ihre Postfächer vor unbekannten fortschrittlichen Bedrohungen geschützt sind.

Content Disarm and Reconstruction ist eine von Marktexperten empfohlene Technologie. Es handelt sich dabei um eine Technologie, die eine Datei zerlegt, den aktiven Inhalt entschärft und dann die Datei mit ähnlichen Eigenschaften wie die Originaldatei rekonstruiert. Das Endergebnis ist eine sehr ähnliche Datei, jedoch ohne potenziell bösartige Inhalte. Mit dieser Technologie wird sichergestellt, dass eingehende Anhänge frei von Zero-Day-Malware und unbekannten Exploits sind.

OPSWAT MetaDefender Email Security

OPSWAT MetaDefender Email Security ist eine umfassende E-Mail-Sicherheitslösung, die Ihre E-Mail-Sicherheit auf die Spitze treibt. OPSWAT MetaDefender Email Security bietet erweiterte Funktionen und schützt Postfächer vor Zero-Day-Malware und unbekannten Exploits.

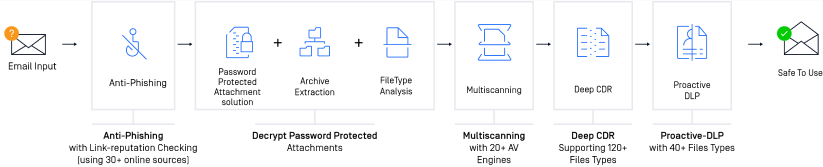

Mehrschichtige Anti-Phishing-Technologie

OPSWAT MetaDefender Email Security setzt einen mehrschichtigen Anti-Phishing-Ansatz ein, um Phishing-E-Mails zu verhindern. Diese Lösung nutzt fortschrittliche Heuristiken und Algorithmen für maschinelles Lernen, um unerwünschte Spam-Nachrichten effektiver zu blockieren. Darüber hinaus schreibt sie URLs für die Reputationsprüfung zum Zeitpunkt des Klicks um und nutzt dabei mehr als 30 Online-Quellen, um Unternehmen vor ausgeklügelten Social Engineering-Angriffen zu schützen.

Prävention von Zero-Day-Bedrohungen

OPSWAT MetaDefender Email Security verhindert Zero-Day-Bedrohungen und unbekannte ExploitsEmail Security , indem E-Mail-Texte und Anhänge mit OPSWATproprietären Deep CDR™-Technologie OPSWATbereinigt werden. Die Deep CDR™-Technologie zerlegt eine Datei und bereinigt sie, wobei alle potenziell schädlichen Inhalte entfernt werden. Anschließend wird die Datei mit ähnlichen Eigenschaften rekonstruiert, um ihre Nutzbarkeit sicherzustellen. Die Deep CDR™-Technologie unterstützt über 100 Dateiformate und funktioniert auch mit passwortgeschützten Dateien.

Da es sich bei deep CDR um eine präventive Technologie handelt, ist sie bei der Neutralisierung unbekannter Bedrohungen - einschließlich kundenspezifischer Malware - weitaus effektiver als eine auf Erkennung basierende Sicherheitslösung, die sicherstellt, dass Unternehmen und kritische Infrastrukturen nur sichere und saubere E-Mails in ihren Posteingängen erhalten.

Erweiterter Malware-Schutz

OPSWAT MetaDefender Email Security bringt das Scannen von Malware auf die Spitze, indem es die Multiscanning Technologie einsetzt, die Dateien mit über 20 führenden AV-Engines gleichzeitig scannt, ergänzt durch heuristische und maschinelle Lernfunktionen. Das Ergebnis ist eine Erkennungsrate von 99 %, die selbst die raffiniertesten E-Mail-Bedrohungen wie Zero-Day-Malware und Ransomware blockiert.

Vereinfachte Einhaltung gesetzlicher Vorschriften

Um Datenlecks zu verhindern, nutzt OPSWAT MetaDefender Email Gateway die Proactive Data Loss Prevention-Technologie, die sensible und vertrauliche Daten in E-Mails blockiert. Wenn sensible Daten gefunden werden, führt es eine Schwärzung durch, um Datenverluste zu verhindern. Diese Technologie funktioniert mit über 40 verschiedenen Dateitypen, einschließlich regionsspezifischer Dateien.

Fortgeschrittene Malware-Bedrohungen wie MortalKombat und Tengyun Snake sind wachsende Risiken, die Unternehmen Millionen kosten können. Das bedeutet jedoch nicht, dass Ihr Unternehmen verwundbar sein muss. OPSWAT MetaDefender Email Security verbessert Ihre E-Mail-Sicherheit bis zum Maximum und bietet unübertroffene Funktionen, die Sie benötigen, um Ihre Unternehmens-Mailbox vor fortschrittlichen Bedrohungen zu schützen.

Sprechen Sie jetzt mit unseren Sicherheitsexperten für weitere Informationen oder eine Live-Demo.