Der kritische Sektor der verarbeitenden Industrie ist zum Rückgrat der globalen Wirtschaft geworden, da er wesentliche Güter und Dienstleistungen bereitstellt, die die Industrie von der Gesundheitsfürsorge bis zur Technologie antreiben. Dies umfasst die Produktion lebenswichtiger Güter wie Motoren, elektrische Komponenten, medizinische Geräte, Fahrzeuge und viele andere. Störungen in diesem Bereich können kaskadenartige Auswirkungen auf verschiedene Branchen und Regionen haben. Mit der zunehmenden Digitalisierung der Fertigung steht der Sektor jedoch vor einer Reihe von Herausforderungen im Bereich der Cybersicherheit, darunter technologische Schwachstellen und das Potenzial für erhebliche Störungen durch lokale Vorfälle.

Die Landschaft der Cyberbedrohungen in der Fertigung

Die Bedrohungslandschaft hat sich sowohl für die IT- als auch für die OT-Branche vergrößert und weiterentwickelt. Im Jahr 2023 entfiel fast ein Viertel aller Cyberangriffe weltweit auf die Fertigungsindustrie. Darüber hinaus sind die Kosten für Angriffe auf den Fertigungssektor jedes Jahr exponentiell um 125 % gestiegen, was ihn zu einem der Hauptziele für Cyberkriminelle macht. Die Gründe dafür sind unter anderem:

- Veraltete Systeme: Viele Fertigungsprozesse hängen von veralteten oder nicht gepatchten Systemen ab, was zu Schwachstellen führt.

- Diebstahl von geistigem Eigentum: Konkurrenten, Cyberkriminelle oder verärgerte Ex-Mitarbeiter können versuchen, Produktdesigns, Formeln und Verfahrenspatente zu stehlen.

- Insider-Bedrohungen: Autorisiertes Personal kann seine Zugriffsrechte missbrauchen und dadurch geschützte Daten oder Kontrollen in kritischen Produktionsprozessen beschädigen.

- Schwachstellen inSupply Chain : Die Abhängigkeit von umfangreichen Lieferketten, über die die meisten Produktionsanlagen laufen, erhöht die Anfälligkeit für Cyberangriffe.

- Kaskadeneffekte aus anderen Sektoren: Cybervorfälle in vernetzten Sektoren wie IT, Finanzdienstleistungen und Kommunikation können sich auf den Produktionsbetrieb auswirken.

Wie können Hersteller ihre kritischen Abläufe schützen?

Strategie 1: Implementierung einer robusten Netzwerksegmentierung

Einer der ersten Schritte zur Sicherung einer Produktionsumgebung ist die Netzwerksegmentierung. Durch die Unterteilung des Netzwerks in verschiedene Zonen und Leitungen können Hersteller kritische Systeme von weniger sicheren isolieren und so das Risiko eines unbefugten Zugriffs verringern.

Ansatz für die Umsetzung:

- Erstellen von unterschiedlichen Netzwerkzonen auf der Grundlage von Sicherheitsanforderungen

- Einsatz von Firewalls zwischen IT- und OT-Netzwerken zum Schutz sensibler Fertigungssysteme

- Einrichtung von sicheren Kommunikationsprotokollen zwischen den Segmenten

- Überwachung des Datenverkehrs zwischen Zonen zur Erkennung potenzieller Bedrohungen

- Implementierung strenger Zugangskontrollen für die segmentübergreifende Kommunikation

Strategie 2: Stärkung der Endpoint

Endgeräte, wie Workstations und Maschinen, sind häufige Einfallstore für Cyber-Bedrohungen. Diese Schwachstellen werden besonders kritisch, wenn die Systeme veraltet oder nicht gepatcht sind und Angreifern die Kontrolle über wichtige Fertigungsprozesse geben könnten.

Ansatz für die Umsetzung:

- Einsatz fortschrittlicher Endpoint Detection and Response-Lösungen

- Regelmäßige Deep Packet Inspection durchführen

- Integration von Bedrohungsdaten-Feeds

- Systematische Schwachstellenbewertungen durchführen

- Implementierung einer kontinuierlichen Überwachung auf anomales Verhalten

- Strenge Protokolle für die Patch-Verwaltung aufrechterhalten

Strategie 3: Secure Lieferketten mit Risikomanagement

Die moderne Fertigung stützt sich in hohem Maße auf komplexe, vernetzte Lieferketten, die zahlreiche Schwachstellen aufweisen. Ein einziger Cyberangriff auf einen Zulieferer könnte die Produktion und das geistige Eigentum des gesamten Fertigungsbetriebs gefährden.

Ansatz für die Umsetzung:

- Entwicklung eines soliden Rahmens für das Risikomanagement für Dritte

- Durchführung regelmäßiger Audits der Cybersicherheit bei Lieferanten

- Durchsetzung der Einhaltung von Industriestandards (NIST CSF, IEC 62443)

- Implementierung von Tools zur Überwachung der Sicherheit der Lieferkette

- Festlegung klarer Sicherheitsanforderungen für alle Partner

- Regelmäßige Sicherheitsbewertungen von Integrationen Dritter durchführen

Strategie 4: Pläne zur Reaktion auf Zwischenfälle und zur Aufrechterhaltung des Geschäftsbetriebs

Die Fähigkeit, Cybervorfälle zu erkennen, darauf zu reagieren und sich davon zu erholen, ist entscheidend für die Minimierung von Ausfallzeiten und die Schadensbegrenzung im Falle eines Angriffs. Hersteller, die nur begrenzt vorbereitet sind, müssen oft mit längeren Unterbrechungen und höheren Wiederherstellungskosten rechnen.

Ansatz für die Umsetzung:

- Erstellung und Pflege detaillierter Reaktionspläne für Zwischenfälle

- Implementierung von SOAR-Plattformen (Security Orchestration, Automation, and Response)

- Durchführung regelmäßiger Tabletop-Übungen und Penetrationstests

- Entwicklung umfassender Strategien zur Wiederherstellung im Katastrophenfall

- Erstellung klarer Kommunikationsprotokolle für die Reaktion auf Vorfälle

- Regelmäßiges Testen und Aktualisieren der Wiederherstellungsverfahren

Strategie 5: Sensibilisierung und Schulung für Cybersicherheit

Menschliche Faktoren stellen oft das schwächste Glied in der Cybersicherheit dar, wobei Insider-Bedrohungen und menschliches Versagen in Produktionsumgebungen weiterhin eine große Herausforderung darstellen. Selbst die fortschrittlichsten technischen Kontrollen können durch uninformierte oder ungeschulte Mitarbeiter beeinträchtigt werden.

Ansatz für die Umsetzung:

- Implementierung regelmäßiger Schulungsprogramme zum Sicherheitsbewusstsein

- Durchführung von Spear-Phishing-Simulationen mit Echtzeit-Feedback

- Festlegung klarer Cybersicherheitsrichtlinien und -verfahren

- Schulung der Mitarbeiter in RBAC (rollenbasierte Zugriffskontrolle)

- Entwicklung geeigneter Datenverarbeitungsprotokolle

- Regelmäßige Bewertung des Sicherheitsniveaus der Mitarbeiter

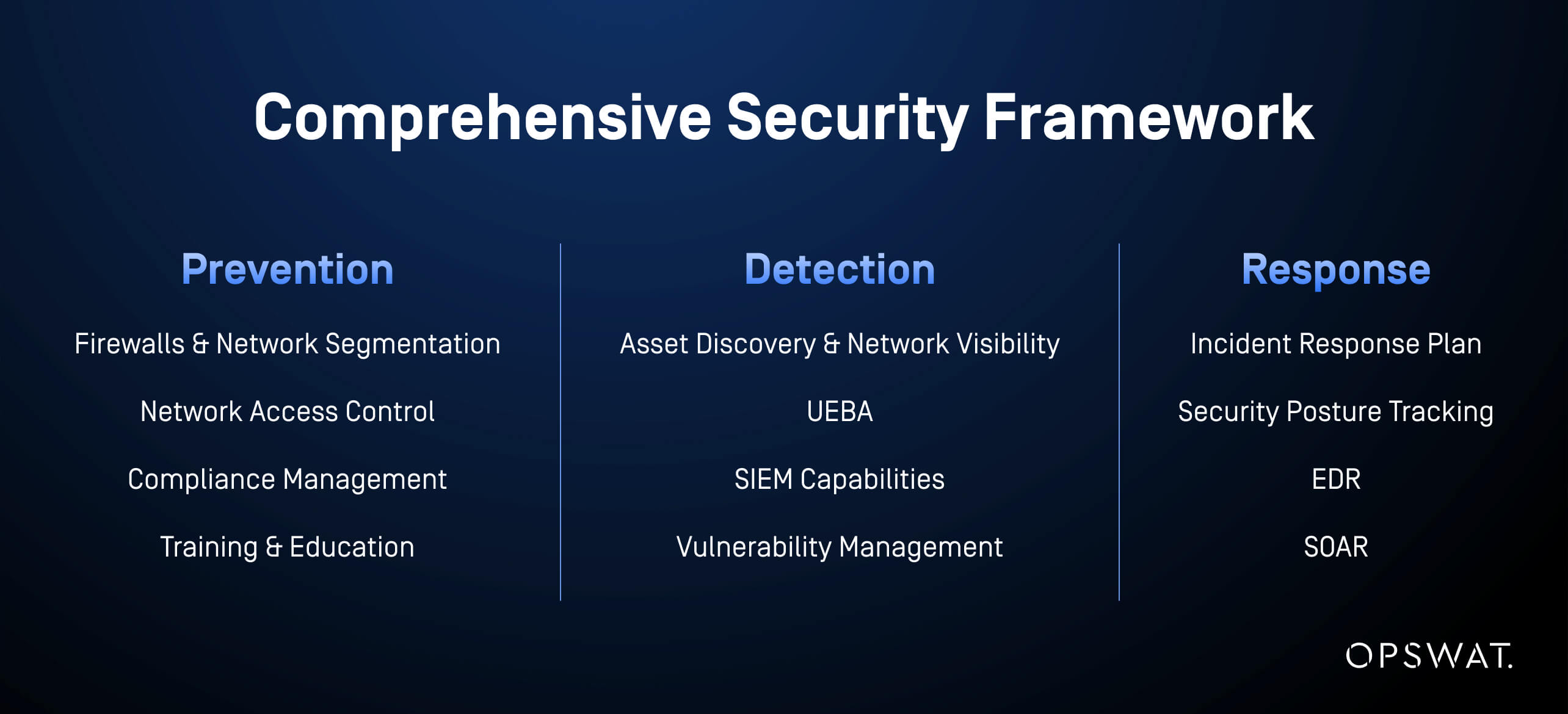

Eine Drei-Säulen-Verteidigungsstrategie

Der Schutz kritischer Produktionsumgebungen erfordert einen strategischen, vielschichtigen Ansatz für die Sicherheit. Unsere Strategien arbeiten zusammen, um ein umfassendes und widerstandsfähiges Sicherheitssystem mit drei Säulen zu schaffen, das den komplexen Herausforderungen moderner Fertigungsanlagen gerecht wird.

Sind Sie bereit, die Sicherheit Ihrer Produktion zu erhöhen?

Im Zuge des digitalen Wandels in der Fertigungsbranche kann die Bedeutung robuster Cybersicherheitsmaßnahmen nicht hoch genug eingeschätzt werden. Die Umsetzung von Strategien wie die Netzwerksegmentierung, die Stärkung der Endpunktsicherheit, die Sicherung von Lieferketten, die Entwicklung von Plänen zur Reaktion auf Vorfälle und die Förderung einer Kultur des Cybersecurity-Bewusstseins sind notwendige Schritte, um kritische Produktionsumgebungen vor sich entwickelnden Cyberbedrohungen zu schützen.

MetaDefender OT Security wurde entwickelt, um diese besonderen Herausforderungen der Fertigungsindustrie zu meistern. Mit fortschrittlichen Funktionen für die Erkennung von Bedrohungen, Netzwerküberwachung und Compliance-Management hilft MetaDefender OT Security Unternehmen, ihre kritische Infrastruktur zu schützen und die Betriebskontinuität aufrechtzuerhalten.