Sichern von mehr als nur Dateien

Cyberangriffe machen heute nicht bei der Datei halt. Angreifer nutzen versteckte Infrastrukturen, kompromittierte Anbieter und schnell wechselnde Domänen, um herkömmliche Verteidigungsmaßnahmen zu umgehen. Um dies zu bekämpfen, braucht die Sicherheit mehrere Schichten - nicht nur Schichten von Tools, sondern Schichten von Intelligenz.

Today, we are proud to introduce MetaDefender InSights Threat Intelligence, a new engine within MetaDefender Core that serves as the connecting dot in comprehensive threat prevention strategies. By integrating curated, real-time threat intelligence with MetaDefender Core’s industry-leading Deep CDR™ Technology and Adaptive Sandbox technologies, we deliver a truly multi-layered defense that blocks threats before they execute, while they remain hidden, and where they originate.

Wie der Einsatz von InSights Threat Intelligence Ihre Verteidigung verändert

MetaDefender Core already sets the standard for file security with Deep CDR™ Technology (stripping malicious code) and Adaptive Sandbox (analyzing behavior). Now, InSights Threat Intelligence adds a critical third layer: Malicious IP/Domain blocking.

Wie es funktioniert

InSights Threat Intelligence scannt Dokumente innerhalb von Millisekunden auf versteckte bösartige Domänen und IPs. Es vergleicht IoCs (Indicators of Compromise) mit einem globalen Feed, der Daten aus Hunderten von vertrauenswürdigen Quellen sammelt, und stellt so sicher, dass Sie den Taktiken der Angreifer immer einen Schritt voraus sind. Wenn eine Bedrohung erkannt wird, werden die Dateien an der Eintrittsstelle blockiert, um Angriffe an der Quelle zu stoppen.

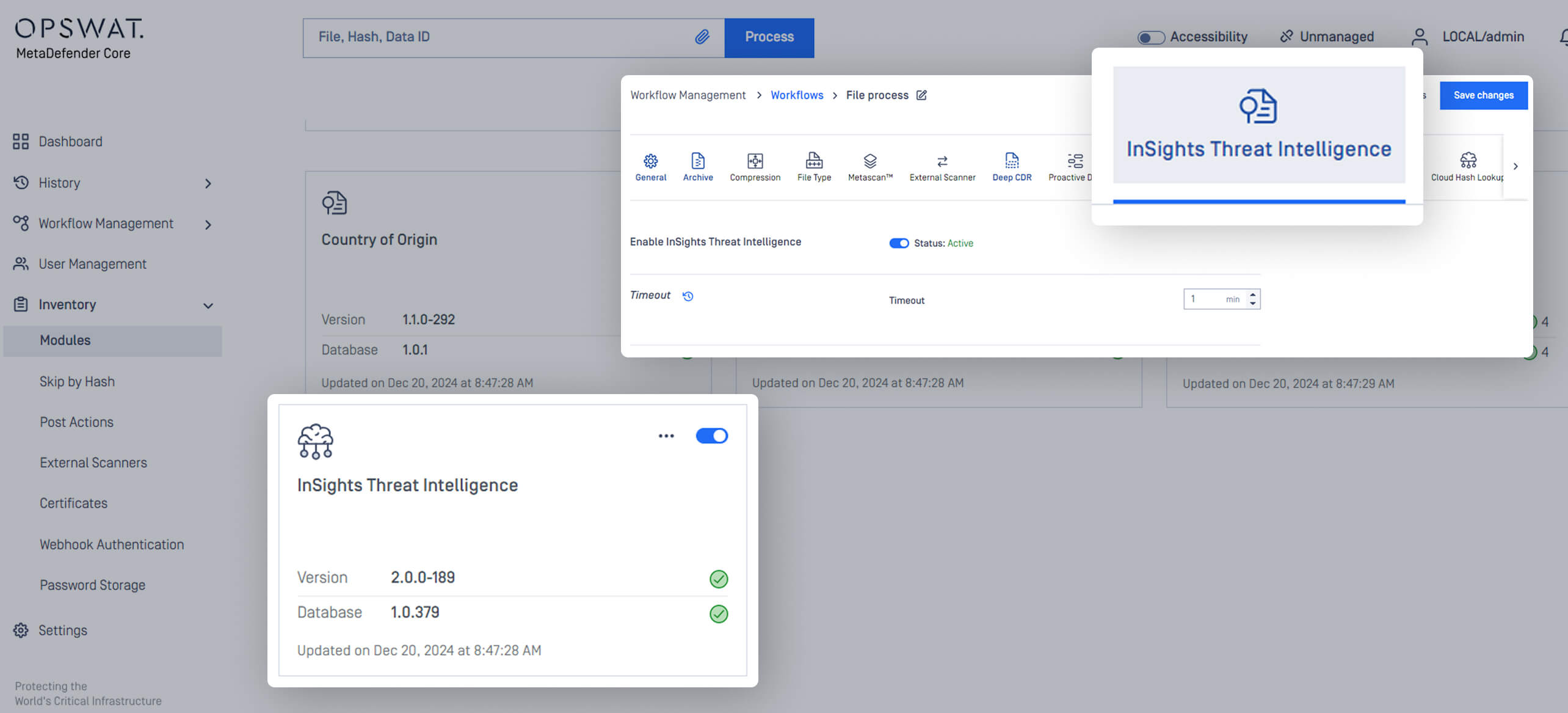

Konfigurieren Sie InSights Threat Intelligence Engine in MetaDefender Core

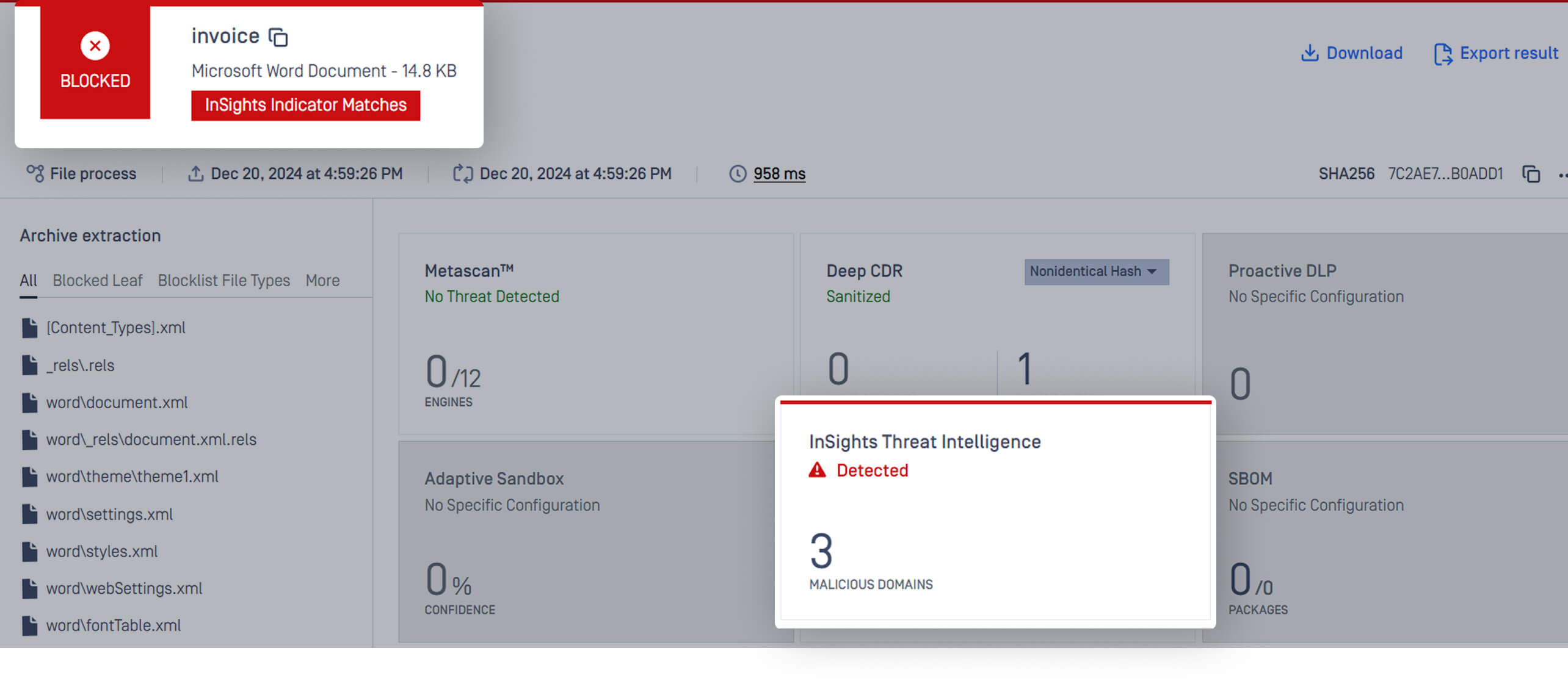

Eine Datei mit bösartigen IPs/Domänen verarbeiten

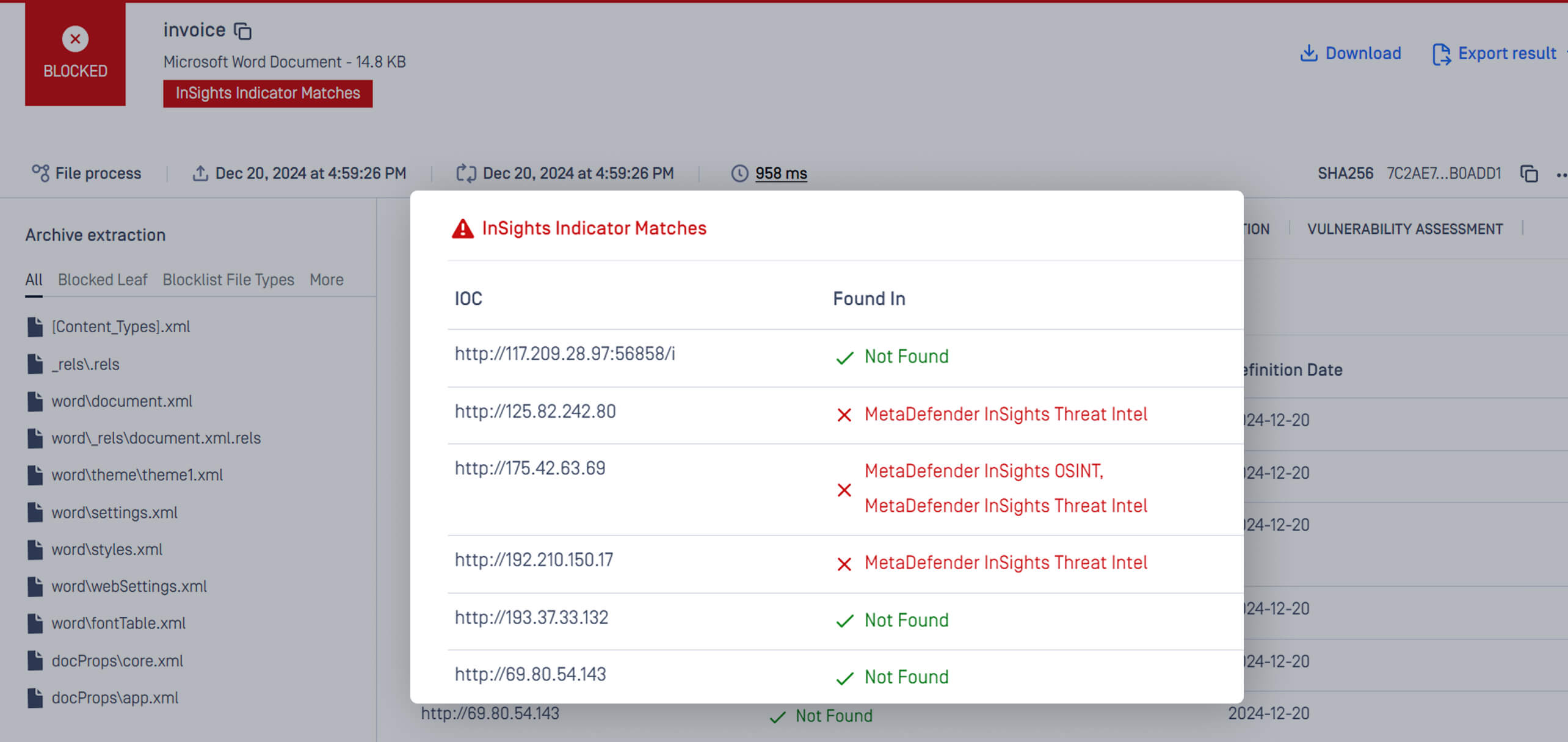

Die Liste der IOCs im Scanergebnis bereitstellen

Wesentliche Merkmale

Versteckte Bedrohungen erkennen

Identifizieren Sie bösartige Domänen, IPs und Links, die in Dokumente eingebettet sind, selbst nach der Bereinigung von Dateien.

Blockieren fast in Echtzeit

Stellen Sie risikoreiche Dateien automatisch unter Quarantäne, bevor sie Benutzer oder wichtige Systeme erreichen.

Enriched Deep CDR™ Technology & Adaptive Sandbox

Augment Deep CDR™ Technology and Adaptive Sandbox with threat context to prioritize risks and reduce false positives.

Kontinuierliches Update der Bedrohungsdaten

Verfolgen Sie aufkommende gegnerische Infrastrukturen mit dynamisch aktualisierten Informationsfeeds.

Unterstützung einer luftgefüllten Umgebung

Sicherer Betrieb in isolierten Netzwerken mit manuellen oder geplanten Bedrohungsupdates zum Schutz kritischer Offline-Infrastrukturen vor sich entwickelnden Bedrohungen.

Warum InSights Threat Intelligence anders ist

Während sich herkömmliche Tools auf die Erkennung nach der Auslieferung konzentrieren, können Unternehmen mit InSights Threat Intelligence :

Blockieren Sie Zero-Day-Exploits und Phishing-Kampagnen, indem Sie die Infrastruktur hinter den Angriffen ins Visier nehmen.

Automatisieren Sie manuelle Prozesse wie die Suche nach Bedrohungen und geringwertige Untersuchungen, um SOC-Teams zu entlasten.

Bleiben Sie mit Live-Intelligence-Updates über rotierende Domain/IPs und neue Exploit-Kits auf dem Laufenden.

Anpassung an NIST-, CISA- und Branchenvorgaben durch Prüfung von Drittanbieterdateien und Anbieterkommunikation.

Beginnen Sie heute

Bei InSights Threat Intelligence geht es nicht nur um die Neutralisierung bösartiger Inhalte, sondern auch um die Demontage des Spielplans des Gegners. Egal, ob Sie komplexe Sicherheitsoperationen verwalten oder ein kleines Netzwerk verteidigen, InSights Threat Intelligence gibt Ihnen die Möglichkeit, fundierte Entscheidungen zu treffen und schnell zu reagieren.

InSights Threat Intelligence

Bedrohungen erkennen und kontextualisieren