Zusammenfassung

Im Juli 2021 kam es zu einem raffinierten Cyberangriff, bei dem ein Link zum Feed-Proxy-Dienst von Google genutzt wurde, um eine schädliche Microsoft-Word-Datei auf das Gerät der Opfer herunterzuladen. Sobald die Makros von den Benutzern in gutem Glauben aktiviert wurden, wurde eine Hancitor-Payload-DLL (Dynamic-Link-Library) ausgeführt, die das weit verbreitete Tool Cobalt Strike aufrief, welches nach der Erfassung des kompromittierten Netzwerks mehrere Payloads ablegte. Innerhalb einer Stunde kann der Angreifer Domain-Administratorrechte und die volle Kontrolle über die Domain erlangen. In diesem Blogbeitrag beschreiben wir, wieMultiscanning – Metascan und die Deep CDR™-Technologie (Content Disarm and Reconstruction) – die potenzielle Bedrohung aufspürte und diesen fortgeschrittenen Angriff verhinderte.

Die Attacke

Wie viele Cyberangriffe heutzutage begann das Eindringen mit einer Spear-Phishing-E-Mail an einen oder mehrere Benutzer im Zielnetzwerk. Wir sind mit Angriffstaktiken vertraut, die versteckte Makros in Dateien verwenden, um bösartige Nutzdaten herunterzuladen. Dieser Angriff ist sogar noch ausweichender und raffinierter, da das eingebettete Makro die Nutzdaten nicht direkt herunterlädt, sondern einen Shellcode (OLE-Objekt) innerhalb des Dokuments extrahiert und ausführt, um die schädlichen Nutzdaten herunterzuladen.

Ein Microsoft Word-Dokument mit bösartigen Makros, die eingebettete Kopien des Hancitor-Trojaner-Downloaders[1] installieren können, wurde an die Benutzer verschickt. Wenn die Benutzer die versteckten Makros in der Datei öffneten und aktivierten, wurde eine DLL-Datei aus dem appdata-Ordner der Opfer geschrieben und ausgeführt. Anschließend lud die Hancitor-DLL verschiedene Nutzdaten herunter und lieferte sie aus, darunter Cobalt Strike[2] und Ficker Stealer[3] enthielt.

Wie OPSWAT Ihnen helfen kann, diesen fortgeschrittenen Angriff zu verhindern

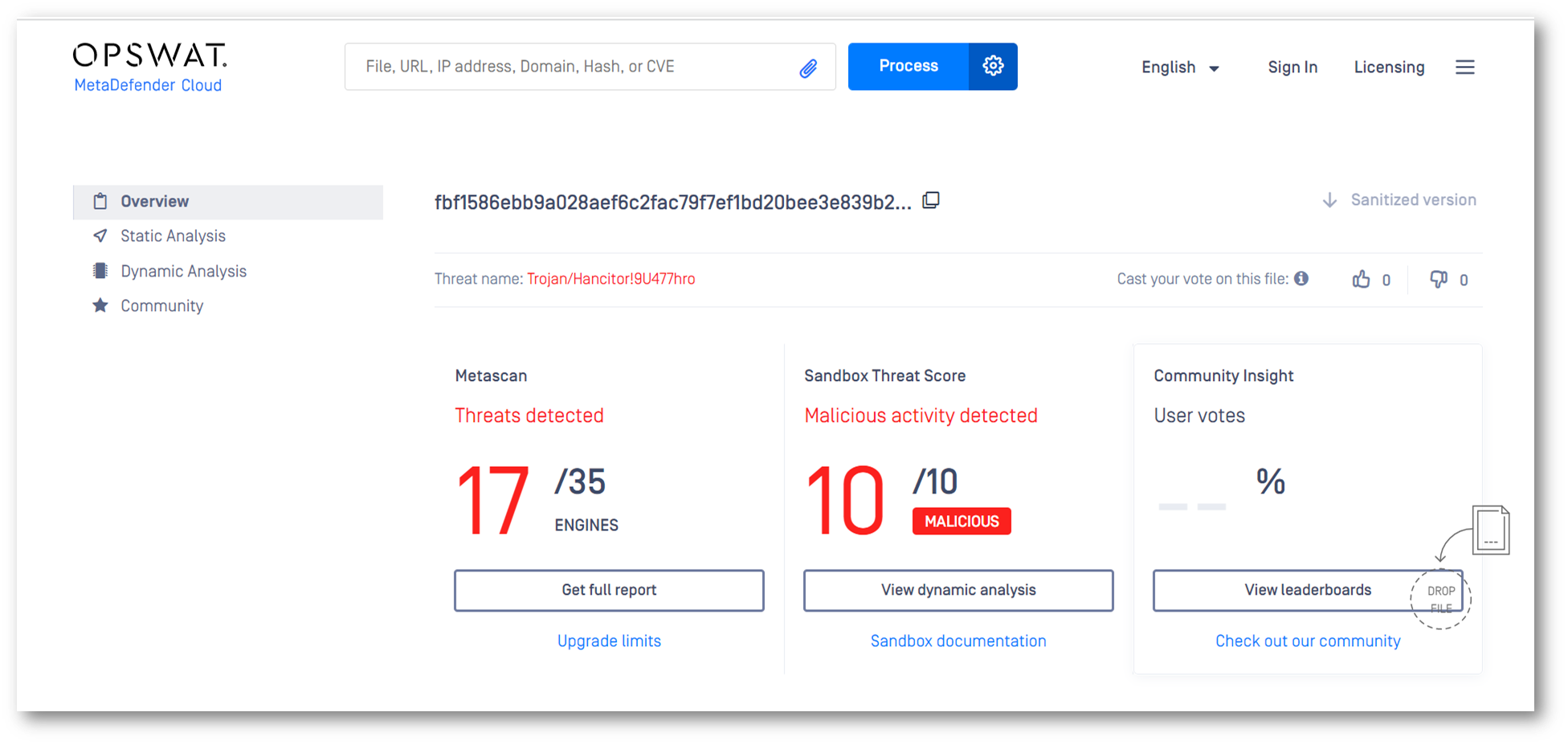

Beim Scannen der bösartigen MS Word-Datei mit OPSWAT MetaDefender fanden nur 17/35 Antiviren-Engines die Bedrohung. Dies ist ein eindeutiger Beweis dafür, dass das Scannen mit einer einzigen oder einigen wenigen AV-Engines nicht ausreicht, um Ihr Unternehmen und Ihre Benutzer zu schützen. Fortgeschrittene Malware mit Ausweichtaktiken kann herkömmliche Abwehrmechanismen umgehen. Eine einzelne Antiviren-Engine kann 40-80 % der Malware erkennen. OPSWAT Metascan ermöglicht es Ihnen, Dateien mit über 30 Anti-Malware-Engines vor Ort und in der Cloud schnell zu scannen, um Erkennungsraten von über 99% zu erreichen.

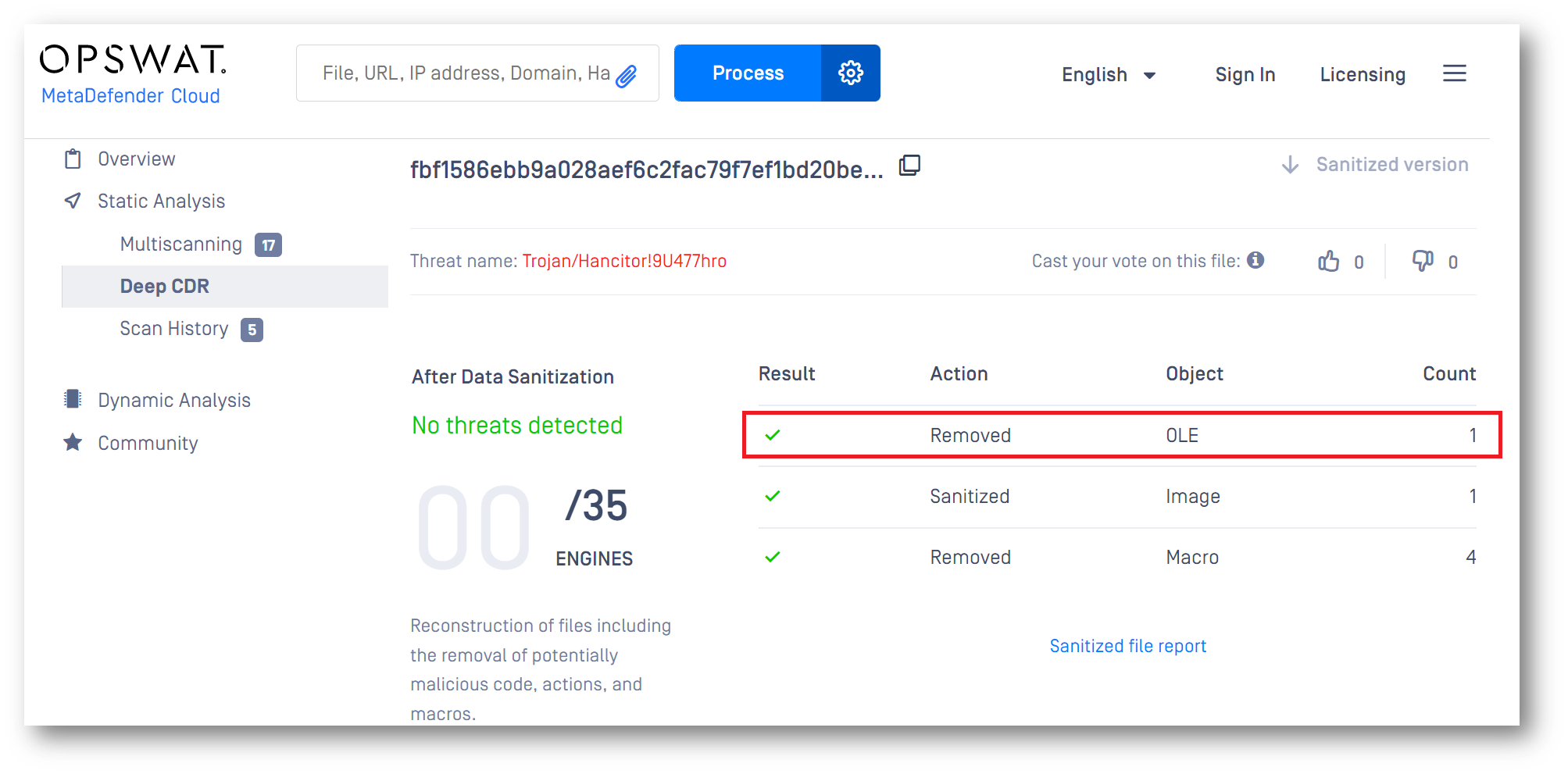

Der beste Ansatz, um sicherzustellen, dass Ihr Unternehmen und Ihre Benutzer vor raffinierten Angriffen und Zero-Day-Angriffen geschützt sind, besteht jedoch darin, alle Dateien mit der Deep CDR™-Technologie zu bereinigen. Die Dateien werden beim Eintritt in das Bereinigungssystem geprüft und verifiziert, um den Dateityp und die Konsistenz sicherzustellen. Anschließend werden alle Dateielemente in einzelne Komponenten zerlegt und potenziell schädliche Elemente entfernt oder bereinigt. Durch die Bereitstellung eines detaillierten Bereinigungsberichts ermöglicht die Deep CDR™-Technologie Administratoren zudem, das Malware-Verhalten ohne zusätzliche Analysetools zu untersuchen. Im Folgenden zeigen wir, wie die Deep CDR™-Technologie alle potenziellen Bedrohungen in der Datei entfernt und den Benutzern eine sicher zu verwendende Datei bereitgestellt hat.

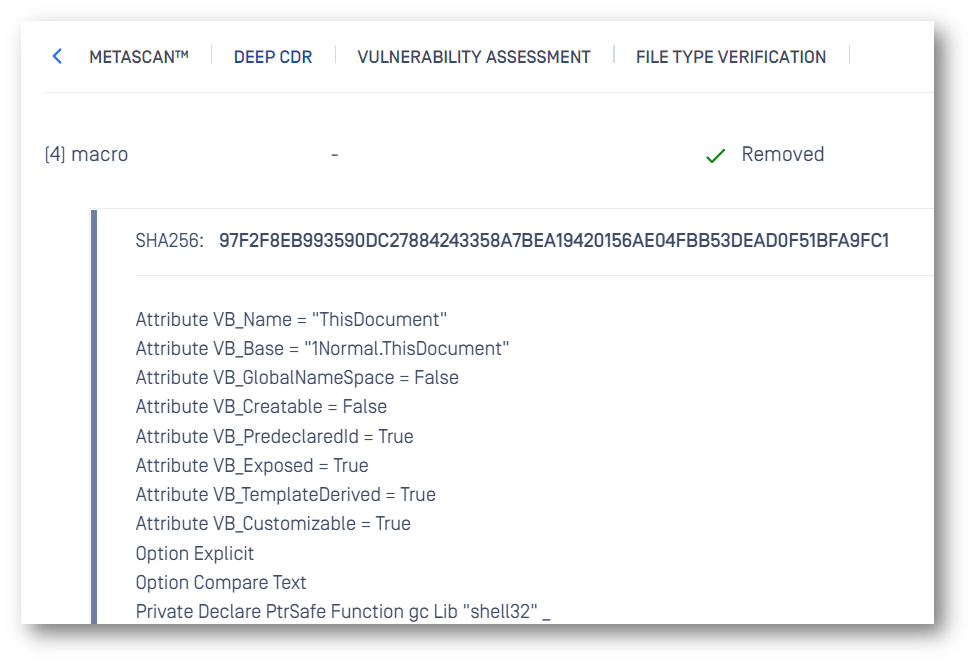

Bei der Analyse des schädlichen Word-Dokuments mit der Deep CDR™-Technologie haben wir mehrere aktive Komponenten entdeckt, darunter ein OLE-Objekt und vier Makros. Wir haben den Code entschlüsselt und festgestellt, dass er versuchte, folgenden Befehl auszuführen: (C:\Windows\System32\rundll32.exe C:\users\admin\appdata\roaming\microsoft\templates\ier.dll,HEEPUBQQNOG).

Wie aus dem Bereinigungsergebnis hervorgeht, wurden alle aktiven Inhalte des Dokuments aus der Datei entfernt. Eines der eingebetteten Objekte (das OLE-Objekt) würde den Hancitor-Trojaner (Datei ier.dll) auf dem Computer des Benutzers installieren (sobald dieser ihn unbeabsichtigt aktiviert), wenn er nicht neutralisiert wird, bevor er ihn erreicht.

Zum Schutz ihres Netzwerks ist es für jedes Unternehmen unerlässlich, sicherzustellen, dass alle an ihre internen Mitarbeiter gesendeten Dateien/E-Mails sicher sind, und gleichzeitig die Nutzbarkeit der Dateien zu gewährleisten. Wir liefern sichere Dateien mit maximaler Nutzbarkeit innerhalb von Millisekunden, damit Ihr Arbeitsablauf nicht unterbrochen wird.

Durch die Bereinigung jeder einzelnen Datei und die Entfernung potenziell darin eingebetteter Bedrohungen „entschärft“ die Deep CDR™-Technologie effektiv alle dateibasierten Bedrohungen, darunter bekannte und unbekannte Bedrohungen, komplexe und Sandbox-bewusste Bedrohungen sowie Bedrohungen, die mit Technologien zur Umgehung von Malware-Erkennung ausgestattet sind, wie beispielsweise vollständig nicht nachweisbare Malware, VMware-Erkennung, Verschleierung und viele andere.

Erfahren Sie mehr über die Deep CDR™-Technologie oder sprechen Sie mit einem OPSWAT Experten OPSWAT , um die beste Sicherheitslösung zur Abwehr von Zero-Day-Angriffen und hochentwickelter, schwer zu erkennender Malware zu finden.

1. Hancitor ist ein Malware-Downloader, der "Hintertüren" für andere Viren öffnet, um sie einzuschleusen.

2. Cobalt Strike ist ein Fernzugriffs-Tool, das von Cyberkriminellen genutzt wird, um Folge-Malware zu verbreiten.

3. FickerStealer ist eine Malware, die Informationen stiehlt, um sensible Daten zu extrahieren.