Der Wendepunkt kam, als Bedrohungsgruppen wie Scattered Spider begannen, den Versicherungssektor aktiv ins Visier zu nehmen. Diese Akteure, die dafür bekannt sind, Social Engineering mit fortschrittlichen dateibasierten Angriffen zu kombinieren, nutzten alltägliche Arbeitsabläufe aus, um in Systeme einzudringen und Anmeldedaten zu stehlen. Mehrere aufsehenerregende Sicherheitsverletzungen in der Branche waren ein Weckruf: Eine sichere Dateiübertragung allein reichte nicht aus. Das Unternehmen benötigte eine Lösung, mit der jede Datei, die in die Umgebung gelangt, geprüft, bereinigt und kontrolliert werden kann, bevor ein Schaden entsteht.

Die Risiken bei routinemäßigen Dateiübertragungen

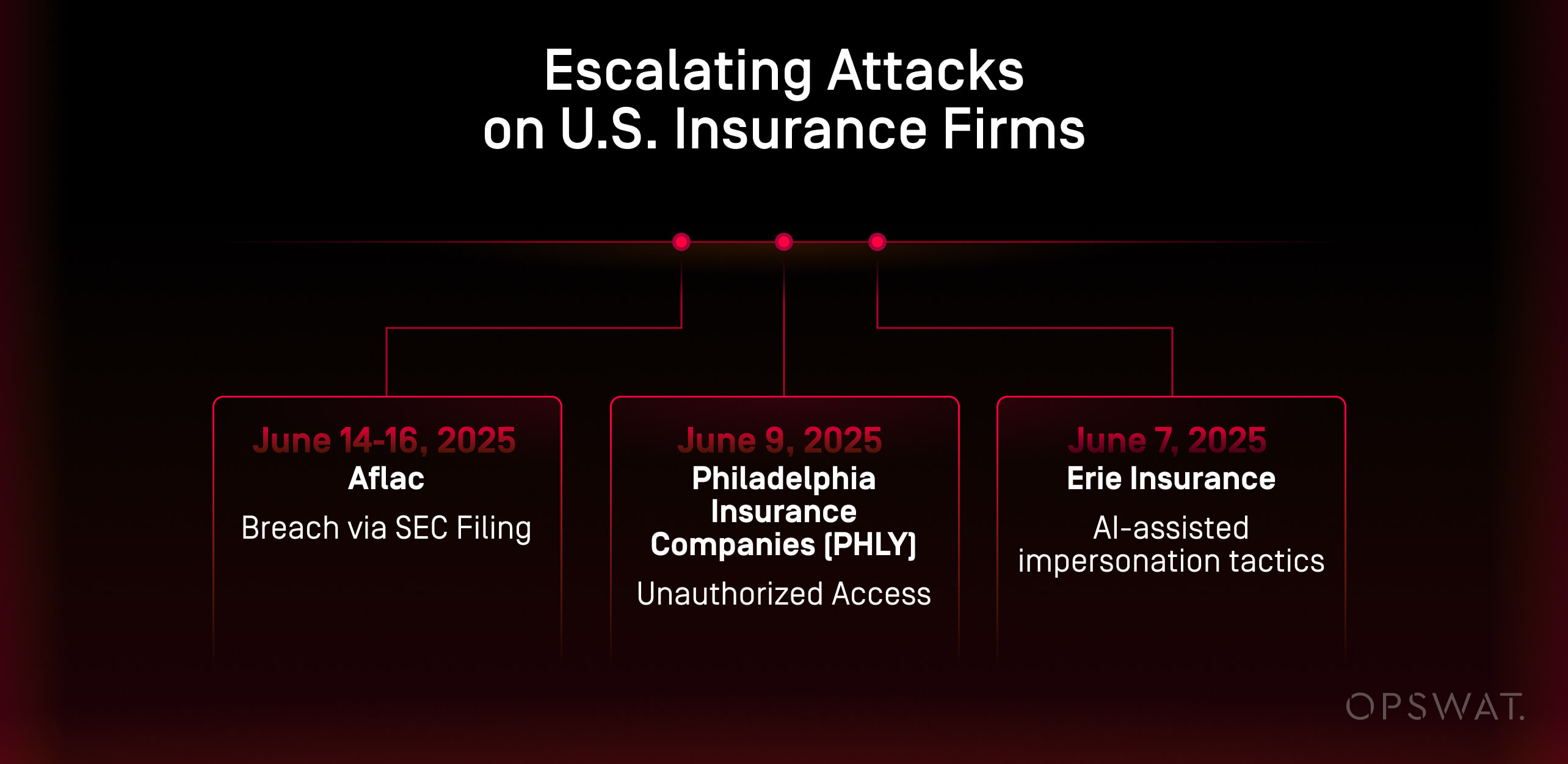

Mehrere Cyberangriffe in den USA weisen alle Merkmale der Scattered Spider-Aktivitäten auf, was zu Warnungen führt, dass die Versicherungsbranche in höchster Alarmbereitschaft sein sollte. Allein im Juni 2025 meldeten mehrere US-Versicherungsunternehmen - darunter Aflac, Erie Insurance und Philadelphia Insurance Companies - Verstöße, die auf ausgeklügelte Social-Engineering- und dateibasierte Taktiken zurückzuführen sind, die mit Scattered Spider in Verbindung gebracht werden, wie CNN berichtet. Diese Vorfälle führten zu unbefugtem Zugriff, IT-Ausfällen und der möglichen Preisgabe von Sozialversicherungsnummern, Gesundheitsdaten und Versicherungsansprüchen.

7. Juni 2025

Vorfall: Erie-Versicherung

- Art des Angriffs: Ungewöhnliche Netzwerkaktivitäten → Betriebsunterbrechung

- Auswirkungen: Ausfall des IT-Systems und Beeinträchtigung des Betriebs

- Einzelheiten: Erie meldete "ungewöhnliche Netzwerkaktivitäten", leitete Schutzmaßnahmen ein und gab später per SEC-Anmeldung einen Verstoß bekannt.

- Zuschreibung: Im Einklang mit der Taktik der verstreuten Spinnen

Juni 9, 2025

Vorfall: Philadelphia Versicherungsgesellschaften (PHLY)

- Angriffsart: Unbefugter Zugriff → Systemabschaltung

- Auswirkungen: Anhaltender Service-Ausfall und Ausfall des Kundenportals

- Einzelheiten: PHLY entdeckte den unbefugten Zugriff und nahm die Systeme vom Netz, um eine Verbreitung zu verhindern.

- Zuschreibung: Die Techniken entsprechen dem Spielbuch von Scattered Spider

14.-16. Juni 2025

Vorfall: Aflac

- Angriffsart: Social-Engineering-Verletzung → Datendiebstahl

- Auswirkungen: Potenzielle Preisgabe von SSNs, Gesundheitsinformationen und Anspruchsdaten

- Einzelheiten: KI-gestützte Imitationstaktik zur Infiltration verwendet; Eindringen innerhalb weniger Stunden eingedämmt

- Zuschreibung: Starke Indikatoren für die Beteiligung von Scattered Spider

Die bestehende Dateiübertragungsinfrastruktur dieses Versicherungsunternehmens war nicht für den Schutz vor den modernen, dateibasierten Bedrohungen von heute ausgelegt. Obwohl eine Ende-zu-Ende-Verschlüsselung in den Dateiübertragungsfluss implementiert war, fehlte dem System eine tiefgehende, proaktive Prüfung auf Dateiebene. Dieser blinde Fleck machte das Unternehmen anfällig für KI-generierte Malware, polymorphe Nutzdaten und waffenfähige Dokumente, von denen viele herkömmliche Antiviren-Tools vollständig umgehen können.

Das Unternehmen tauschte täglich Dateien mit Krankenhäusern, unabhängigen Vertretern, Rechtspartnern und Drittverwaltern aus. Viele dieser Übertragungsvorgänge erfolgten über nicht verwaltete Kanäle wie E-Mail-Anhänge, SFTP-Ordner oder Ad-hoc-Tools für die Cloud-Freigabe. Diese fragmentierten Arbeitsabläufe erschwerten die Durchsetzung einheitlicher Richtlinien, die Protokollierung von Aktivitäten oder die Rückverfolgung bösartiger Inhalte zu ihrer Quelle.

Gleichzeitig forderte der zunehmende regulatorische Druck durch Regelwerke wie HIPAA und GLBA eine vollständige Überprüfbarkeit und strenge Datenschutzmaßnahmen für sensible Kundendaten. Doch ohne zentrale Aufsicht und minimale Bedrohungsprüfung wurden routinemäßige Dateiübertragungsworkflows schließlich zu einer Belastung. Schlimmer noch: Diese Kanäle boten einen idealen Übertragungsmechanismus für Angreifer, die mithilfe von künstlicher Intelligenz (KI) ausweichende Nutzdaten entwickelten, die auf den ersten Blick sicher erschienen.

Tatsächlich hielt die Angriffswelle auch im Juli an. Allianz Life, ein großer US-amerikanischer Versicherer, gab kürzlich bekannt, dass Bedrohungsakteure persönliche Daten von einem Großteil seiner 1,4 Millionen nordamerikanischen Kunden exfiltrierten, nachdem sie in ein cloudbasiertes CRM-System eines Drittanbieters eingedrungen waren. Die Angreifer nutzten Social-Engineering-Taktiken, um sich als vertrauenswürdige Personen auszugeben, und gelangten so in die Umgebung, ohne in die Kerninfrastruktur der Allianz einzudringen.

Dieser Vorfall verdeutlicht, dass Angreifer zunehmend die schwächsten Glieder verteilter Arbeitsabläufe - externe Systeme, Partnerplattformen und menschliches Vertrauen - ins Visier nehmen, so dass eine gründliche Dateiprüfung und eine strikte Durchsetzung von Richtlinien im gesamten Versicherungsbereich unerlässlich sind.

4 Kritische Schwachstellen bei der Dateiübertragung

Lücke bei der Erkennung von Bedrohungen

Durch die fehlende Dateiprüfung in Echtzeit können versteckte Bedrohungen wie KI-generierte Malware und Zero-Days unerkannt durchschlüpfen.

Unkontrollierte Übertragungsmethoden

Die Verwendung von nicht verwalteten Protokollen und Plattformen wie SFTP, SMB und nicht zugelassenen Cloud-Speicherplattformen verhindert die konsequente Durchsetzung von Sicherheitsrichtlinien.

Mangelnde Sichtbarkeit

Unzureichende Prüfpfade und mangelhafte Kontrolle der Dateibewegungen erschweren die Nachverfolgung von Inhalten oder die Aufdeckung von Anomalien.

Nicht-konforme Praktiken

Ohne zentralisierte Kontrollen verstoßen Dateiübertragungen häufig gegen HIPAA, GLBA und interne Sicherheitsanforderungen.

Herkömmliche Scanning-Tools waren, selbst wenn sie vorhanden waren, nur lose integriert und wurden außerhalb der Kernarbeitsabläufe eingesetzt. Sie boten keine Garantie für Echtzeit-Erkennung oder präventiven Schutz. Infolgedessen wurden Dateien oft als sicher angesehen, bis das Gegenteil bewiesen war, was in einer von Automatisierung, Täuschung und Geschwindigkeit geprägten Bedrohungslandschaft eine zunehmend gefährliche Annahme ist.

Eine mehrschichtige Verteidigung für neuartige Dateibedrohungen

Um das Risiko zu reduzieren und die Kontrolle über seine Dateiübertragungsvorgänge wiederzuerlangen, setzte das Unternehmen MetaDefender Managed File Transfer MFT) mit OPSWATfortschrittlicher Threat Prevention Engine ein: MetaDefender Core. Durch diese Kombination erhielt der Versicherer eine zentralisierte, richtliniengesteuerte Plattform, die nicht nur Dateien sicher überträgt, sondern auch deren Inhalte vor der Auslieferung aktiv prüft und bereinigt.

MetaDefender Managed File Transfer MFT) ersetzte fragmentierte Dateiübertragungs-Workflows wie unkontrolliertes SFTP, E-Mail-Anhänge und cloudbasierte Dateifreigaben durch ein einziges, reguliertes Tool. MetaDefender Managed File Transfer MFT) verbindet interne Systeme, Partner und Remote-Benutzer, ohne auf E-Mail-Anhänge oder unkontrollierte SFTP-Freigaben angewiesen zu sein. Jede Datei – unabhängig von ihrer Quelle – wurde automatisch gescannt, bereinigt und protokolliert, bevor sie ihr Ziel erreichte.

Das Herzstück der Lösung ist die mehrschichtige OPSWAT, die aus 4 Core besteht. Diese werden durch zusätzliche Funktionen wie die Ausbruchsprävention verstärkt, die zuvor freigegebene Dateien automatisch erneut scannt, um Zero-Day-Bedrohungen zu erkennen.

4 Schlüsseltechnologien

Adaptive Emulation

MetaDefender simuliert das Verhalten von Dateien in einer kontrollierten Umgebung, um schwer zu erkennende, Zero-Day- und polymorphe Malware zu erkennen.

Metascan™ Multiscanning

Analysiert jede Datei mit mehr als 30 Antiviren-Engines und verbessert so die Erkennung über die Möglichkeiten eines einzelnen Anbieters hinaus.

Deep CDR™-Technologie

Entfernt eingebetteten Code und erstellt sichere, funktionsfähige Versionen riskanter Dateitypen neu

File-Based Vulnerability Assessment

Identifiziert bekannte CVEs, die in Dateikomponenten eingebettet sind, bevor sie ausgenutzt werden können

Realitätsnaher Schutz mit greifbaren Ergebnissen

Durch den Einsatz von MetaDefender Managed File Transfer MFT) schloss der Versicherer eine kritische Lücke in seiner Cybersicherheitsstrategie: den unkontrollierten Transfer potenziell gefährlicher Dateien. Die neue Plattform gab den Sicherheitsteams die Gewissheit, dass jede Datei – egal ob eingehend oder ausgehend – vollständig überprüft, bereinigt und rückverfolgbar war.

Mit richtlinienbasierten Kontrollen und automatisierten Workflows konnte das Unternehmen den Austausch von Dateien zwischen Abteilungen, Partnern und Kunden optimieren. Dies reduzierte den manuellen Aufwand und machte riskante Umgehungslösungen wie ungesicherte SFTP- oder Cloud-basierte Freigabetools überflüssig.

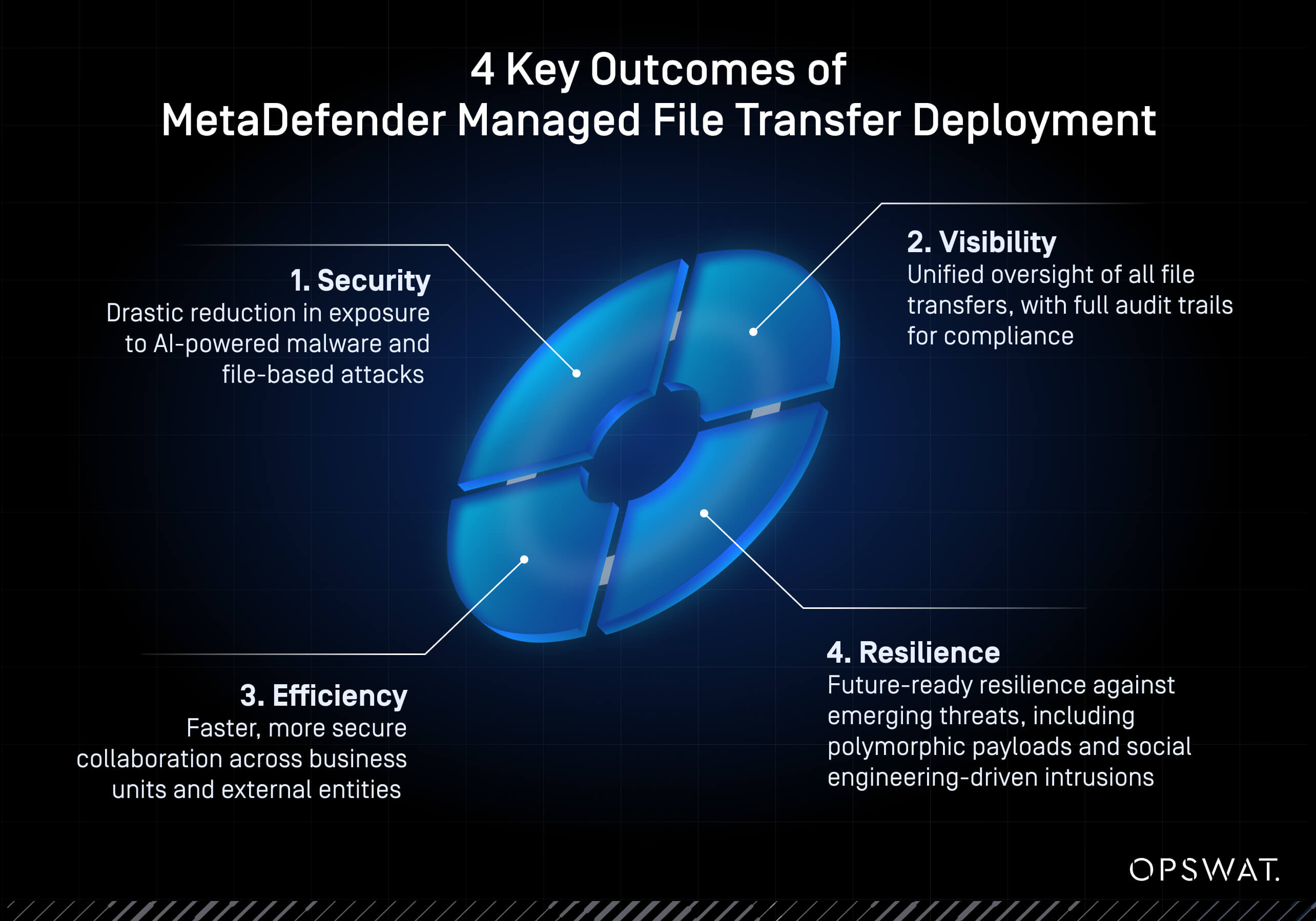

4 Hauptergebnisse

- Sicherheit: Drastische Reduzierung der Gefährdung durch KI-gestützte Malware und dateibasierte Angriffe

- Sichtbarkeit: Einheitliche Übersicht über alle Dateiübertragungen mit vollständigen Prüfprotokollen zur Einhaltung der Vorschriften

- Effizienz: Schnellere und sicherere Zusammenarbeit zwischen Geschäftsbereichen und externen Unternehmen

- Widerstandsfähigkeit: Zukunftssichere Widerstandsfähigkeit gegen neu auftretende Bedrohungen, einschließlich polymorpher Nutzlasten und Social-Engineering-gesteuerter Eindringlinge

Für ein Unternehmen, das unter ständigem Druck steht, sensible Daten zu schützen, gesetzliche Anforderungen zu erfüllen und die Betriebskontinuität aufrechtzuerhalten, bot MetaDefender Managed File Transfer MFT) mehr als nur sichere Übertragung: Es bot Schutz, Transparenz und Kontrolle.

Der Bedrohungskurve immer einen Schritt voraus

Angesichts der sich ständig weiterentwickelnden Cyberbedrohungen, die durch KI, Automatisierung und zunehmend koordinierte Angreifer noch verstärkt werden, ist das Versicherungsunternehmen nun besser für die Zukunft gerüstet. Mit MetaDefender Managed File Transfer MFT) als Teil seiner langfristigen Strategie plant das Unternehmen, die richtlinienbasierten Kontrollen auf weitere Geschäftsbereiche auszuweiten, eine tiefere Integration mit Cloud- und Compliance-Reporting-Tools zu erreichen und den Schutz auf zusätzliche Workflows für den Datenaustausch auszuweiten. Das Ziel besteht nicht nur darin, Bedrohungen immer einen Schritt voraus zu sein, sondern die Widerstandsfähigkeit des Unternehmens gegenüber allen zukünftigen Herausforderungen kontinuierlich zu stärken.

Verwandeln Sie Routineüberweisungen in zuverlässige Verteidigungen

Für diesen führenden Versicherungsanbieter war die Sicherung von Dateiübertragungen nur der Anfang. Durch die Einbettung einer mehrschichtigen Bedrohungsabwehr in die Betriebsabläufe verwandelte das Unternehmen routinemäßige Dateiübertragungen in überprüfbare, regelkonforme und sichere Prozesse.

Erfahren Sie, wie MFT führende MFT OPSWAT,MetaDefender Managed File Transfer MFT), Ihrem Unternehmen dabei helfen kann, wichtige Daten zu schützen, Komplexität zu reduzieren und sich auf die nächste Generation von Cyberbedrohungen vorzubereiten. Besuchen Sie unsere Produktseite und sprechen Sie noch heute mit einem OPSWAT .