Branchenkontext und Bedrohungslandschaft

Laut dem ENISA-Bericht 2024 über den Stand der Cybersicherheit in der Union verzeichnete die EU in den Jahren 2023 und 2024 einen anhaltenden Anstieg von Cybervorfällen, wobei Ransomware und DDoS-Angriffe (Distributed Denial of Service) mehr als die Hälfte der gemeldeten Vorfälle ausmachten.

Diese Angriffe richteten sich häufig gegen Infrastrukturen, die gemäß der NIS2-Richtlinie als wesentlich gelten, wie z. B. Telekommunikationsbetreiber, deren Unterbrechung sowohl nationale als auch grenzüberschreitende Dienste destabilisieren könnte.

Das Weltwirtschaftsforum berichtet, dass die Komplexität der Cybersicherheit aufgrund von sich überschneidenden Risiken zunimmt:

- Fragmentierte globale regulatorische Anforderungen

- Zunehmende Interdependenzen in der Lieferkette

- KI-gesteuerte Cyberkriminalität, einschließlich Phishing und Deepfakes

Die Abhängigkeit von Datenaustausch in Echtzeit, sicherer Partnerintegration und unterbrechungsfreien Diensten schafft eine anhaltende Bedrohungslandschaft. Telekommunikationsunternehmen benötigen mehr als nur allgemeine Tools für die Dateiverarbeitung, um einen unterbrechungsfreien Service und eine sichere Zusammenarbeit mit externen Partnern zu gewährleisten.

Dieses Telekommunikationsunternehmen erkannte die Notwendigkeit, Dateiübertragungen in segmentierten Umgebungen präzise zu steuern. Compliance-Verpflichtungen, betriebliche Abweichungen und die Bedrohung durch dateibasierte Malware machten herkömmliche Modelle, die für alle geeignet sind, unzureichend.

Verringerung von Sicherheits- und Compliance-Risiken durch Secure Dateiübertragungen

Das Kerngeschäft des Unternehmens hängt in hohem Maße von der zeitnahen, richtlinienkonformen Übertragung von Dateien zwischen internen Systemen, Mitarbeitergeräten und externen Geschäftspartnern ab. Diese Dateiübertragungen finden in Umgebungen mit unterschiedlichen Sicherheitsstufen statt, von Benutzerportalen von Drittanbietern bis hin zu geschützten administrativen Workstations.

Eine wichtige betriebliche Anforderung war die Erleichterung des bidirektionalen Datenflusses zwischen segmentierten Umgebungen mit niedriger und hoher Sicherheit, ohne die Bedrohungsabwehr, die Überprüfbarkeit oder die Einhaltung von Vorschriften zu beeinträchtigen.

3 Hauptbedürfnisse, die zu dieser Entscheidung geführt haben:

Sicherstellung richtlinienkonformer Überweisungen

Dateien, die zwischen Umgebungen mit niedriger und hoher Sicherheit übertragen werden müssen, da sie vorkonfigurierte Sicherheits- und Routingbedingungen erfüllen

Verwalten von Datenströmen in segmentierten Netzwerken

Die Übertragungen mussten sowohl Low-to-High (extern zu intern) als auch High-to-Low (intern zu extern) unterstützen.

Unterstützung verschiedener betrieblicher Anwendungsfälle

Verschiedene Funktionen erforderten unterschiedliche Dateiübertragungs-Workflows mit spezifischen Richtlinienkontrollen und Weiterleitungsbedingungen

Daher suchte das Unternehmen nach einer neuen Lösung, die Filterregeln anwenden, konsistentes Scannen an jeder Zonengrenze gewährleisten und die Kontrolle über metadatengesteuerte Entscheidungen vereinfachen konnte.

Compliance-Anforderungen wie NIS2, interne Data-Governance-Richtlinien und telekommunikationsspezifische betriebliche Rahmenbedingungen verlangten vollständige Prüfprotokolle, granulare Zugriffskontrolle und Nulltoleranz für ungeprüfte Inhalte.

Durch die Einbettung von Sicherheitskontrollen in den Dateiübertragungsprozess wollte das Unternehmen das Eindringen von Malware und Zero-Day-Bedrohungen verhindern, manuelle Eingriffe reduzieren und die versehentliche Offenlegung von Daten vermeiden.

Richtliniengesteuerte Dateiübertragungskontrolle über Netzwerke hinweg

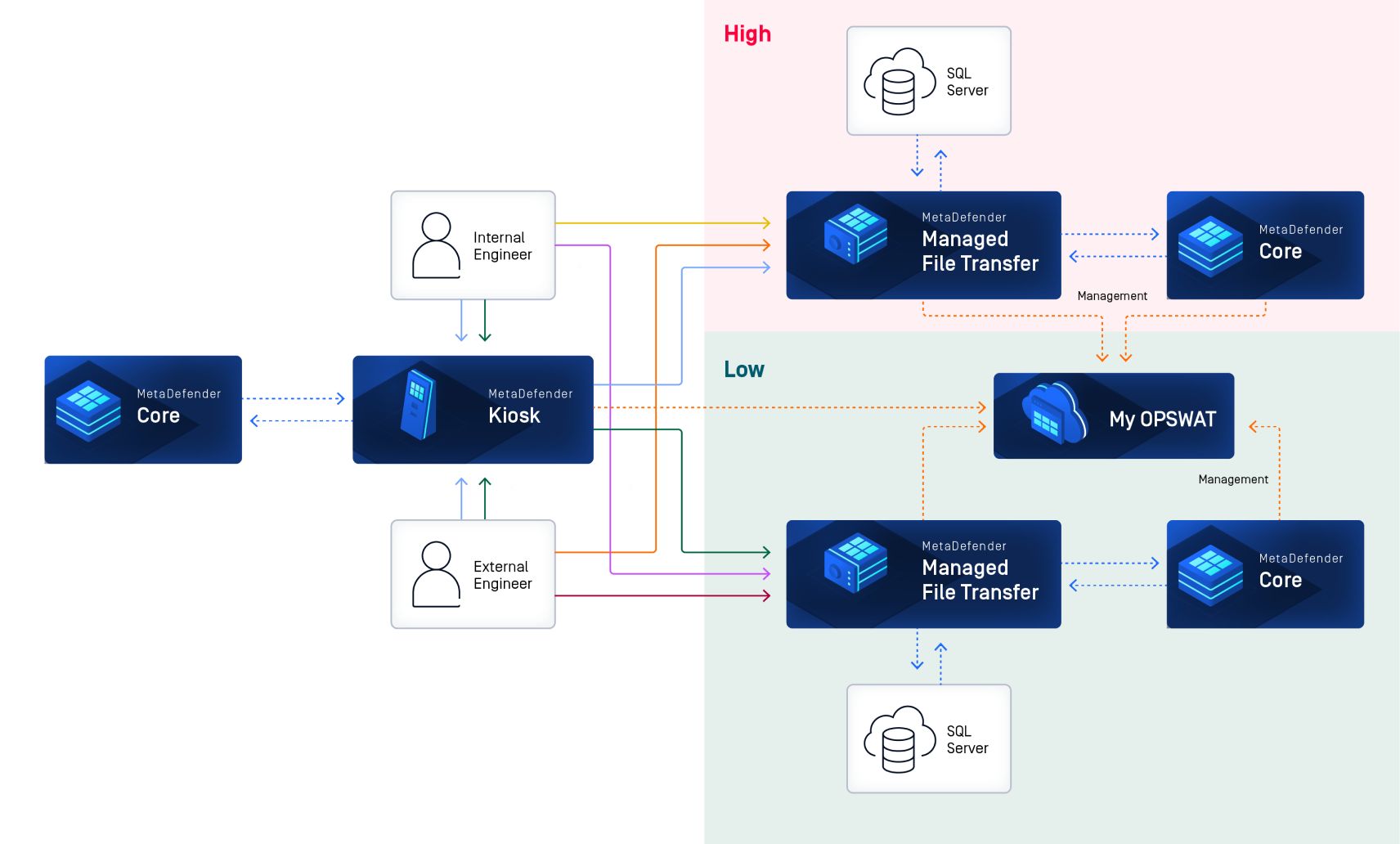

Um diesen betrieblichen und sicherheitstechnischen Anforderungen gerecht zu werden, entschied sich das Unternehmen für MetaDefender Managed File Transfer MFT) OPSWATmit MetaDefender Core Grundlage für ein kontrolliertes, sicherheitsorientiertes Framework für die Dateiübertragung.

Bei der Bereitstellung wurde ein richtliniengesteuertes System eingeführt, das sich auf eine wichtige Governance-Funktion konzentriert: das Transfer Policy Framework für MFT . Dieses Framework stellt sicher, dass Dateien nur dann zwischen Umgebungen mit niedriger und hoher Sicherheit synchronisiert werden, wenn sie vordefinierte sicherheits- und metadatenbasierte Kriterien erfüllen.

Es ist wichtig, darauf hinzuweisen, dass sich der Rahmen für die Übermittlungspolitik von den Übermittlungsbedingungen unterscheidet. Während das Framework den Satz von Richtlinien darstellt, der bestimmt, ob eine Datei für die Übertragung geeignet ist, bestimmen die Übertragungsbedingungen, wie die Datei weitergeleitet wird, sobald die Eignung bestätigt ist. Jede MFT kann ihre eigenen Bedingungen anwenden, so dass die Weiterleitung von Dateien unter einer einheitlichen Governance-Struktur angepasst werden kann.

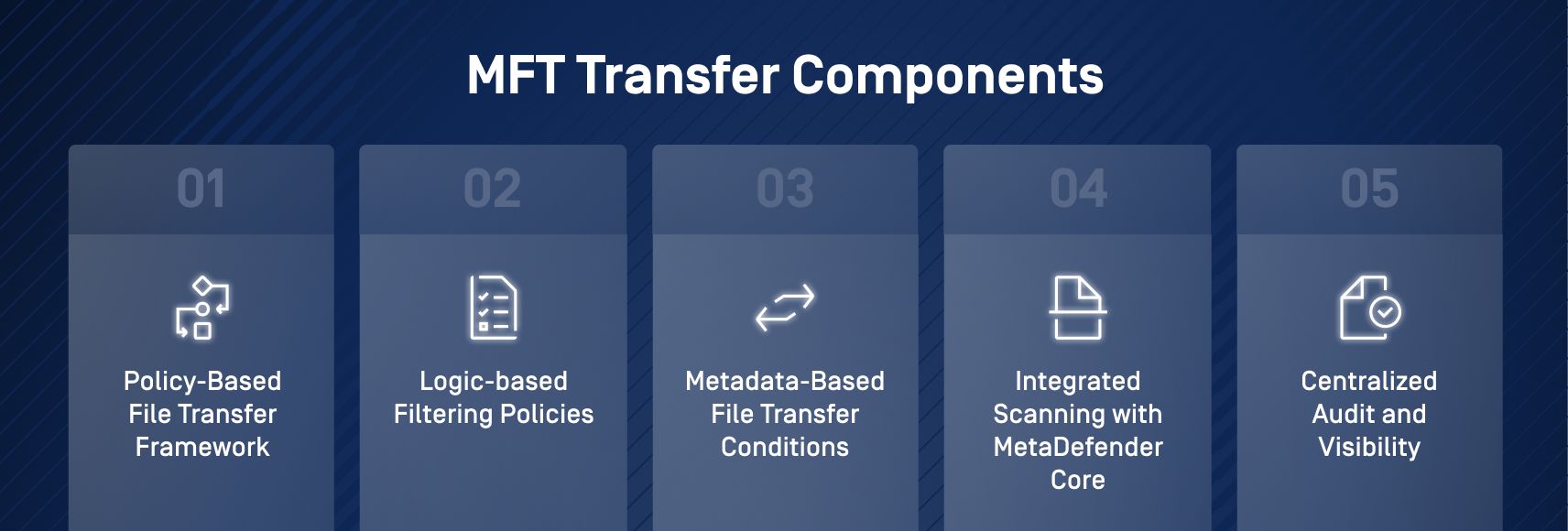

5 Schlüsselkomponenten

1. Rahmen für die richtlinienbasierte Dateiübertragung

Administratoren steht ein intuitiver Rule Builder zur Verfügung, der 'AND'/'OR'-Logik und gruppierte Bedingungssätze (Policies) unterstützt und die Erstellung komplexer Regeln ohne Skripting vereinfacht.

2. Logikbasierte Filterrichtlinien

Anpassbare Regeln bestimmen die Dateiverschiebung auf der Grundlage von Dateinamen, Dateigröße, Typ, Gruppenmitgliedschaft, Active Directory, Entra ID-Gruppenattributen und inhaltsbasiertem dynamischem Routing. So wird sichergestellt, dass Dateien nur an die richtigen Zielsysteme gesendet werden.

3. Auf Metadaten basierende Dateiübertragungsbedingungen

Routing-Entscheidungen werden anhand der Ergebnisse der Inhaltsanalyse getroffen. Nach der Analyse einer Datei, bei der unstrukturierter Text mithilfe von KI identifiziert und in vordefinierte Kategorien eingeteilt wird, wird eine Datei mit der Eigenschaft "Priorität=Hoch" nur dann an hochsichere Ziele übertragen, wenn dies in der geltenden Übertragungsrichtlinie ausdrücklich erlaubt ist.

4. Integriertes Scannen mit MetaDefender Core

Jede Datei wird durch mehr als 30 Antiviren-Engines, CDR-Technologie und eine optionale Sandbox-Analyse geleitet. Dadurch wird sichergestellt, dass nur bereinigte und vertrauenswürdige Inhalte in segmentierte Zonen hinein- oder aus diesen herausgelangen können.

5. Zentralisierte Prüfung und Sichtbarkeit

Alle Übertragungsaktivitäten werden protokolliert, sind durchsuchbar und werden der Benutzeridentität zugeordnet, wodurch sowohl interne Audit-Anforderungen als auch externe Compliance-Verpflichtungen unterstützt werden.

Dieser Richtlinienrahmen verwandelt die herkömmliche Dateiübertragung in einen bedingten, sicherheitsrelevanten Prozess, der dynamisch auf den Kontext der einzelnen Dateien reagiert.

Modernste Sicherheit gegen aufkommende Bedrohungen

Angesichts des doppelten Drucks durch die betriebliche Komplexität und die sich entwickelnde Bedrohungslandschaft beschloss das Unternehmen, von reaktiven Kontrollen zu einem Zero-Trust-Ansatz für den Dateitransfer überzugehen, bei dem die Sicherheit im Vordergrund steht.

Durch den Einsatz von MetaDefender Managed File Transfer MFT) in Verbindung mit MetaDefender Core war das Unternehmen in der Lage, seine sich wandelnden Sicherheits- und Compliance-Anforderungen zu erfüllen, ohne dass es zu Beeinträchtigungen der geschäftskritischen Arbeitsabläufe kam.

Anstatt sich auf manuelles Routing, E-Mail-basierten Austausch oder allgemeine Dateifreigabeplattformen zu verlassen, führt der Telekommunikationsanbieter seine Dateiübertragungen nun innerhalb eines Rahmens durch, der Prävention, Präzision und Überprüfbarkeit in den Vordergrund stellt.

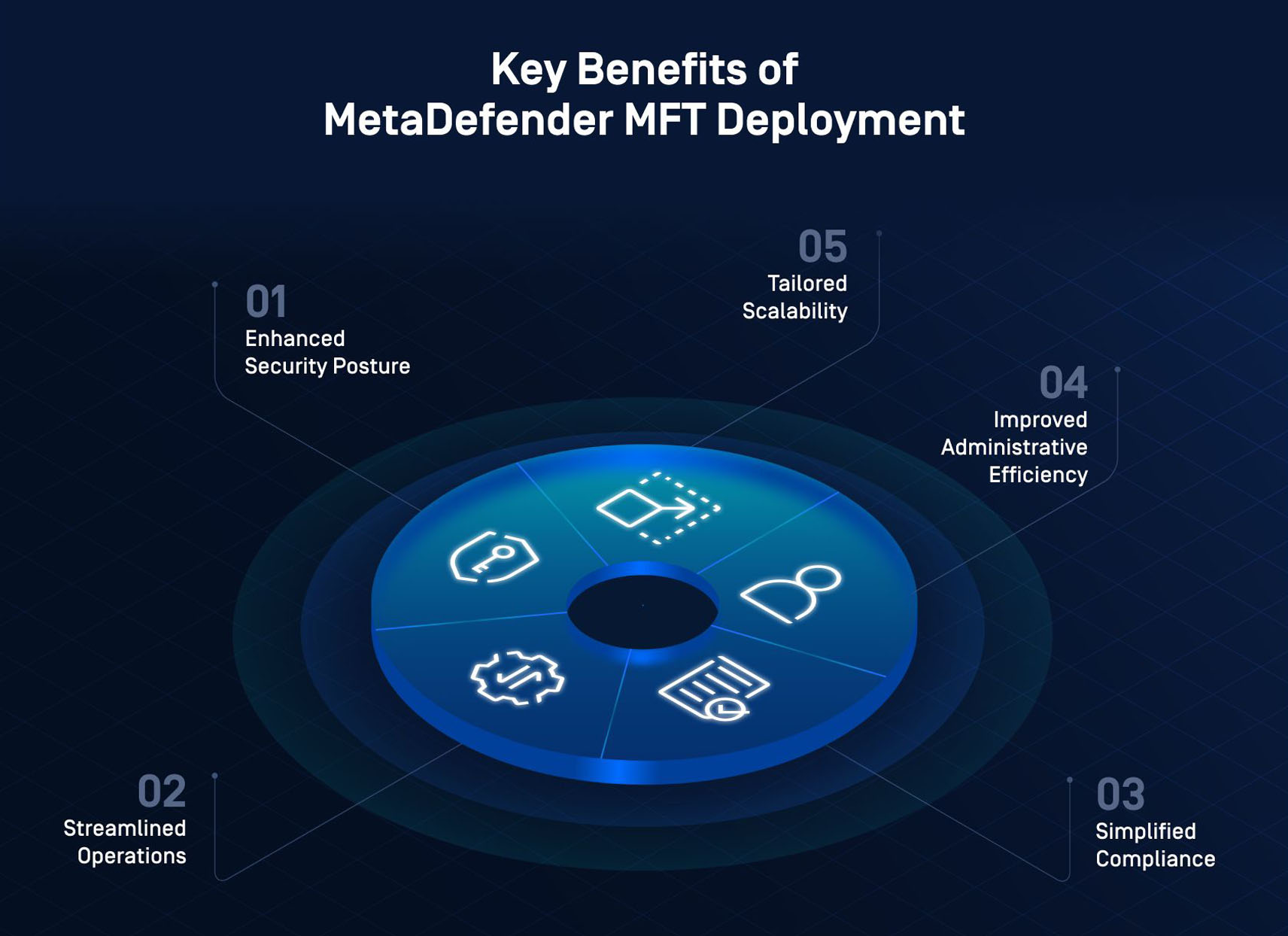

5 Hauptergebnisse

1. Erhöhte Sicherheitsvorkehrungen

Dateien werden erst übertragen, nachdem sie eine strenge mehrstufige Sicherheitsprüfung mit CDR, DLP-Durchsetzung und metadatenbasierter Validierung durchlaufen haben. Dadurch wird das Risiko der Verbreitung von Malware, der versehentlichen Offenlegung und der Verletzung von Richtlinien reduziert.

2. Rationalisierte Abläufe

Übertragungsworkflows werden anhand eingebetteter Tags und Gruppenzugehörigkeit dynamisch weitergeleitet, sodass keine Stapelübertragungen, Verzeichnisabfragen oder manuelle Verarbeitung erforderlich sind. Granulare Regeln ermöglichen eine Entscheidungsfindung in Echtzeit ohne zusätzlichen Aufwand für IT-Teams.

3. Vereinfachte Einhaltung

Dateiübertragungen werden durch Richtlinien geregelt, die mit sektoralen Rahmenwerken, einschließlich NIS2 und internen Sicherheitsstandards, übereinstimmen. Vollständige Prüfpfade, Verschlüsselung und rollenbasierte Genehmigungen stellen sicher, dass jede Übertragung sowohl den betrieblichen als auch den rechtlichen Anforderungen entspricht.

4. Verbesserte Effizienz der Verwaltung

Durch die Einführung des Transfer Policy Framework wurde die Arbeitsbelastung der Systemadministratoren erheblich reduziert. Logikbasierte Regeln und Markierungen machen die Pflege skriptbasierter Workflows oder die Verwaltung redundanter Zielregeln über mehrere MFT hinweg überflüssig.

5. Maßgeschneiderte Skalierbarkeit

Jedes MFT arbeitet jetzt mit eigenen Übertragungsbedingungen, so dass das Unternehmen die Infrastruktur anpassen kann, wenn neue Geschäftseinheiten oder Partner-Workflows hinzukommen. Diese Flexibilität ermöglicht ein Wachstum ohne Umstrukturierung.

Einbindung der Dateisicherheit in den Telekommunikationsbetrieb

Da sich Bedrohungsakteure anpassen und die behördliche Kontrolle zunimmt, stehen Telekommunikationsanbieter unter zunehmendem Druck, ihre Dateiverarbeitungsprozesse zu modernisieren, ohne dabei die Leistung oder das Vertrauen zu beeinträchtigen. Die Einführung von MetaDefender Managed File Transfer MFT) durch dieses Unternehmen ist ein strategischer Schritt in Richtung einer sicherheitsorientierten Dateiverwaltung.

Anstatt Daten einfach nur über das Netzwerk zu verschieben, bewertet, kontrolliert und dokumentiert das System nun jede Transaktion gemäß definierter Governance-Regeln. Dieser Ansatz stellt sicher, dass jede Dateibewegung, unabhängig von Quelle, Richtung oder Ziel, mit Maßnahmen zur Bedrohungsabwehr, Datenschutzvorgaben und betrieblicher Integrität in Einklang gebracht wird.

Kritische Systeme müssen vor Zero-Day-Bedrohungen und bösartiger Software geschützt werden. Integrierte, richtliniengesteuerte Dateiübertragungslösungen sind unerlässlich, um sicherzustellen, dass nur geprüfte Inhalte über Sicherheitsgrenzen hinweg übertragen werden können.

Erfahren Sie, wie MetaDefender Managed File Transfer MFT) die Dateisicherheit in komplexen Umgebungen mit niedrigen und hohen Sicherheitsanforderungen verbessern kann.