PDF-Dateien werden häufig für den Austausch von Dokumenten über verschiedene Plattformen für die Zusammenarbeit verwendet und sind ein zuverlässiges Format für alles, von Geschäftsberichten bis hin zur Produktivität der Endbenutzer. Ihre Allgegenwärtigkeit macht sie jedoch auch zu einem beliebten Ziel für Cyberkriminelle. Bösartige PDF-Dateien können ahnungslose Benutzer ausnutzen, indem sie schädliche Inhalte einbetten oder PDF-Funktionen auf gefährliche Weise ausnutzen.

Die wachsende Bedrohung durch PDF-basierte Malware

PDF-Dateien gehören zu den am häufigsten für Cyberangriffe genutzten Dateitypen. Böswillige Akteure nutzen sie, um gefährliche Malware wie WikiLoader, Ursnif und DarkGate zu verbreiten. Jüngste Statistiken und Berichte deuten auf einen deutlichen Anstieg von PDF-basierten Malware-Angriffen hin, weshalb es wichtig ist, die mit PDF-Dateien verbundenen Sicherheitsrisiken zu verstehen.

Einem Bericht von Palo Alto Networks zufolge nutzten 76 % der E-Mail-basierten Malware-Kampagnen PDF-Anhänge als ursprünglichen Infektionsvektor. Die Angreifer bevorzugten PDFs aufgrund ihrer weiten Verbreitung und der Möglichkeit, bösartigen Code einzubetten, der herkömmliche Antiviren-Software umgeht.

Laut dem Sicherheitsunternehmen Proofpoint haben Phishing-Angriffe mit bösartigen PDFs zwischen 2022 und 2023 um 13 % zugenommen. Bei diesen Angriffen werden häufig schädliche Links oder Formulare in die PDF-Datei eingebettet, um Anmeldedaten oder sensible Finanzinformationen zu stehlen.

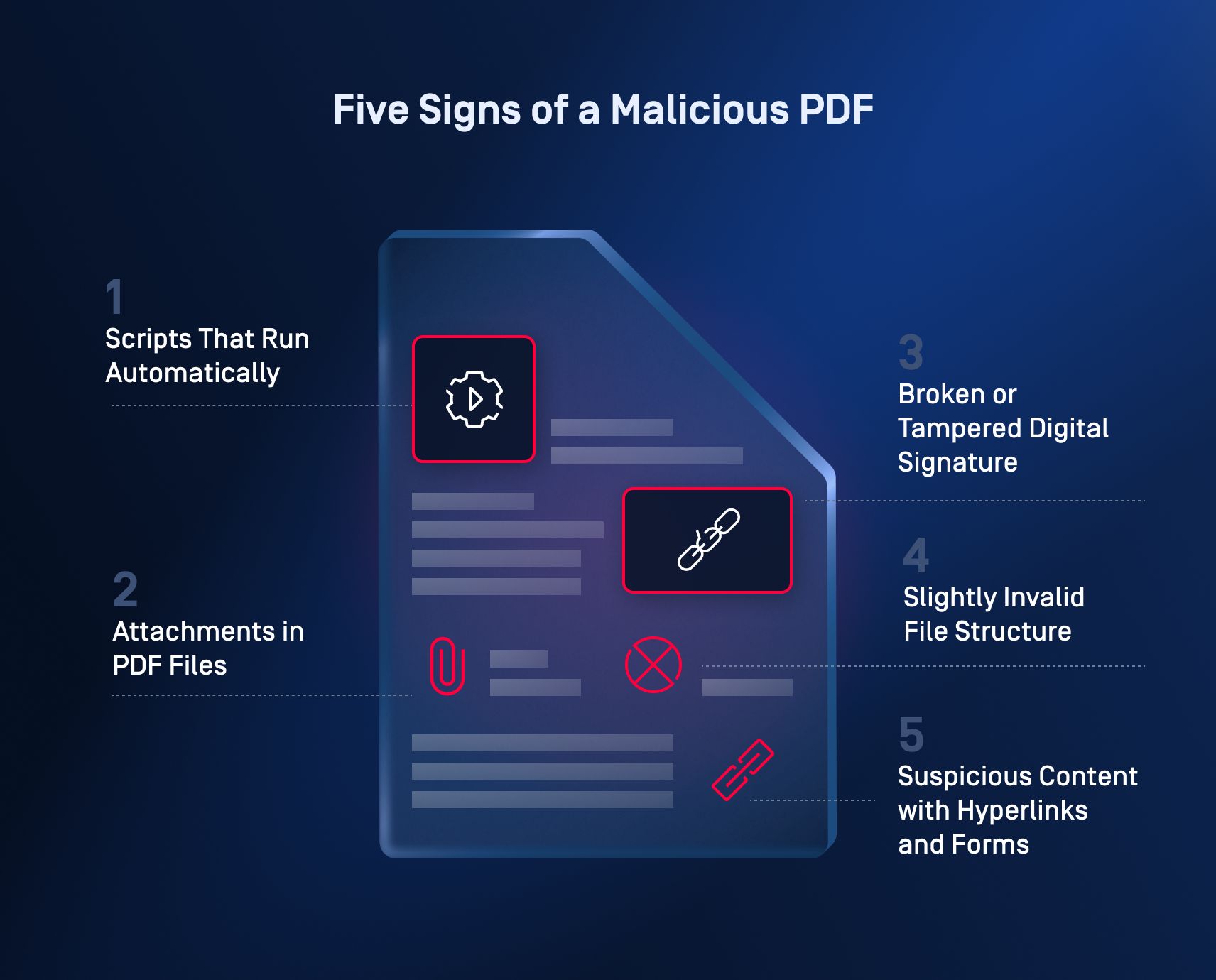

Fünf Anzeichen für ein bösartiges PDF

1. Automatisch ablaufende Skripte

In PDFs eingebettetes JavaScript ermöglicht es Angreifern, bösartigen Code einzuschleusen, der beim Öffnen des Dokuments ausgeführt wird.

Warnzeichen:

- Unerwartete Pop-ups

- Systeminteraktionen, und

- Unbefugte Skriptausführung

2. Anhänge in PDF-Dateien

PDF-Anhänge können als legitime Inhalte getarnt sein, aber beim Öffnen das Gerät des Benutzers infizieren.

Warnzeichen:

- Unerwartete Anhänge

- Ausführbare Dateien (.exe, .bat, oder .scr)

- PDFs, die ohne Kontext zum Herunterladen auffordern

3. Gebrochene oder manipulierte digitale Signatur

Die digitale Signatur ist nicht mehr gültig oder wurde kompromittiert, was darauf hinweist, dass der signierte Inhalt verändert oder manipuliert worden ist.

Warnzeichen:

- Gebrochene digitale Signatur

- Manipulationswarnungen vom PDF-Reader

- Nicht übereinstimmende oder unklare Unterzeichnerinformationen

4. Geringfügig ungültige Dateistruktur

Manipulation der XREF-Tabelle, um auf bösartige Objekte zu verweisen, schädliche Komponenten zu verbergen, Pufferüberläufe zu verursachen und die Ausführung von bösartigem Code zu ermöglichen.

Warnzeichen:

- Beschädigte oder ungültige Dateistrukturen, die von PDF-Tools erkannt werden

- Ungewöhnliches Verhalten bei der Interaktion mit der PDF-Datei, z. B.: langsame Ladezeiten, unerklärliche Abstürze

- Mehrere Anhänger oder gefälschte Einträge, um Parser zu verwirren

5. Verdächtige Inhalte mit Hyperlinks und Formularen

PDFs enthalten Phishing-Hyperlinks, die zu bösartigen Websites führen, verstecken gefährliche Links hinter legitim aussehendem Text oder Schaltflächen und sammeln sensible persönliche Daten über eingebettete Formulare.

Warnzeichen:

- Hyperlinks, die auf verdächtige oder unbekannte URLs verweisen

- Formulare, in denen sensible Informationen ohne legitimen Zweck angefordert werden

- Unerwartete Weiterleitungen zu externen Websites nach dem Anklicken von Links oder Schaltflächen in der PDF-Datei

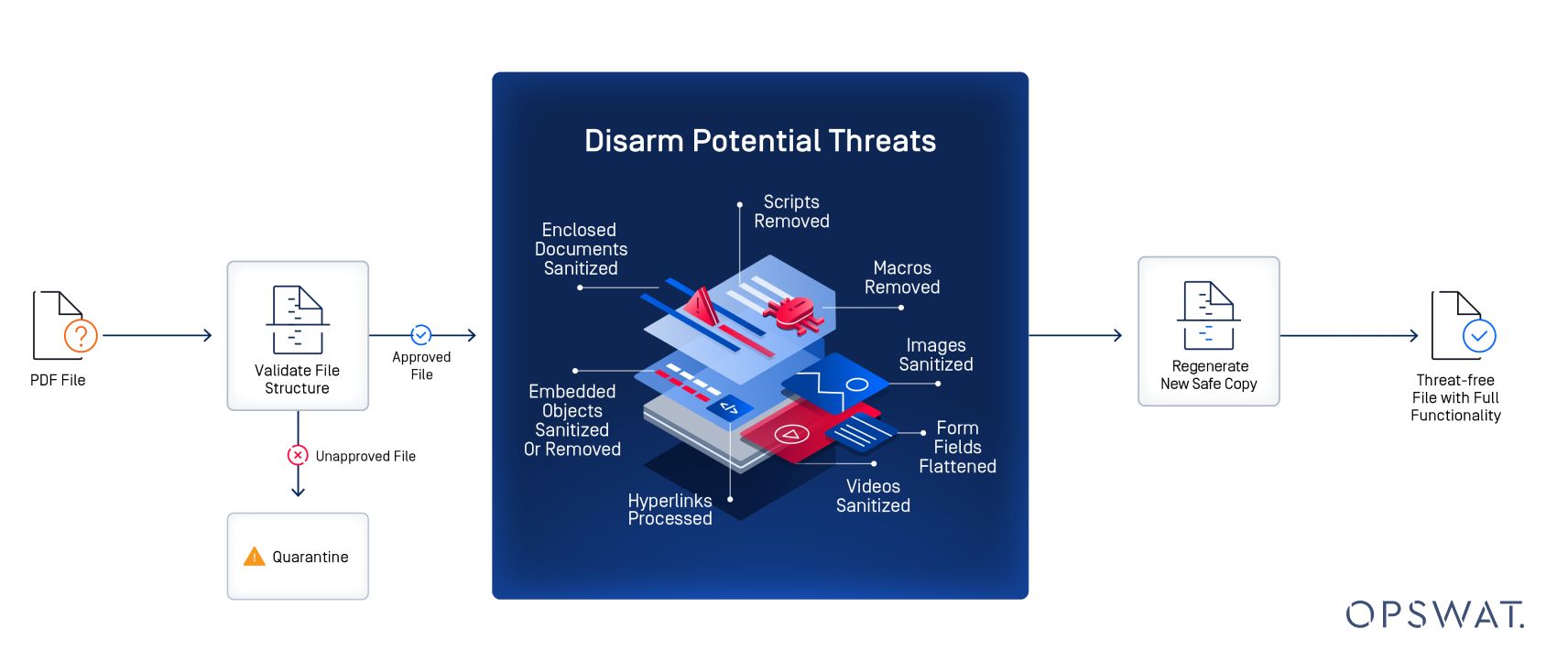

Verhindern Sie PDF-basierte Malware mit Deep CDR™-Technologie

Eine der effektivsten Methoden zum Schutz vor Malware in PDF-Dateien ist der Einsatz der Deep CDR™-Technologie. Im Gegensatz zu detektionsbasierter Antivirensoftware verfolgt die Deep CDR™-Technologie einen proaktiven Ansatz, indem sie potenziell schädliche Elemente aus Dateien entfernt und so sicherstellt, dass nur sichere Inhalte übertragen werden.

1. Dateityp und Konsistenzprüfung

Die Deep CDR™-Technologie überprüft zunächst, ob der Dateityp und die Dateiendung mit dem tatsächlichen Inhalt übereinstimmen. Dadurch wird verhindert, dass bösartige Dateien als PDF-Dateien getarnt werden.

2. Erstellung einer sicheren Platzhalterdatei

Es wird eine Platzhalterdatei erzeugt, die die sicheren Elemente enthält. Diese Datei hat dasselbe Layout, dieselben Metadaten und dieselbe Struktur wie das Original, jedoch ohne riskante Komponenten.

3. Entfernung von schädlichen Inhalten

Potenziell gefährliche Elemente, wie JavaScript, Makros oder eingebettete ausführbare Dateien, werden entfernt. Nur sichere Inhalte wie Text und Bilder werden in die Platzhalterdatei übertragen, wobei die Struktur des Dokuments, einschließlich Tabellen und Rahmen, erhalten bleibt.

4. Integritätsprüfung

Die neu rekonstruierte Datei wird Integritätstests unterzogen, um zu bestätigen, dass sie ordnungsgemäß funktioniert und frei von schädlichem Code ist, damit die Benutzer sicher mit ihr arbeiten können.

5. Quarantäne der Originaldatei

Die ursprüngliche Datei, die noch schädliche Elemente enthalten kann, wird für weitere Analysen oder eine sichere Entsorgung unter Quarantäne gestellt, um mögliche Risiken zu vermeiden.

Verhindern von Zero-Day-Angriffen

Die Deep CDR™-Technologie stützt sich nicht auf die Erkennung bekannter Malware-Signaturen, wodurch sie auch gegen Zero-Day-Bedrohungen wirksam ist – neue oder unbekannte Malware-Typen, die von herkömmlichen Sicherheitstools noch nicht identifiziert wurden.

Schutz vor eingebetteten Hyperlinks und Formularen

Die Deep CDR™-Technologie scannt und bereinigt auch Hyperlinks oder eingebettete Formulare in PDF-Dateien und stellt sicher, dass potenziell schädliche Links deaktiviert oder ersetzt werden. Dies trägt dazu bei, Phishing-Versuche und unbefugte Weiterleitungen zu schädlichen Websites zu verhindern.

Proaktiver Schutz

Im Gegensatz zu reaktiven, auf Erkennung basierenden Methoden stoppt die Deep CDR™-Technologie Bedrohungen, bevor sie überhaupt das System des Benutzers erreichen können.

Benutzerfreundlichkeit des Dokuments beibehalten

Wesentliche Inhalte wie Text, Bilder und statische Formulare bleiben erhalten, so dass die Benutzer ohne Risiko mit dem Dokument arbeiten können.

Schützen Sie Ihr Unternehmen vor PDF-Bedrohungen

Angesichts der Zunahme von Malware im PDF-Format, die aus den jüngsten Statistiken hervorgeht, ist es wichtig, die Anzeichen für bösartige Aktivitäten in PDF-Dokumenten zu erkennen. Von JavaScript-Exploits über manipulierte Signaturen bis hin zu verdächtigen Hyperlinks - wenn Sie diese roten Fahnen kennen, können Sie vermeiden, Opfer von Cyberangriffen zu werden. Verwenden Sie stets aktuelle PDF-Reader, achten Sie auf die Inhalte, mit denen Sie interagieren, und vermeiden Sie das Öffnen von Dateien aus nicht vertrauenswürdigen Quellen.

Sind Sie bereit, die Sicherheitslage Ihres Unternehmens mit Deep CDR™-Technologie zu verbessern?